我正在努力保护我的程序免遭破解和逆向工程。我用C++(VisualStudio2010)编写程序,还用汇编程序编写简单的加密算法。算法被添加到EXE文件中,使其更难破解,因为它是在主程序之前加载的。这不是一项艰巨的工作。但是……现在,我在virustotal.com上有很多大约50%的误报。当我尝试仅使用upxpacker时,我也遇到了同样的问题:(...每次。我多次修改算法但没有成功。你能帮帮我吗?谢谢。 最佳答案 正在开发一个名为Taggant的新项目(现已完成)。这会将一个签名标记嵌入到文件中,以标识加壳器的被许可人以及加壳器

我想知道加壳器与压缩器的区别/优势是什么,即您应该在网络应用程序中部署打包版本还是压缩版本?示例代码:varlayout={NAVVISIBLE:1,Init:function(){this.Resize();},Dimensions:function(){vard=document,s=self,w,h;if(s.innerHeight){w=s.innerWidth;h=s.innerHeight;}elseif(d.documentElement&&d.documentElement.clientHeight){w=d.documentElement.clientWidth;h=

类文件http://pastebin.com/apGPiAXd我找到了一个php端口,它可以为javascript编码和解码deanedwardspacker。位于此处http://joliclic.free.fr/php/javascript-packer/en/.我对此类的编码方面不感兴趣,但对解码部分感兴趣。我想拿这样的东西eval(function(p,a,c,k,e,r){e=function(c){returnc.toString(a)};if(!''.replace(/^/,String)){while(c--)r[e(c)]=k[c]||e(c);k=[function

查壳去壳和加壳的使用指南查壳去壳和加壳的基本原理1.什么是壳2.壳的概念加壳1.加壳常用软件查壳1.侦测壳和软件所用编写语言的软件脱壳1.脱壳软件2.常用脱壳软件PEid工具的具体使用方法1.什么是PE文件2.什么时候需要用到PEid3.操作实例查壳去壳和加壳的基本原理1.什么是壳介绍下加壳、脱壳以及如何病毒免杀技术与原理在自然界中,我想大家对壳这东西应该都不会陌生了,由上述故事,我们也可见一斑。自然界中植物用它来保护种子,动物用它来保护身体等等。同样,在一些计算机软件里也有一段专门负责保护软件不被非法修改或反编译的程序。它们一般都是先于程序运行,拿到控制权,然后完成它们保护软件的任务。就像动

按照目前的情况,这个问题不适合我们的问答形式。我们希望答案得到事实、引用或专业知识的支持,但这个问题可能会引发辩论、争论、投票或扩展讨论。如果您觉得这个问题可以改进并可能重新打开,visitthehelpcenter指导。关闭10年前。我最近一直在尝试不同的EXE加壳程序。我尝试了ASPack、UPX、mPress等。在尝试六个加壳程序时,我观察到大多数加壳的EXE都可以触发错误的病毒签名。就连UPX也不异常(exception)。不过,我的选择是UPX。任何人都可以建议我UPX中可用的最佳压缩/打包方法是什么?我对UPX比较满意--lzmamyEXE.eXE仍然,很想听听你们的意见。

官网——点这里进官网WinLicense是一款强大的软件保护工具,它帮助开发人员保护他们的软件免受盗版、逆向工程和未经授权的分发。本文将介绍WinLicense的基本使用方法,包括软件保护的不同方面和功能,并提供一些技巧和实践经验,以帮助开发人员最大程度地保护他们的软件。第一部分:WinLicense概述WinLicense是什么?WinLicense是一种软件保护工具,它通过对软件进行加密、授权验证和专属许可证生成等功能,提供全面的软件保护解决方案。WinLicense的主要特点强大的加密算法:WinLicense采用先进的加密算法,确保软件的核心代码无法被破解或修改。授权验证:通过授权验证

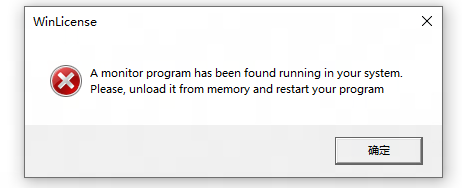

反调试提示开了Procmon.exe之后启动游戏会弹出这个框,这个是程序加壳之后的反外挂,反调试提示框。WinLicenseAmonitorprogramhasbeenfoundrunninginyoursystem.Please,unloaditfrommemoryandrestartyourprogram反外挂sdkhttps://www.oreans.com/The

目录一、永恒之蓝概述二、SMB协议三、准备工作四、漏洞复现1、主机发现2、端口扫描3、利用模块五、演示功能1.获取cmd2.捕获屏幕3.上传文件4.下载文件5.远程登录6.上传后门7.免杀加壳8.运行wannacry9.清除日志六、预防方案1.打开防火墙2.安装杀毒软件3.禁用445端口 4.IPsec关闭高危端口5.注册表关闭445端口6.安装补丁七、总结一、永恒之蓝概述 永恒之蓝(EternalBlue)爆发于2017年4月14日晚,是一种利用Windows系统的SMB协议漏洞来获取系统的最高权限,以此来控制被入侵的计算机。甚至于2017年5月12日,不法分子通过改造“永恒之

目录一、永恒之蓝概述二、SMB协议三、准备工作四、漏洞复现1、主机发现2、端口扫描3、利用模块五、演示功能1.获取cmd2.捕获屏幕3.上传文件4.下载文件5.远程登录6.上传后门7.免杀加壳8.运行wannacry9.清除日志六、预防方案1.打开防火墙2.安装杀毒软件3.禁用445端口 4.IPsec关闭高危端口5.注册表关闭445端口6.安装补丁七、总结一、永恒之蓝概述 永恒之蓝(EternalBlue)爆发于2017年4月14日晚,是一种利用Windows系统的SMB协议漏洞来获取系统的最高权限,以此来控制被入侵的计算机。甚至于2017年5月12日,不法分子通过改造“永恒之

开源地址:https://gitee.com/chejiangyi/jar-protect介绍java本身是开放性极强的语言,代码也容易被反编译,没有语言层面的一些常规保护机制,jar包很容易被反编译和破解。受classfinal(已停止维护)设计启发,针对springboot日常项目开发,重新编写安全可靠的jar包加壳加密技术,用于保护软件版权。使用说明使用jdk8编译,支持jdk8+版本目前支持springboot打包的jar文件(其他未测)目前仅支持class文件加密加密设计 加密命令jdk17需要加--add-opensjava.base/java.lang=ALL-UNNAMED#f