目录

(2)SUID权限文件收集(find / -user root -perm -4000 -exec ls -ldb {} \;)

(3)特定SUID提权(find/nmap/bash等 文件名 -exec whoami \;)

SUID是一种对二进制程序进行设置的特殊权限,可以让二进制程序的执行者临时拥有属主的权限,若是对一些特殊命令设置了SUID,那么将会有被提权的风险,常用的SUID提权命令有nmap、vim、find、bash、more、less、nano和cp等。

当s出现在文件所有者的x权限时,被称为“Set UID”,简称为SUID。SUID对一个文件的限制与功能包括以下几点:

(1)SUID仅对二进制有效

(2)执行者对于该程序需要有x的可执行权限

(3)本权限仅在程序的执行过程中有效

(4)执行者具有该程序所有者(user)的权限SUID按照八进制为4,SGID为2,SBIT为1,在普通权限前一位,比如4777,其实就是rws-rwx-rwx,具有SUID权限的文件所属者X变为S。

SUID提权原理总结:

查看当前具有suid权限的用户,再利用具有suid权限用户的命令去执行我们想要执行的命令。

简而言之就是查找具有特定suid权限的参数,再利用其参数进行提权命令调用。

执行whoami、id等命令,确定用户mark为普通用户,其UID为1000(UID大于499小于65535为普通用户)

查找具有SUID权限的文件。

执行命令find / -user root -perm -4000 -exec ls -ldb {} \;,利用find找到有SUID权限(SUID按8进制为4)的文件并使用ls命令列出

命令解析

exec解释

-exec参数后面跟的是command命令,它的终止是以;为结束标志的,所以这句命令后面的分号是不可缺少的,考虑到各个系统中分号会有不同的意义,所以前面加反斜杠。

{}花括号代表前面find查找出来的文件名。使用find时,只要把想要的操作写在一个文件里,就可以用exec来配合find查找,很方便。在有些操作系统中只允许-exec选项执行诸如ls或ls -l这样的命令,如果验证一下find命令,会发现该命令只输出从当前路径起的相对路径及文件名。

find文件所属者和所属组都为root用户,使用find命令可以执行其它的系统命令,因此可以使用find命令运行whoami查看当前用户。

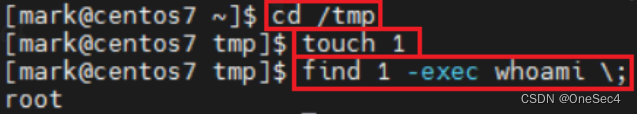

执行命令cd /tmp,切换目录。

创建任意文件,这里执行命令touch1,创建文件1。

执行命令find 1 -exec whoami \;,利用find命令查找名为1的文件,执行whoami命令,如图所示,当前用户为root,从而提升权限成功

1.特定SUID参数利用,工具/手工探测后看参数是否被赋予SUID权限

Nmap,Vim,find,Bash,More,Less,Nano,cp等

2.查找到后,在其tmp目录下用touch创建用户后再用特定suid参数去执行提权命令

B-3:Linux系统渗透提权任务环境说明:服务器场景:Server2204(关闭链接)用户名:hacker密码:123456使用渗透机对服务器信息收集,并将服务器中SSH服务端口号作为flag提交;Flag:2283/tcp使用渗透机对服务器信息收集,并将服务器中主机名称作为flag提交;Flag:KipZ1eze使用渗透机对服务器信息收集&

目录前言一、SQLServer基础1.SQLServer2012安装启动navicat远程连接2.SQLServer概念数据库的组成数据库中常用对象默认库介绍3.T-SQL语言创建数据库创建表插入数据基础语法总结4.sqlserver权限新建用户并赋予权限权限总结二、Sqlserver手工注入环境搭建注入手法1.联合查询2.报错注入3.布尔盲注4.延时注入三、SQlserver提权getshellxp_cmdshell执行系统命令sp_oacreate执行系统命令使用CLR执行系统命令数据库差异备份写webshell日志差异备份写webshell前言本文详细的介绍了SqlServer安全基础,

目录内网渗透之提权篇Webshell数据库提权MySQLUDF提权启动项提权MOF提权SQLServerxp_cmdshell提权sp_oacreate提权CLR执行系统命令DB_owner权限LOG备份提权DB_owner权限差异备份提权shell反弹命令的一些收集关于WIndows系统的反弹shell命令的一些收集 关于Linux系统的反弹shell命令的一些收集对于Windows系统的提权内核溢出漏洞提权方法一:手动执行命令方法二:msf后渗透模块 方法三:WindowsExploitSuggester方法四:PowerShell中的Sherlock脚本Windows错误配置提权系统服务

靶机地址:https://app.hackthebox.com/machines/Stocker枚举使用nmap枚举靶机nmap-sC-sV10.10.11.196机子开放了22,80端口,我们本地解析一下这个域名echo"10.10.11.196stocker.htb">>/etc/hosts去浏览器访问这个网站发现只是一个单一的网页,并没有其他的功能,插件也很少现在扫一下目录和子域名,但是目录并没有扫到什么有用的东西但是扫描到一个子域名./gobustervhost-w/usr/share/seclists/Discovery/DNS/bitquark-subdomains-top1000

所以,我想以管理员模式(UAC)运行一个程序经过一些挖掘我发现了这个:importosimporttypesfromtracebackimportprint_excfromsysimportargv,executabledefisUserAdmin():ifos.name=='nt':importctypes#WARNING:requiresWindowsXPSP2orhigher!try:returnctypes.windll.shell32.IsUserAnAdmin()except:print_exc()print"Admincheckfailed,assumingnotanad

权限提升:网站后台权限提升简称提权,由于操作系统都是多用户操作系统,用户之间都有权限控制,比如通过Web漏洞拿到的是Web进程的权限,往往Web服务都是以一个权限很低的账号启动的,因此通过Webshell进行一些操作会受到限制,这就需要将其提升为管理甚至是System权限。通常通过操作系统漏洞或操作系统的错误配置进行提权,也可以通过第三方软件服务,如数据库或FTP等软件的漏洞进行提权。目录:网站后台权利提升的架构:网站后台已知程序:第一步:进入一个网站,查看网站的搭建程序类型,再看看网上有没有类似的网站源代码.第二步:下载类似的网站源代码,查看网站的后台链接.(后台链接:可以查看代码,也可以使

文章目录一、使用非root用户启动docker容器二、验证非root用户启动容器的安全性本系列之前的文章中使用root用户安装docker,并在root用户下启动docker守护进程,容器也是在root用户下启动运行的。那么问题就出现了:我们的容器服务进程都是root用户权限,使用数据卷的方式想挂载哪个目录就挂载那个目录;想修改挂载目录下的哪个文件,就修改哪个文件。那么我们本文带大家使用非root用户来启动docker容器,是否就安全了呢?我们先不说答案,让我们一起来通过实验,来解答我们的疑问。一、使用非root用户启动docker容器为了提升安全性,我们考虑一种方案:使用非root用户启动d

HacksudoThor作者:jasonhuawen靶机信息名称:hacksudo:Thor地址:https://www.vulnhub.com/entry/hacksudo-thor,733/识别目标主机IP地址(kali㉿kali)-[~/Desktop/Vulnhub/HacksudoThor]└─$sudonetdiscover-ieth1-r192.168.56.0/24Currentlyscanning:192.168.56.0/24|ScreenView:UniqueHosts3CapturedARPReq/Reppackets,from3hosts.Totalsize:180_

Windows权限提升—令牌窃取、UNC提权、进程注入等提权1.前言2.at本地命令提权2.1.适用范围2.2.命令使用2.3.操作步骤2.3.1.模拟提权2.3.2.at配合msf提权2.3.2.1.生成木马文件2.3.2.2.设置监听2.3.2.3.设置反弹2.3.2.4.查看反弹效果3.sc本地命令提权3.1.适用范围3.2.命令使用3.3.操作步骤4.ps提权4.1.适用范围4.2.下载链接4.3.命令使用4.4.操作步骤4.4.1.下载psexec.exe工具4.4.2.执行psexec.exe工具5.进程迁移注入提权5.1.前提条件5.2.pinjector.exe进程注入5.2.

HacksudoSearch识别目标主机IP地址(kali㉿kali)-[~/Desktop/Vulnhub/HacksudoSearch]└─$sudonetdiscover-ieth1-r192.168.56.0/24Currentlyscanning:192.168.56.0/24|ScreenView:UniqueHosts3CapturedARPReq/Reppackets,from3hosts.Totalsize:180_____________________________________________________________________________IPAtM