挖洞思路:

src

xxx.com(企业的测试范围,用灯塔orFOFA,通过二级域名的爆破,再去扫端口,扫服务)

1.资产收集(测试的范围:多少个网站,多少个服务器,多少站点,服务器下有多少ip,有多少主机,每台主机开的端口有多少,每个端口跑的什么服务) 发现所有资产 ->为了寻找防御薄弱的资产,边缘资产

2.收集企业泄露的敏感信息(文档,合同,邮箱,是否有弱口令) 邮箱 手机号 账户敏感信息

**去找到突破口**-->暴力破解(登入)能注册先注册,不能注册的话弱口令

**漏洞挖掘差距最大体现在信息收集**

测试:

1.有授权的情况下(漏扫)

2.服务的识别 80 (某个框架 某个产品)指纹信息要采集 dedecms

通过dedecms 历史漏洞进行检测 通用产品或框架 先考虑历史漏洞

3.手工测试 xray(被动扫描) 任何漏扫或检测工具 都不要开xss的自动漏扫

验证某个参数是否存在sql

没授权测试的时候把握好度 一般无授权不测试 (尽量无危害化)

sqli union select 1,md5("xxxxx"),3 --+

有些测试是不可逆的。

自己注册2个账户。

登录是进行渗透测试的第一个门槛

弱口令问题

字典工具pydictor

字典工具只考虑根据需求创建符合需求的字典 会很大

猜口令 用户名

字典 找优质字典 (密码本)

1.手机号的爆破 (开头是1) 10位 纯数字

2.验证码 纯数字

3.邮箱 字符串开头@xxx.com

非常大

优质的弱口令字典 需要长期积累 payload也需要积累

目录爆破:

2021 弱口令排行

2022 弱口令。。。

国内的弱口令

万能钥匙的作用:

可能会把你手机登入过的wifi密码全部上传到服务器

其他人通过万能钥匙尝试登录wifi 没有找到就尝试弱口令测试

将pydictor上传到kali:

将其解压:

tar -xf (文件名).tar

tar xf pydictor.tar.gz

进行运行:

python pydictor

基本参数:

生成密码的长度范围:

一般用于离线爆破:比如压缩包密码等

eg:

python pydictor -base d --len 4 6结果会存储在results中

建议挂代理

优点:全

缺点:太全了

当密码可能会有指定开头:

--head:指定开头

-o :存储在x个文件夹中

python pydictor.py -base d --head "4399@"

--len 4 6 -o /opt/passwd.txt

多个字典 去重合并

去重方法:

tool uniqbiner /tmp/dic 在指定目录下将密码进行合并

通过弱口令破解一些常见的服务

文件密码

工具1介绍:

使用 hydra 破解 Windows 7 文件共享密码

Hydra 对应的中文意思是九头蛇,它是一款爆破神器,可以对多种服务的账号和密码进行爆破,包括 Web 登录、数据库、SSH、FTP 等服务,支持 Linux、Windows、Mac 平台安装,其中 Kali Linux中自带 Hydra。 在 Windows 系统当中,默认会启动一些文件共享,比如 C$ 或 ADMIN$(管理共享),而这些共享是使用 smb 协议,因此我可以针对 smb 协议进行破解。

注:开启文件共享

这里hydra支持的服务:

关闭win7防火墙装置,打开win7网络共享

这里是SMB服务:

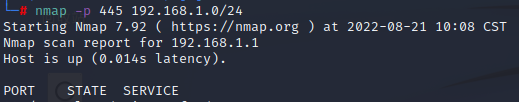

通过nmap对网络-p445端口进行扫描

生成一套字典:

john --wordlist --rules --stdout > m.txt

hydra基本参数:

语法:

hydra -l administrator -P XX.txt smb://192.168.1.xx -vV 打印详细信息

Windows 远程桌面使用的 rdp 协议,默认端口是 3389,系统中默认是没有开启远程桌面服务的,我们需要手动开启。

先通过nmap -p3389进行端口扫描

语法:

hydra -l administrator -P XX.txt rdp://192.168.1.xx -vV 打印详细信息

得到密码后在cmd上输入mstsc进行远程连接

(优点:通过远程登入不会被杀软拦截)

爆破ssh服务:(centos)

hydra -l root -P XX.txt ssh://192.168.1.xx -vV -t 4//线程数改为4,目的使结果更精确

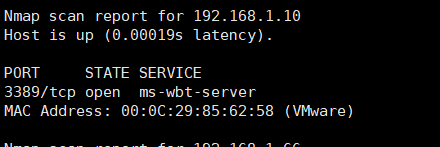

工具2介绍:

Medusa(美杜莎)是一个速度快,支持大规模并行,模块化的爆力破解工具。可以同时对多个主机,

用户或密码执行强力测试。Medusa 和 hydra 一样,同样属于在线密码破解工具。Medusa 是支持

AFP, CVS, FTP, HTTP, IMAP, MS-SQL, MySQL, NCP (NetWare),NNTP,PcAnywhere, POP3,

PostgreSQL, rexec, RDP、rlogin, rsh, SMBNT,SMTP(AUTH/VRFY),SNMP, SSHv2, SVN, Telnet,

VmAuthd, VNC、Generic Wrapper 以及 Web 表单的密码爆破工具

参数介绍:

语法:

medusa -M ssh/smbnt(win版本) -h 192.168.1.xx

-F -u 用户名 -P 密码文件

md5值 shadow爆破

eg:

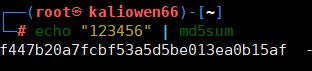

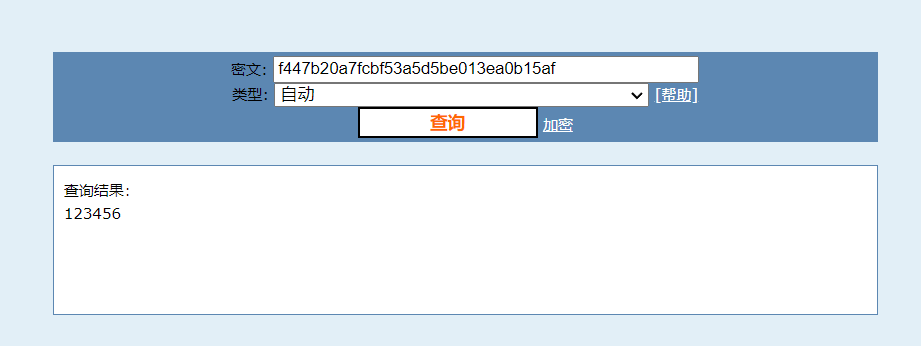

对md5值进行解密:

生成的值是固定的

将每个密码生成md5值,进行一一比对

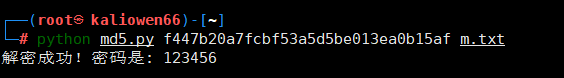

python脚本使用方法:

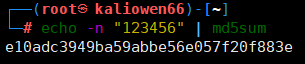

真实的123456的md5值(不加空格)

-n 不输出最后的\n

关于压缩包密码破解:

rar rar2john

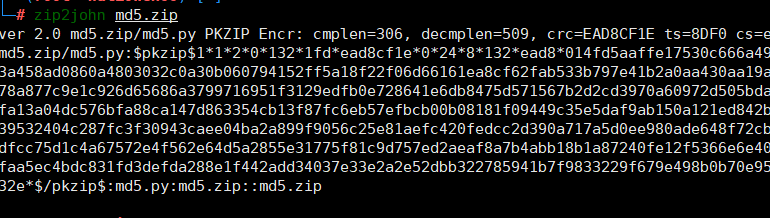

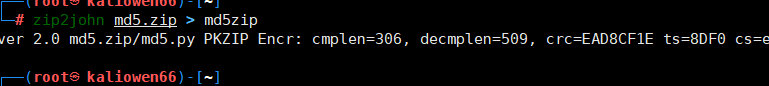

zip zip2john

将值保存到文件中

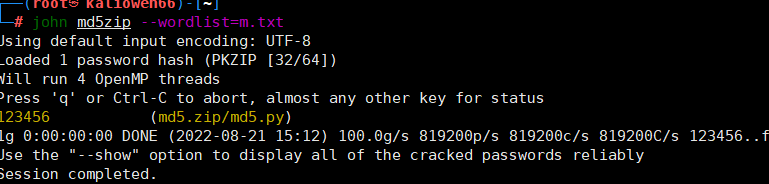

开始爆破:

我正在尝试使用ruby和Savon来使用网络服务。测试服务为http://www.webservicex.net/WS/WSDetails.aspx?WSID=9&CATID=2require'rubygems'require'savon'client=Savon::Client.new"http://www.webservicex.net/stockquote.asmx?WSDL"client.get_quotedo|soap|soap.body={:symbol=>"AAPL"}end返回SOAP异常。检查soap信封,在我看来soap请求没有正确的命名空间。任何人都可以建议我

我想安装一个带有一些身份验证的私有(private)Rubygem服务器。我希望能够使用公共(public)Ubuntu服务器托管内部gem。我读到了http://docs.rubygems.org/read/chapter/18.但是那个没有身份验证-如我所见。然后我读到了https://github.com/cwninja/geminabox.但是当我使用基本身份验证(他们在他们的Wiki中有)时,它会提示从我的服务器获取源。所以。如何制作带有身份验证的私有(private)Rubygem服务器?这是不可能的吗?谢谢。编辑:Geminabox问题。我尝试“捆绑”以安装新的gem..

最近,当我启动我的Rails服务器时,我收到了一长串警告。虽然它不影响我的应用程序,但我想知道如何解决这些警告。我的估计是imagemagick以某种方式被调用了两次?当我在警告前后检查我的git日志时。我想知道如何解决这个问题。-bcrypt-ruby(3.1.2)-better_errors(1.0.1)+bcrypt(3.1.7)+bcrypt-ruby(3.1.5)-bcrypt(>=3.1.3)+better_errors(1.1.0)bcrypt和imagemagick有关系吗?/Users/rbchris/.rbenv/versions/2.0.0-p247/lib/ru

在Rails4.0.2中,我使用s3_direct_upload和aws-sdkgems直接为s3存储桶上传文件。在开发环境中它工作正常,但在生产环境中它会抛出如下错误,ActionView::Template::Error(noimplicitconversionofnilintoString)在View中,create_cv_url,:id=>"s3_uploader",:key=>"cv_uploads/{unique_id}/${filename}",:key_starts_with=>"cv_uploads/",:callback_param=>"cv[direct_uplo

我想在Ruby中创建一个用于开发目的的极其简单的Web服务器(不,不想使用现成的解决方案)。代码如下:#!/usr/bin/rubyrequire'socket'server=TCPServer.new('127.0.0.1',8080)whileconnection=server.acceptheaders=[]length=0whileline=connection.getsheaders想法是从命令行运行这个脚本,提供另一个脚本,它将在其标准输入上获取请求,并在其标准输出上返回完整的响应。到目前为止一切顺利,但事实证明这真的很脆弱,因为它在第二个请求上中断并出现错误:/usr/b

您如何在Rails中的实时服务器上进行有效调试,无论是在测试版/生产服务器上?我试过直接在服务器上修改文件,然后重启应用,但是修改好像没有生效,或者需要很长时间(缓存?)我也试过在本地做“脚本/服务器生产”,但是那很慢另一种选择是编码和部署,但效率很低。有人对他们如何有效地做到这一点有任何见解吗? 最佳答案 我会回答你的问题,即使我不同意这种热修补服务器代码的方式:)首先,你真的确定你已经重启了服务器吗?您可以通过跟踪日志文件来检查它。您更改的代码显示的View可能会被缓存。缓存页面位于tmp/cache文件夹下。您可以尝试手动删除

目录前言滤波电路科普主要分类实际情况单位的概念常用评价参数函数型滤波器简单分析滤波电路构成低通滤波器RC低通滤波器RL低通滤波器高通滤波器RC高通滤波器RL高通滤波器部分摘自《LC滤波器设计与制作》,侵权删。前言最近需要学习放大电路和滤波电路,但是由于只在之前做音乐频谱分析仪的时候简单了解过一点点运放,所以也是相当从零开始学习了。滤波电路科普主要分类滤波器:主要是从不同频率的成分中提取出特定频率的信号。有源滤波器:由RC元件与运算放大器组成的滤波器。可滤除某一次或多次谐波,最普通易于采用的无源滤波器结构是将电感与电容串联,可对主要次谐波(3、5、7)构成低阻抗旁路。无源滤波器:无源滤波器,又称

最近在学习CAN,记录一下,也供大家参考交流。推荐几个我觉得很好的CAN学习,本文也是在看了他们的好文之后做的笔记首先是瑞萨的CAN入门,真的通透;秀!靠这篇我竟然2天理解了CAN协议!实战STM32F4CAN!原文链接:https://blog.csdn.net/XiaoXiaoPengBo/article/details/116206252CAN详解(小白教程)原文链接:https://blog.csdn.net/xwwwj/article/details/105372234一篇易懂的CAN通讯协议指南1一篇易懂的CAN通讯协议指南1-知乎(zhihu.com)视频推荐CAN总线个人知识总

深度学习部署:Windows安装pycocotools报错解决方法1.pycocotools库的简介2.pycocotools安装的坑3.解决办法更多Ai资讯:公主号AiCharm本系列是作者在跑一些深度学习实例时,遇到的各种各样的问题及解决办法,希望能够帮助到大家。ERROR:Commanderroredoutwithexitstatus1:'D:\Anaconda3\python.exe'-u-c'importsys,setuptools,tokenize;sys.argv[0]='"'"'C:\\Users\\46653\\AppData\\Local\\Temp\\pip-instal

文章目录git常用命令(简介,详细参数往下看)Git提交代码步骤gitpullgitstatusgitaddgitcommitgitpushgit代码冲突合并问题方法一:放弃本地代码方法二:合并代码常用命令以及详细参数gitadd将文件添加到仓库:gitdiff比较文件异同gitlog查看历史记录gitreset代码回滚版本库相关操作远程仓库相关操作分支相关操作创建分支查看分支:gitbranch合并分支:gitmerge删除分支:gitbranch-ddev查看分支合并图:gitlog–graph–pretty=oneline–abbrev-commit撤消某次提交git用户名密码相关配置g