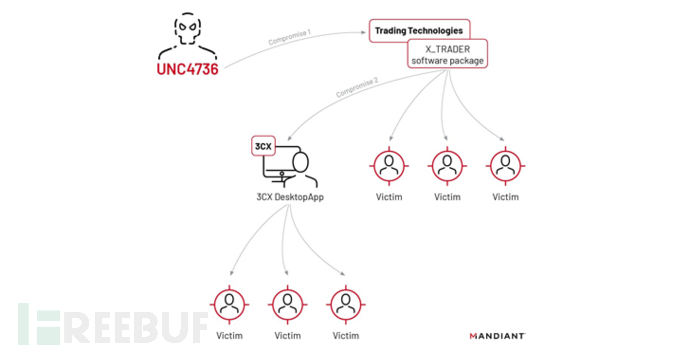

近期,针对 3CX 供应链攻击事件炒的沸沸扬扬,谷歌旗下 Mandiant 追踪分析这起网络攻击事件,最终发现此次攻击是一起“套娃”式软件供应链攻击。

2023 年 3 月 29,网络安全研究人员发现针对 3CX 的“套娃”式供应链攻击。当时,攻击者通过对上游软件供应商 3CX 的攻击,将植入了恶意代码 Win/Mac 的多个产品版本安装包托管于官方升级服务器,并通过自动升级过程分发至下游客户,获得管理员执行权限。

此外,攻击者通过下载器 SUDDENICON 提供了一个名为 ICONIC Stealer 的基于 C/C++ 的数据挖掘器,该数据挖掘器使用 GitHub 上托管的图标文件来提取包含该窃取器的服务器。

美国网络安全和基础设施安全局(CISA)在对恶意软件分析后表示恶意应用程序主要针对 Chrome、Edge、Brave 或 Firefox 浏览器,试图从受害者用户的网络浏览器中窃取敏感信息。至于针对加密货币公司的特定攻击,攻击者还部署一个被称为 Gopuram 的下一代后门,该后门能够运行额外的命令并与受害者的文件系统进行互动。

Mandiant 的调查结果显示,最初含有恶意软件的是一家名为 Trading Technologies 金融科技公司开发的产品,3CX 的一名员工将该产品下载到了其个人电脑上。

恶意软件安装程序中包含一个安装二进制文件,该二进制文件遗弃了两个特洛伊木马 DLL 和一个无害的可执行文件,后者用于侧加载一个伪装成合法依赖项的 DLL。

攻击者利用 SIGFLIP 和 DAVESHELL 等开源工具,提取并执行 VEILEDSIGNAL(VEILEDSIGNAL 是一个用 C 语言编写的多阶段模块化后门,能够发送数据,执行 shellcode),威胁攻击者利用 VEILEDSIGNAL 对该员工个人电脑的最初破坏,获得了该员工的公司登录凭证,两天后,利用偷来的凭证,通过 VPN 首次未经授权访问了 3CX 的网络。

除确定了受损的 X_TRADER 和 3CXDesktopApp 应用程序之间的战术相似性外,Mandiant 还发现威胁攻击者随后在 3CX 环境中进行了横向移动,破坏了其 Windows 和macOS 的构建环境。

Mandiant 研究人员指出在 Windows 构建环境中,攻击者部署了一个 TAXHAUL 启动器和 COLDCAT 下载程序,通过 IKEEXT 服务执行 DLL 端加载,并以 LocalSystem 权限运行。在 macOS 构建服务器被 POOLRAT 后门破坏后,该后门使用 Launch Daemons 以保持持久性机制。

注:POOLRAT 之前被威胁情报公司归类为 SIMPLESEA,是一种 C/C++macOS 植入物,能够收集基本系统信息并执行任意命令,包括执行文件操作。

3CX 在 2023 年 4 月 20 日分享的一份更新中表示,公司目前正在采取措施加强内部系统,并通过增强产品安全、整合工具以确保其软件的完整性。此外,公司成立一个新的网络运营和安全部门,最大限度地降低软件供应链中嵌套软件攻击的风险。

最后,Mandiant 强调威胁攻击者可以创造性地利用网络访问来开发和分发恶意软件,并在目标网络之间移动,各组织要时刻保持较高警惕。

参考文章:https://thehackernews.com/2023/04/nk-hackers-employ-matryoshka-doll-style.html

升级到OSXYosemite后,我现有的pow.cx安装不起作用。升级到最新的pow.cx无效。通过事件监视器重新启动它也没有成功。 最佳答案 卸载(!)并重新安装解决了这个问题。curlget.pow.cx/uninstall.sh|shcurlget.pow.cx|sh 关于ruby-on-rails-OSXYosemite更新破坏了pow.cx,我们在StackOverflow上找到一个类似的问题: https://stackoverflow.com/q

什么是0day漏洞?0day漏洞,是指已经被发现,但是还未被公开,同时官方还没有相关补丁的漏洞;通俗的讲,就是除了黑客,没人知道他的存在,其往往具有很大的突发性、破坏性、致命性。0day漏洞之所以称为0day,正是因为其补丁永远晚于攻击。所以攻击者利用0day漏洞攻击的成功率极高,往往可以达到目的并全身而退,而防守方却一无所知,只有在漏洞公布之后,才后知后觉,却为时已晚。“后知后觉、反应迟钝”就是当前安全防护面对0day攻击的真实写照!为了方便大家理解,中科三方为大家梳理当前安全防护模式下,一个漏洞从发现到解决的三个时间节点:T0:此时漏洞即0day漏洞,是已经被发现,还未被公开,官方还没有相

我在供应商css文件引用的供应商文件夹下有很多供应商图像。我正在使用Heroku和S3进行生产,像background-image:url("../images/sprite.png");之类的东西正在开发中,但不在生产中,因为图像url指向S3url。它也没有被预编译,所以不确定我是否应该将它作为Assets预编译的一部分,但我想远离它,因为我需要手动将所有图像文件复制到assets/images文件夹并更改css文件中的引用,方法是将其更改为scss和asset_url(这似乎工作正常)有没有办法只从供应商css文件中引用S3url我还使用asset_syncgem上传到S3

前言 Slowloris攻击是我在李华峰老师的书——《MetasploitWeb 渗透测试实战》里面看的,感觉既简单又使用,现在这种攻击是很容易被防护的啦。不过我也不敢真刀实战的去试,只是拿个靶机玩玩罢了。 废话还是写在结语里面吧。(划掉)结语可以不看(划掉)Slowloris攻击的原理 Slowloris是一种资源消耗类DoS攻击,它利用部分HTTP请求进行操作。也叫做慢速攻击,这里的慢速并不是说发动攻击慢,而是访问一条链接的速度慢。Slowloris攻击的功能是打开与目标Web服务器的连接,然后尽可能长时间的保持这些连接打开。如果由多台电脑同时发起Slo

2022年伊始,默安科技联合数世咨询举办以“软件供应链安全的时与势”为主题的访谈活动,由数世咨询创始人李少鹏主持,邀请贝壳安全研发负责人李文鹏、北京邮电大学副教授张文博、默安科技副总裁沈锡镛三位行业大咖做客网安小酒馆,从产业、企业、学术的不同维度,共同探讨软件供应链安全建设的新思路,为业界呈现了一场开年网安盛宴。随着全球软件供应链安全事件频发,软件供应链安全逐渐成为业界关注焦点,也成为影响国家重要信息系统安全与关键信息基础设施安全的重要因素,以及网络安全保障体系和能力建设的重要环节。嘉宾们围绕软件供应链安全发展的主要驱动力、关基行业中的实施现状和落地难点、产学研成果转化、软件供应链安全的重要性

我创建了一个带有供应商目录的gem,其中包含来自bootstrap-sass的样式表和javascripts并自行引导。目录结构为bootstrap-sass-gem/vendor/assets/javascripts和bootstrap-sass-gem/供应商/Assets/样式表我在测试项目中需要gem,但每当我尝试从该gem中请求某些东西时,我都会收到Sprockets::FileNotFound错误。例如,我在application.css中添加了*=requirebootstrap。bootstrap位于bootstrap-sass-gem/vendor/assets/st

我正在使用https://github.com/kickstarter/rack-attack/#throttles限制对某些网址的请求。机架攻击文档展示了如何通过请求IP或请求参数进行限制,但我想做的是限制每个用户的请求。因此,无论IP是什么,用户都应该能够在特定时间范围内发出不超过n个请求。我们使用devise进行身份验证,我想不出一种简单的方法来根据请求唯一标识用户。我应该在session/cookie中存储用户ID吗?也许是一个uniq哈希?您对实现这一目标的最佳方式有何看法? 最佳答案 想通了。Devise已将用户ID存储

我正在尝试为像这样的ActiveRecord模型提供一组非常通用的命名范围:moduleScopesdefself.included(base)base.class_evaldonamed_scope:not_older_than,lambda{|interval|{:conditions=>["#{table_name}.created_at>=?",interval.ago]}endendendActiveRecord::Base.send(:include,Scopes)classUser如果命名范围应该是通用的,我们需要指定*table_name*以防止命名问题,如果它们是来自

继Heartbleed错误之后,thispostonruby-lang.org描述了如何检查漏洞和升级。它包括这个建议:要验证您链接到Ruby的OpenSSL库版本,请使用以下命令:ruby-v-ropenssl-rfiddle-e'putsFiddle::Function.new(Fiddle.dlopen(nil)["SSLeay_version"],[Fiddle::TYPE_INT],Fiddle::TYPE_VOIDP).call(0)'要验证当前随Ruby安装的OpenSSL版本,请使用以下命令:ruby-ropenssl-e'putsOpenSSL::OPENSSL_VE

我正在开发一个网络应用程序,用户可以在其中回复博客条目。这是一个安全问题,因为它们可以发送将呈现给其他用户(并由javascript执行)的危险数据。他们无法格式化他们发送的文本。没有“粗体”,没有颜色,什么都没有。只是简单的文字。我想出了这个正则表达式来解决我的问题:[^\\w\\s.?!()]因此,任何不是单词字符(a-Z、A-Z、0-9)、不是空格、“.”、“?”、“!”、“(”或“)”的内容都将被替换为空字符字符串。每个引号都将替换为:“"”。我在前端检查数据,在我的服务器上检查。有人可以绕过这个“解决方案”吗?我想知道StackOverflow是如何做这件事的?这里有