专注于网络安全领域,跟踪漏洞动态,深耕互联网,做一个深谙攻防之道的公众号。

同时涉足多个领域,是哲学,抑或是文学与艺术,关注金融市场,研究全球市场经济发展方向。

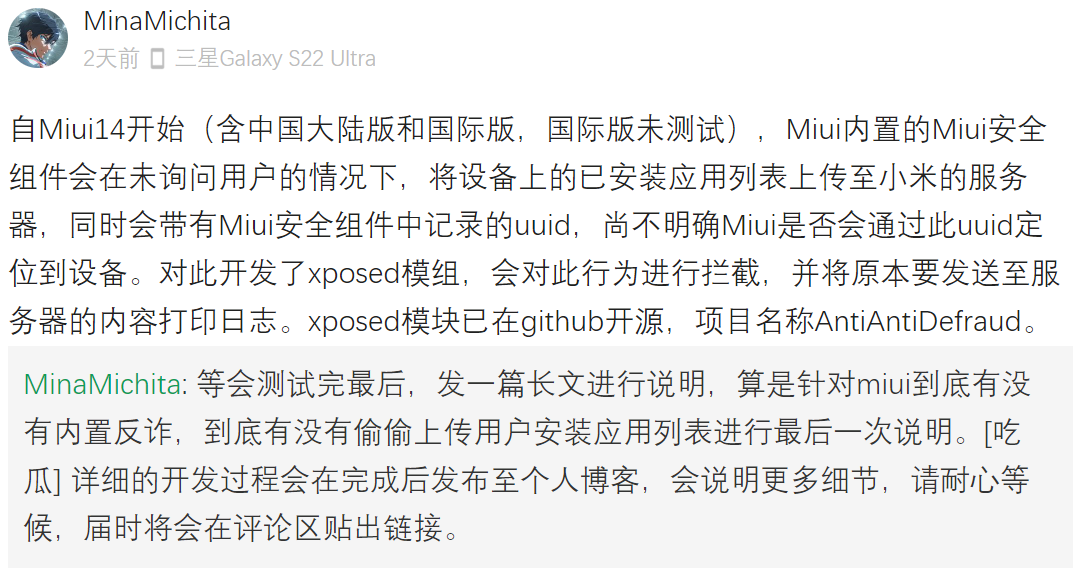

近日,酷安论坛的用户MinaMichita发现MIUI 14内置了AntiDefraud功能,会不断向小米服务器上传用户已安装的应用列表。 文章底部附上三种解决方案。 该文有部分细节引发争议,于2023年02月05日18:14分更新: 来源一:酷安论坛用户syn123 原文链接:https://www.coolapk1s.com/feed/43029791 4.用户MinaMichita发布动态声称自Miui开始,MIUI安全组件会在未询问用户的情况下,将设备上的已安装应用列表等信息上传至小米的服务器。并开发了AntiAntiDefraud插件用于拦截上传行为。同时用户TigerBeanst在评论区中指出,小米并没有未经用户同意就上传应用列表等行为,在用户首次开机时必须同意的隐私政策中就已经提醒用户会收集这些信息。 5.用户向晚今天吃了咩发布动态声称MIUI的应用包安装程序在关闭了所有安全检查的情况下仍会上传安装包信息。 来源二:神秘代码[ZGQincLiqun/2604] 备注1:EU 版在官改里属于“波兰版”,真正的欧版是Global EEA。 备注2:制作屏蔽反诈组件Xposed模块的作者也是MIUI EU本地化补丁包的作者。 笔者总结:MIUI系统内置某反诈中心组件引发争议,似乎为不实消息,而内置其他安全组件是事实。还有,MIUI系统分国产版和国际版,部分搞机玩家指出,某些国产版本似乎已从硬件上做了某些限制,刷机无法刷成国际版的系统。 关于隐私保护 A国: 数据上交给国家。 B国: 防止个人信息被政府和私有企业滥用。 估计三言两语难以服众,那我们再来看看酷安另外一位大佬在今年春节时对MIUI安全组件的分析报告。 下面是文章原文,已经过笔者排版整理。 作者ID: cesky667 到目前为止似乎还没有人查证过,春节在家闲来无事,所以我来分析一下这个组件。

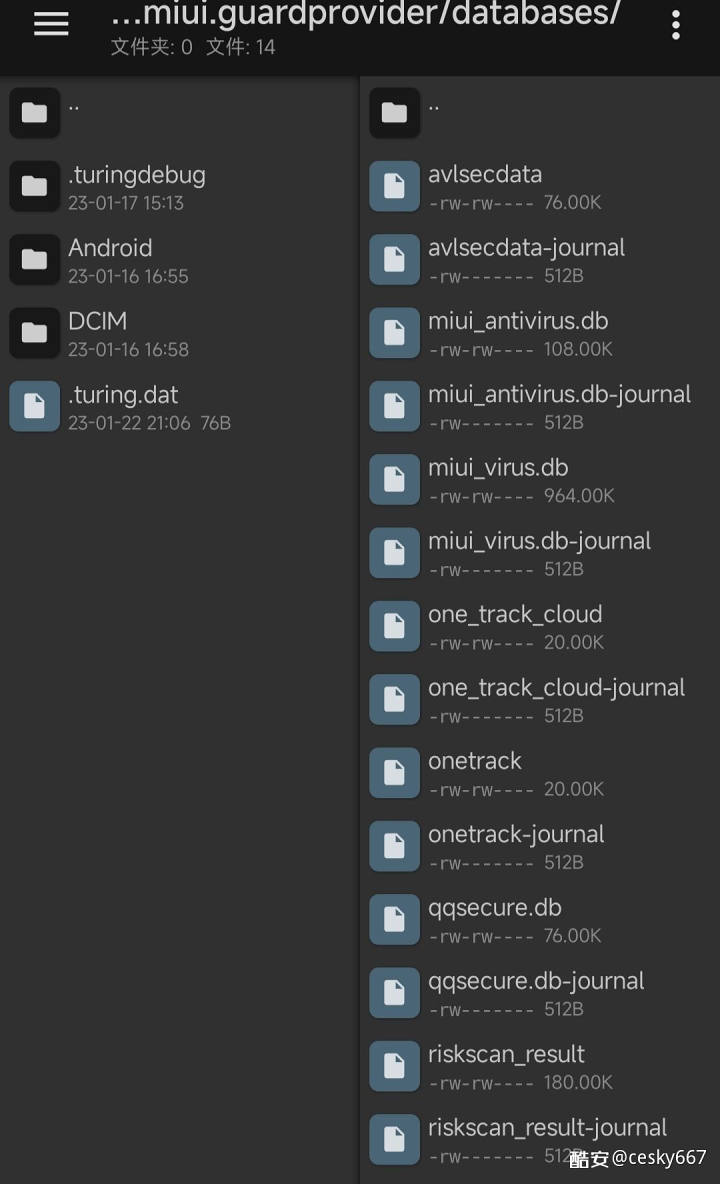

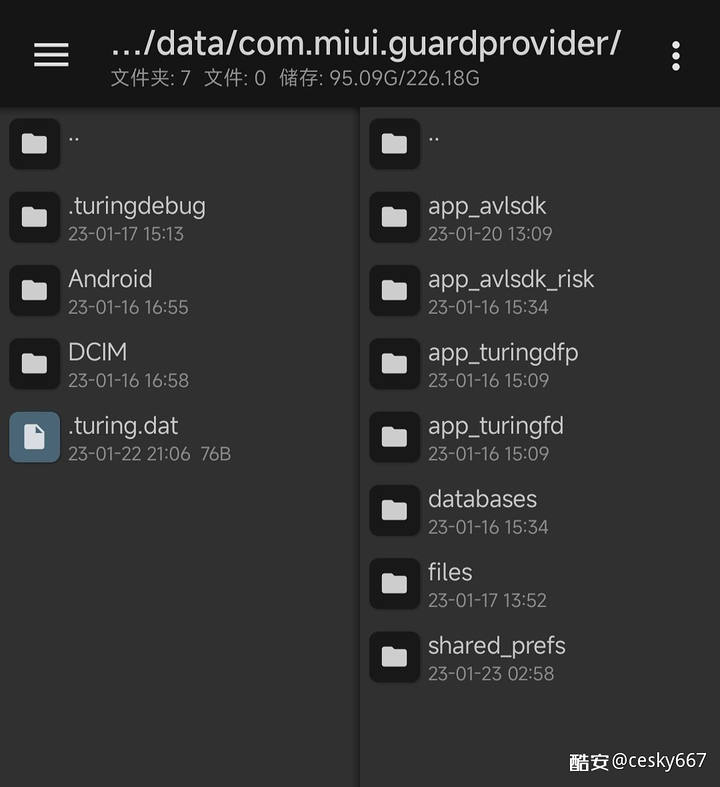

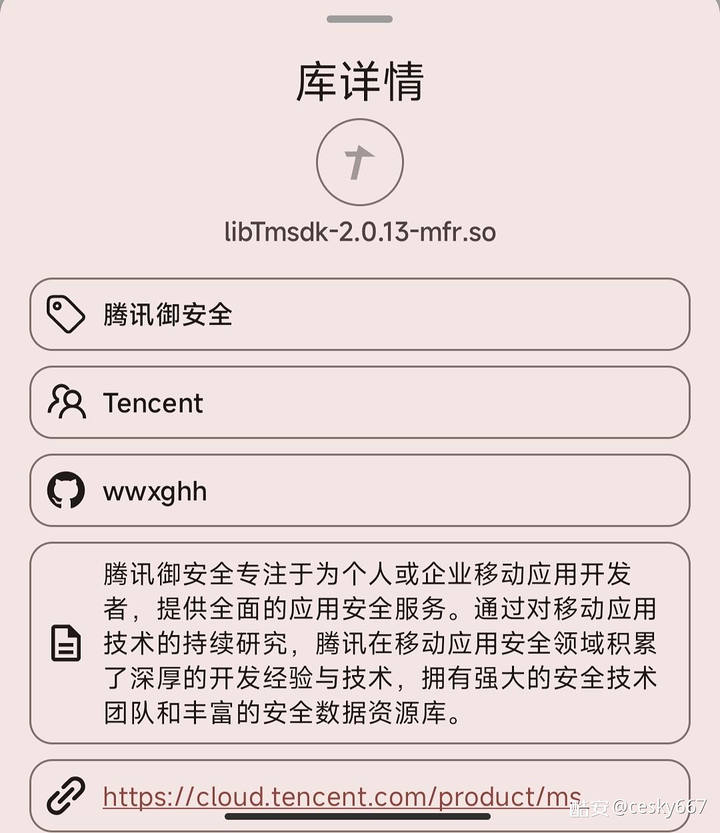

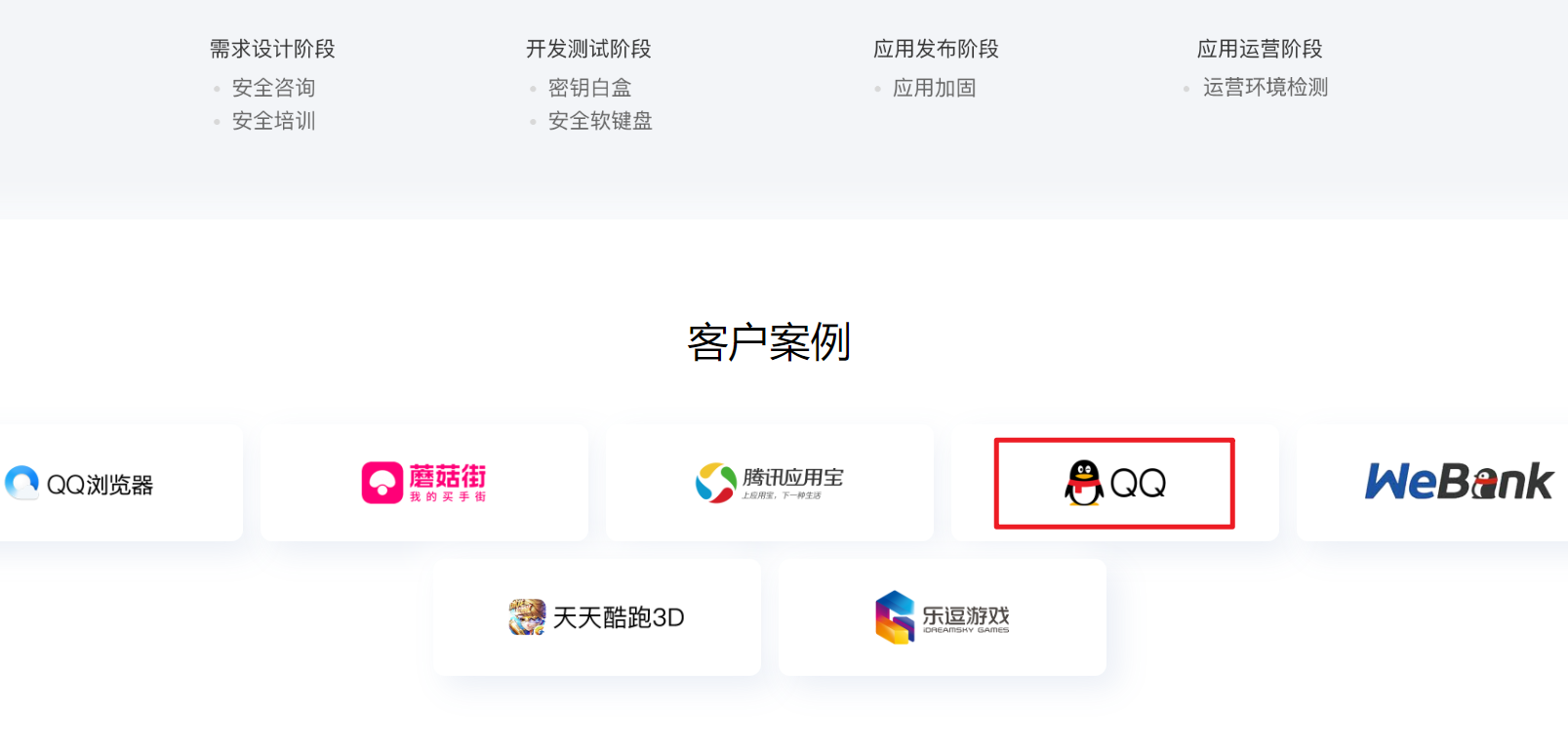

首先,QQ同样使用了腾讯天御安全组件,所以也会生成.tmfs turing.dat,准确来说,所有使用相关腾讯安全组件的都会生成这些文件,仅作为标识符识别用户,并无其他作用,而在旧版存储空间隔离中,创建/打开文件 记录不准确,导致一些系统组件也显示创建该文件,例如: 垃圾清理。 环境: MIUI13.0.6 EU版 MIUI安全组件版本1.3.8 包名: com.miui.guardprovider(该应用在MIUI EU欧洲版中仍然保留)

查看app组件 可以发现确实使用了天御组件 data目录文件如下:

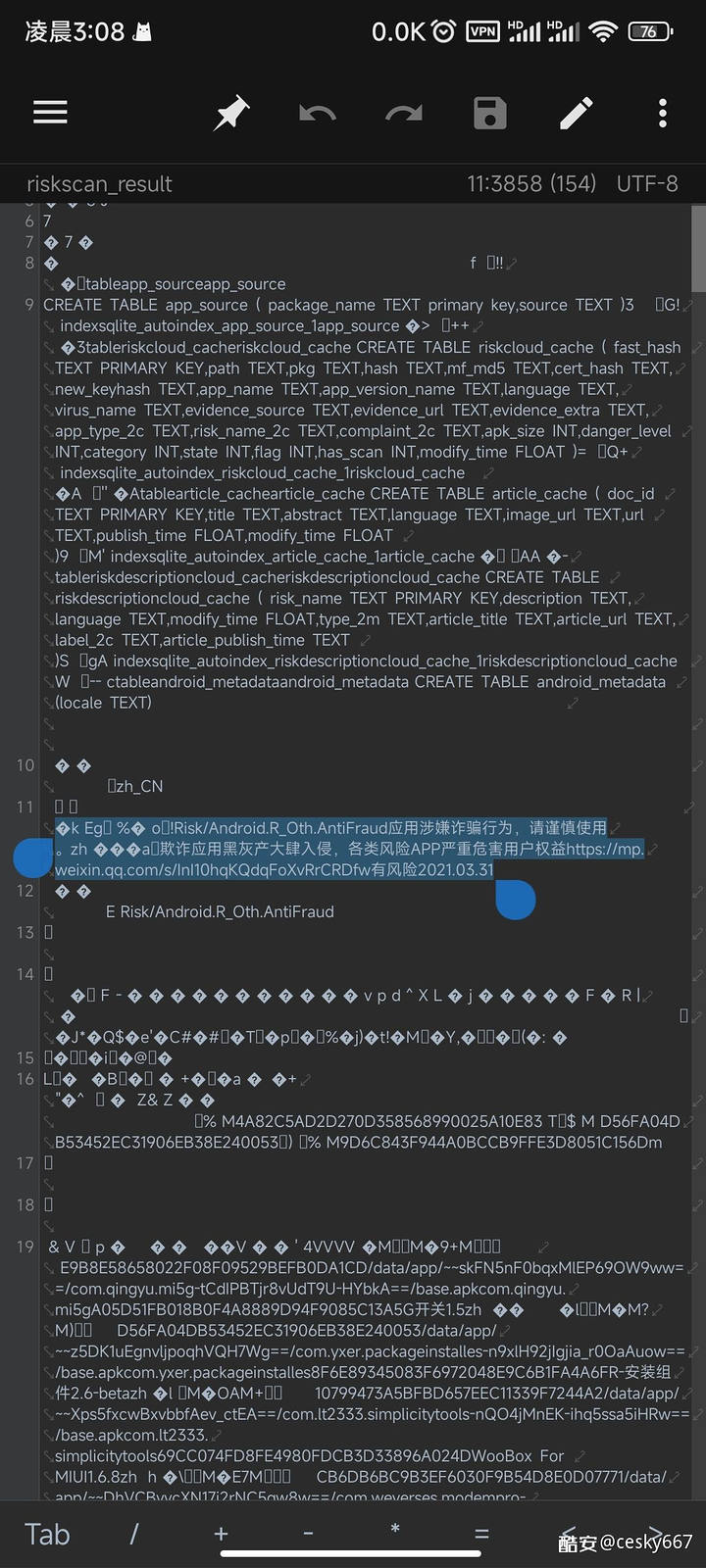

有趣的是,在databases文件夹里一个riskscan开头的文件里找到了这样一段话, 而下面则是一些app包名,大多是一些Xposed模块,推断这些应该是风险扫描app结果。

对MIUI安全组件进行抓包,发现每次开关WiFi都连接一个位于广东的IDC机房, 第一条是保活,第二条内容经过加密,受限于本人技术水平暂时无法解密。

这个IP开放了不少端口,仅有8002端口为tcp协议 [由于作者上传长图,且较为模糊] 因此笔者在这里提供PC端的微步情报截图。

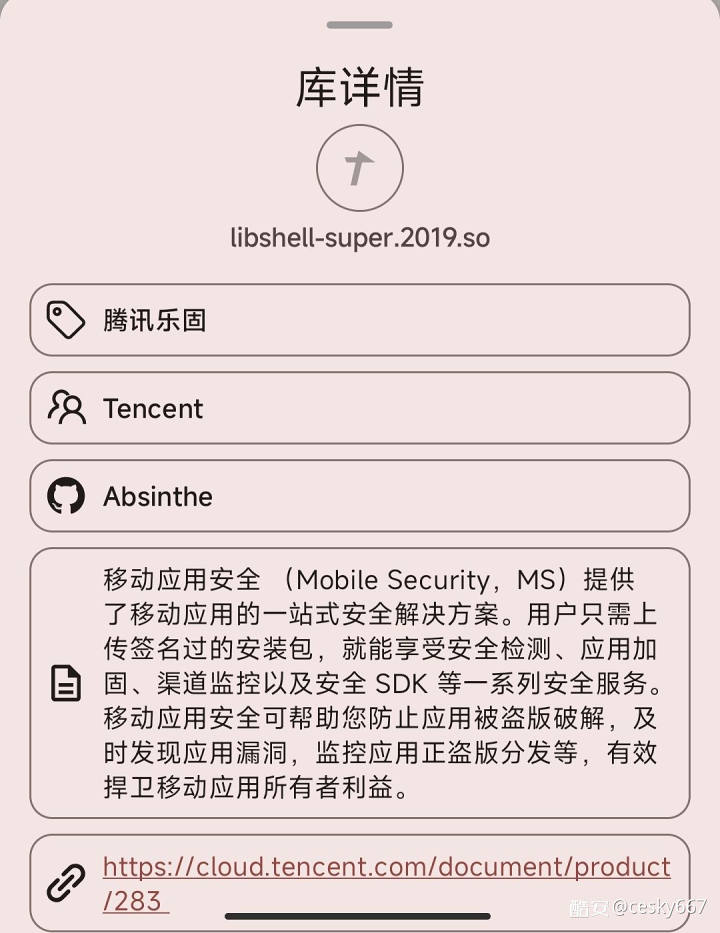

在应用商店里下了一个某中心,查询库文件如图,使用了腾讯乐固。

两个库都指向了同一个腾讯安全产品,而这是产品页的描述,细品一下令人后背发凉。 [由于作者上传长图,且较为模糊] 因此笔者在不影响原文内容的情况下, 再次提供PC网页的截图。

已证实的内容: 会扫描应用列表并上报,与手机管家病毒扫描有关,采用与某中心app一致的腾讯安全组件。 作为普通搞机用户能做什么? 1.使用安装狮 r安装组件替代MIUI安装器 2.冻结MIUI安全组件(不是安卓包管理器 这个冻了卡第一屏) 3.不要点击手机管家病毒扫描! ! 4.关闭qq的读取应用列表权限或者用hide my app list对qq开启白名单 仅获取系统应用 希望诸位安装修改版app的时候,不要出现被请喝茶的悲剧捂脸。 业余菜只因geek,技术水平实属有限,希望有兴趣的大佬能对MIUI安全组件逆向分析。 文件: MIUI安全组件_1.3.8.apk 下载地址: https://www.123pan.com/s/ZTfrVv-ArRP3 文章仅供参考,若有误还望评论区指正 我们终将在没有黑暗的地方相见。 据悉,该组件名为腾讯天御,在中国大陆版和海外版本的MIUI系统中均存在该组件。 另外,QQ、华为安全中心、vivo部分应用中也使用了同样或类似的安全组件。 另有网友表示,该组件至少可以追溯到MIUI12.5版本的系统。

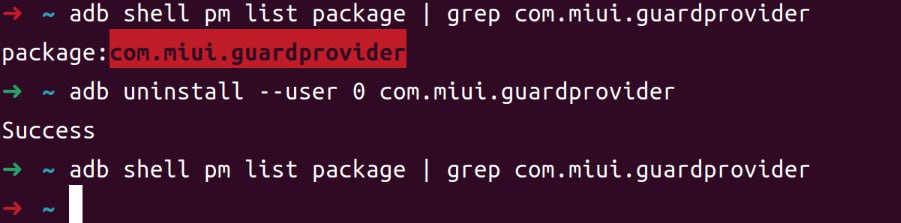

“你说隐私我都觉得有点好笑” 由此得知,腾讯天御模块主要是在后台分析手机内置APP、记录设备UUID,并且回传到中国广东IDC机房。 另外,评论区多名酷安网友回帖称,使用MIUI系统安装软件被警察传讯。 三种解决方案,欢迎参考。 也就是文章前言所提到的,用于屏蔽MIUI安全组件的Xposed模块。 adb shell pm list package | grep com.miui.guardprovider adb uninstall --user 0 com.miui.guardprovider 如果有分身系统需要查看一下设备用户资料ID:adb shell pm list users

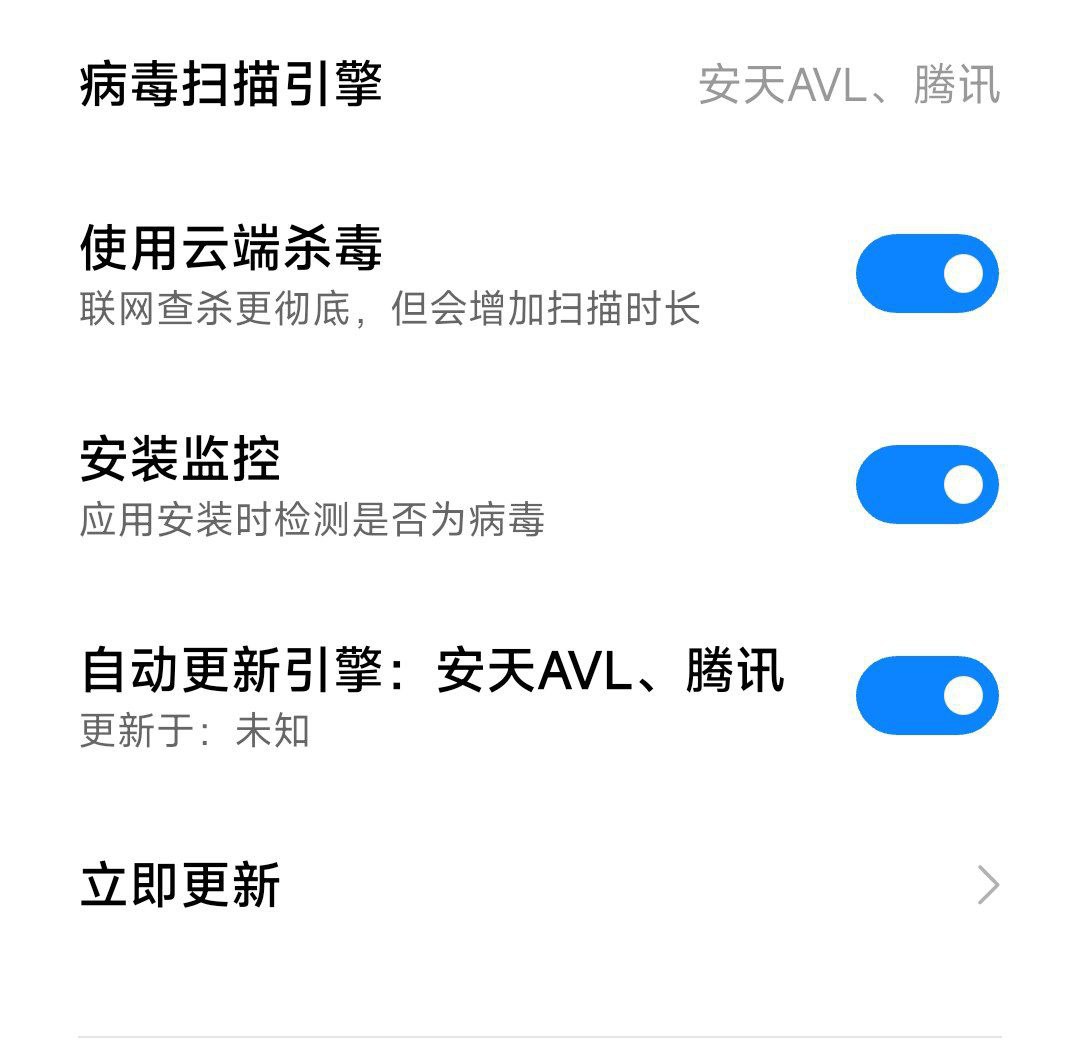

经过本频道[神秘代码:DNSPOTD]的流量分析:确定了后台扫描及病毒库由 腾讯安天/AVL 组件提供,通过实现DNS上游屏蔽可以暂时无效化该功能[当前只针对于小米品牌手机]此操作无需你对手机系统文件进行任何更改。 注意: 本频道并未确定该组件一定上传数据到某某反诈数据中心服务器中, 以下只是针对于扫描功能以及应用包安装功能检测的屏蔽。 屏蔽列表: miav-cse.avlyun.com[腾讯/安天] a0.app.xiaomi.com[小米跟踪API] miui-fxcse.avlyun.com[腾讯/安天] api.installer.xiaomi.com[应用包扫描API] 其他完整列表:https://raw.githubusercontent.com/LoopDns/Fuck-you-MIUI/main/MIhosts 注意: 该操作可能会导致小米安全中心等一系列应用产生不可知的使用风险, 包括但不限于部分软件的云设置、同步失效等一系列问题。 致谢: 以上解决方案来自互联网收集。 其实早在两个多月前,笔者在某交流群里就和群友们讨论过关于小米手机管家内置国家反诈中心APP扫描模块的相关话题。当时我还说,想要纯净的系统可以自己下载国际版的rom包进行刷机,想着国际版的应该轮不到那些人管,但是万万没想到,人在屋檐下不得不低头。 该文由苏雅图整理发布,素材均来自互联网。 原文地址: https://www.coolapk.com/feed/42944139

原文地址: https://www.coolapk.com/feed/42944139

typedef16大佬在21年指出MIUI安全组件使用的腾讯天御组件会监视用户行为,

我将应用程序升级到Rails4,一切正常。我可以登录并转到我的编辑页面。也更新了观点。使用标准View时,用户会更新。但是当我添加例如字段:name时,它不会在表单中更新。使用devise3.1.1和gem'protected_attributes'我需要在设备或数据库上运行某种更新命令吗?我也搜索过这个地方,找到了许多不同的解决方案,但没有一个会更新我的用户字段。我没有添加任何自定义字段。 最佳答案 如果您想允许额外的参数,您可以在ApplicationController中使用beforefilter,因为Rails4将参数

我意识到这可能是一个非常基本的问题,但我现在已经花了几天时间回过头来解决这个问题,但出于某种原因,Google就是没有帮助我。(我认为部分问题在于我是一个初学者,我不知道该问什么......)我也看过O'Reilly的RubyCookbook和RailsAPI,但我仍然停留在这个问题上.我找到了一些关于多态关系的信息,但它似乎不是我需要的(尽管如果我错了请告诉我)。我正在尝试调整MichaelHartl'stutorial创建一个包含用户、文章和评论的博客应用程序(不使用脚手架)。我希望评论既属于用户又属于文章。我的主要问题是:我不知道如何将当前文章的ID放入评论Controller。

我在新的Debian6VirtualBoxVM上安装RVM时遇到问题。我已经安装了所有需要的包并使用下载了安装脚本(curl-shttps://rvm.beginrescueend.com/install/rvm)>rvm,但以单个用户身份运行时bashrvm我收到以下错误消息:ERROR:Unabletocheckoutbranch.安装在这里停止,并且(据我所知)没有安装RVM的任何文件。如果我以root身份运行脚本(对于多用户安装),我会收到另一条消息:Successfullycheckedoutbranch''安装程序继续并指示成功,但未添加.rvm目录,甚至在修改我的.bas

电脑0x0000001A蓝屏错误怎么U盘重装系统教学分享。有用户电脑开机之后遇到了系统蓝屏的情况。系统蓝屏问题很多时候都是系统bug,只有通过重装系统来进行解决。那么蓝屏问题如何通过U盘重装新系统来解决呢?来看看以下的详细操作方法教学吧。 准备工作: 1、U盘一个(尽量使用8G以上的U盘)。 2、一台正常联网可使用的电脑。 3、ghost或ISO系统镜像文件(Win10系统下载_Win10专业版_windows10正式版下载-系统之家)。 4、在本页面下载U盘启动盘制作工具:系统之家U盘启动工具。 U盘启动盘制作步骤: 注意:制作期间,U盘会被格式化,因此U盘中的重要文件请注

在应用开发中,有时候我们需要获取系统的设备信息,用于数据上报和行为分析。那在鸿蒙系统中,我们应该怎么去获取设备的系统信息呢,比如说获取手机的系统版本号、手机的制造商、手机型号等数据。1、获取方式这里分为两种情况,一种是设备信息的获取,一种是系统信息的获取。1.1、获取设备信息获取设备信息,鸿蒙的SDK包为我们提供了DeviceInfo类,通过该类的一些静态方法,可以获取设备信息,DeviceInfo类的包路径为:ohos.system.DeviceInfo.具体的方法如下:ModifierandTypeMethodDescriptionstatic StringgetAbiList()Obt

需求:要创建虚拟机,就需要给他提供一个虚拟的磁盘,我们就在/opt目录下创建一个10G大小的raw格式的虚拟磁盘CentOS-7-x86_64.raw命令格式:qemu-imgcreate-f磁盘格式磁盘名称磁盘大小qemu-imgcreate-f磁盘格式-o?1.创建磁盘qemu-imgcreate-fraw/opt/CentOS-7-x86_64.raw10G执行效果#ls/opt/CentOS-7-x86_64.raw2.安装虚拟机使用virt-install命令,基于我们提供的系统镜像和虚拟磁盘来创建一个虚拟机,另外在创建虚拟机之前,提前打开vnc客户端,在创建虚拟机的时候,通过vnc

因为我现在正在做一些时间测量,我想知道是否可以在不使用Benchmark类或命令行实用程序time的情况下测量用户时间或系统时间。使用Time类只显示挂钟时间,而不显示系统和用户时间,但是我正在寻找具有相同灵active的解决方案,例如time=TimeUtility.now#somecodeuser,system,real=TimeUtility.now-time原因是我有点不喜欢Benchmark,因为它不能只返回数字(编辑:我错了-它可以。请参阅下面的答案。)。当然,我可以解析输出,但感觉不对。*NIX系统的time实用程序也应该可以解决我的问题,但我想知道是否已经在Ruby中实

我遇到了一个非常奇怪的问题,我很难解决。在我看来,我有一个与data-remote="true"和data-method="delete"的链接。当我单击该链接时,我可以看到对我的Rails服务器的DELETE请求。返回的JS代码会更改此链接的属性,其中包括href和data-method。再次单击此链接后,我的服务器收到了对新href的请求,但使用的是旧的data-method,即使我已将其从DELETE到POST(它仍然发送一个DELETE请求)。但是,如果我刷新页面,HTML与"new"HTML相同(随返回的JS发生变化),但它实际上发送了正确的请求类型。这就是这个问题令我困惑的

我是Ruby的新手。我试过查看在线文档,但没有找到任何有效的方法。我想在以下HTTP请求botget_response()和get()中包含一个用户代理。有人可以指出我正确的方向吗?#PreliminarycheckthatProggitisupcheck=Net::HTTP.get_response(URI.parse(proggit_url))ifcheck.code!="200"puts"ErrorcontactingProggit"returnend#Attempttogetthejsonresponse=Net::HTTP.get(URI.parse(proggit_url)

有人知道如何将capybarapoltergeist的用户代理覆盖到移动用户代理以进行测试吗?我发现了一些有关为seleniumwebdriver配置它的信息:http://blog.plataformatec.com.br/2011/03/configuring-user-agents-with-capybara-selenium-webdriver/这在capybara闹鬼中怎么可能? 最佳答案 请参阅poltergeistgithub页面上的链接:https://github.com/teampoltergeist/polte