文章目录

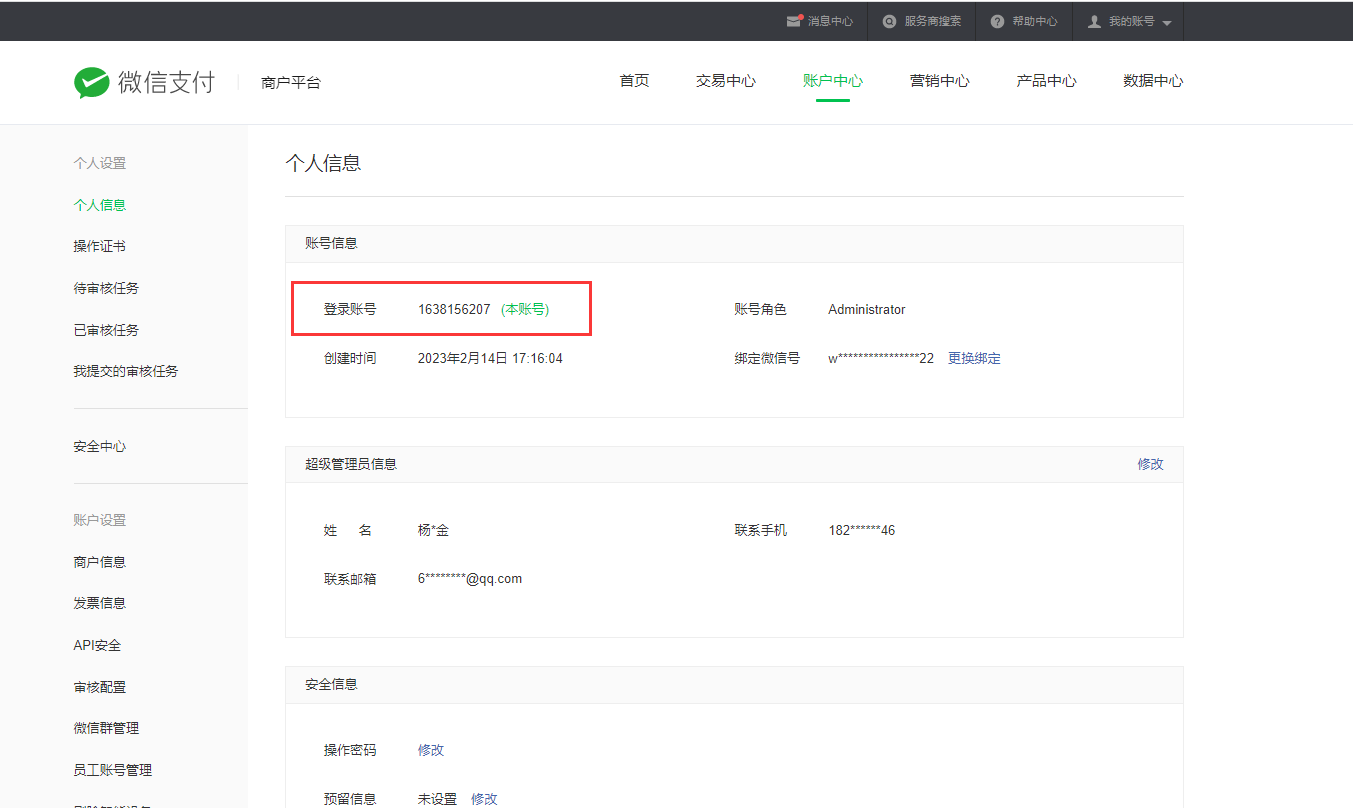

微信支付商户平台:

https://pay.weixin.qq.com/

微信支付本身没有收费,但是在支付后有一点的费率,详情看:

用户展示微信钱包内的“付款码”给商家,商家扫描后直接完成支付,适用于线下面对面收银的场景。

线下场所:商户展示一个支付二维码,用户使用微信扫描二维码后,输入需要支付的金额,完成支

付。

公众号场景:用户在微信内进入商家公众号,打开某个页面,选择某个产品,完成支付。

PC网站场景:在网站中展示二维码,用户使用微信扫描二维码,输入需要支付的金额,完成支

付。

特点:用户在客户端输入支付金额

在微信小程序平台内实现支付的功能。

Native支付是指商户展示支付二维码,用户再用微信“扫一扫”完成支付的模式。这种方式适用于PC网

站。

特点:商家预先指定支付金额

商户通过在移动端独立的APP应用程序中集成微信支付模块,完成支付。

用户在刷脸设备前通过摄像头刷脸、识别身份后进行的一种支付方式。

微信商户平台:https://pay.weixin.qq.com/

场景:Native支付

步骤:提交资料 => 签署协议 => 获取商户号

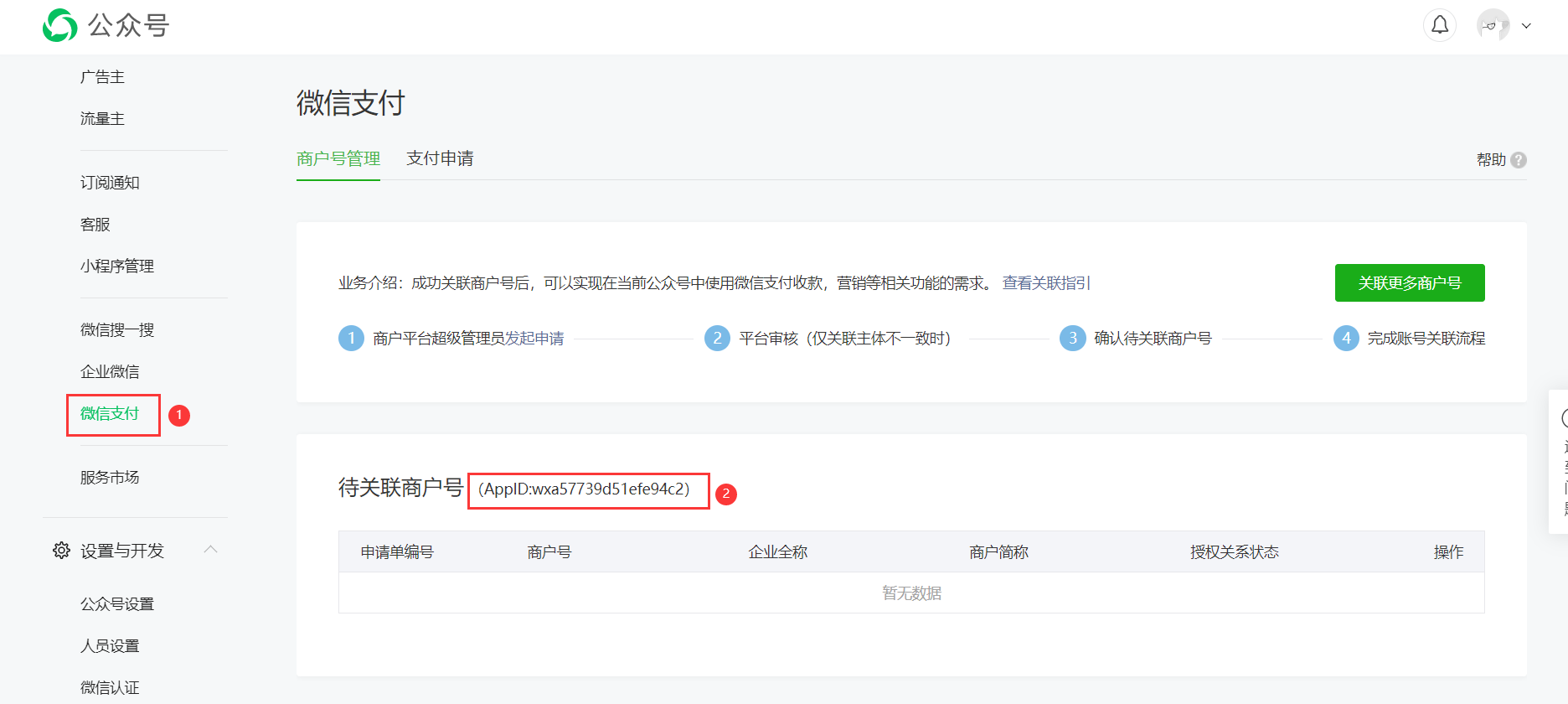

微信公众平台:https://mp.weixin.qq.com/

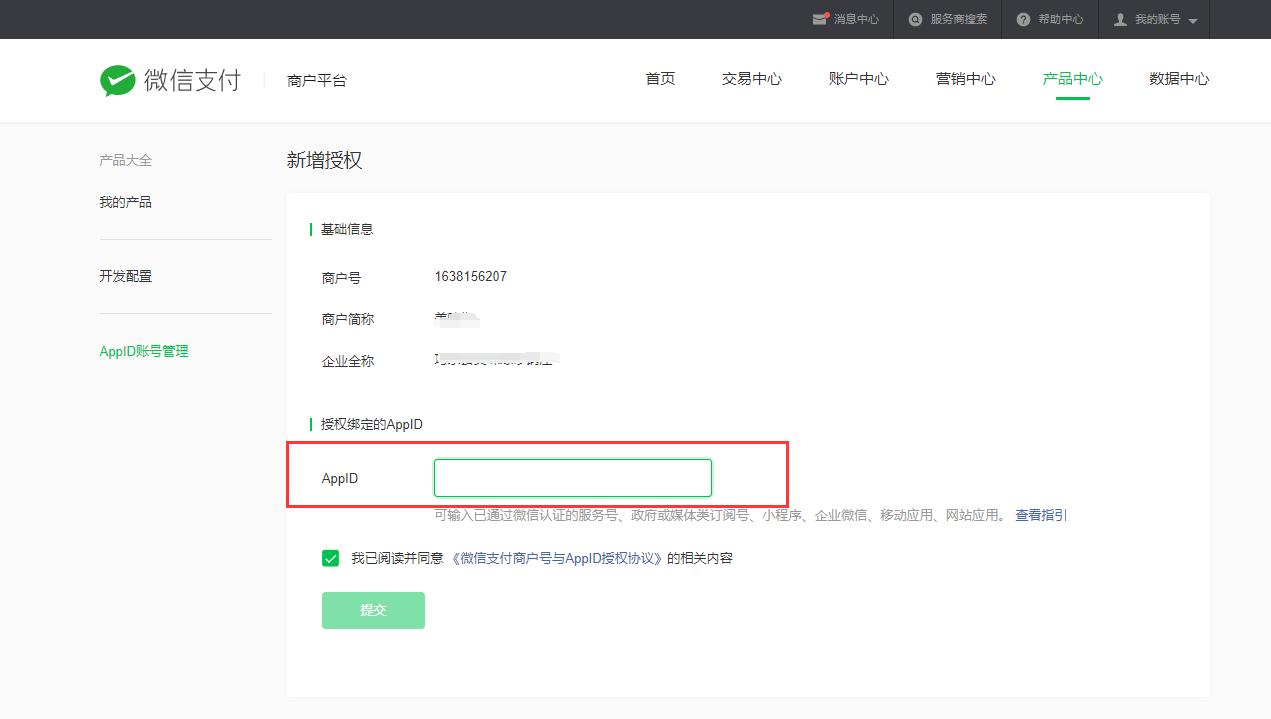

步骤:注册服务号 => 服务号认证 => 获取APPID => 绑定商户号

APIv2版本的接口需要此秘钥

步骤:登录商户平台 => 选择 账户中心 => 安全中心 => API安全 => 设置API密钥

APIv3版本的接口需要此秘钥

步骤:登录商户平台 => 选择 账户中心 => 安全中心 => API安全 => 设置APIv3密钥

随机密码生成工具:https://suijimimashengcheng.bmcx.com/

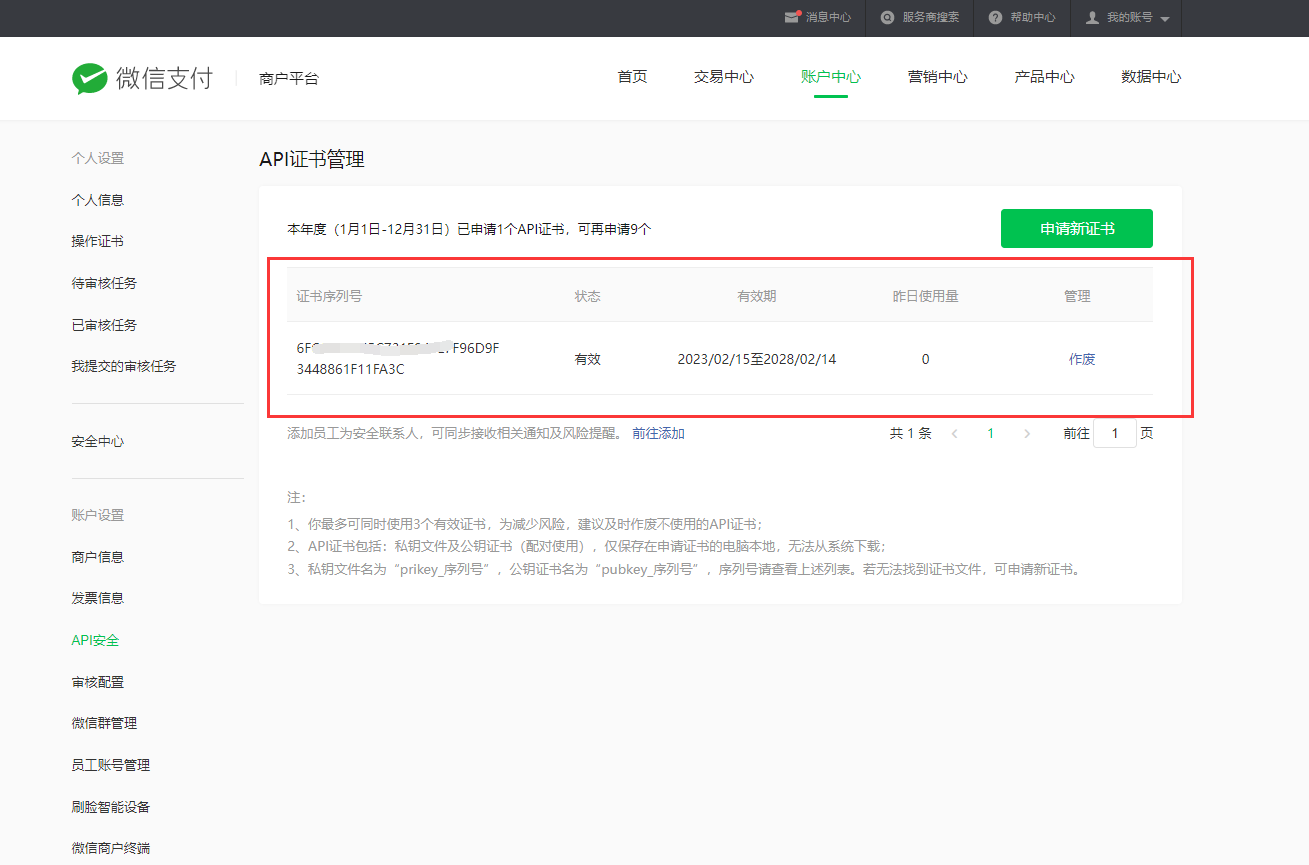

APIv3版本的所有接口都需要;APIv2版本的高级接口需要(如:退款、企业红包、企业付款等)

步骤:登录商户平台 => 选择 账户中心 => 安全中心 => API安全 => 申请API证书

点击管理证书可查看证书序列号

可以预先下载,也可以通过编程的方式获取。

明文: 加密前的消息叫“明文”(plain text)

密文: 加密后的文本叫“密文”(cipher text)

密钥: 只有掌握特殊“钥匙”的人,才能对加密的文本进行解密,这里的“钥匙”就叫做“密钥”(

key)

“密钥”就是一个字符串,度量单位是“位”(bit),比如,密钥长度是 128,就是 16 字节的二

进制串

加密: 实现机密性最常用的手段是“加密”(encrypt)

按照密钥的使用方式,加密可以分为两大类:对称加密和非对称加密。

解密: 使用密钥还原明文的过程叫“解密”(decrypt)

加密算法: 加密解密的操作过程就是“加密算法”

所有的加密算法都是公开的,而算法使用的“密钥”则必须保密

密钥的度量单位是位 bit,如,秘钥长度128,就是16字节的二进制串对称加密和非对称加密

AEAD_AES_256_GCM

RSA加密算法:最著名的非对称加密算法Bob有两把钥匙(公钥和私钥),公钥给他的朋友们,私钥自己保留。我们规定:Bob用一把来加密数据,那么只有使用另外一把才能解密数据。

举例:Susan需要写一个信给Bob,信的内容要保密(这里使用Bob的公钥进行加密),Bob收到信以后使用自己私钥解密就可以读取信的内容。这里只要Bob的私钥不泄露信的内容就是安全的。信件即使落在别人的手里,也没办法被解密。所以在这里,任何人都可以写一封加密的信给Bob。

在这里假设:Bob收到信后也想给Sucan回一封加密的信。该怎么处理呢?

这里我们想到Susan也要拥有自己的公钥和私钥,然后将自己的公钥分发给他的朋友们。自己保留私钥。

那么,Bob可以使用Susan的公钥将加密的信件发给Susan。Susan要读取信的内容就需要用自己的私钥解密来读取信的内容。

上面举例的都是用公钥加密,私钥解密。如果我们这时将公钥和私钥的用法反过来。

就变成了私钥加密,公钥解密。

例如Bob写一封信给Sucan,他用自己的私钥对这封信进行了加密。可是因为Bob所有的朋友们都拥有他的公钥。他们都能够解密Bob的信,所以我们发现私钥加密,公钥解密。其实并不是为了加密。

Bob使用自己的私钥进行加密,Susan必须使用Bob的公钥才能对信件进行解密。因此Sucan能够确认的是这封信确实是由Bob发出的。而不是别人。因为Sucan使用的是Bob的公钥进行的解密。那么加密方一定用了Bob的私钥进行加密。我们可以确定加密人一定是Bob。

得出以下结论:

摘要算法就是我们常说的散列函数、哈希函数(Hash Function),它能够把任意长度的数据“压缩”成 固定长度、而且独一无二的“摘要”字符串,就好像是给这段数据生成了一个数字“指纹”。

作用:

保证信息的完整性

特性:

不可逆:只有算法,没有秘钥,只能加密,不能解密

难题友好性:想要破解,只能暴力枚举

发散性:只要对原文进行一点点改动,摘要就会发生剧烈变化

抗碰撞性:原文不同,计算后的摘要也要不同

常见摘要算法:

MD5、SHA1、SHA2(SHA224、SHA256、SHA384)

数字签名是使用私钥对摘要加密生成签名,需要由公钥将签名解密后进行验证,实现身份认证和不可否认

签名和验证签名的流程:

举例:现在Bob给Pat写一封信,信的内容不需要加密,但是要保证Pat收到信之后。能够确认信的内容是没有被篡改过的,也就是保证信息的完整性。我们利用摘要运算,第一步Bob写完信后先用摘要算法生成信件原文的摘要(Message Digest)。第二步Bob将摘要附在信件的下面,一起发送给Pat。

Pat收到信以后之后。第一步Pat使用和Bob一样的摘要算法加密信件的原文得到信件的摘要。第二步Pat将加密后的摘要和Bob在原文中附加的摘要做一下对比。如果一直说明信件没被篡改。这种方式看似解决了数据完整性的问题。但是有一个致命的漏洞,如果信件被黑客截获,并且修改了信件的原文根据原文生成了新的摘要。然后附加在原文下面,伪装成Bob的信件发送给Pat。Pat接收到以后是完全无法察觉信件被篡改了。所以说摘要算法不具有机密性。如果明文传输,黑客可以截获后把摘要也改了。还是没有办法鉴别出信息传输的完整性。

结合前面的知识,加入秘钥确保信息的机密性。第一步,Bob写完信后先用摘要算法生成信件的摘要。第二步,Bob使用自己的私钥将摘要加密,加密后的结果我们称为数字签名。Bob将数字签名附在信的原文下面一起发给Pat。

Pat收信以后也是三个步骤,第一个步骤Pat取下数字签名。用Bob的公钥进行解密得到信件的摘要。第二个步骤Pat使用和Bob一样的加密算法加密信件的原文,得到信件的摘要。第三个步骤Pat将前面两部得到的摘要进行对比。如果一致信件就是Bob发的,并且是没有被篡改了,这个过称我们称为验签。就是验证前面的意思。

通过上面案例,我们发现即使黑客修改了信件的原文,并且通过加密算法生成新的摘要。但是因为没有Bob的私钥因此就无法对摘要进行加密。无法生成只能有Bob生成的签名。所以信就无法被篡改了。

微信支付的签名和验签就是这个原理。

Doug将自己的公钥发送给Pat。并且谎称这就是Bob的公钥,实际Pat拥有的是Doug的公钥。因此Doug就可以冒充,要用自己的私钥做成数字签名写信给Pat。Pat用假的到那个公钥进行验签,验签是可以成功的。Pat只能误以为是Bob的东西,但其实Doug。

这个场景呢就相当于你误以为和微信支付的服务器进行通信。但实际上是在和黑客通讯。所以这里有一个公钥信任的问题,其实谁都可以发布公钥,所以我们还缺少一个防止黑客伪造公钥的手段。

怎么解决这个公钥就是Bob的呢,这个问题的答案就是数字证书 。一个证书包含很多的信息。

公钥: 为了防止Bob的公钥被伪造,公钥不采用直接发布的形式了。它会被放在数字证书中。如果是Bob的数字证书。Bob的公钥机会被包含在这个数字证书里面。

所有者: 这里指的是证书的申请者,一般是某个人或者是某个公司/机构,或者是某个公司的网址域名。刚刚描述的场景当中所有者就是Bob。

颁发者: 数字证书要由一个第三方的机构来颁发。这个第三方机构就是CA,也就是证书认证机构。CA具有极高的可信度,由它来给各个公钥进行签名。用自身信誉来保证公钥没有被伪造。

有效期: 证书的有效期限,过了有效期证书就不能再被使用,需要重新申请。

签名哈希算法: 其实就是摘要算法。为了防止证书被篡改,CA在颁发的时候,根据指定的摘要算法计算证书的摘要。有时候也要证书的指纹。将证书的指纹也放在证书里。指纹的目的就是保证证书的完整性、不可篡改性。

签名算法: 确保证书是由CA颁发的

序列号: 证书的唯一标识。

CA为Bob颁发数字证书的流程:首次CA用数字证书中指定的Hash算法,根据证书信息计算证书的摘要,也就是证书的指纹。然后CA根据证书当中的签名算法用CA自己的私钥将摘要进行加密,生成证书的签名。最后把签名和证书的基本信息一起发布。Bob就得到了一个数字证书。

Bob拿到数字证书以后再给Pat写信,只要在签名的同时再附上数字证书就可以了。

Pat收到信以后第一件事就是将数字证书取出来。接着对数字证书中的证书签名进行验证。流程和签名的验签流程是类似的。Pat用证书信息中指定的Hash算法根据证书信息计算整个证书的摘要。并且使用CA的公钥从数字证书的签名中解析出数字证书的摘要,将两个摘要进行比较。如果两个摘要一直就说明验签是通过的,如果验签通过了,Pat就可以在数字证书中获取Bob的公钥了。因为在数字证书中指定了证书的所有者,这样Doug就没有办法伪造数字证书了,因为他向CA申请数字证书的时候必须提供真实的身份,CA也会对身份进行核实。

经过签名的步骤,我们可以确认,Pat拿到的Bob的公钥是真实的。接下来需要使用Bob的公钥对信件的签名进行验证。跟签名一样,需要使用Hash算法计算信件的摘要,然后用刚刚从数字证书中得到的Bob的公钥对信件的签名进行解密。得到信件的摘要。接下来将两个摘要进行比较。如果一致则验签通过。

经过一些列的步骤我们可以就可以确认和Pat通讯的一定是Bob,并且消息也没有被篡改过。这时Pat就可以放心的读取信件的内容了。

数字证书解决“公钥的信任”问题,可以防止黑客伪造公钥。

不能直接分发公钥,公钥的分发必须使用数字证书,数字证书由CA颁发

https协议中的数字证书:

商户证书:

商户API证书是指由商户申请的,包含商户的商户号、公司名称、公钥信息的证书。

商户证书在商户后台申请:https://pay.weixin.qq.com/index.php/core/cert/api_cert#/

平台证书(微信支付平台):

微信支付平台证书是指由微信支付 负责申请的,包含微信支付平台标识、公钥信息的证书。商户可以使

用平台证书中的公钥进行验签。

平台证书的获取:https://pay.weixin.qq.com/wiki/doc/apiv3/wechatpay/wechatpay3_0.shtml

都是对称加密需要使用的加密和解密密钥,一定要保管好,不能泄露。

API密钥对应V2版本的API

APIv3密钥对应V3版本的API

我正在编写一个包含C扩展的gem。通常当我写一个gem时,我会遵循TDD的过程,我会写一个失败的规范,然后处理代码直到它通过,等等......在“ext/mygem/mygem.c”中我的C扩展和在gemspec的“扩展”中配置的有效extconf.rb,如何运行我的规范并仍然加载我的C扩展?当我更改C代码时,我需要采取哪些步骤来重新编译代码?这可能是个愚蠢的问题,但是从我的gem的开发源代码树中输入“bundleinstall”不会构建任何native扩展。当我手动运行rubyext/mygem/extconf.rb时,我确实得到了一个Makefile(在整个项目的根目录中),然后当

我正在编写一个小脚本来定位aws存储桶中的特定文件,并创建一个临时验证的url以发送给同事。(理想情况下,这将创建类似于在控制台上右键单击存储桶中的文件并复制链接地址的结果)。我研究过回形针,它似乎不符合这个标准,但我可能只是不知道它的全部功能。我尝试了以下方法:defauthenticated_url(file_name,bucket)AWS::S3::S3Object.url_for(file_name,bucket,:secure=>true,:expires=>20*60)end产生这种类型的结果:...-1.amazonaws.com/file_path/file.zip.A

我已经在Sinatra上创建了应用程序,它代表了一个简单的API。我想在生产和开发上进行部署。我想在部署时选择,是开发还是生产,一些方法的逻辑应该改变,这取决于部署类型。是否有任何想法,如何完成以及解决此问题的一些示例。例子:我有代码get'/api/test'doreturn"Itisdev"end但是在部署到生产环境之后我想在运行/api/test之后看到ItisPROD如何实现? 最佳答案 根据SinatraDocumentation:EnvironmentscanbesetthroughtheRACK_ENVenvironm

我们的git存储库中目前有一个Gemfile。但是,有一个gem我只在我的环境中本地使用(我的团队不使用它)。为了使用它,我必须将它添加到我们的Gemfile中,但每次我checkout到我们的master/dev主分支时,由于与跟踪的gemfile冲突,我必须删除它。我想要的是类似Gemfile.local的东西,它将继承从Gemfile导入的gems,但也允许在那里导入新的gems以供使用只有我的机器。此文件将在.gitignore中被忽略。这可能吗? 最佳答案 设置BUNDLE_GEMFILE环境变量:BUNDLE_GEMFI

这似乎非常适得其反,因为太多的gem会在window上破裂。我一直在处理很多mysql和ruby-mysqlgem问题(gem本身发生段错误,一个名为UnixSocket的类显然在Windows机器上不能正常工作,等等)。我只是在浪费时间吗?我应该转向不同的脚本语言吗? 最佳答案 我在Windows上使用Ruby的经验很少,但是当我开始使用Ruby时,我是在Windows上,我的总体印象是它不是Windows原生系统。因此,在主要使用Windows多年之后,开始使用Ruby促使我切换回原来的系统Unix,这次是Linux。Rub

我正在玩HTML5视频并且在ERB中有以下片段:mp4视频从在我的开发环境中运行的服务器很好地流式传输到chrome。然而firefox显示带有海报图像的视频播放器,但带有一个大X。问题似乎是mongrel不确定ogv扩展的mime类型,并且只返回text/plain,如curl所示:$curl-Ihttp://0.0.0.0:3000/pr6.ogvHTTP/1.1200OKConnection:closeDate:Mon,19Apr201012:33:50GMTLast-Modified:Sun,18Apr201012:46:07GMTContent-Type:text/plain

在Ruby中是否有Gem或安全删除文件的方法?我想避免系统上可能不存在的外部程序。“安全删除”指的是覆盖文件内容。 最佳答案 如果您使用的是*nix,一个很好的方法是使用exec/open3/open4调用shred:`shred-fxuz#{filename}`http://www.gnu.org/s/coreutils/manual/html_node/shred-invocation.html检查这个类似的帖子:Writingafileshredderinpythonorruby?

无论您是想搭建桌面端、WEB端或者移动端APP应用,HOOPSPlatform组件都可以为您提供弹性的3D集成架构,同时,由工业领域3D技术专家组成的HOOPS技术团队也能为您提供技术支持服务。如果您的客户期望有一种在多个平台(桌面/WEB/APP,而且某些客户端是“瘦”客户端)快速、方便地将数据接入到3D应用系统的解决方案,并且当访问数据时,在各个平台上的性能和用户体验保持一致,HOOPSPlatform将帮助您完成。利用HOOPSPlatform,您可以开发在任何环境下的3D基础应用架构。HOOPSPlatform可以帮您打造3D创新型产品,HOOPSSDK包含的技术有:快速且准确的CAD

目录一.加解密算法数字签名对称加密DES(DataEncryptionStandard)3DES(TripleDES)AES(AdvancedEncryptionStandard)RSA加密法DSA(DigitalSignatureAlgorithm)ECC(EllipticCurvesCryptography)非对称加密签名与加密过程非对称加密的应用对称加密与非对称加密的结合二.数字证书图解一.加解密算法加密简单而言就是通过一种算法将明文信息转换成密文信息,信息的的接收方能够通过密钥对密文信息进行解密获得明文信息的过程。根据加解密的密钥是否相同,算法可以分为对称加密、非对称加密、对称加密和非

在应用开发中,有时候我们需要获取系统的设备信息,用于数据上报和行为分析。那在鸿蒙系统中,我们应该怎么去获取设备的系统信息呢,比如说获取手机的系统版本号、手机的制造商、手机型号等数据。1、获取方式这里分为两种情况,一种是设备信息的获取,一种是系统信息的获取。1.1、获取设备信息获取设备信息,鸿蒙的SDK包为我们提供了DeviceInfo类,通过该类的一些静态方法,可以获取设备信息,DeviceInfo类的包路径为:ohos.system.DeviceInfo.具体的方法如下:ModifierandTypeMethodDescriptionstatic StringgetAbiList()Obt