1、ACL

1.1ACL的基本原理和基本作用

1.2区分ACL的不同种类及特点

1.3描述ACL规则的基本组成结构和匹配顺序

1.4ACL中通配符的使用方法

1.5ACL的基本组网配置及实验

2、NAT

2.1NAT技术原理

2.2NAT实验

ACL是由一系列的permit或deny语句组成、有序规则的列表,ACL是一个匹配工具,能够对报文进行匹配和区分。

ACL的应用有很多,可以匹配IP流量,在Traffic-filter中被调用,在NAT中被调用。在路由策略中被调用,在防火墙的策略部署中被调用,在QoS中被调用。ACL有两种应用,一是应用在接口的ACL---过滤数据包(源目IP地址,源目mac,端口,五元组),二是应用在路由协议---匹配相应的路由条目,三是NAT/IPSEC VPN、QOS---匹配感兴趣的数据流。

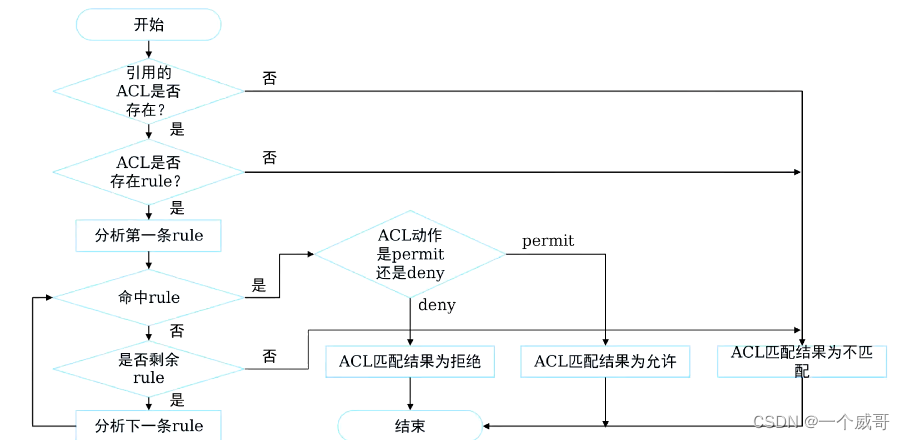

ACL的工作原理:当数据包从接口经过时,由于接口启动了acl',此时路由器会对报文进行检查,然后做出相应的处理。

编号2000-2999---基本 ACL--依据数据包中的源IP地址匹配数据(数据从哪个IP地址过来的)

编号3000-3999---高级 ACL--依据数据包中源、目的IP,源目的短裤,协议号匹配数据

编号4000-4999---二层 ACL,Mac,VLAN-id,802.1q

规则编号 :

ACL的匹配机制是从上到下依次匹配,一旦匹配,立即停止,不再匹配

通配符掩码:可以0 1 穿插 0对应不可变,1对应可变,0/1可以穿插

192.168.1.1/24

192.168.1.2/24

第一个化成二进制为1100 0000.10101000.00000001.00000001

第二个化成二进制为1100 0000 10101000.00000001.00000010

得

0.0.0.3

ACL访问控制列表

1、建立归则

2、进入端口,判断数据流向

3、进入接口,调用规则 inbound还是outbound

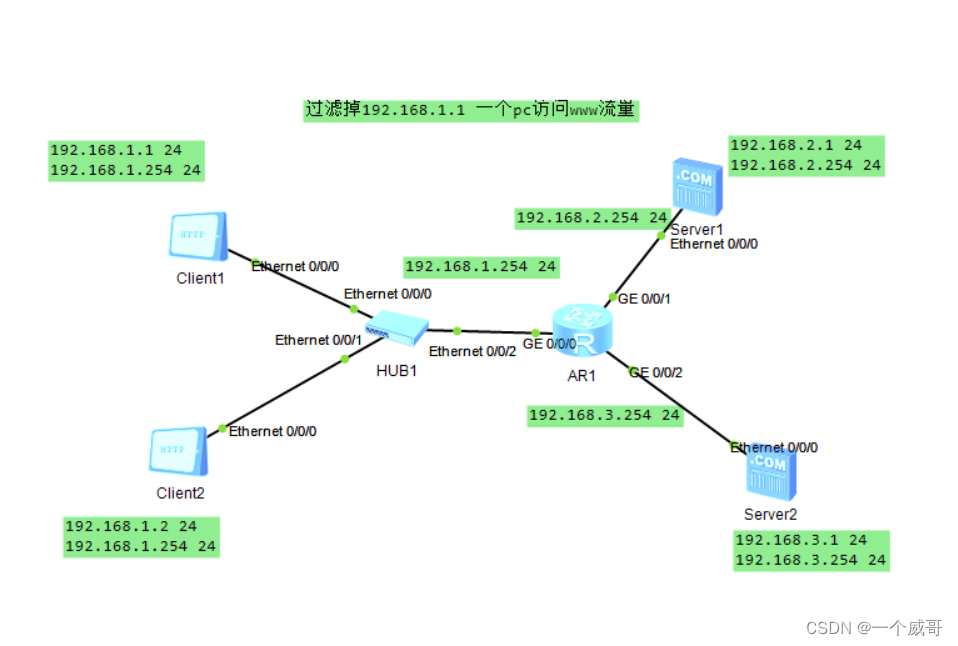

首先进行客户机和服务器的配置

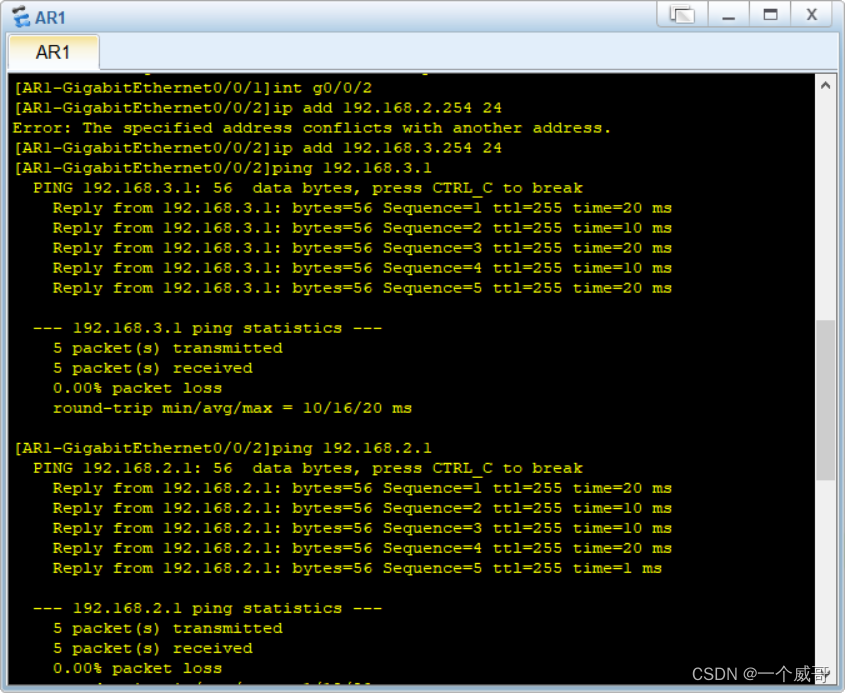

路由器的配置如下:

[AR1]int g0/0/0

[AR1-GigabitEthernet0/0/0]ip add 192.168.1.254 24

[AR1-GigabitEthernet0/0/0]int g0/0/1

[AR1-GigabitEthernet0/0/1]ip add 192.168.2.254 24

[AR1-GigabitEthernet0/0/1]ping 192.168.1.1

[AR1-GigabitEthernet0/0/1]int g0/0/2

[AR1-GigabitEthernet0/0/2]ip add 192.168.3.254 24在配置完路由器的端口号之后测试是否能ping通

然后再对路由器进行ACL配置,分别是permit允许和deny拒绝,代码如下:

[AR1]acl number 2000

[AR1-acl-basic-2000]rule 5 permit source 192.168.1.1 0

[AR1-acl-basic-2000]q

[AR1]dis acl all

Total quantity of nonempty ACL number is 1

Basic ACL 2000, 1 rule

Acl's step is 5

rule 5 permit source 192.168.1.1 0

[AR1]acl 2000

[AR1-acl-basic-2000]rule 5 deny source 192.168.1.1 0

[AR1-acl-basic-2000]dis acl all

Total quantity of nonempty ACL number is 1

Basic ACL 2000, 1 rule

Acl's step is 5

rule 5 deny source 192.168.1.1 0

[AR1-acl-basic-2000]int g0/0/1

[AR1-GigabitEthernet0/0/1]traffic-filter outbound acl 2000

[AR1-GigabitEthernet0/0/1]dis th

[V200R003C00]

#

interface GigabitEthernet0/0/1

ip address 192.168.2.254 255.255.255.0

traffic-filter outbound acl 2000

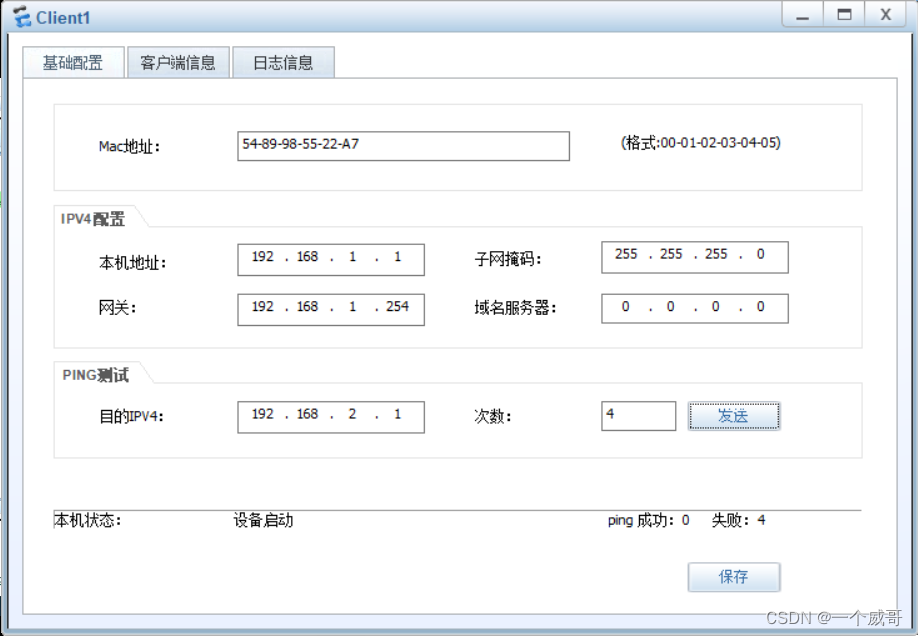

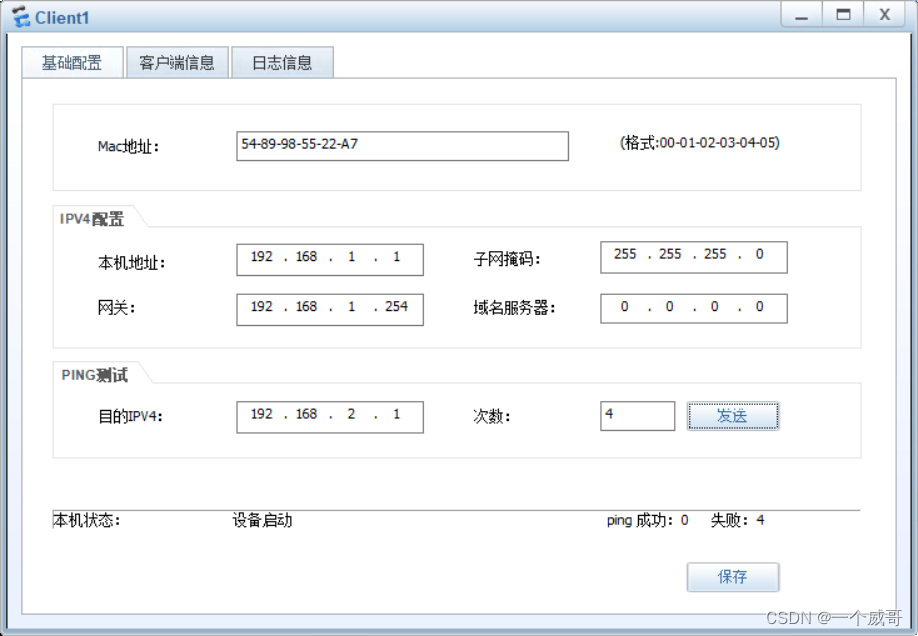

当执行完拒绝命令后,和192.168.2.1 的网段测试是连不通的,测试结果如下:

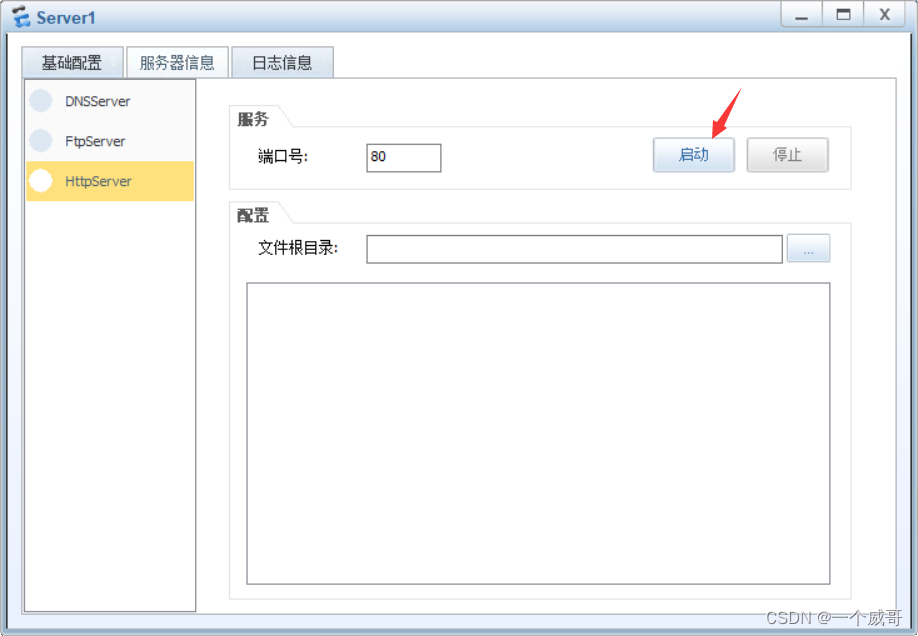

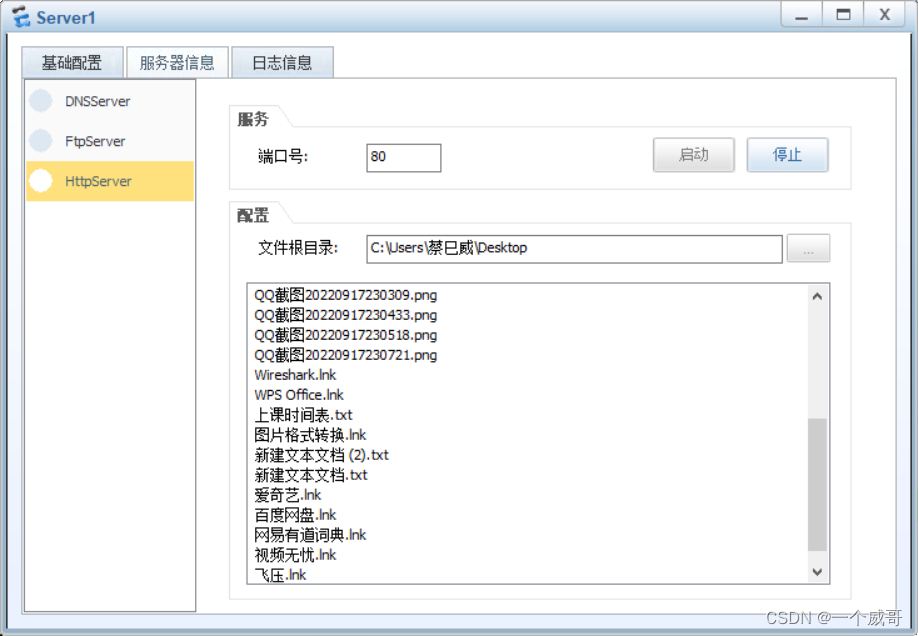

打开服务器中的服务器信息,然后选httpsever启动,

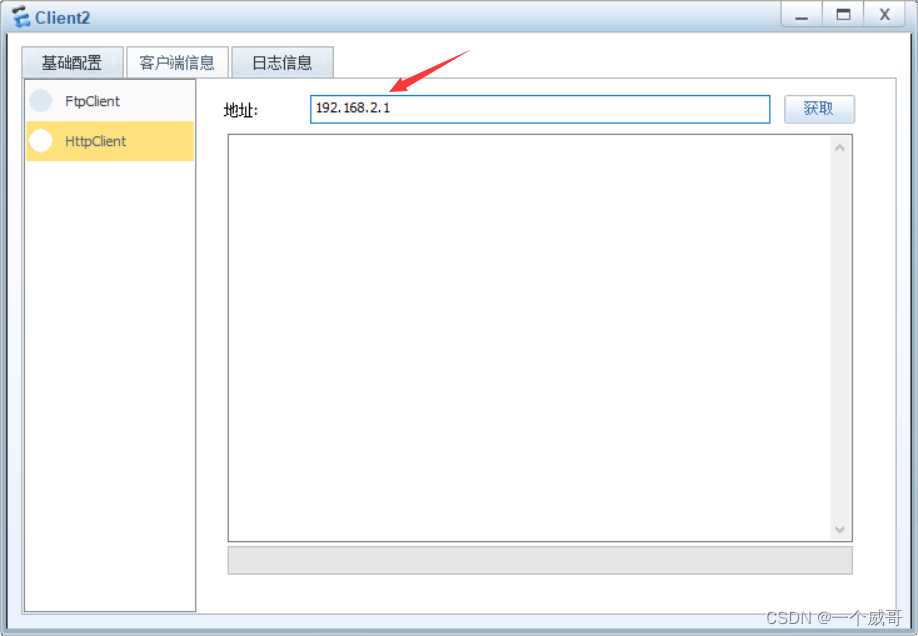

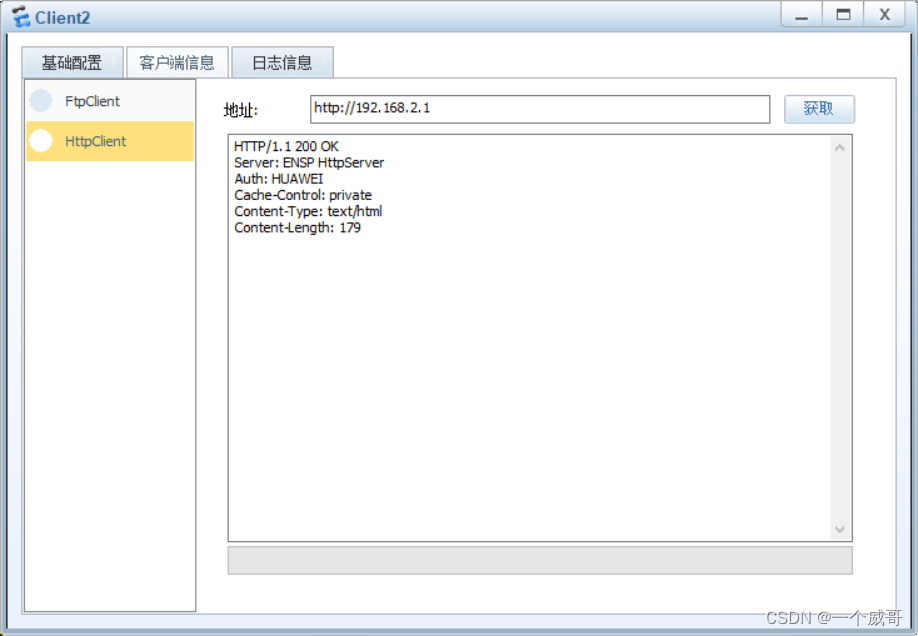

到客户机2的客户端信息中获取192.168.2.1网段

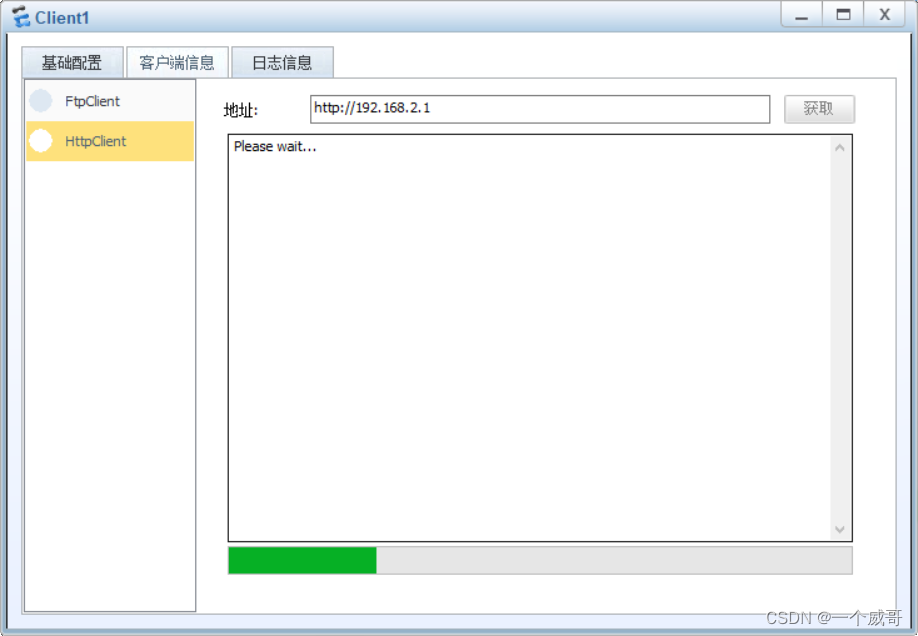

但是客户机1获取不到,超时了。

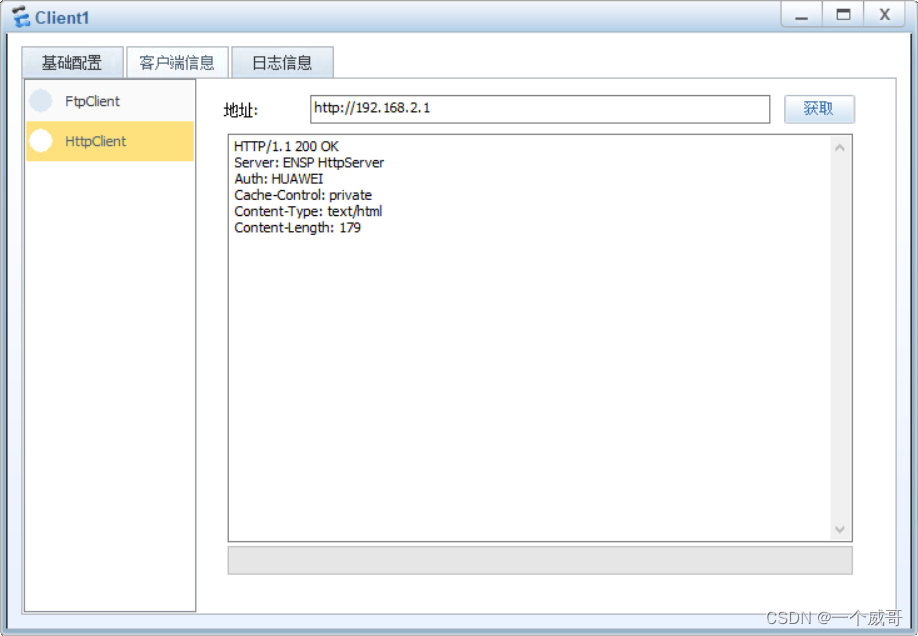

把undo traffic-filter outbound 这条命令去掉,就能连通了

[AR1]int g0/0/1

[AR1-GigabitEthernet0/0/1]undo traffic-filter outbound

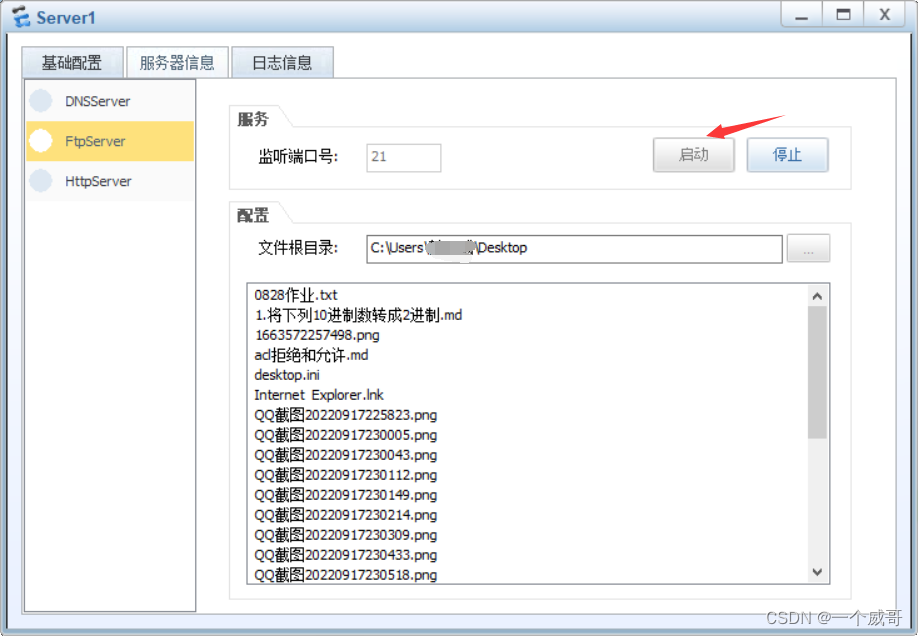

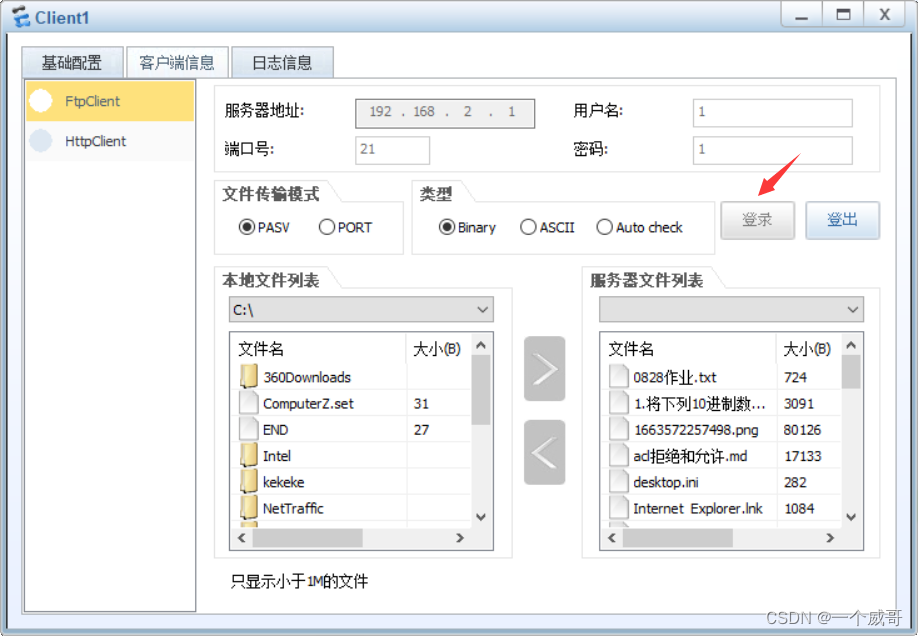

开启文件协议,通过网络,将这些度共享出来

客户机登录就能找到文件

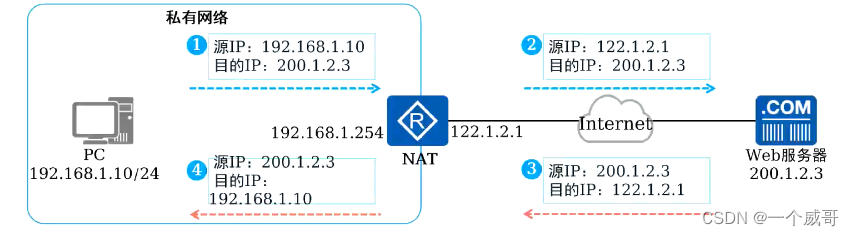

NAT是对IP数据报文的IP地址进行转换,是一种在现网中被规范部署的技术,一般部署在网络出口设备,例如路由器或防火墙上。

NAT的典型应用场景:在私有网络内部(园区、家庭)使用私有地址,出口设备部署NAT,对于“从内到外”的流量,网络设备通过NAT将数据包的源地址进行转换(转换成特定的公网地址),而对于“从外到内的”流量,则对数据包的目的地址进行转换。通过私有地址的使用结合NAT技术,可以有效节约公网IPv4地址。

静态NAT

一个外网地址对应一个内网地址

动态NAT

建立一个外网地址池,

当多台内网去访问外网时,从池子里获取一个未被使用的地址,

在池子中已经被使用的地址, 会被打上已使用标签,不会再次分配给其他主机

NAPT

MAT SERVER

将内网服务端口映射成外网服务的地址

easy-ip

和端口地址一起转换

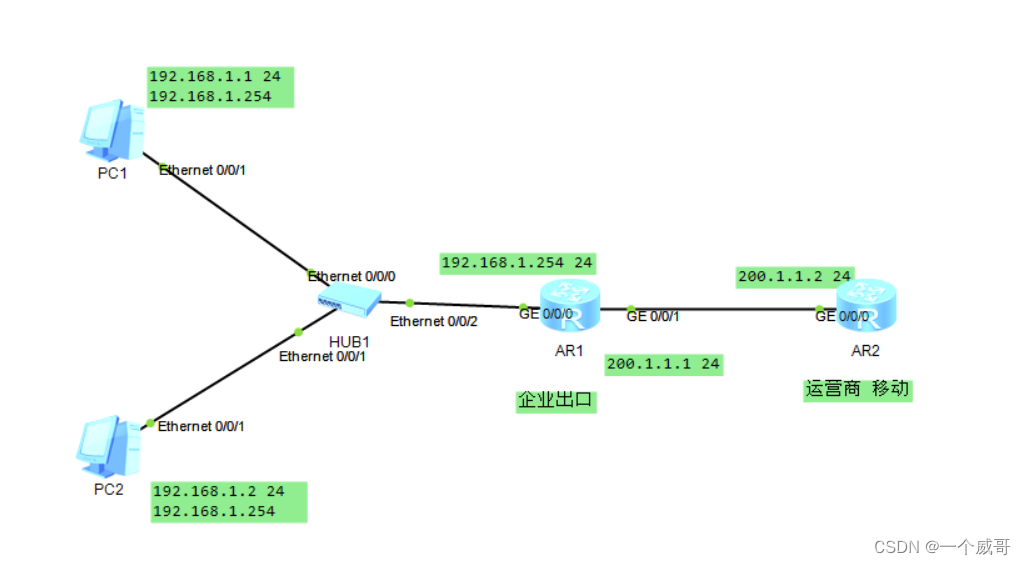

企业出口的路由器配置:

[Huawei]int g0/0/0

[Huawei-GigabitEthernet0/0/0]ip add 192.168.1.254 24

[Huawei-GigabitEthernet0/0/0]int g0/0/1

[Huawei-GigabitEthernet0/0/1]ip add 200.1.1.1 24

[Huawei-GigabitEthernet0/0/1]nat static enable

[Huawei-GigabitEthernet0/0/1]nat static global 200.1.1.100 inside 192.168.1.1

运营商的路由器配置:

[Huawei]int g0/0/0

[Huawei-GigabitEthernet0/0/0]ip add 200.1.1.2 24

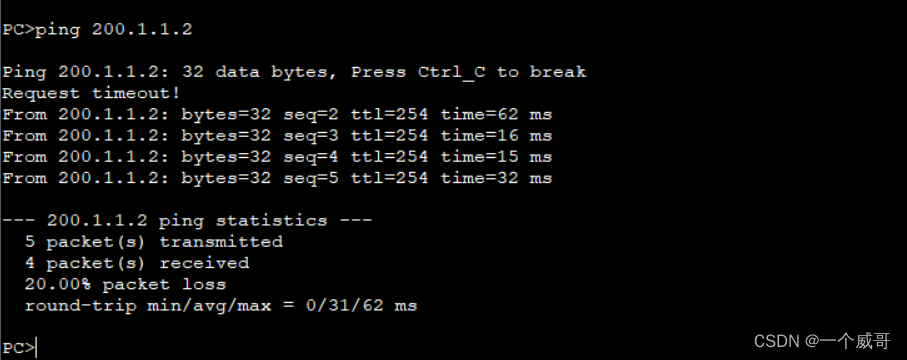

测试pc1能否ping通200.1.1.1网段:

我正在尝试编写一个将文件上传到AWS并公开该文件的Ruby脚本。我做了以下事情:s3=Aws::S3::Resource.new(credentials:Aws::Credentials.new(KEY,SECRET),region:'us-west-2')obj=s3.bucket('stg-db').object('key')obj.upload_file(filename)这似乎工作正常,除了该文件不是公开可用的,而且我无法获得它的公共(public)URL。但是当我登录到S3时,我可以正常查看我的文件。为了使其公开可用,我将最后一行更改为obj.upload_file(file

一、网络环境及TOP1.1R1相当于内网的一台PC, IP:192.168.1.10 网关为 192.168.1.254[R1]iproute-static0.0.0.00192.168.1.254#R1配置默认路由(网关)1.2R2为出口路由器,分别连接内网R1及外网R31)R2 内网接口IP:192.168.1.2542)R2外网接口IP:100.1.1.102)R2NAT地址为:100.1.1.11-100.1.1.14二、静态NAT配置1.1静态NAT(一对一双向)R2配置静态NAT,将公网IP100.1.1.11映射到内网R1 192.168.1.10[R2]intg0/0/1[R2

我只是想比较在Rails中实现ACL时使用的不同解决方案。 最佳答案 我使用授权插件(由BillKatz创建):Rolescanbeauthorizedfortheentireapplication,amodelclass,oraspecificobject.Thepluginprovidesawayofcheckingauthorizationattheclassorinstancemethodlevelusingpermitandpermit?methods.Italsoprovidesenglish-likedynamicme

在我的Rails应用中,我在创建时将客户RMA运输标签保存到S3存储桶中。我刚刚更新到aws-sdkgem的V2,现在我设置ACL的代码不起作用。在V1.X中有效的代码:#SaveslabeltoS3buckets3=AWS::S3.newobj=s3.buckets[ENV['S3_BUCKET_NAME']].objects["#{shippinglabel_filename}"]obj.write(open(label.label('pdf').postage_label.label_pdf_url,'rb'),:acl=>:public_read).write似乎已被弃用,所以

web界面NAT策略配置位置策略--》NAT动态转换--》策略配置如图所示,有两种NAT的配置方式,一种是基于对象组,另一种是传统的ACL,其实两者并没有什么十分大的区别,对象组是人为的预先定义地址组,然后在配置NAT策略的时候通过调用地址组来完成的,这种方式对于那种简单的网络,临时的策略来说有点麻烦,但是如果是需要配置很多的NAT策略,那么这种方式还是不错的,相较于ACL方式就比较适合临时的策略创建。web方式--基于对象组的NAT策略创建 如图所示,基于对象组的方式需要注意的地方就是对象组,对象组其实就是预先创建的组,这些组内部的成员有很多个种类:如图所示,对象组的成员可以是IP,端口,或

我已经能够使用JWT策略实现Passport,并且效果很好。我的受jwt保护的路由看起来像这样......app.get('/thingThatRequiresLogin/:id',passport.authenticate('jwt',{session:false}),thingThatRequiresLogin.findById);现在我需要将某些内容的访问权限限制为仅属于某个Angular色的已登录用户。我希望我能这样表达:app.get('/thingThatRequiresLogin/:id',MAGIC,thingThatRequiresLogin.findById);MA

我努力破译有关创建具有aclAngular色的用户的文档。我想创建类似于文档所述的2个Angular色“admin”和“user”。但是,我找不到Role.create的API文档。给出的例子对我来说也没有任何意义。然后我想仅通过RESTAPI创建一个用户,然后为该用户分配管理员或用户Angular色。这看起来很简单,但我挠头。有人可以就如何开始提供一些指导吗? 最佳答案 我知道文档的这方面需要一些工作,我正在努力尽快改进它。我们还将清理和改进API文档。Angular色模型从基本数据模型对象继承所有CRUD方法:http://ap

我正在尝试node_acl与passport-local.当我运行我的代码时,我无法保护admin-user'/admin'的路由,我被重定向到/login页面。在下面找到我的最小可运行示例:require('dotenv').config()constexpress=require('express')//constfs=require('fs')constpath=require('path')constlogger=require('morgan')constbodyParser=require('body-parser')constcookieParser=require('c

ENSP防火墙综合实验(GRE、IPSec、NAT通信)【防火墙安全策略】一、实验要求1.总部需要通过VPN与分支和合作伙伴进行通信2.分支机构(Branch)员工使用NGFW接入总部。要求实现分支机构安全访问IPSec保护的总部内网服务器。3.合作伙伴(Partner)使用NGFW接入总部。要求实训合作伙伴通过GRE隧道与总部进行通信。4.所有的客户端可以通过公网IP地址来访问WEB服务器二、实验拓补三、实验配置1.防火墙安全区域划分(包括Tunnel接口)2.静态路由3.GRE配置4.IPSecVPN配置5.Easy-ip配置6.NATServer配置7.安全策略配置四、验证结果(截图)1

如果我有一个JavaScript前端应用程序,处理权限/ACL的最佳/常见做法是什么。比如我想显示/隐藏一些元素等。当然,它不安全,但仍然在View层上,我该如何控制。我使用BackboneJS(与Marionette)作为客户端框架,因此使用jQuery、Underscore等。我在高层次上思考,我可以尝试以某种方式禁用一些路由。需要一些研究,但我可以做Router.on("route",checkPermissions)。然后在View层上,隐藏/显示元素,......仍然不确定如何最好地处理这个。我需要将一些权限对象传递到模型中...... 最佳答案