译者 | 布加迪

审校 | 重楼

51CTO读者成长计划社群招募,咨询小助手(微信号:TTalkxiaozhuli)

PowerShell是一种非常全面且易于使用的语言。但是管理员需要保护组织远离不法分子,以免他们利用PowerShell搞破坏活动。

作为Windows中的一路原生工具,PowerShell的广泛功能使得攻击者很容易利用该语言做文章。越来越多的恶意软件和不法分子使用PowerShell将不同的攻击方法结合起来,或者完全通过PowerShell运行漏洞利用代码。这种攻击常常逃避检测,是由于攻击者利用了操作系统的原生组件。

有许多方法和最佳实践可用于保护PowerShell。其中最有价值的是PowerShell脚本块日志记录。脚本块是作为一个整体使用的一组语句或表达式。脚本块是使用花括号{}定义一个代码块。

从Windows PowerShell版本4.0开始,脚本块日志记录会生成已执行代码的审计跟踪,但在Windows PowerShell版本5.0中得到了显著改进。Windows PowerShell版本5.0引入了一个日志引擎,可以自动解密使用XOR、Base64和ROT13等方法混淆处理的代码。PowerShell包含原始的加密代码,以供比较。

PowerShell脚本块日志有助于在安全泄密后分析事件,以便提供额外的洞察力。它还可以帮助IT人员更主动地监视恶意事件。比如说,如果您在Windows中设置了事件订阅,可以将感兴趣的事件发送到集中服务器,进行更仔细的观察。

在Windows系统上配置脚本块日志的两种主要方法是直接设置注册表值,或在组策略对象中指定适当的设置。

要通过注册表配置脚本块日志记录,请在以管理员的身份登录时使用以下代码。

New-Item -Path "HKLM:\SOFTWARE\Wow6432Node\Policies\Microsoft\Windows\PowerShell\ScriptBlockLogging" -Force

Set-ItemProperty -Path "HKLM:\SOFTWARE\Wow6432Node\Policies\Microsoft\Windows\PowerShell\ScriptBlockLogging" -Name "EnableScriptBlockLogging" -Value 1 -Force您可以在组策略中设置PowerShell日志记录设置,这可以在本地机器上设置,也可以通过面向全组织的策略来设置。

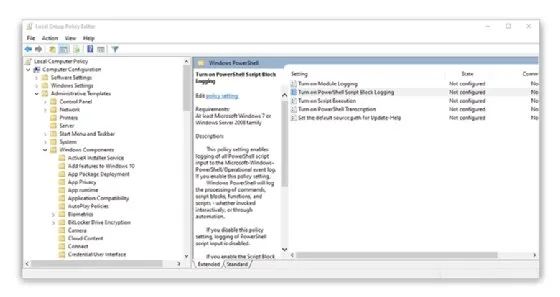

打开本地组策略编辑器,进入到“计算机配置>管理模板> Windows组件> Windows PowerShell >打开PowerShell脚本块日志记录”。

图1. 从Windows中的本地组策略编辑器设置PowerShell脚本块日志记录

当您启用脚本块日志记录时,编辑器会开启一个额外的选项:当命令、脚本块、函数或脚本启动和停止时,通过“日志脚本块调用启动/停止事件”来记录事件。这有助于跟踪事件发生的时间,尤其是针对长时间运行的后台脚本。这个选项在日志中生成大量的额外数据。

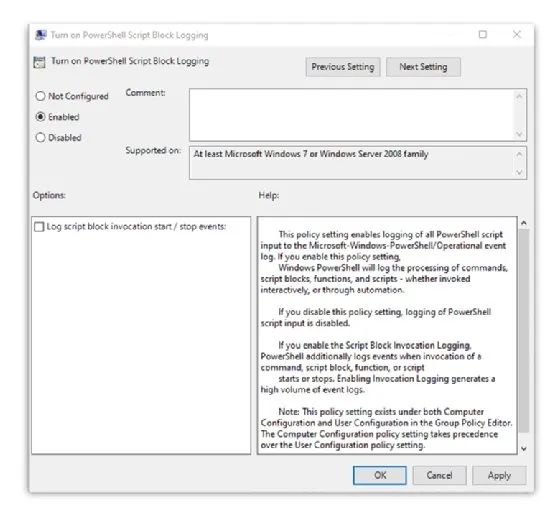

图2. PowerShell脚本块日志记录跟踪已执行的脚本和命令行上运行的命令

PowerShell Core是PowerShell的跨平台版本,适用于Windows、Linux和macOS。要在PowerShell Core上使用脚本块日志,您就需要在$PSHome目录下的PowerShell .config.json文件中定义配置,该文件对于安装的每个PowerShell都是唯一的。

从PowerShell会话进入到$PSHome,使用Get-ChildItem命令查看PowerShell.config.json文件是否存在。如果不存在,您需要创建该文件。这么做的方法因操作系统而异。虽然可以使用文本编辑器,但也可以从命令行创建所需的文件。比如在Linux机器上,您可以使用这个命令。

sudo touch powershell.config.json使用Nano文本编辑器等工具修改文件,并粘贴以下配置。

{

"PowerShellPolicies": {

"ScriptBlockLogging": {

"EnableScriptBlockInvocationLogging": false,

"EnableScriptBlockLogging": true

}

},

"LogLevel": "verbose"

}测试配置很容易。从命令行运行以下命令。

PS /> { "log me!" }

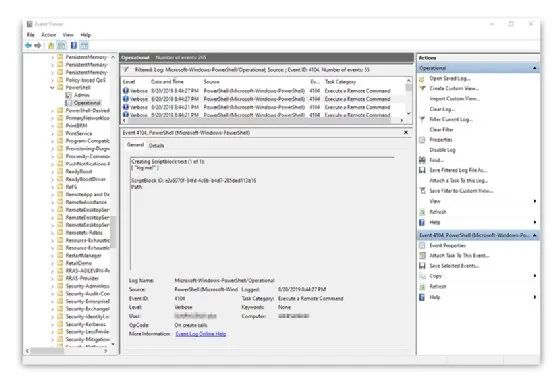

"log me!"您如何知道要留意哪些条目?需要留意的主要事件ID是4104。这是ScriptBlockLogging条目,对应含有用户和域、记录的日期和时间、计算机主机以及脚本块文本的信息。

打开事件查看器,进入到以下日志位置:“Applications and Services Logs > Microsoft > Windows > PowerShell > Operational”。

点击事件,直到从测试中找到标为事件ID 4104的条目。针对该事件过滤日志,以加快搜索速度。

图3. Windows事件查看器中的事件4104详细说明了Windows计算机上的PowerShell活动

在Windows操作系统上的PowerShell Core中,日志位置是:Applications and Services Logs > PowerShellCore > Operational。

在Linux上,PowerShell脚本块日志将记录到syslog。其位置将因发行版而异。在本教程中,我们使用Ubuntu,其syslog在/var/log/syslog目录下。

运行以下命令显示日志条目。值得注意的是,该命令需要提升的权限,因此您将需要使用sudo命令。

sudo cat /var/log/syslog | grep "{ log me! }"

2019-08-20T19:40:08.070328-05:00 localhost powershell[9610]: (6.2.2:9:80) [ScriptBlock_Compile_Detail:ExecuteCommand.Create.Verbose] Creating Scriptblock text (1 of 1):#012{ "log me!" }#012#012ScriptBlock ID: 4d8d3cb4-a5ef-48aa-8339-38eea05c892b#012Path:在Linux上设置集中式服务器不一样,因为您默认使用syslog。您可以使用许多不同的工具将日志发送到日志聚合服务,以便从中心位置跟踪PowerShell活动。Rsyslog是一种流行的选择,但其他选项包括Dynatrace、New Relic和Datadog。

原文链接:https://www.techtarget.com/searchwindowsserver/tutorial/Set-up-PowerShell-script-block-logging-for-added-security

我有一个Ruby程序,它使用rubyzip压缩XML文件的目录树。gem。我的问题是文件开始变得很重,我想提高压缩级别,因为压缩时间不是问题。我在rubyzipdocumentation中找不到一种为创建的ZIP文件指定压缩级别的方法。有人知道如何更改此设置吗?是否有另一个允许指定压缩级别的Ruby库? 最佳答案 这是我通过查看rubyzip内部创建的代码。level=Zlib::BEST_COMPRESSIONZip::ZipOutputStream.open(zip_file)do|zip|Dir.glob("**/*")d

我在使用omniauth/openid时遇到了一些麻烦。在尝试进行身份验证时,我在日志中发现了这一点:OpenID::FetchingError:Errorfetchinghttps://www.google.com/accounts/o8/.well-known/host-meta?hd=profiles.google.com%2Fmy_username:undefinedmethod`io'fornil:NilClass重要的是undefinedmethodio'fornil:NilClass来自openid/fetchers.rb,在下面的代码片段中:moduleNetclass

我正在寻找执行以下操作的正确语法(在Perl、Shell或Ruby中):#variabletoaccessthedatalinesappendedasafileEND_OF_SCRIPT_MARKERrawdatastartshereanditcontinues. 最佳答案 Perl用__DATA__做这个:#!/usr/bin/perlusestrict;usewarnings;while(){print;}__DATA__Texttoprintgoeshere 关于ruby-如何将脚

我正在查看instance_variable_set的文档并看到给出的示例代码是这样做的:obj.instance_variable_set(:@instnc_var,"valuefortheinstancevariable")然后允许您在类的任何实例方法中以@instnc_var的形式访问该变量。我想知道为什么在@instnc_var之前需要一个冒号:。冒号有什么作用? 最佳答案 我的第一直觉是告诉你不要使用instance_variable_set除非你真的知道你用它做什么。它本质上是一种元编程工具或绕过实例变量可见性的黑客攻击

我正在编写一个小脚本来定位aws存储桶中的特定文件,并创建一个临时验证的url以发送给同事。(理想情况下,这将创建类似于在控制台上右键单击存储桶中的文件并复制链接地址的结果)。我研究过回形针,它似乎不符合这个标准,但我可能只是不知道它的全部功能。我尝试了以下方法:defauthenticated_url(file_name,bucket)AWS::S3::S3Object.url_for(file_name,bucket,:secure=>true,:expires=>20*60)end产生这种类型的结果:...-1.amazonaws.com/file_path/file.zip.A

我有一个在Linux服务器上运行的ruby脚本。它不使用rails或任何东西。它基本上是一个命令行ruby脚本,可以像这样传递参数:./ruby_script.rbarg1arg2如何将参数抽象到配置文件(例如yaml文件或其他文件)中?您能否举例说明如何做到这一点?提前谢谢你。 最佳答案 首先,您可以运行一个写入YAML配置文件的独立脚本:require"yaml"File.write("path_to_yaml_file",[arg1,arg2].to_yaml)然后,在您的应用中阅读它:require"yaml"arg

我想设置一个默认日期,例如实际日期,我该如何设置?还有如何在组合框中设置默认值顺便问一下,date_field_tag和date_field之间有什么区别? 最佳答案 试试这个:将默认日期作为第二个参数传递。youcorrectlysetthedefaultvalueofcomboboxasshowninyourquestion. 关于ruby-on-rails-date_field_tag,如何设置默认日期?[rails上的ruby],我们在StackOverflow上找到一个类似的问

我正在玩HTML5视频并且在ERB中有以下片段:mp4视频从在我的开发环境中运行的服务器很好地流式传输到chrome。然而firefox显示带有海报图像的视频播放器,但带有一个大X。问题似乎是mongrel不确定ogv扩展的mime类型,并且只返回text/plain,如curl所示:$curl-Ihttp://0.0.0.0:3000/pr6.ogvHTTP/1.1200OKConnection:closeDate:Mon,19Apr201012:33:50GMTLast-Modified:Sun,18Apr201012:46:07GMTContent-Type:text/plain

在Ruby中是否有Gem或安全删除文件的方法?我想避免系统上可能不存在的外部程序。“安全删除”指的是覆盖文件内容。 最佳答案 如果您使用的是*nix,一个很好的方法是使用exec/open3/open4调用shred:`shred-fxuz#{filename}`http://www.gnu.org/s/coreutils/manual/html_node/shred-invocation.html检查这个类似的帖子:Writingafileshredderinpythonorruby?

我在Rails应用程序中使用CarrierWave/Fog将视频上传到AmazonS3。有没有办法判断上传的进度,让我可以显示上传进度如何? 最佳答案 CarrierWave和Fog本身没有这种功能;你需要一个前端uploader来显示进度。当我不得不解决这个问题时,我使用了jQueryfileupload因为我的堆栈中已经有jQuery。甚至还有apostonCarrierWaveintegration因此您只需按照那里的说明操作即可获得适用于您的应用的进度条。 关于ruby-on-r