大家好我是沐曦希💕

文章目录

Linux严格意义上说的是一个操作系统,我们称之为“核心(kernel) “ ,但我们一般用户,不能直接使用kernel。而是通过kernel的“外壳”程序,也就是所谓的shell,来与kernel沟通。如何理解?为什么不能直接使用kernel?

从技术角度, Shell的最简单定义:命令行解释器(command Interpreter)主要包含:

- 将使用者的命令翻译给核心(kernel)处理。

- 同时,将核心的处理结果翻译给使用者。

对比windows GUI,我们操作windows 不是直接操作windows内核,而是通过图形接口,点击,从而完成我们的操作(比如进入D盘的操作,我们通常是双击D盘盘符.或者运行起来一个应用程序)。

shell 对于Linux,有相同的作用,主要是对我们的指令进行解析,解析指令给Linux内核。反馈结果在通过内核运行出结果,通过shell解析给用户。

简单来说:shell是Linux和用户之间的中间人,中间人有权对用户的非法命令进行忽视。

Linux下有两种用户:超级用户(root)、普通用户。

超级用户:可以再linux系统下做任何事情,不受限制

普通用户:在linux下做有限的事情。

超级用户的命令提示符是“#”,普通用户的命令提示符是“$”。

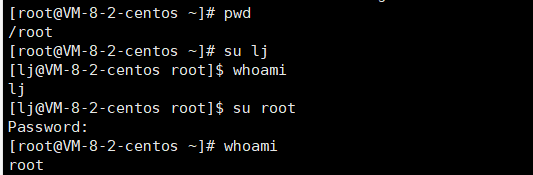

命令: su [用户名]

功能:切换用户。

例如,要从root用户切换到普通用户user,则使用 su user。 要从普通用户user切换到root用户则使用 su root(root可以省略),此时系统会提示输入root用户的口令。

如果不切换用户,就想让普通用户以root的身份,执行对应的指令,该怎么去做呢?

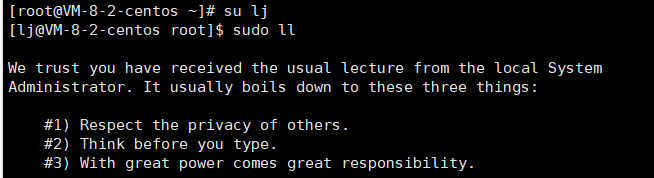

很简单,加上sudo.sudo加上指令表示短暂的提权,root执行命令。不过这里会有一个问题,不让我们执行,也就是说系统不相信这个用户:

我们授权的时候,让我们输入自己的密码:给受信任的用户,提供最少的执行障碍

解决方法:需要将当前用户添加到系统的文件/etc/sudoers中。后面会做补充。暂时使用root,root的权限是最大的,可以随便切换到其他普通用户,不存在没有权限的问题了。

权限是约束人的(一个或某些群体)

目标对象本来就没有对应的属性(业务)

也就不具备该权限。一个事情是否允许被谁做。

文件 = 内容+属性

为什么要有权限❓便于我们系统进行安全管理的

而文件权限 = 人 + 文件属性

其中的人相当于角色分为:拥有者(owner),所属组(grouper),其他人(other)

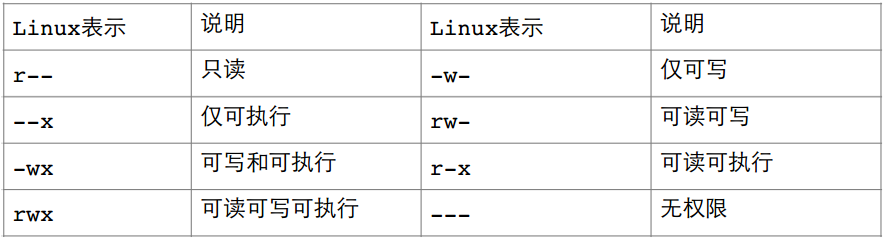

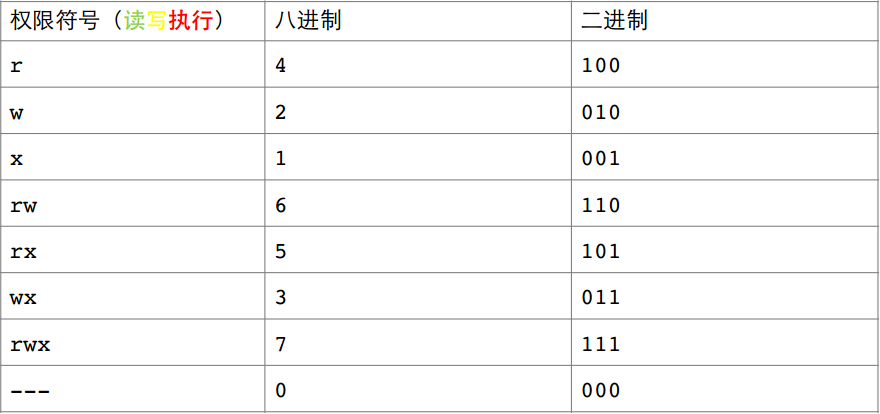

而文件属性分为: r(read), w(write), x(执行)

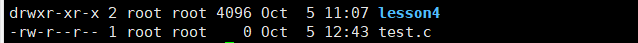

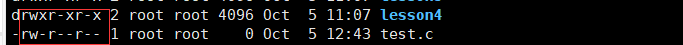

为什么创建的目录或者普通文件,默认的权限是我们看到的这个样子:

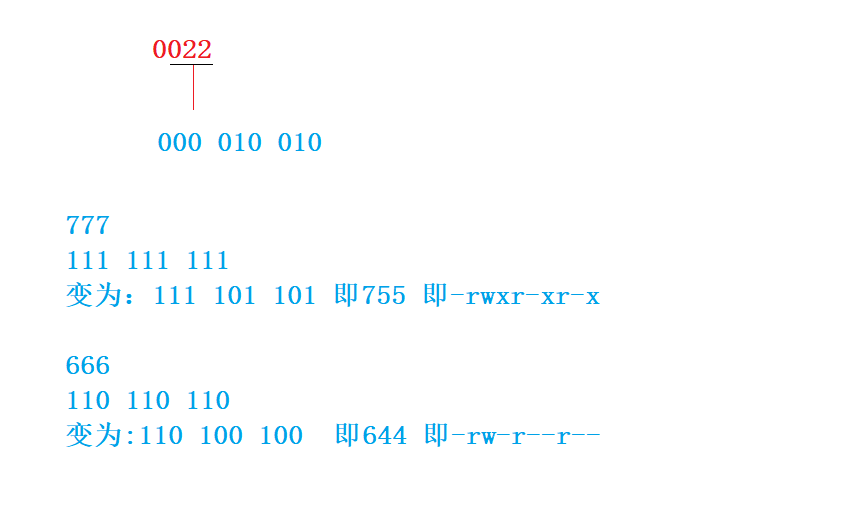

Linux规定,目录起始的权限是777(二进制表示)

普通文件的起始权限是666

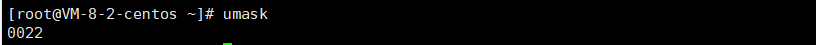

umask:

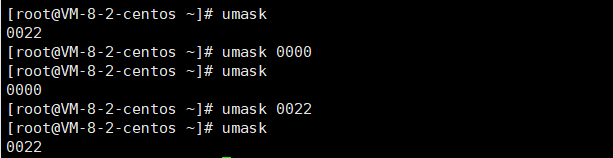

注意umask是可以进行改变的:(umask 数字)

0022——系统默认会配置好umask权限掩码:凡是在umask中出现的权限,都必须在起始权限去掉!

这也就对应上了:

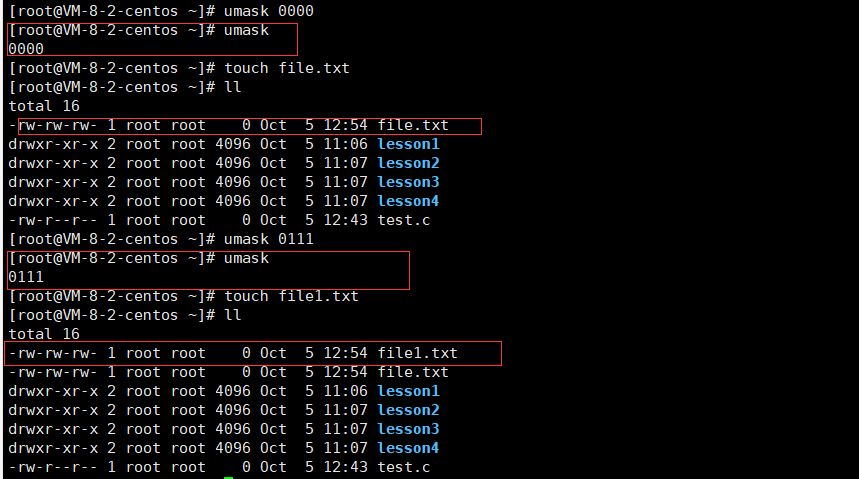

这里还存在一个问题:去掉是在做减法吗?

file.txt和file1.txt的权限根本没有发生变化,如果是减法的话应该是原来的666(110 110 110)--------》001 001 001.所以不是减法

实际上,最终权限 = 起始权限 & (~umask)

起始权限:666 110 110 110

umask: 0111 001 001 001

~umask: 110 110 110

起始权限 & (~umask):

110 110 110

即 rw- rw- rw-

- 文件和文件目录的所有者: u—User(中国平民 法律问题)

- 文件和文件目录的所有者所在的组的用户: g—Group(不多说)

- 其它用户: o—Others (外国人)

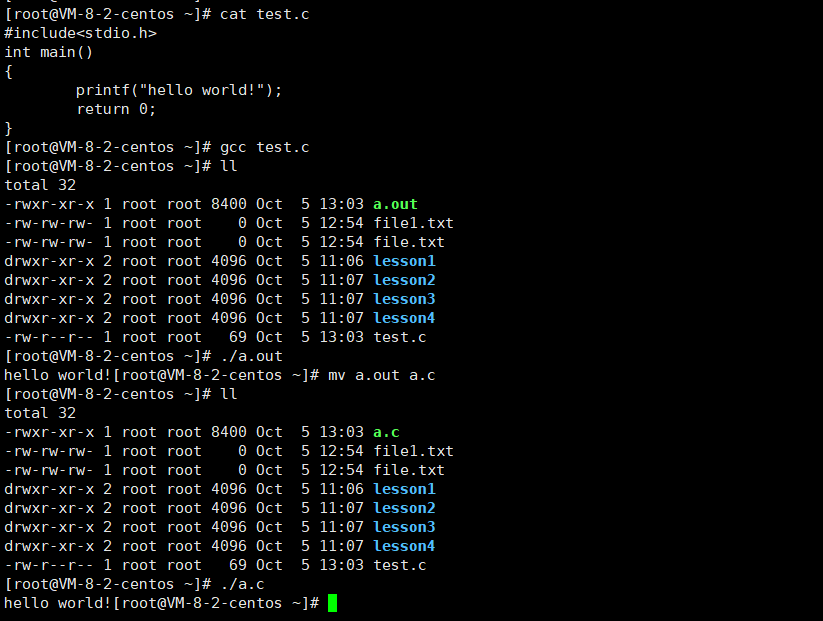

Linux和windows(根据文件的后缀)的差别很大。而Linux的文件类型和后缀无关(后缀名可以作为提示,用户可以使用后缀区分文件类型),但是对linux来说区分文件和文件本身的后缀是无关的(但是gcc等工具对文件后缀可能有要求,即gcc只能编译.c和.cpp后缀的文件)。后缀本质就是文件名的一部分。

在linux中,是通过ll显示的众多属性列中的第一列的第一个字符来区分文件类型的。

d:文件夹

-:普通文件

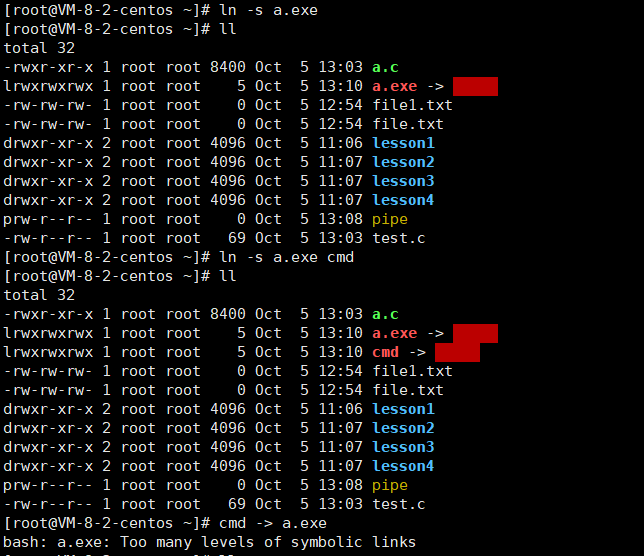

l:软链接(类似Windows的快捷方式)

b:块设备文件(例如硬盘、光驱等)

p:管道文件

c:字符设备文件(例如屏幕等串口设备)

s:套接口文件

[root@VM-8-2-centos ~]# ll /dev/tty

crw-rw-rw- 1 root tty 5, 0 Oct 5 11:25 /dev/tty

[root@VM-8-2-centos ~]# mkfifo pipe

[root@VM-8-2-centos ~]# ll pipe

prw-r--r-- 1 root root 0 Oct 5 13:08 pipe

[root@VM-8-2-centos ~]# ll /dev/vda

brw-rw---- 1 root disk 253, 0 Oct 3 20:51 /dev/vda

[root@VM-8-2-centos ~]# ln -s a.exe

[root@VM-8-2-centos ~]# ln -s a.exe cmd

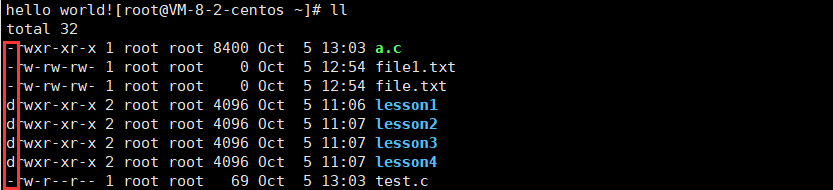

已经了解了第一个字符,那其他的呢?

已经了解了第一个字符,那其他的呢?

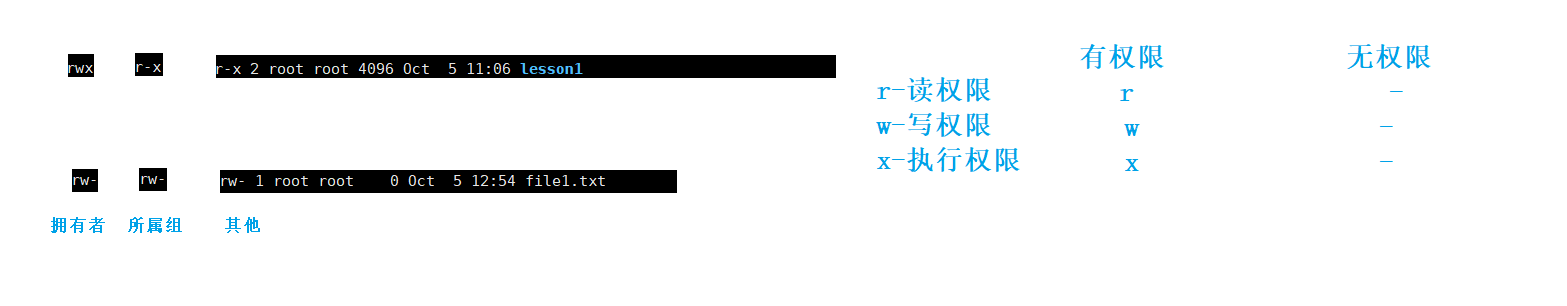

对于lesson1,拥有者有读写执行权限,所属组有读执行权限,其他拥有读执行权限。

对于file.txt,拥有者有读写权限,所属组有读写权限,其他有读写权限。

i.读(r/4): Read对文件而言,具有读取文件内容的权限;对目录来说,具有浏览该目录信息的权限

ii.写(w/2): Write对文件而言,具有修改文件内容的权限;对目录来说具有删除移动目录内文件的权限

iii.执行(x/1): execute对文件而言,具有执行文件的权限;对目录来说,具有进入目录的权限

iv.“—”表示不具有该项权限

文件访问权限的相关设置只要文件的拥有者和root用户可以更改。

root用户不受权限的制约。

功能: 设置文件的访问权限

格式: chmod [参数] 权限 文件名

常用选项:

- R -> 递归修改目录文件的权限

- 说明:只有文件的拥有者和root才可以改变文件的权限

chmod命令权限值的格式

① 用户表示符+/-=权限字符

+:向权限范围增加权限代号所表示的权限

-:向权限范围取消权限代号所表示的权限

=:向权限范围赋予权限代号所表示的权限

用户符号:

u:拥有者

g:拥有者同组用

o:其它用户

a:所有用户

[root@VM-8-2-centos ~]# ll file.txt

-rw-rw-rw- 1 root root 0 Oct 5 12:54 file.txt

[root@VM-8-2-centos ~]# chmod u+x file.txt

[root@VM-8-2-centos ~]# ll file.txt

-rwxrw-rw- 1 root root 0 Oct 5 12:54 file.txt

[root@VM-8-2-centos ~]# chmod u-w file.txt

[root@VM-8-2-centos ~]# ll file.txt

-r-xrw-rw- 1 root root 0 Oct 5 12:54 file.txt

[root@VM-8-2-centos ~]# chmod g-rw file.txt

[root@VM-8-2-centos ~]# ll file.txt

-r-x---rw- 1 root root 0 Oct 5 12:54 file.txt

[root@VM-8-2-centos ~]# chmod g+rwx file.txt

[root@VM-8-2-centos ~]# ll file.txt

-r-xrwxrw- 1 root root 0 Oct 5 12:54 file.txt

[root@VM-8-2-centos ~]# chmod o-rw file.txt

[root@VM-8-2-centos ~]# ll file.txt

-r-xrwx--- 1 root root 0 Oct 5 12:54 file.txt

也可以组合起来写

[root@VM-8-2-centos ~]# ll file.txt

-r-xrwx--- 1 root root 0 Oct 5 12:54 file.txt

[root@VM-8-2-centos ~]# chmod u+rwx,g+rwx,o+rwx file.txt

[root@VM-8-2-centos ~]# ll file.txt

-rwxrwxrwx 1 root root 0 Oct 5 12:54 file.txt

对于所有用户:

[root@VM-8-2-centos ~]# ll file.txt

-rwxrwxrwx 1 root root 0 Oct 5 12:54 file.txt

[root@VM-8-2-centos ~]# chmod a-x file.txt

[root@VM-8-2-centos ~]# ll file.txt

-rw-rw-rw- 1 root root 0 Oct 5 12:54 file.txt

把r权限去掉,而去读取呢?普通用户不能读

而在root用户下不受约束。

②三位8进制数字

[root@VM-8-2-centos ~]# ll file.txt

--w-rw-rw- 1 root root 0 Oct 5 12:54 file.txt

[root@VM-8-2-centos ~]# chmod 664 file.txt

[root@VM-8-2-centos ~]# ll file.txt

-rw-rw-r-- 1 root root 0 Oct 5 12:54 file.txt

chown

功能:修改文件的拥有者

格式: chown [参数] 用户名 文件名

实例:

# chown user1 f1

# chown -R user1 filegroup1

当然有会有问题:把文件修改为其他人是不能“单方面”就可以的,需要他人的同意。

解决方法:1.使用sudo指令。2.切换到root用户,直接改变。

root的权限是最大的,可以直接将文件修改为其他用户。

chgrp

功能:修改文件或目录的所属组

格式: chgrp [参数] 用户组名 文件名

常用选项: -R 递归修改文件或目录的所属组

umask

功能:

查看或修改文件掩码

新建文件夹默认权限=0666

新建目录默认权限=0777

但实际上你所创建的文件和目录,看到的权限往往不是上面这个值。原因就是创建文件或目录的时候还要受到

umask的影响。假设默认权限是mask,则实际创建的出来的文件权限是: mask & ~umask

格式: umask 权限值

说明:将现有的存取权限减去权限掩码后,即可产生建立文件时预设权限。超级用户默认掩码值为0022,普通用户默认为0002。

umask 755

# umask //查看

# umask 044//设置

功能说明:辨识文件类型。

语法: file [选项] 文件或目录…

常用选项:

[root@VM-8-2-centos ~]# file file.txt

file.txt: empty

使用 sudo分配权限

1)修改/etc/sudoers 文件分配文件

# chmod 740 /etc/sudoers

# vi /etc/sudoer

格式:接受权限的用户登陆的主机 =(执行命令的用户) 命令

2)使用 sudo 调用授权的命令

sudo –u 用户名 命令

[root@VM-8-2-centos ~]# sudo -u root /usr/sbin/useradd u2

[root@localhost ~]# chmod +t /home/ # 加上粘滞位

[root@localhost ~]# ls -ld /home/

drwxrwxrwt. 3 root root 4096 9月 19 16:00 /home/

[root@localhost ~]# su - litao

[litao@localhost ~]$ rm /home/abc.c #litao不能删除别人的文件

rm:是否删除有写保护的普通空文件 "/home/abc.c"? y

rm: 无法删除"/home/abc.c": 不允许的操作

当一个目录被设置为"粘滞位"(用chmod +t),则该目录下的文件只能由:

一、超级管理员删除

二、该目录的所有者删除

三、该文件的所有者删除

总的来说,我对ruby还比较陌生,我正在为我正在创建的对象编写一些rspec测试用例。许多测试用例都非常基础,我只是想确保正确填充和返回值。我想知道是否有办法使用循环结构来执行此操作。不必为我要测试的每个方法都设置一个assertEquals。例如:describeitem,"TestingtheItem"doit"willhaveanullvaluetostart"doitem=Item.new#HereIcoulddotheitem.name.shouldbe_nil#thenIcoulddoitem.category.shouldbe_nilendend但我想要一些方法来使用

在选择我想要运行操作的频率时,唯一的选项是“每天”、“每小时”和“每10分钟”。谢谢!我想为我的Rails3.1应用程序运行调度程序。 最佳答案 这不是一个优雅的解决方案,但您可以安排它每天运行,并在实际开始工作之前检查日期是否为当月的第一天。 关于ruby-如何每月在Heroku运行一次Scheduler插件?,我们在StackOverflow上找到一个类似的问题: https://stackoverflow.com/questions/8692687/

exe应该在我打开页面时运行。异步进程需要运行。有什么方法可以在ruby中使用两个参数异步运行exe吗?我已经尝试过ruby命令-system()、exec()但它正在等待过程完成。我需要用参数启动exe,无需等待进程完成是否有任何rubygems会支持我的问题? 最佳答案 您可以使用Process.spawn和Process.wait2:pid=Process.spawn'your.exe','--option'#Later...pid,status=Process.wait2pid您的程序将作为解释器的子进程执行。除

我尝试运行2.x应用程序。我使用rvm并为此应用程序设置其他版本的ruby:$rvmuseree-1.8.7-head我尝试运行服务器,然后出现很多错误:$script/serverNOTE:Gem.source_indexisdeprecated,useSpecification.Itwillberemovedonorafter2011-11-01.Gem.source_indexcalledfrom/Users/serg/rails_projects_terminal/work_proj/spohelp/config/../vendor/rails/railties/lib/r

Sinatra新手;我正在运行一些rspec测试,但在日志中收到了一堆不需要的噪音。如何消除日志中过多的噪音?我仔细检查了环境是否设置为:test,这意味着记录器级别应设置为WARN而不是DEBUG。spec_helper:require"./app"require"sinatra"require"rspec"require"rack/test"require"database_cleaner"require"factory_girl"set:environment,:testFactoryGirl.definition_file_paths=%w{./factories./test/

这可能是个愚蠢的问题。但是,我是一个新手......你怎么能在交互式rubyshell中有多行代码?好像你只能有一条长线。按回车键运行代码。无论如何我可以在不运行代码的情况下跳到下一行吗?再次抱歉,如果这是一个愚蠢的问题。谢谢。 最佳答案 这是一个例子:2.1.2:053>a=1=>12.1.2:054>b=2=>22.1.2:055>a+b=>32.1.2:056>ifa>b#Thecode‘if..."startsthedefinitionoftheconditionalstatement.2.1.2:057?>puts"f

GivenIamadumbprogrammerandIamusingrspecandIamusingsporkandIwanttodebug...mmm...let'ssaaay,aspecforPhone.那么,我应该把“require'ruby-debug'”行放在哪里,以便在phone_spec.rb的特定点停止处理?(我所要求的只是一个大而粗的箭头,即使是一个有挑战性的程序员也能看到:-3)我已经尝试了很多位置,除非我没有正确测试它们,否则会发生一些奇怪的事情:在spec_helper.rb中的以下位置:require'rubygems'require'spork'

是否有可能:before_filter:authenticate_user!||:authenticate_admin! 最佳答案 before_filter:do_authenticationdefdo_authenticationauthenticate_user!||authenticate_admin!end 关于ruby-on-rails-before_filter运行多个方法,我们在StackOverflow上找到一个类似的问题: https://

之前在培训新生的时候,windows环境下配置opencv环境一直教的都是网上主流的vsstudio配置属性表,但是这个似乎对新生来说难度略高(虽然个人觉得完全是他们自己的问题),加之暑假之后对cmake实在是爱不释手,且这样配置确实十分简单(其实都不需要配置),故斗胆妄言vscode下配置CV之法。其实极为简单,图比较多所以很长。如果你看此文还配不好,你应该思考一下是不是自己的问题。闲话少说,直接开始。0.CMkae简介有的人到大二了都不知道cmake是什么,我不说是谁。CMake是一个开源免费并且跨平台的构建工具,可以用简单的语句来描述所有平台的编译过程。它能够根据当前所在平台输出对应的m

我从Ubuntu服务器上的RVM转移到rbenv。当我使用RVM时,使用bundle没有问题。转移到rbenv后,我在Jenkins的执行shell中收到“找不到命令”错误。我内爆并删除了RVM,并从~/.bashrc'中删除了所有与RVM相关的行。使用后我仍然收到此错误:rvmimploderm~/.rvm-rfrm~/.rvmrcgeminstallbundlerecho'exportPATH="$HOME/.rbenv/bin:$PATH"'>>~/.bashrcecho'eval"$(rbenvinit-)"'>>~/.bashrc.~/.bashrcrbenvversions