文章目录

在CentOS 7中,新引入了firewalld防火墙,取代了CentOS 6之前的iptables防火墙。

iptables用于过滤数据包,属于网络层防火墙。iptables主要是基于接口,来设置规则,从而判断网络的安全性。

firewalld能够允许哪些服务可用,哪些端口可用等等,属于更高一层的防火墙。firewalld提供了支持网络区域所定义的网络链接以及接口安全等级的动态防火墙管理工具。它支持IPv4、IPv6防火墙设置以及以太网桥(在某些高级服务可能会用到,比如云计算), 并且拥有两种配置模式:运行时(Runtime)模式、永久(Permanent)模式。

firewalld和iptables都是用来管理防火墙的工具(属于用户态)来定义防火墙的各种规则功能,内部结构都指向netfilter网络过过滤子系统(属于内核态)来实现包过滤防火墙功能。

firewalld自身并不具备防火墙的功能,而是和iptables一样需要通过内核的netfilter来实现,也就是说firewalld和 iptables一样,他们的作用都是用于维护规则,而真正使用规则干活的是内核的netfilter,只不过firewalld和iptables的结构以及使用方法不一样罢了。

firewall-cmd是firewalld的字符界面管理工具,firewall-config是firewalld的图形用户界面管理工具。

firewalld是centos7的一大特性,最大的好处有两个:支持动态更新,不用重启服务;第二个就是加入了防火墙的“zone”概念。

首先,将所有网络流量分为多个区域(zone),然后,根据数据包的源IP地址或传入的网络接口等条件将流量传入相应区域,同时,每个区域都定义了自己打开或者关闭的端口和服务列表。

firewalld与iptables相比的两大好处:

1. firewalld可以动态修改单条规则,而不需要像iptables那样,在修改了规则后必须得全部刷新才可以生效。

2. firewalld在使用上要比iptables人性化很多,即使不明白“四表五链”,和对TCP/IP协议也不理解的,也可以实现大部分功能。

firewalld配置的防火墙策略,分为:运行时(Runtime)模式、永久(Permanent)模式两种;

1. 默认的是运行时(Runtime)模式,配置的策略便会立即生效,但是,系统一旦重启就会失效。

2. 永久生效(Permanent)模式,可以使firewalld配置永久生效,但是,此模式需要重启系统,或者手动执行firewall-cmd --reload命令,配置的策略才会立即生效。

CentOS 7中,默认预装了firewalld、firewall-config命令,如果没有可以通过yum手动安装或更新至最新版本。

[root@firewall-cmd ~]# yum list firewalld firewall-config

[root@firewall-cmd ~]# yum -y install firewalld firewall-config

firewall-cmd [选项 ... ]

| 选项分类 | 参数/选项 | 解析 |

|---|---|---|

| 通用选项 | -h, --help | 显示帮助信息 |

| -V, --version | 显示版本信息 | |

| -q, --quiet | 不打印状态消息 | |

| 状态选项 | --state | 显示firewalld的状态 |

| --permanent | 设置永久的规则 | |

| --reload | 不中断服务的重新加载 | |

| --complete-reload | 中断所有连接的重新加载 | |

| --runtime-to-permanent | 将当前防火墙的规则永久保存 | |

| --zone= | 指定区域 | |

| --get-active-zone | 查看区域信息 | |

| --get-zone-of-interface= | 查看指定接口所属区域 | |

| --check-config | 检查配置正确性 | |

| --panic-on | 拒绝所有包 | |

| --panic-off | 取消拒绝状态 | |

| --query-panic | 查看是否拒绝 | |

| 日志选项 | --get-log-denied | 获取记录被拒绝的日志 |

| --set-log-denied=[value] | 设置记录被拒绝的日志,只能为 'all','unicast','broadcast','multicast','off' 其中的一个 |

1.1、查看firewalld防火墙状态

systemctl status firewalld

firewall-cmd --state

#running是开启状态

1.2、开启/关闭/重启firewalld防火墙

#开启防火墙服务

systemctl start firewalld

#关闭防火墙服务

systemctl stop firewalld

#重启防火墙服务

systemctl restart firewalld

1.3、设置防火墙开机自启/禁止开机自启

#设置防火墙开机自启

systemctl enable firewalld

#设置防火墙禁止开机自启

systemctl disable firewalld

1.4、查看防火墙是否开机自启

systemctl is-enabled firewalld

#disabled则是开机不启动的;

2.1、查看firewalld防火墙的版本

firewall-cmd -V

firewall-cmd --version

2.2、查看服务当前状态

firewall-cmd --state

#running是开启状态

2.3、查看区域信息

firewall-cmd --get-active-zones

2.4、查看指定接口所属区域

firewall-cmd --get-zone-of-interface=eth0

2.5、拒绝所有包/取消拒绝状态/查看是否拒绝

# 拒绝所有包:慎用,因为拒绝所有的包的时候就连xshell都链接不上了

firewall-cmd --panic-on

# 取消拒绝状态

firewall-cmd --panic-off

# 查看是否拒绝

firewall-cmd --query-panic

2.6、更新防火墙规则

#不中断服务的重新加载

firewall-cmd --reload

#中断所有连接的重新加载

firewall-cmd --complete-reload

# 两者的区别就是第一个无需断开连接,就是firewalld特性之一动态添加规则,第二个需要断开连接,类似重启服务

2.7、将接口添加到区域,默认接口都在public

#将接口添加到区域,默认接口都在public

firewall-cmd --zone=public --add-interface=eth0

# 永久生效再加上 --permanent 然后reload防火墙

firewall-cmd --permanent --zone=public --add-interface=eth0

firewall-cmd --reload

2.8、设置默认接口区域,立即生效无需重启

#设置默认接口区域

firewall-cmd --set-default-zone=public

#立即生效无需重启

firewall-cmd --reload

2.9、新加一个端口到区域,使其永久生效

#新加一个端口,使其永久生效

firewall-cmd --permanent --zone=public --add-port=8088/tcp

#立即生效

firewall-cmd --reload

2.10、查看所有打开的端口

firewall-cmd --zone=public --list-ports

firewall-cmd --list-ports

2.11、删除一个不需要的已打开的端口

firewall-cmd --remove-port=3396/tcp

2.12、打开一个服务,类似于将端口可视化,服务需要在配置文件中添加,/etc/firewalld 目录下有services文件夹

firewall-cmd --zone=work --add-service=smtp

2.13、移除服务

firewall-cmd --zone=work --remove-service=smtp

2.14、显示支持的区域列表

firewall-cmd --get-zones

2.15、设置为家庭区域

firewall-cmd --set-default-zone=home

2.16、查看当前区域

firewall-cmd --get-active-zones

2.17、设置当前区域的接口

firewall-cmd --get-zone-of-interface=ens33

2.18、显示所有公共区域(public)

firewall-cmd --zone=public --list-all

2.19、临时修改网络接口(ens33)为内部区域(internal)

firewall-cmd --zone=internal --change-interface=ens33

2.20、永久修改网络接口ens33为内部区域(internal)

firewall-cmd --permanent --zone=internal --change-interface=ens33

这里主要有五个相关命令(参数)

firewall-cmd [--permanent] [--zone=zone] --list-sources

firewall-cmd [--permanent] [--zone=zone] --query-source=source[/mask]

firewall-cmd [--permanent] [--zone=zone] --add-source=source[/mask]

firewall-cmd [--zone=zone] --change-source=source[/mask]

firewall-cmd [--permanent] [--zone=zone] --remove-source=source[/mask]

–list-sources:用于列出指定zone的所有绑定的source地址

–query-source:用于查询指定zone是否跟指定source地址进行了绑定

–add-source:用于将一个source地址绑定到指定的zone(只可绑定一次,第二次绑定到不同的zone会报错)

–change-source:用于改变source地址所绑定的zone,如果原来没有绑定则进行绑定,这样就跟–add-source的作用一样了

–remove-source:用于删除source地址跟zone的绑定

3.1、显示服务列表

Amanda, FTP, Samba和TFTP等最重要的服务已经被FirewallD提供相应的服务,可以使用如下命令查看:

firewall-cmd --get-services

3.2、允许SSH服务通过

firewall-cmd --new-service=ssh

3.3、禁止SSH服务通过

firewall-cmd --delete-service=ssh

3.4、打开TCP的8080端口

firewall-cmd --enable ports=8080/tcp

3.5、临时允许Samba服务通过600秒

firewall-cmd --enable service=samba --timeout=600

3.6、显示当前服务

firewall-cmd --list-services

3.7、添加HTTP服务到内部区域(internal)

firewall-cmd --permanent --zone=internal --add-service=http

# 在不改变状态的条件下重新加载防火墙

firewall-cmd --reload

永久打开端口需要firewall-cmd --reload重新加载一下;

临时打开就不需要了;

如果设置永久打开端口用了firewall-cmd --reload命令,临时打开的端口就会失效;

4.1、打开443/TCP端口

#打开443/TCP端口,默认就有--zone=public,所以不加也可以;

firewall-cmd --add-port=443/tcp

#查看已开放的端口

firewall-cmd --list-ports

4.2、永久打开3306/TCP端口

#永久打开3306/TCP端口,默认就有--zone=public,所以不加也可以;

firewall-cmd --permanent --add-port=3306/tcp

#在不断开的情况下重新加载

firewall-cmd --reload

#查看已开放的端口

firewall-cmd --list-ports

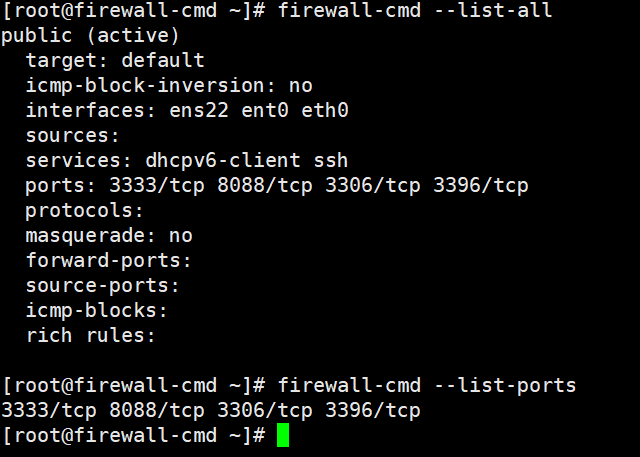

4.3、查看已开放的端口(两种方式)

两种区别就在:

- 【–list-all】可以看的比较全面,还可以看到除了ports之外的sources、services、interfaces信息;

- 【–list-ports】只能看到所有开放的端口

firewall-cmd --list-all

firewall-cmd --list-ports

4.4、删除已开放的某个不需要的端口

firewall-cmd --remove-port=3396/tcp

4.5、批量添加多个端口

#批量添加多个端口:53、25端口

firewall-cmd --permanent --add-port=53/tcp --add-port=25/tcp

#在不断开的情况下重新加载

firewall-cmd --reload

#查看已开放的端口

firewall-cmd --list-ports

4.6、批量添加某一段端口

#批量添加某一段端口,1-110

firewall-cmd --permanent --add-port=1-110/tcp

#在不断开的情况下重新加载

firewall-cmd --reload

#查看已开放的端口

firewall-cmd --list-ports

firewalld中包含一种直接模式,使用它可以完成一些工作,工作原理是和iptables一样的,需要用到四表五连,不过,不建议大家使用,会有点绕;

需要看四表五链的可参考:【Linux】iptables之防火墙概述及规则匹配+实例(1)

5.1、打开TCP协议的8888端口

firewall-cmd --direct -add-rule ipv4 filter INPUT 0 -p tcp --dport 8888 -j ACCEPT

firewall-cmd --reload

(末尾带有 [P only] 的话表示该选项除了与(--permanent)之外,不能与其他选项一同使用!)

--new-service=<服务名> 新建一个自定义服务 [P only]

--new-service-from-file=<文件名> [--name=<服务名>]

从文件中读取配置用以新建一个自定义服务 [P only]

--delete-service=<服务名>

删除一个已存在的服务 [P only]

--load-service-defaults=<服务名>

Load icmptype default settings [P only]

--info-service=<服务名>

显示该服务的相关信息

--path-service=<服务名>

显示该服务的文件的相关路径 [P only]

--service=<服务名> --set-description=<描述>

给该服务设置描述信息 [P only]

--service=<服务名> --get-description

显示该服务的描述信息 [P only]

--service=<服务名> --set-short=<描述>

给该服务设置一个简短的描述 [P only]

--service=<服务名> --get-short

显示该服务的简短描述 [P only]

--service=<服务名> --add-port=<端口号>[-<端口号>]/<protocol>

给该服务添加一个新的端口(端口段) [P only]

--service=<服务名> --remove-port=<端口号>[-<端口号>]/<protocol>

从该服务上移除一个端口(端口段) [P only]

--service=<服务名> --query-port=<端口号>[-<端口号>]/<protocol>

查询该服务是否添加了某个端口(端口段) [P only]

--service=<服务名> --get-ports

显示该服务添加的所有端口 [P only]

--service=<服务名> --add-protocol=<protocol>

为该服务添加一个协议 [P only]

--service=<服务名> --remove-protocol=<protocol>

从该服务上移除一个协议 [P only]

--service=<服务名> --query-protocol=<protocol>

查询该服务是否添加了某个协议 [P only]

--service=<服务名> --get-protocols

显示该服务添加的所有协议 [P only]

--service=<服务名> --add-source-port=<端口号>[-<端口号>]/<protocol>

添加新的源端口(端口段)到该服务 [P only]

--service=<服务名> --remove-source-port=<端口号>[-<端口号>]/<protocol>

从该服务中删除源端口(端口段) [P only]

--service=<服务名> --query-source-port=<端口号>[-<端口号>]/<protocol>

查询该服务是否添加了某个源端口(端口段) [P only]

--service=<服务名> --get-source-ports

显示该服务所有源端口 [P only]

--service=<服务名> --add-module=<module>

为该服务添加一个模块 [P only]

--service=<服务名> --remove-module=<module>

为该服务移除一个模块 [P only]

--service=<服务名> --query-module=<module>

查询该服务是否添加了某个模块 [P only]

--service=<服务名> --get-modules

显示该服务添加的所有模块 [P only]

--service=<服务名> --set-destination=<ipv>:<address>[/<mask>]

Set destination for ipv to address in service [P only]

--service=<服务名> --remove-destination=<ipv>

Disable destination for ipv i service [P only]

--service=<服务名> --query-destination=<ipv>:<address>[/<mask>]

Return whether destination ipv is set for service [P only]

--service=<服务名> --get-destinations

List destinations in service [P only]

可以通过两种方式控制端口的开放,一种是指定端口号另一种是指定服务名。虽然开放 http 服务就是开放了 80 端口,但是还是不能通过端口号来关闭,也就是说通过指定服务名开放的就要通过指定服务名关闭;通过指定端口号开放的就要通过指定端口号关闭。还有一个要注意的就是指定端口的时候一定要指定是什么协议,tcp 还是 udp。知道这个之后以后就不用每次先关防火墙了,可以让防火墙真正的生效。

firewall-cmd --permanent --add-service=mysql # 设置永久开放mysql服务

firewall-cmd --add-service=mysql # 开放mysql服务

firewall-cmd --remove-service=mysql # 阻止mysql服务(删除)

firewall-cmd --list-services # 查看开放的服务

firewall-cmd --list-all # 查看开放的服务(services)

firewall-cmd --permanent --add-port=8089 # 设置永久开放8089端口

firewall-cmd --add-port=3306/tcp # 开放通过tcp访问3306

firewall-cmd --remove-port=8090/tcp # 阻止通过tcp访问8090(删除)

firewall-cmd --add-port=1080/udp # 开放通过udp访问1080

firewall-cmd --list-ports # 查看开放的端口

firewall-cmd --list-all # 查看开放的端口(ports)

firewall-cmd --query-masquerade # 检查是否允许伪装IP

firewall-cmd --add-masquerade # 允许防火墙伪装IP

firewall-cmd --remove-masquerade # 禁止防火墙伪装IP

端口转发可以将指定地址访问指定的端口时,将流量转发至指定地址的指定端口。转发的目标如果不指定 ip 的话就,默认为本机,如果指定了 ip 却没指定端口,则默认使用来源端口。

如果配置好端口转发之后不能用,可以检查下面两个问题:

- 比如我将 80 端口转发至 8080 端口,首先检查本地的 80 端口和目标的 8080 端口是否开放监听了

- 其次检查是否允许伪装 IP,没允许的话要开启伪装 IP

# 将80端口的流量转发至8080

firewall-cmd --add-forward-port=port=80:proto=tcp:toport=8080

# 将80端口的流量转发至192.168.1.12

firewall-cmd --add-forward-port=port=80:proto=tcp:toaddr=192.168.1.12

# 将80端口的流量转发至192.168.1.12的8080端口

firewall-cmd --add-forward-port=port=80:proto=tcp:toaddr=192.168.1.12:toport=8080

端口转发补充:

🍎【Linux】iptables之防火墙概述及规则匹配+实例(1)

🍌【Linux】iptables之防火墙的应用及案例、策略、备份与还原(2)

我想用ruby编写一个小的命令行实用程序并将其作为gem分发。我知道安装后,Guard、Sass和Thor等某些gem可以从命令行自行运行。为了让gem像二进制文件一样可用,我需要在我的gemspec中指定什么。 最佳答案 Gem::Specification.newdo|s|...s.executable='name_of_executable'...endhttp://docs.rubygems.org/read/chapter/20 关于ruby-在Ruby中编写命令行实用程序

我正在查看instance_variable_set的文档并看到给出的示例代码是这样做的:obj.instance_variable_set(:@instnc_var,"valuefortheinstancevariable")然后允许您在类的任何实例方法中以@instnc_var的形式访问该变量。我想知道为什么在@instnc_var之前需要一个冒号:。冒号有什么作用? 最佳答案 我的第一直觉是告诉你不要使用instance_variable_set除非你真的知道你用它做什么。它本质上是一种元编程工具或绕过实例变量可见性的黑客攻击

在我的应用程序中,我需要能够找到所有数字子字符串,然后扫描每个子字符串,找到第一个匹配范围(例如5到15之间)的子字符串,并将该实例替换为另一个字符串“X”。我的测试字符串s="1foo100bar10gee1"我的初始模式是1个或多个数字的任何字符串,例如,re=Regexp.new(/\d+/)matches=s.scan(re)给出["1","100","10","1"]如果我想用“X”替换第N个匹配项,并且只替换第N个匹配项,我该怎么做?例如,如果我想替换第三个匹配项“10”(匹配项[2]),我不能只说s[matches[2]]="X"因为它做了两次替换“1fooX0barXg

我有一个正在构建的应用程序,我需要一个模型来创建另一个模型的实例。我希望每辆车都有4个轮胎。汽车模型classCar轮胎模型classTire但是,在make_tires内部有一个错误,如果我为Tire尝试它,则没有用于创建或新建的activerecord方法。当我检查轮胎时,它没有这些方法。我该如何补救?错误是这样的:未定义的方法'create'forActiveRecord::AttributeMethods::Serialization::Tire::Module我测试了两个环境:测试和开发,它们都因相同的错误而失败。 最佳答案

我正在处理旧代码的一部分。beforedoallow_any_instance_of(SportRateManager).toreceive(:create).and_return(true)endRubocop错误如下:Avoidstubbingusing'allow_any_instance_of'我读到了RuboCop::RSpec:AnyInstance我试着像下面那样改变它。由此beforedoallow_any_instance_of(SportRateManager).toreceive(:create).and_return(true)end对此:let(:sport_

我收到格式为的回复#我需要将其转换为哈希值(针对活跃商家)。目前我正在遍历变量并执行此操作:response.instance_variables.eachdo|r|my_hash.merge!(r.to_s.delete("@").intern=>response.instance_eval(r.to_s.delete("@")))end这有效,它将生成{:first="charlie",:last=>"kelly"},但它似乎有点hacky和不稳定。有更好的方法吗?编辑:我刚刚意识到我可以使用instance_variable_get作为该等式的第二部分,但这仍然是主要问题。

我从Ubuntu服务器上的RVM转移到rbenv。当我使用RVM时,使用bundle没有问题。转移到rbenv后,我在Jenkins的执行shell中收到“找不到命令”错误。我内爆并删除了RVM,并从~/.bashrc'中删除了所有与RVM相关的行。使用后我仍然收到此错误:rvmimploderm~/.rvm-rfrm~/.rvmrcgeminstallbundlerecho'exportPATH="$HOME/.rbenv/bin:$PATH"'>>~/.bashrcecho'eval"$(rbenvinit-)"'>>~/.bashrc.~/.bashrcrbenvversions

我正在写一篇关于在Ruby中几乎一切都是对象的博客文章,我试图通过以下示例来展示这一点:classCoolBeansattr_accessor:beansdefinitialize@bean=[]enddefcount_beans@beans.countendend所以从类中我们可以看出它有4个方法(当然,除非我错了):它可以在创建新实例时初始化一个默认的空bean数组它可以计算它有多少个bean它可以读取它有多少个bean(通过attr_accessor)它可以向空数组写入(或添加)更多bean(也通过attr_accessor)但是,当我询问类本身它有哪些实例方法时,我没有看到默认

如果我有以下一段Ruby代码:classBlahdefself.bleh@blih="Hello"@@bloh="World"endend@blih和@@bloh到底是什么?@blih是Blah类中的一个实例变量,@@bloh是Blah类中的一个类变量,对吗?这是否意味着@@bloh是Blah的类Class中的一个变量? 最佳答案 人们似乎忽略了该方法是类方法。@blih将是常量Bleh的类Class实例的实例变量。因此:irb(main):001:0>classBlehirb(main):002:1>defself.blehirb

我有一个问题。我想从另一个ruby脚本运行一个ruby脚本并捕获它的输出信息,同时让它也输出到屏幕。亚军#!/usr/bin/envrubyprint"Enteryourpassword:"password=gets.chompputs"Hereisyourpassword:#{password}"我运行的脚本文件:开始.rboutput=`runner`putsoutput.match(/Hereisyour(password:.*)/).captures[0].to_s正如您在此处看到的那样,存在问题。在start.rb的第一行,屏幕是空的。我在运行程序中看不到“输入您的密