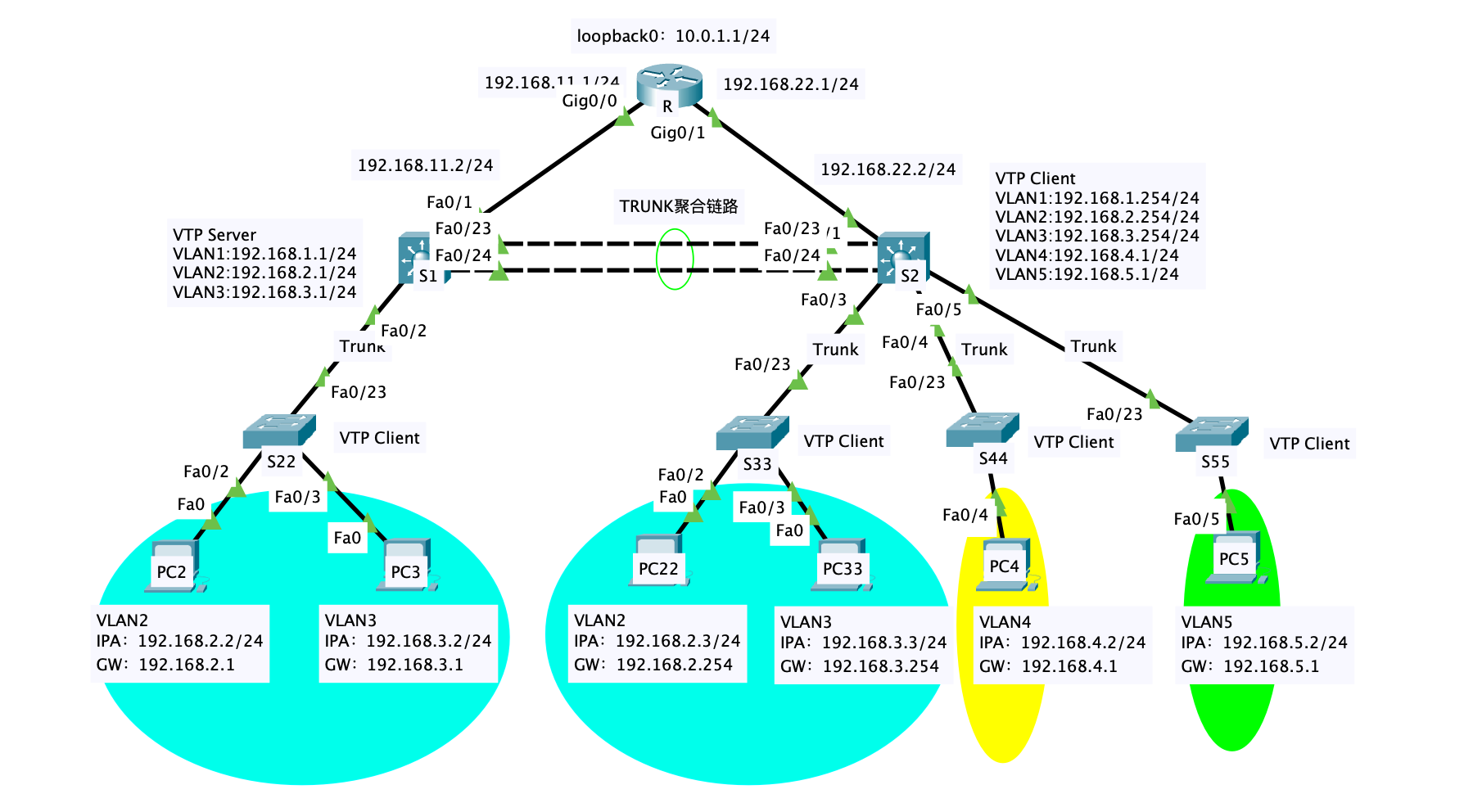

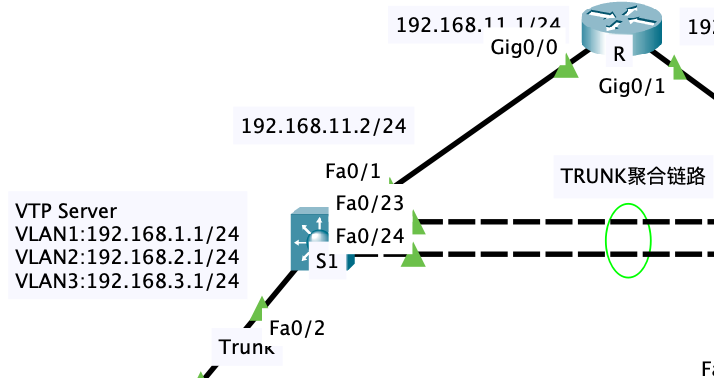

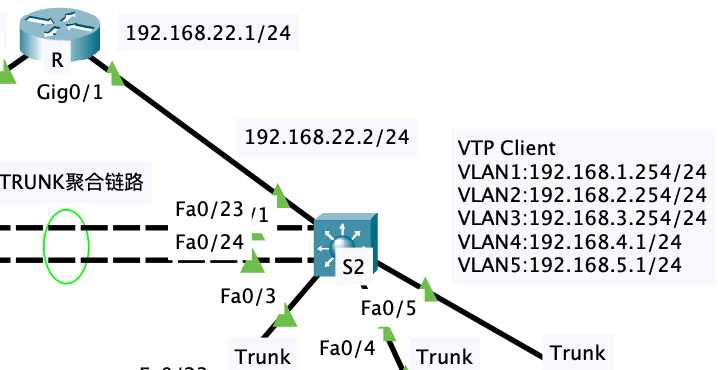

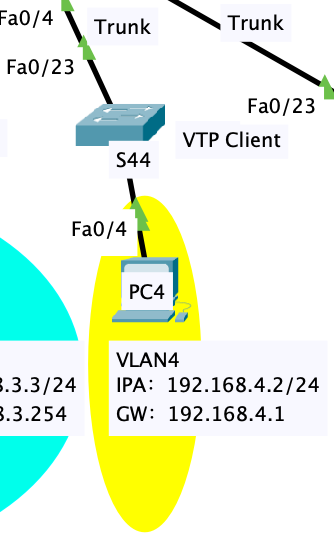

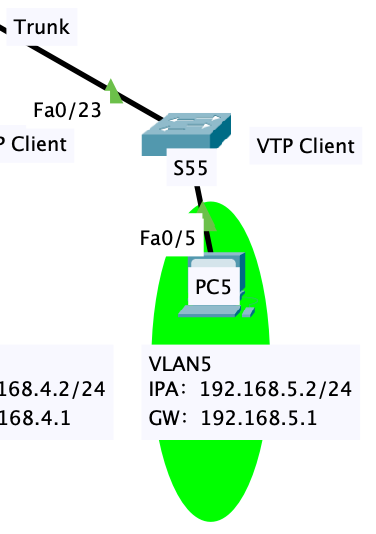

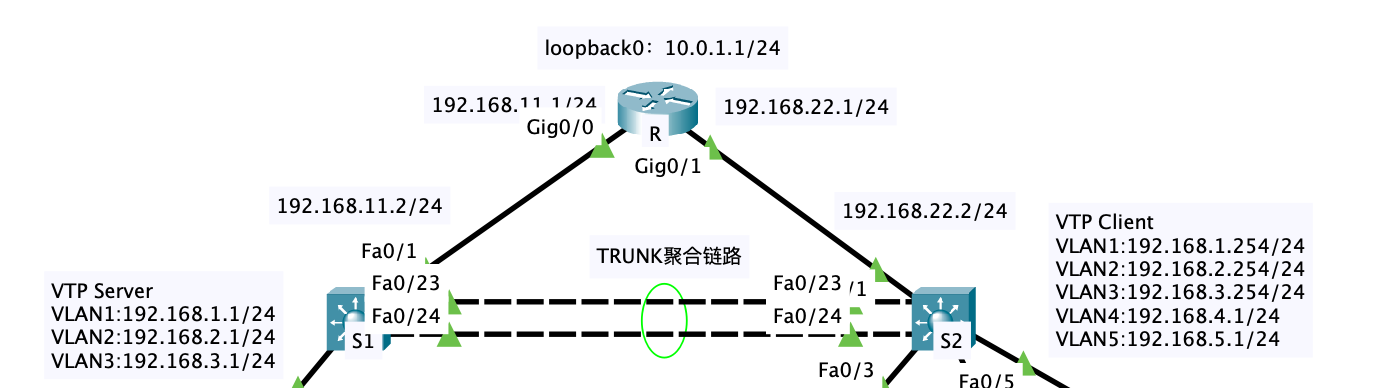

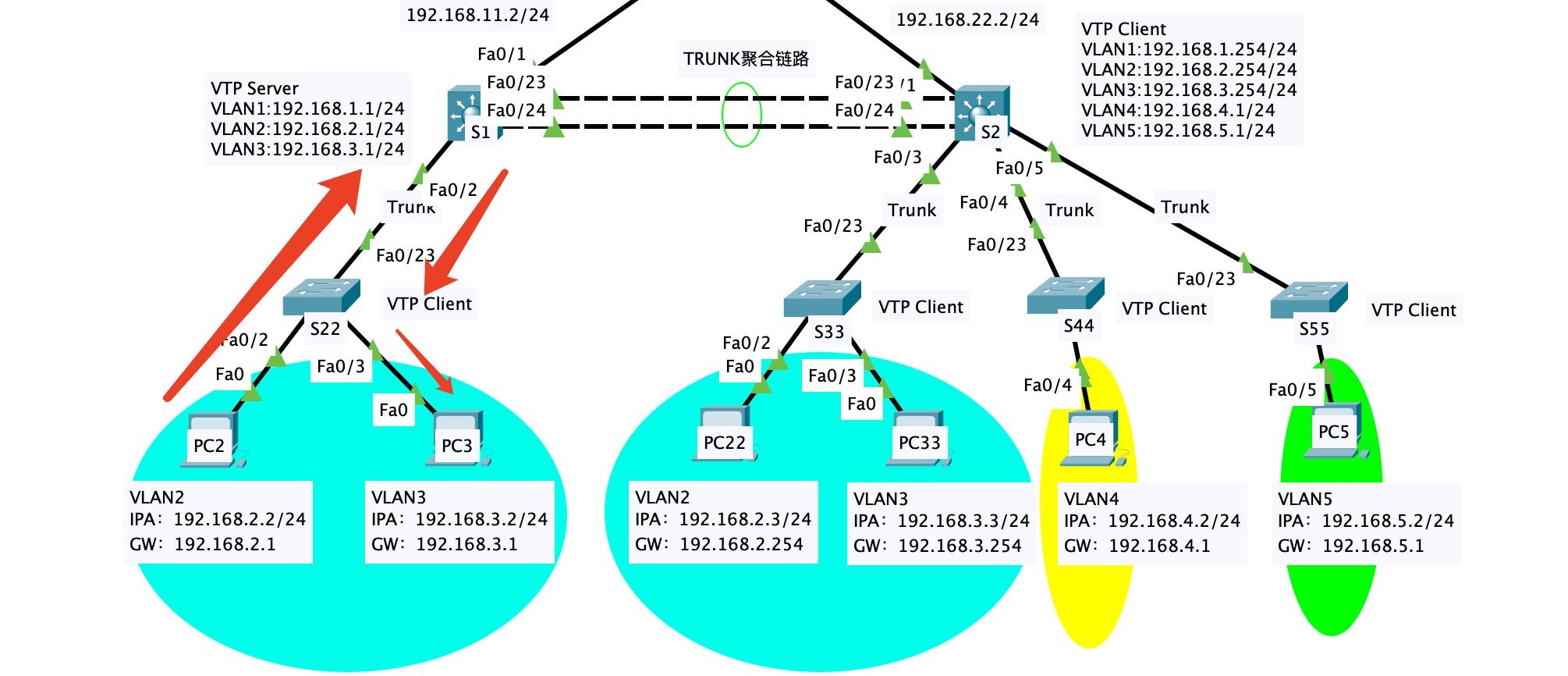

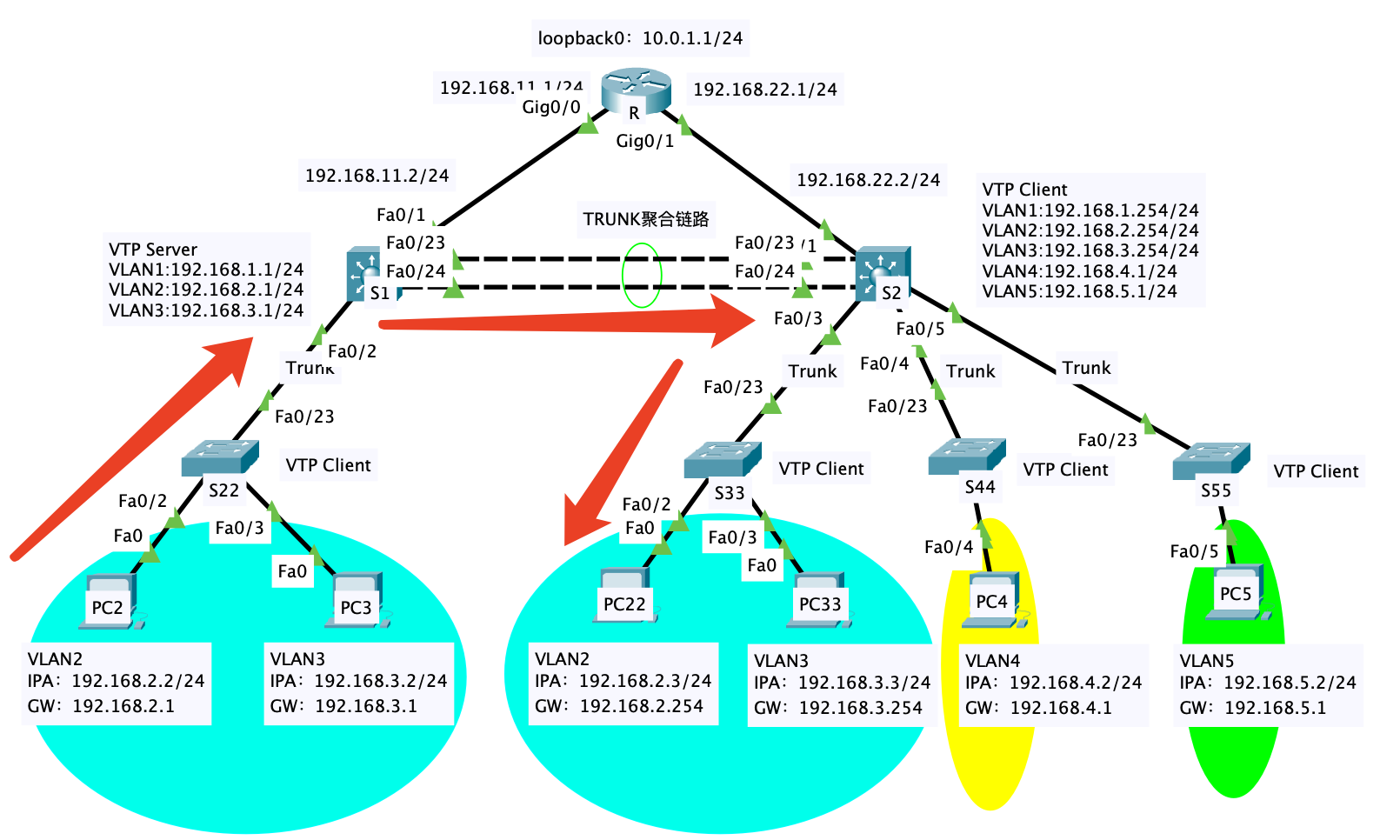

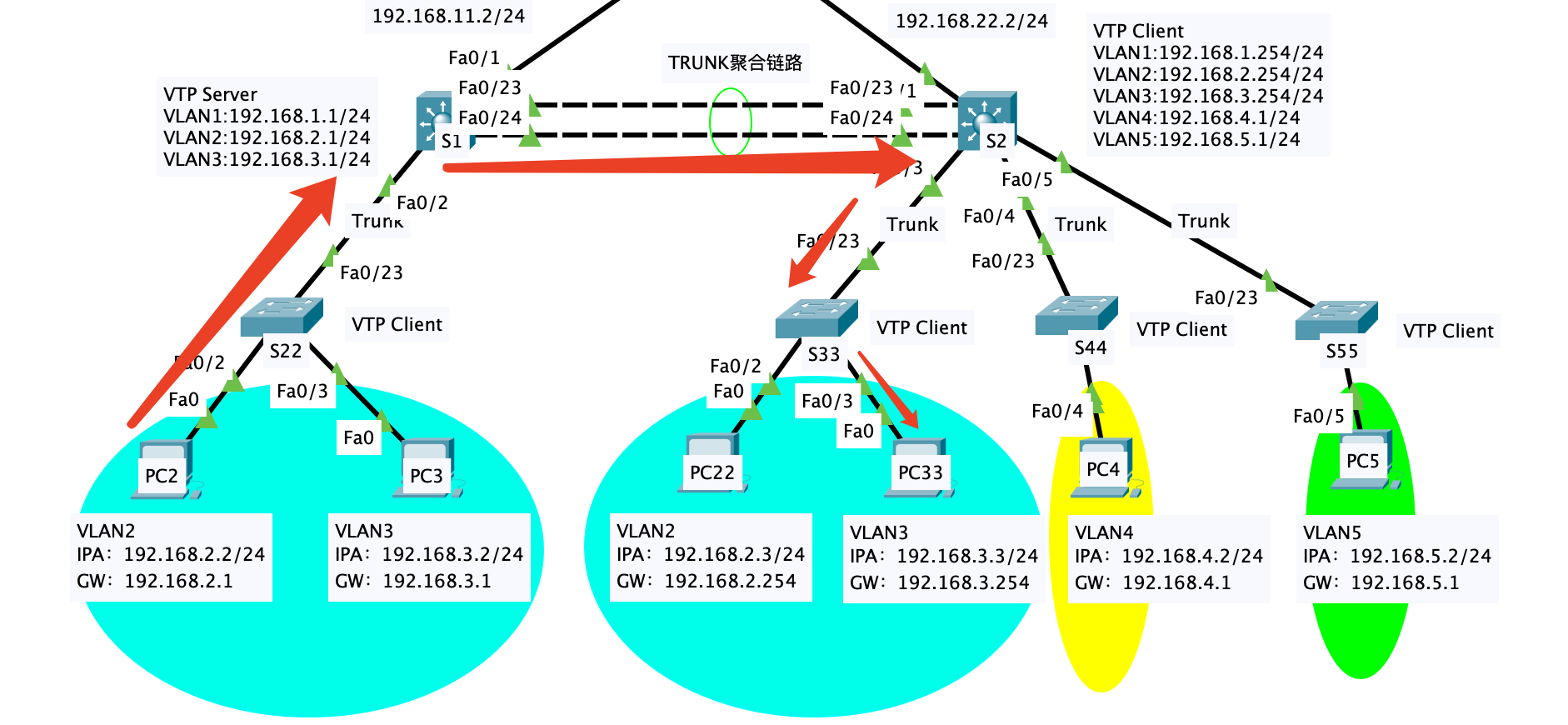

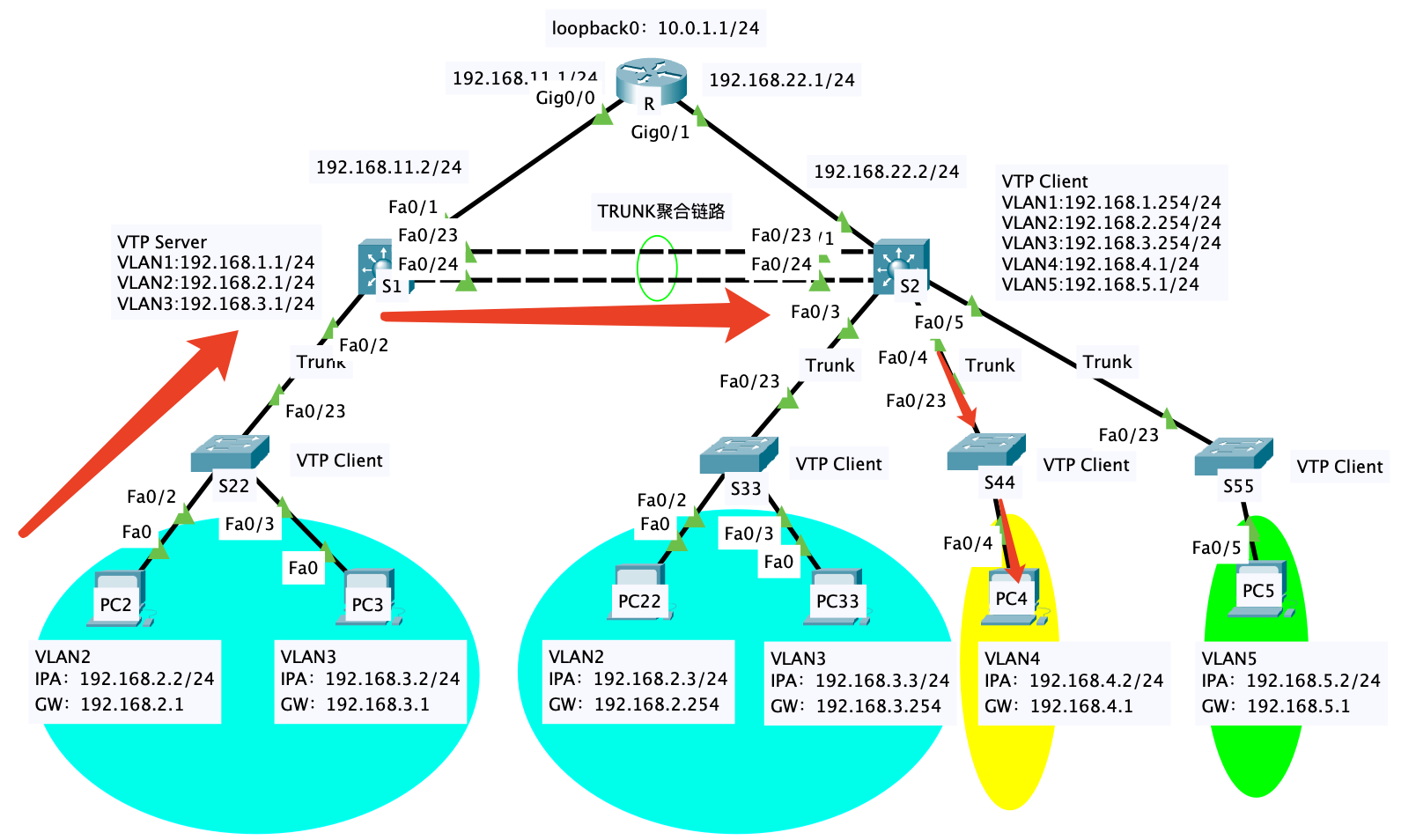

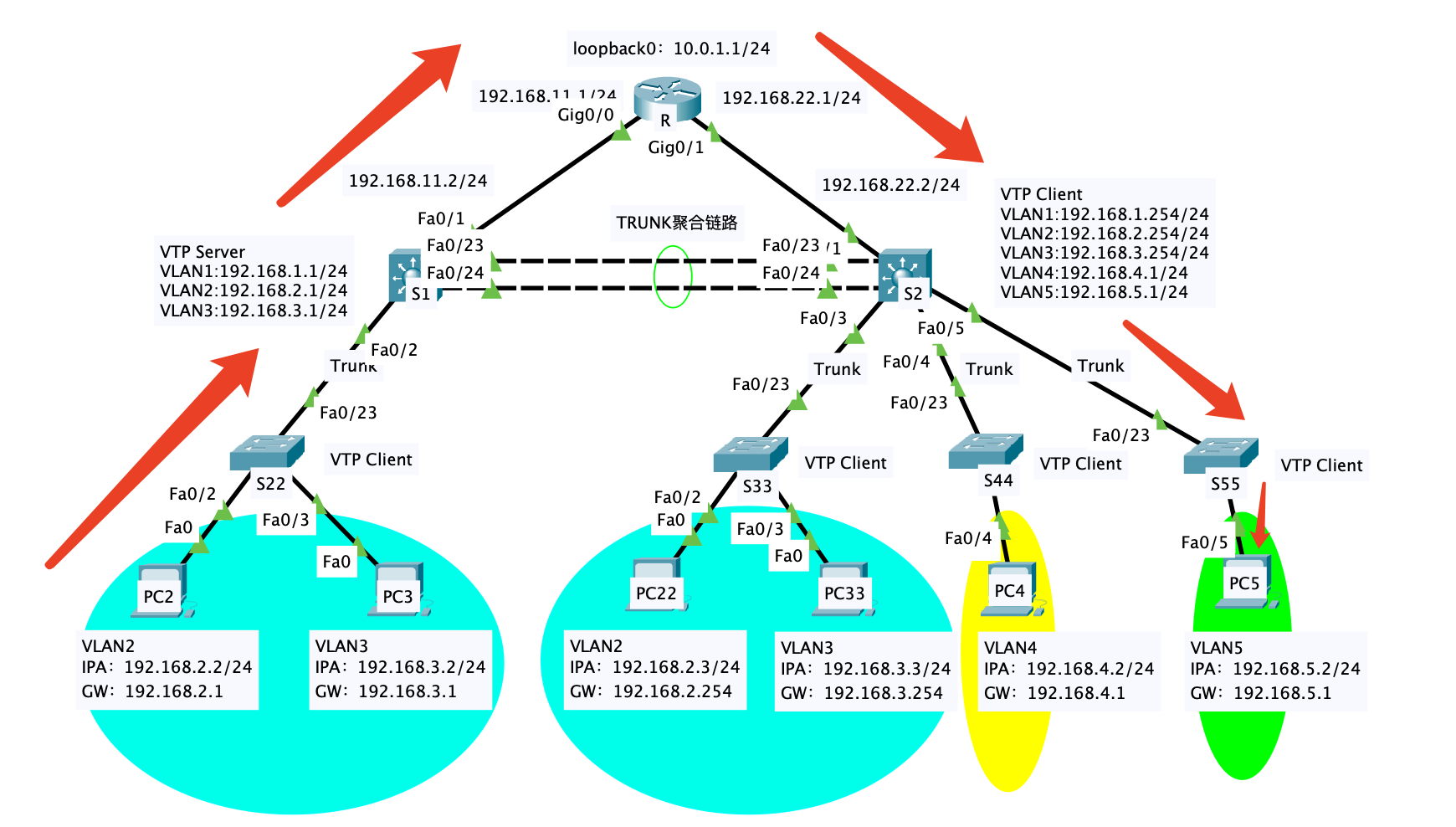

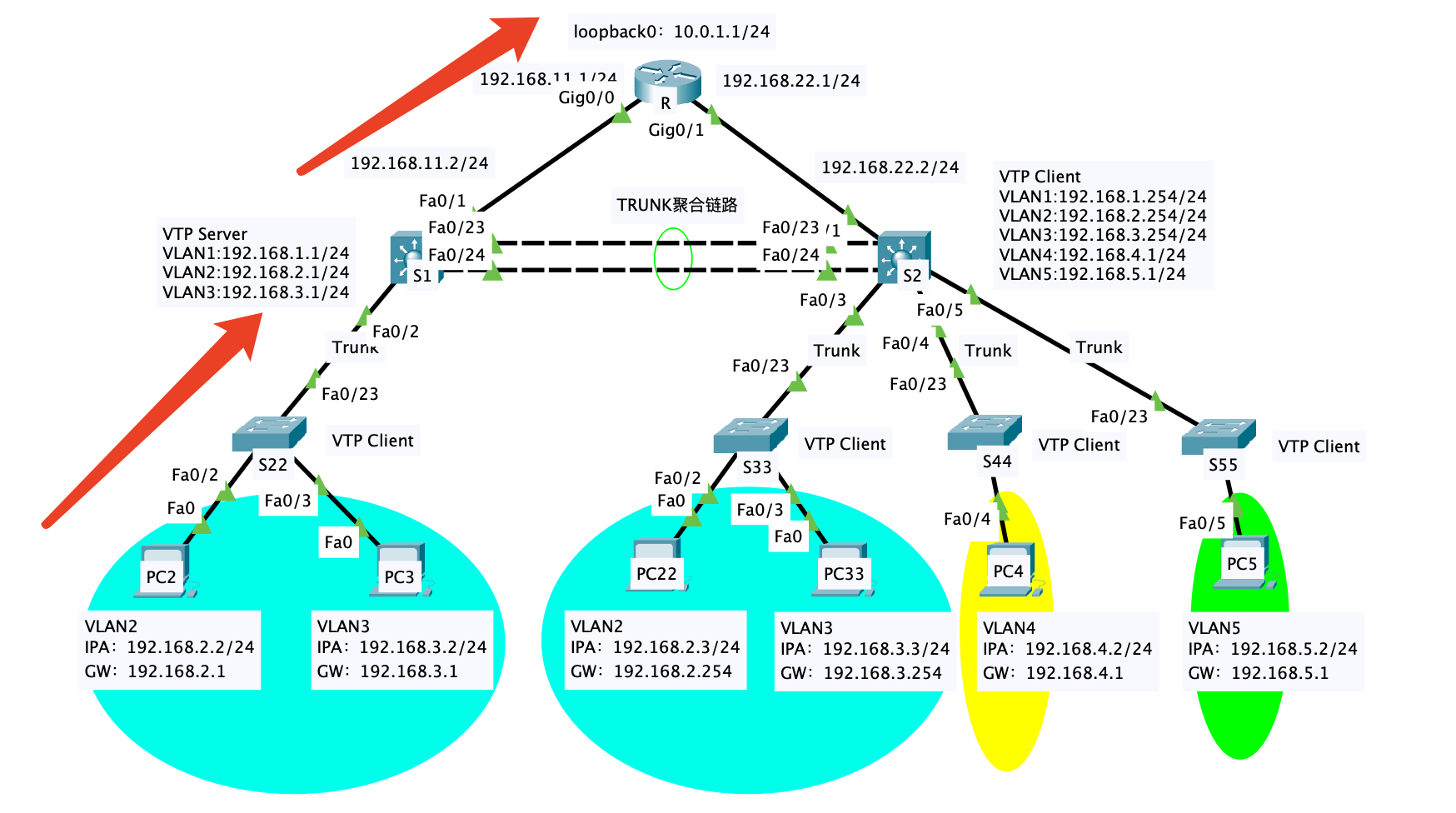

网络拓扑:

实验要求:

主要包含技术及简要介绍:

(1)在全局配置模式下的静态路由的配置格式:ip route [目地地址的网络号] [目地地址的子网掩码] [下一跳的端口地址]

(1)Server模式:在Server上创建的VLAN会在所在域内的Client模式的设备上同步创建;

(2)Client模式:会自动同步创建所在域内的Server模式的设备上的VLAN,没有自己创建VLAN的权力;

(3)Transparent模式:透明模式,可以理解为不同步模式,配置为该模式的设备只负责转发所在域内的Server模式设备所发出的VLAN同步信息给其它设备,而自身不与Server进行VLAN的同步,有自己创建VLAN的权力。

(1)protect:端口不传输违例设备的数据包,不记录日志,不通知管理员;

(2)restrict:端口不传输违例设备的数据包,记录日志,通知管理员;

(3)shutdown::端口关闭,记录日志,通知管理员。

!">:为一般用户模式。"

!Switch>

en

!"#:为特权模式。"

!Switch#

conf t

!"(config)#:为全局配置模式。"

!Switch(config)#

!"配置主机名"

hostname S1

!"配置不要对不认识的字符串做DNS解析。"

no ip domain-lookup

!"配置 VTP Server"

!"配置VTP版本,具体版本差异感兴趣可以去查看相关文档。"

vtp version 2

!"配置VTP为:Server模式。"

vtp mode server

!"配置域名为:Odysseus。"

vtp domain Odysseus

!"配置域密码为:abc123。"

vtp password abc123

!"满足实验要求第2项:'配置 S1 交换机为 VTP Server。'"

!"创建 VLAN"

vlan 2

exit

vlan 3

exit

vlan 4

exit

vlan 5

exit

!"配置 VLAN IP"

int vlan 1

ip address 192.168.1.1 255.255.255.0

no shut

exit

int vlan 2

ip address 192.168.2.1 255.255.255.0

no shut

exit

int vlan 3

ip address 192.168.3.1 255.255.255.0

no shut

exit

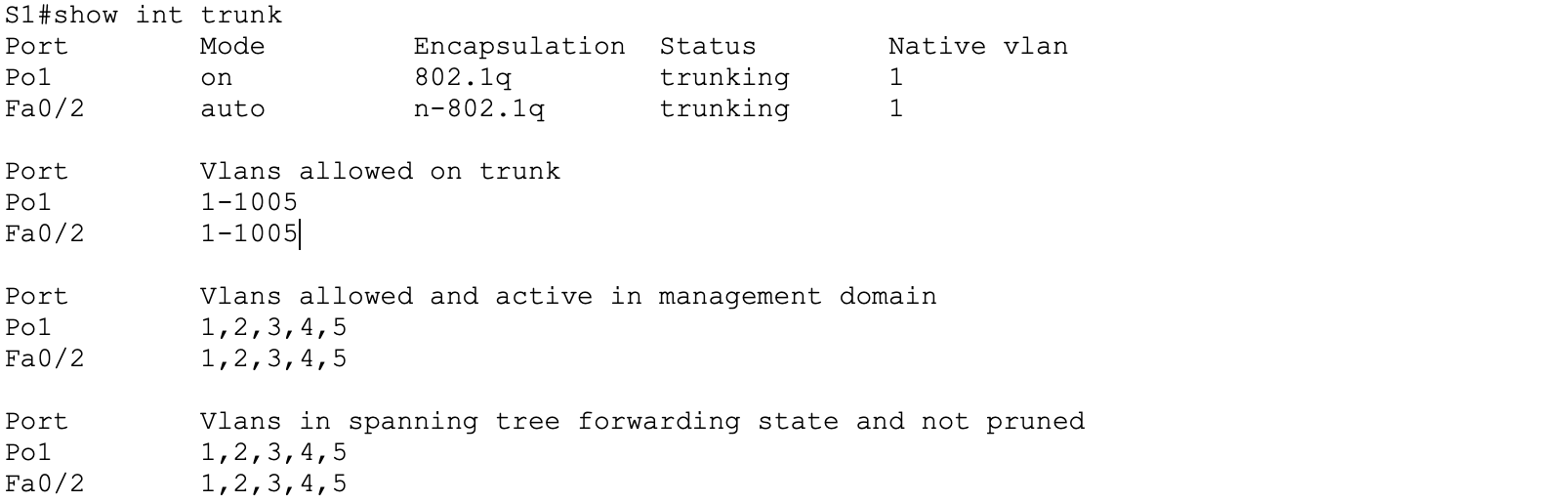

!"配置 Trunk 口"

int f0/2

switchport mode trunk

!"目前交换机支持的打标封装协议有IEEE802.1Q,该协议简称为dot1q,和ISL协议,该协议仅适用于CISCO。"

switchport trunk encapsulation dot1q

no shut

exit

!"配置 Trunk 聚合链路"

!"满足实验要求第1项:'聚合链路采用 Trunk 连接。'"

int range f0/23-24

channel-group 1 mode desirable

exit

int port-channel 1

switchport mode trunk

switchport trunk encapsulation dot1q

no shut

exit

!"配置三层端口f0/1"

int f0/1

no switchport

ip address 192.168.11.2 255.255.255.0

no shut

exit

!"在三层交换机上开启路由功能。"

ip routing

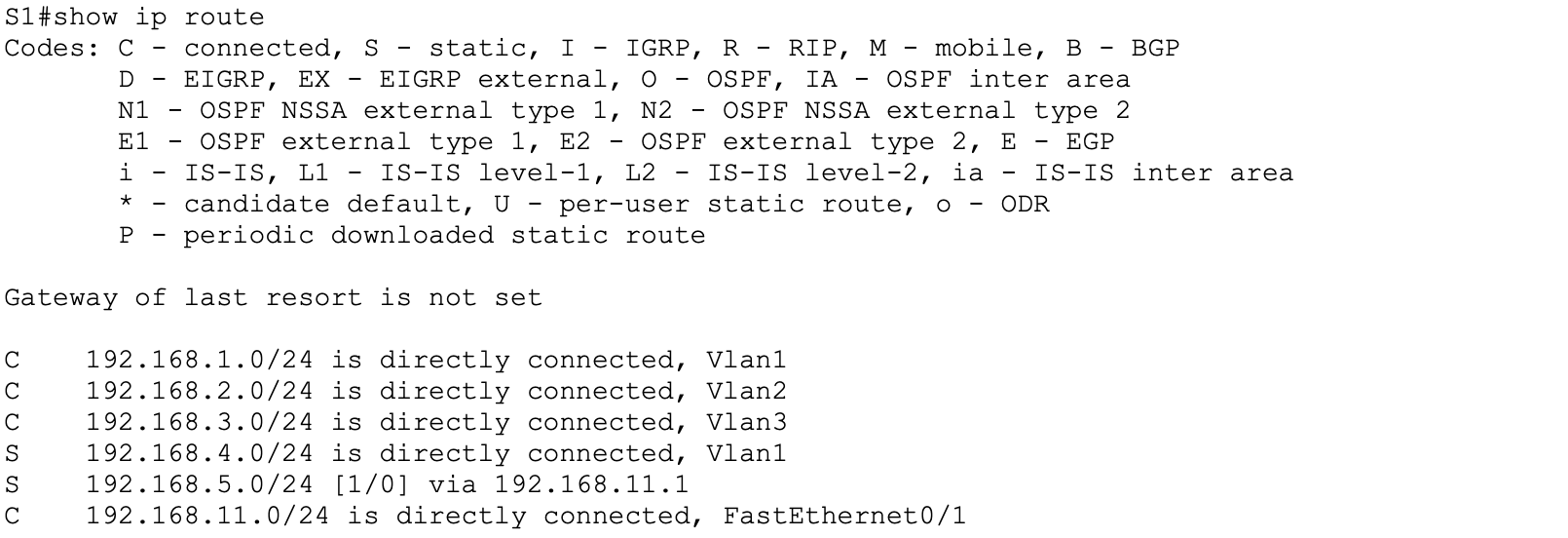

!"配置静态路由"

ip route 192.168.4.0 255.255.255.0 vlan 1

ip route 10.0.1.0 255.255.255.0 192.168.11.1

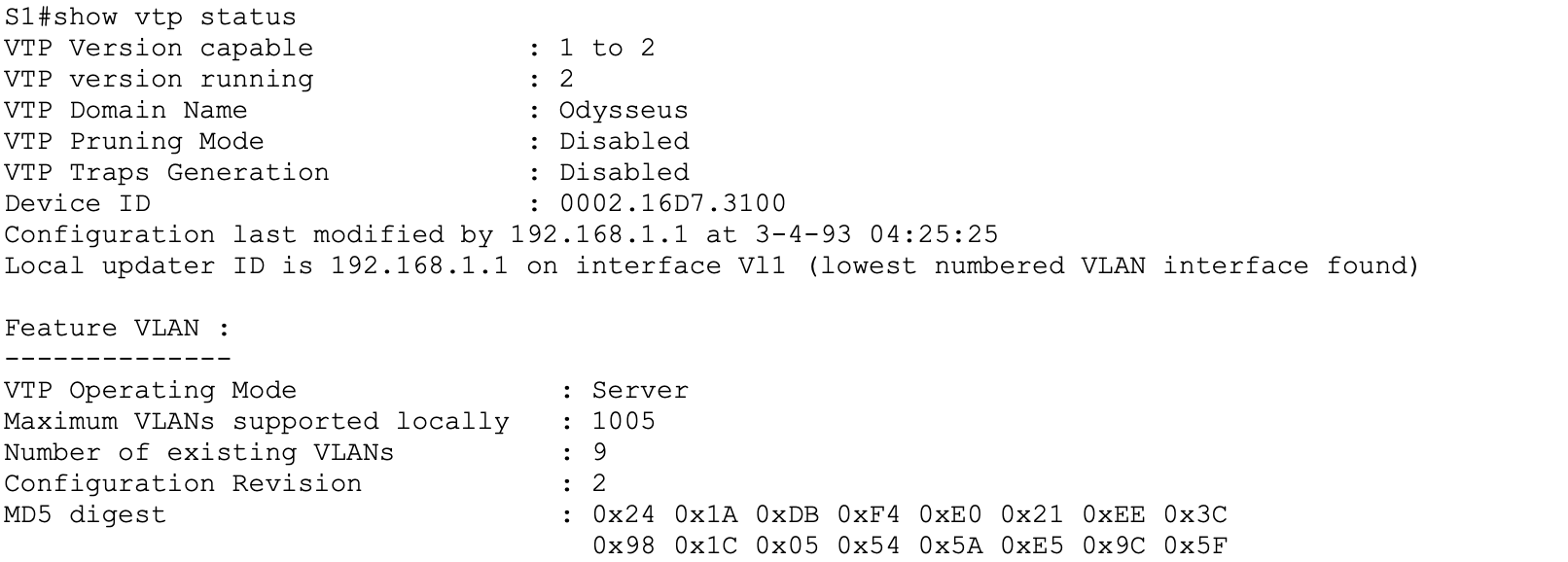

VTP Server 配置查看

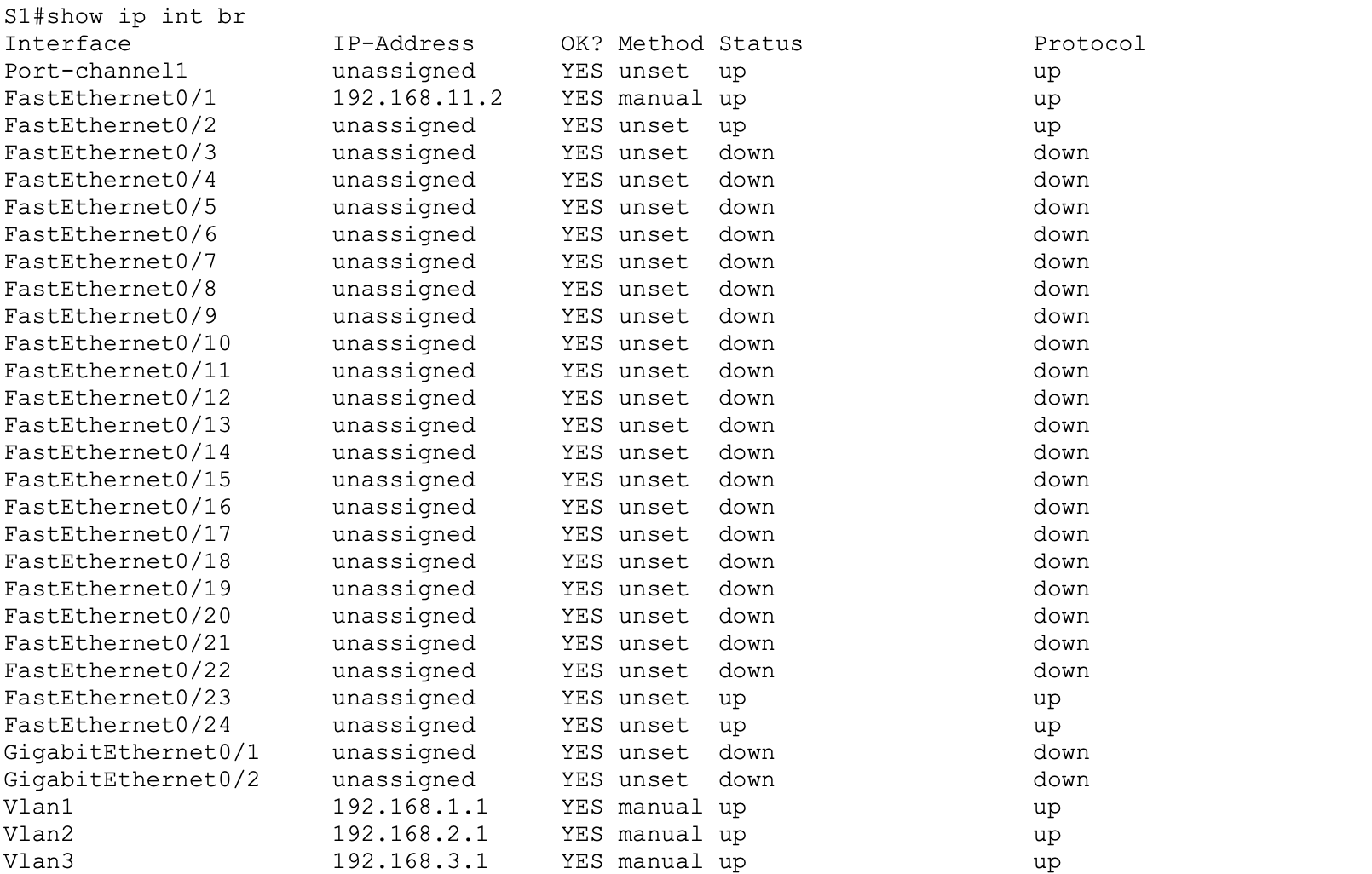

端口和 VLAN IP配置查看

Trunk端口配置查看

路由表查看

!Switch>

en

!Switch#

conf t

!Switch(config)#

hostname S2

no ip domain-lookup

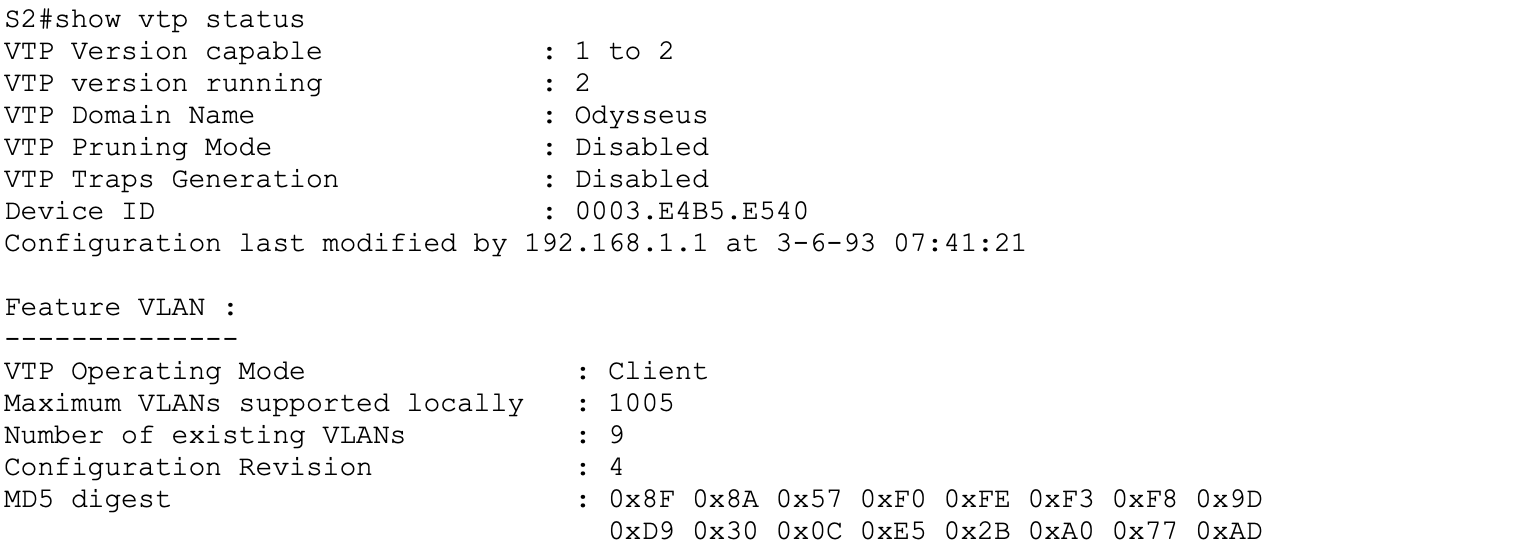

!"配置 VTP Client"

!"满足实验要求第2项:'配置其它交换机为 VTP Client。'"

vtp version 2

vtp mode client

vtp domain Odysseus

vtp password abc123

!"配置 VLAN IP"

int vlan 1

ip address 192.168.1.254 255.255.255.0

no shut

exit

int vlan 2

ip address 192.168.2.254 255.255.255.0

no shut

exit

int vlan 3

ip address 192.168.3.254 255.255.255.0

no shut

exit

int vlan 4

ip address 192.168.4.1 255.255.255.0

no shut

exit

int vlan 5

ip address 192.168.5.1 255.255.255.0

no shut

exit

!"配置 Trunk 口"

int f0/3

switchport mode trunk

switchport trunk encapsulation dot1q

no shut

exit

int f0/4

switchport mode trunk

switchport trunk encapsulation dot1q

no shut

exit

int f0/5

switchport mode trunk

switchport trunk encapsulation dot1q

no shut

exit

!"配置 Trunk 聚合链路"

!"满足实验要求第1项:'聚合链路采用 Trunk 连接。'"

int range f0/23-24

channel-group 1 mode desirable

exit

int port-channel 1

switchport mode trunk

switchport trunk encapsulation dot1q

no shut

exit

!"配置三层端口f0/1"

int f0/1

no switchport

ip address 192.168.22.2 255.255.255.0

no shut

exit

ip routing

!"配置静态路由"

ip route 10.0.1.0 255.255.255.0 192.168.22.1

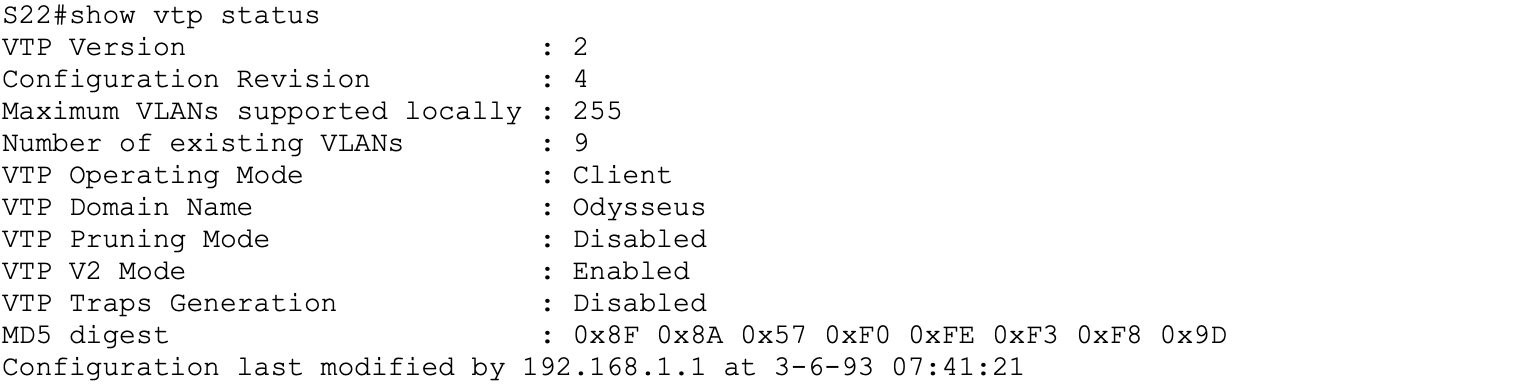

VTP Client 配置查看

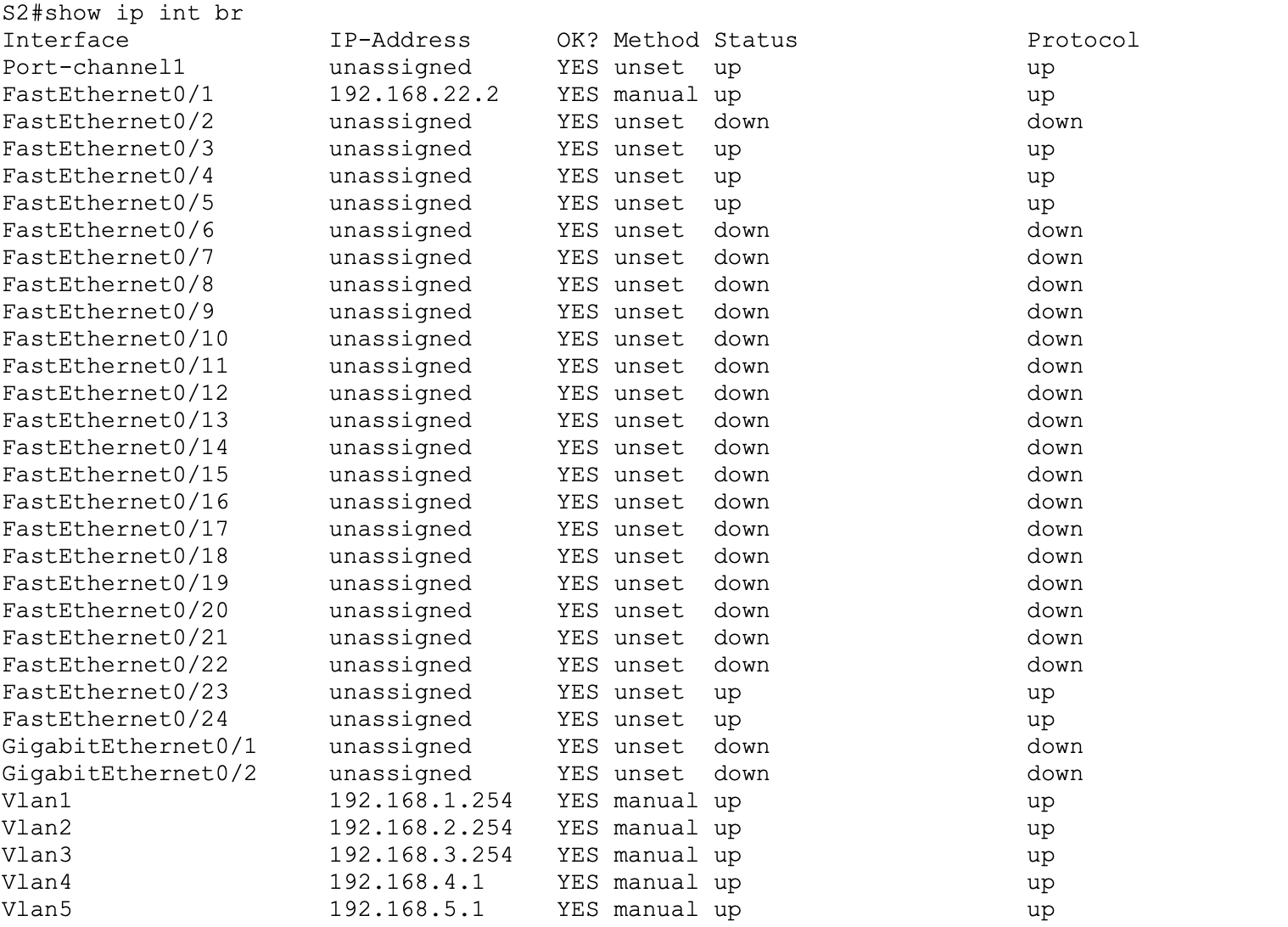

端口和 VLAN IP配置查看

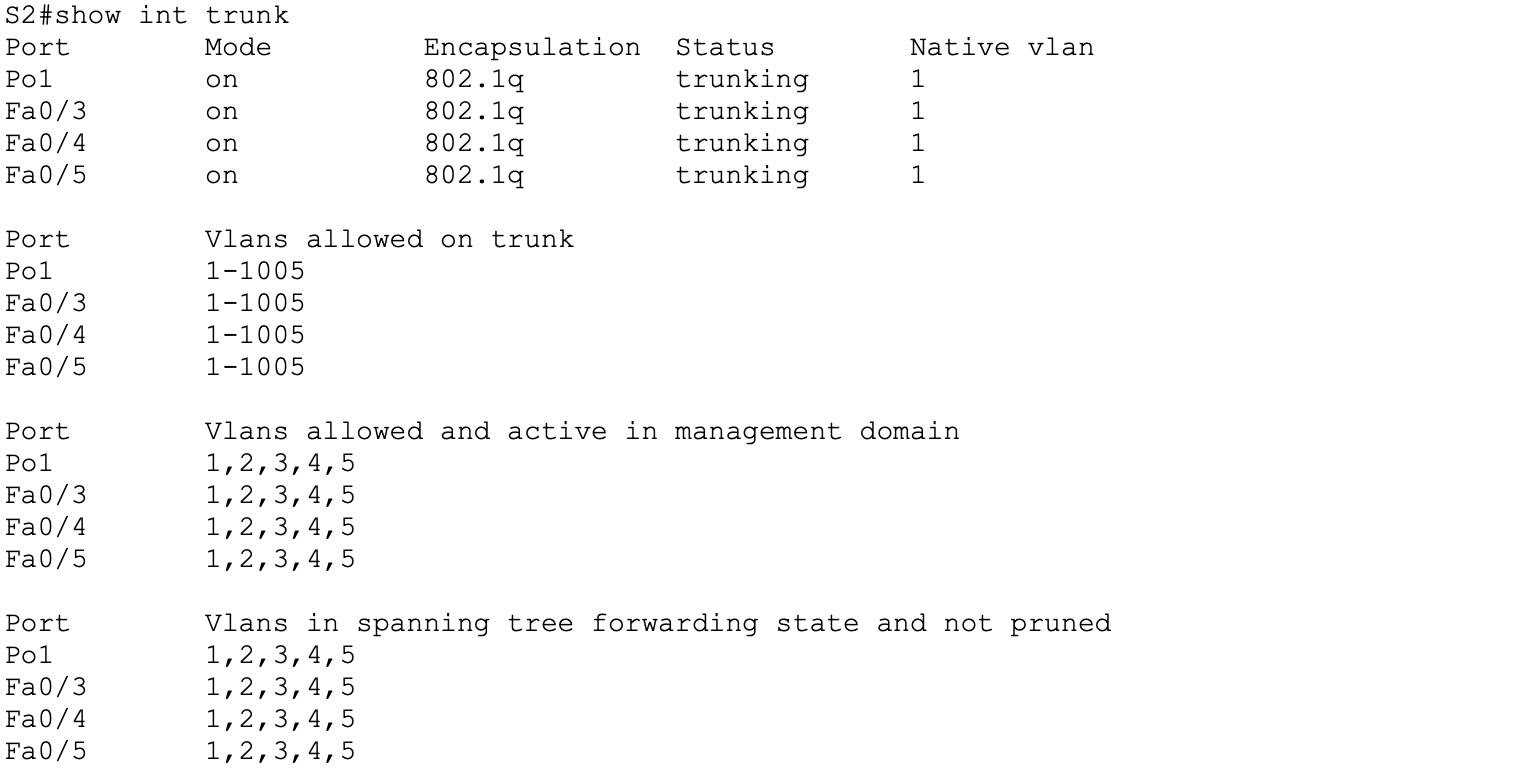

Trunk端口配置查看

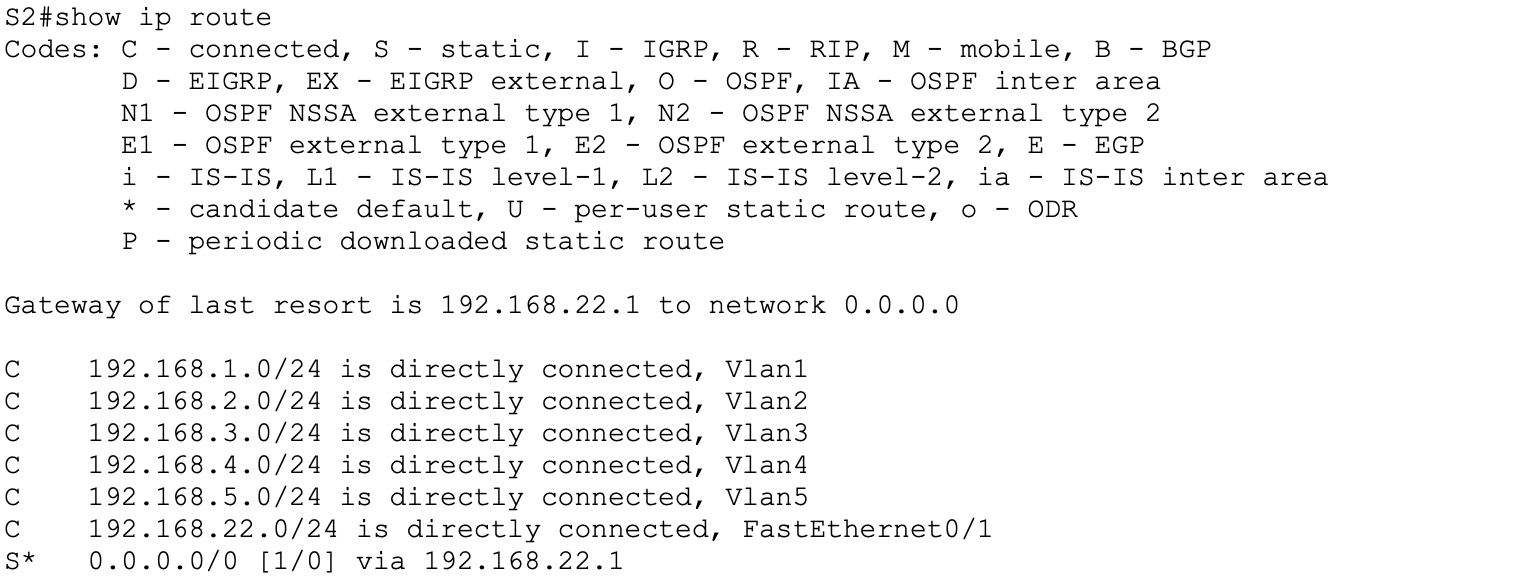

路由表查看

!Switch>

en

!Switch#

conf t

!Switch(config)#

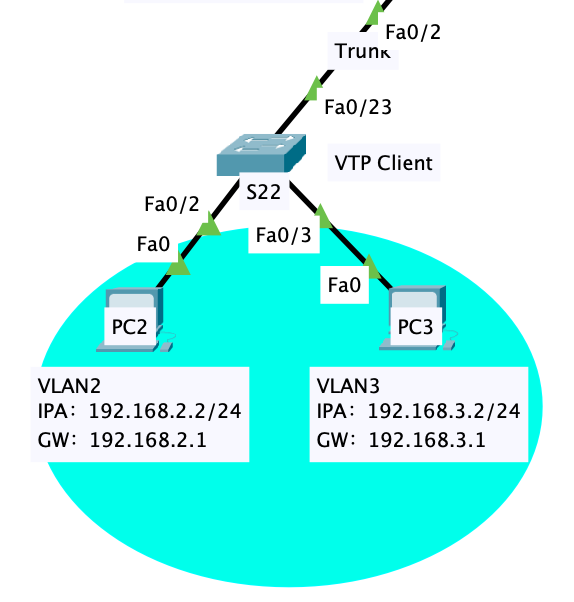

hostname S22

no ip domain-lookup

!"配置 VTP Client"

!"满足实验要求第2项:'配置其它交换机为 VTP Client。'"

vtp version 2

vtp mode client

vtp domain Odysseus

vtp password abc123

!"端口与 VLAN 绑定"

int f0/2

switchport access vlan 2

no shut

exit

int f0/3

switchport access vlan 3

no shut

exit

!"配置 Trunk 口"

int f0/23

switchport mode trunk

no shut

exit

!"配置端口安全"

!"满足实验要求第3项:'在交换机 S22 上配置端口安全性,最大安全地址数量为 1 ,违例处理方式为 protect 。'"

int f0/2

!"配置端口安全前最好先关闭端口,防止影响网络环境。"

shutdown

!"配置前端口模式要设为:access。"

switchport mode access

!"开启端口安全模式。"

switchport port-security

!"配置端口最大允许连接数。"

switchport port-security maximum 1

!"配合最大允许连接数配置使用,将端口与MAC地址进行绑定。"

switchport port-security mac-address 00E0.8F32.D91B

!"如果违反上述规则,则端口不进行数据传输,也不发送日志信息给管理员。"

switchport port-security violation protect

no shut

exit

int f0/3

shutdown

switchport mode access

switchport port-security

switchport port-security maximum 1

switchport port-security mac-address 0002.179D.8BBD

switchport port-security violation protect

no shut

exit

VTP Client 配置查看

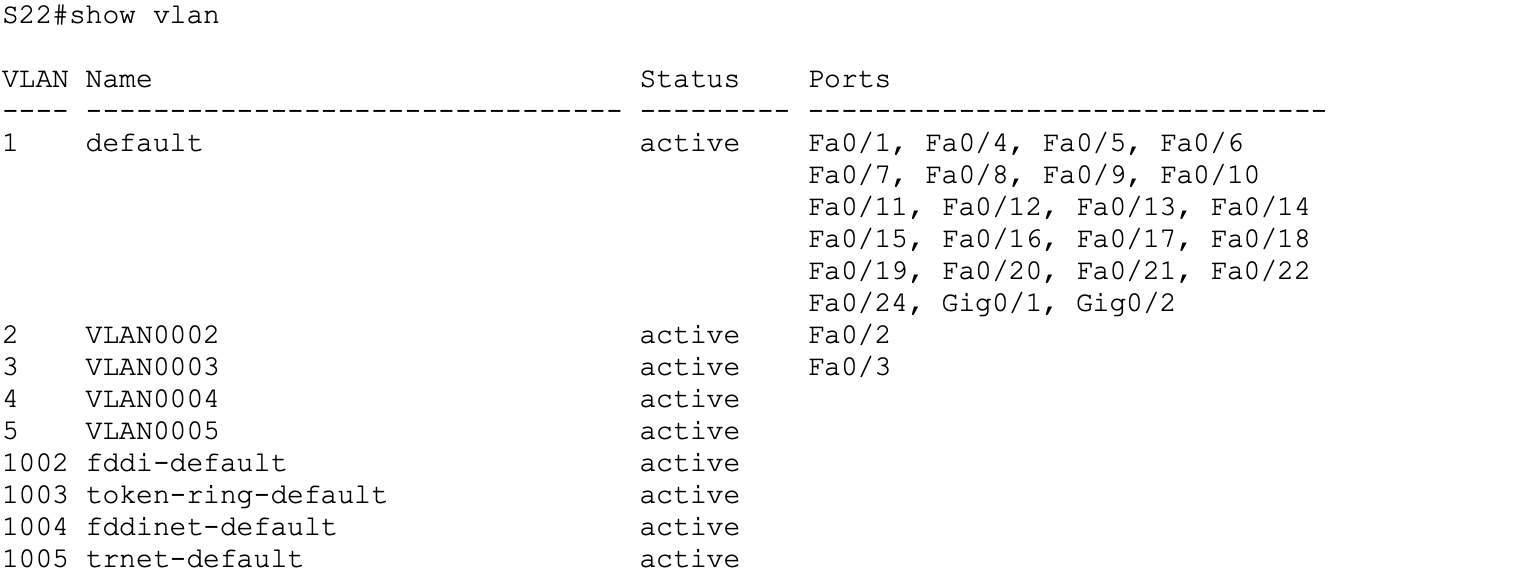

VLAN 配置查看

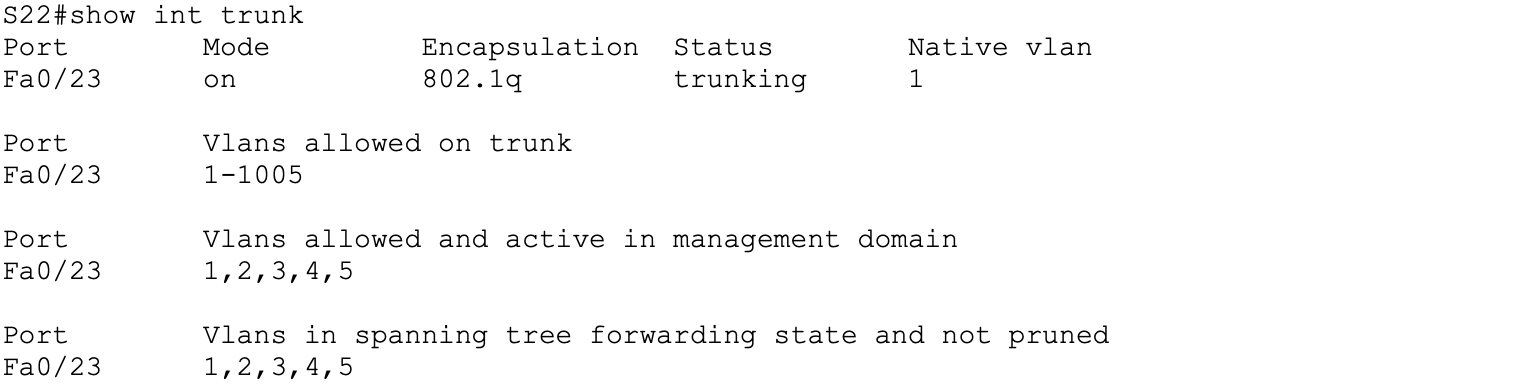

Trunk 端口配置查看

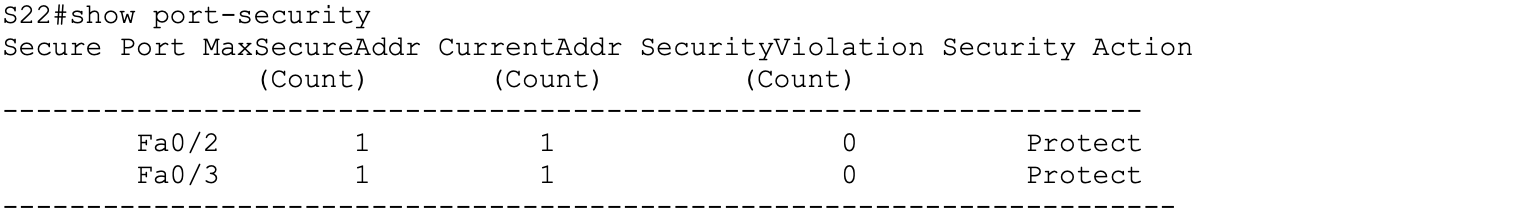

端口安全配置查看

!Switch>

en

!Switch#

conf t

!Switch(config)#

hostname S33

no ip domain-lookup

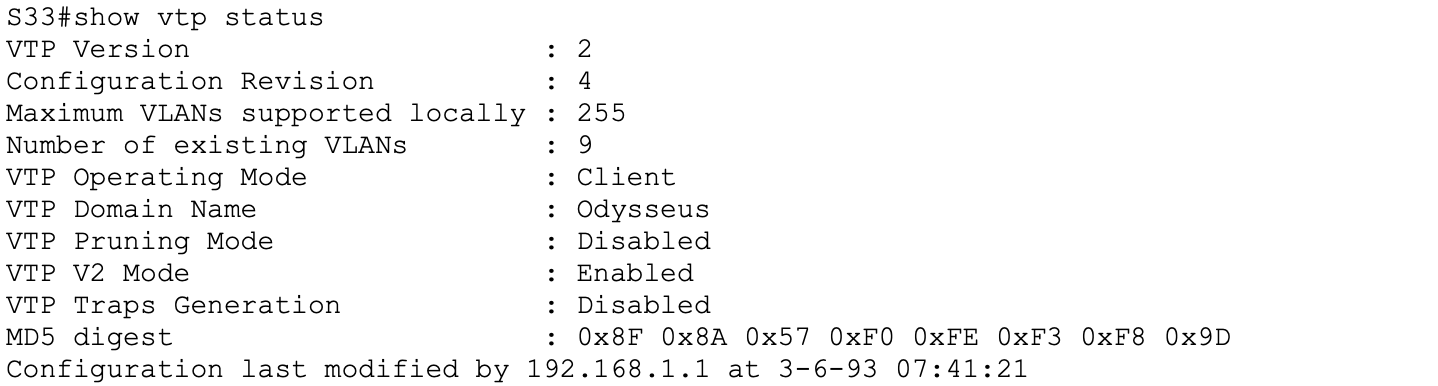

!"配置 VTP Client"

!"满足实验要求第2项:'配置其它交换机为 VTP Client。'"

vtp version 2

vtp mode client

vtp domain Odysseus

vtp password abc123

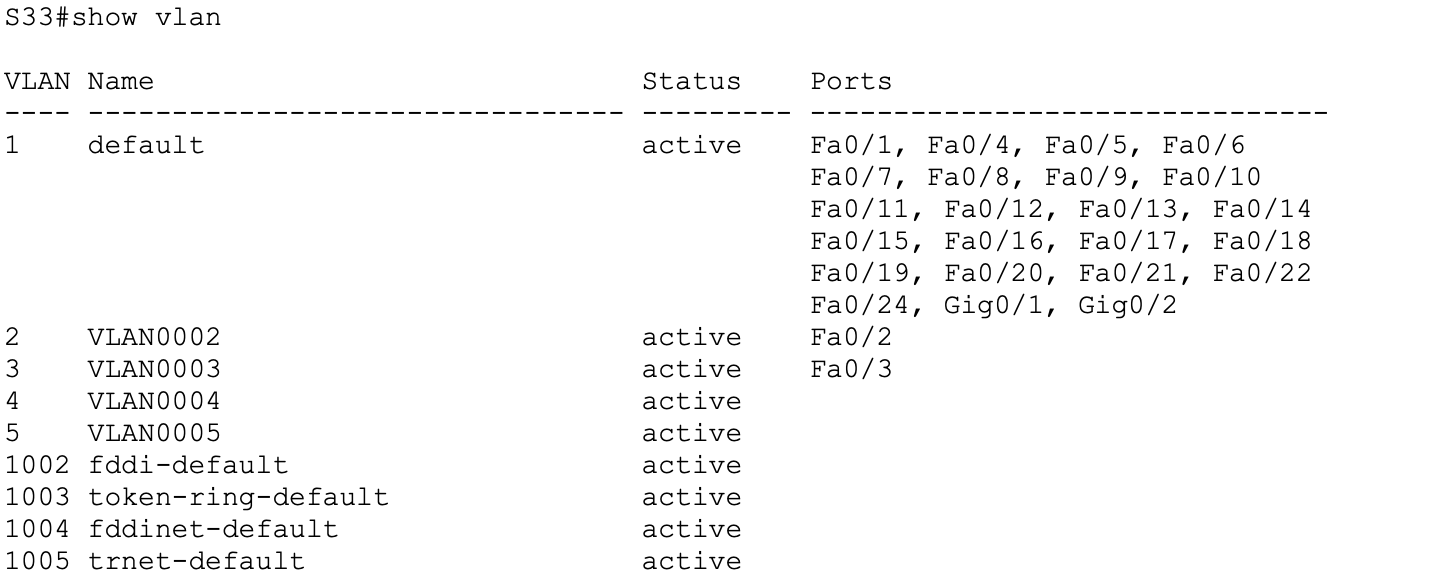

!"端口与 VLAN 绑定"

int f0/2

switchport access vlan 2

no shut

exit

int f0/3

switchport access vlan 3

no shut

exit

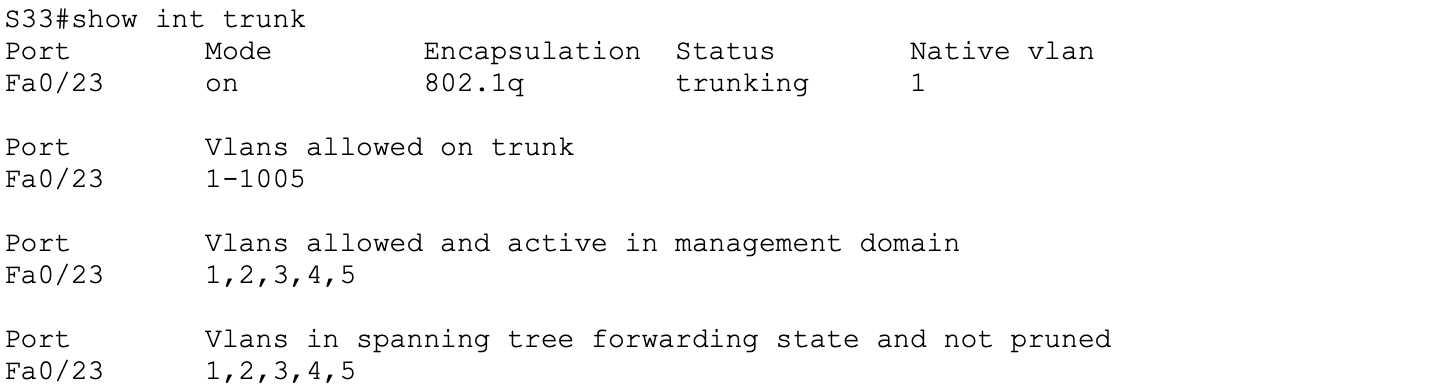

!"配置 Trunk 口"

int f0/23

switchport mode trunk

no shut

exit

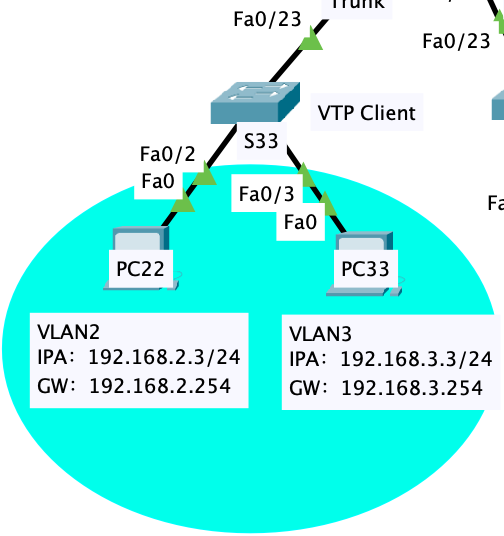

VTP Client 配置查看

VLAN 配置查看

Trunk 端口配置查看

!Switch>

en

!Switch#

conf t

!Switch(config)#

hostname S44

no ip domain-lookup

!"配置 VTP Client"

!"满足实验要求第2项:'配置其它交换机为 VTP Client。'"

vtp version 2

vtp mode client

vtp domain Odysseus

vtp password abc123

!"端口与 VALN 绑定"

int f0/4

switchport access vlan 4

no shut

exit

!"配置 Trunk 口"

int f0/23

switchport mode trunk

no shut

exit

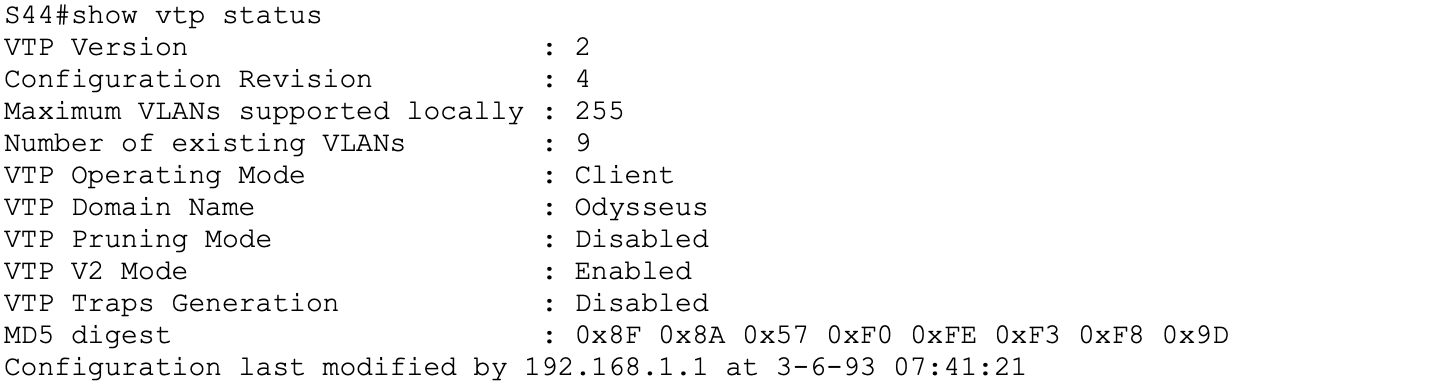

VTP Client 配置查看

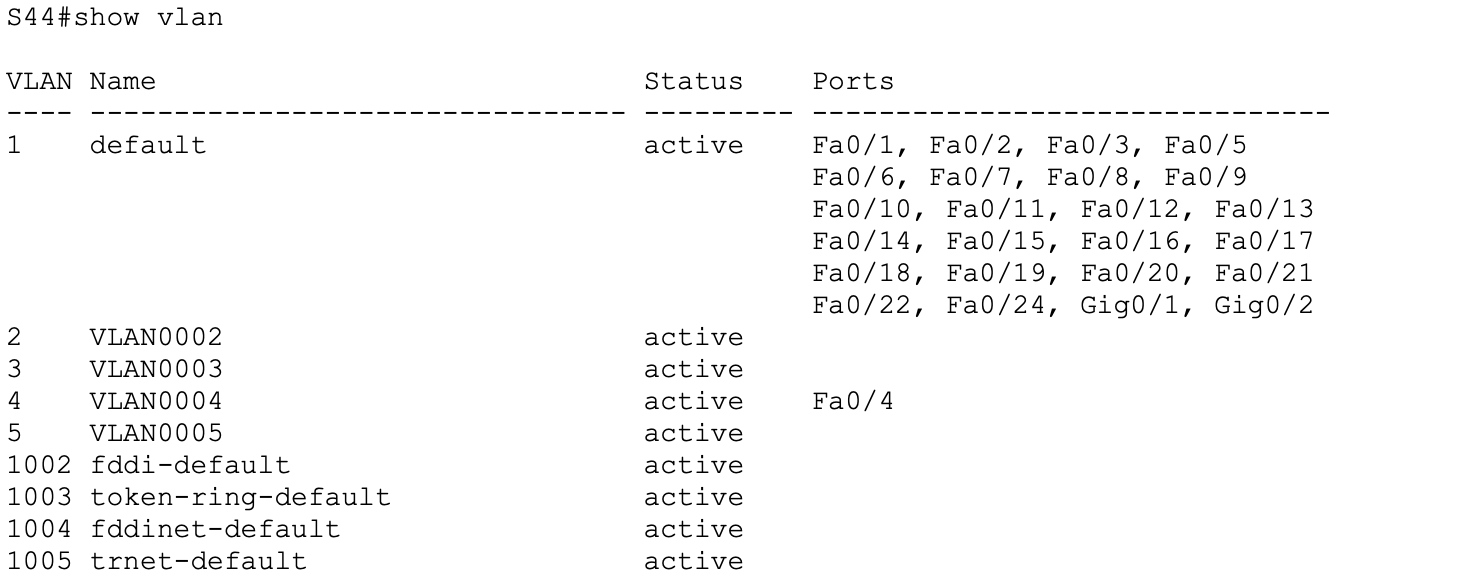

VLAN 配置查看

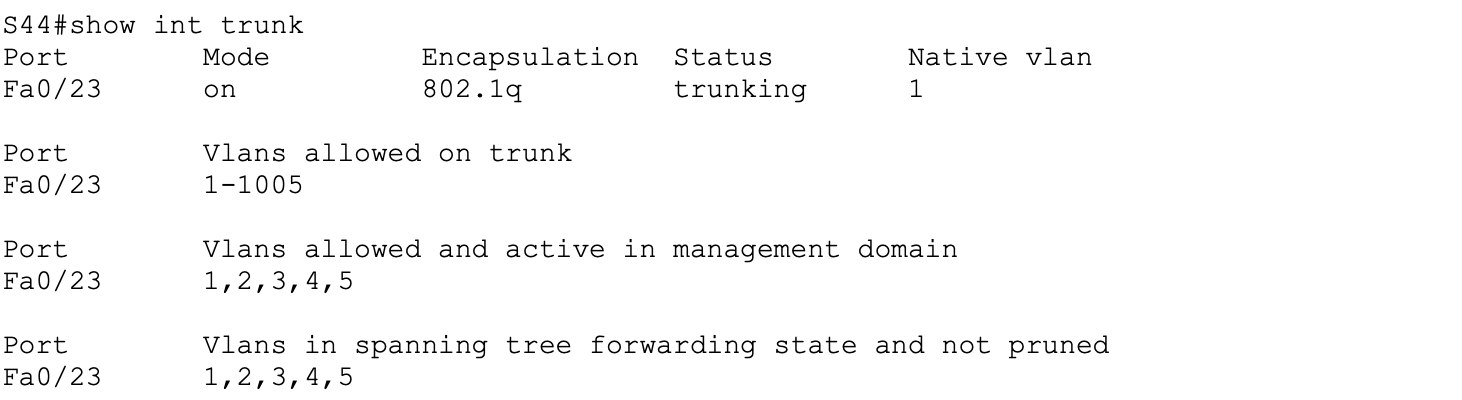

Trunk 端口配置查看

!Switch>

en

!Switch#

conf t

!Switch(config)#

hostname S55

no ip domain-lookup

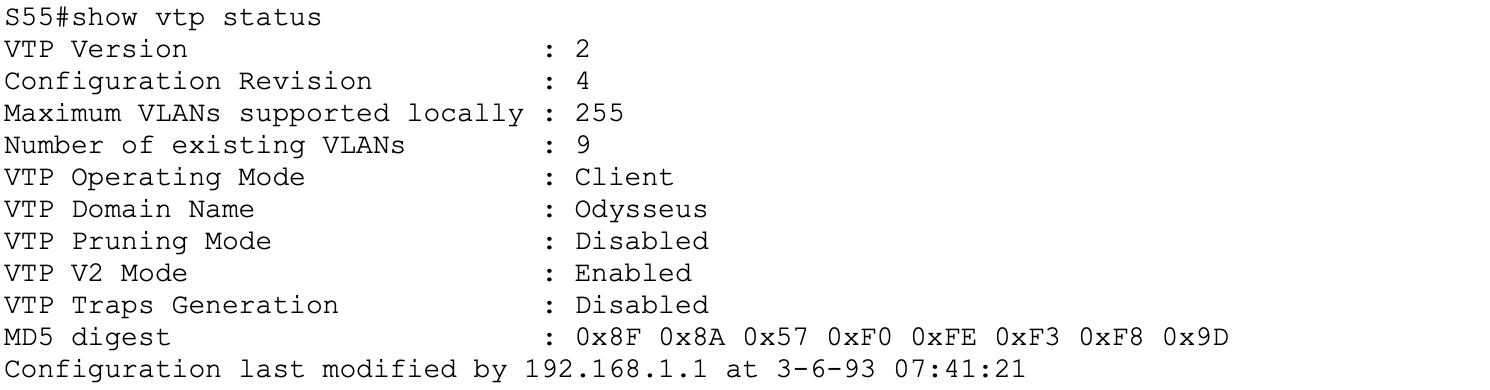

!"配置 VTP Client"

!"满足实验要求第2项:'配置其它交换机为 VTP Client。'"

vtp version 2

vtp mode client

vtp domain Odysseus

vtp password abc123

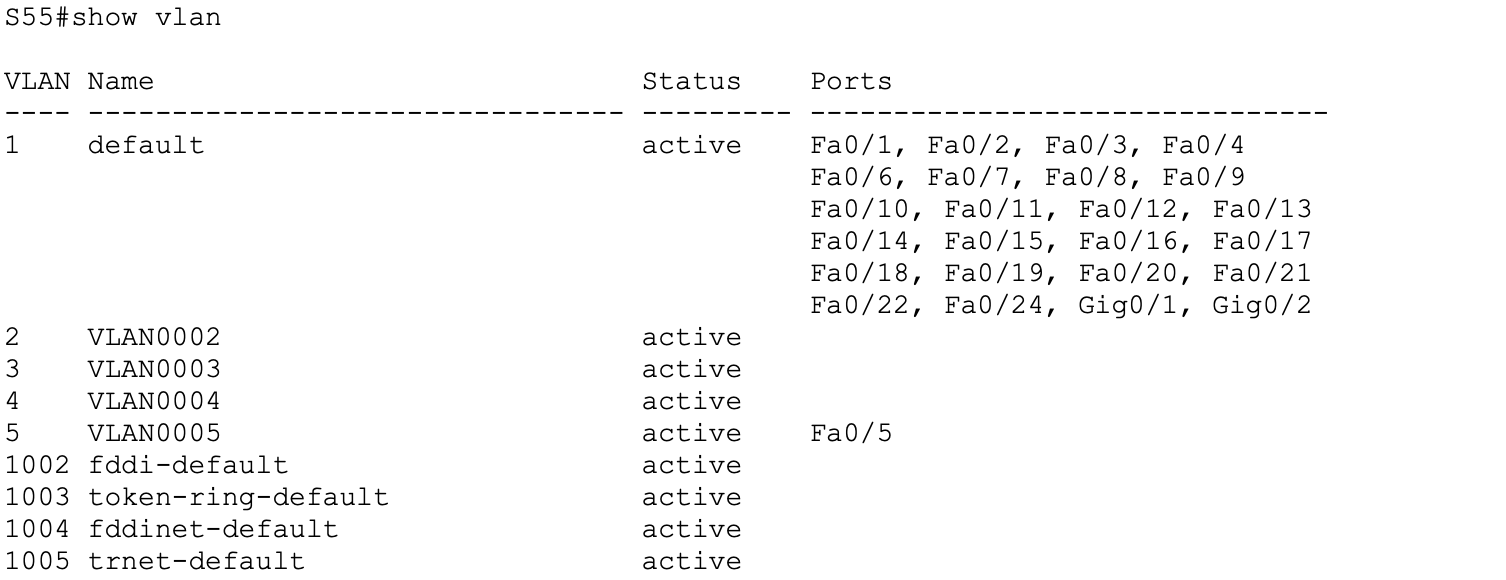

!"端口与 VALN 绑定"

int f0/5

switchport access vlan 5

no shut

exit

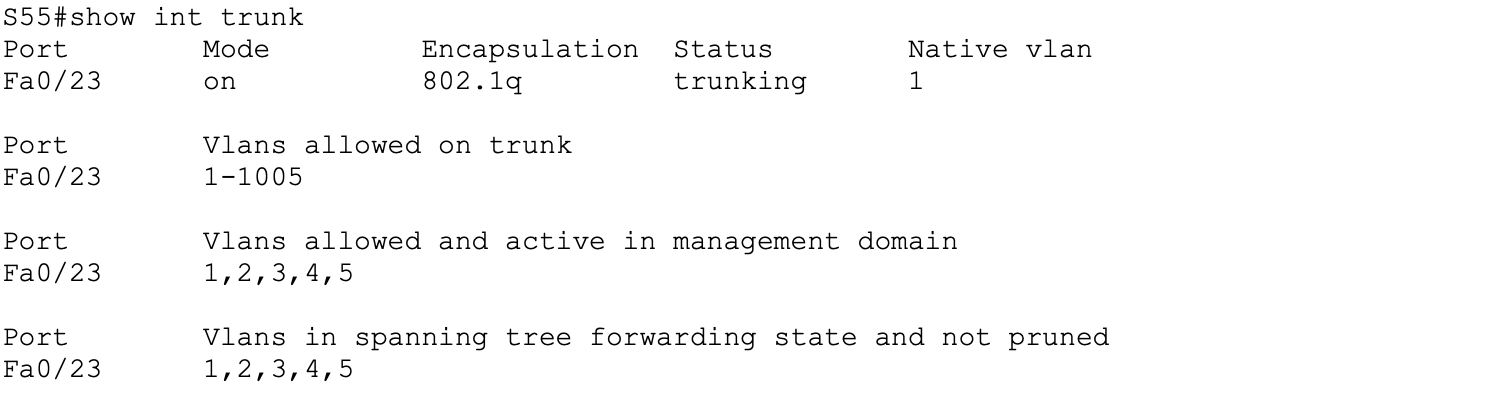

!"配置 Trunk 口"

int f0/23

switchport mode trunk

no shut

exit

VTP Client 配置查看

VLAN 配置查看

Trunk 端口配置查看

!Router>

en

!Router#

conf t

!Router(config)#

hostname R

no ip domain-lookup

!"配置路由端口"

int g0/0

ip address 192.168.11.1 255.255.255.0

no shut

exit

int loopback0

ip address 10.0.1.1 255.255.255.0

no shut

exit

in g0/1

ip address 192.168.22.1 255.255.255.0

no shut

exit

!"配置静态路由"

ip route 0.0.0.0 0.0.0.0 192.168.11.2

ip route 192.168.5.0 255.255.255.0 192.168.22.2

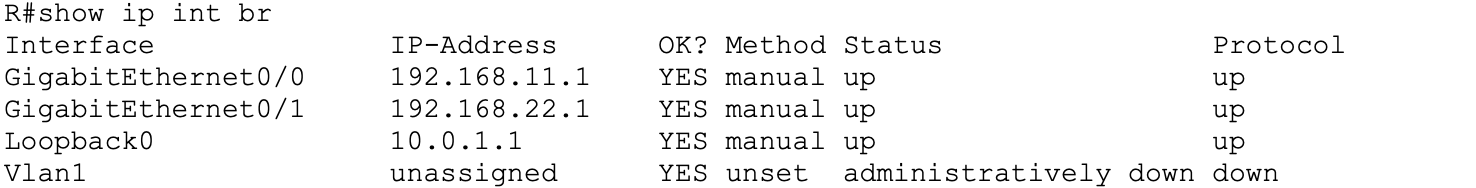

端口配置查看

路由配置查看

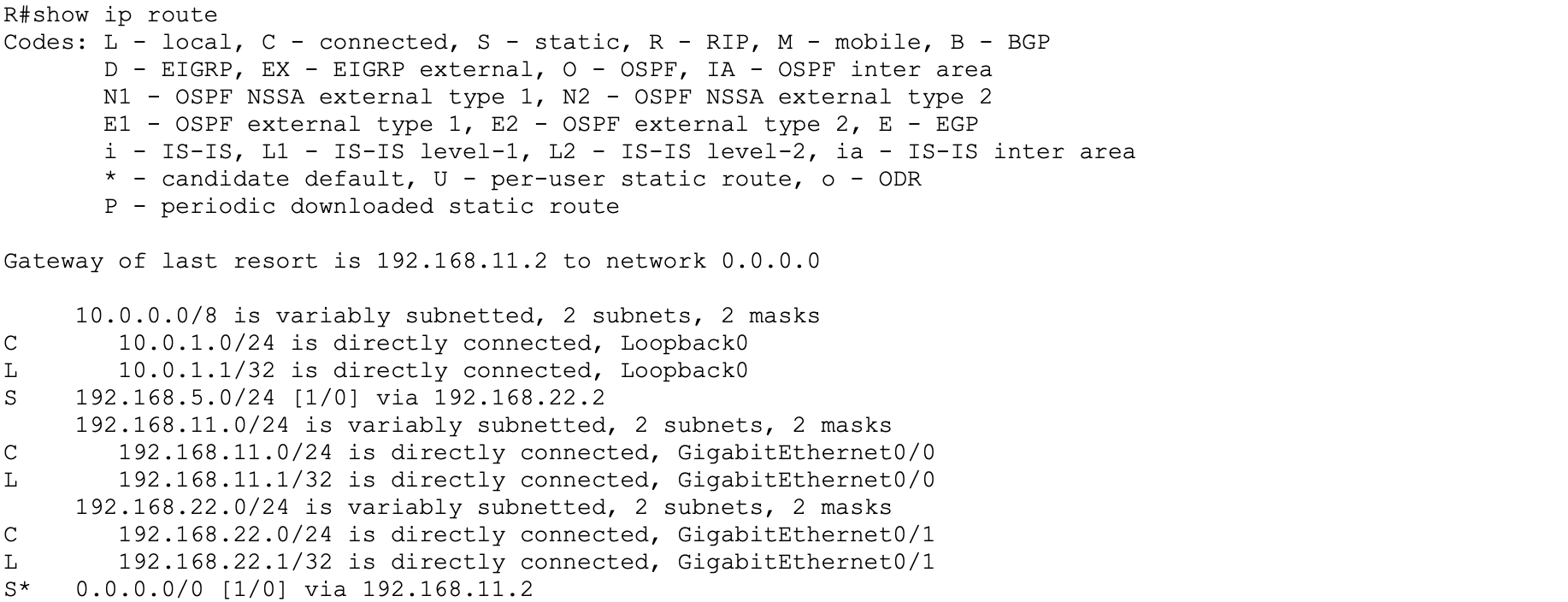

在实验要求第5项:“为了更好地理解静态路由及 VLAN 的工作原理,要求 VLAN 2 和 VLAN 3 用二层交换数据。”中提到了路由和交换。

在本实验中PC2、PC3与三层交换机S1连接,PC2所属VLAN2,PC3所属VLAN3,VLAN为二层技术,不同VLAN之间的访问需要三层路由和二层交换技术,而S1为三层交换机,再开启了路由功能(代码:ip routing)后兼具二层交换和三层路由的功能,所以PC2 ping PC3要先到192.168.2.1(路由)再通过二层交换到192.168.3.2(目地地址)。

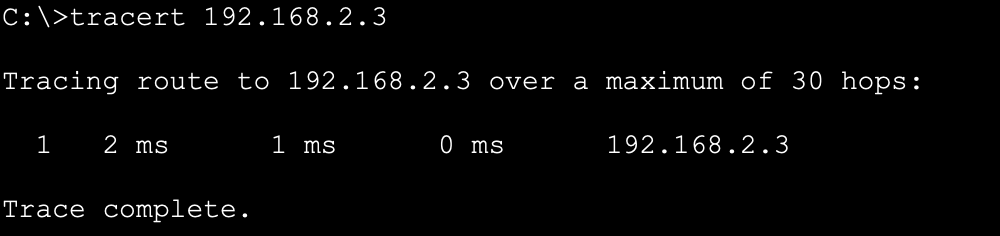

PC2、PC22之间全是Trunk链路,Trunk为二层技术,可以理解为干道,在Cisco环境下端口开起Trunk模式后默认允许所有VLAN通行,各VLAN从各各分支汇入干道,基于协议通行,而因为PC2、PC22同属VLAN2,所以不需要路由,可以通过Trunk链路直接转发到目地地址。

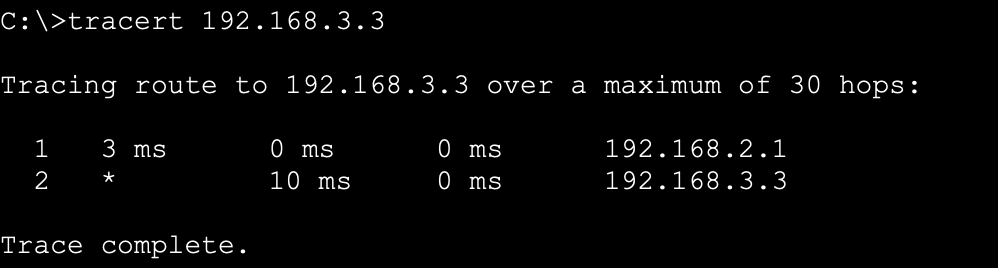

PC2、PC33之间全是Trunk链路,Trunk为二层技术,可以理解为干道,在Cisco环境下端口开起Trunk模式后默认允许所有VLAN通行,各VLAN从各各分支汇入干道,基于协议通行,而因为PC2、PC33不同属于一个VLAN下,所以需要先通过S1路由,再通过Trunk链路直接转发到目地地址。

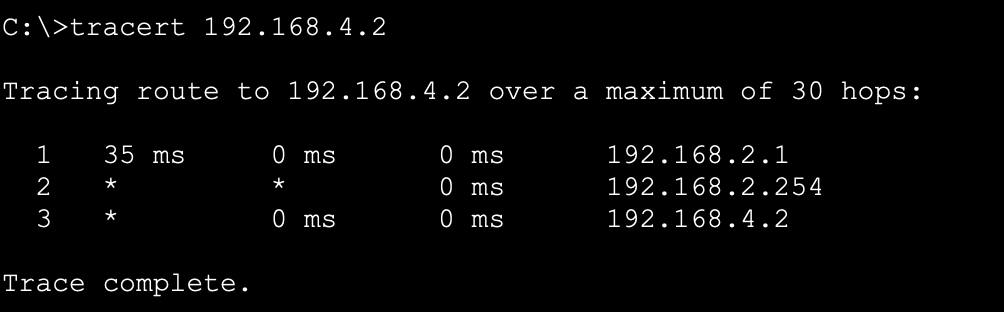

根据实验要求第6项:“从S1交换机所有子网到达VLAN 4必须经过Trunk聚合链路。”

PC2、PC4之间全是Trunk链路,Trunk为二层技术,可以理解为干道,在Cisco环境下端口开起Trunk模式后默认允许所有VLAN通行,各VLAN从各各分支汇入干道,基于协议通行,而因为PC2、PC4不同属于一个VLAN下,为满足实验要求:

在S1上配置了静态路由:ip route 192.168.4.0 255.255.255.0 192.168.2.254,从实现让S1交换机所有子网到达VLAN 4必须经过Trunk聚合链路。

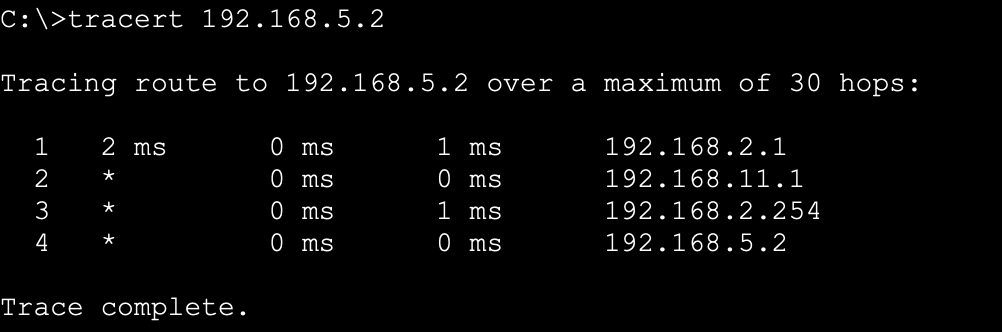

根据实验要求第7项:“从S2交换机所有子网到达VLAN5必须经过路由器R。”

(1)在S1中配置了静态路由指定了从S1发往192.168.5.0/24网段的下一跳地址为192.168.11.1/24

(2)从R发往192.168.5.0/24网段的下一跳地址为192.168.22.2/24

从而满足实验要求。

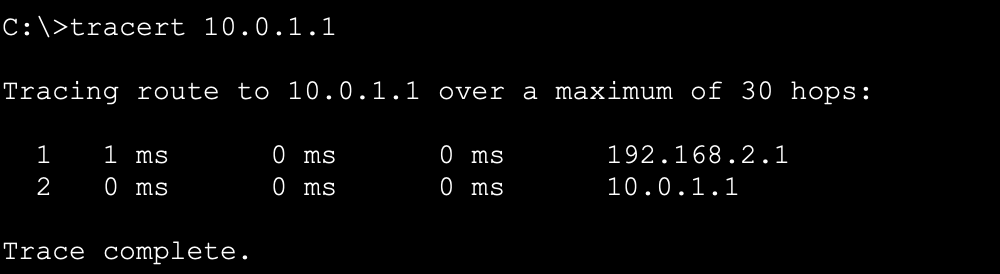

根据实验要求第4项:R上的Loopback0这个环回口在本实验中代表明确的外网,所以在S1和S2分别配置了静态路由:

(1)!S1(config)#ip route 10.0.1.0 255.255.255.0 192.168.11.1

(2)!S2(config)#ip route 10.0.1.0 255.255.255.0 192.168.11.2

从而满足实验要求。

全网互通,且满足实验要求~ :)

我是一名决定学习Ruby和RubyonRails的ASP.NETMVC开发人员。我已经有所了解并在RoR上创建了一个网站。在ASP.NETMVC上开发,我一直使用三层架构:数据层、业务层和UI(或表示)层。尝试在RubyonRails应用程序中使用这种方法,我发现没有关于它的信息(或者也许我只是找不到它?)。也许有人可以建议我如何在RubyonRails上创建或使用三层架构?附言我使用ruby1.9.3和RubyonRails3.2.3。 最佳答案 我建议在制作RoR应用程序时遵循RubyonRails(RoR)风格。Rails

我在通过YAML在Perl和Ruby之间交换数据时遇到问题。我有一些看起来像数字:数字的值,例如1:16。Perl的YAML库(Tiny和XS)将其编码为1:16,不带引号。Ruby的YAML库(Psych)不会将其解释为字符串,而是以某种方式变成Fixnum值4560。我不知道如何在任何一方解决这个转换问题。我用例的YAML中的每个值都应该是一个对象或字符串。因此,如果存在这样的选项,我可以告诉PerlYAML库引用所有值。或者有什么方法可以告诉RubyYAML库将所有值解释为字符串?有任何想法吗?从逻辑上讲,改变任何一方的语言都不是一种选择。Perl:useYAML::XSqw

是否已经实现了ISO8601的所有日期、时间、持续时间和间隔使用情况?ruby标准?我的意思是类似于类的东西,您可以在其中设置和获取详细信息,例如年、月、日、星期几、星期、小时、分钟、is_duration?、has_recurrence?等等也可以设置并导出到字符串? 最佳答案 require'time'time=Time.iso8601Time.now.iso8601#iso8601stringtime.year#=>Yearofthedatetime.month#=>Monthofthedate(1to12)time.day#

一、RIPV2协议简介 RIP(RoutingInformationProtocol)路由协议是一种相对古老,在小型以及同介质网络中得到了广泛应用的一种路由协议。RIP采用距离向量算法,是一种距离向量协议。RIP-1是有类别路由协议(ClassfulRoutingProtocol),它只支持以广播方式发布协议报文。RIP-1的协议报文无法携带掩码信息,它只能识别A、B、C类这样的自然网段的路由,因此RIP-1不支持非连续子网(DiscontiguousSubnet)。RIP-2是一种无类别路由协议(ClasslessRoutingProtocol),支持路由标记,在路由策略中可根据路由标记对

目录1.1访问Cisco路由器的方法1.1.1通过Console口访问路由器1.1.2通过Telnet访问路由器1.1.3终端访问服务器1.2终端访问服务器配置命令汇总1.1访问Cisco路由器的方法 路由器没有键盘和鼠标,要初始化路由器需要把计算机的串口和路由器的Console口进行连接。访问Cisco路由器的方法还有Telnet、WebBrowser和网络管理软件(如CiscoWorks)等,本节讨论前2种。1.1.1通过Console口访问路由器 计算机的串口和路由器的Console口是通过反转线(Rollover)进行连接的,反转线的一端接在路由器的Console口上,另一

一般来说,我对ruby并没有太多经验,也没有尝试在GitLab社区版中安装新的omniauth提供程序。我使用综合包将其安装在Ubuntu14.04上。目标是根据JasigCAS对GitLab进行身份验证根据Customomniauthproviderconfigurationsdoc使这项工作正常进行的下一步是使用“gem'omniauth-cas'”将相应的gem添加到gemfile。安装的omnibus包甚至可以做到这一点吗?还是必须手动重新安装?我在安装目录中没有看到任何gemfile,我想它在/var/opt/gitlab的某个地方?谢谢大家!

文章目录一、用户二、用户分类1、普通用户2、超级用户3、系统用户三、用户相关文件1、/etc/passwd文件2、/etc/shadow文件四、用户管理命令1、useradd2、adduser3、passwd4、usermod5、userdel一、用户Linux系统是一个多用户多任务的分时操作系统,任何一个要使用系统资源的用户都必须先向系统管理员申请一个账号,然后以这个账号的身份进入系统。在Linux系统中,任何文件都属于某一特定用户,而任何用户都隶属于至少一个用户组。用户名(username):每个用户账号都拥有一个惟一的用户名和各自的口令。用户在登录时键入正确的用户名和口令后,就能够进入系

1、按照拓扑连接网络,观察交换机端口指示灯2、连接网线前通过console线连接交换机,观察网线连接后CRT有何种提示信息3、配置PC的IP地址,要求如下:192.168.x.1 192.168.x.2,配置完成后检查PC的IP地址以及MAC地址(图形化和命令行模式)4、测试PC的连通性(ping目的IP地址)5、通过displaymac-address检查交换机的显示信息,得出MACAddress列与Port列的规律远程登录设备--telnet1、PC通过console线配置路由器2、配置路由器选定的接口地址进入接口试图interfacexxxx配置IP地址PC:192.168.x.1路由器

BigData/CloudComputing:基于阿里云技术产品的人工智能与大数据/云计算/分布式引擎的综合应用案例目录来理解技术交互流程目录一、云计算网站建设:部署与发布网站建设:简单动态网站搭建云服务器管理维护云数据库管理与数据迁移云存储:对象存储管理与安全超大流量网站的负载均衡二、大数据MOOC网站日志分析搭建企业级数据分析平台基于LBS的热点店铺搜索基于机器学习PAI实现精细化营销基于机器学习的客户流失预警分析使用DataV制作实时销售数据可视化大屏使用MaxCompute进行数据质量核查使用Quick BI制作图形化报表使用时间序列分解模型预测商品销量三、云安全云平台使用安全云上服务

一、问题假设一个公司分配到了一个C类网络192.168.1.0/24,需要划分成两个部门,通过一台三层交换机连到公司出口路由器上,路由器再和其他路由器连接。现要做适当配置,实现公司内部主机不同部门以及与外部主机之间的相互通信。为了简化网管的管理维护工作,公司决定在三层交换机设置默认路由,在出口路由器上设置静态路由,其他部分采用OSPF协议或RIP协议实现互通。二、技术原理静态路由具有简单、高效、可靠和安全保密性高等优点。OSPF开放式最短路径优先协议能够适应各种规模的网络环境,是典型的链路状态协议。OSPF路由协议通过向全网扩散本设备的链路状态信息,使网络中每台设备最终同步一个具有全网链路状态