pikachu是我作为初探渗透的平台,所以我会在每个专题前增加更多的基础知识,一是方便自己巩固基础,二是帮助一些也打算入门渗透的小白更好的理解。

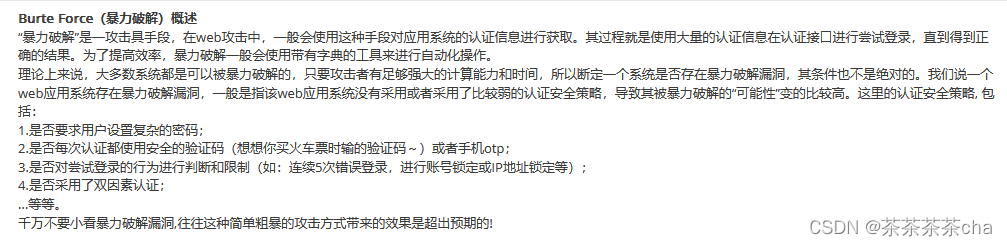

pikachu靶场里给出的暴力破解的定义如下:

我们需要的工具就是喜闻乐见的Burp Suite也就是大家口中的bp。

我们需要的工具就是喜闻乐见的Burp Suite也就是大家口中的bp。

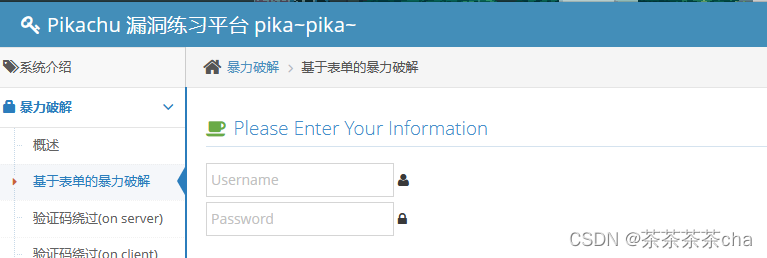

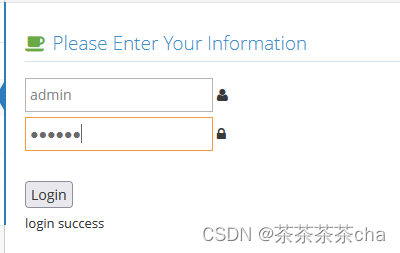

打开后就是这样一个输入用户名和密码的界面。很明显是要我们自行破解出用户名和密码进行登录操作。 首先我们打开bp,进行抓包。(BurpSuite安装和基础使用教程(已破解)_)

首先我们打开bp,进行抓包。(BurpSuite安装和基础使用教程(已破解)_)

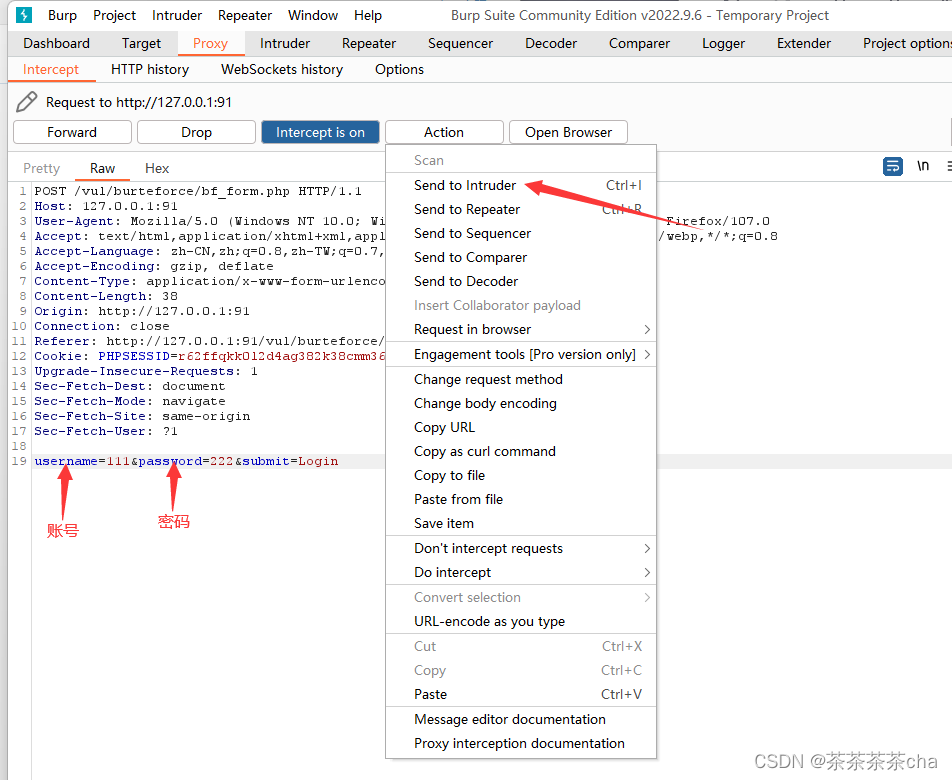

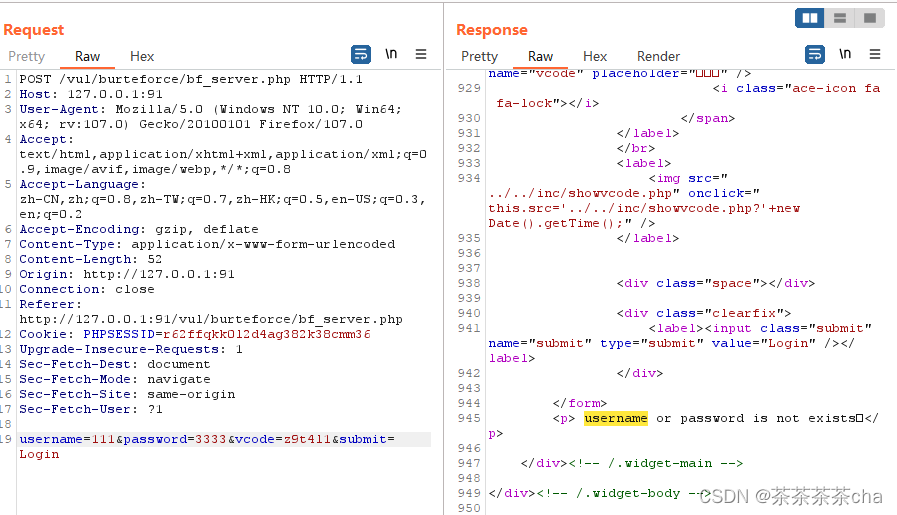

我们在账号密码处随意填写数据并登录,然后查看bp的抓取情况。抓取成功后呢我们的页面如下,点击Action然后send to Intruder准备进行爆破。

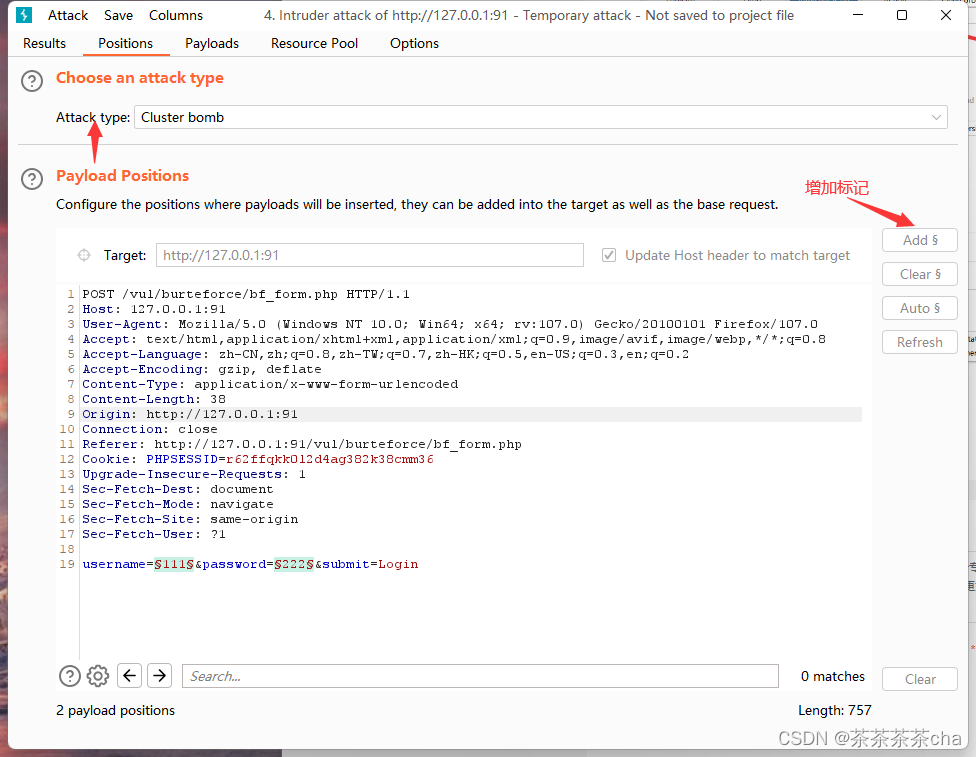

进入Intruder界面,我们对我们要进行破解的数据段进行标记(所有的攻击都是针对于标记内容的)并且选择相应的Attack type(攻击类型)(burp suite的四种 attack type(攻击类型))

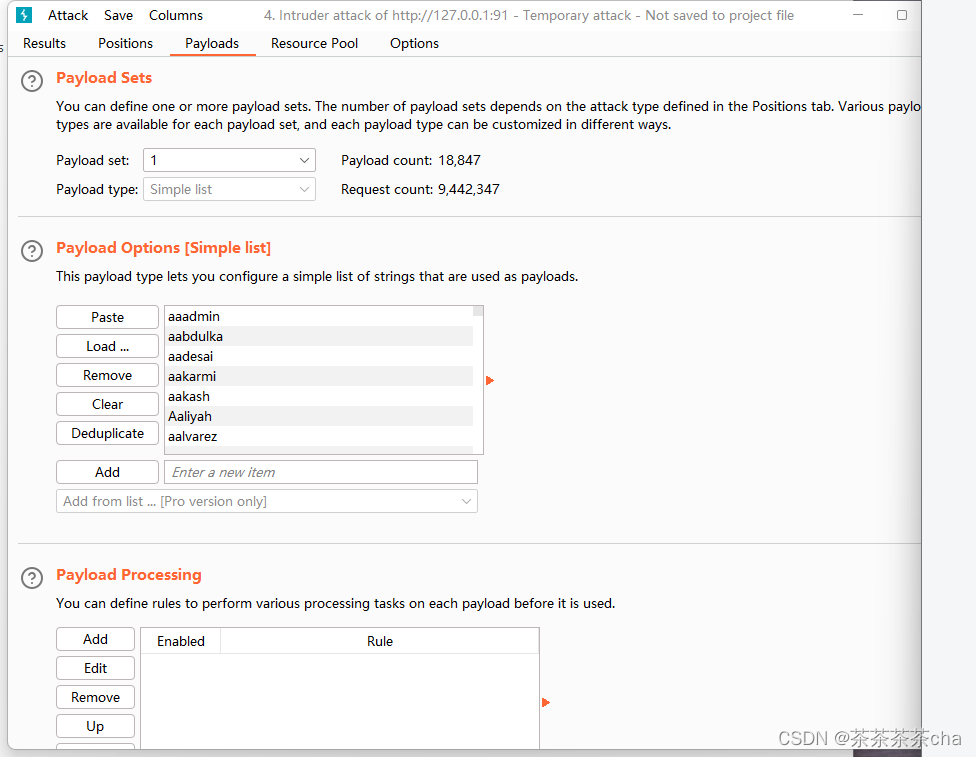

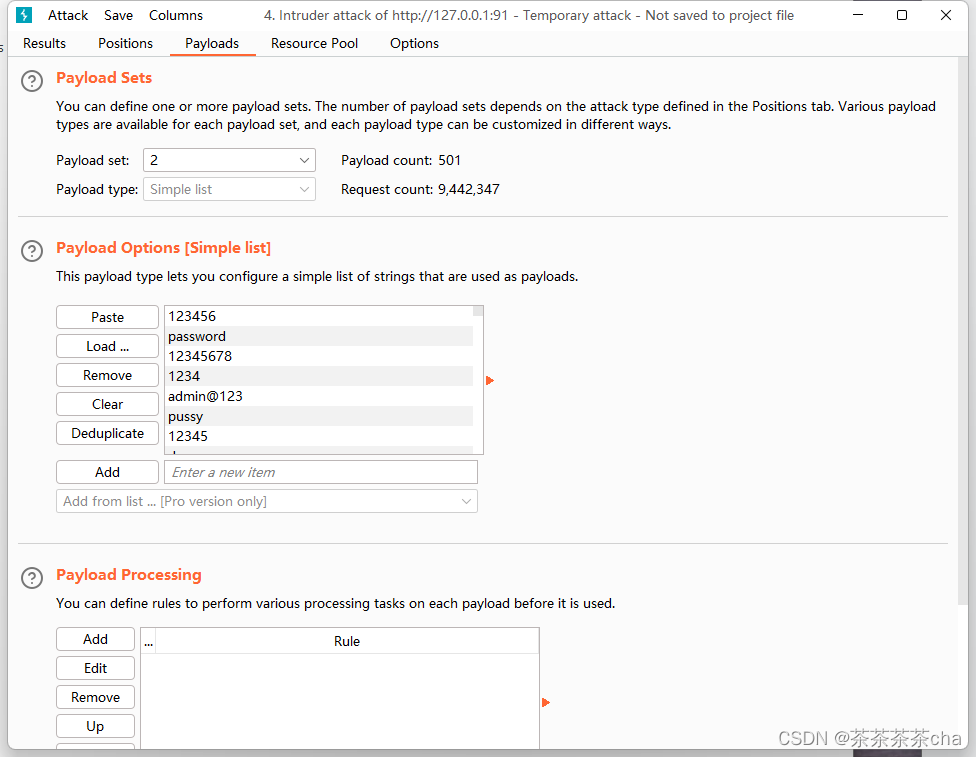

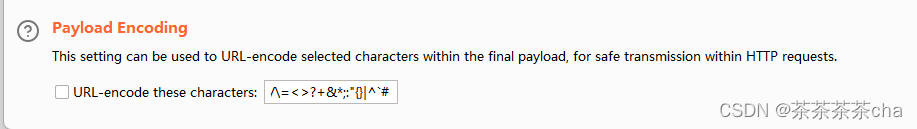

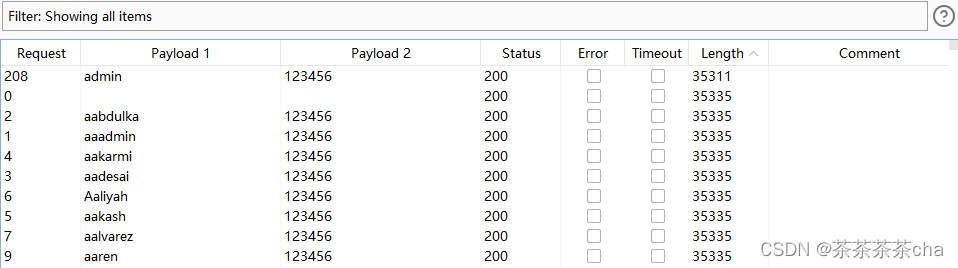

我们要破解username和password,就应当选取Cluster bomb的攻击方式,在payloads中上传我们的字典,首先在payload set 1中上传username的字典,再选取payload set 2上传password的字典。考虑到用户名和密码有特殊符号的情况,这里把URL-encode去除勾选。

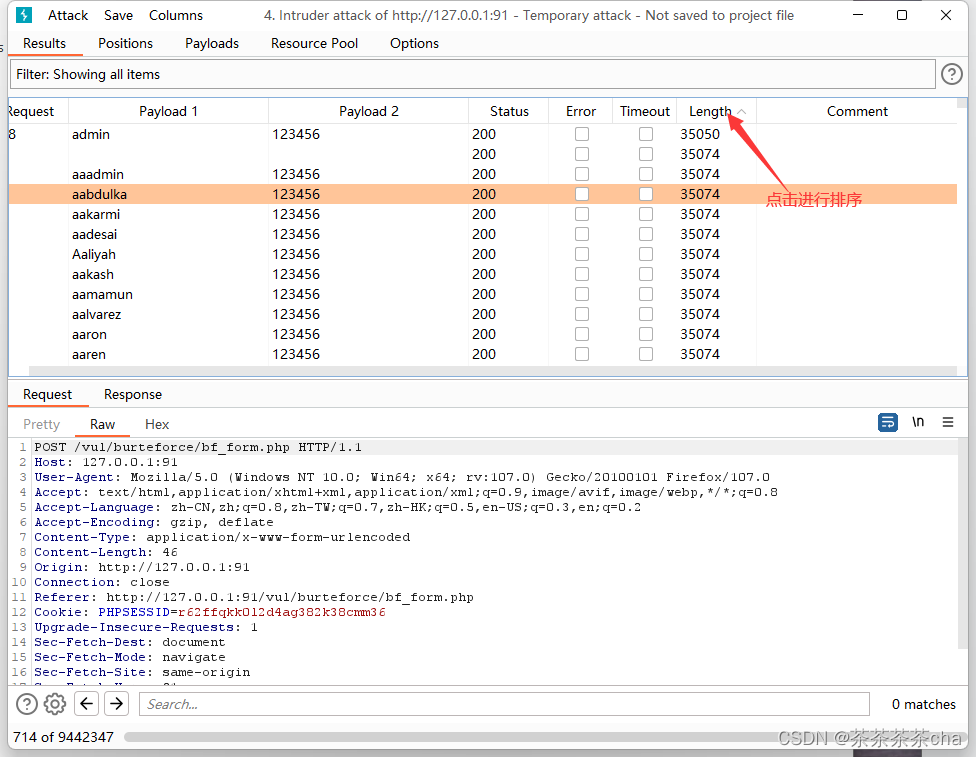

然后点击start attack开始爆破,最后根据爆破的长度结果,筛选出正确的用户名和密码。(爆破的原理就是将字典中的数据一次次的进行不同的组合发送响应,根据返回的报文长度来判断结果是否正确,正确的返回报文和错误的返回报文是不同的。)

然后点击start attack开始爆破,最后根据爆破的长度结果,筛选出正确的用户名和密码。(爆破的原理就是将字典中的数据一次次的进行不同的组合发送响应,根据返回的报文长度来判断结果是否正确,正确的返回报文和错误的返回报文是不同的。)

成功登录

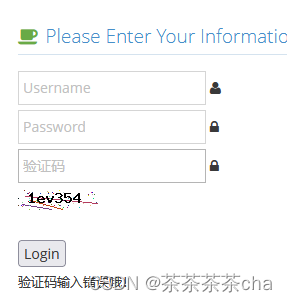

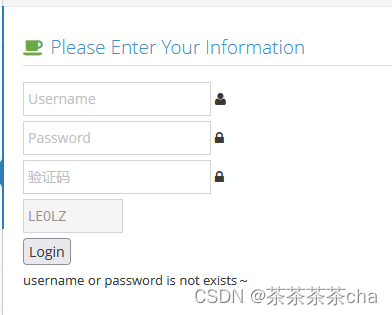

首先我们对各种情况的返回进行观察,当我们输入错误的账号密码和错误的验证码时,它提示我们验证码输入错错误了。输入错误的账号密码,但是正确的验证码时, 它又提示我们用户名和密码不存在,并且每次提交登录请求后验证码都会刷新。

那有没有一种可能,如果我不刷新网页或者提交请求,验证码就会一直有效,我也就可以通过上一关的步骤来进行爆破。

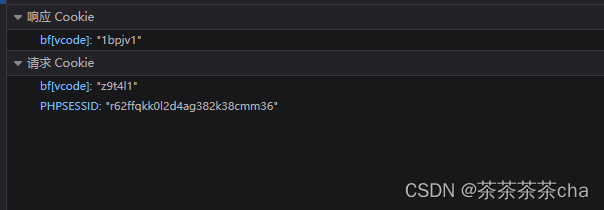

我们来验证一下,我们将随便一个包send to repeater,将验证码改完现在页面中显示的值,send,在response中查找一下username or password, 有这段数据,证明现在这个二维码是正确的。

我们不改动现在的验证码,再把密码改一下,再次send,发现返回的还是username or password is not existed,说明验证码还是对的。

这就说明我们的猜想是正确的,只要页面不刷新,我们不提交请求,验证码就可以在bp中多次使用,那我们直接在repeater中把现在的请求包send to intruder,重复上一关的步骤,果然还是这个用户名和密码。

加点思考(养成探究为什么的习惯哦)

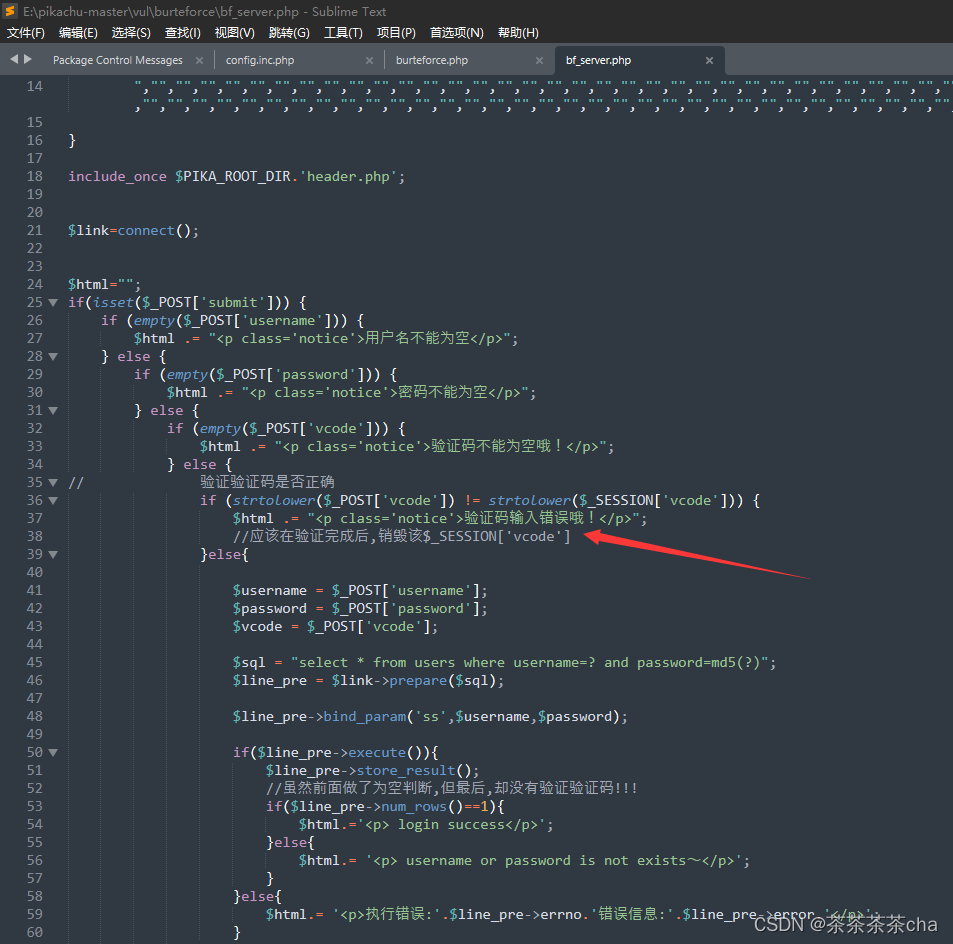

我们查看一下源代码我们可以看到在代码判断验证码是否正确后,并没有销毁之前的验证码,这就让我们钻了空子, 并且我们在页面F12就可以在cookie中看到所有输入过的验证码,这说明在生成验证码的时候,制作者还多此一举的把验证码作为cookie的一部分发送给了客户端,那就算在判断阶段有销毁步骤,攻击者也可以通过document.cookie获取到验证码从而实现爆破。

老规矩,我们先观察。

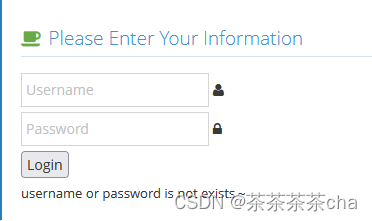

我们输入正确的验证码,错误的用户名和密码。提示的是用户名和密码不存在

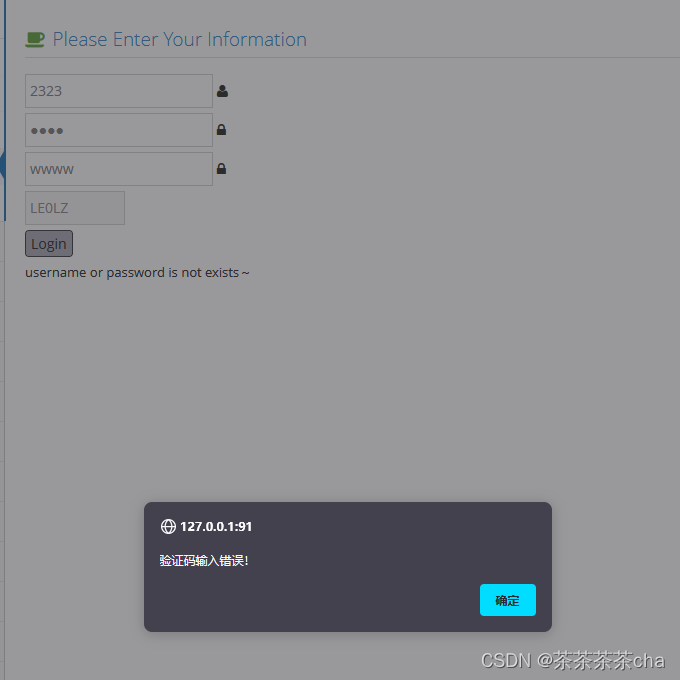

我们再输入错误的验证码和错误的用户名和密码。这次是弹窗显示验证码错误,错误的用户名和密码也没有像之前一样清除。

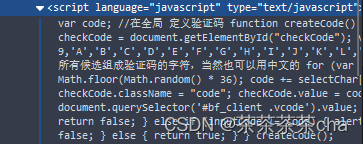

F12检查网页源代码,我们可以找到前端校验验证码的js脚本

既然是前端检测,那我们只需要用bp发送请求报文绕过前端就行了,依旧是重复第一步的步骤。(这里就不赘述了)捎带一提,任何前端的校验对于防止安全攻击都是靠不住的!

先观察,这一关没有了验证码,输入错误的用户名和密码还是会提示不存在。

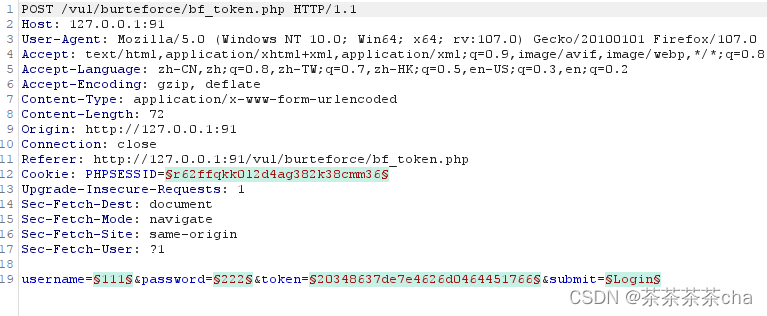

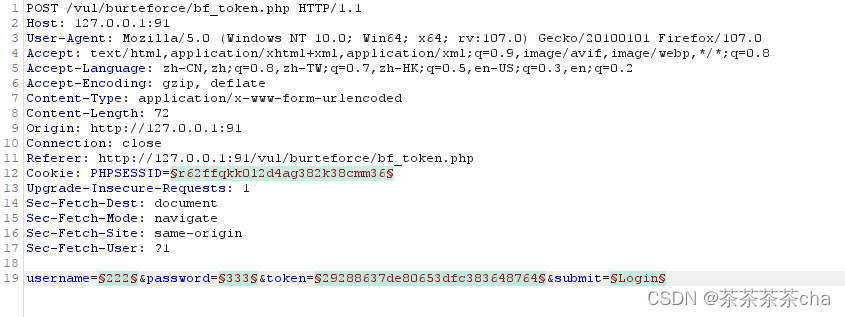

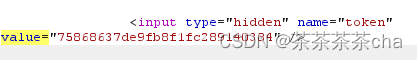

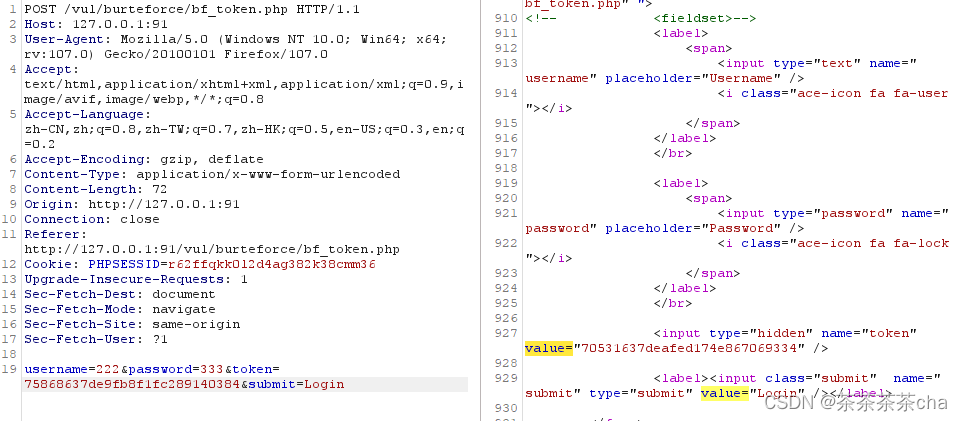

既然和token相关那我们就用不一样的值登陆两次看看抓到的报文有什么不同,可以发现确实两次的token不同。

我们把报文send to response,把报文删掉,send,发现什么返回结果都没有

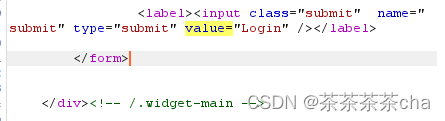

但是我们发现源代码中有type为hidden,name是token的input标签。我们试试看把token的值改为response中的值,send,发现返回了用户名和密码不正确,并且返回了下一次的token。这也就说明了request中的token是从上一个response中提取的。

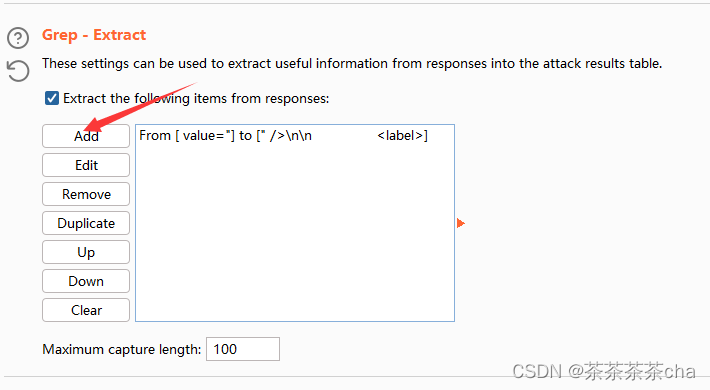

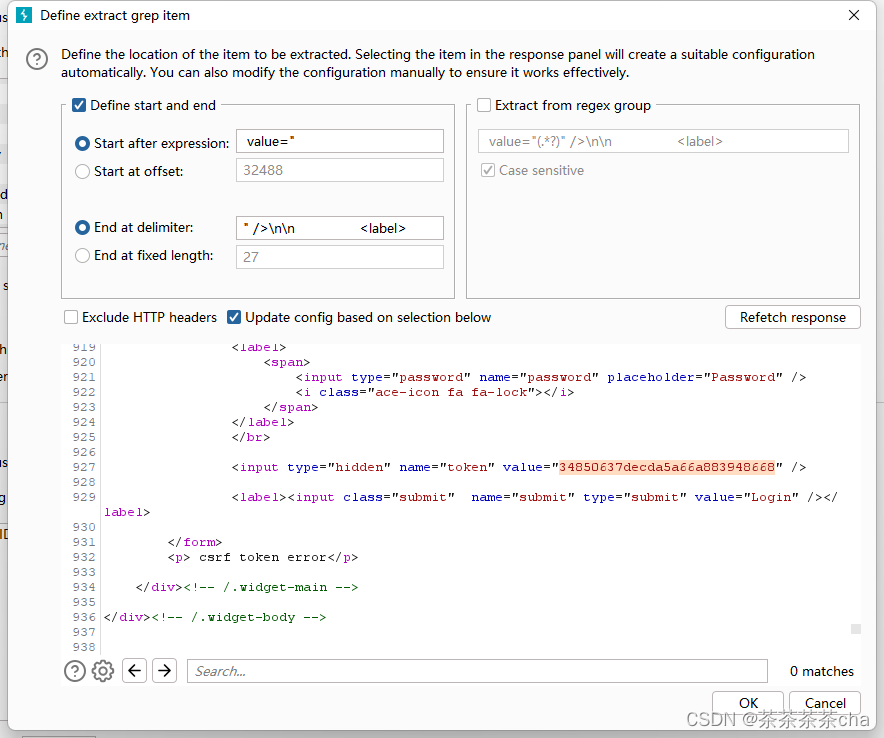

对于这种情况,我们的暴力破解要有所调整:首先我们要再多标记一个token,将Attack type改为Pitchfork。第一第二个还是像之前一样上传payload,然后第三个的设置如下,先在Intruder界面的options找到Gerp-Extract,点击add,点击refresh response,选取token后面的字段即可。

文章目录认识unity打包目录结构游戏逆向流程Unity游戏攻击面可被攻击原因mono的打包建议方案锁血飞天无限金币攻击力翻倍以上统称内存挂透视自瞄压枪瞬移内购破解Unity游戏防御开发时注意数据安全接入第三方反作弊系统外挂检测思路狠人自爆实战查看目录结构用il2cppdumper例子2-森林whoishe后记认识unity打包目录结构dll一般很大,因为里面是所有的游戏功能编译成的二进制码游戏逆向流程开发人员代码被编译打包到GameAssembly.dll中使用il2ppDumper工具,并借助游戏名_Data\il2cpp_data\Metadata\global-metadata.dat

我正在尝试创建一个小的Rubyhack来制作类似于Symbol#to_prochack的反向操作。而Symbol#to_prochack使这成为可能:some_array.each(&:some_method)与相同some_array.each{|obj|obj.some_method}我想让这成为可能:some_array.each(&[:some_method])会和一样some_array.each{|obj|some_method(obj)}问题在于,除非some_method是内核方法,否则它的真正含义是:some_array.each{|obj|self.some_met

快捷目录前言一、涉及到的相关技术简介二、具体实现过程及踩坑杂谈1.安卓手机改造成linux系统实现方案2.改造后的手机Linux中软件的安装3.手机Linux中安装MySQL5.7踩坑实录4.手机Linux中安装软件的正确方法三、Linux服务器部署前后端分离项目流程1.前提准备(安装必要软件,搭建环境):2.前后端分离项目的详细部署过程:总结前言总体概述:本篇文章隶属于“手机改造服务器部署前后端分离项目”系列专栏,该专栏将分多个板块,每个板块独立成篇来详细记录:手机(安卓)改造成个人服务器(Linux)、Linux中安装软件、配置开发环境、部署JAVA+VUE+MySQL5.7前后端分离项目

我最近克隆了rails.vim(vim-rails),希望对其进行修改以用于Padrino项目。目前我正在尝试获取Rcontroller命令不仅可以查看app/controllers(非常适合rails),还可以查看项目中具有名为“controllers”的子文件夹的任何文件夹。因此,当我在命令模式下键入Rcontroller并点击Tab键时,我应该能够通过Tab键浏览admin/controllers/base.rb。,admin/controllers/accounts.rb,app/controllers/events.rb等。这将使插件的用户跳转到Padrino应用程序的“子应

原题链接https://www.dotcpp.com/oj/problem3162.html想直接看题解的,跳转到第三次尝试即可。已AC。解析:(1)首先大家要知道什么叫互质:以及它们的性质:欧拉函数在数论中,对正整数n,欧拉函数φ(n)是小于或等于n的正整数中与n互质的数的数目。此函数以其首名研究者欧拉命名,它又称为φ函数(由高斯所命名)或是欧拉总计函数(totientfunction,由西尔维斯特所命名)。例如φ(8)=4,因为1,3,5,7均和8互质。也可以从简化剩余系的角度来解释,简化剩余系(reducedresiduesystem)也称既约剩余系或缩系,是m的完全剩余系中与m互素的数

一.方法介绍防止暴力破解的四种方法:1密码要写的足够的复杂,通常建议将密码写16位,并且无连贯的数字或者字母;当然也可以固定一个时间修改一次密码,推荐是一个月修改一次会稳妥一些2修改ssh的端口号,给对方一些迷惑性,因为远程linux服务器默认端口是22,修改成其他的端口,三位数,四位数的都行,这样能避免大部分的暴力破解的可能性3通常我们远程登录都是使用root用户进行登录的,我们将root用户设置成系统用户,并且不允许root账号直接登录,添加一个普通用户,给它赋予root用户的权限,这样也能极大的避免对方破解成功的可能性。4使用秘钥认证的方式登录,在客户端上生成公钥和私钥,将公钥发送给需要

我已经为代码推送配置了一个应用程序,除了Jest测试外,它运行良好。由于此错误而无法呈现应用程序:TypeError:Cannotreadproperty'CheckFrequency'ofundefinedatObject.(app/index.js:7:66)atObject.(index.ios.js:5:12)atObject.(__tests__/index.ios.js:4:12)在这一行中:constcodePushOptions={checkFrequency:codePush.CheckFrequency.MANUAL};测试代码为:importAppfrom'../

Halo,这里是Ppeua。平时主要更新C语言,C++,数据结构算法......感兴趣就关注我吧!你定不会失望。🌈个人主页:主页链接🌈算法专栏:专栏链接 我会一直往里填充内容哒!🌈LeetCode专栏:专栏链接 目前在刷初级算法的LeetBook。若每日一题当中有力所能及的题目,也会当天做完发出🌈代码仓库:Gitee链接🌈点击关注=收获更多优质内容🌈目录题目:111. 二叉树的最小深度题解:代码实现:题目:700. 二叉搜索树中的搜索题解:代码实现:题目:701. 二叉搜索树中的插入操作题解:代码实现:题目:450. 删除二叉搜索树中的节点题解:代码实现:完结撒花:人生苦短,

只是想知道js专家是否可以解码此脚本注入(inject),以便我可以检查我们的服务器是否有进一步的感染。有没有人知道这是怎么发生的?服务器已完全修补(MSServer2008、Plesk),网络应用程序已完全修补(DNN5.6.7)。已删除所有注入(inject)的脚本并重置所有服务器密码。我还应该做什么吗?谢谢:)/*km0ae9gr6m*/i=0;try{prototype-5;}catch(z){f=[102,234,110,198,116,210,111,220,32,220,101,240,116,164,97,220,100,222,109,156,117,218,98,2

我正在通读thisarticle关于Chrome和Firefox中的图像粘贴。回顾一下,Firefox不提供有关粘贴图像的任何信息,“粘贴”事件处理程序获取一个空的clipboardData对象。要解决这个问题,可以在DOM中放置一个不可见的contenteditablediv并始终保持焦点,当粘贴内容时,它会触发超时,检查不可见div的内容以获取图像处理。除了用contenteditablediv替换textarea之外,是否有任何方法可以使用魔术iframe或其他东西来破解内容,从而在Firefox中获得粘贴图像支持?(注:Java和Flash解决方案不在话下)