黑客世界里也有“狂飙”,在网络空间之中,有一个犯罪集团堪比高启强犯罪团伙,依靠手中异常犀利的攻击加密技术,黑了无数大型跨国集团、政府机构、事业组织等,一年发布的勒索赎金金额上亿美元,更是嚣张地在暗网公布了所有的被勒索名单,这些受害机构一旦遭到攻击,轻则造成业务系统瘫痪,蒙受经济损失,重则导致社会性服务的停止,影响城市甚至国家正常运行。由此可见,其猖狂程度和高启盛有的一拼。而当我们细细发掘该犯罪集团的“狂飙之路”,却又发现其发家历程和强盛集团十分相似。它就是“LockBit”,一个臭名昭著的勒索组织。

黑客世界里也有“狂飙”,在网络空间之中,有一个犯罪集团堪比高启强犯罪团伙,依靠手中异常犀利的攻击加密技术,黑了无数大型跨国集团、政府机构、事业组织等,一年发布的勒索赎金金额上亿美元,更是嚣张地在暗网公布了所有的被勒索名单,这些受害机构一旦遭到攻击,轻则造成业务系统瘫痪,蒙受经济损失,重则导致社会性服务的停止,影响城市甚至国家正常运行。由此可见,其猖狂程度和高启盛有的一拼。而当我们细细发掘该犯罪集团的“狂飙之路”,却又发现其发家历程和强盛集团十分相似。它就是“LockBit”,一个臭名昭著的勒索组织。 如同“狂飙”里,强盛集团一路过关斩将,把京海市诸多老牌黑恶势力团队打落马下一样,掌控着当地的地下市场。LockBit勒索组织经过自我三次迭代,快速超越各大老牌勒索组织,最终在2022年登上了LockBit勒索软件领域的NO.1。他们都是从默默无闻开始,却一路狂奔,短时间内声名鹊起,成为了行业的领头羊。今天,咱们来聊聊LockBit勒索组的那些事。

如同“狂飙”里,强盛集团一路过关斩将,把京海市诸多老牌黑恶势力团队打落马下一样,掌控着当地的地下市场。LockBit勒索组织经过自我三次迭代,快速超越各大老牌勒索组织,最终在2022年登上了LockBit勒索软件领域的NO.1。他们都是从默默无闻开始,却一路狂奔,短时间内声名鹊起,成为了行业的领头羊。今天,咱们来聊聊LockBit勒索组的那些事。 网络安全公司 Malwarebytes 公布的最新报告显示,在 Windows 平台上 2022 年影响最大的勒索软件是 LockBit,它占勒索软件即服务(RaaS)攻击的三分之一。另一份报告数据显示,在2022年5月份之前,LockBit几乎是一骑绝尘,在全球范围内打穿超过 850 多家企业机构的防御系统,占同时间段内所有勒索软件相关攻击事件的 46%。据网络安全公司 Dragos 的数据,2022年第二季度针对工业系统的勒索软件攻击中,约有三分之一是由 LockBit发起的,对工控领域内不少大型企业造成了巨大的打击。而Deep Instinct发布的报告指出,在2022上半年,LockBit发起的勒索攻击约占总攻击数的44%。短短三年,LockBit勒索软件团伙的受害者数量已高达一千多个,是老牌勒索软件组织 Conti 的 2 倍,更是 Revil 的 5 倍有余。值得一提的是,LockBit勒索组织的赎金获得率也在诸多老牌勒索组织之上。就2022年数据来看,提出的1亿美元的赎金需求中,勒索成功率高达超过一半,令无数企业闻风丧胆。难怪有企业安全专家称,LockBit已经成为全球的公敌。如此高的成功率和LockBit所倡导的勒索软件即服务(RaaS)攻击方式密不可分。所谓勒索软件即服务(RaaS)是一套靠勒索攻击赚钱的盈利模式。与普通的软件公司无异,从开发到销售再到运营,勒索产业链各个环节的建立与协作已然成熟。在规模效益促进各环节赚取更多收入的背景下,越来越多的勒索攻击来自于RaaS。在LockBit的RaaS模式中,该组织的运营团队只收取20%的赎金分成,剩余的赎金全部分发给其附属组织,高额的分成吸引了大量的勒索攻击团伙,也让导LockBit的勒索组织规模迅速扩大,是其登顶NO.1的核心杀手锏。

网络安全公司 Malwarebytes 公布的最新报告显示,在 Windows 平台上 2022 年影响最大的勒索软件是 LockBit,它占勒索软件即服务(RaaS)攻击的三分之一。另一份报告数据显示,在2022年5月份之前,LockBit几乎是一骑绝尘,在全球范围内打穿超过 850 多家企业机构的防御系统,占同时间段内所有勒索软件相关攻击事件的 46%。据网络安全公司 Dragos 的数据,2022年第二季度针对工业系统的勒索软件攻击中,约有三分之一是由 LockBit发起的,对工控领域内不少大型企业造成了巨大的打击。而Deep Instinct发布的报告指出,在2022上半年,LockBit发起的勒索攻击约占总攻击数的44%。短短三年,LockBit勒索软件团伙的受害者数量已高达一千多个,是老牌勒索软件组织 Conti 的 2 倍,更是 Revil 的 5 倍有余。值得一提的是,LockBit勒索组织的赎金获得率也在诸多老牌勒索组织之上。就2022年数据来看,提出的1亿美元的赎金需求中,勒索成功率高达超过一半,令无数企业闻风丧胆。难怪有企业安全专家称,LockBit已经成为全球的公敌。如此高的成功率和LockBit所倡导的勒索软件即服务(RaaS)攻击方式密不可分。所谓勒索软件即服务(RaaS)是一套靠勒索攻击赚钱的盈利模式。与普通的软件公司无异,从开发到销售再到运营,勒索产业链各个环节的建立与协作已然成熟。在规模效益促进各环节赚取更多收入的背景下,越来越多的勒索攻击来自于RaaS。在LockBit的RaaS模式中,该组织的运营团队只收取20%的赎金分成,剩余的赎金全部分发给其附属组织,高额的分成吸引了大量的勒索攻击团伙,也让导LockBit的勒索组织规模迅速扩大,是其登顶NO.1的核心杀手锏。 LockBit 1.0 时期这个时期的LockBit勒索组织在整个勒索攻击领域还处于默默无闻的地位,既没有拿得出手的勒索攻击事件,又没有非常高超的勒索攻击技术,如同还在市场上卖鱼的高启强,还处于蛰伏阶段。但不可否认的是,在见识了勒索攻击的暴利之后,LockBit勒索组织和刚刚尝到权利甜头的高启强一样,内心的野心已经在疯狂生长。

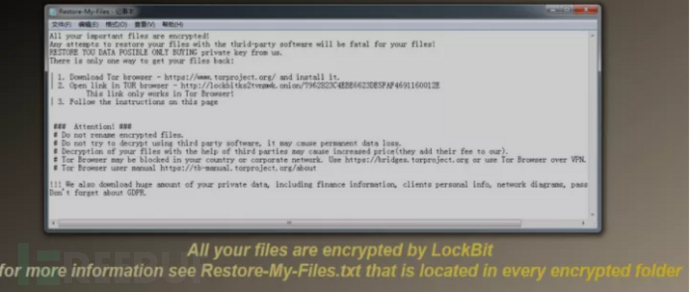

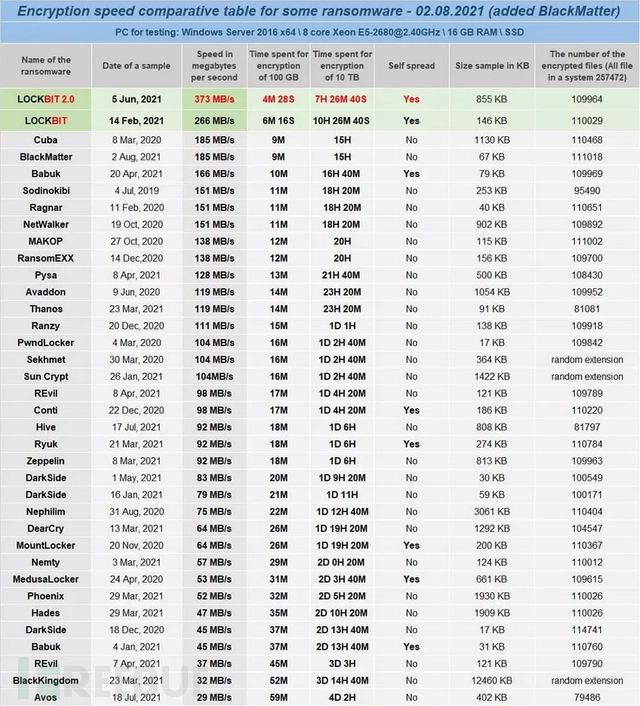

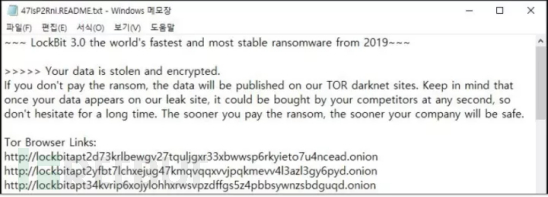

LockBit 1.0 时期这个时期的LockBit勒索组织在整个勒索攻击领域还处于默默无闻的地位,既没有拿得出手的勒索攻击事件,又没有非常高超的勒索攻击技术,如同还在市场上卖鱼的高启强,还处于蛰伏阶段。但不可否认的是,在见识了勒索攻击的暴利之后,LockBit勒索组织和刚刚尝到权利甜头的高启强一样,内心的野心已经在疯狂生长。 LockBit 2.0 赎金票据LockBit勒索团伙号称新版本是全世界加密速度最快的勒索软件,加密速度可达373MB/s,是1.x版本加密速度的1.4倍,一分钟内大约可以加密25000个文件,远超其它勒索软件。此外,LockBit2.0 中新加入了磁盘卷影和日志文件删除等新功能,使得加密后文件更难恢复。更为恐怖的是,LockBit团伙还开发了自己独有的数据窃取工具“StealBit”提供给附属团伙,以作为招募附属计划的一部分,达到“双重勒索”的目的(StealBit窃密工具速度可达到83.46MB/S,下载100G的文件用时只需要19分钟58秒)。

LockBit 2.0 赎金票据LockBit勒索团伙号称新版本是全世界加密速度最快的勒索软件,加密速度可达373MB/s,是1.x版本加密速度的1.4倍,一分钟内大约可以加密25000个文件,远超其它勒索软件。此外,LockBit2.0 中新加入了磁盘卷影和日志文件删除等新功能,使得加密后文件更难恢复。更为恐怖的是,LockBit团伙还开发了自己独有的数据窃取工具“StealBit”提供给附属团伙,以作为招募附属计划的一部分,达到“双重勒索”的目的(StealBit窃密工具速度可达到83.46MB/S,下载100G的文件用时只需要19分钟58秒)。

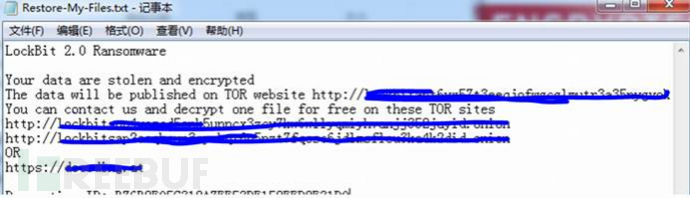

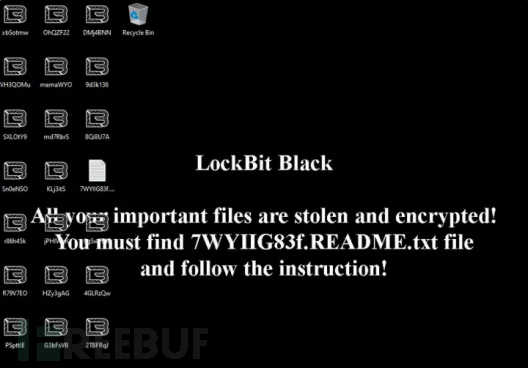

LockBit 3.0 桌面壁纸

LockBit 3.0 桌面壁纸 LockBit 3.0 赎金票据经历三次重大改版后,推出了更具有针对性、破坏性、隐蔽性的现行版本。LockBit 3.0推出来仅2个多月的时间,就在其暗网网站上公布了二百多个受害者,可见其攻击频率之高。

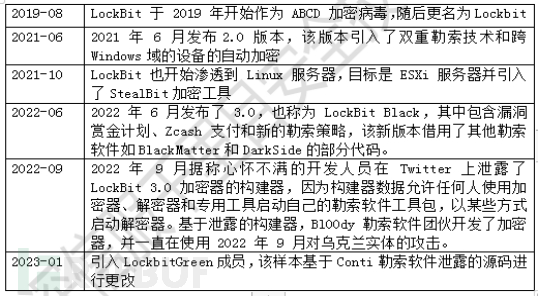

LockBit 3.0 赎金票据经历三次重大改版后,推出了更具有针对性、破坏性、隐蔽性的现行版本。LockBit 3.0推出来仅2个多月的时间,就在其暗网网站上公布了二百多个受害者,可见其攻击频率之高。 (Lockbit 勒索家族的发展 图源:深信服千里目实验室)更可怕的是Lockbit3.0甚至还引入了一个“赏金计划”。如同企业发布漏洞赏金计划激励白帽黑客来发掘漏洞一样,Lockbit3.0的赏金计划也是邀请黑客来发现它们勒索软件的不足之处。这也是勒索领域首个“赏金计划”,充分展现出了Lockbit组织那极其庞大的野心。我也可以想象,经过了“赏金计划”的洗礼,Lockbit的勒索攻击必定会更加难以防御,值得我们提高警惕。

(Lockbit 勒索家族的发展 图源:深信服千里目实验室)更可怕的是Lockbit3.0甚至还引入了一个“赏金计划”。如同企业发布漏洞赏金计划激励白帽黑客来发掘漏洞一样,Lockbit3.0的赏金计划也是邀请黑客来发现它们勒索软件的不足之处。这也是勒索领域首个“赏金计划”,充分展现出了Lockbit组织那极其庞大的野心。我也可以想象,经过了“赏金计划”的洗礼,Lockbit的勒索攻击必定会更加难以防御,值得我们提高警惕。我想在Ruby中创建一个用于开发目的的极其简单的Web服务器(不,不想使用现成的解决方案)。代码如下:#!/usr/bin/rubyrequire'socket'server=TCPServer.new('127.0.0.1',8080)whileconnection=server.acceptheaders=[]length=0whileline=connection.getsheaders想法是从命令行运行这个脚本,提供另一个脚本,它将在其标准输入上获取请求,并在其标准输出上返回完整的响应。到目前为止一切顺利,但事实证明这真的很脆弱,因为它在第二个请求上中断并出现错误:/usr/b

导读语言模型给我们的生产生活带来了极大便利,但同时不少人也利用他们从事作弊工作。如何规避这些难辨真伪的文字所产生的负面影响也成为一大难题。在3月9日智源Live第33期活动「DetectGPT:判断文本是否为机器生成的工具」中,主讲人Eric为我们讲解了DetectGPT工作背后的思路——一种基于概率曲率检测的用于检测模型生成文本的工具,它可以帮助我们更好地分辨文章的来源和可信度,对保护信息真实、防止欺诈等方面具有重要意义。本次报告主要围绕其功能,实现和效果等展开。(文末点击“阅读原文”,查看活动回放。)Ericmitchell斯坦福大学计算机系四年级博士生,由ChelseaFinn和Chri

无论您是想搭建桌面端、WEB端或者移动端APP应用,HOOPSPlatform组件都可以为您提供弹性的3D集成架构,同时,由工业领域3D技术专家组成的HOOPS技术团队也能为您提供技术支持服务。如果您的客户期望有一种在多个平台(桌面/WEB/APP,而且某些客户端是“瘦”客户端)快速、方便地将数据接入到3D应用系统的解决方案,并且当访问数据时,在各个平台上的性能和用户体验保持一致,HOOPSPlatform将帮助您完成。利用HOOPSPlatform,您可以开发在任何环境下的3D基础应用架构。HOOPSPlatform可以帮您打造3D创新型产品,HOOPSSDK包含的技术有:快速且准确的CAD

网络编程套接字网络编程基础知识理解源`IP`地址和目的`IP`地址理解源MAC地址和目的MAC地址认识端口号理解端口号和进程ID理解源端口号和目的端口号认识`TCP`协议认识`UDP`协议网络字节序socket编程接口`sockaddr``UDP`网络程序服务器端代码逻辑:需要用到的接口服务器端代码`udp`客户端代码逻辑`udp`客户端代码`TCP`网络程序服务器代码逻辑多个版本服务器单进程版本多进程版本多线程版本线程池版本服务器端代码客户端代码逻辑客户端代码TCP协议通讯流程TCP协议的客户端/服务器程序流程三次握手(建立连接)数据传输四次挥手(断开连接)TCP和UDP对比网络编程基础知识

是否可以在不实际下载文件的情况下检查文件是否存在?我有这么大的(~40mb)文件,例如:http://mirrors.sohu.com/mysql/MySQL-6.0/MySQL-6.0.11-0.glibc23.src.rpm这与ruby不严格相关,但如果发件人可以设置内容长度就好了。RestClient.get"http://mirrors.sohu.com/mysql/MySQL-6.0/MySQL-6.0.11-0.glibc23.src.rpm",headers:{"Content-Length"=>100} 最佳答案

我在这方面尝试了很多URL,在我遇到这个特定的之前,它们似乎都很好:require'rubygems'require'nokogiri'require'open-uri'doc=Nokogiri::HTML(open("http://www.moxyst.com/fashion/men-clothing/underwear.html"))putsdoc这是结果:/Users/macbookair/.rvm/rubies/ruby-2.0.0-p481/lib/ruby/2.0.0/open-uri.rb:353:in`open_http':404NotFound(OpenURI::HT

深度学习12.CNN经典网络VGG16一、简介1.VGG来源2.VGG分类3.不同模型的参数数量4.3x3卷积核的好处5.关于学习率调度6.批归一化二、VGG16层分析1.层划分2.参数展开过程图解3.参数传递示例4.VGG16各层参数数量三、代码分析1.VGG16模型定义2.训练3.测试一、简介1.VGG来源VGG(VisualGeometryGroup)是一个视觉几何组在2014年提出的深度卷积神经网络架构。VGG在2014年ImageNet图像分类竞赛亚军,定位竞赛冠军;VGG网络采用连续的小卷积核(3x3)和池化层构建深度神经网络,网络深度可以达到16层或19层,其中VGG16和VGG

(本文是网络的宏观的概念铺垫)目录计算机网络背景网络发展认识"协议"网络协议初识协议分层OSI七层模型TCP/IP五层(或四层)模型报头以太网碰撞路由器IP地址和MAC地址IP地址与MAC地址总结IP地址MAC地址计算机网络背景网络发展 是最开始先有的计算机,计算机后来因为多项技术的水平升高,逐渐的计算机变的小型化、高效化。后来因为计算机其本身的计算能力比较的快速:独立模式:计算机之间相互独立。 如:有三个人,每个人做的不同的事物,但是是需要协作的完成。 而这三个人所做的事是需要进行协作的,然而刚开始因为每一台计算机之间都是互相独立的。所以前面的人处理完了就需要将数据

安全产品安全网关类防火墙Firewall防火墙防火墙主要用于边界安全防护的权限控制和安全域的划分。防火墙•信息安全的防护系统,依照特定的规则,允许或是限制传输的数据通过。防火墙是一个由软件和硬件设备组合而成,在内外网之间、专网与公网之间的界面上构成的保护屏障。下一代防火墙•下一代防火墙,NextGenerationFirewall,简称NGFirewall,是一款可以全面应对应用层威胁的高性能防火墙,提供网络层应用层一体化安全防护。生产厂家•联想网御、CheckPoint、深信服、网康、天融信、华为、H3C等防火墙部署部署于内、外网编辑额,用于权限访问控制和安全域划分。UTM统一威胁管理(Un

Linux操作系统——网络配置与SSH远程安装完VMware与系统后,需要进行网络配置。第一个目标为进行SSH连接,可以从本机到VMware进行文件传送,首先需要进行网络配置。1.下载远程软件首先需要先下载安装一款远程软件:FinalShell或者xhell7FinalShellxhell7FinalShell下载:Windows下载http://www.hostbuf.com/downloads/finalshell_install.exemacOS下载http://www.hostbuf.com/downloads/finalshell_install.pkg2.配置CentOS网络安装好