近日以VMware ESXi服务器为目标的大规模勒索软件攻击正在席卷全球,包括法国、芬兰、加拿大、美国、意大利等多个国家数千台服务器遭到入侵。攻击者利用了2021年2月公开的高危漏洞(CNVD-2021-12321,https://www.cnvd.org.cn/flaw/show/CNVD-2021-12321),可以向WMware ESXi软件目标服务器427端口发送恶意构造的数据包,从而触发其OpenSLP服务堆缓冲区溢出,并执行任意代码,借以部署新的 ESXiArgs 勒索软件。

VMware vSphere是美国威睿公司推出一套服务器虚拟化解决方案,包括虚拟化、管理和界面层。VMware vSphere的两个核心组件是ESXi服务器和vCenter。VMware ESXi是VMware的裸机虚拟机管理程序,用以创建运行虚拟机和虚拟设备。VMware vCenter Server是管理整个VMware虚拟化基础架构的软件,用于集中管理多个ESXi主机和以及在ESXi主机上运行的虚拟机。

VMware ESXi堆溢出漏洞(CVE-2021-21974):当ESXi在OpenSLP服务中处理数据包时,由于边界错误,本地网络上的远程非身份验证攻击者可以将伪造的数据包发送到427端口,触发基于堆的缓冲区溢出,并在目标系统上执行任意代码。

近期,网络上出现了一种新的勒索软件 ESXiArgs ,该勒索软件于今年2月开始大规模出现。攻击者利用两年前未经修补的 RCE 漏洞 CVE-2021-21974 将恶意文件传输至 ESXi 导致 OpenSLP 服务中的堆溢出。

VMware ESXi70U1c-17325551 7.0版本

VMware ESXi670-202102401-SG 6.7版本

VMware ESXi650-202102101-SG6.5版本

受 ESXiArgs 影响 ESXi 服务器涉及版本集中在 6.7.0、6.5.0、6.0.0、5.5.0,但 VMware 关于 CVE-2021-21974 的官方公告并没有具体说明 6.0.0 和 5.5.0 版本是受影响的版本,但是,根据网络空间测绘数据统计该版本明确被攻击。

国内存在该漏洞影响的服务器数量如下所示(基于censys统计数据):

版本 | 数量统计 |

ESXi 6.5 | 715 |

ESXi 6.7 | 3184 |

ESXi 7.0 | 1271 |

ESXi 6.0.0 | 665 |

ESXi 5.0.0 | 342 |

方法一:通过官方补丁,对VMware ESXi进行升级。

VMware官方此前已发布补丁修复此漏洞,参考链接:https://www.vmware.com/security/advisories/VMSA-2021-0002.html

方法二:不具备补丁升级条件的,可以通过关闭OpenSLP服务来规避。

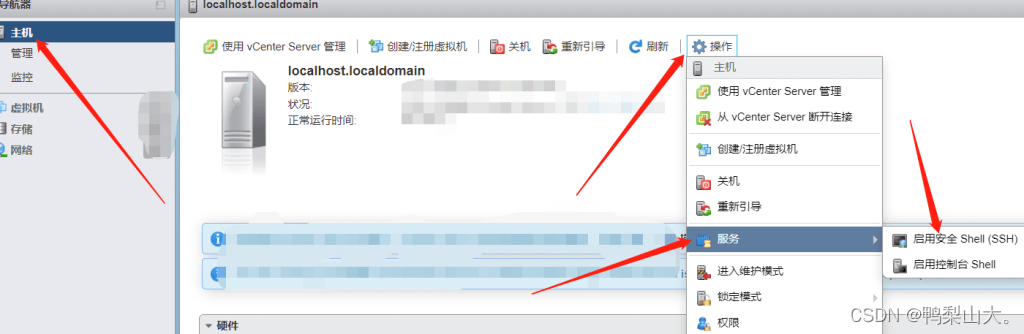

1、登录ESXi,选中左侧导航器的主机,在右侧选择“操作-服务-启用安全Shell(SSH)”;

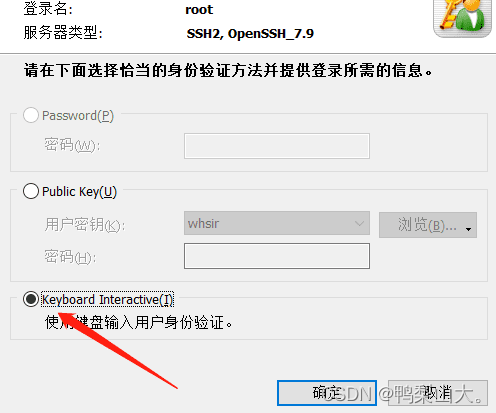

2、远程登录ESXi主机,文中是通过xshell连接,注意这里的密码要选择Keyboard Interactive,这个账号密码就是你ESXi的账号密码

查看SLP服务状态

/etc/init.d/slpd status如果显示slpd is running,则表示该服务正常运行中。

停止SLP服务

/etc/init.d/slpd stop禁用SLP服务

esxcli network firewall ruleset set -r CIMSLP -e 0查看SLP是否设置了开机自启动

chkconfig --list | grep slpd7、如果slpd服务为on,则执行以下命令关闭自启动

chkconfig slpd off通过分析发现与该勒索行为相关的文件共有5个,位于受害服务器中的/tmp/文件夹下,相关恶意文件及描述如下所示:

encrypt– 加密器(ELF可执行文件)

encrypted.sh – 执行加密器之前的功能文件

public.pem – 用于加密文件的RSA加密算法中的公钥

motd——文本格式的勒索信文件

index.html – html格式的勒索信文件

该样本使用参数进行启动,在程序启动初始阶段便会对参数进行强校验,样本通过正确参数启动后便会进行后续操作,勒索信文件名为 “How to Restore Your Files.html”, 指示受害者通过 TOX_ID 与攻击者取得联系,以恢复加密文件或防止数据被泄露。

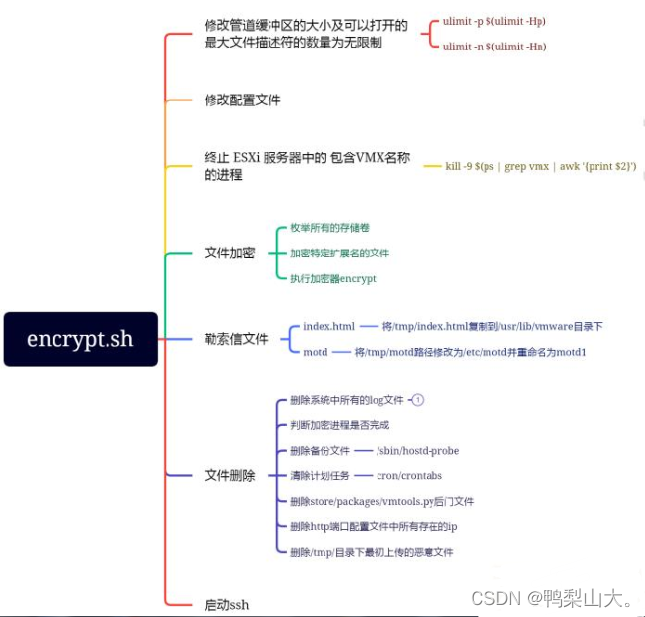

encrypt.sh

shell脚本整体逻辑如下所示:

修改配置文件

修改虚拟机的磁盘文件 vmdk 及虚拟内存文件 vswp 的文件名,增加受害者在文件加密后找到和恢复初始数据的困难性。

加密文件

首先枚举 ESXi 主机上所有的存储卷,因此未连接到 VM 的虚拟磁盘可能也会受到影响。

加密存储卷中包含如下扩展名的文件:

*.vmdk

*.vmx

*.vmxf

*.vmsd

*.vmsn

*.vswp

*.vmss

*.nvram

*.vmem

持久化

将 encrypt_file() 勒索信文件复制到 /usr/lib/vmware 目录下

防御规避

该勒索软件为了避免被发现及数据恢复,尝试了如下操作:包括删除系统中所有的 log 文件、清除计划任务、删除备份文件、删除 http 端口配置文件中所有存在的 ip、删除store/packages/vmtools.py后门文件及最初始上传的 tmp/ 目录下的恶意文件。

启动ssh服务

加密器encrypt

启动命令,启动参数包括公共 RSA 密钥文件、要加密的文件路径、避免加密的数据块、加密块的大小和文件大小。

勒索软件启动会执行多个步骤来加密系统文件。

encrypt_file()函数进一步调用encrypt_simple()函数来执行加密过程。下图显示了 encrypt_file()函数的代码片段

encrypt_simple函数如下所示:

sosemanuk_encrypt 加密过程如下所示:

检查存储在 result 中的值是否小于 0x4F,当小于 0x4F时,它将明文的前 80LL - (a1 + 128)字节与 Sosemanuk 密码的内部状态进行异或。然后该函数进入一个循环,每次以 80LL 字节的块加密剩余的明文,在每个块加密后更新 Sosemanuk密码的内部状态。然后将加密块与明文进行异或运算以生成密文。

文件小于 128MB 时,完全加密

文件大于 128MB (1M=1024K)时未完全加密

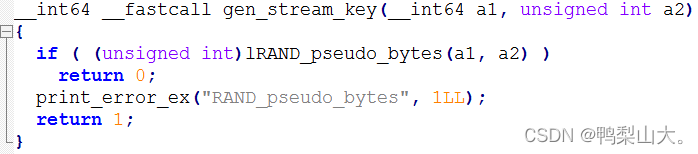

生成流密钥

ATT&CK

IOCs

ESXi勒索软件支付地址列表

https://gist.github.com/cablej/c79102960c4615396e8ffc712136744a

MD5

d0d36f169f1458806053aae482af5010 encrypt.sh

87b010bc90cd7dd776fb42ea5b3f85d3 encrypt

上述漏洞解决方案;

检查文件 “vmtools.py” 是否存在于“/store/packages/”位置。如果找到,建议立即删除该文件。

重要的数据最好双机备份。

中国民用飞机制造行业市场现状规模及发展战略规划报告2021-2027年详情内容请咨询鸿晟信合研究院!【全新修订】:2022年2月【撰写单位】:鸿晟信合研究研究【报告目录】第1章:中国民用飞机制造行业发展综述1.1民用飞机制造行业概述1.1.1民用飞机的概念1.1.2飞机制造的概念1.1.3民用飞机的分类1.2民机制造行业周期特性1.2.1影响行业周期的因素(1)GDP增速分析(2)运量增量分析(3)飞机更替分析(4)航空公司获利水平1.2.2行业现阶段周期分析1.2.3行业现阶段景气分析1.3民机制造信息化分析1.3.1信息化技术应用状况分析(1)MDO技术应用分析(2)供应链协同研发分析(3

安装Docker出现的问题相信大家查询了很多的回答里面都是需要修改阿里镜像源,但是修改之后却无用。这是因为阿里那个源对于每个人来说都需要专属源。详细的内容可以参考菜鸟教程里的回答:菜鸟教程更换镜像源接下来就简单的完成这个这个更换源的操作(当时花了接近3小时,害):1.首先创建deamon.json文件用来保存源vim/etc/docker/daemon.json2.添加稳定而且不经常变动的镜像源,这里选择中科大的源{"registry-mirrors":["https://docker.mirrors.ustc.edu.cn/"]}当然也可以选择其他的源:网易:https://hub-mirr

文章目录ChatGpt简介2021为四川大学图书馆设计“以xxx的读书之道”为主题的阅读推广活动图书情报档案事业在shisiwu期间的发展定位,发展重点的认识图书情报档案工作在新时代建设文化强国的功能、作用和发展路径的认识当今网络环境下社会大众的网络信息行为对现代图书情报服务的影响认识《图书馆学五定律》在大数据时代图书情报档案管理服务中的适用性和发展性的认识2022年新时代公共文化服务体系建设中发挥图书情报档案机构作用的思路和对策图书情报档案机构如何充分利用数字人文等新兴技术手段开发信息资源,提升服务能力高校图书馆大力推进机构知识库建设的意义以及在数字化建设中的作用数字中国与网络强国建设下数据

一、概述小麦是小麦属植物的统称,代表种为普通小麦是禾本科植物,是一种在世界各地广泛种植的谷类作物,小麦的颖果是人类的主食之一,磨成面粉后可制作面包、馒头、饼干、面条等食物,发酵后可制成啤酒、酒精、白酒(如伏特加),或生物质燃料。小麦按籽粒的皮色可分为红皮小麦和白皮小麦;按籽粒的粒质可分为硬质小麦和软质小麦;按播种的季节可分为春小麦和冬小麦。小麦按不同方式分类情况编辑添加图片注释,不超过140字(可选)资料来源:公开资料整理二、产业链小麦行业产业链上游主要为麦种、化肥、农药等行业;中游为小麦的种植;下游的应用领域主要为食品、饲料、酒类、燃料等领域。小麦行业产业链结构编辑添加图片注释,不超过1

OWASPtop102021年版TOP10产生三个新类别,且进行了一些整合考虑到应关注根本原因而不是症状。A01:失效的访问控制从第五位上升称为Web应用程序安全风险最严重的类别,常见的CWE包括:将敏感信息泄露给未经授权的参与者、通过发送的数据泄露敏感信息、跨站请求伪造(csrf)风险说明:访问强制实施策略,使用户无法在其预期权限之外操作。失败的访问控制通常导致未经授权的信息泄露,修改或者销毁所有数据,或在用户权限之外执行业务功能。常见的访问控制脆弱点:违法最小权限原则或默认拒绝原则,即访问权限应只授予特定能力、角色或用户,但实际上任何人都可以访问通过修改URL(参数修改或强制浏览),内

近日以VMwareESXi服务器为目标的大规模勒索软件攻击正在席卷全球,包括法国、芬兰、加拿大、美国、意大利等多个国家数千台服务器遭到入侵。攻击者利用了2021年2月公开的高危漏洞(CNVD-2021-12321,https://www.cnvd.org.cn/flaw/show/CNVD-2021-12321),可以向WMwareESXi软件目标服务器427端口发送恶意构造的数据包,从而触发其OpenSLP服务堆缓冲区溢出,并执行任意代码,借以部署新的ESXiArgs勒索软件。一、漏洞详情VMwarevSphere是美国威睿公司推出一套服务器虚拟化解决方案,包括虚拟化、管理和界面层。VMwa

前言2021年世界人工智能大会(WAIC)于2021年7月7日至10日在上海世博展览馆举办,本届大会继续秉持「智联世界」的理念,以「众智成城」为主题,促进全球人工智能创新思想、技术、应用、人才和资本的集聚和交流,推动全球科技的创新协同,助力打造人工智能世界级产业集群。大会中的一些论坛开放线上参会入口,为参会者提供极大便利。AILIFE与世界首台咖啡制造机器人COFE+初识,有幸品尝了一杯COFE+制作的抹茶拿铁,味道尚佳。在2022年的上海书展中又与之重逢。相关视频:COFE+机器人咖啡制作流程记录观摩一场AI与电竞队伍的王者荣耀赛事,最后的结果是AI一方以23:7的战绩战胜了人类一方。相关视

最近大火的StableDiffusion也开源了(20220823);我也本地化测试了一下效果确实比Dall-Emini强太多了,对于我们这些玩不上Dall-E2的这个简直就是就是捡钱的感觉,当然后期跑起来,稍微不注意显存就炸了。这里我写一下安装过程,具体分为两个安装流程;流程1--Hubggingface的方式安装使用Huggingface的模式进行直接安装。CompVis/stable-diffusion-v1-1·HuggingFacehuggingface.co/CompVis/stable-diffusion-v1-1正在上传…重新上传取消注册第一个工作需要注册账户,可以关联git

写在前面:秋招嵌入式开发方向,经过了很多场的笔试与面试,在准备的过程中看了非常多的资料,现在把他们整理一下,有的资料看过了觉得不错就保存下来了,如果有不对的地方,欢迎批评指正,侵权联删!(慢慢更新过程中........)-------------------------------------------------------------------------------------------------------------------目录1、c语言内存模型2、C语言中的变量定义在什么地方3、C语言代码如何运行的、关于栈的相关4、指针函数与函数指针的区分5、Static关键字的作用6

1)论文:P2-Net:Jointdescriptionanddetectionoflocalfeaturesforpixelandpointmatching2)论文地址:https://openaccess.thecvf.com/content/ICCV2021/papers/Wang_P2-Net_Joint_Description_and_Detection_of_Local_Features_for_Pixel_ICCV_2021_paper.pdf3)代码地址:https://github.com/BingCS/P2-Net4)论文来源:ICCV20215)论文作者:BingWang